Oracle LiveLabs DB Security (数据库安全)实验汇总

在中,和数据库安全相关的实验分为2个系列,共12个实验。Oracle数据库安全架构如下图:这些实验涉及了Oracle安全相关的特性,企业版选件,独立产品和服务。在下图中,第一个条目实际是两个实验,即TDE和Data Redaction。

在Oracle LiveLabs中,和数据库安全相关的实验分为2个系列,共12个实验。

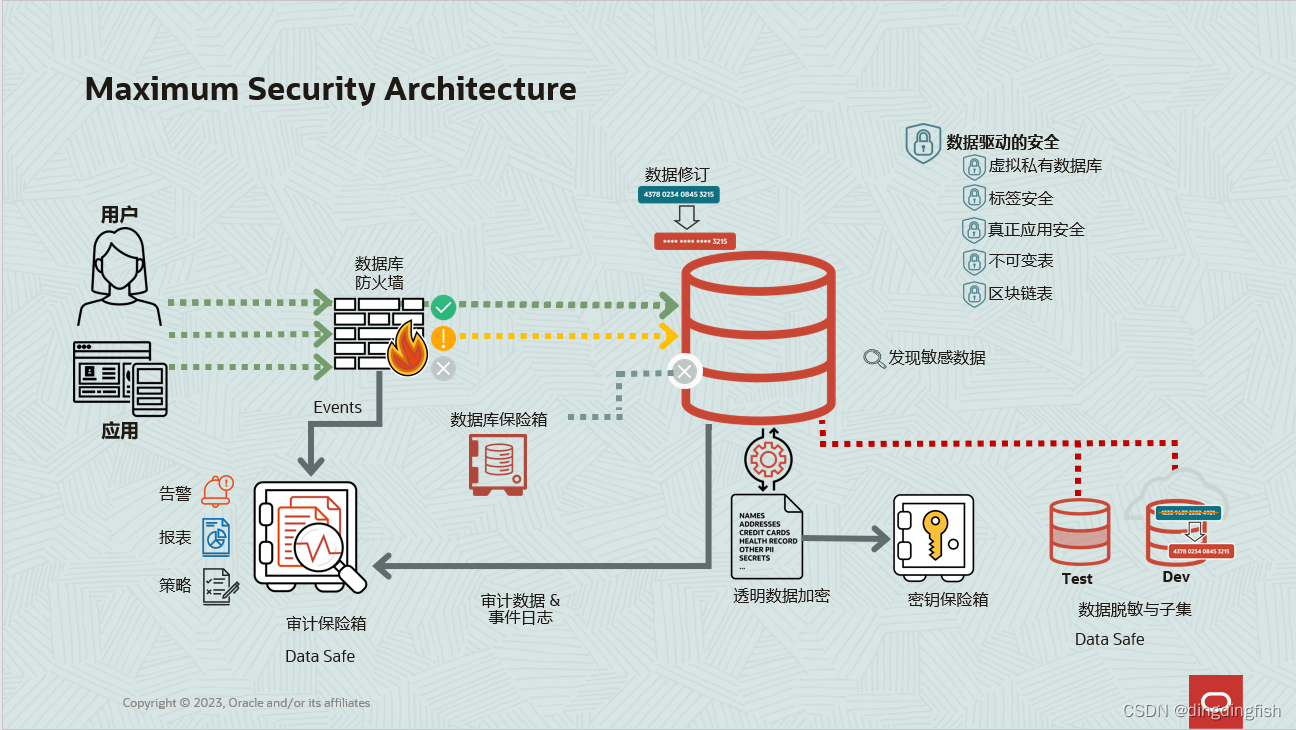

Oracle数据库安全架构如下图:

这些实验涉及了Oracle安全相关的特性,企业版选件,独立产品和服务。

关于Oracle安全产品的中文主页可见:

在下图中,第一个条目实际是两个实验,即TDE和Data Redaction。

1. DB Security Basics 系列

这个基础系列的实验包括:

- Database Assessment Tool (DBSAT)

- Native Network Encryption (NNE)

- Privilege Analysis

- Unified Auditing

- Transparent Sensitive Data Protection (TSDP)

- Data Safe for on-premises database

最后一个实验,Data Safe for on-premises database是在Oracle公有云上的,这个实验就不做了。

1.1 Oracle LiveLabs实验:DB Security - Database Assessment Tool

有MOS账户的用户可以免费下载这个工具。

Oracle 数据库安全评估工具 (DBSAT) 是一种命令行工具,可帮助识别数据库配置、操作或实施带来风险的区域,并建议更改和控制以减轻这些风险。 DBSAT 有助于评估数据库配置的安全性,确定用户及其权利,并识别敏感数据在数据库中的位置。

DBSAT的主页见这里。

1.2 Oracle LiveLabs实验:DB Security - Native Network Encryption (NNE)

从10gR2开始,NNE不再是ASO(高级安全选件)的一部分。原生网络加密使您能够加密数据库连接,而无需 TCP/IP 和 SSL/TLS 的配置开销,也无需打开和侦听不同的端口。

Oracle 数据库提供原生数据网络加密和完整性,以确保数据在网络中传输时是安全的。

安全密码系统的目的是基于密钥将明文数据转换为无法理解的密文,这样在不知道正确密钥的情况下很难(计算上不可行)将密文转换回其相应的明文。

在对称密码系统中,相同的密钥用于加密和解密相同的数据。 Oracle 数据库提供高级加密标准 (AES) 对称密码系统来保护 Oracle 网络服务流量的机密性。

关于NNE的文档见这里。

1.3 Oracle LiveLabs实验:DB Security - Privilege Analysis

Oracle数据库企业版中包含权限分析特性。

权限分析使客户能够为数据库用户创建配置文件并捕获该用户正在使用的系统和对象权限列表。 然后,客户可以将用户的已用权限列表与授予的权限列表进行比较,并减少已授予权限的列表以匹配已使用的权限。

权限分析通过识别未使用或过多的特权来帮助提高应用程序和操作的安全性。 通过分析执行常见管理活动时使用的特权,可以轻松识别数据库管理员所需的特权。 通过在应用程序连接到数据库期间运行权限分析,可以轻松识别应用程序所需的权

限。

权限分析的主页见这里。

1.4 Oracle LiveLabs实验:DB Security - Unified Auditing

统一审计使您能够从各种来源捕获审计记录。

统一审计是 Oracle Database 12c 第 1 版 (12.1) 中的一个新审计工具。

其文档见这里。

1.5 Oracle LiveLabs实验:DB Security - Transparent Sensitive Data Protection (TSDP)

2. DB Security Advanced 系列

这个系列包括以下实验:

- Transparent Data Encryption (TDE)

- Data Redaction

- Database Vault (DV)

- Label Security (OLS)

- Data Masking and Subsetting (DMS)

- Audit Vault and DB Firewall (AVDF)

- Oracle Key Vault (OKV)

这一系列的实验操作手册见这里。

2.1 Oracle LiveLabs实验:DB Security - Transparent Data Encryption (TDE)

TDE和下一个实验中的Data Redaction都属于Oracle高级安全选件。Oracle高级安全选件的中文介绍见这里。

TDE 透明地加密 Oracle 数据库中的静态数据。 它可以阻止操作系统未经授权尝试访问存储在文件中的数据库数据,而不会影响应用程序使用 SQL 访问数据的方式。 TDE 可以加密整个应用程序表空间或特定的敏感列。 TDE 与 Oracle 数据库完全集成。 加密数据在数据库中保持加密状态,无论是在表空间存储文件、临时表空间、撤消表空间,还是 Oracle 数据库依赖的其他文件(如重做日志)中。 此外,TDE 可以加密整个数据库备份 (RMAN) 和数据泵导出。

透明数据加密的中文文档:

- 12c 透明数据加密

- 11g TDE 常见问题解答

- Oracle Advanced Security 透明数据加密最佳实践

- 通过 Oracle Advanced Security 实现 Oracle Database 12c 中的加密和编辑

- Oracle Database 12c 安全性与合规性

- 保护 Oracle Database 12c :技术入门

2.2 Oracle LiveLabs实验:DB Security - Data Redaction

Data Redaction的作用为:在敏感数据离开数据库前进行数据校订,降低应用中未经授权数据的泄漏风险。通过部分或完整校订防止敏感数据被规模化提取到报告和电子表格。

他是 Oracle Advanced Security 的一部分,可防止显示数据列(如信用卡号、美国社会保险号和其他敏感或受监管的数据)。 它由可以考虑数据库会话因素和应用程序传递的信息的声明性策略驱动。 敏感的显示数据可以在运行时在实时生产系统上编辑,对正在运行的应用程序的中断最小,并且不会改变实际存储的数据。

2.3 Oracle LiveLabs实验:DB Security - Database Vault

Oracle Database Vault 可在 Oracle 数据库中实施数据安全控制,确保仅特权用户访问应用数据,进而有效降低内外部威胁风险,满足职责分离等合规要求。

Database Vault的中文产品主页见这里。

2.4 Oracle LiveLabs实验:DB Security - Oracle Label Security (OLS)

OLS是数据库企业版的选件。

Oracle 标签安全性基于数据标签和会话标签执行数据访问控制。它可以按项目代码、区域和数据分类来记录和实施数据访问权限控制,降低未经授权的敏感数据访问风险,确保合规。

OLS的中文产品主页见这里。

2.5 Oracle LiveLabs实验:DB Security - Data Masking and Subsetting (DMS)

Oracle Data Masking and Subsetting(DMS) 赋能企业在确保数据安全的前提下释放数据价值,同时尽可能降低存储成本。无论是在测试、开发还是合作伙伴环境下,企业都可以安全、经济高效地供应数据。

DMS是Oracle Enterprise Manager的一个管理包。

DMS的中文产品主页见这里。

2.6 Oracle LiveLabs实验:DB Security - Audit Vault and DB Firewall

Oracle Audit Vault and Database Firewall 是一个全面且可扩展的解决方案,用于数据库审计和基于网络的活动监控。 它分析并报告用户活动,以帮助检测攻击并满足合规性要求。

AVDF的中文主页见这里。

2.7 Oracle LiveLabs实验:DB Security - Key Vault

Oracle Key Vault 通过支持 OASIS KMIP 标准并部署在本地和云中的可扩展容错集群安全地存储加密密钥、Oracle 钱包、Java 密钥库、凭证文件和其他秘密。

Oracle秘钥管理的中文主页见这里。

更多推荐

已为社区贡献5条内容

已为社区贡献5条内容

所有评论(0)