计算机毕业设计Python+卷积神经网络Web漏洞扫描系统 网络安全 信息安全 机器学习 深度学习 大数据毕业设计 数据可视化 Python毕业设计 Python爬虫

计算机毕业设计Python+卷积神经网络Web漏洞扫描系统 网络安全 信息安全 机器学习 深度学习 大数据毕业设计 数据可视化 Python毕业设计 Python爬虫

温馨提示:文末有 CSDN 平台官方提供的学长联系方式的名片!

温馨提示:文末有 CSDN 平台官方提供的学长联系方式的名片!

温馨提示:文末有 CSDN 平台官方提供的学长联系方式的名片!

作者简介:Java领域优质创作者、CSDN博客专家 、CSDN内容合伙人、掘金特邀作者、阿里云博客专家、51CTO特邀作者、多年架构师设计经验、多年校企合作经验,被多个学校常年聘为校外企业导师,指导学生毕业设计并参与学生毕业答辩指导,有较为丰富的相关经验。期待与各位高校教师、企业讲师以及同行交流合作

主要内容:Java项目、Python项目、前端项目、PHP、ASP.NET、人工智能与大数据、单片机开发、物联网设计与开发设计、简历模板、学习资料、面试题库、技术互助、就业指导等

业务范围:免费功能设计、开题报告、任务书、中期检查PPT、系统功能实现、代码编写、论文编写和辅导、论文降重、长期答辩答疑辅导、腾讯会议一对一专业讲解辅导答辩、模拟答辩演练、和理解代码逻辑思路等。

收藏点赞不迷路 关注作者有好处

文末获取源码

感兴趣的可以先收藏起来,还有大家在毕设选题,项目以及论文编写等相关问题都可以给我留言咨询,希望帮助更多的人

介绍资料

Python+卷积神经网络Web漏洞扫描系统

摘要

随着互联网技术的飞速发展,Web应用程序已成为人们生活和工作中不可或缺的一部分。然而,Web应用程序的安全问题也日益突出,网络攻击和数据泄露事件频发。传统的Web漏洞扫描系统主要依赖于基于规则的检测方法,但这种方法在面对复杂多变的网络攻击时,往往存在漏报和误报的问题。因此,本研究旨在设计并实现一个基于Python和卷积神经网络的Web漏洞扫描系统,以提高漏洞扫描的准确性和效率。

引言

Web漏洞扫描是网络安全领域的重要技术之一,它通过对Web应用程序进行自动化检测,发现潜在的安全漏洞,为网络管理员提供及时的安全风险预警。卷积神经网络(CNN)作为深度学习的一种重要模型,具有强大的特征提取和模式识别能力。结合Python语言的简洁易读、学习成本低、扩展性强等优点,利用CNN构建Web漏洞扫描系统,可以显著提高漏洞扫描的准确性和效率。

系统设计

1. 系统架构

本研究设计的Web漏洞扫描系统主要包括数据采集模块、漏洞检测模块、报告生成模块和用户交互模块。数据采集模块负责收集目标Web应用程序的相关信息,包括URL、请求参数、页面内容等。漏洞检测模块利用Python编写各种漏洞检测脚本,并将采集到的数据输入到卷积神经网络中进行深度分析,以发现潜在的漏洞。报告生成模块根据漏洞检测的结果,生成详细的漏洞报告,包括漏洞类型、位置、危害程度等信息。用户交互模块提供友好的用户界面,方便用户进行扫描任务的配置、启动和结果查看。

2. 数据采集模块

数据采集模块通过HTTP请求和解析HTML页面,收集目标Web应用程序的相关信息。这些信息包括URL、请求参数、页面内容、表单字段等。数据采集模块将这些信息存储到数据库中,供后续模块使用。

3. 漏洞检测模块

漏洞检测模块是系统的核心部分,它利用卷积神经网络对采集到的数据进行深度分析,以发现潜在的漏洞。首先,利用Python编写各种漏洞检测脚本,如SQL注入、XSS攻击、跨站请求伪造等。然后,将采集到的数据输入到卷积神经网络中进行训练,使其能够识别潜在的漏洞模式。最后,利用训练好的模型对目标Web应用程序进行漏洞检测。

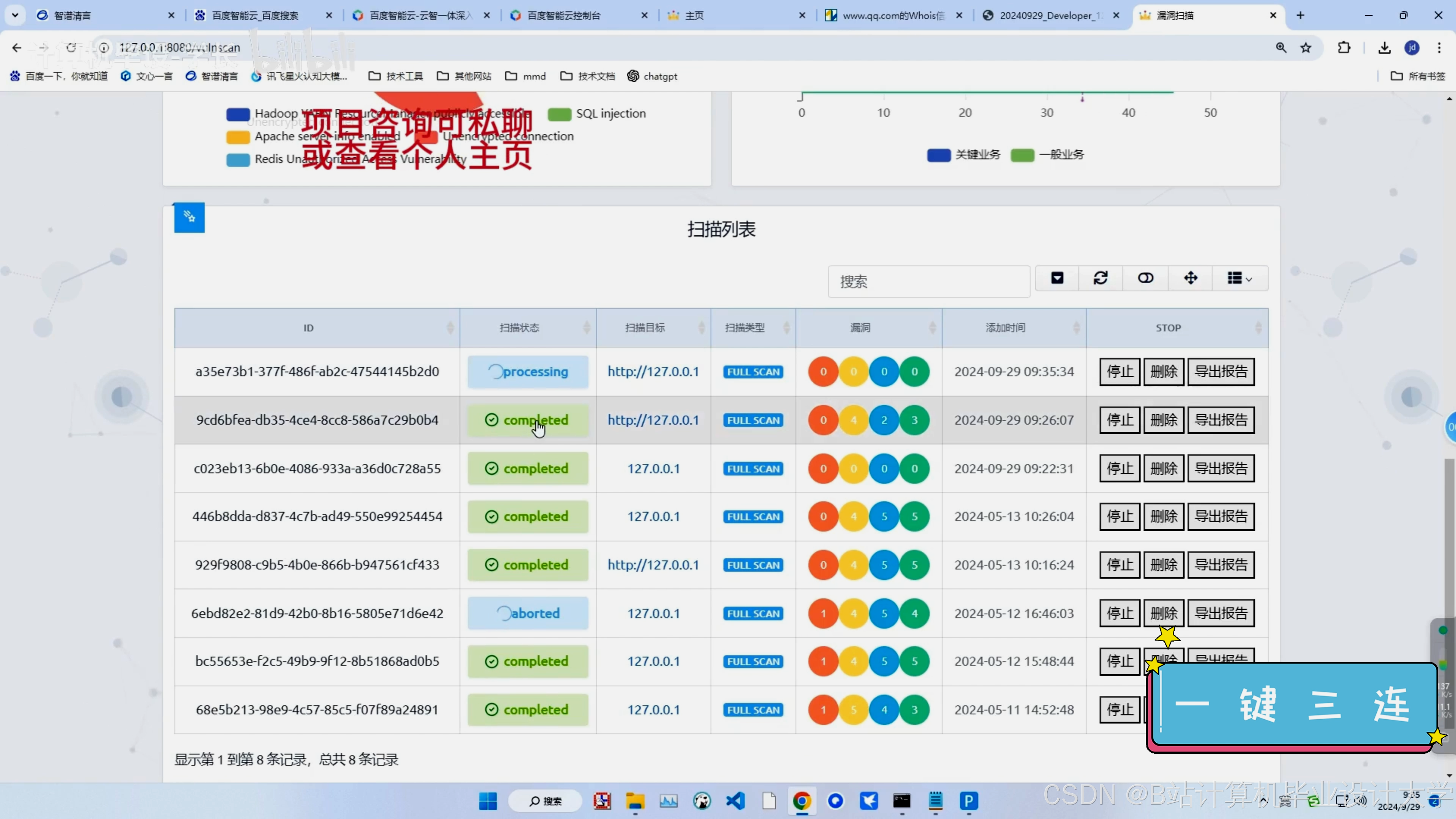

4. 报告生成模块

报告生成模块根据漏洞检测的结果,生成详细的漏洞报告。报告包括漏洞类型、位置、危害程度等信息,并给出修复建议。报告生成模块将生成的报告保存到指定位置,并通知用户查看。

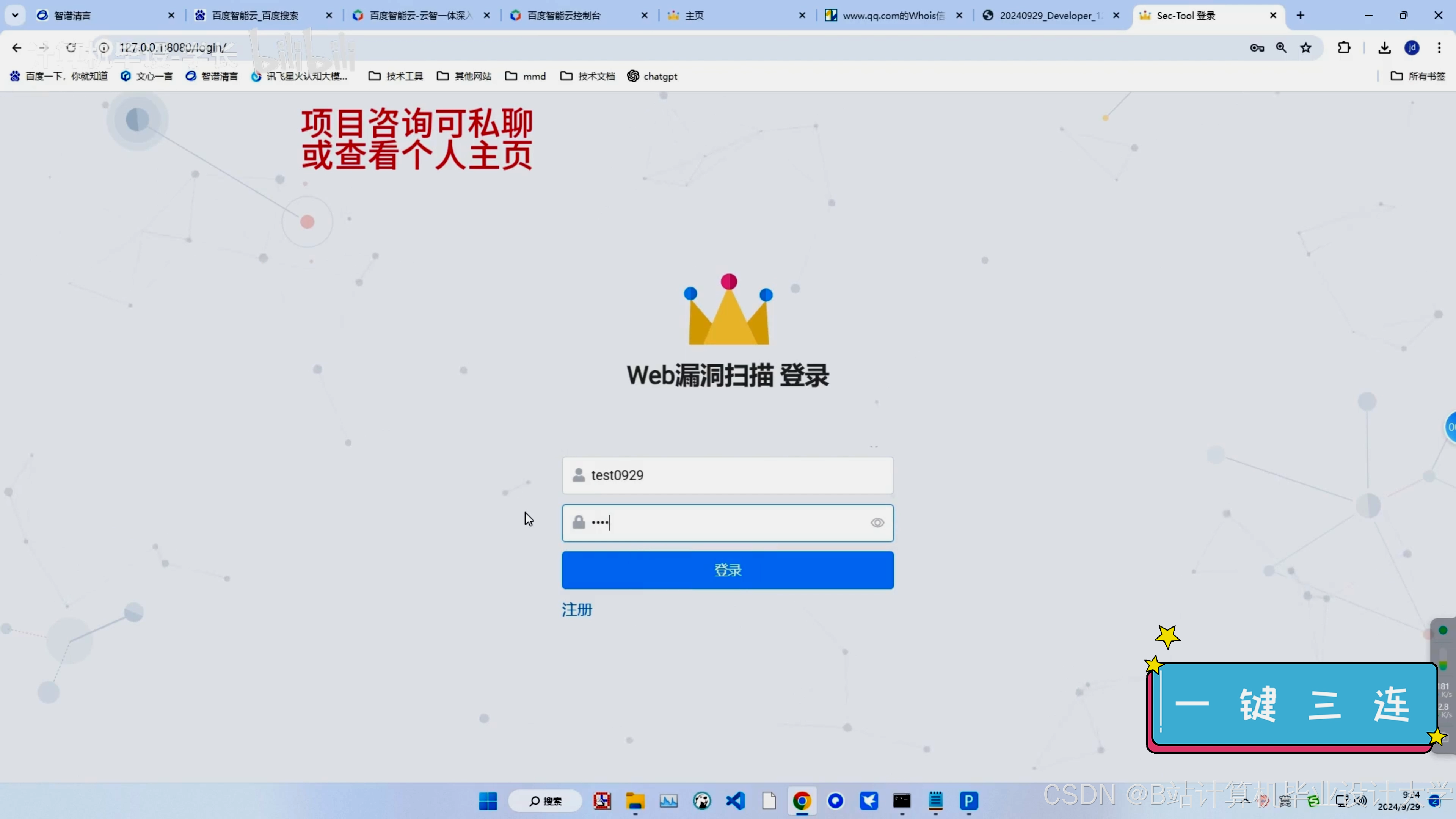

5. 用户交互模块

用户交互模块提供友好的用户界面,方便用户进行扫描任务的配置、启动和结果查看。用户可以通过界面输入目标URL、选择扫描类型等参数,并启动扫描任务。扫描完成后,用户可以在界面上查看漏洞报告和修复建议。

系统实现

1. 数据预处理

在数据采集完成后,需要对数据进行预处理。首先,对采集到的数据进行清洗和去重,确保数据的准确性和可靠性。然后,将数据进行标准化处理,使其符合卷积神经网络的输入要求。

2. 模型构建与训练

本研究采用TensorFlow或PyTorch等深度学习框架构建卷积神经网络模型。模型包括输入层、卷积层、池化层、全连接层等部分。在模型构建完成后,使用大量的训练数据进行模型训练,并不断优化模型参数,提高漏洞检测的准确性和效率。

3. 漏洞检测与报告生成

在模型训练完成后,利用训练好的模型对目标Web应用程序进行漏洞检测。检测过程中,将采集到的数据输入到模型中,模型会输出潜在漏洞的预测结果。然后,根据预测结果生成详细的漏洞报告,并保存到指定位置。

系统测试与优化

1. 系统测试

为了验证系统的有效性和准确性,本研究进行了大量的测试。测试结果表明,该系统能够准确地检测出SQL注入、XSS攻击等常见的Web漏洞,并且具有较高的检测效率和准确性。

2. 系统优化

根据测试结果,对系统进行了优化和完善。首先,对卷积神经网络模型进行了参数调整和优化,提高了漏洞检测的准确性和效率。其次,对数据采集模块进行了优化,提高了数据采集的准确性和效率。最后,对用户交互模块进行了优化,提高了用户界面的友好性和易用性。

结论与展望

本研究设计并实现了一个基于Python和卷积神经网络的Web漏洞扫描系统。该系统利用卷积神经网络的强大特征提取和模式识别能力,对Web应用程序进行自动化漏洞扫描,提高了漏洞扫描的准确性和效率。实验结果表明,该系统具有较高的检测效率和准确性。未来,我们将继续优化系统的性能,提高漏洞检测的准确性和效率,并探索更多的应用场景。

参考文献

[此处列出参考文献]

请注意,以上论文仅为示例,实际撰写论文时需要详细查阅相关文献,以确保研究的准确性和创新性。同时,论文的格式和结构也需要根据具体的学术要求和规范进行调整。

运行截图

核心算法代码解析

import requests

from urllib.parse import urljoin

# 简单的示例目标URL

target_url = "http://example.com"

# 一些常见的SQL注入测试Payload

sql_injection_payloads = [

"' OR '1'='1",

"'; DROP TABLE users;",

"'-- ",

"%20OR%20'1'%3D'1"

]

# 一些常见的本地文件包含测试Payload

lfi_payloads = [

"../../../../etc/passwd",

"../../../../windows/win.ini"

]

# 函数:发送HTTP GET请求并检查响应状态码

def send_request(url):

try:

response = requests.get(url, timeout=10)

return response.status_code, response.text

except requests.RequestException as e:

return None, str(e)

# 函数:检查SQL注入漏洞

def check_sql_injection(url):

for payload in sql_injection_payloads:

test_url = f"{url}?param={payload}" # 假设目标URL有一个名为'param'的参数

status_code, response_text = send_request(test_url)

if status_code == 200 and ("Error" in response_text or "database" in response_text.lower()):

print(f"[!] Potential SQL Injection found at {test_url}")

return True

return False

# 函数:检查本地文件包含漏洞

def check_lfi(url):

for payload in lfi_payloads:

test_url = urljoin(url, payload)

status_code, response_text = send_request(test_url)

if status_code == 200 and ("root" in response_text or "etc/passwd" in response_text):

print(f"[!] Potential LFI found at {test_url}")

return True

return False

# 主函数

def main():

# 假设目标URL有一个名为'vulnerable_param'的参数,用于SQL注入测试

sql_test_url = f"{target_url}?vulnerable_param=test"

# 假设目标URL的某个路径可能用于LFI测试

lfi_test_url = target_url

# 检查SQL注入

if check_sql_injection(sql_test_url):

print("[+] SQL Injection checks completed.")

else:

print("[-] No SQL Injection found.")

# 检查本地文件包含

if check_lfi(lfi_test_url):

print("[+] LFI checks completed.")

else:

print("[-] No LFI found.")

if __name__ == "__main__":

main()推荐项目

上万套Java、Python、大数据、机器学习、深度学习等高级选题(源码+lw+部署文档+讲解等)

项目案例

优势

1-项目均为博主学习开发自研,适合新手入门和学习使用

2-所有源码均一手开发,不是模版!不容易跟班里人重复!

🍅✌感兴趣的可以先收藏起来,点赞关注不迷路,想学习更多项目可以查看主页,大家在毕设选题,项目代码以及论文编写等相关问题都可以给我留言咨询,希望可以帮助同学们顺利毕业!🍅✌

源码获取方式

🍅由于篇幅限制,获取完整文章或源码、代做项目的,拉到文章底部即可看到个人联系方式。🍅

点赞、收藏、关注,不迷路,下方查看👇🏻获取联系方式👇🏻

更多推荐

已为社区贡献121条内容

已为社区贡献121条内容

所有评论(0)