在Wireshark中过滤UDS和OBD诊断ISO13400(DoIP)数据

目录0 WireShark简介1如何在WireShark中添加诊断数据的“源地址”和“目标地址”列信息2过滤诊断数据3 解析以太网诊断DoIP数据4 结尾0 WireShark简介WireShark是一个网络封包分析软件,尽可能显示出最为详细的网络封包资料。WireShark抓包保存在pcap文件中,然后使用二进制软件进行协议数据包的分析。pcap抓取出来的数据包并不是原始的网络字节流,而是对其进

目录

1如何在WireShark中添加诊断数据的“源地址”和“目标地址”列信息

0 WireShark简介

WireShark是一个网络封包分析软件,尽可能显示出最为详细的网络封包资料。WireShark抓包保存在pcap文件中,然后使用二进制软件进行协议数据包的分析。pcap抓取出来的数据包并不是原始的网络字节流,而是对其进行从新组装,形成一种新的数据格式。

1如何在WireShark中添加诊断数据的“源地址”和“目标地址”列信息

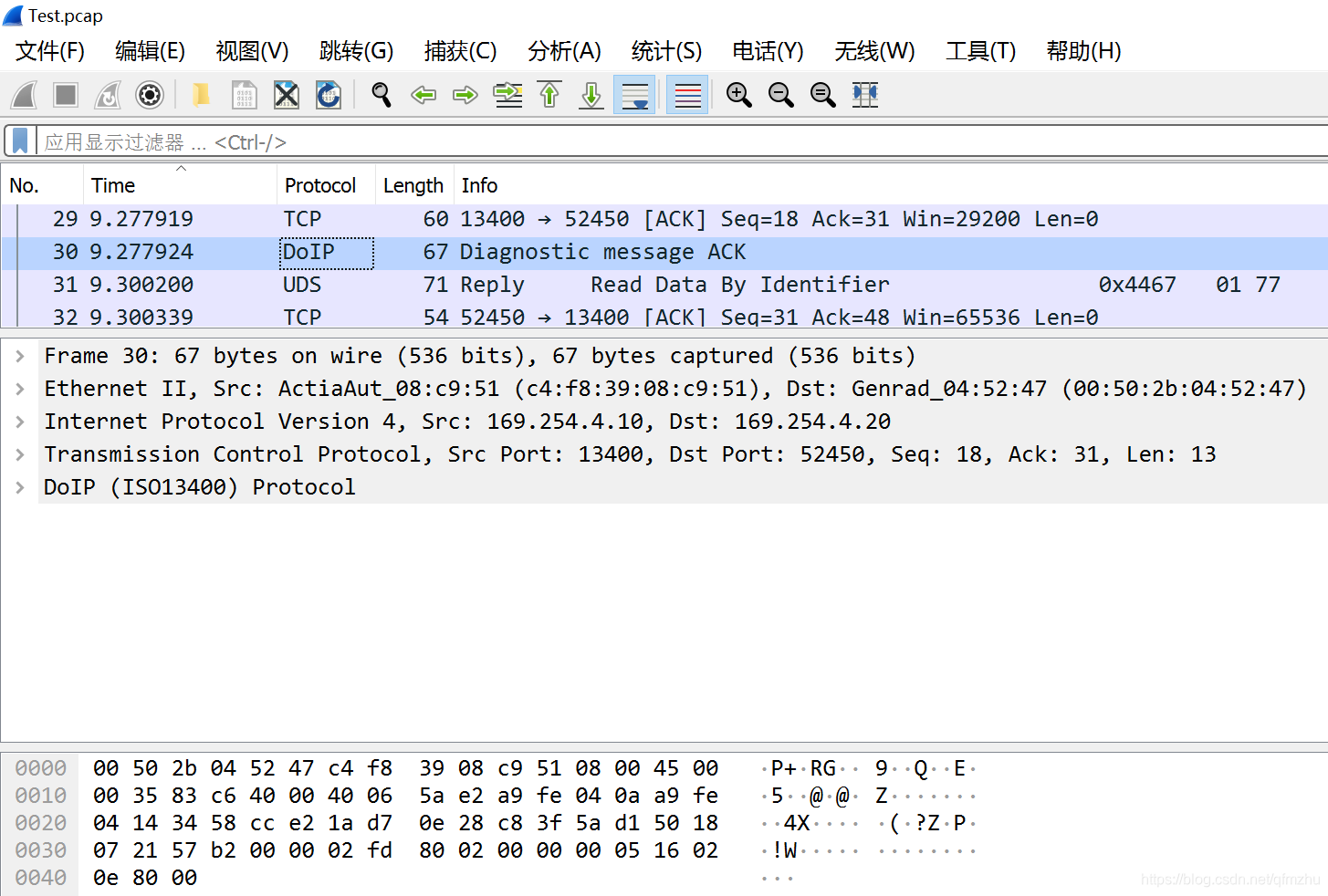

在“分组列表”界面的“Protocol”所在列中,找到关键字“DoIP”和“UDS”。

注意:

在“分组详情”会显示以下层级:

应用层:DoIP(ISO 13400) Protocol--应用层信息;

传输层:Transmission Control Protocol--传输层T的数据段头部信息,此处是TCP;

网络层:Internet Protocol Version 4--互联网层IP包头部信息;

数据链路层:Ethernet II--数据链路层以太网帧头部信息;

物理层:Frame--物理层的数据帧概况;

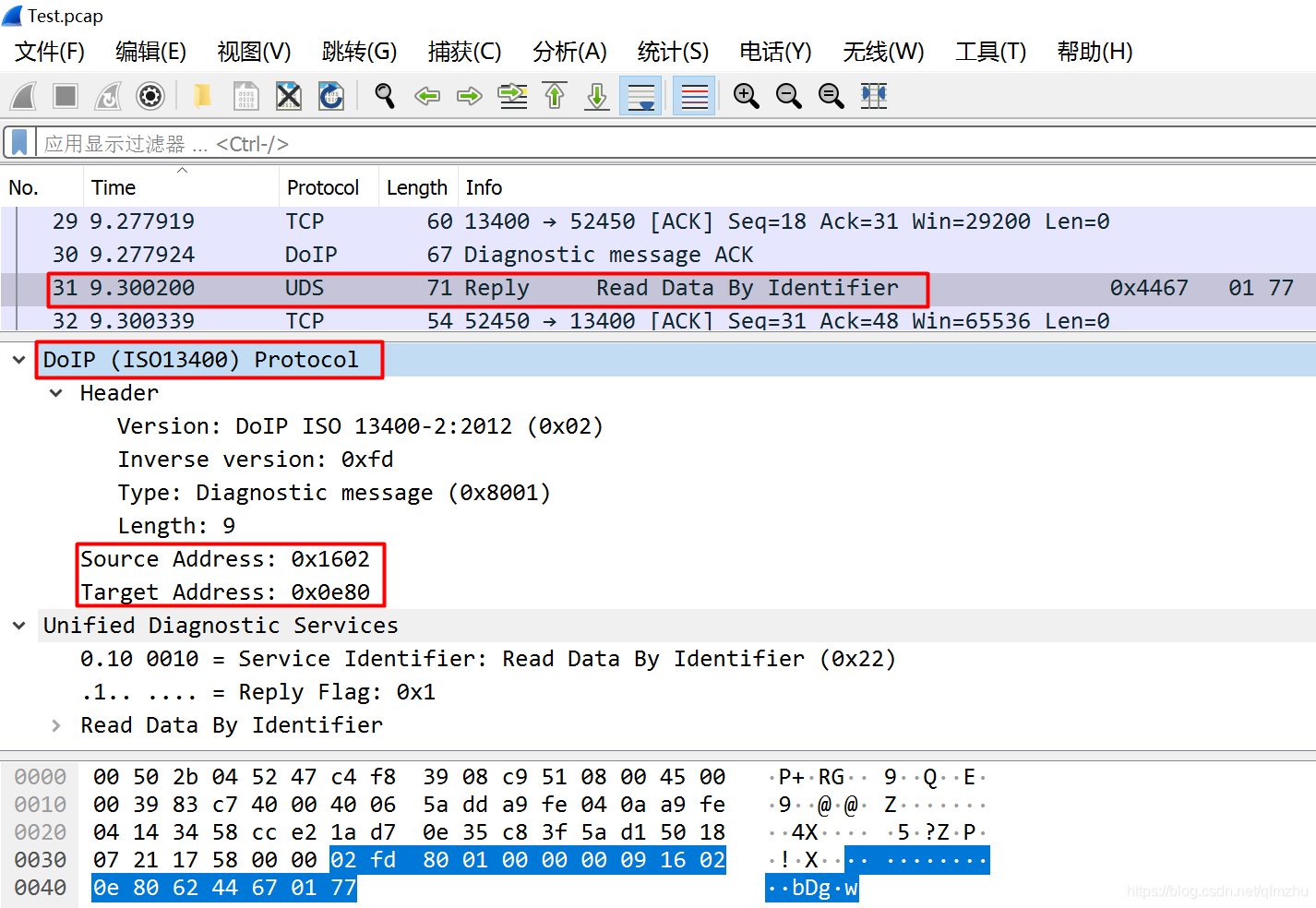

选中一个DoIP/UDS,在“分组详情”界面中,会在显示以太网数据的层级,展开“DoIP(ISO 13400) Protocol”。

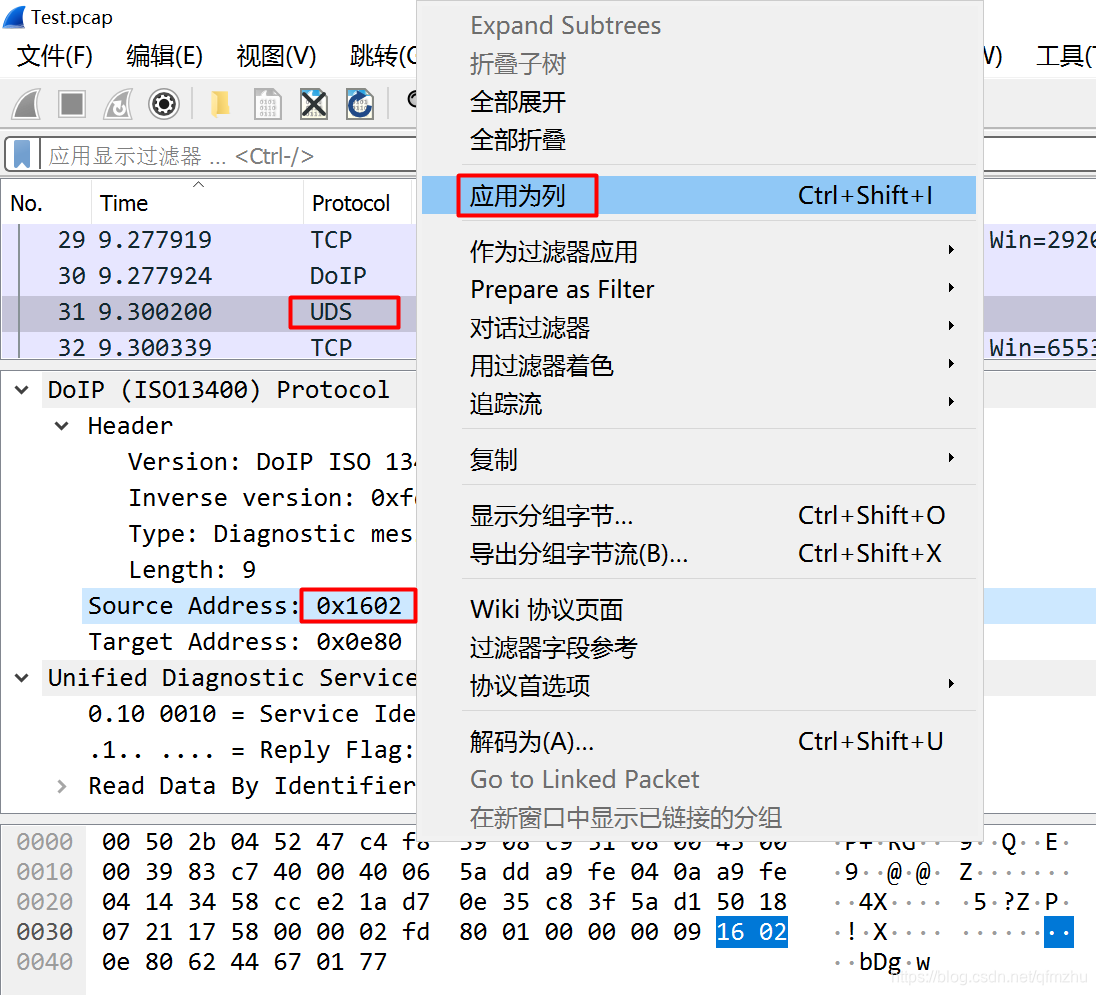

选中“Source Address”,鼠标右键,在上下文中选择“应用为列”。

选中“Target Address”,鼠标右键,在上下文中选择“应用为列”。

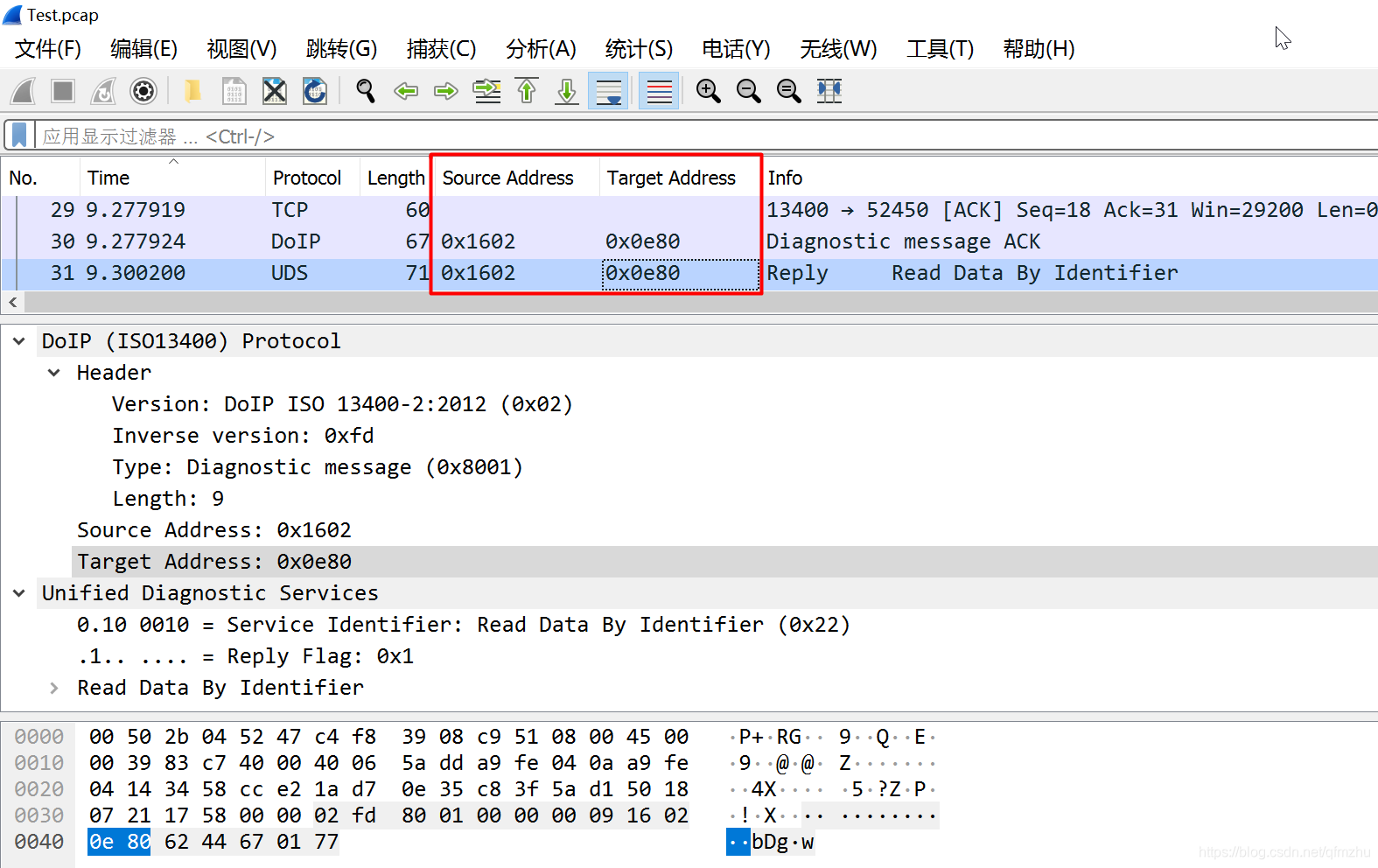

接着在“分组列表”界面中,显示添加后的“Source Address”和“Target Address”的列信息。

2过滤诊断数据

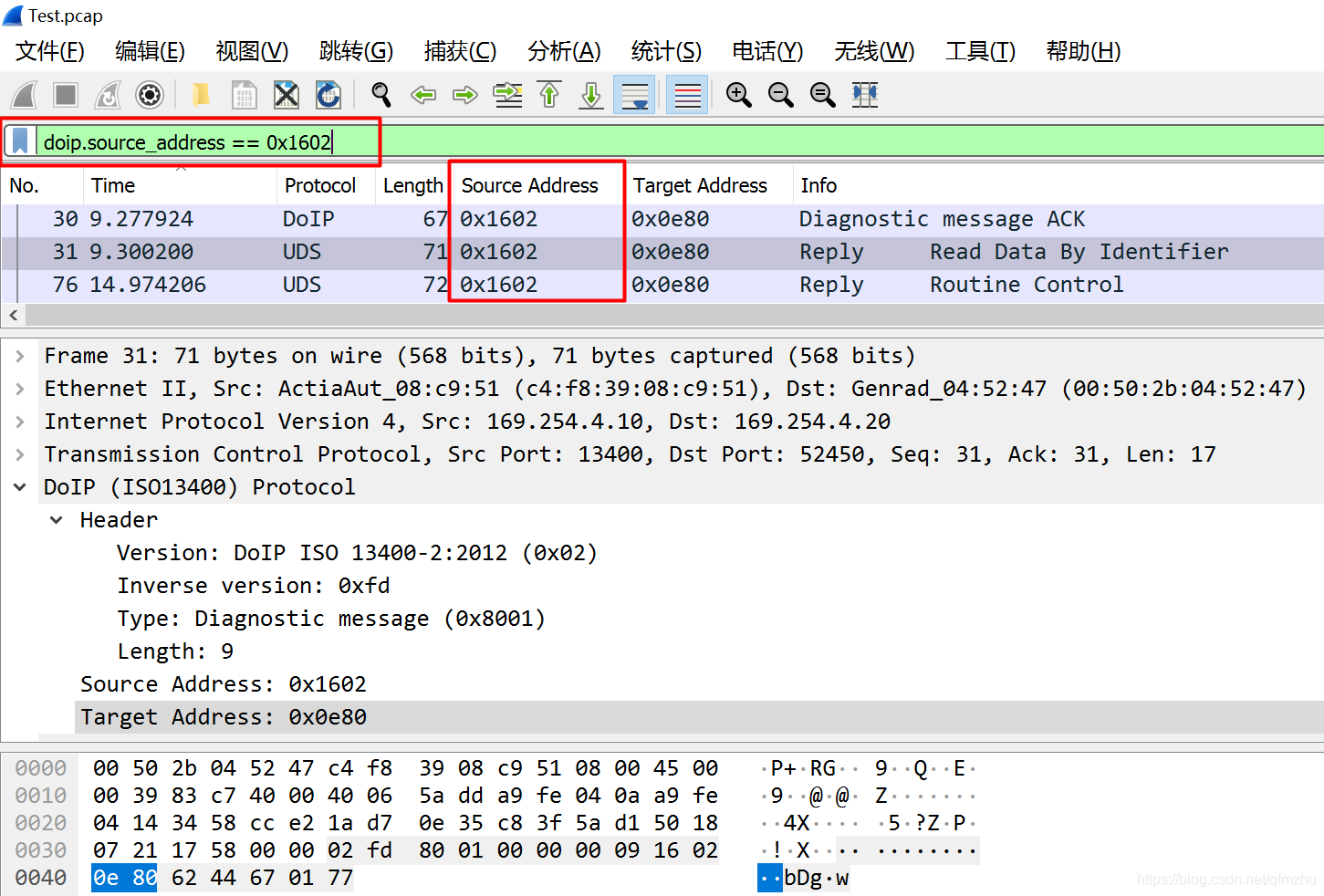

在“过滤器工具栏”中输入“doip.source_address == 0x1602”,可以过滤出源地址为“0x1602”的诊断信息。

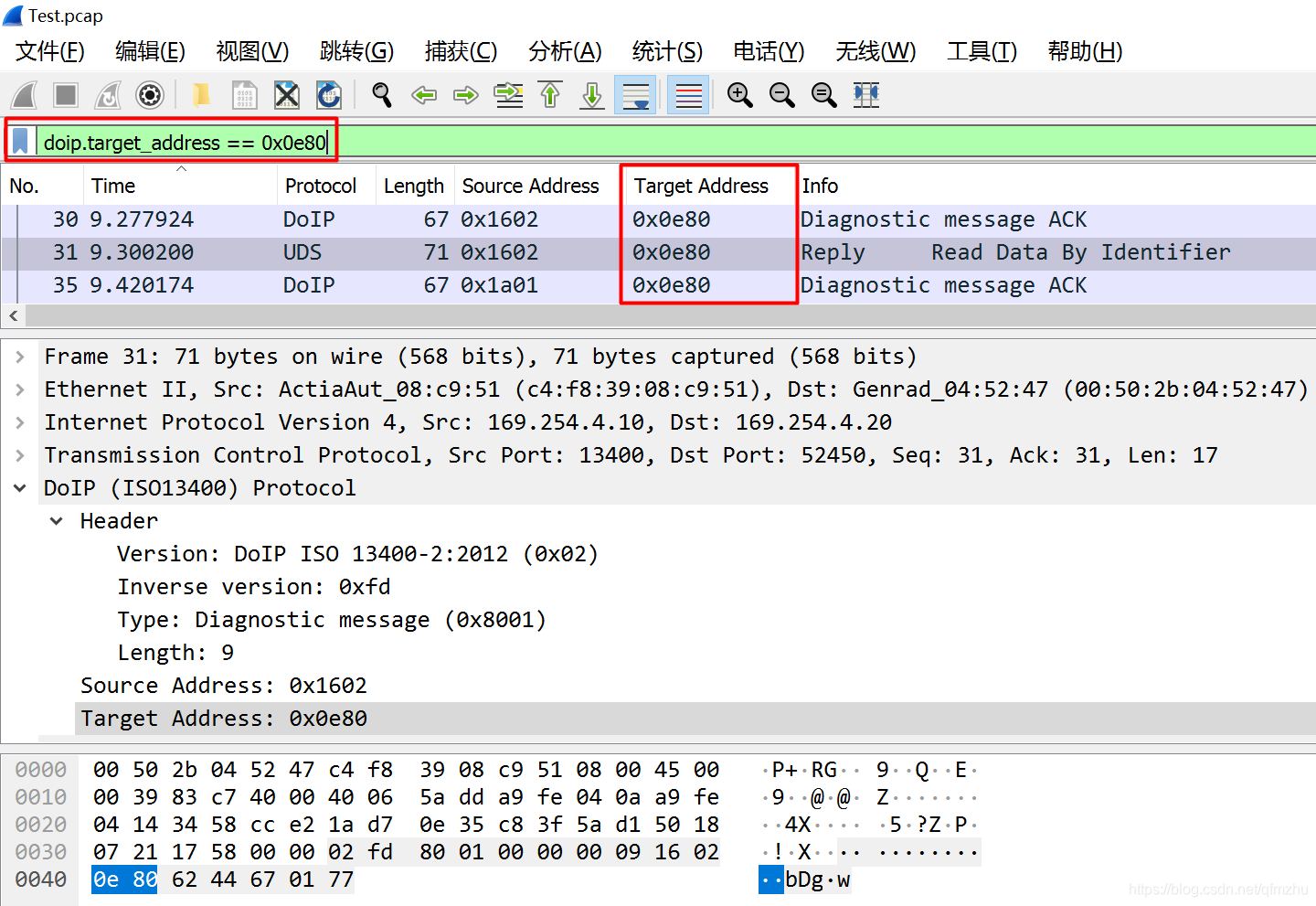

在“过滤器工具栏”中输入“doip.target_address == 0x0e80”,可以过滤出目标地址为“0x0e80”的诊断信息。

当然,可根据需要在“过滤器工具栏”中输入“doip.source_address == 0x1602 or doip.target_address == 0x0e80”信息。

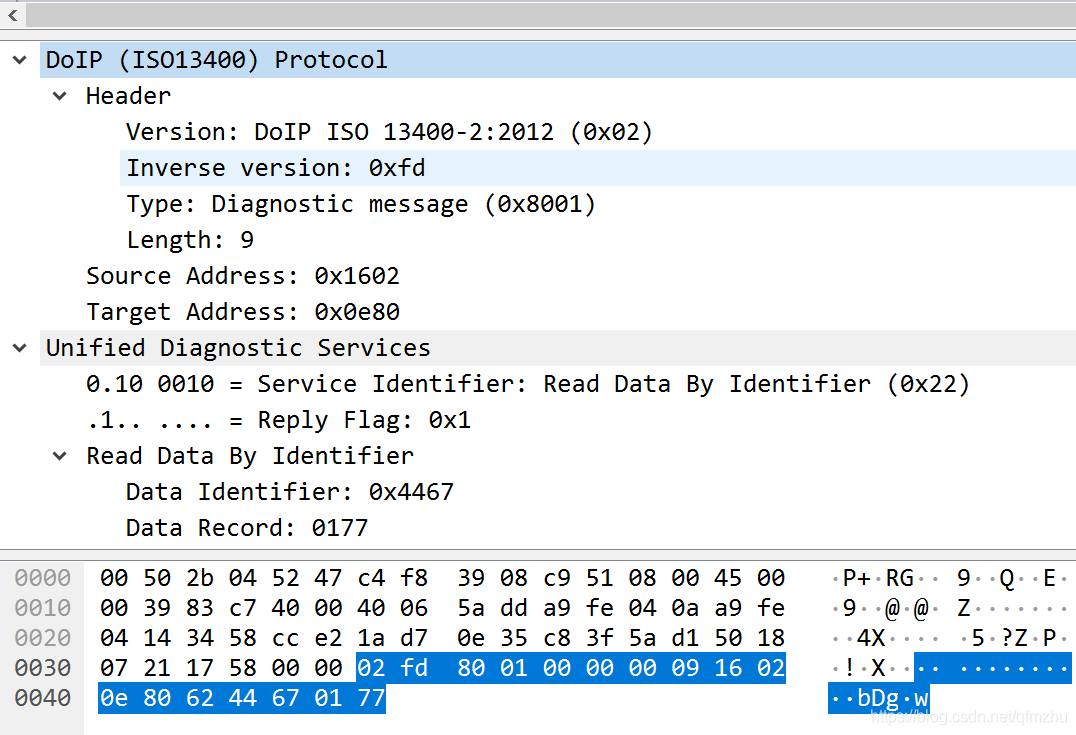

3 解析以太网诊断DoIP数据

DoIP(ISO 13400)的协议格式如下:

|

Protocol Version[1] |

Inverse version[1] |

Type[2] |

Length[4] |

User Data[0~4294967295] |

||

|

Source Address[2] |

Target Address[2] |

UDS/OBD data[0~4294967291] |

||||

在过滤后的“分组列表”中选择一条诊断数据,在“分组详情”和“分组字节流”界面中,可以得到你需要的诊断信息。

4 结尾

更多推荐

已为社区贡献5条内容

已为社区贡献5条内容

所有评论(0)