防御保护---防火墙的用户认证

防火墙用户认证是一种安全措施,用于验证和授权网络用户的身份。它是防火墙的一部分,旨在确保只有经过身份验证的用户才能访问网络资源。防火墙用户认证分类上网用户认证:用户跨网段上网时需要认证。(上网行为管理)入网用户认证:设备接入网络时需要认证(WIFI密码登录验证)接入用户认证:一旦用户的身份验证成功,他们将被允许接入网络,并可以开始使用网络资源。(VPN)用户认证方式分类本地认证:基于防火墙自身的数

·

文章目录

一.用户认证概述

防火墙用户认证是一种安全措施,用于验证和授权网络用户的身份。它是防火墙的一部分,旨在确保只有经过身份验证的用户才能访问网络资源。

防火墙用户认证分类

- 上网用户认证:用户跨网段上网时需要认证。(上网行为管理)

- 入网用户认证:设备接入网络时需要认证(WIFI密码登录验证)

- 接入用户认证:一旦用户的身份验证成功,他们将被允许接入网络,并可以开始使用网络资源。(VPN)

用户认证方式分类

- 本地认证:基于防火墙自身的数据进行验证

- 服务器认证:防火墙将验证信息交予第三方服务器验证,防火墙根据第三方服务器返回验证结果执行相应动作。

- 单点登录认证:用户只需要进行一次认证,即可在多个系统或应用中实现统一的认证。

二.防火墙Web端用户认证基础配置

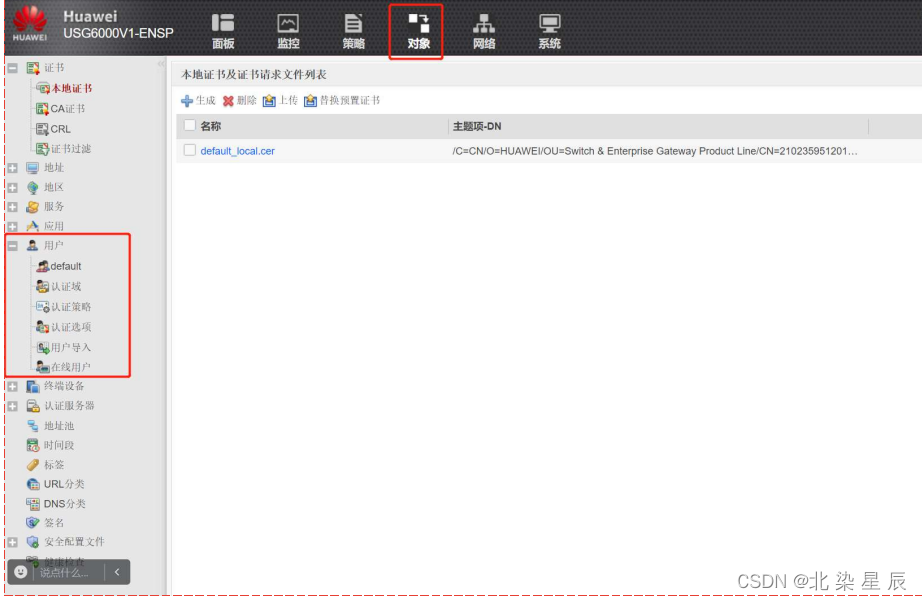

创建认证域

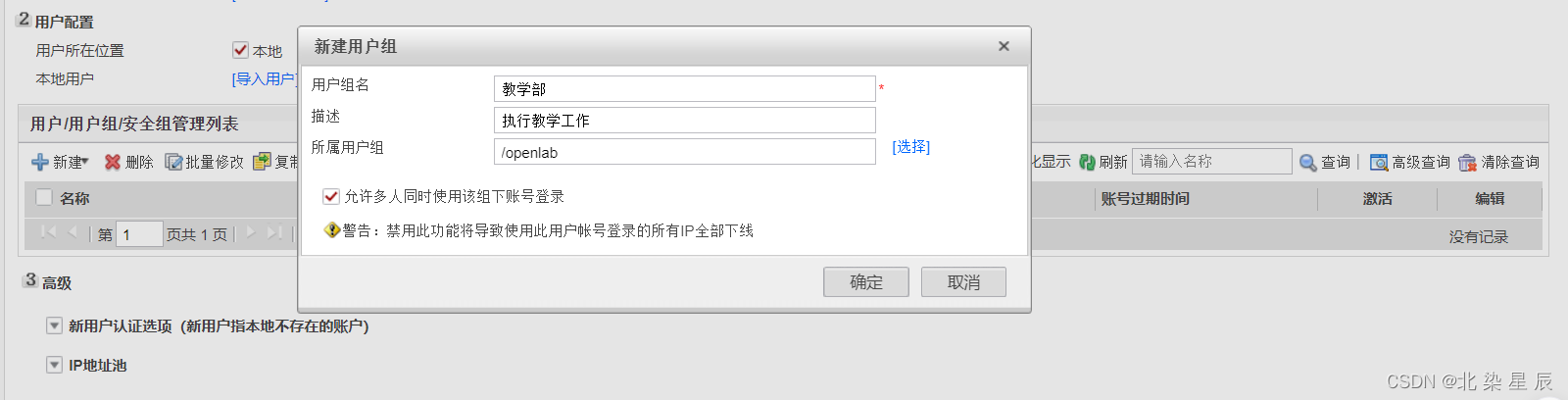

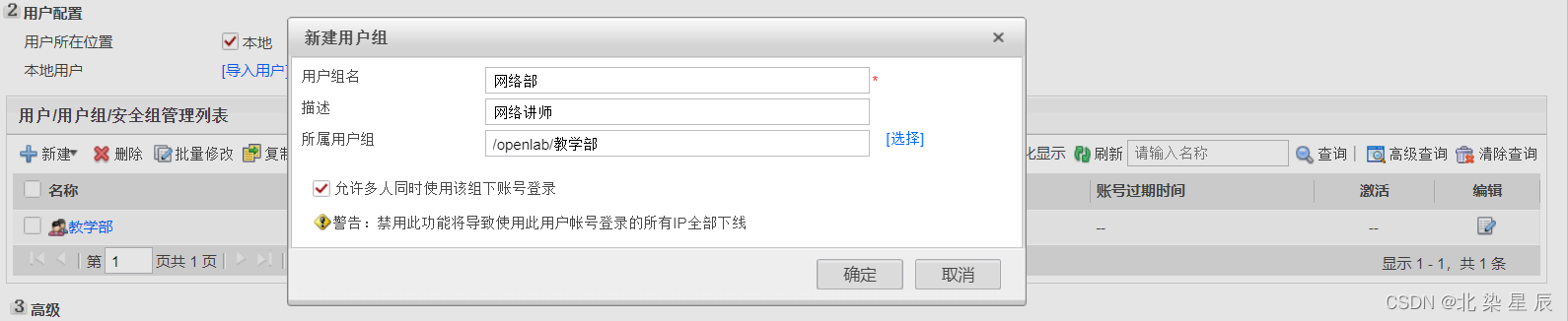

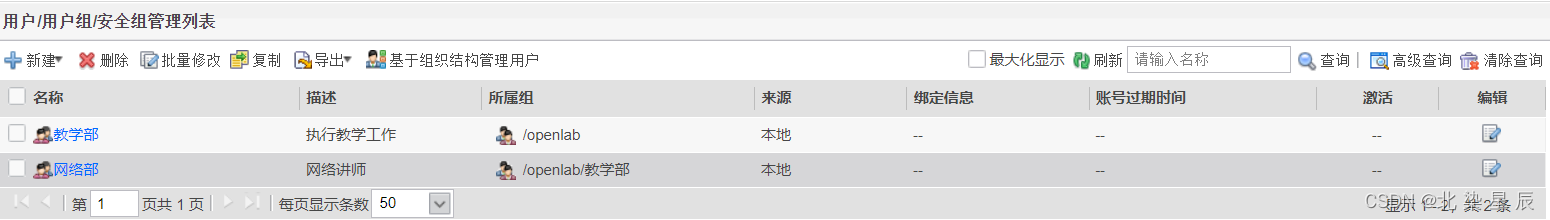

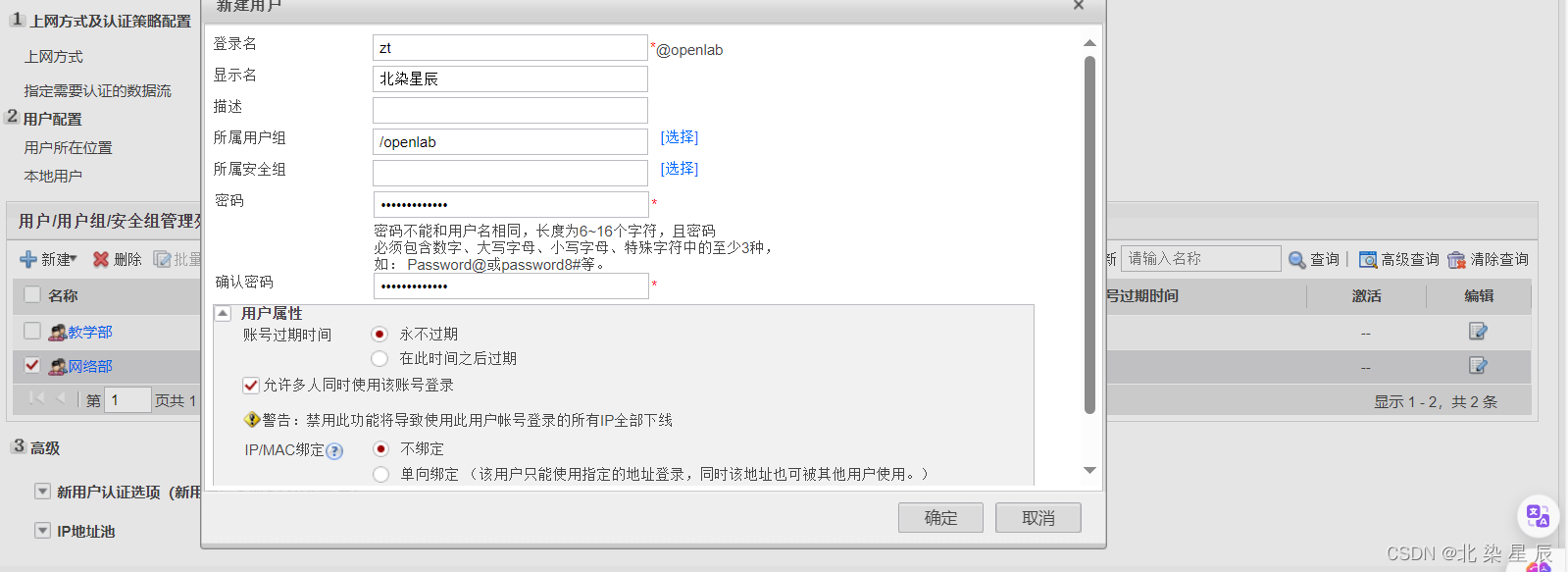

在认证域中创建用户组

在用户组中创建用户组

单向绑定 :

- 防火墙将用户与指定IP或MAC绑定,例如,防火墙将zt用户与IP192.168.1.1设备设置单向绑定,那么用户zt只有在IP为192.168.1.1的设备上才能进行登录,在其它IP的设备上无法登录成功

双向绑定;

- 防火墙设备双向绑定后,用户zt只有在IP为192.168.1.1的设备上才能进行登录,且IP为192.168.1.1的设备上只有zt用户能够成功认证。

单向绑定与双向绑定的区别:

- 单向绑定仅限制用户在192.168.1.1的设备上登录,不限制是IP为192.168.1.1的设备只能登录zt用户

安全组和用户组的区别 ---都可以被策略调用,但是,用户组在调用策略后,所有用户组成员以及子用户组都会生效,而安全组仅组成员生效,子安全组不生效。

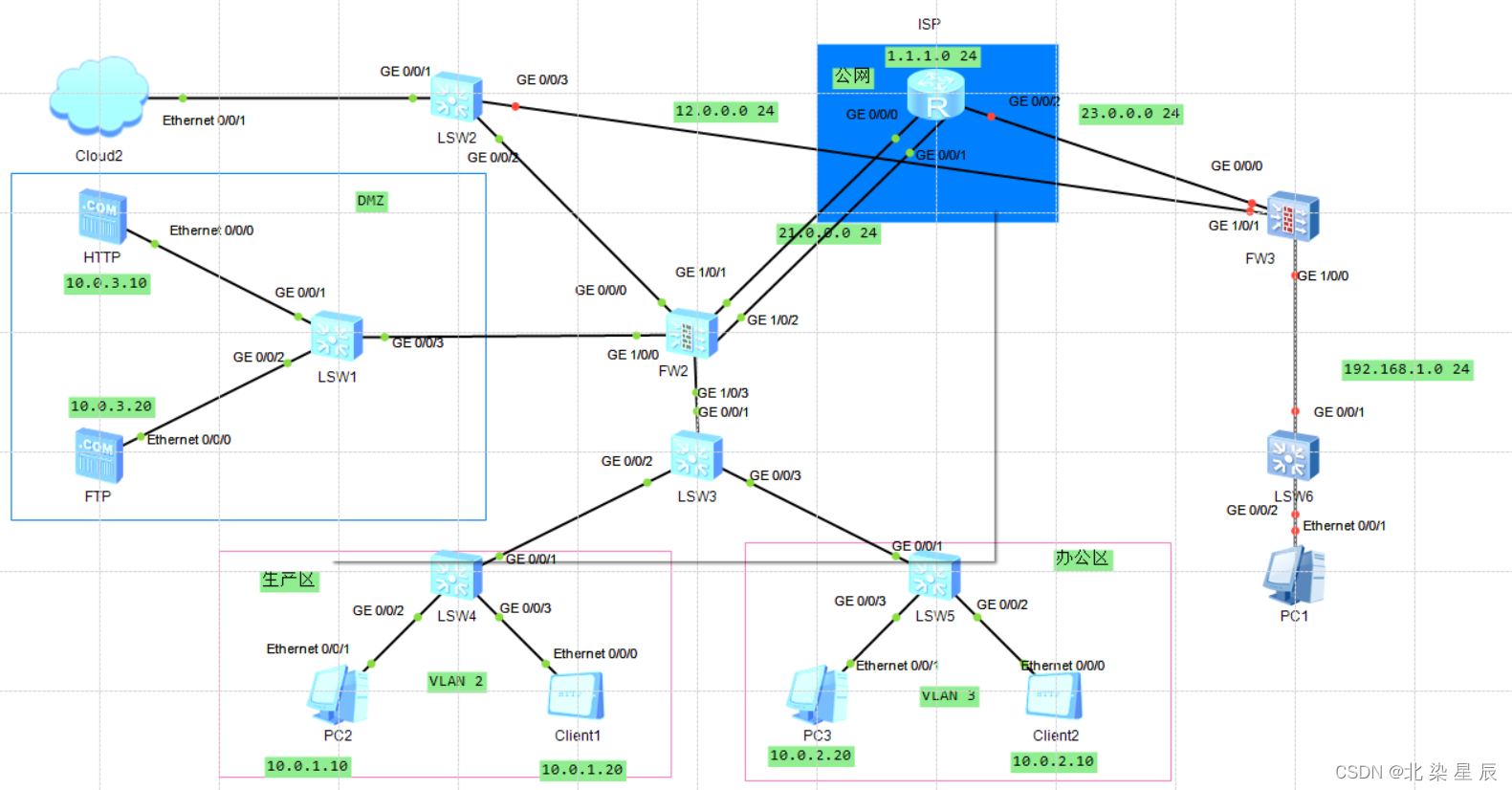

练习

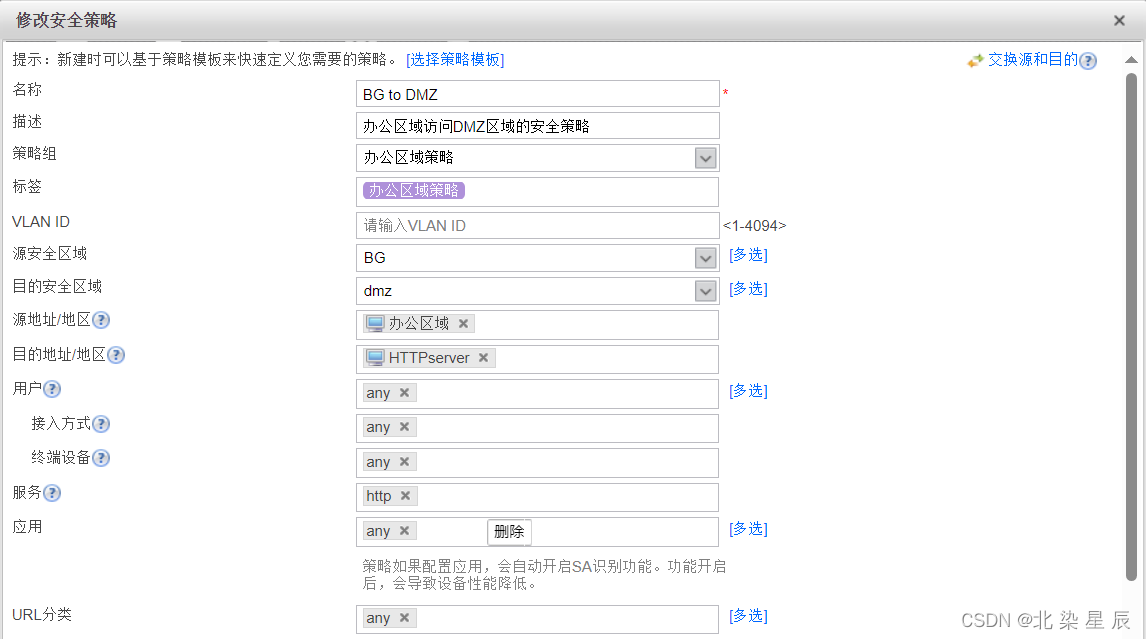

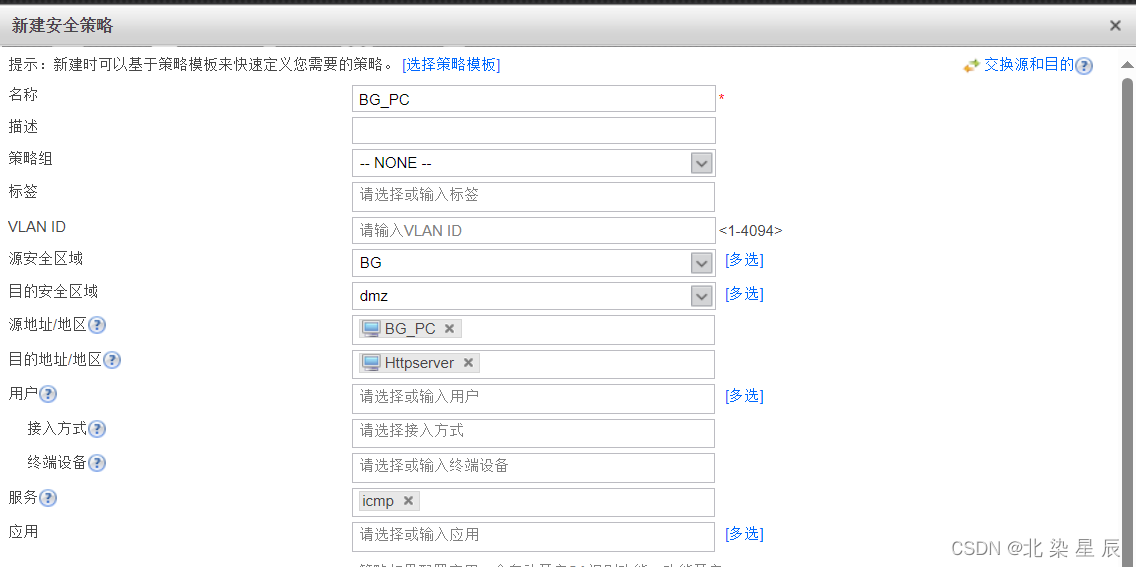

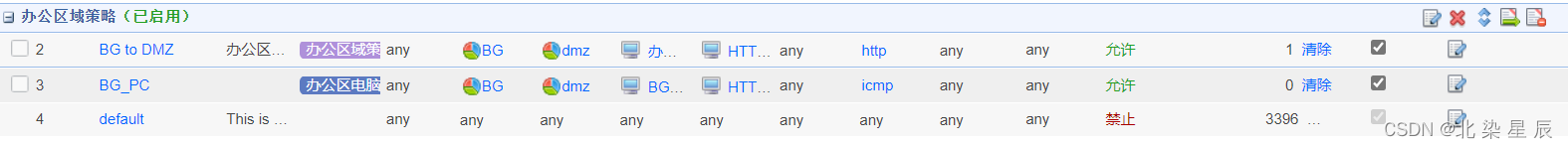

需求:通过认证获取办公区的哪台设备访问DMZ的服务器且仅能访问HTTP服务器

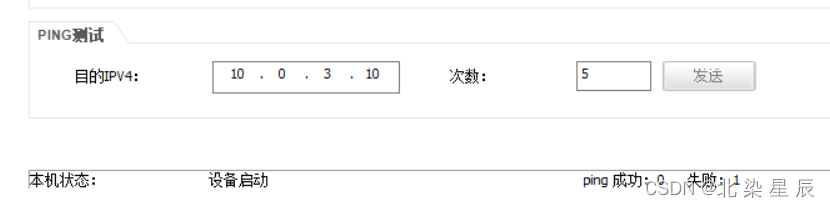

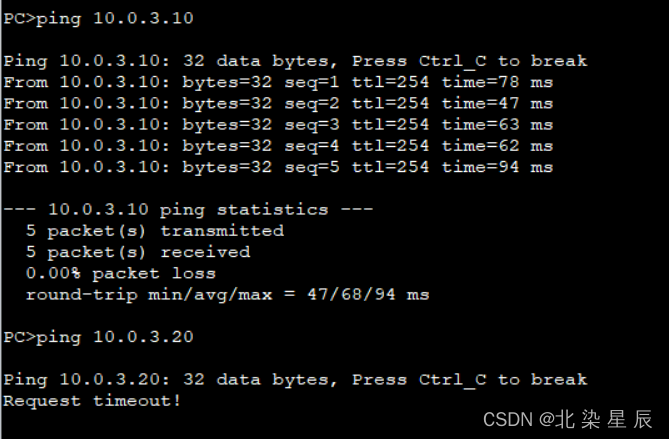

办公区电脑仅能ping通http服务器无法访问

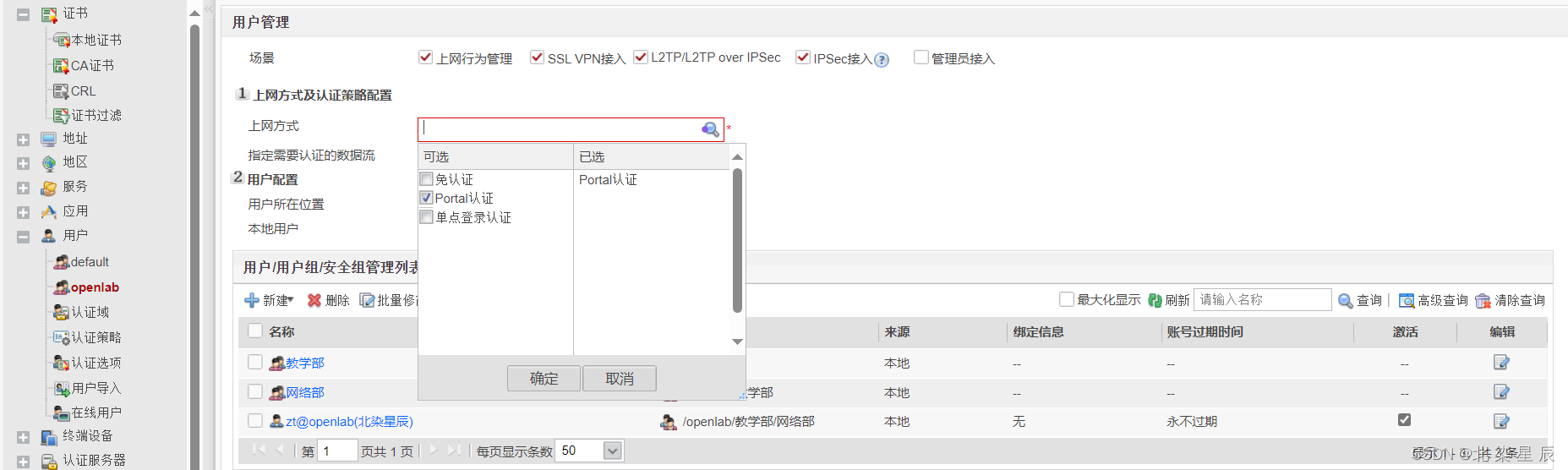

创建认证策略

调整安全策略匹配顺序(从上到下执行)

- Portal认证:常见的有网页认证(校园网认证)仅需要流量触发对应的服务时,弹出窗口,输入用户名和密码进行认证即创建用户组用户时指定的密码。

- 免认证:需要在IP/MAC双向绑定的情况下使用,则对应用户在对应设备上登录时,就可以选择免认证,不做认证。匿名认证。

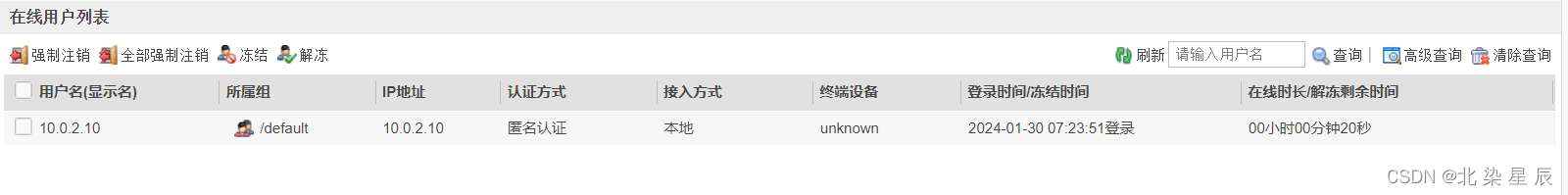

- 匿名认证:和免认证的思路相似,认证动作越透明越好,选择匿名认证,则登录者不需要输入用户名和密码,直接使用IP地址作为其身份进行登录。

创建认证域

注:认证域中的上网方式认证要求与认证策略中的认证方式保持一致,匿名认证无要求。

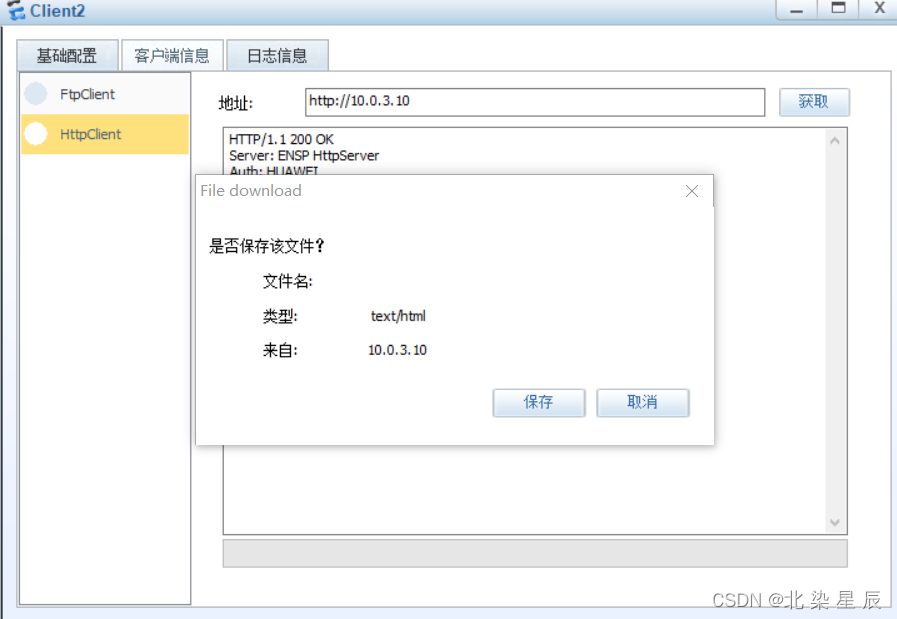

结果验证

- 正常访问Http服务器

- 无法ping通服务器

- 办公区电脑验证

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)