802.1X用户身份验证过程

802.1X系统为典型的Client/Server结构,包括三个实体:客户端(Client)、设备端(Device)和认证服务器(Server)。图3-2 802.1X认证系统示意图。

802.1X用户身份验证过程_windows系统ieee 802.1x身份验证-CSDN博客

https://support.huawei.com/enterprise/zh/doc/EDOC1100301718/508a95ee

802.1X系统为典型的Client/Server结构,包括三个实体:客户端(Client)、设备端(Device)和认证服务器(Server)。

- 客户端是位于局域网段一端的一个实体,由该链路另一端的设备端对其进行认证。客户端一般为一个用户终端设备,用户可以通过启动客户端软件发起802.1X认证。客户端必须支持局域网上的可扩展认证协议EAPOL(Extensible Authentication Protocol over LAN)。

- 设备端是位于局域网段一端的另一个实体,对所连接的客户端进行认证。设备端通常为支持802.1X协议的网络设备,它为客户端提供接入局域网的端口,该端口可以是物理端口,也可以是逻辑端口。

- 认证服务器是为设备端提供认证服务的实体。认证服务器用于实现对用户进行认证、授权和计费,通常为RADIUS服务器。

认证发起

802.1X的认证发起可以由NAS发起,也可以由客户端主动发起。当NAS探测到未经过认证的用户使用网络时,就会主动发起认证;客户端则可以通过客户端软件主动向NAS发送EAPOL-Start报文发起认证。

NAS主动触发认证方式

当NAS检测到有未经认证的用户使用网络时,会每隔N秒(系统默认30秒)主动向客户端以组播报文来触发认证。在认证开始之前,端口的状态被强制为未认证状态。

如果客户端的身份标识不可知,则NAS会发送EAP-Request/Identity报文,请求客户端发送身份标识。这样,就开始了典型的认证过程。客户端在收到来自NAS的EAP-Request报文后,将发送EAP-Response报文响应NAS的请求。

这种触发方式用于支持不能主动发送EAPOL-Start报文的客户端,例如Windows XP自带的802.1X客户端。

客户端主动触发认证方式

如果用户要上网,则可以通过客户端软件主动发起认证。客户端软件会向NAS发送EAPOL-Start报文主动发起认证。该报文目的地址为IEEE 802.1X协议分配的一个组播MAC地址:01-80-C2-00-00-03。

NAS在收到客户端发送的EAPOL-Start报文后,会发送EAP-Request/Identity报文响应用户请求,要求用户发送身份标识,这样就启动了一个认证过程。

此外,由于网络中有些设备不支持上述的组播报文,使得NAS无法收到客户端的认证请求,因此NAS还支持广播触发方式,即可以接收客户端发送的目的地址为广播MAC地址的EAPOL-Start报文。

原文链接:https://blog.csdn.net/weixin_44140376/article/details/124152214

802.1X的基本概念

1、受控/非受控端口

设备端为客户端提供接入局域网的端口,这个端口被划分为两个逻辑端口:受控端口和非受控端口。

- 非受控端口始终处于双向连通状态,主要用来传递EAPOL协议帧,保证客户端始终能够发出或接收认证报文。

- 受控端口在授权状态下处于双向连通状态,用于传递业务报文;在非授权状态下禁止从客户端接收任何报文。

2、授权/非授权状态

设备端利用认证服务器对需要接入局域网的客户端执行认证,并根据认证结果(Accept或Reject)对受控端口的授权/非授权状态进行相应地控制。

图3-3显示了受控端口上不同的授权状态对通过该端口报文的影响。图中对比了两个802.1X认证系统的端口状态。系统1的受控端口处于非授权状态(相当于端口开关打开),系统2的受控端口处于授权状态(相当于端口开关闭合)。

802.1X的认证触发方式

802.1X的认证过程可以由客户端主动发起,也可以由设备端发起。设备支持的认证触发方式包括以下两种:

- 客户端主动触发方式:客户端主动向设备端发送EAPOL-Start报文来触发认证。

- 设备端主动触发方式:设备端触发方式用于支持不能主动发送EAPOL-Start报文的客户端,例如Windows系统自带的802.1X客户端

802.1X用户身份验证过程

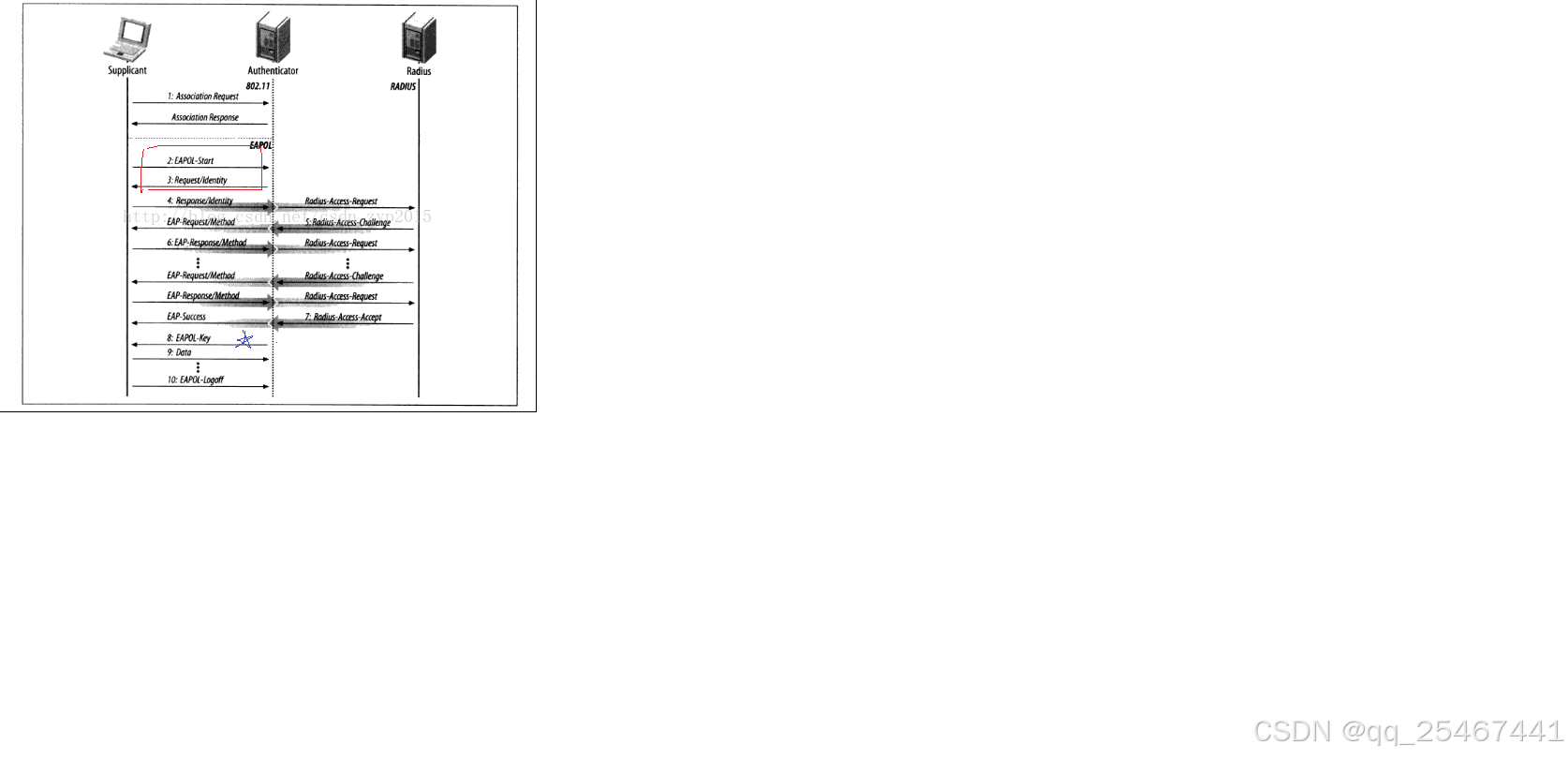

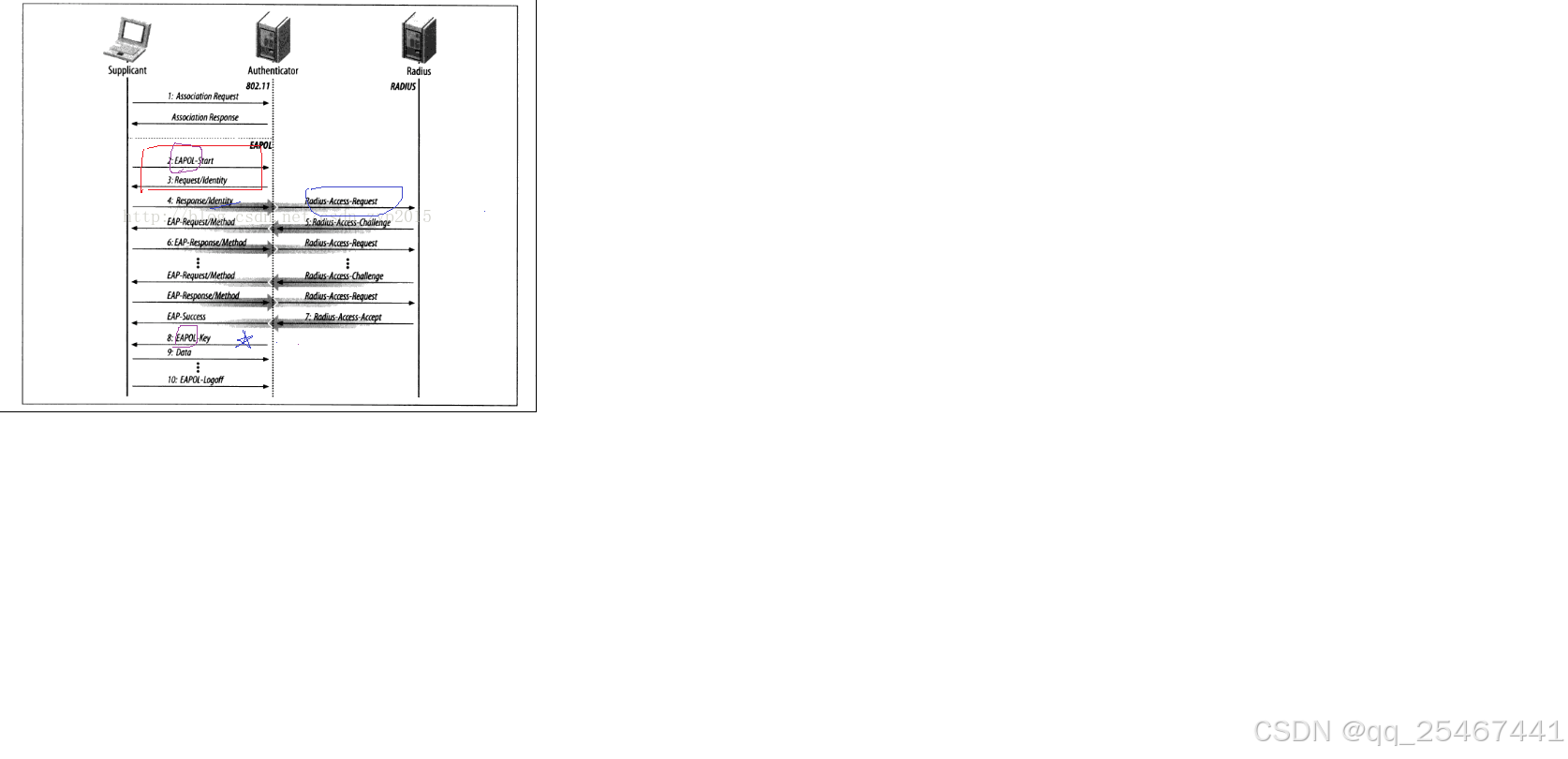

802.1X为任何局域网,包括无线局域网提供了一个用户认证的框架,当工作站与接入点关联成功,工作站就可以

开始进行802.1X帧交换过程,尝试取得授权。802.1X认证交换和秘钥分配完成后,用户就会收到接口已经启用的

消息。本例一Radius为后端认证服务器,认证过程如下图所示:

1、申请者关联至802.11网络。

2、申请者发送一个EAPOL-Start帧,开始进行802.1X帧交换过程,这个过程并非必要的,并不是所有申请者都要发送EAPOL-Start帧,因此可能没有这个步骤。

3、EAP帧交换过程开始,认证者(接入点)发送一个EAP-Request/Identity帧。如果接入点只为已经认证成功的关联转送此帧,发送Request/Identity帧之前可能就没有EAPOL-Start帧。主动发送EAP-Request/Identity帧用来指示申请者必须进行802.1X认证。

4、申请者以Response/Identity帧进行回复,此帧随后被转为Radius-Access-Request帧发送给认证服务器。

5、Radius服务器判断需要使用哪个类型的认证,并且在发送的EAP-Request中指定认证方式,EAP-Request被封装于Radius-Access-Challenge封包中发送给接入点。接入点收到封包后将EAP-Request发送给申请者,EAP-Request通常会被表示为EAP-Request/Method,其中Method表示认证所使用的方法。如果目前使用的是PEAP,则返回的封包将以EAP-Request/PEAP表示。

6、申请者从用户方面取得响应,然后返回EAP-Response,认证者会将此响应转换为Radius-Access-Request封包,针对质询信息所做的响应则存放于数据字段中。

步骤5和步骤6不断重复进行,知道认证完成为止。如果使用的是需要交换证书的EAP认证方式,免不了需要多次重复这些步骤。有些EAP交换可能需要在客户端与Radius服务器之间反复进行10到20次。

7、既然Radius服务器发送一个Radius-Access-Accept封包允许对方访问网络,因此认证者会发送一个EAP-Success帧并且授权使用连接端口。访问权限也可以由Radius服务器所返回的参数决定。

8、收到Access-Accept封包后,接入点会立刻使用EAP-key帧将秘钥分配给申请者。

9、一旦申请者安装好秘钥,就可以开始传送数据帧来访问网络。DHCP配置通常会在此刻进行。

10、当申请者不再需要访问网络,就会送出一个EAPOL-logoff消息,使连接端口回复成未授权状态。

802.1X交换过程可以在任何时间点进行,用户并不需要发送EAPOL-Start消息来启动EAPOL交换过程。任何时刻,申请者都可以开始EAPOL交换过程,发送EAP-Request/Identity帧来更新认证数据。需要重新进行认证通常因为会话超时,此时必须更新秘钥。密钥交换帧只有在认证完成后才会传送,这样可以避免秘钥外泄。EAPOL-key帧也可以用来定期更新秘钥。

某些时候,如果你的网络是属于实用IEEE 802.1x 认证计费的话,

你可以使用windows xp 的网络连接那里的IEEE 802.1x 认证,而不安装服务商提供的专用客户端程序。

具体步骤如下:

网络连接属性/ 认证/ 启用IEEE802.1X,

在EAP类型中选择"MD5-challenge"

确定就OK了。

当然也要先选择自动获取IP,因为交换机不会自动发起认证。

几秒钟后,在网络连接那里就有要求你输入用户名和密码的提示。

不过,很多学校,因为安全管理的需要,win xp 自带的这个认证是不行的。

因为它专用的客户端具有防代理,双网卡,等功能。

在windows xp 组策略有这样一条:

“如果您想使用 IEEE 802.1x 机器身份验证,请配置此设置。

如果您启用此设置,它配置证书颁发机构在客户身份验证时使用。

要允许成功的身份验证,启用此设置并指明您的证书颁发机构的指纹或散列。

如果您禁用或不配置此设置,机器身份验证的 IEEE 802.1x 证书颁发机构将不会在您的客户端被配置。这可能会使机器身份验证失败。

注意: 此设置配置的证书颁发机构仅应用到机器身份验证,不是用户身份验证。”

更多推荐

已为社区贡献17条内容

已为社区贡献17条内容

所有评论(0)