防火墙安全策略部署

防火墙安全部署

·

防火墙安全策略部署

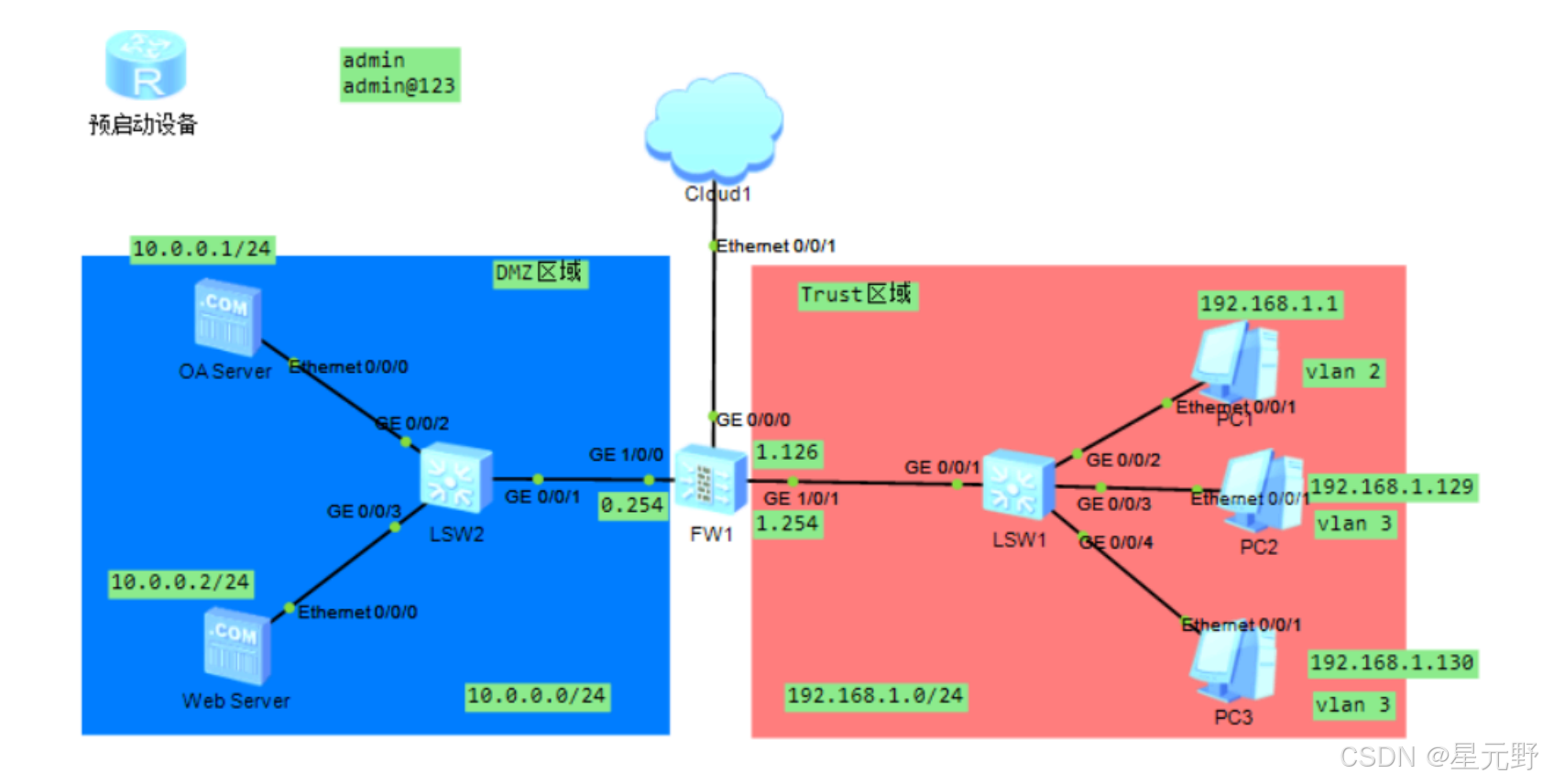

一、拓扑信息

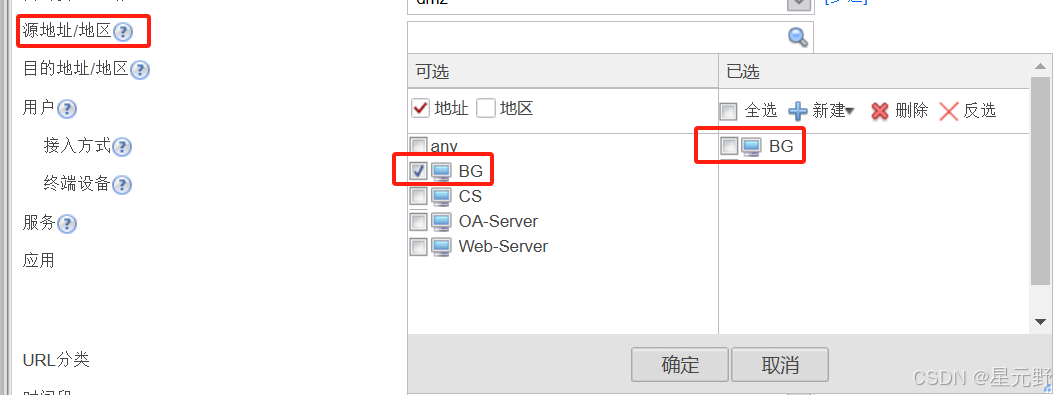

需求

二、需求分析

- 区域划分:存在 Trust 区域与 DMZ 区域。Trust 区域含办公区(VLAN 2)与生产区(VLAN 3),办公区有 PC1(192.168.1.1),生产区有 PC2(192.168.1.129)和 PC3(192.168.1.130);DMZ 区域有 OA Server(10.0.0.1/24)和 Web Server(10.0.0.2/24)。

- 访问需求

- 允许办公区PC(192,168,1,0/25)在工作时间(周一至周五,早8到晚6)可以正常访问OA Server(10.0.0.1/24),其他时间不允许访问。

- 允许办公区PC(192,168,1,0/25)可以在任意时刻访问到Web Server(10.0.0.2/24)。

- 允许生产区PC(192.168.1.128/25)可以在任意时刻访问OA Server((10.0.0.1/24)),但不能访问Web Server(10.0.0.2/24)允许生产区PC3(192.168.1.120/25)可以在周一早上10到11访问Web Server,用来更新企业最新产品信息。

- 办公区PC和生产区PC的流量可以通过trust区域访问到dmz区域,限制不同区域和不同时间段内的网络访问,确保网络安全。

- 策略需求

- 防火墙隔离了trust和dmz区域流量,限制两区域之间的流量互通,在防火墙上部署安全策略,让trust和dmz区域之间可以进行正常的网络访问,确保访问需求可以完成。

- 在防火墙上部署策略,建立各区域的地址集、时间段,在进入安全策略视图,部署安全策略。对流量的流通进行控制,完成生产需要。

三、详细设计

-

交换机LSW1

-

生产区和办公区集合在一台交换机上,办公区和生产区属于不同生产部门,用vlan隔离办公区和生产区流量。

把办公区部署在vlan2,生产区部署在vlan3,防火墙和交换机之间允许两个vlan流量通过。

-

-

交换机LSW2

- 服务器整体在LSW2上,都是服务器设备,不要进行流量隔离,部署在同一个vlan即可。

-

防火墙FW

- 服务器与生产区和办公区在防火墙的受信任程度不同,办公区和生产区属于内部用户,受信任程度较高将其部署在trust区域,服务器受信任程度较低将其部署在dmz区域,然后根据需要配置对应安全策略。

四、配置信息

-

交换机LSW1

[LSW1]vlan batch 2 to 3 创建vlan2和vlan3 [LSW1-GigabitEthernet0/0/2]port link-type access [LSW1-GigabitEthernet0/0/2]port default vlan 2 对PC1对应接口进行流量控制,只能通过vlan2的流量 [LSW1-GigabitEthernet0/0/3]port link-type access [LSW1-GigabitEthernet0/0/3]port default vlan 3 [LSW1-GigabitEthernet0/0/4]port link-type access [LSW1-GigabitEthernet0/0/4]port default vlan 3 对vlan3区域的流量控制 [LSW1-GigabitEthernet0/0/1]port link-type trunk [LSW1-GigabitEthernet0/0/1]port trunk allow-pass vlan 2 3 流量汇聚,vlan2和vlan3流量控制 -

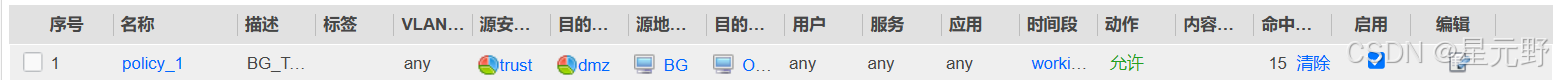

防火墙FW

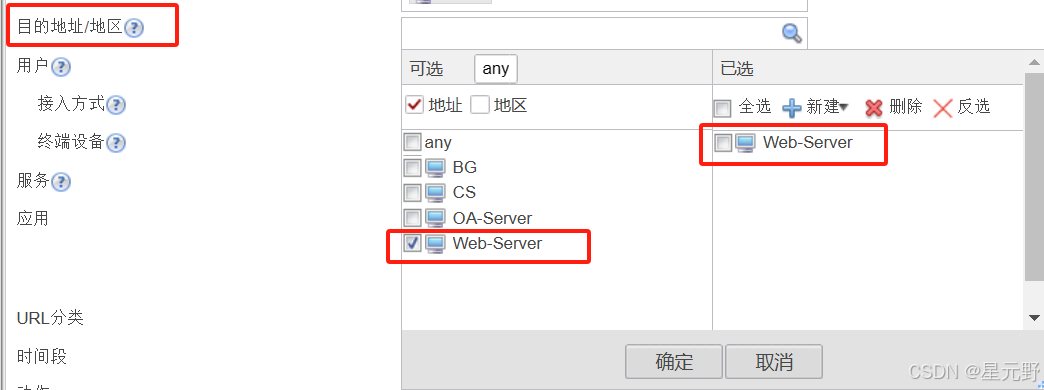

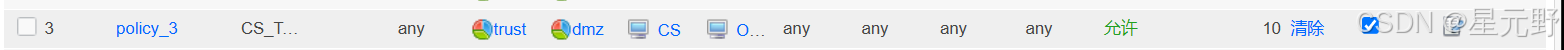

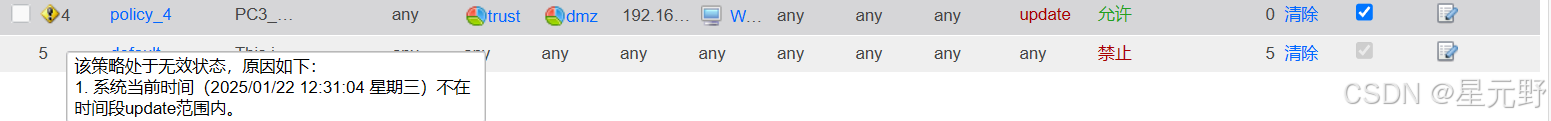

[FW]ip address-set BG 创建办公区地址集,名字为BG [FW-object-address-set-BG]address 192.168.1.0 mask 25 添加地址信息 [FW]ip address-set OA-Server 创建OA-Server地址集,名字为OA-Server [FW-object-address-set-OA-Server]address 10.0.0.1 mask 32 添加地址信息 [FW]ip address-set Web-Server 创建Web—server地址集,名字为Web-Server [FW-object-address-set-Web-Server]address 10.0.0.2 mask 32 添加地址信息 [FW]ip address-set CS 创建生产区地址集,名字为CS [FW-object-address-set-CS]address 192.168.1.128 mask 25 添加地址信息 [FW]time-range working-time 创建时间集合,名字为working-time [FW-time-range-working-time]period-range 08:00:00 to 18:00:00 working-day 设置时间段 [FW]security-policy 进入安全策略配置视图 [FW-policy-security]rule name policy_1 [FW-policy-security-rule-policy_1]description BG_to_OA 描述信息 [FW-policy-security-rule-policy_1]source-zone trust 源区域 [FW-policy-security-rule-policy_1]destination-zone dmz 目的区域 [FW-policy-security-rule-policy_1]source-address address-set BG 源地址 [FW-policy-security-rule-policy_1]destination-address address-set "OA Server" 源地址 [FW-policy-security-rule-policy_1]time-range working-time 时间 [FW-policy-security-rule-policy_1]action permit ---动作 [FW-policy-security]display this 查看部署的安全策略 2025-01-22 11:40:30.110 +08:00 # security-policy rule name policy_1 description BG_To_OA-Server source-zone trust destination-zone dmz source-address address-set BG destination-address address-set OA-Server time-range working-time action permit rule name policy_2 description BG_To_Web-server source-zone trust destination-zone dmz source-address address-set BG destination-address address-set Web-Server action permit rule name policy_3 description CS_To_OA-Server source-zone trust destination-zone dmz source-address address-set CS destination-address address-set OA-Server action permit rule name policy_4 description PC3_To_Web_Server source-zone trust destination-zone dmz source-address 192.168.1.128 mask 255.255.255.128 destination-address address-set Web-Server time-range update action permit # return -

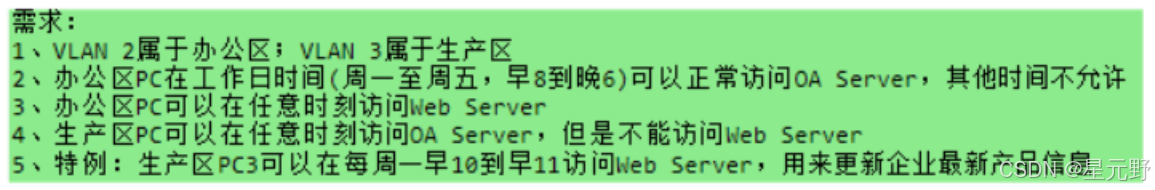

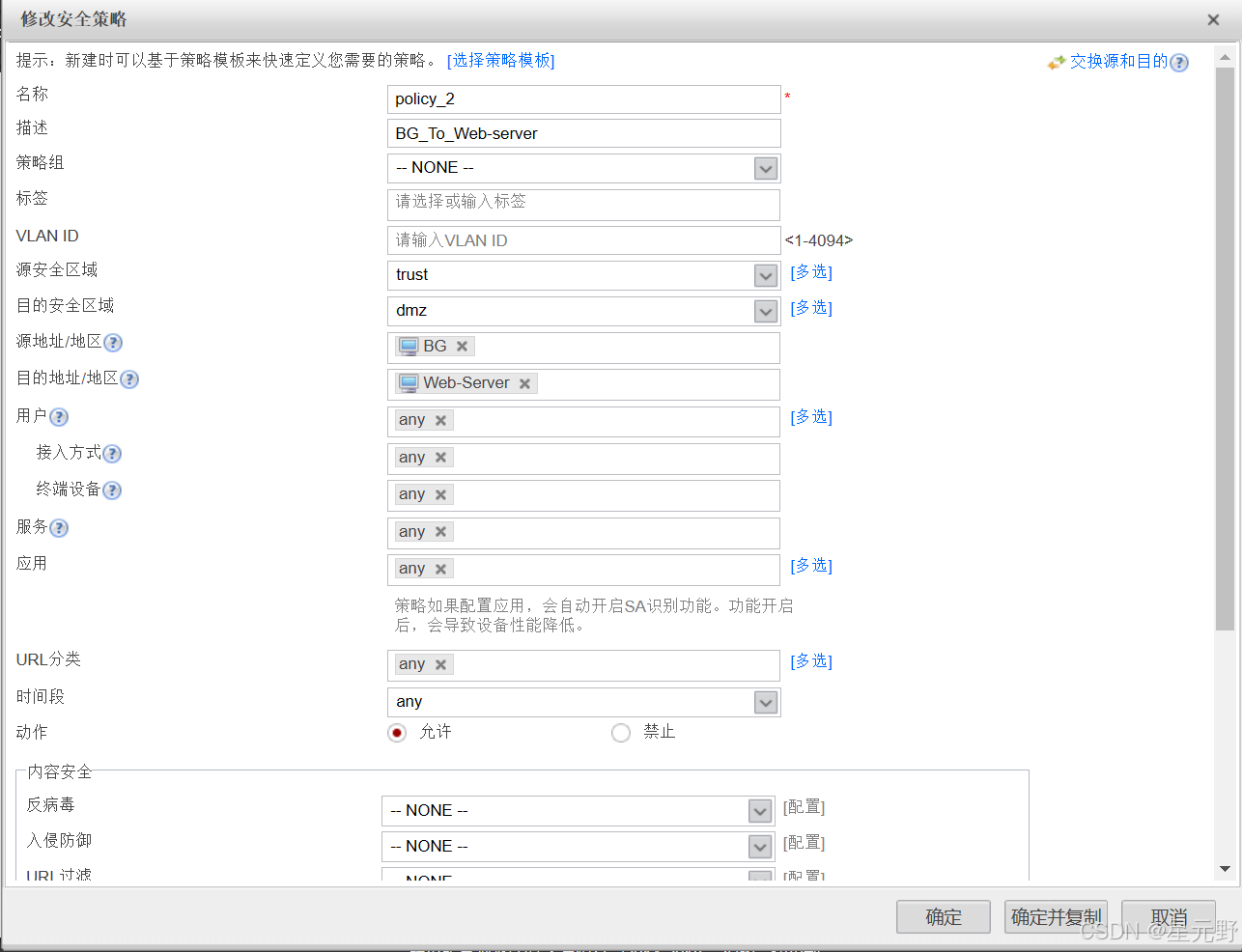

在Web上配置

添加源区域和目的区域

安全策略

五、测试

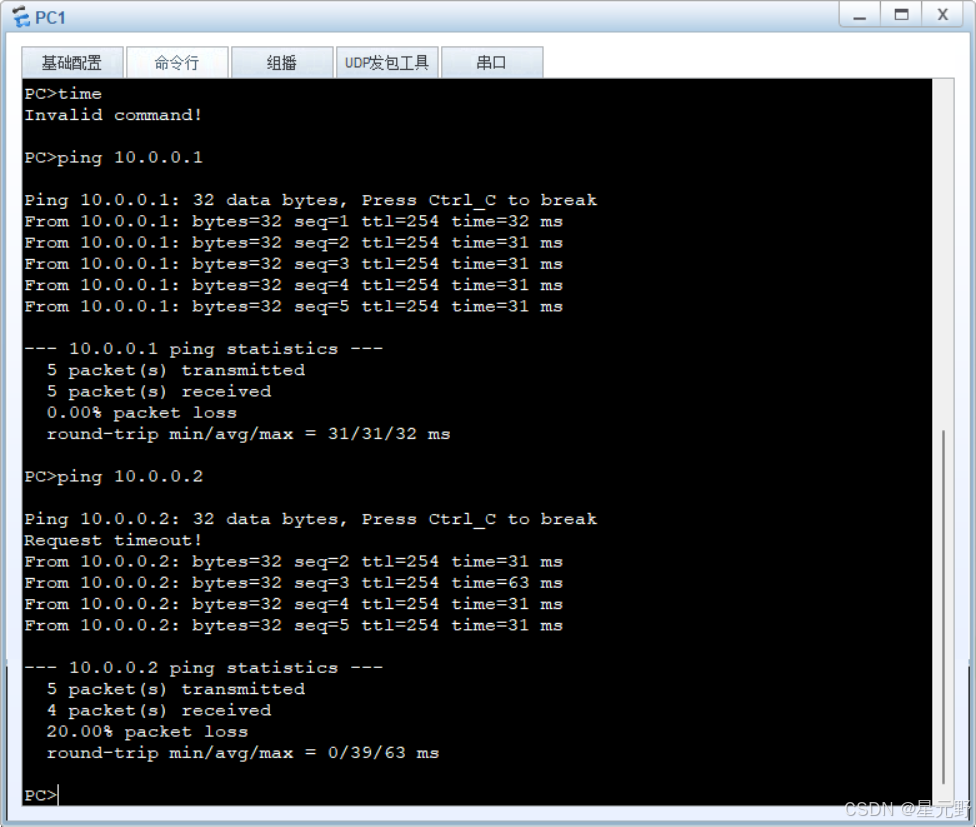

1、PC1与OA-Server和Web-Server服务器测试通讯

- 办公区PC可以正常访问OA-Server和Web-Server

- 安全策略匹配的流量

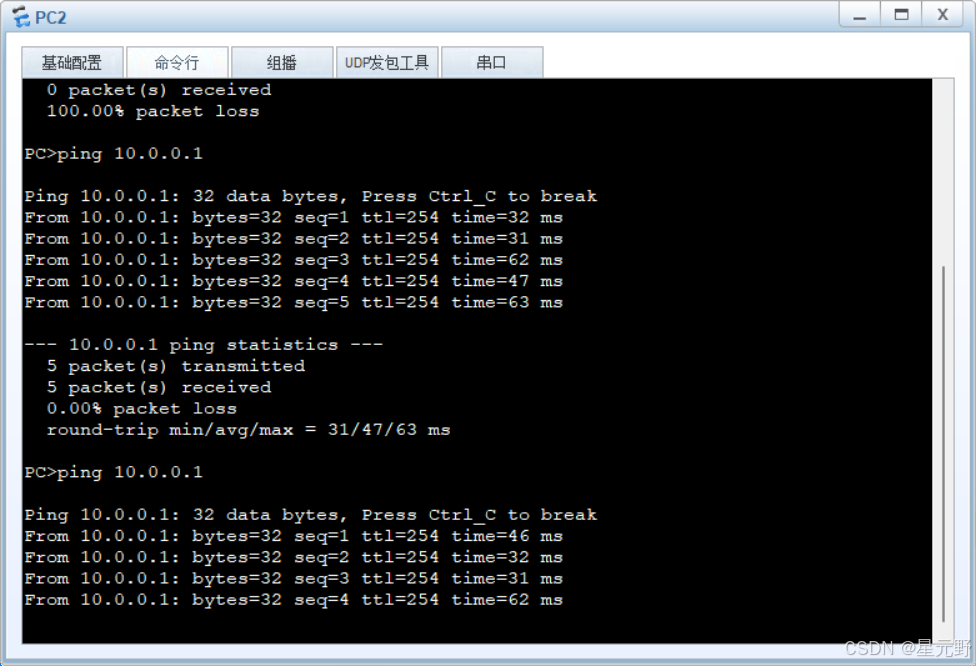

2、生产区PC2与OA-Server服务器测试通讯

- 生产区可以在任意时间访问OA-Server服务器

- 匹配流量

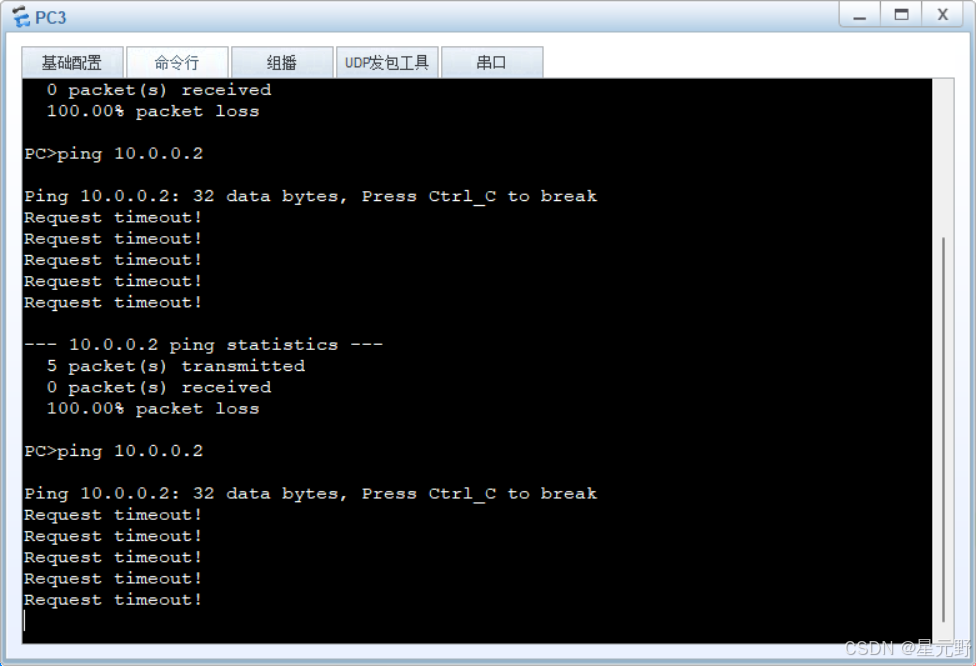

3、PC3上Web-Server服务器更新生产信息

- 不可达,不在更新时间范围之内

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)