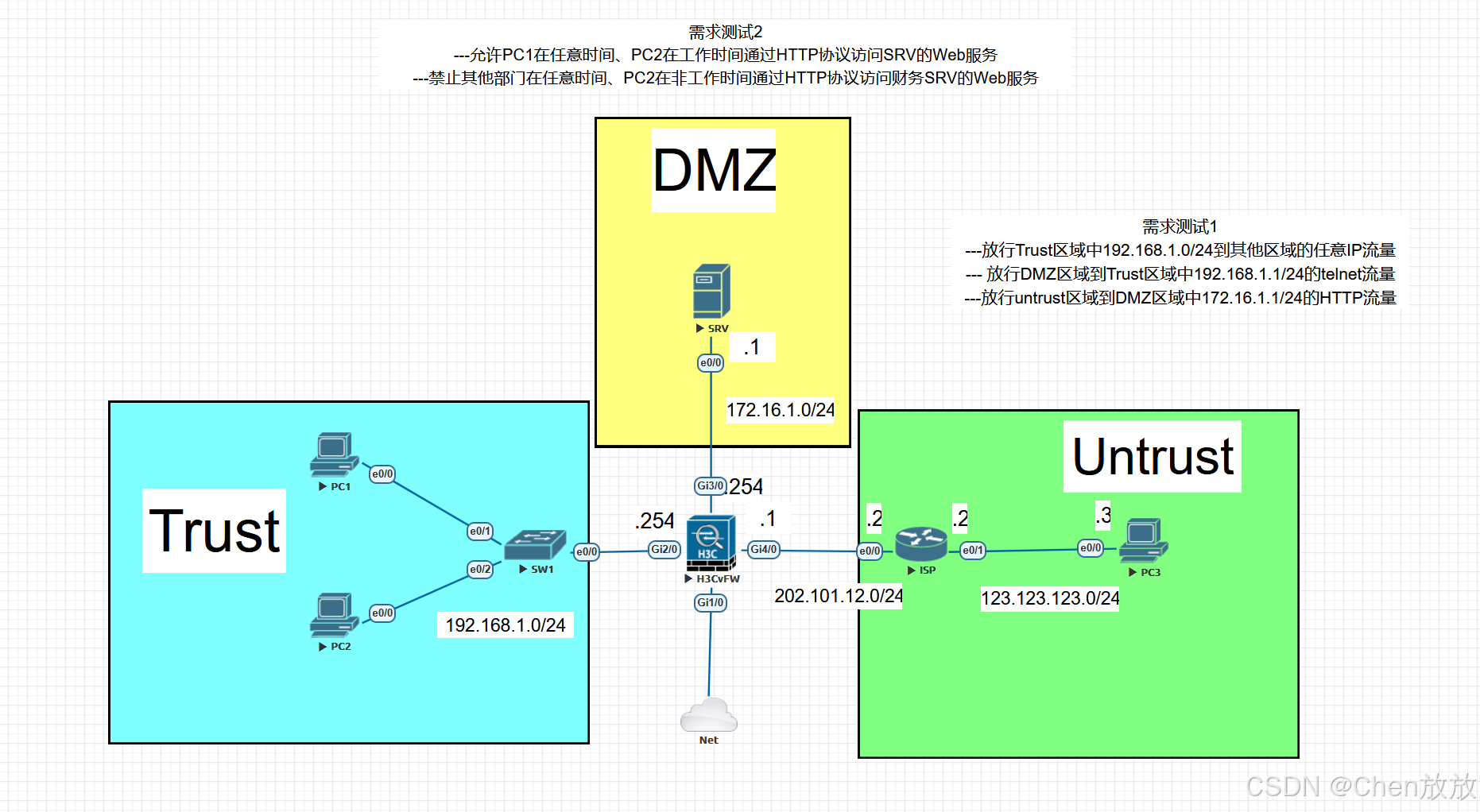

【华三】防火墙流量控制实验

安全策略是根据报文的属性信息对报文进行转发控制和DPI(Deep Packet Inspection)在配置的时候要注意先细后广。配置完后Trust区域中的192.168.1.0/24的流量就可以到达防火墙的其他区域啦。DMZ区域到Trust区域的192.168.1.1/24的telnet流量被放行。untrust区域到DMZ区域中172.16.1.1/24的HTTP流量被放行。先删除原先测试1.

·

实验需求及拓扑

实验配置

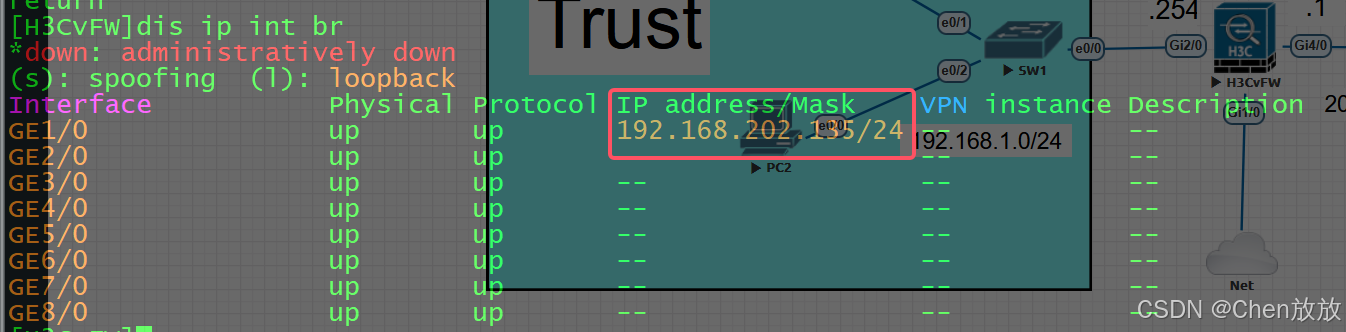

若想通过网页配置,则防火墙需开启HTTP功能

[H3CvFW]ip http enable

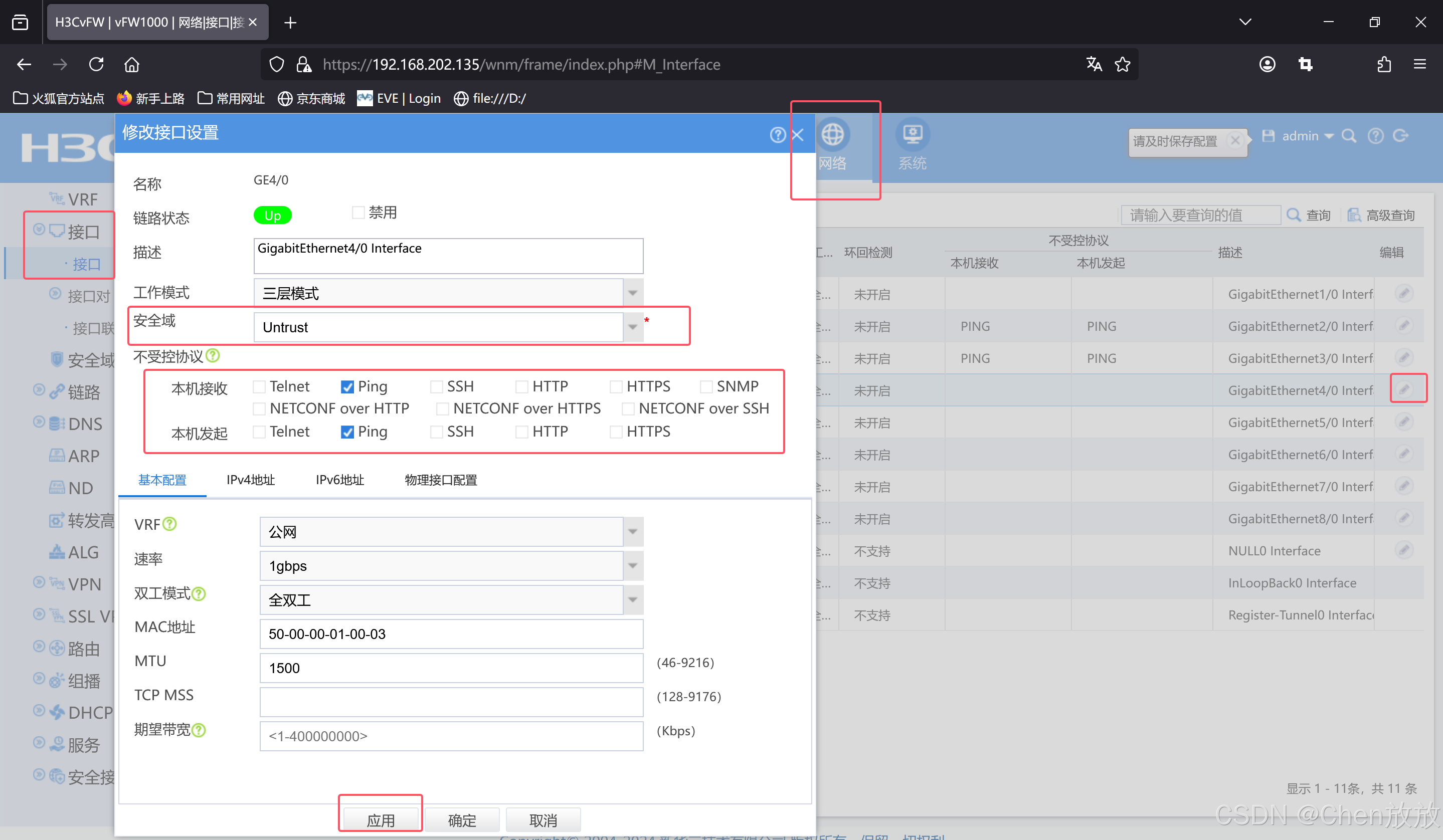

Step1划分安全区域及管理接口放行流量类型(CLI配置)

划分安全域

[H3CvFW]security-zone name Trust

[H3CvFW-security-zone-Trust]import interface g2/0

[H3CvFW]security-zone name DMZ

[H3CvFW-security-zone-DMZ]import interface g3/0

[H3CvFW]security-zone name Untrust

[H3CvFW-security-zone-Trust]import interface g4/0

管理接口放行流量类型

[H3CvFW]int g2/0

[H3CvFW-GigabitEthernet2/0]manage ?

http Allows the HTTP protocol

https Allows the HTTPS protocol

netconf-http Allows the NETCONF over SOAP over HTTP protocol

netconf-https Allows the NETCONF over SOAP over HTTPS protocol

netconf-ssh Allows the NETCONF over SSH protocol

ping Allows the Ping protocol

snmp Allows the SNMP protocol

ssh Allows the SSH protocol

telnet Allows the Telnet protocol

[H3CvFW-GigabitEthernet2/0]manage ping ?

inbound Inbound direction

outbound Outbound direction

[H3CvFW-GigabitEthernet2/0]manage ping inbound Step1划分安全区域及管理接口放行流量类型(网页配置)

查看代码

[H3CvFW]dis security-zone ---查看安全域划分情况

Name: Local

Members:

None

Name: Trust

Members:

GigabitEthernet2/0

Name: DMZ

Members:

GigabitEthernet3/0

Name: Untrust

Members:

GigabitEthernet4/0

Name: Management

Members:

GigabitEthernet1/0

[H3CvFW]dis session table ipv4 ---查看接口放行流量类型

Slot 0:

Initiator:

Source IP/port: 192.168.202.1/56703

Destination IP/port: 192.168.202.135/443

DS-Lite tunnel peer: -

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0

Source security zone: Management

Initiator:

Source IP/port: 192.168.202.1/58011

Destination IP/port: 192.168.202.135/443

DS-Lite tunnel peer: -

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0

Source security zone: Management

Initiator:

Source IP/port: 192.168.202.1/58010

Destination IP/port: 192.168.202.135/443

DS-Lite tunnel peer: -

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0

Source security zone: Management

Total sessions found: 3Step2配置需求测试1相关的安全策略(采用CLI命令行)

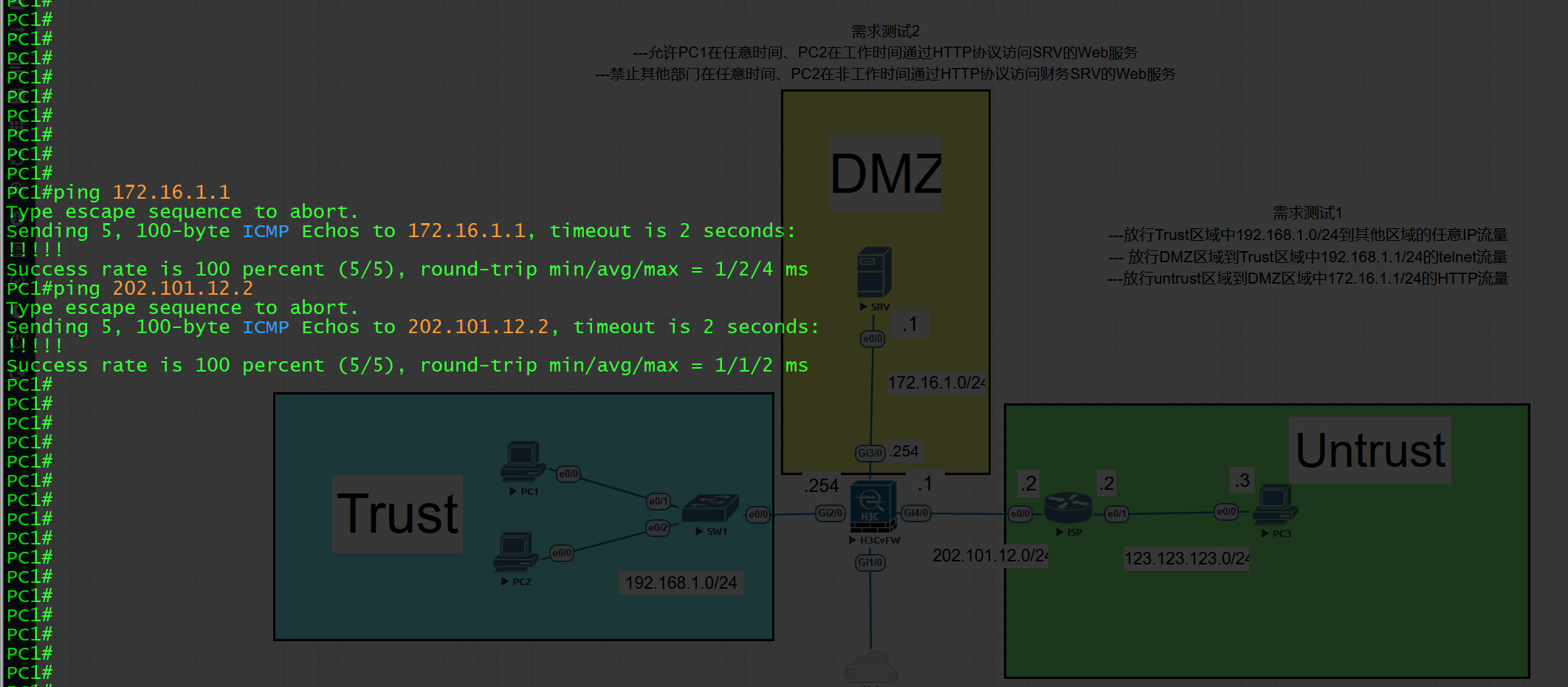

1.1 配置放行Trust区域中192.168.1.0/24到其他区域的任意IP流量(采用域间安全策略方式)。

[H3CvFW]access-list basic 2000

[H3CvFW-acl-ipv4-basic-2000]rule permit source 192.168.1.0 0.0.0.255 ---匹配感兴趣流

[H3CvFW-acl-ipv4-basic-2000]qu

[H3CvFW]zone-pair security source trust destination any ---从trust区域到任何区域

[H3CvFW-zone-pair-security-Trust-Any]packet-filter 2000 ---域间策略调用配置完后Trust区域中的192.168.1.0/24的流量就可以到达防火墙的其他区域啦

1.2 放行DMZ区域到Trust区域中192.168.1.1/24的telnet流量(采用基于对象组的安全策略方式)

step1:创建对象组

①地址对象组

②服务对象组

step2:创建对象组策略

step3:在域间策略组中调用

/*[H3CvFW]object-group ?

ip IP object group

ipv6 IPv6 object group

mac-address MAC address object group

port Port object group

rename Change the name

service Service object group */

###################################Step1############################################

[H3CvFW]object-group ip address PC1 ---创建地址对象组

/*[H3CvFW-obj-grp-ip-PC1]0 network ?

exclude Exclude an IP address

group-object Specify an object group

host Specify a host address

range Specify an IP address range

subnet Specify a subnet address

user Specify a user

user-group Specify a user group*/

[H3CvFW-obj-grp-ip-PC1]network host address 192.168.1.1 ---将PC1地址加入地址对象组PC1中

[H3CvFW-obj-grp-ip-PC1]qu

[H3CvFW]object-group service D2T-telnet ---创建服务对象组D2T-telnet

[H3CvFW-obj-grp-service-D2T-telnet]0 service tcp destination eq 23

---在服务对象组D2T-telnet里添加一个服务条目,代表使用TCP协议且目标端口为 23 的服务,即Telnet服务。

[H3CvFW-obj-grp-service-D2T-telnet]qu

###################################Step2###########################################

[H3CvFW]object-policy ip D2T-telnet ---创建对象组策略D2T-telnet

[H3CvFW-object-policy-ip-D2T-telnet]rule 0 pass destination-ip PC1 service D2T-t

elnet

---在对象组策略D2T-telnet中放行目的IP地址为地址对象组PC1中的IP地址的telnet服务流量

###################################Step3#####################################

[H3CvFW]zone-pair security source DMZ destination Trust

[H3CvFW-zone-pair-security-DMZ-Trust]object-policy apply ip D2T-telnet

---在域间策略中调用对象组策略D2T-telnet

在PC1上开启telnet功能

PC1(config)#line vty 0 4 ---进入vty 开放0-4给用户访问

PC1(config-line)#password 123 ---设置密码

PC1(config-line)#login ---启用密码

PC1(config-line)#transport input telnet ---将密码给远程登录使用

PC1(config-line)#privilege level 15

---设置权限等级为15(越高可做事越多,此处设为15可以不用结合特权模式密码来实现telnet)

PS:

当权限等级较低时则需要结合特权模式密码来实现telnet

PC1(config)#enable password 321

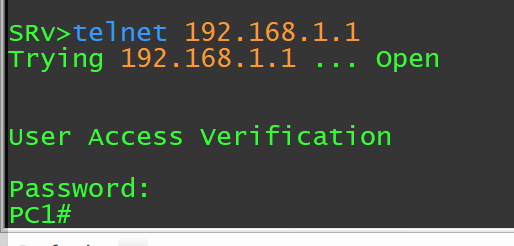

DMZ区域到Trust区域的192.168.1.1/24的telnet流量被放行

1.3放行untrust区域到DMZ区域中172.16.1.1/24的HTTP流量(采用基于对象组的安全策略方式)

[H3CvFW]object-group ip address srv

[H3CvFW-obj-grp-ip-srv]network host address 172.16.1.1 ---创建地址对象组

[H3CvFW]object-group service u2dhttp

[H3CvFW-obj-grp-service-u2dhttp]0 service tcp destination eq 80 ---创建服务对象组

PS(http服务基于tcp协议的80号端口)

[H3CvFW]object-policy ip u2dhttp --创建对象组策略

[H3CvFW-object-policy-ip-u2dhttp]rule 0 pass destination-ip srv service u2dhttp

[H3CvFW]zone-pair security source untrust destination DMZ ---在域间调用对象组策略

[H3CvFW-zone-pair-security-Untrust-DMZ]object-policy apply ip u2dhttp

在srv上开启telnet功能

SRv(config)#line vty 0 4

SRv(config-line)#password 123

SRv(config-line)#login

SRv(config-line)#transport input telnet

SRv(config-line)#privilege level 15在srv上开启http服务

SRv(config)#ip http server

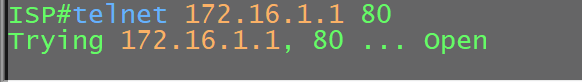

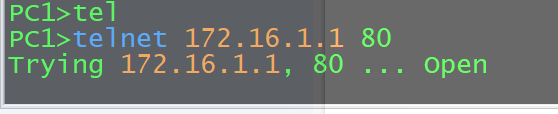

untrust区域到DMZ区域中172.16.1.1/24的HTTP流量被放行

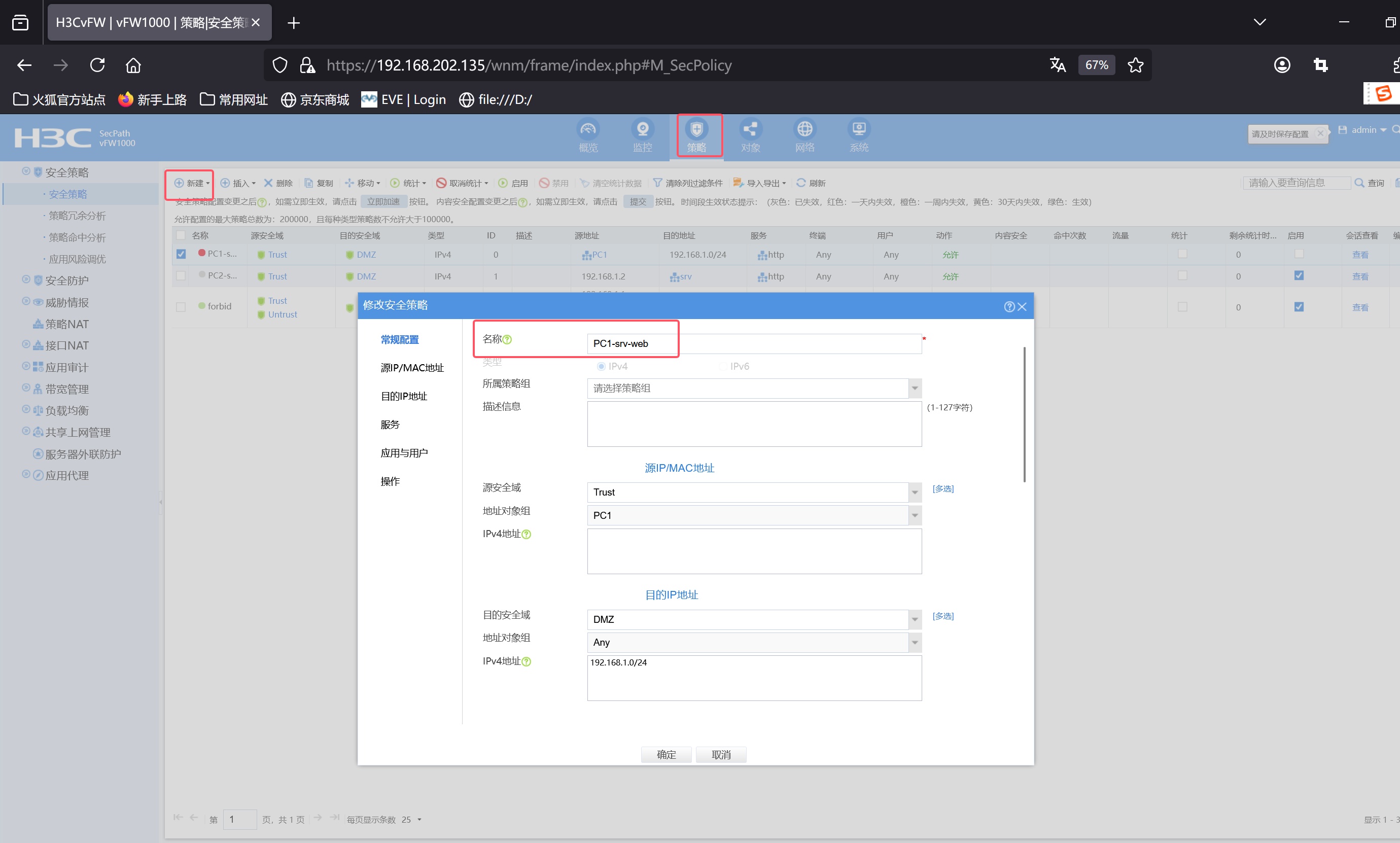

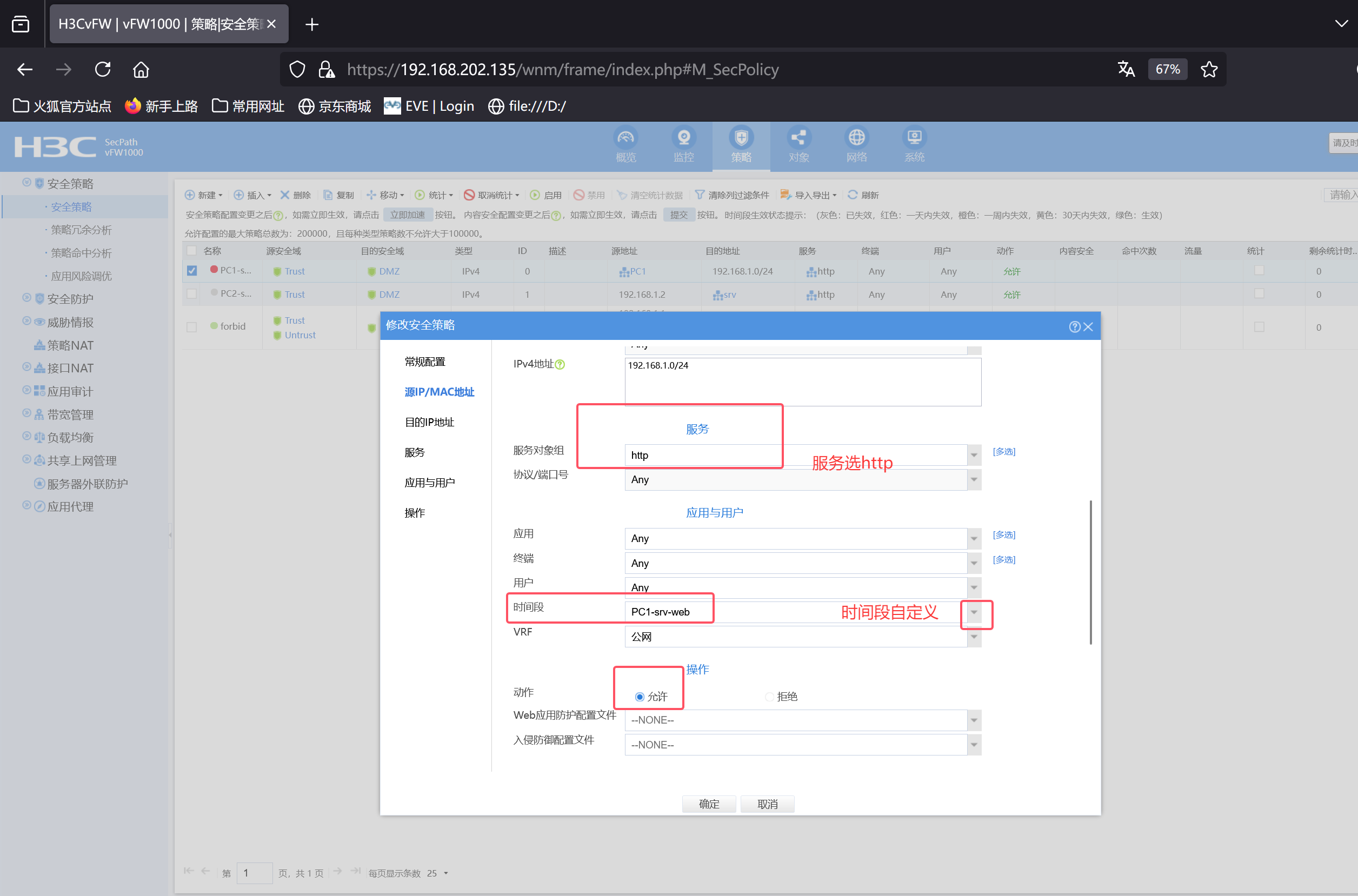

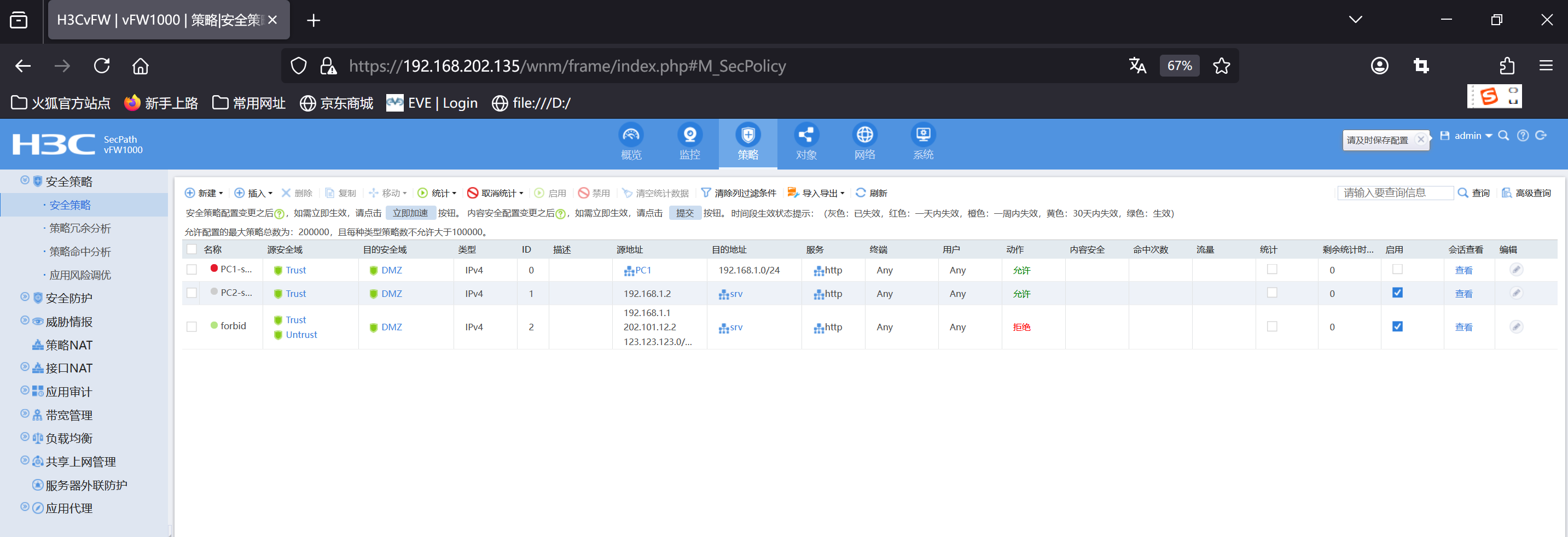

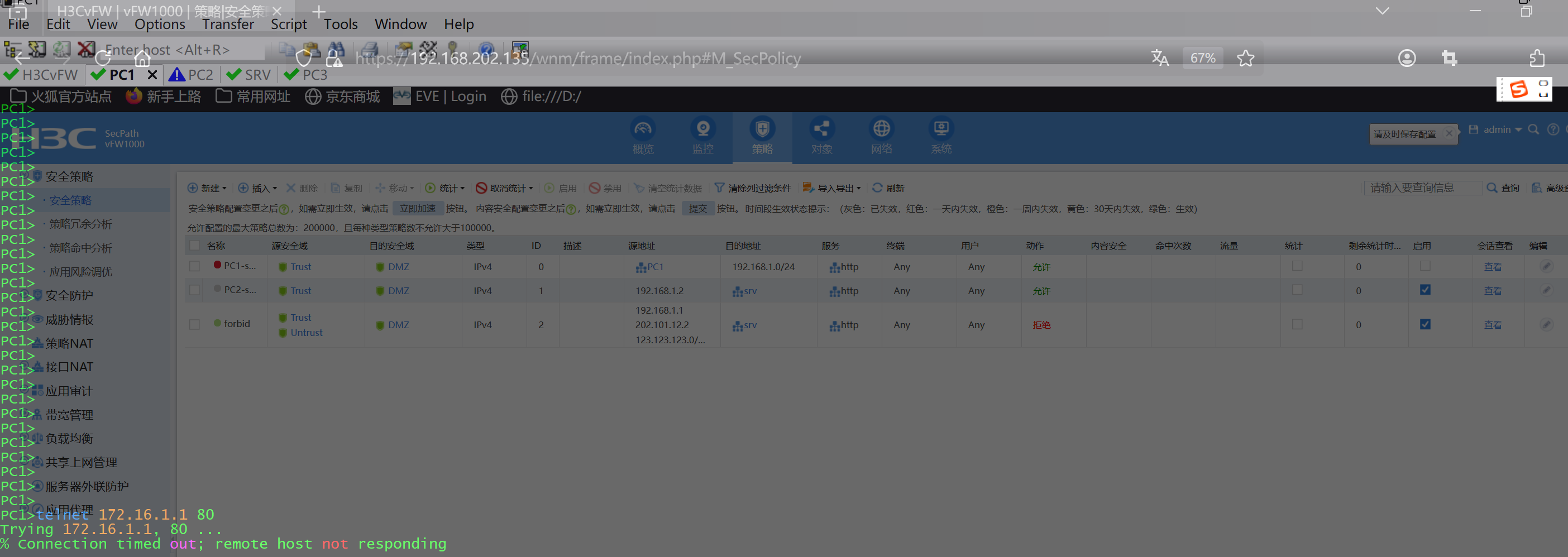

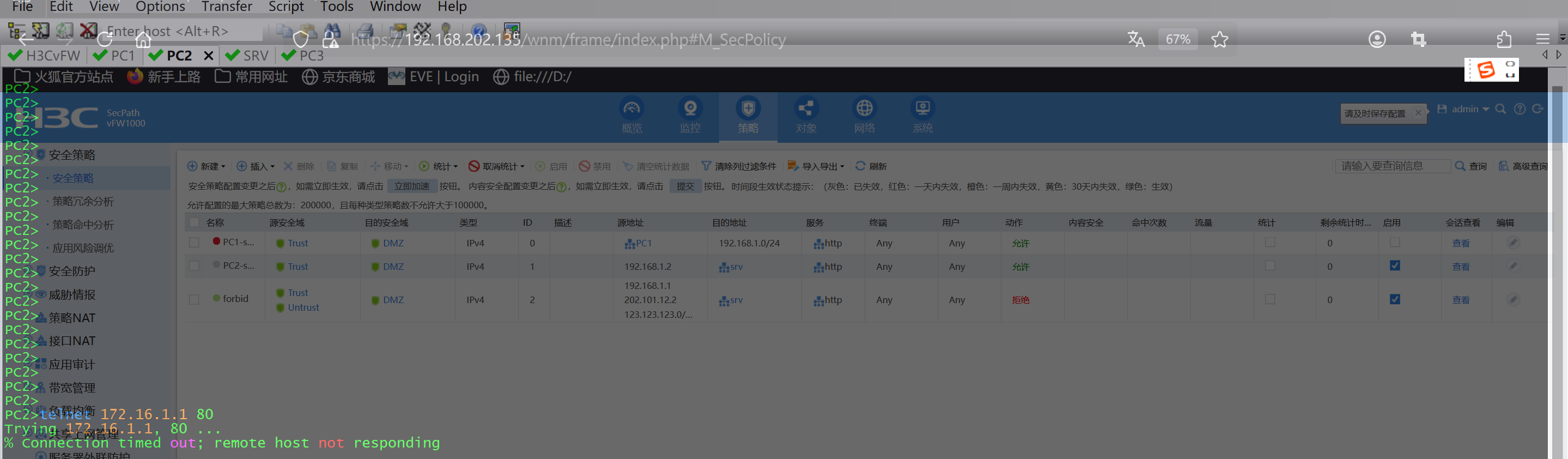

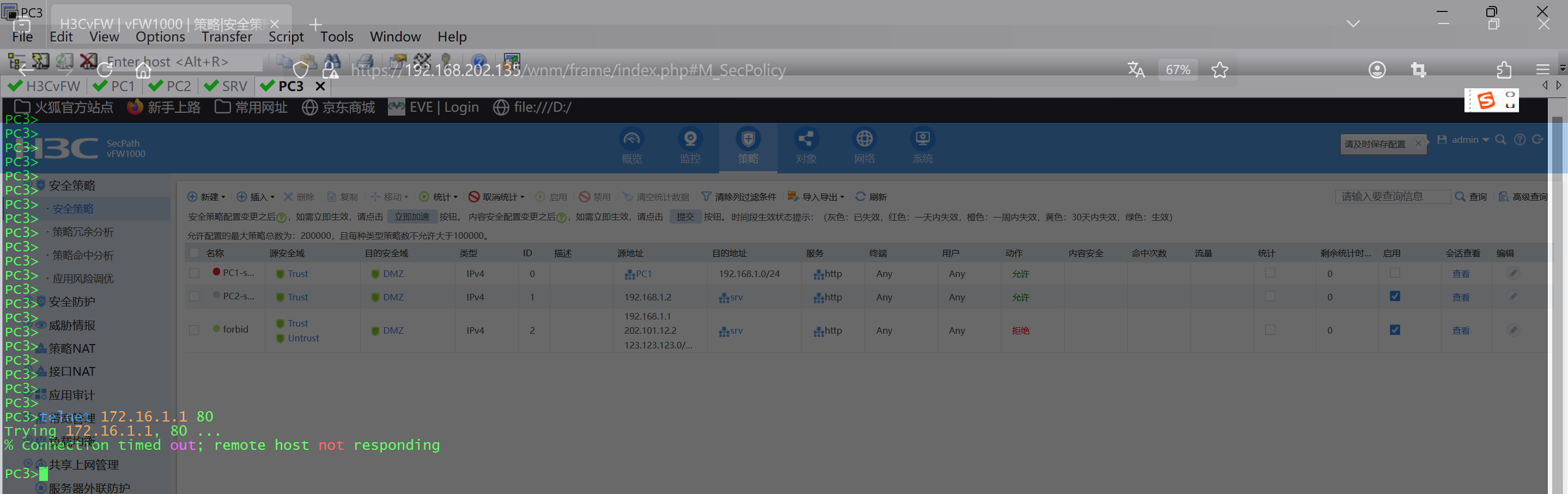

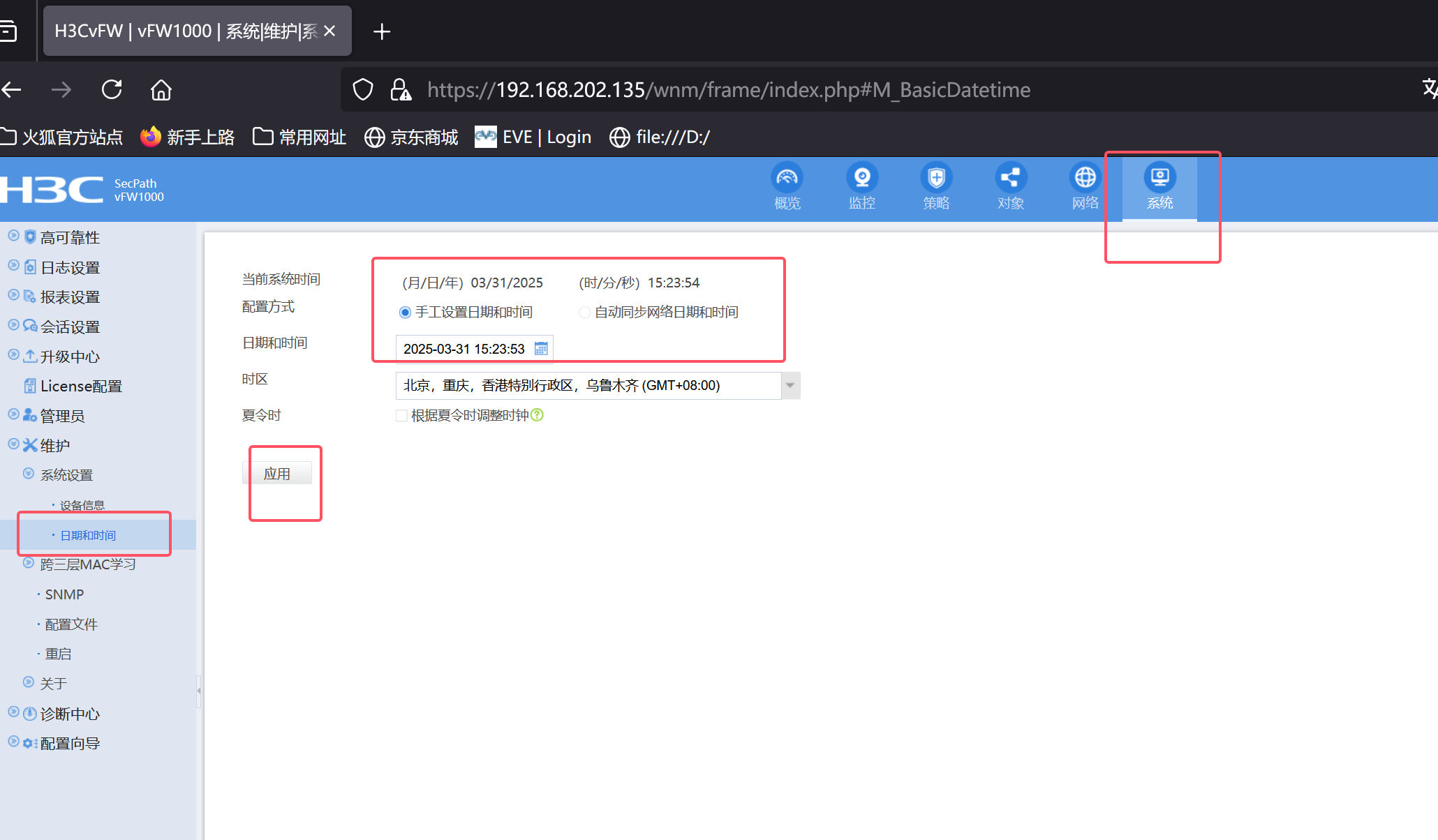

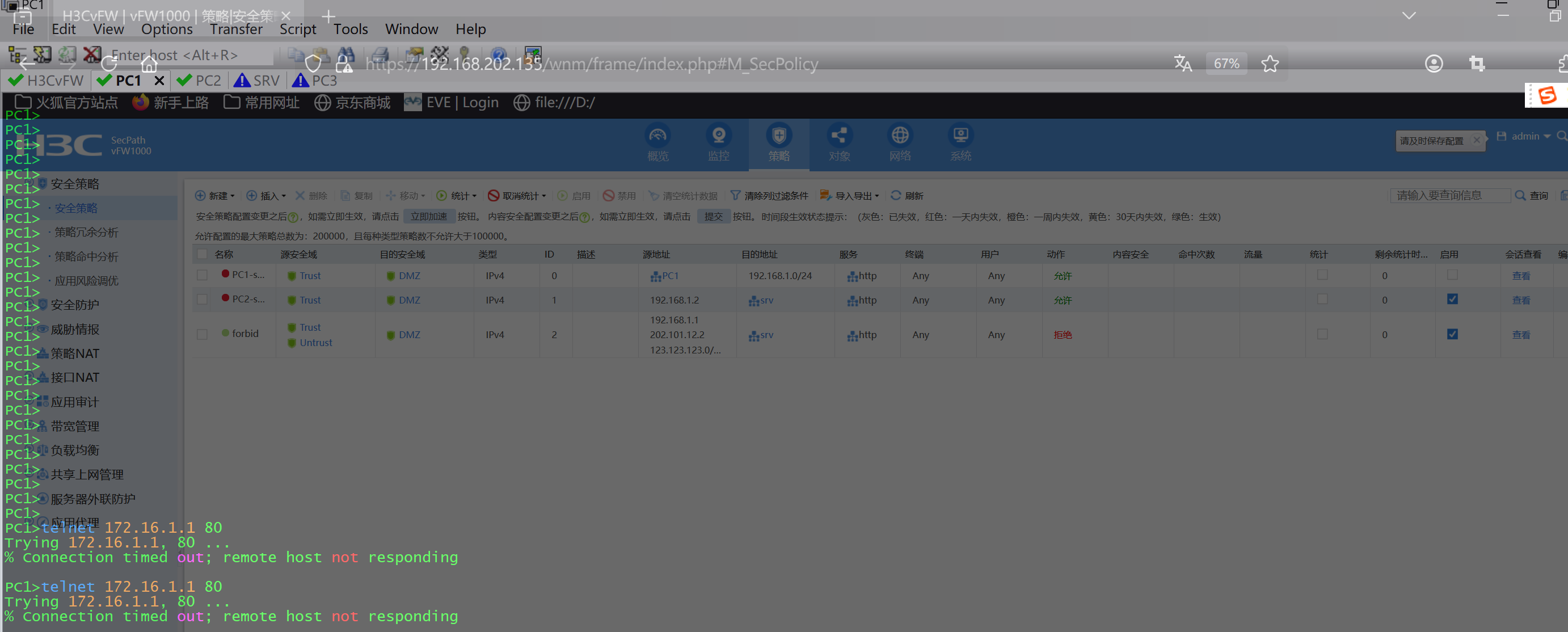

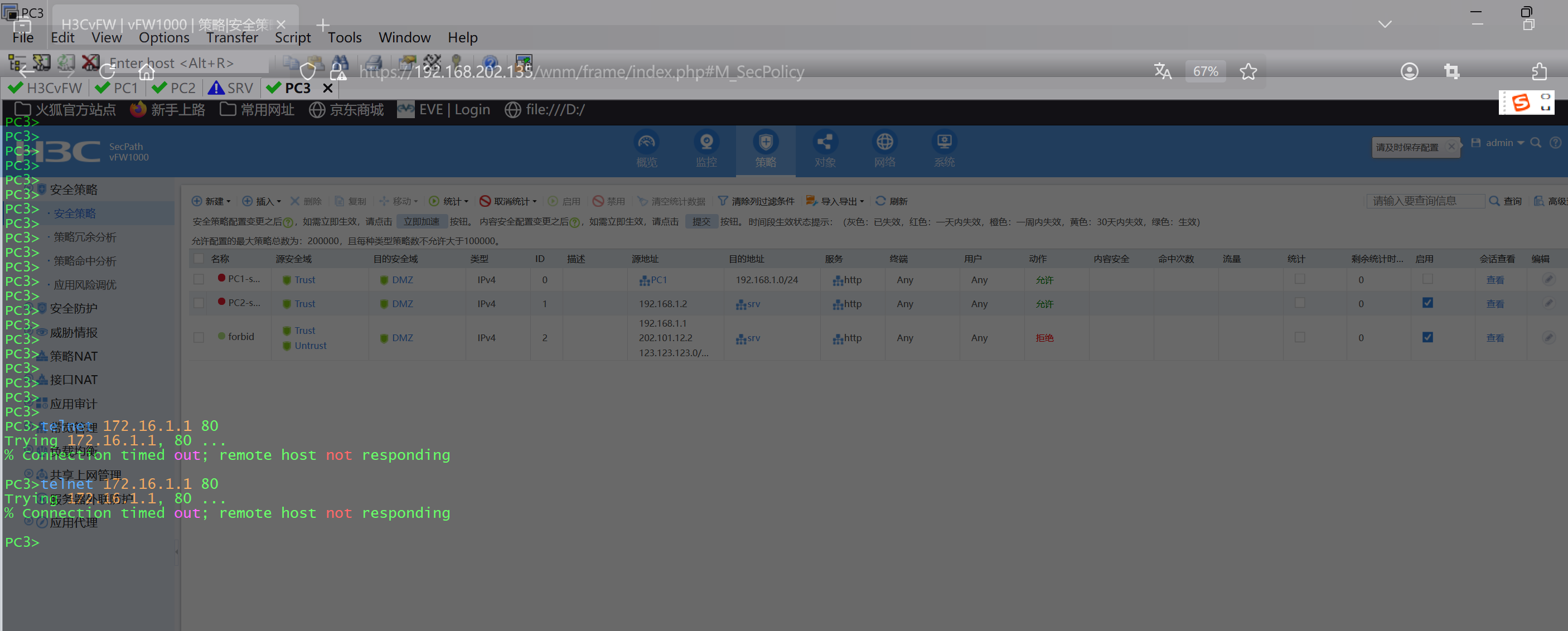

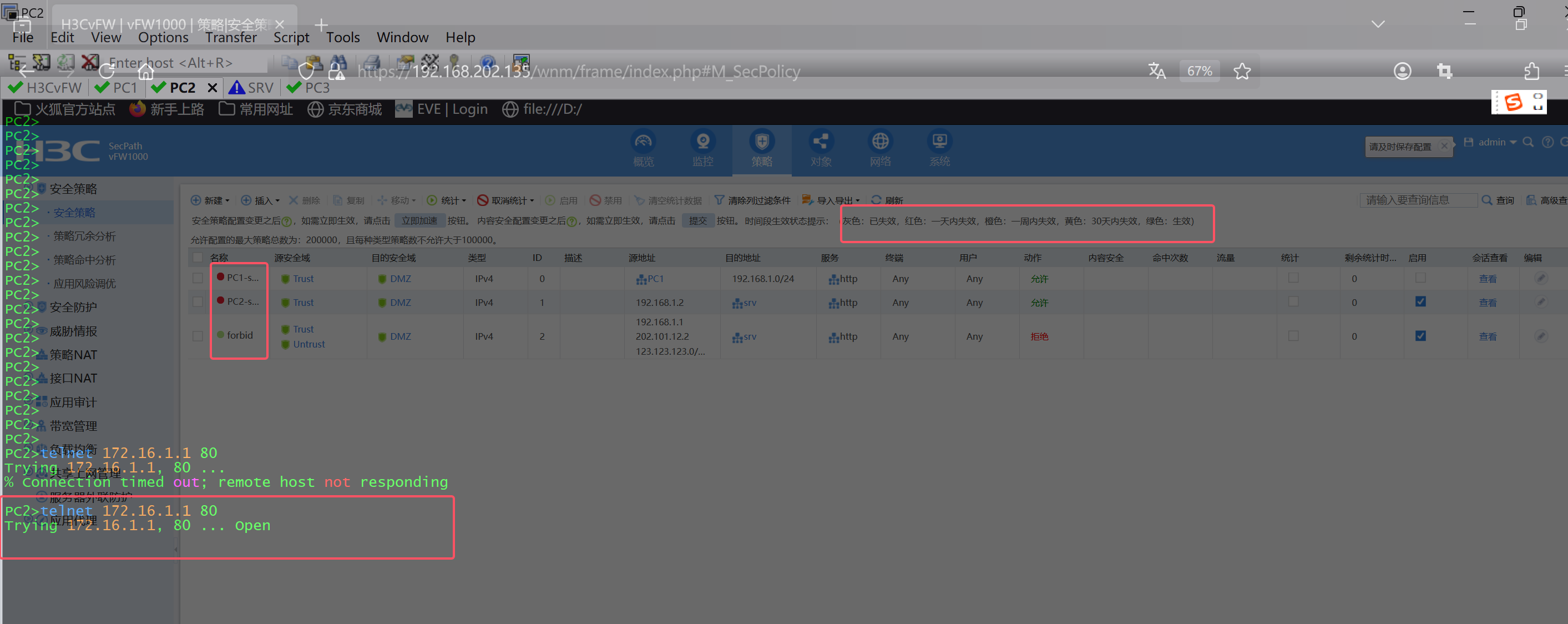

step2 配置测试2所需安全策略(网页)

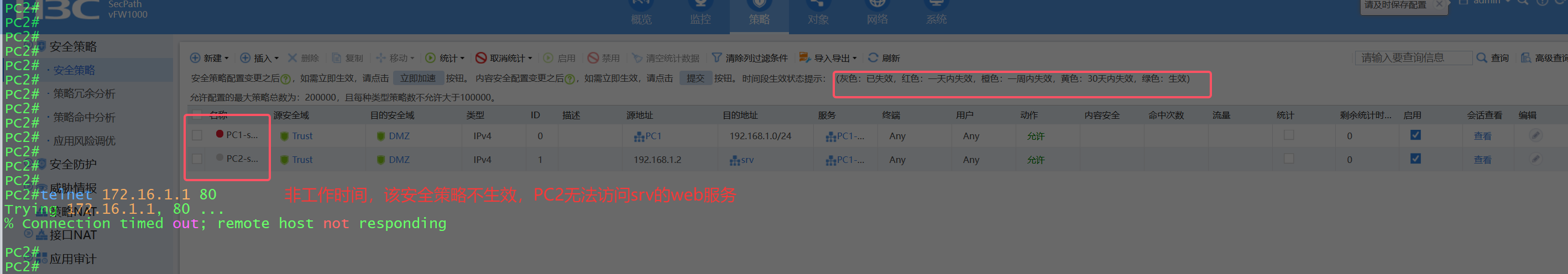

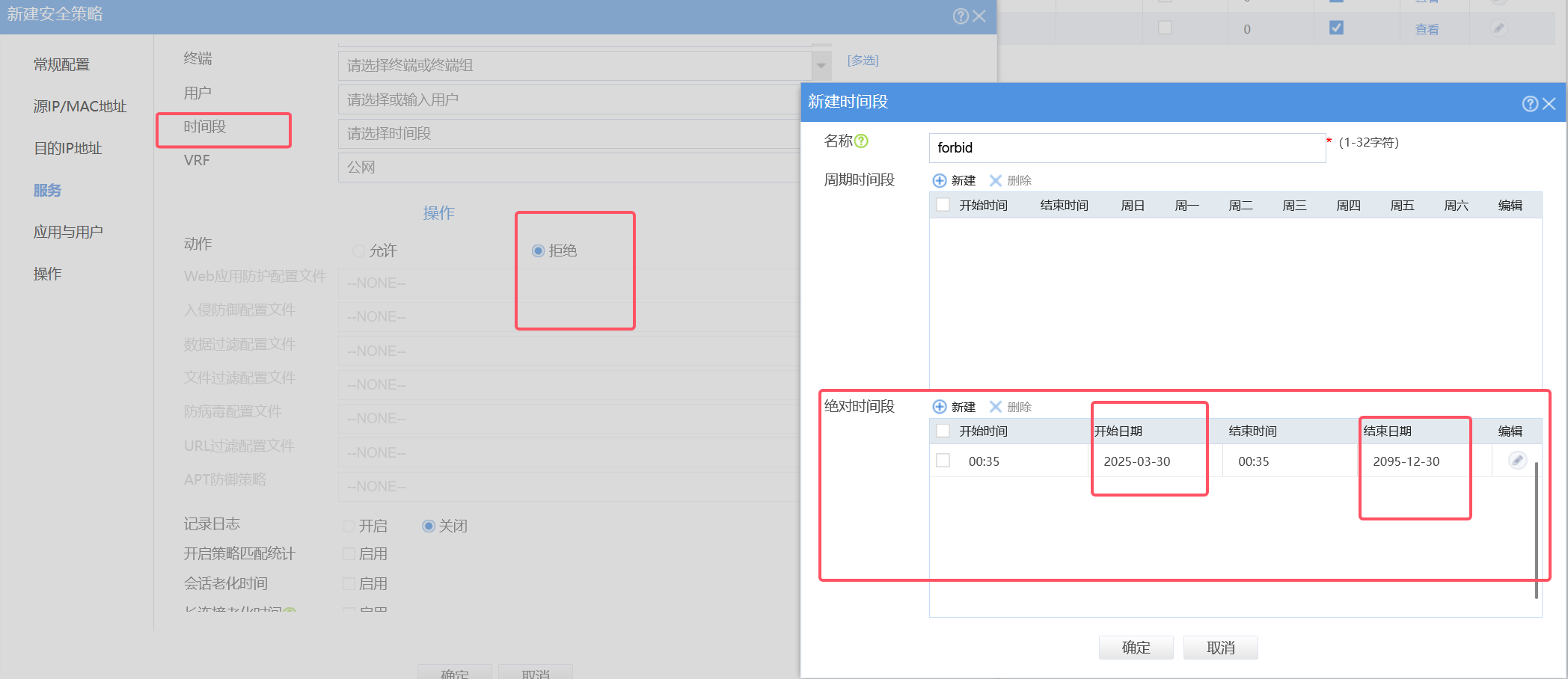

2.1允许pc1在任意时间,PC2在工作时间通过http协议访问srv的web服务(网页配置)

–安全策略是根据报文的属性信息对报文进行转发控制和DPI(Deep Packet Inspection)在配置的时候要注意先细后广

针对PC1通过http协议访问srv配置:

PC2配置同理略:

测试PC1任意时间、PC2非工作时间不可以:

先删除原先测试1.1所配置的域间安全策略,防止干扰测试现象。

[H3CvFW]zone-pair security source Trust destination Any

[H3CvFW-zone-pair-security-Trust-Any]undo packet-filter 2000

[H3CvFW-zone-pair-security-Trust-Any]dis th

#

zone-pair security source Trust destination Any

#

return

[H3CvFW-zone-pair-security-Trust-Any]

2.2禁止其他部门在任意时间、PC2在非工作时间通过http协议访问财务SRV的web服务

这题和上面几乎一模一样,就是把操作动作改成拒绝而已。

这里先把2.1测试的安全策略禁用掉,避免影响测试结果

测试其他部门在任意时间、PC2在非工作时间不能通过http协议访问财务SRV的web服务

将时间改为PC2上班时间段

更多推荐

已为社区贡献3条内容

已为社区贡献3条内容

所有评论(0)