一文讲透数据安全治理怎么真正落地

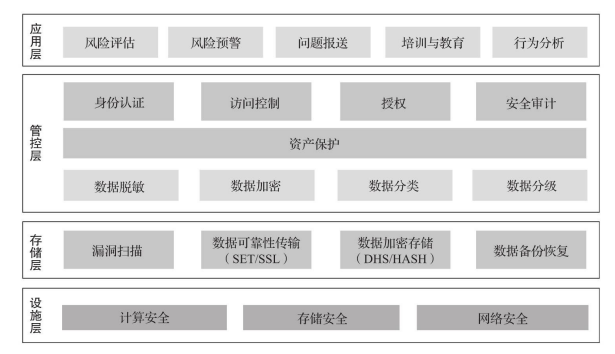

本文深入探讨数据安全治理体系的构建与实施路径,提出四层防护体系:基础设施层(物理/网络安全)、存储层(加密传输与静态防护)延伸至管控层(身份认证、最小权限管控)和应用层(动态脱敏、水印追踪)。核心技术依托敏感数据识别与分类分级锚定保护对象,治理体系强调分层递进与工具支撑,将技术措施嵌入“存储-流通-使用”全链条,为企业构筑可信赖的数据安全屏障。

数据是企业最核心的资产之一,而安全则是数据“能用、敢用、好用”的底线保障,如何构建一个能够全方位保障数据安全的防护体系?

答案在于建立层次清晰、边界明确的整体安全架构。

一、整体安全架构

数据安全四层防护体系

在数据治理项目中,一个成熟的安全架构通常分为四个层次:设施层、存储层、管控层和应用层,这四层共同构筑了数据安全的"铜墙铁壁":

- 设施层:构建基础设施安全防护,包括物理安全和网络安全,为数据提供最基础的保障

- 存储层:确保数据在存储和传输过程中的安全,防止未授权访问和窃取

- 管控层:实现精细化的数据安全管控,是整个架构的核心

- 应用层:保障数据在使用过程中的安全,防止数据滥用和泄露

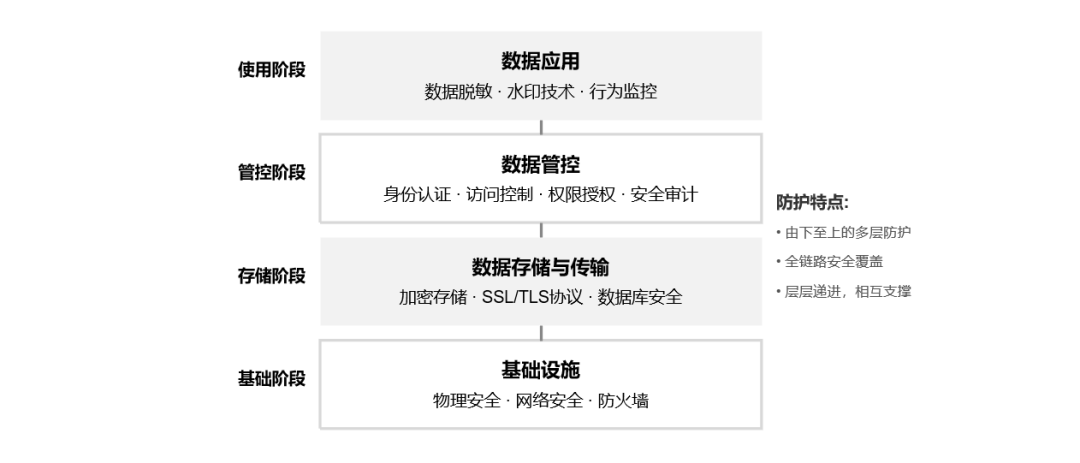

安全防护的层次化策略

一个成熟的数据安全治理体系,往往是由“从下到上”的多层防护系统构成,既覆盖物理基础,也涵盖权限机制与行为审计,最终落实到数据使用的每个细节中,整体来看,可以归纳为四个关键层级:

1、基础设施

这一层包括物理层和网络层的安全保障。物理层关注的是机房、设备、介质等安全,防止非法访问和物理破坏;网络层则通过防火墙、入侵检测系统、网络隔离等技术手段,抵御外部攻击和恶意渗透,为数据流通构建屏障。

2、数据存储与传输

为了保障静态数据的安全,企业通常会对数据进行加密存储,即使数据被获取也无法直接读取,数据在传输过程中也需通过如 SSL/TLS 等加密协议,确保网络传输链路的安全性,数据库自身也需要实施审计、权限控制、漏洞修复等机制,以提升整体的抗风险能力。

3、数据管控

数据安全治理的核心部分,包括身份认证(如多因素认证提升用户真实性)、访问控制(基于最小权限原则,限制对敏感数据的访问)、权限授权(基于角色和属性实施精细化授权)、安全审计(记录访问行为,发现异常使用)以及资产保护机制(对数据资产进行分类、设置保护级别等),这些措施共同构建起“谁可以访问什么”的规则体系。

4、数据应用

在实际业务操作中,敏感数据的“在用”状态是风险最高的阶段,此时需通过数据脱敏技术对关键字段进行脱敏展示,减少暴露风险;水印技术可追踪数据流转路径,防止数据泄露;使用行为的持续监控也不可或缺,可有效识别异常访问、数据滥用等风险。

二、关键治理技术

在构建了整体安全架构的基础上,我们需要深入了解数据安全治理的核心技术措施,这些技术是确保"看得见、控得住、管得好"的关键工具。

1、数据资产管理技术

-

敏感数据识别

数据安全治理的第一步是要知道"保护什么",企业需要先梳理数据资产,识别敏感数据及其分布位置。

企业通常采用自动化扫描技术,结合特征匹配、正则表达式等手段,实现对数据库、文档、邮件等系统中敏感信息的自动标注;对于非结构化数据的内容分析,则借助自然语言处理(NLP)等语义理解技术,深入识别个人信息、商业机密等隐性风险。

-

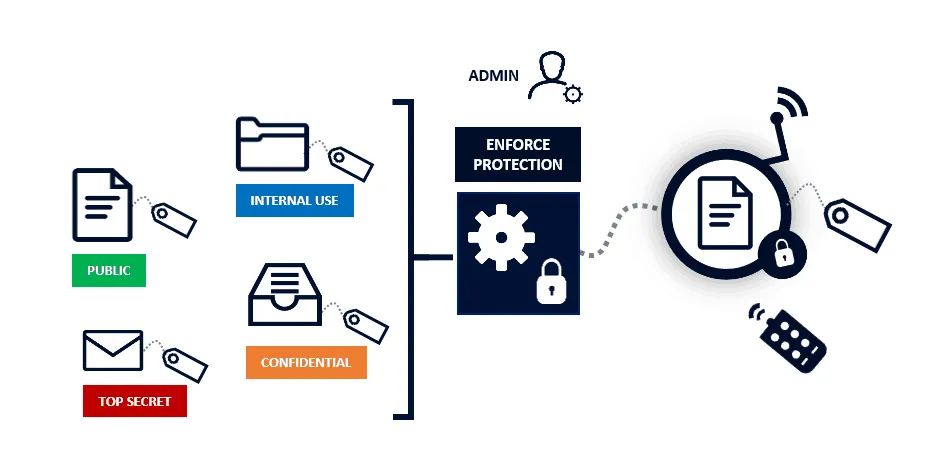

数据分类分级

完成识别之后,企业会根据数据的重要性与敏感度进行分级分类。分类依据数据的类型,如个人信息、商业秘密或一般业务数据等;分级则从S1至S4不等,标明数据的保护等级高低,系统通常会配套标签管理机制,将分类分级标注在数据字段或资源上,方便后续权限配置和脱敏策略的精准施行。

2、访问控制与授权技术

-

身份认证

严格的身份认证是确保只有授权人员才能访问数据的第一道防线,通常结合密码、令牌和指纹、人脸等特征的认证方式,为避免身份碎片化,推动统一身份认证管理,按照“零信任”策略,每次访问都需重新验证。

-

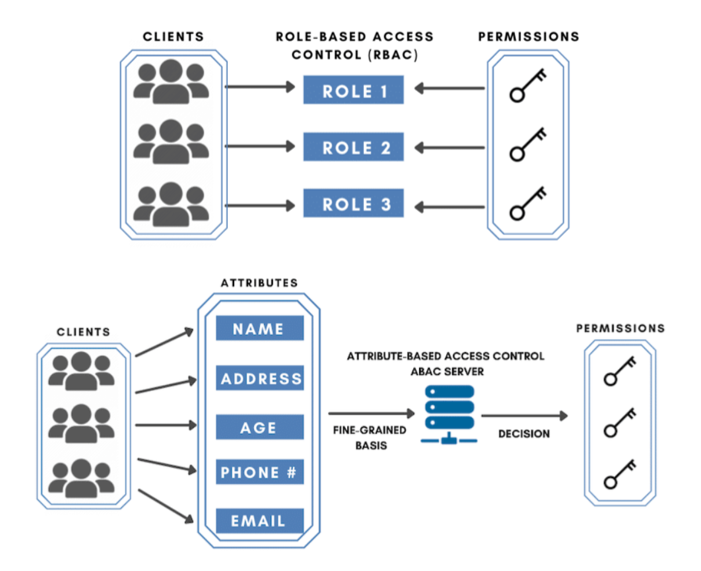

细粒度访问控制

传统的粗粒度访问控制难以满足数据安全的精细化需求,细粒度访问控制技术应运而生。

基于角色的访问控制(RBAC)是最为常见的方式,企业为用户赋予特定角色,角色再对应一系列访问权限,而更动态的基于属性的访问控制(ABAC)则进一步引入用户属性、行为环境、数据敏感度等因素,实现实时决策。

FineDataLink的管理系统模块,提供了基于角色和属性的权限管理功能,支持功能模块授权、分级授权、权限继承等机制,满足复杂业务场景下的数据访问控制需求。

3、数据保护技术

-

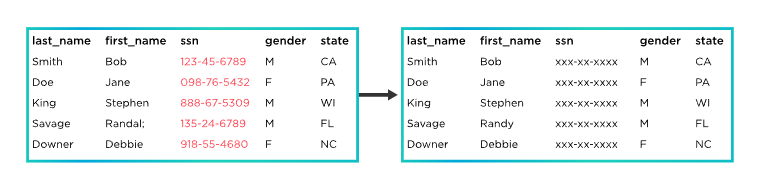

数据脱敏

保护敏感数据的有效手段,在保留数据可用性的同时降低泄露风险。分为静态脱敏与动态脱敏两类,静态脱敏适用于持久性存储的数据,而动态脱敏则可在用户访问数据时实时执行,确保展示内容在不改变原始数据的前提下规避泄露风险。

-

常用的脱敏算法包括掩码、替换、随机化和偏移等,例如,将手机号“13912345678”展示为“139****5678”,既保留业务含义,又降低敏感度。

-

数据加密

保护数据“机密性”的最后一道防线,对称加密如 AES、SM4 适用于批量数据加密,而非对称加密如 RSA、SM2 则适用于密钥交换和身份认证等场景。

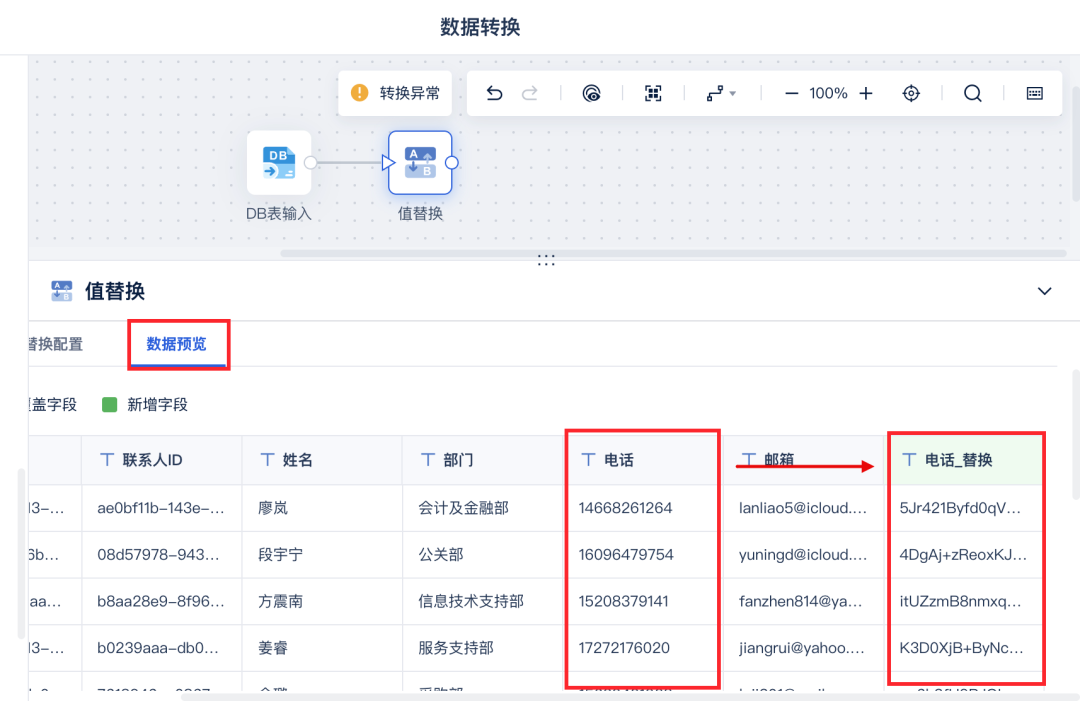

FineDataLink数据中心模块,支持敏感信息领域批量加密/脱敏,实现上游数据加密后提供给下游使用的层级管控,在数据预览界面即可看到加密后的数据。

4、安全审计与监控技术

-

行为异常检测

通过持续监控用户行为,识别潜在的数据安全风险,通过对用户行为建立基线模型,系统可以识别出偏离日常行为的操作,基于 AI 的风险评估机制,借助机器学习持续训练异常模式,提升预警效率。

-

实时安全审计

系统会采集所有与数据访问有关的日志,包括查询、导出、共享等行为,进行集中存储与分析,一旦发现异常行为或违规操作,系统会自动发出告警,推动人工干预或封禁处理。

更多推荐

已为社区贡献39条内容

已为社区贡献39条内容

所有评论(0)