华为防火墙3A认证&入侵防御&反病毒库配置

入侵防御IPS是一种安全机制。通过分析网络流量,检测入侵(包括缓冲区溢出攻击、木马、蠕虫等),并通过一定的响应方式,实时地中止入侵行为,保护企业信息系统和网络架构免受侵害。IPS相比IDS入侵检测系统,除了可以检测到可能存在的入侵行为,还可以实时的中断入侵行为。实时阻断攻击:设备直路部署在网络中,能够实时对入侵活动和攻击性网络流量进行拦截,将对网络的影响降到最低。深层防护:新型的攻击都隐藏在TCP

华为防火墙AAA认证&入侵防御&防病毒

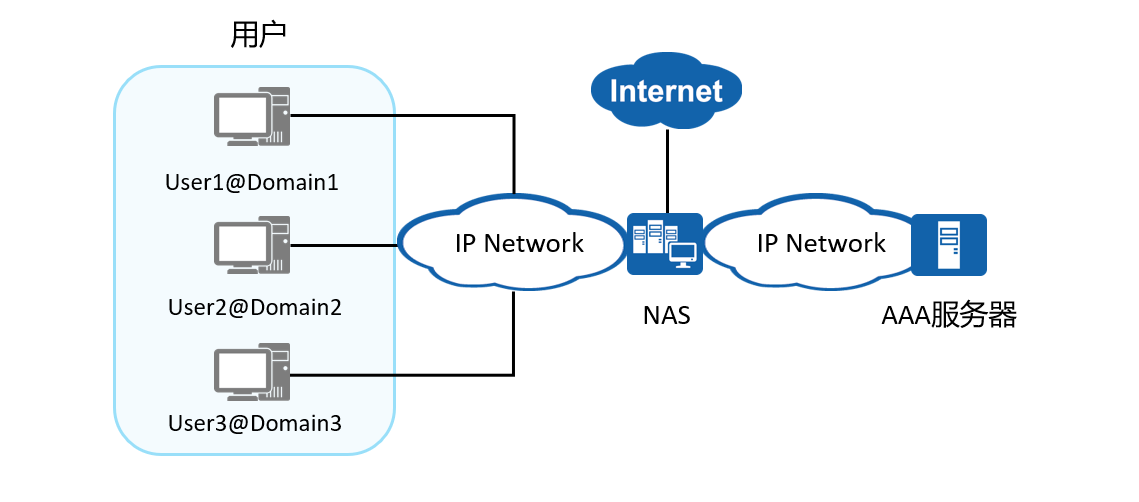

一.AAA的基本架构

AAA即认证Authentication、授权Authorization、计费Accouting。AAA基本架构包括用户、NAS、AAA服务器。

NAS负责集中收集和管理用户的访问请求,常见的NAS设备就是交换机和防火墙。NAS上可以创建多个域,每个域都可以关联不同的AAA认证方案(默认域是default和default_admin),收到网络中用户的请求时,NAS就会首先判断用户所属的域,根据域中配置的AAA方案对用户进行管控。AAA服务器负责集中管理用户信息。

1.1 AAA-认证

华为防火墙支持的认证方式有:不认证,本地认证,远端认证。

- 不认证:完全信任用户,不对用户身份进行合法性检查。鉴于安全考虑,这种认证方式很少被采用。

- 本地认证:将本地用户信息(包括用户名、密码和各种属性)配置在NAS上,此时NAS-防火墙就是AAA Server。本地认证的优点是处理速度快、运营成本低;缺点是存储信息量受设备硬件条件限制。这种认证方式常用于对用户登录设备进行管理,如Telnet,FTP等。

- 远端认证:将用户信息(包括用户名、密码和各种属性)配置在认证服务器上。支持通过RADIUS协议进行远端认证。NAS作为客户端,与RADIUS服务器服务器进行通信。

1.2 AAA-授权

授权表示用户在通过认证后可以使用哪些业务,华为防火墙支持的授权方式有:不授权、本地授权、远端授权。授权内容包括:用户组、VLAN、ACL编号等。

1.3 AAA-计费

计费主要的意义就是:统计用户本次上网的时间、操作、花费的金钱。华为防火墙一般使用远端计费来完成此功能,即计费功能在RADIUS服务器上,防火墙只是作为客户端。

1.4 AAA常用的方案

- HWTACACS:在TACACS(RFC 1492)基础上进行了功能增强的安全协议。HWTACACS是一种集中式的、客户端/服务器结构的信息交互协议,使用TCP协议传输,端口号为49。HWTACACS提供的认证、授权和计费服务相互独立,能够在不同的服务器上实现。HWTACACS协议主要用于采用点对点协议PPP(Point-to-Point Protocol)或虚拟私有拨号网络VPDN(Virtual Private Dial-up Network)方式接入Internet的接入用户以及对设备进行操作的管理用户的认证、授权和计费。

- RADIUS是一种分布式的、客户端/服务器结构的信息交互协议,能保护网络不受未授权访问的干扰,常应用在既要求有较高安全性、又允许远程用户访问的各种网络环境中。该协议定义了基于UDP的RADIUS报文格式及其传输机制,并规定UDP端口1812、1813分别作为默认的认证、计费端口。

二.AAA用户架构

用户是防火墙进行网络行为控制和网络权限分配的基本单元,用户组织架构主要包含以下三个方面:

- 认证域:用户组织结构的容器,防火墙缺省存在default认证域,用户可以根据需求新建认证域。防火墙是通过识别用户名中包含的认证域,根据认证域上的配置对用户进行策略分配。

- 用户组/用户:用户按树形结构组织,用户隶属于组(部门)。管理员可以根据企业的组织结构来创建部门和用户

- 安全组:横向组织结构的跨部门群组。当需要基于部门以外的维度对用户进行管理可以创建跨部门的安全组。例如企业中跨部门成立的群组。

用户也可以分类成以下三种:

-

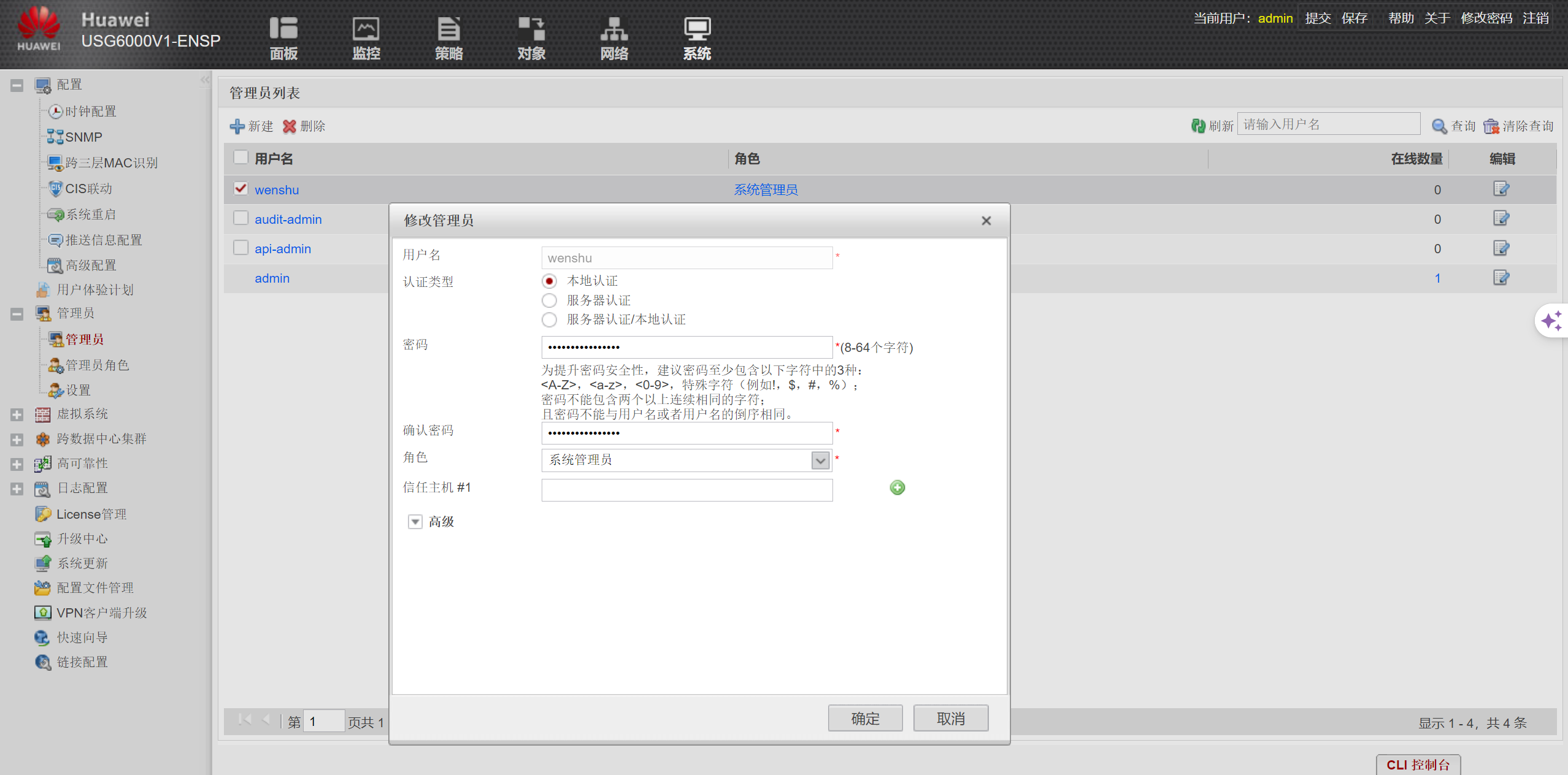

管理员:通过Telnet、SSH、Web、FTP等协议或通过Console接口访问设备并对设备进行配置或操作的用户。

可以在防火墙Web界面中-系统-管理员列表中添加一个管理员用户,如下图所示:

[FW] # 对应的命令行配置 manager-user wenshu password cipher Password@123 service-type web terminal ssh level 15 authentication-scheme admin_local bind manager-user wenshu role system-admin # 用户绑定到系统管理员中

-

上网/内部用户:网络访问的标识主体,是设备进行网络权限管理的基本单元;设备通过对访问网络的用户进行身份认证,从而获取用户身份,并针对用户的身份进行相应的策略控制。

-

接入用户/远程办公:外部网络中访问网络资源的主体,如企业的分支机构员工和出差员工;接入用户需要先通过SSL VPN、L2TP VPN、IPSec VPN或PPPoE方式接入到防火墙,然后才能访问企业总部的网络资源。

2.1 上网用户认证方式

- 单点登录:适用于部署防火墙用户认证功能之前已经部署认证系统的场景。(简单举个例子,防火墙网络之下有一个认证的交换机,首先对用户进行了认证,那么此时防火墙就不应该再对用户发起认证了)通过其他认证系统的认证就相当于通过了防火墙的认证。

- 内置Portal认证/用户自定义Portal认证:防火墙提供内置Portal认证页面对用户进行认证;防火墙可转发认证请求至本地用户数据库、认证服务器。Portal服务器也可以是外置的。

- 用户免认证:用户不输入用户名和密码就可以完成认证并访问网络资源。要注意的是,免认证和不认证是有差别的,免认证往往是通过将用户名与IP或MAC地址双向绑定,防火墙通过识别IP/MAC地址与用户的绑定关系,使用户自动通过认证。而不认证就是对指定的用户全部放行。

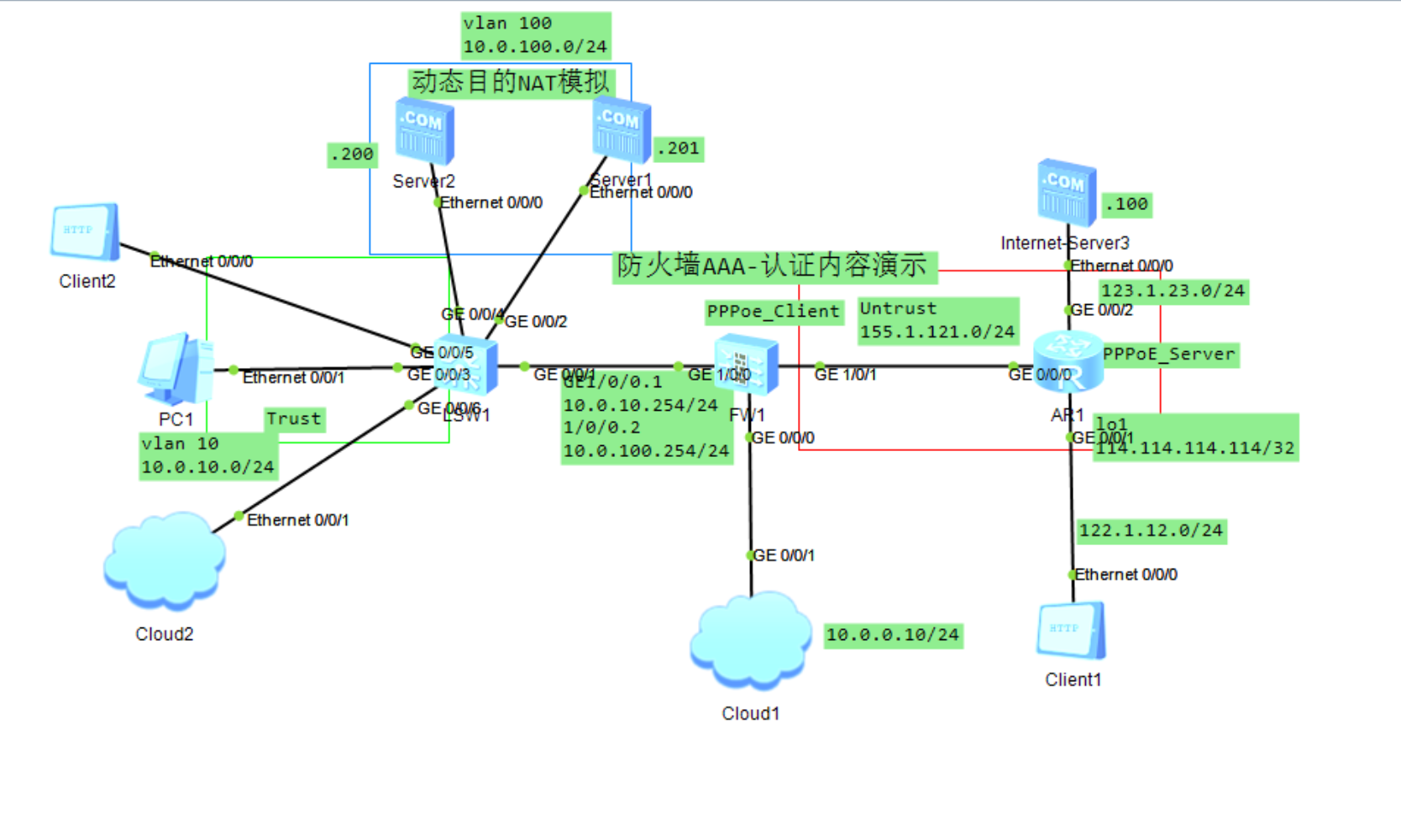

2.2 内置Portal认证实验模拟

-

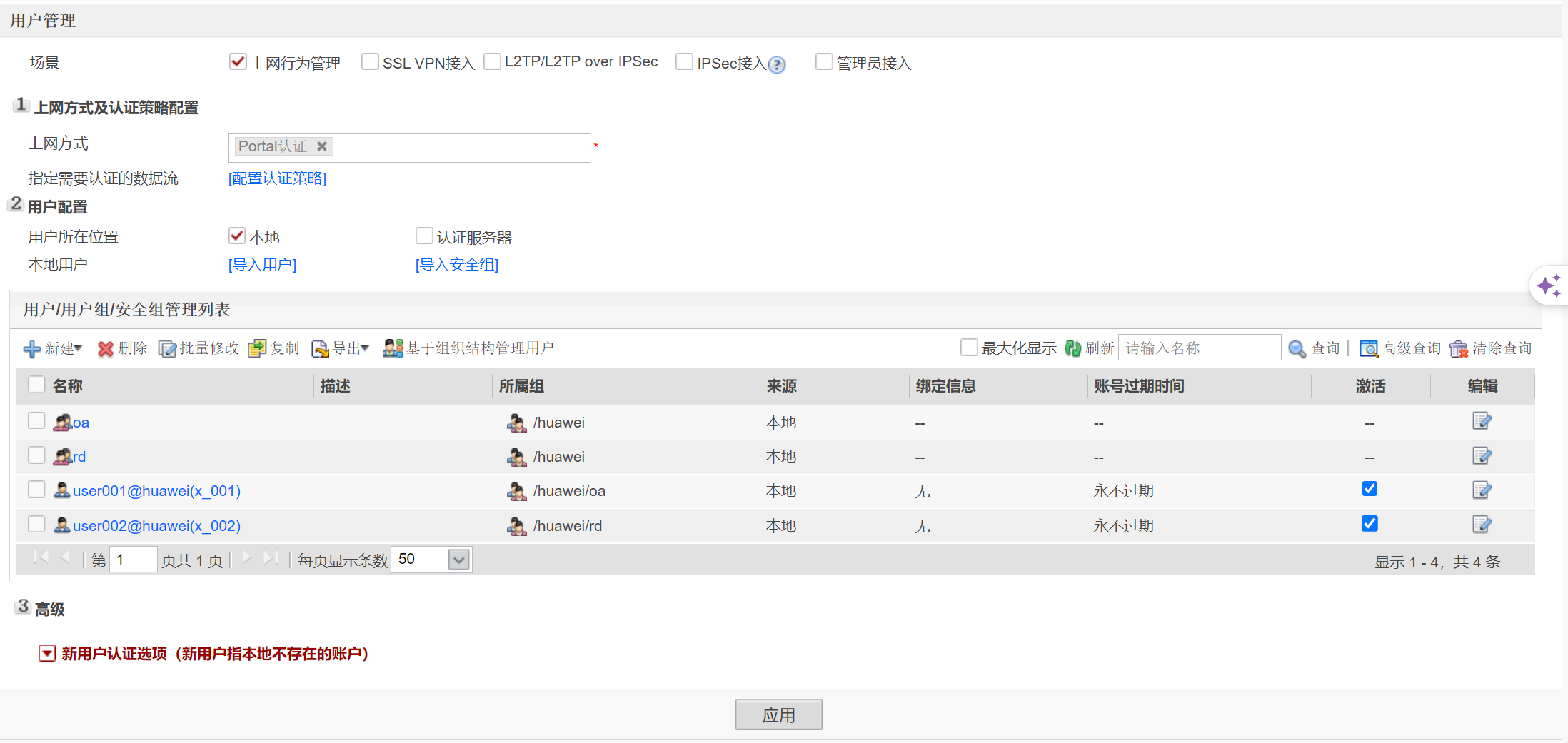

新创建一个认证域Huawei,对此认证域只设置Portal认证方式。

[FW] # 对应的命令行配置 domain huawei service-type internetaccess # 对此认证域只设置Portal网页认证 internet-access mode password reference user current-domain # 用户所在位置为本地Web界面中对应的配置如下:

-

之后,在此认证域下创建几个用户组,并往里面添加一些用户

-

配置认证策略、认证页面

ip address-set Free type object address 0 10.0.0.11 mask 32 auth-policy rule name Boss_to_Internet source-zone trust source-address address-set Free # 对特定主机10.0.0.11进行免认证,可直接上网 action exempt-auth rule name User_to_Internet # 其余用户访问Internet需要Portal认证 source-zone trust action auth # 执行认证

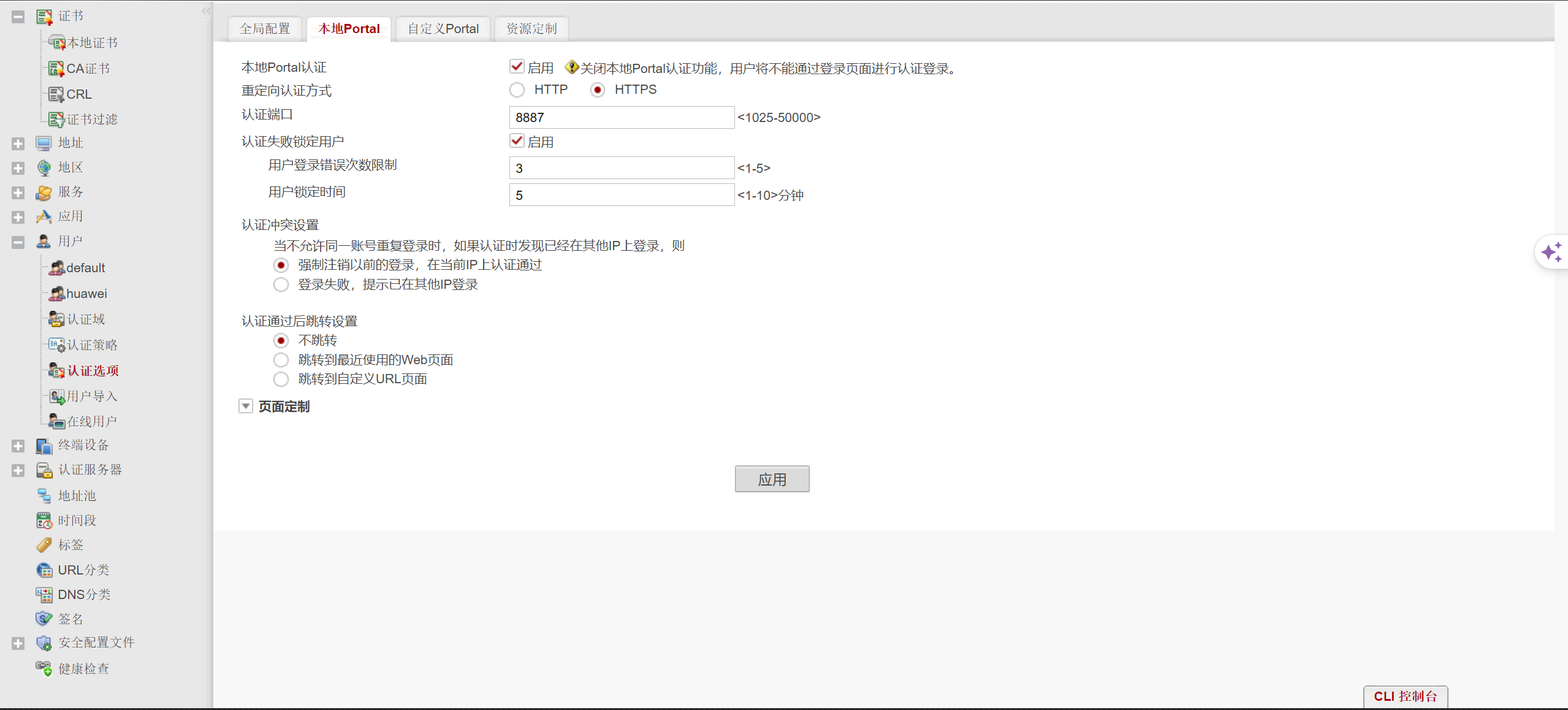

可以调整防火墙的本地Portal认证策略。比如认证端口、协议、认证失败锁定用户的策略

-

放行对应的安全策略

[FW] # 制定安全策略,放行内网用户-Internet的访问流量 security-policy rule name User_to_Internet source-zone trust destination-zone local destination-zone untrust source-address 10.0.10.0 mask 255.255.255.0 action permit -

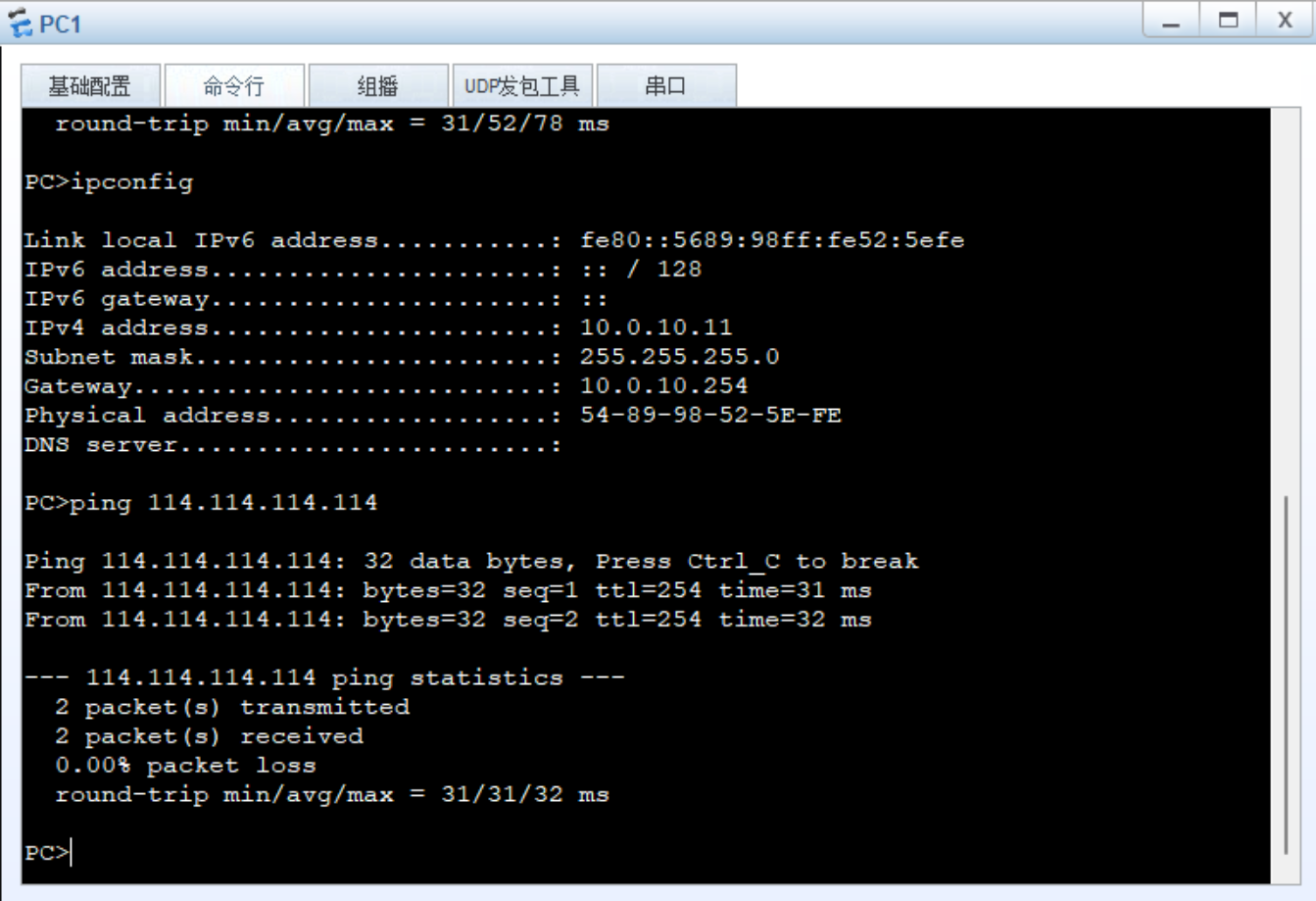

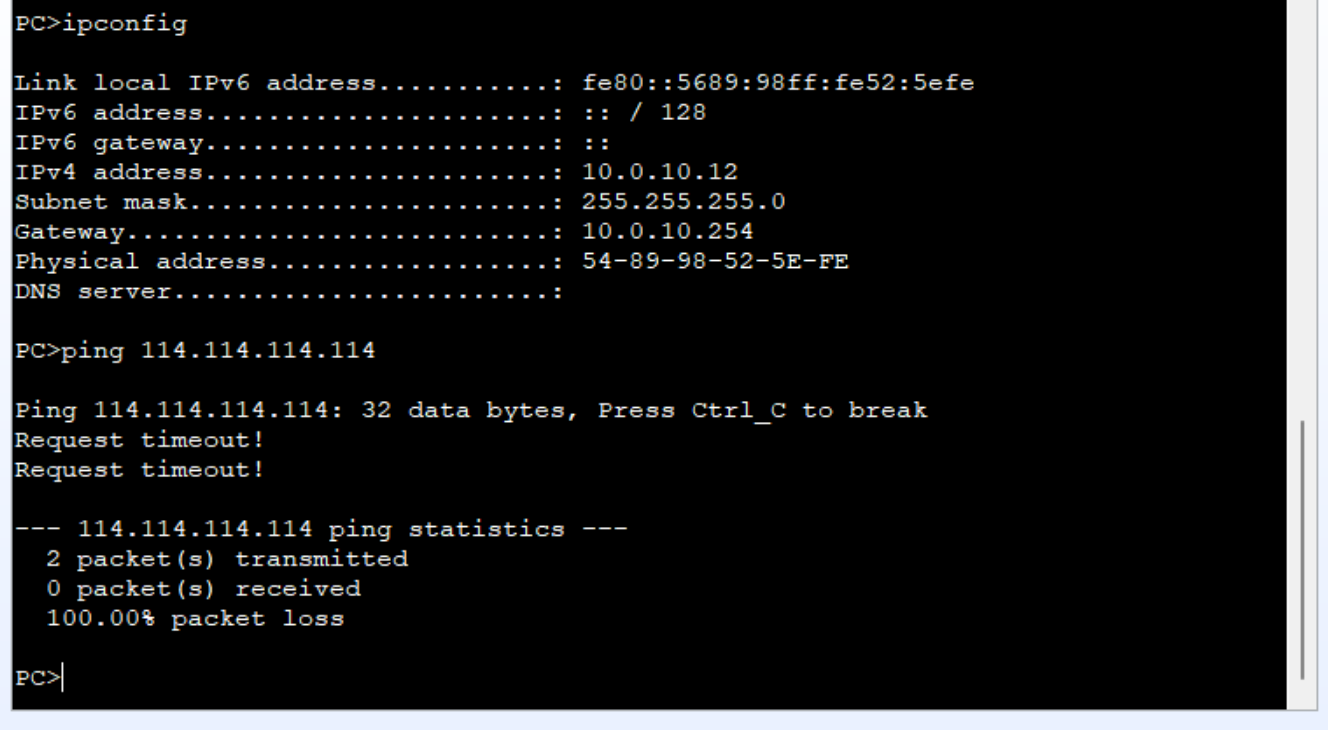

访问测试

如上图所示,免认证用户可以正常访问Internet

如上图所示,其他用户无法访问Internet

[FW1]display auth-policy rule all 2024-06-18 09:14:13.420 Total:3 RULE ID RULE NAME STATE ACTION HITS ------------------------------------------------------------------------------- 1 Boss_to_Internet enable exempt-auth 5 2 User_to_Internet enable auth 26 # 命中相应的授权策略 0 default enable none 6 -------------------------------------------------------------------------------其他用户用物理主机进行模拟,新增一个虚拟网卡,桥接到eNSP中的LSW1上,并配置好相应的VLAN。

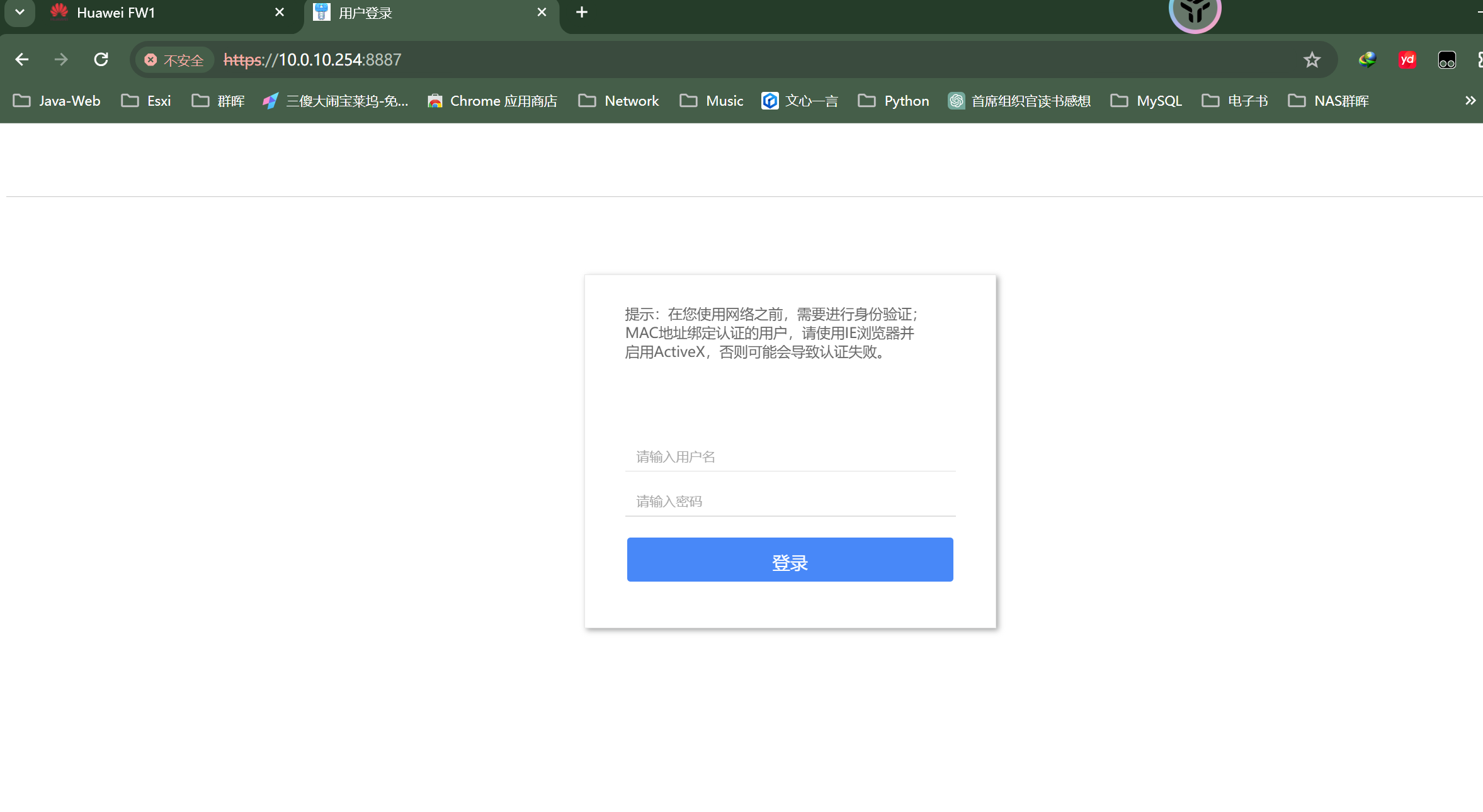

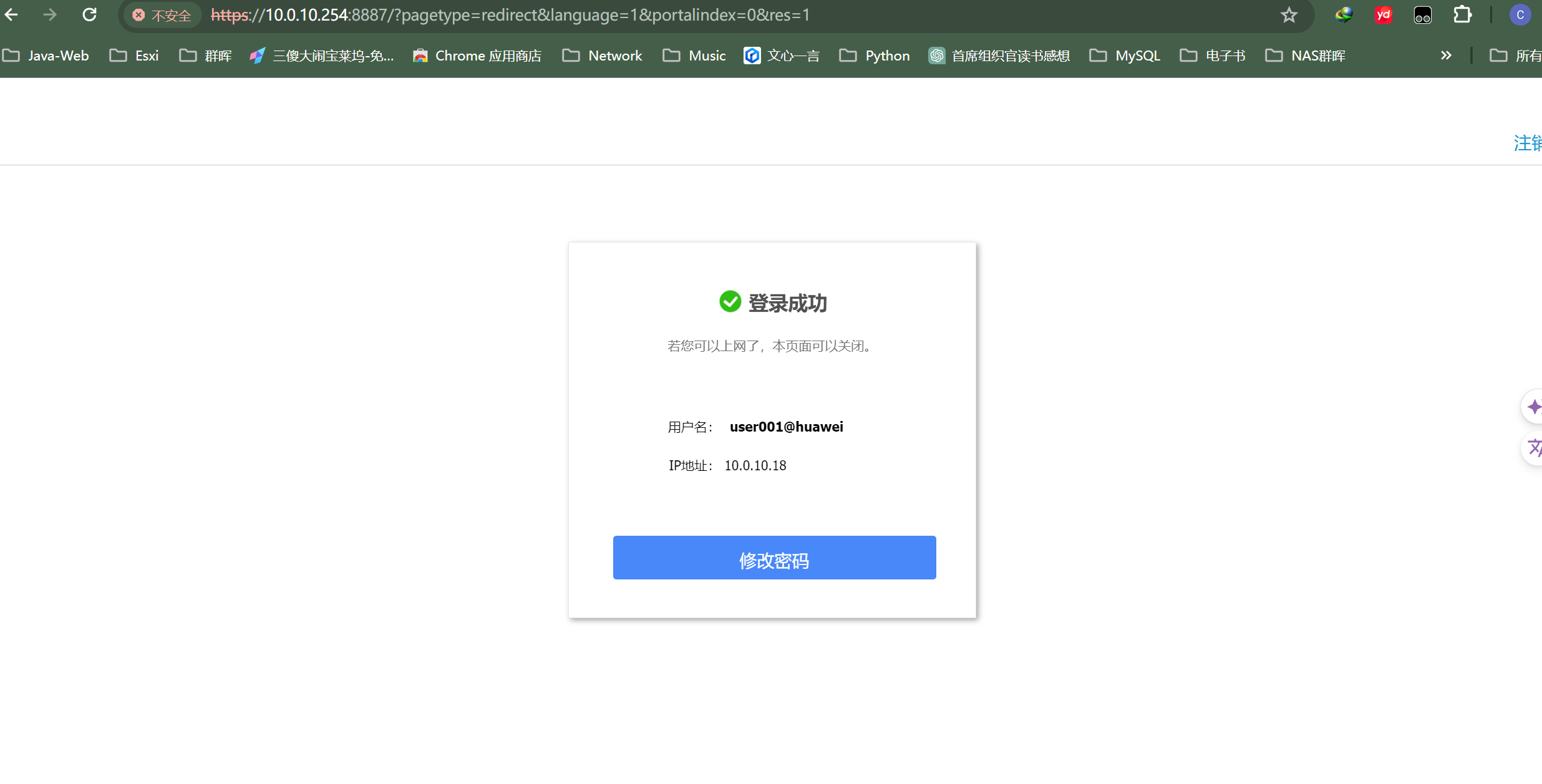

当随机访问Internet中的一个地址时,流量会经过防火墙,此时防火墙会跳转到Portal认证界面,要求用户做认证。输入正确的用户名密码后,即可完成用户的认证操作。登录成功后,就会显示如下的界面:

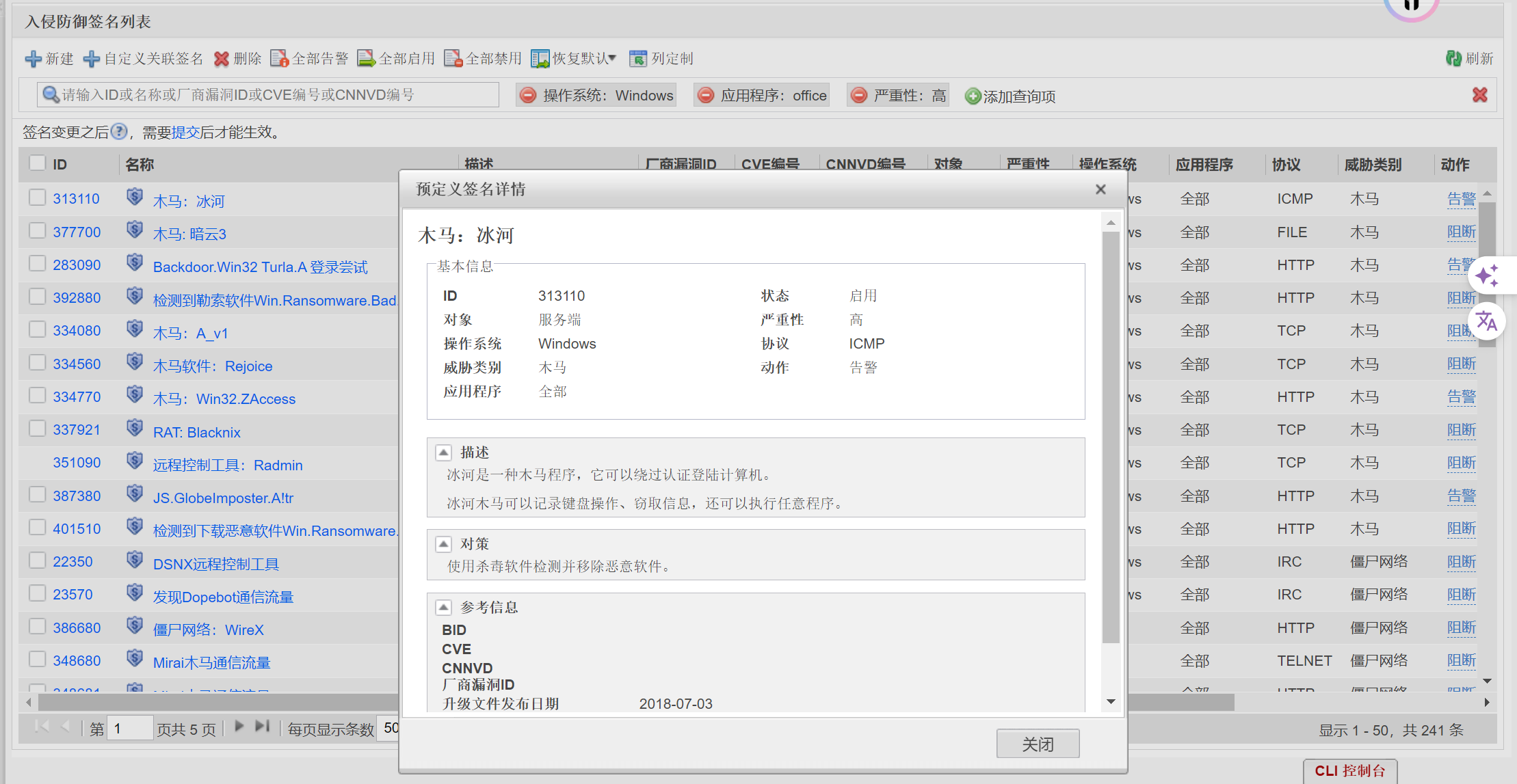

然后再测试ping Internet,访问成功

三.入侵防御内容

入侵是指未经授权而尝试访问信息系统资源、篡改信息系统中的数据,使信息不可靠或者不能使用的行为。常见的入侵手段有:软件漏洞、DDos攻击、病毒木马。

3.1概述

入侵防御IPS是一种安全机制。通过分析网络流量,检测入侵(包括缓冲区溢出攻击、木马、蠕虫等),并通过一定的响应方式,实时地中止入侵行为,保护企业信息系统和网络架构免受侵害。IPS相比IDS入侵检测系统,除了可以检测到可能存在的入侵行为,还可以实时的中断入侵行为。

入侵防御的主要优势有如下几点:

- 实时阻断攻击:设备直路部署在网络中,能够实时对入侵活动和攻击性网络流量进行拦截,将对网络的影响降到最低。

- 深层防护:新型的攻击都隐藏在TCP/IP协议的应用层里,入侵防御不但能检测报文应用层的内容,还可以对网络数据流重组进行协议分析和检测,并根据攻击类型、策略等确定应该被拦截的流量。

- 内外兼防:入侵防御不但可以防止来自于企业外部的攻击,还可以防止来自于企业内部的攻击。设备对经过的流量都可以检测,既可以对服务器进行防护,也可以对客户端进行防护。

3.2 入侵防御实现机制

- 重组应用数据:防火墙首先进行IP分片报文重组以及TCP流重组,确保了应用数据的连续性,有效检测出逃避入侵防御检测的攻击行为。

- 协议识别&&协议解析:防火墙根据报文内容尝试识别出多种常见的应用层协议;此外,防火墙根据具体协议分析方案进行更精细的分析,并深入提取报文特征。

- 特征匹配:防火墙将解析后的报文特征与签名(库)进行匹配,如果命中了签名,则需要对其进行处理。

- 应急处理:完成检测后,防火墙根据管理员配置的动作对匹配到签名的报文进行处理。

签名&&签名过滤器的概念

签名是用来描述网络中攻击行为的特征,防火墙通过将数据流和入侵防御签名进行比较来检测和防范攻击。签名也分为预定义(内置)和自定义(大神自己写)两种。

- 预定义签名:是入侵防御特征库中包含的签名。预定义签名的内容是固定的,不能创建、修改或删除。每个预定义签名都有缺省的动作,分别为:

- 放行:指对命中签名的报文放行,不记录日志

- 告警:指对命中签名的报文放行,但记录日志

- 阻断:指丢弃命中签名的报文,阻断该报文所在的数据流,并记录日志

- 自定义签名:指管理员通过自定义规则创建的签名。新的攻击出现后,其对应的攻击签名通常都会晚一点才会出现。当用户自身对这些新的攻击比较了解时,可以自行创建自定义签名以便实时地防御这些攻击。

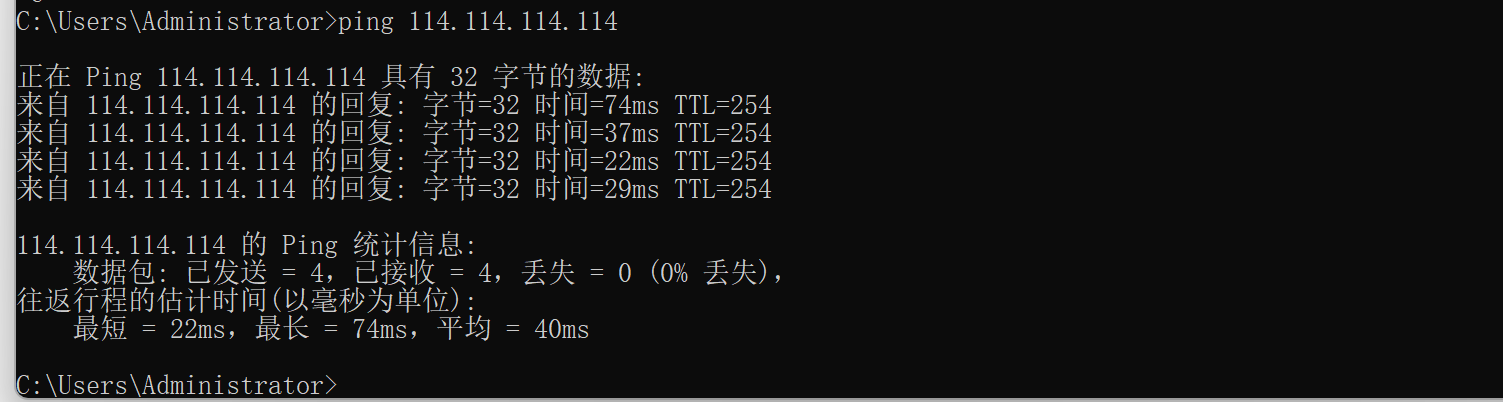

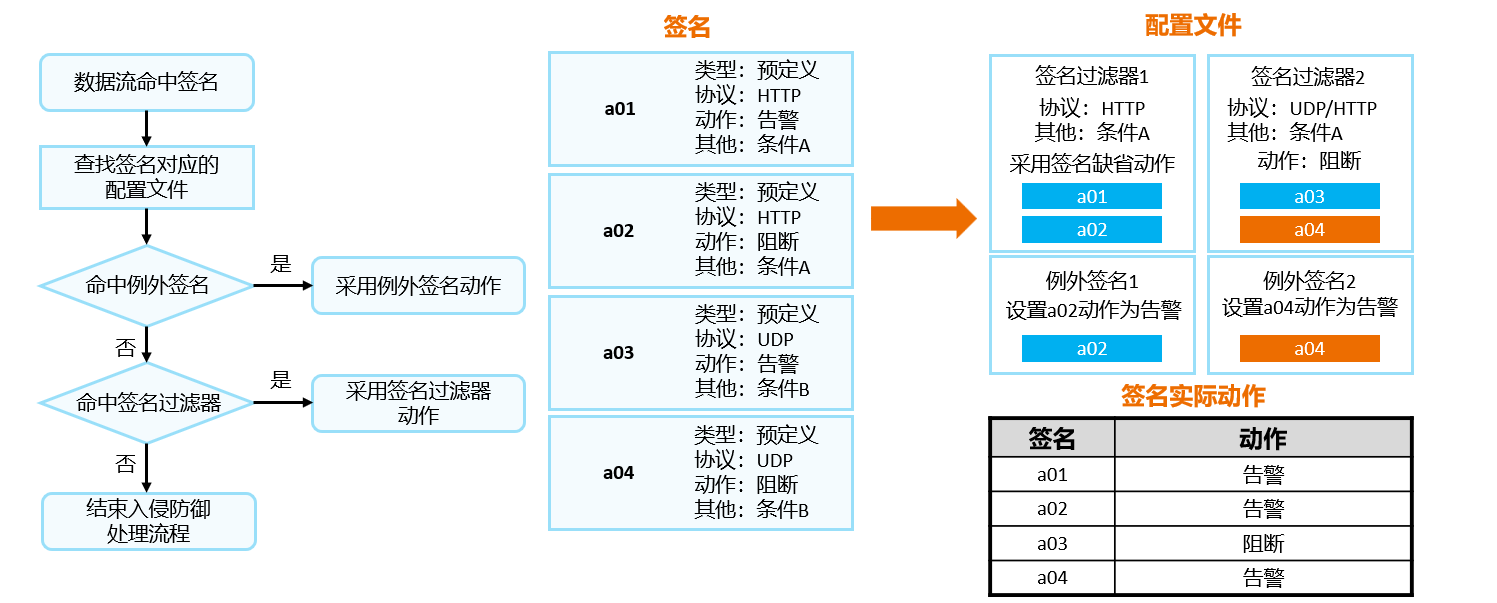

防火墙的签名库一般都是存在成千上万条签名的,并且这些签名都没有分类;此外,签名所包含的特征在某个网络中几乎很难遇到,所以可以设置签名过滤器对其进行管理。简单点讲,签名过滤器就是指满足指定过滤条件的集合。如下图的介绍所示。

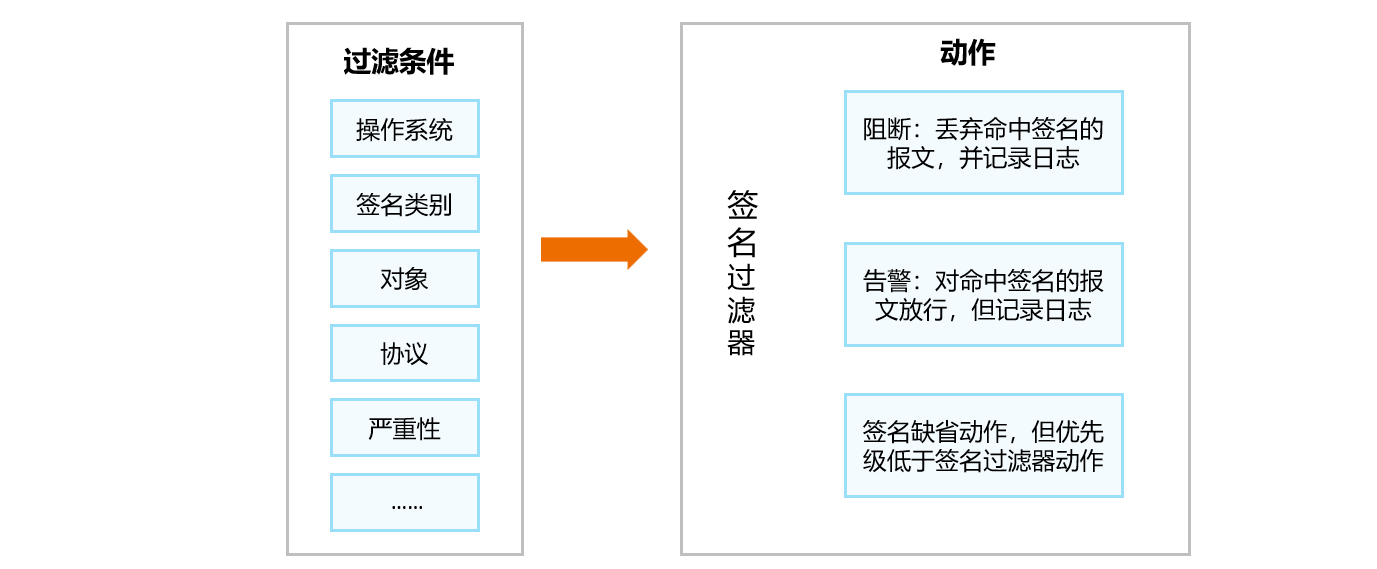

如上图所示,为模拟器中自带的华为USG6000防火墙使用签名过滤器进行筛选后,在Windows系统中应用程序为Office严重性高的一个木马签名。此木马签名冰河可以绕过计算机登录。

例外签名的概念

由于签名过滤器会批量过滤出签名,且通常为了方便管理会设置为统一的动作。如果管理员需要将某些签名设置为与签名过滤器不同的动作时,可将这些签名引入到例外签名中,并单独配置动作。例外签名的动作优先级高于签名过滤器的,所以,如果一个签名同时命中例外签名和签名过滤器,那么以例外签名的执行动作为标准。

入侵防御对数据处理的流程

当网络中的某个数据流命中攻击模板包含的入侵防御模板时,设备就会将数据流送到入侵防御模块,依次匹配入侵防御模板中包含的签名。如果匹配到例外签名,那么就会直接执行例外签名所对应的动作;否则,再执行签名过滤器所对应的动作。

如上图所示,签名a3/a4对应的签名配置文件(签名过滤器2)中采用的缺省动作都是阻断;但是对于签名a4配置了一个额外的例外签名动作告警;所以a4签名对应的动作就变成了告警。

3.3 入侵防御简单模拟

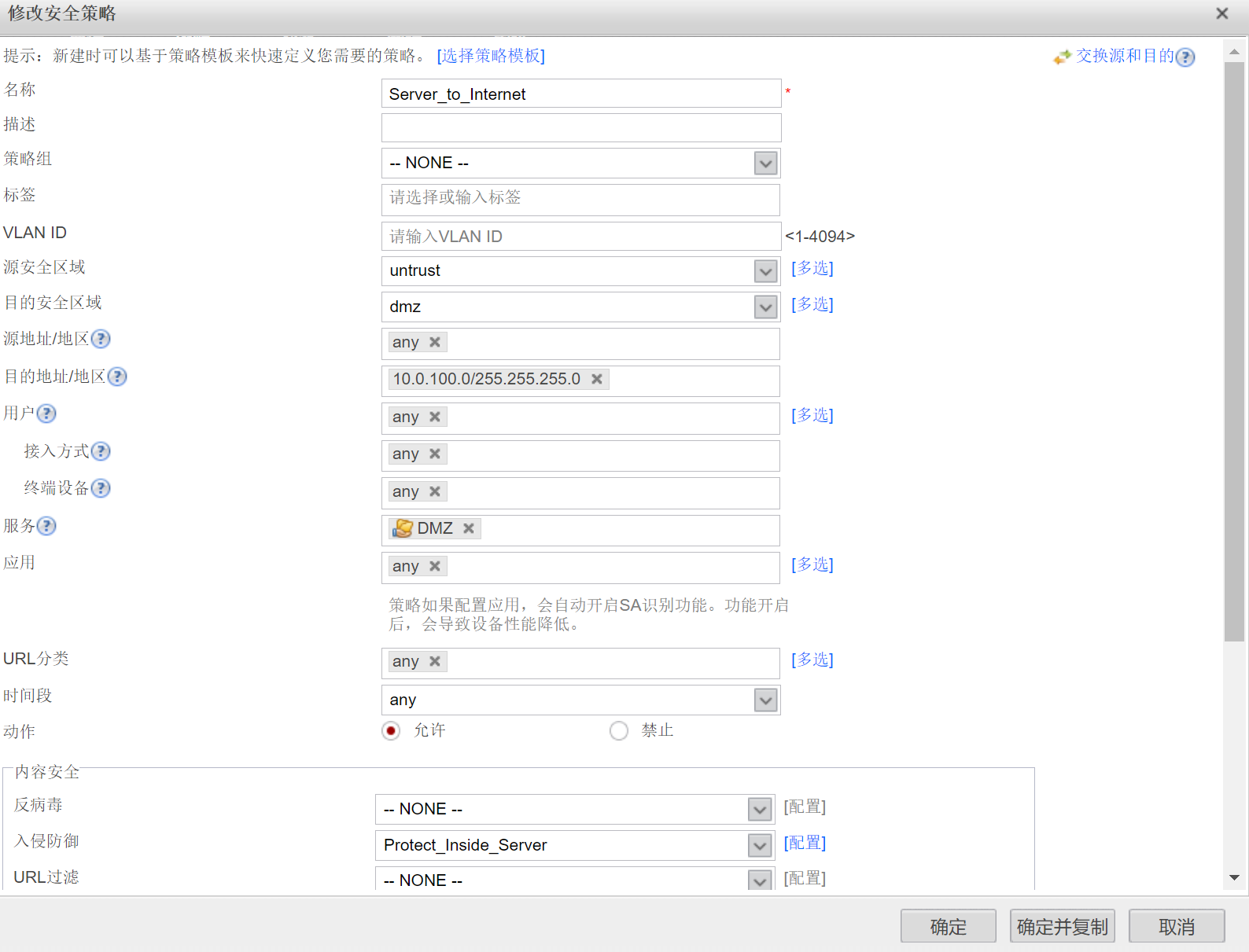

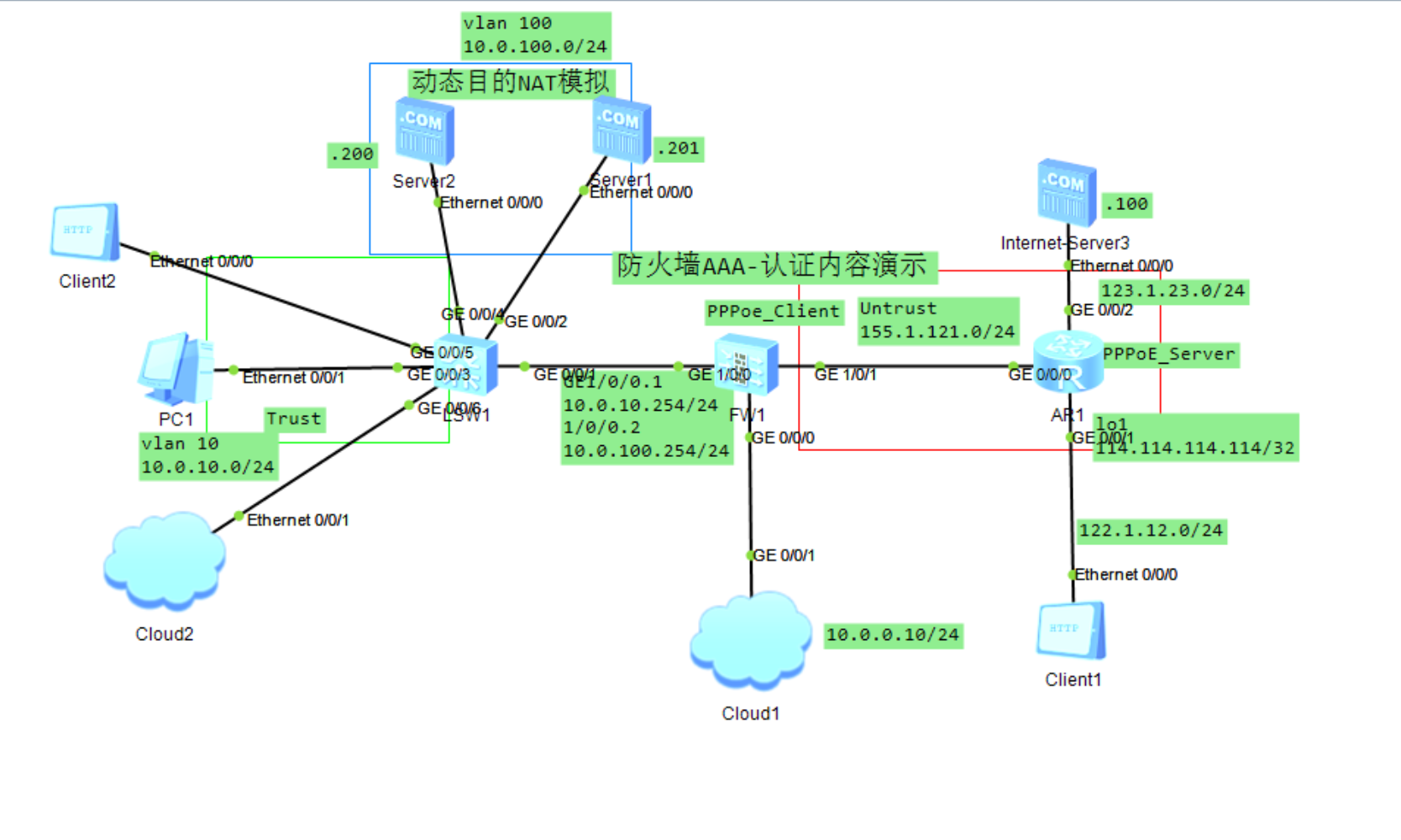

以上述实验拓扑为例,已经通过目的NAT&安全策略完成了Internet用户可以访问企业中的内部Web&FTP服务器10.0.100.201。现为了提高内部服务器的安全性,避免外部用户访问内部服务器时发出一些攻击(蠕虫、木马、僵尸网络等);配置入侵防御策略来保护内部服务器。

-

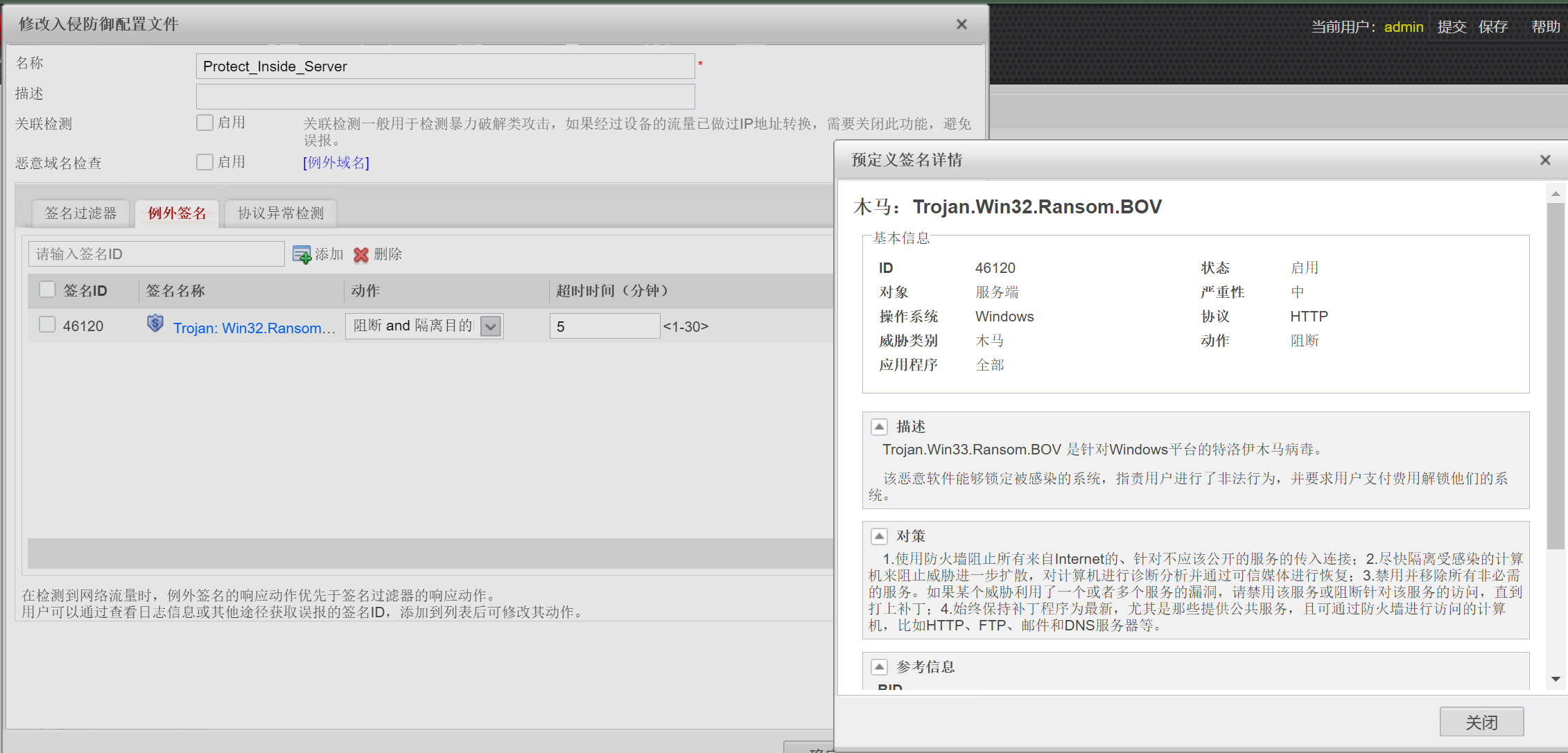

使用防火墙Web界面在安全配置文件中的入侵防御功能上使用签名过滤器对常见的FTP/HTTP服务攻击行为进行签名过滤,如下图所示:

-

此外,还可以设置例外签名,入侵防御配置完成后,一定要点击提交,如下图所示:

-

之后,转到安全策略上,将对应的入侵防御配置应用到安全策略上,如下图所示:

-

Web界面对应的命令行配置文件(了解即可)

[FW] # 入侵防御模板配置文件 profile type ips name Protect_Inside_Server undo assoc-check enable signature-set name Protect_inside_Server action alert os windows target server severity medium high protocol FTP HTTP category all exception ips-signature-id 46120 action block-destination-ip timeout 5 # 例外签名配置 security-policy rule name Server_to_Internet source-zone untrust destination-zone dmz destination-address 10.0.100.0 mask 255.255.255.0 service DMZ profile ips Protect_Inside_Server # 将入侵防御策略绑定到相应的安全策略规则中 action permit

四.防病毒相关知识

1.基本知识

计算机恶意程序是指编制或者在计算机程序中插入的破坏计算机功能或者破坏数据,影响计算机使用并且能够自我复制的一组计算机指令或者程序代码。计算机恶意程序具有传染性、隐蔽性、感染性、潜伏性、可激发性、表现性、破坏性等。计算机恶意程序又主要分为以下三种:

-

病毒:主要寄身在文件和系统引导扇区,具有自我复制特性,当某个条件达成时,就会触发计算机病毒,传染性一般局限于本地。

-

木马:主要植入在文件或者应用中,不具有自我复制特性,一般是诱导用户主动执行程序从而触发木马。(钓鱼邮件)

-

蠕虫:以独立个体的形式存在,具有自我复制特性,由程序自身进行触发并依靠网络传播,传染性极强。

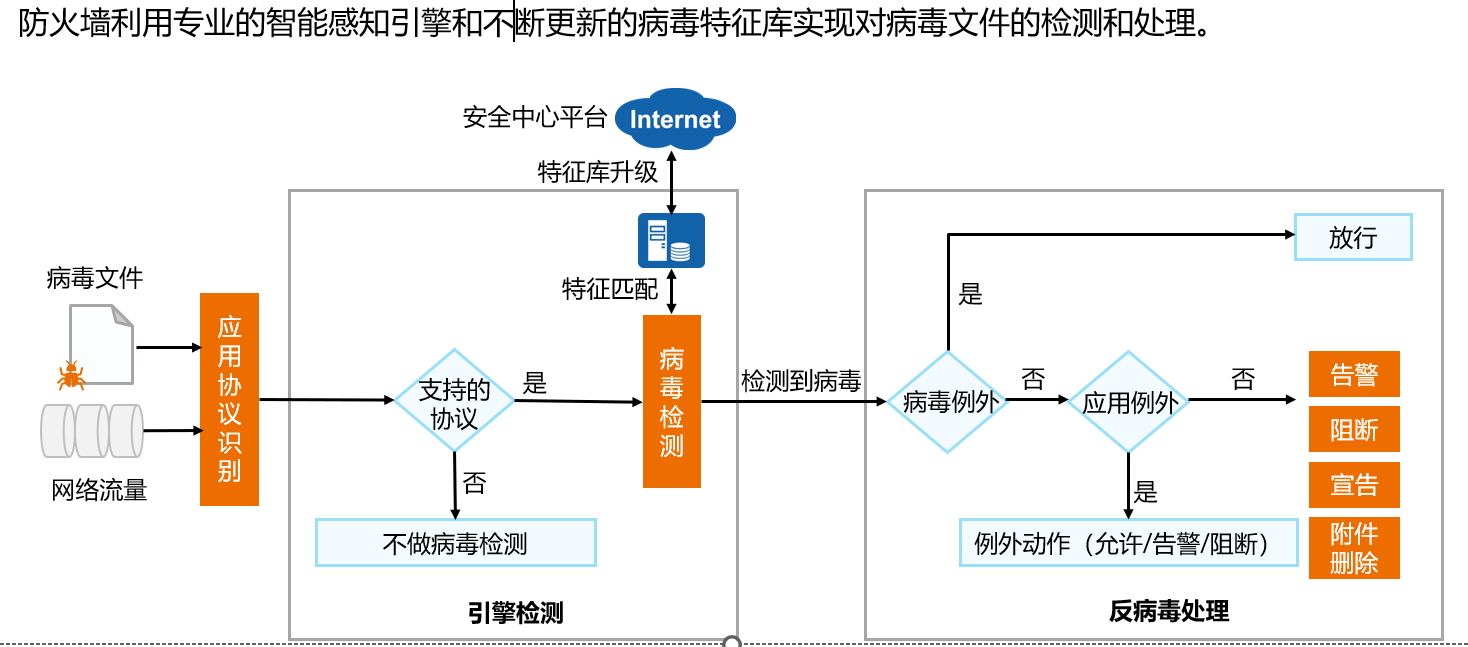

2.华为防火墙对于反病毒机制的工作流程

反病毒的处理流程主要包括自适应安全引擎检测和反病毒处理两部分。

- 自适应安全引擎检测:

- 流量深层分析:智能感知引擎对流量进行深层分析,识别出流量对应的协议类型和文件传输的方向。

- 判断文件传输所使用的协议(HTTP/FTP/POP3/SMTP/NFS/SMB)和文件传输的方向(上传/下载)是否支持病毒检测

- 判断文件是否命中白名单:命中白名单后,防火墙将不对文件做病毒检测。(主要是为了防止误判)白名单由白名单规则组成,管理员可以为信任的域名、URL、IP地址或IP地址段配置白名单规则,以此提高反病毒的检测效率。

- 开始进行病毒检测:智能感知引擎对符合病毒检测的文件进行特征提取,提取后的特征与病毒特征库中的特征进行匹配;如果与病毒特征库相吻合,则执行防病毒配置的相关规则

- 反病毒处理:

- 判断该病毒文件是否命中病毒例外:当用户认为已检测到的某个病毒为误报时,可以将该对应的病毒ID添加到病毒例外。反病毒机制优先以病毒例外中对应的规则进行处理。

- 判断该病毒文件是否命中应用例外:如果不是病毒例外,则判断该病毒文件是否命中应用例外。如果是应用例外,则按照应用例外的响应动作(放行、告警和阻断)进行处理。

- 如果病毒文件既没命中病毒例外,也没命中应用例外,则按照配置文件中配置的协议和传输方向对应的响应动作进行处理。(默认方式)

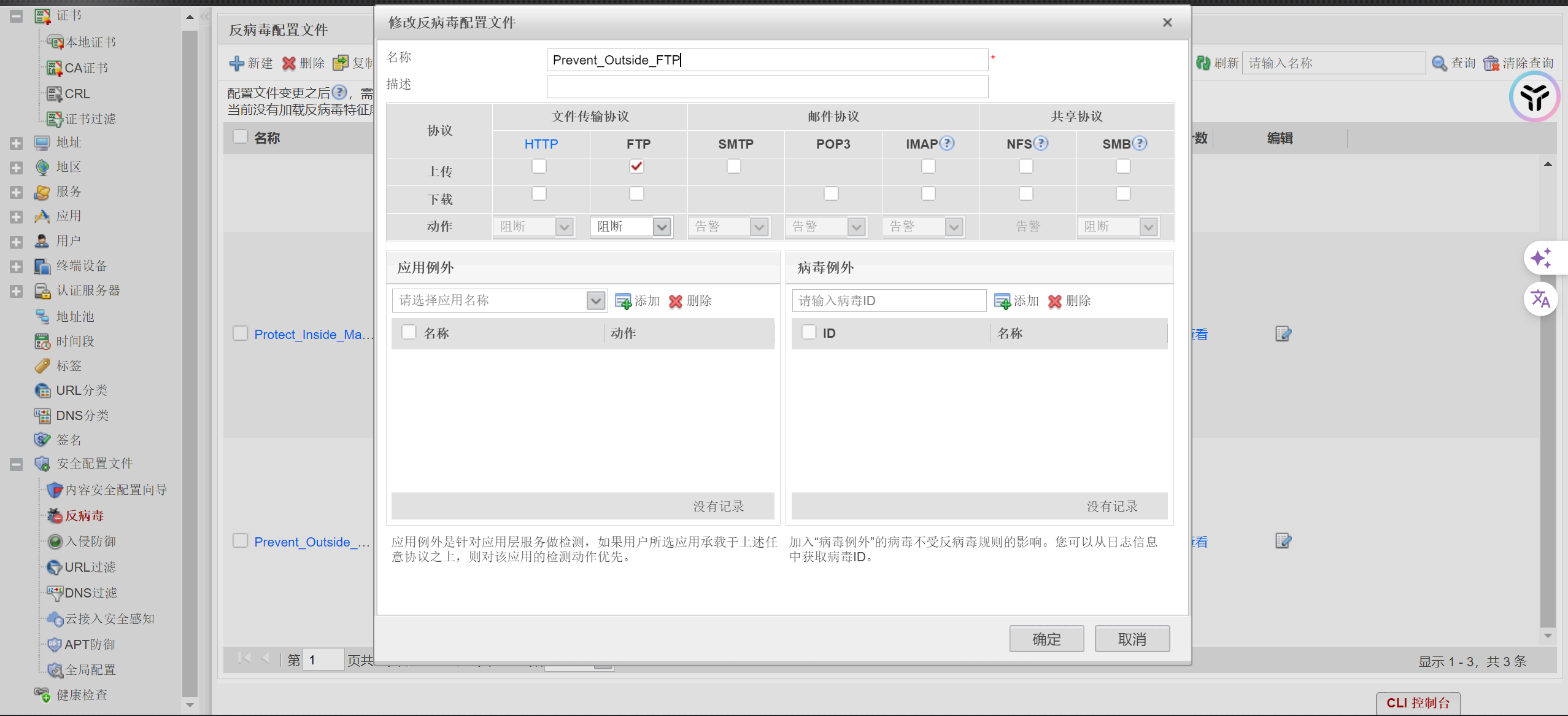

3. 反病毒简单模拟

以上面的拓扑为例,AR1作为公网设备,上联了一台FTP服务器,防火墙身后的主机需要访问这个FTP服务器并下载一些文件;需要利用FW提供的反病毒功能阻止病毒文件进入受保护网络,保障内网用户和服务器的安全。

内网有一个邮箱服务器,使用Ctdisk网盘作为工作邮箱,为了保证工作邮件的正常收发,需要放行Ctdisk网盘的所有邮件(应用例外)。另外,内网用户在通过FTP服务器下载某重要软件时失败,排查发现该软件因被FW判定为病毒而被阻断(病毒ID为9750),考虑到该软件的重要性和对该软件来源的信任,管理员决定临时放行该类病毒文件,以使用户可以成功下载该软件

配置保护内网邮件服务器和FTP服务器的反病毒配置文件

添加应用例外Ctdisk网盘,使得Internet用户可以将邮件顺利传送到内网服务器上。病毒例外,模拟器无法配置。

配置防范外网用户上传病毒文件到本地FTP服务器的反病毒配置文件

应用到对应的安全策略

# 对应的命令行

profile type av name Prevent_Outside_FTP # 配置防范外网用户对于内部FTP服务器的病毒投入

undo http-detect

ftp-detect direction upload

undo smtp-detect

undo pop3-detect

undo imap-detect

undo nfs-detect

undo smb-detect

security-policy

rule name Server_to_Internet

source-zone untrust

destination-zone dmz

destination-address 10.0.100.0 mask 255.255.255.0

service DMZ

profile av Prevent_Outside_FTP

profile ips Protect_Inside_Server

action permit

profile type av name Protect_Inside_Mail&FTP # 配置防范内网用户访问外网FTP服务器遭遇病毒文件的风险

undo http-detect

undo smtp-detect

pop3-detect action delete-attachment

undo imap-detect

undo nfs-detect

undo smb-detect

exception application name Ctdisk action allow

security-policy

rule name User_to_Internet

source-zone trust

destination-zone local

destination-zone untrust

source-address 10.0.10.0 mask 255.255.255.0

profile av Protect_Inside_Mail&FTP

action permit

更多推荐

已为社区贡献4条内容

已为社区贡献4条内容

所有评论(0)