华为防火墙IPSec配置Part1

实验拓扑在防火墙上进行配置时,则需要考虑更多的因素,比如IKE协商报文、用户区访问站点的流量放行,但也就是创建几条安全策略的事,具体的配置如下:防火墙基础配置(配置接口IP、加入安全策略、放行Local-to_Any的安全策略,方便测试)省略防火墙IPSec基础配置(包括IPSec安全提议、IKE安全提议、IKE对等体、需要安全保护的数据流ACL、IPSec安全策略)防火墙上配置安全策略,主要放行

华为防火墙IPSec配置

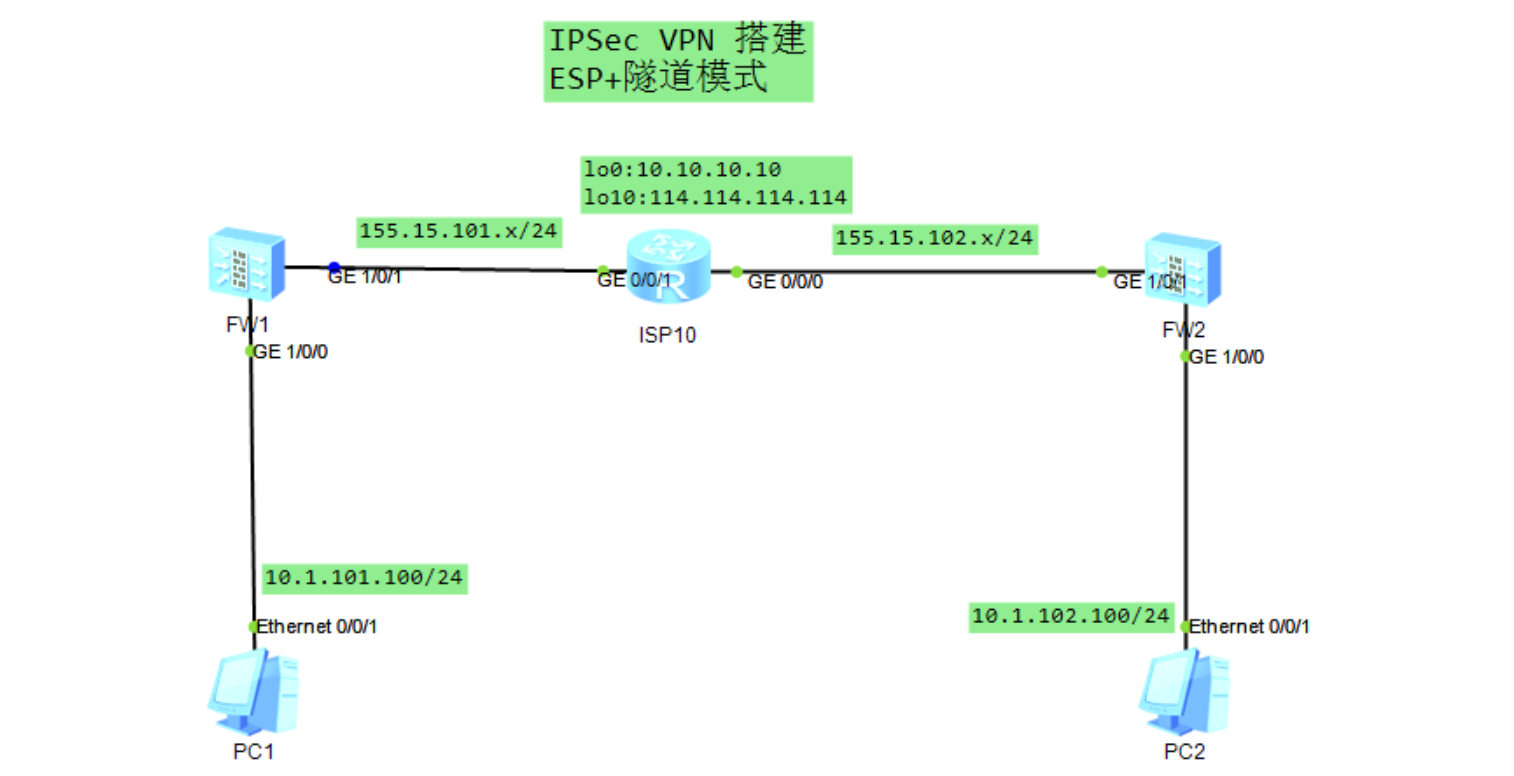

一.ESP+Tunnel在防火墙设备上的部署方式

实验拓扑

在防火墙上进行配置时,则需要考虑更多的因素,比如IKE协商报文、用户区访问站点的流量放行,但也就是创建几条安全策略的事,具体的配置如下:

-

防火墙基础配置(配置接口IP、加入安全策略、放行Local-to_Any的安全策略,方便测试) 省略

-

防火墙IPSec基础配置(包括IPSec安全提议、IKE安全提议、IKE对等体、需要安全保护的数据流ACL、IPSec安全策略)

# FW2的配置 ipsec proposal test2 # IPSec安全提议 # 保护IPSec建立的隧道 IPSec-SA encapsulation-mode tunnel transform esp esp authentication-algorithm sha2-256 esp encryption-algorithm aes-256 ike proposal 1 # IKE 安全提议 # 保护使用IKE协商和分发密钥时的一些安全参数,IKE-SA encryption-algorithm aes-256 dh group14 authentication-algorithm sha2-256 authentication-method pre-share integrity-algorithm hmac-sha2-256 prf hmac-sha2-256 # 配置IKE对等体,在此处配置IPSec加密时使用的共享密钥,并匹配远端站点协商IPSec-SA ike peer test2 pre-shared-key Huawei@123 ike-proposal 1 remote-address 155.15.101.1 # 定义需要安全保护的数据流 acl number 3000 rule 5 permit ip source 10.1.102.0 0.0.0.255 destination 10.1.101.0 0.0.0.255 # 创建IPSec安全策略,主要引用刚才配置的ACL、IKE对等体、IPSec安全提议 ipsec policy Protection 1 isakmp security acl 3000 ike-peer test2 proposal test2 # 接口下引用IPSec安全策略 interface GigabitEthernet1/0/1 ipsec policy Protection ip route-static 0.0.0.0 0 gig1/0/1 155.15.102.1 # 配置默认路由,此处是为了能够与对端站点完成IKE协商 -

防火墙上配置安全策略,主要放行IKE协商、用户互相访问的流量

# FW2配置安全策略示例 # 防火墙需要放行对端到本地的IKE协商流量,一个是IKE # 本身的协议端口-UDP500,还有一个是ESP安全协议的协议号-50 (IP协议号50代表ESP) rule name IKE_notification source-zone untrust destination-zone local # 此处是本地的接口地址进行IKE协商的 service protocol 50 service protocol udp destination-port 500 action permit # 防火墙上放行VPN站点中客户端之间的互访流量 rule name External_to_inter source-zone untrust destination-zone trust source-address 10.1.101.0 mask 255.255.255.0 destination-address 10.1.102.0 mask 255.255.255.0 action permit # 防火墙上放行用户区访问VPN站点的流量 rule name User_to_VPN source-zone trust destination-zone untrust source-address 10.1.102.0 mask 255.255.255.0 destination-address 10.1.101.0 mask 255.255.255.0 action permit # PS:还需要放行Local_to_Untrust(本地公网接口到对端的IKE协商流量)区域的安全策略后,IKE-SA才能顺利建立,此处是由于本人习惯, # 会将Local_to_Any的流量全部放行。 -

查看IPSec_SA是否建立,测试通信情况

[FW2]display ike sa # IKE-SA协商情况 2024-11-02 08:53:28.700 IKE SA information : Conn-ID Peer VPN Flag( s) Phase RemoteType RemoteID -------------------------------------------------------------------------------- ---------------------------------------------------- 2 155.15.101.1:500 RD|A # 此处的对等体就是FW1的接口IP地址 v2:2 IP 155.15.101.1 1 155.15.101.1:500 RD|A v2:1 IP 155.15.101.1 Number of IKE SA : 2 -------------------------------------------------------------------------------- ---------------------------------------------------- Flag Description: RD--READY ST--STAYALIVE RL--REPLACED FD--FADING TO--TIMEOUT HRT--HEARTBEAT LKG--LAST KNOWN GOOD SEQ NO. BCK--BACKED UP M--ACTIVE S--STANDBY A--ALONE NEG--NEGOTIATING [FW2]display ipsec sa # 查看IPSec SA协商情况 2024-11-02 08:53:31.260 ipsec sa information: =============================== Interface: GigabitEthernet1/0/1 =============================== ----------------------------- IPSec policy name: "Protection" Sequence number : 1 Acl group : 3000 Acl rule : 5 Mode : ISAKMP ----------------------------- Connection ID : 2 Encapsulation mode: Tunnel Holding time : 0d 0h 14m 44s Tunnel local : 155.15.102.2:500 Tunnel remote : 155.15.101.1:500 Flow source : 10.1.102.0/255.255.255.0 0/0-65535 # 安全保护的数据流 Flow destination : 10.1.101.0/255.255.255.0 0/0-65535 [Outbound ESP SAs] # 出入方向SA统计信息 SPI: 187970048 (0xb343200) Proposal: ESP-ENCRYPT-AES-256 ESP-AUTH-SHA2-256-128 SA remaining key duration (kilobytes/sec): 10485760/2716 Max sent sequence-number: 4 UDP encapsulation used for NAT traversal: N SA encrypted packets (number/bytes): 3/180 [Inbound ESP SAs] SPI: 198103234 (0xbced0c2) Proposal: ESP-ENCRYPT-AES-256 ESP-AUTH-SHA2-256-128 SA remaining key duration (kilobytes/sec): 10485760/2716 Max received sequence-number: 1 UDP encapsulation used for NAT traversal: N SA decrypted packets (number/bytes): 4/240 Anti-replay : Enable Anti-replay window size: 1024

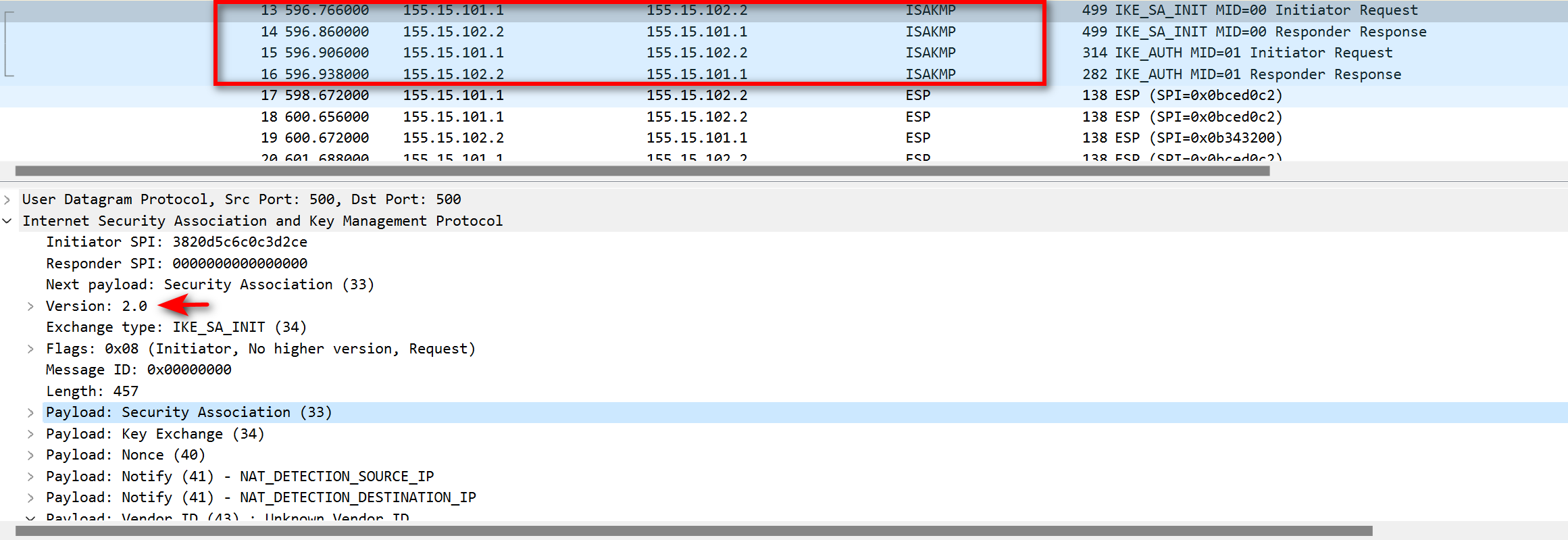

由于ENSP模拟器中的防火墙默认使用IKEv2版本,所以仅需要四个消息就可以完成IPSec-SA的建立,如上图所示。

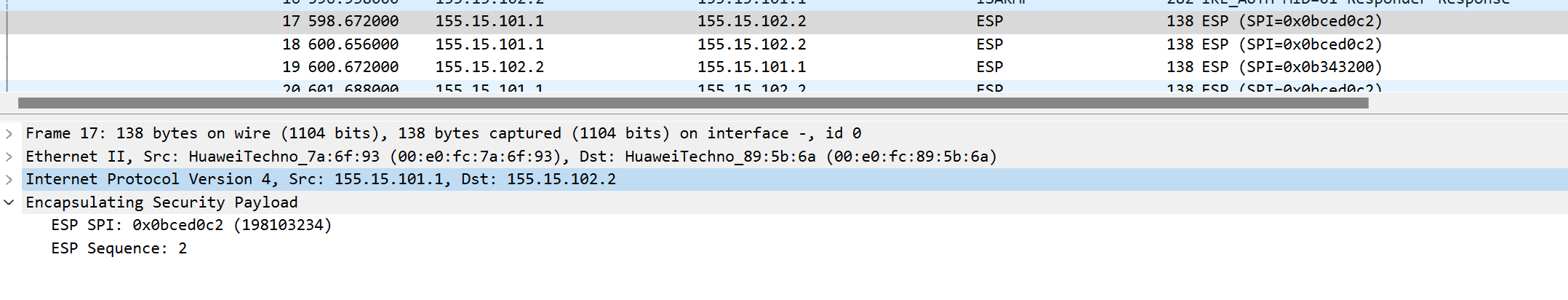

双方站点在通信时,由于使用了ESP协议提供数据加密,所以原始的IP报文被加密了,抓包无法查看。

报文封装格式为:Ethernet II | New IP Header | ESP Header | Raw IP Header | Data | ESP tail | ESP Auth

需求2:添加NAT策略,使得用户能够访问Internet也能够同时使用IPSec

防火墙上需要配置源NAT地址转换,并且创建一条放行Internet流量的安全策略即可。

# FW2为例

# 防火墙上放行访问Internet的流量

rule name User_to_Internet

source-zone trust

destination-zone untrust

source-address 10.1.102.0 mask 255.255.255.0

action permit

# 创建NAT策略

nat-policy

rule name Internet

source-zone trust

destination-zone untrust

source-address 10.1.102.0 mask 255.255.255.0

action source-nat easy-ip

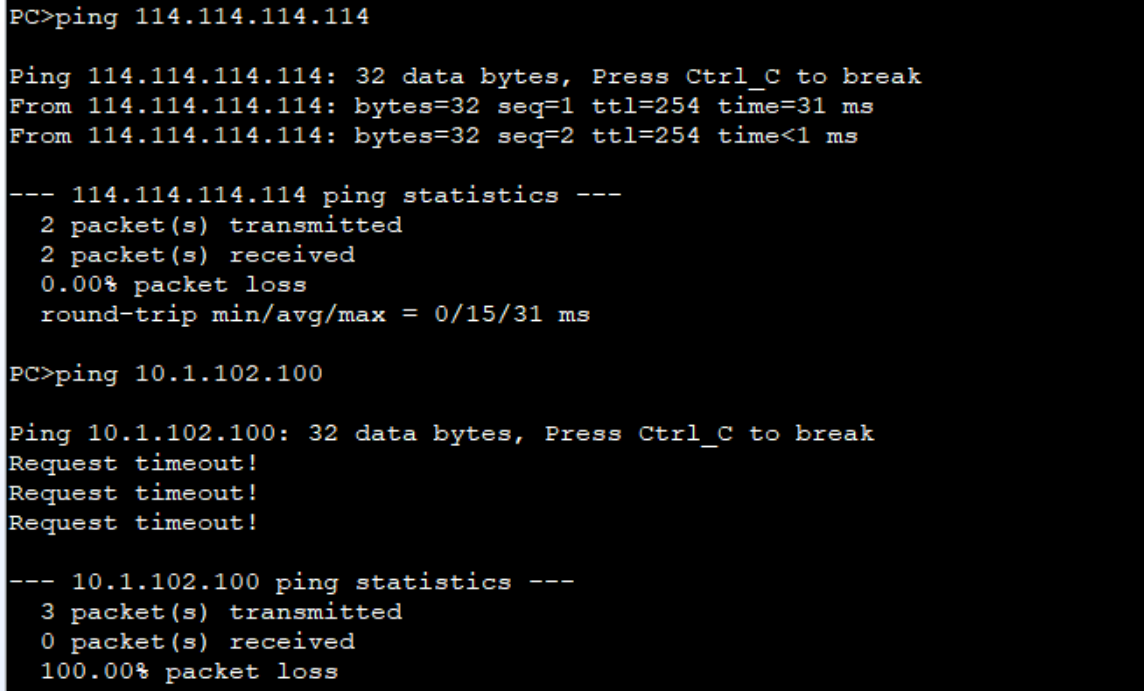

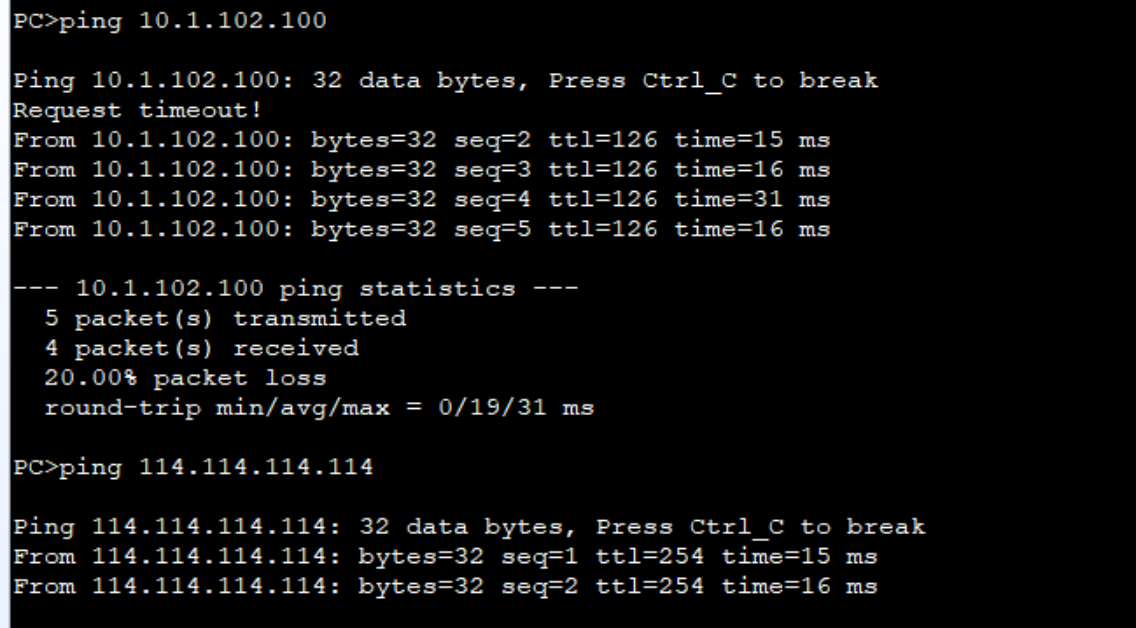

测试连通性:

访问Internet流量正常,但是站点之间却无法访问,不是因为IPSec隧道断联了,而是因为NAT策略中默认将用户区的源地址进行了NAT转换,转换后直接走了Internet的链路,不走VPN隧道了,所以这里我们要在NAT策略中继续创建策略,将访问VPN站点之间的流量做不进行NAT地址转换的配置,之后调整策略的规则ID号使其生效。

# 以FW2为例

nat-policy

rule name NO_NAT

source-zone trust

destination-zone untrust

source-address 10.1.102.0 mask 255.255.255.0

destination-address 10.1.101.0 mask 255.255.255.0

action no-nat

rule move NO_NAT top

# 完整的NAT策略如下

nat-policy

rule name NO_NAT

source-zone trust

destination-zone untrust

source-address 10.1.102.0 mask 255.255.255.0

destination-address 10.1.101.0 mask 255.255.255.0

action no-nat

rule name Internet

source-zone trust

destination-zone untrust

source-address 10.1.102.0 mask 255.255.255.0

action source-nat easy-ip

配置完毕后,连通性就会恢复正常,如下图所示:

更多推荐

已为社区贡献4条内容

已为社区贡献4条内容

所有评论(0)