华为防火墙IPSec配置Part3

建立IPSec-SA时,可以选择预共享密钥的形式进行身份验证,这种情况下,如果站点数量较少,则配置方式较为简单,后期管理也会很容易。然后到Server2019-CA证书机构请求颁发证书,在申请证书–>高级证书申请–>使用Base64编码的证书申请,将防火墙的Base64编码证书请求粘贴到文本框中,使得CA可以进行颁发。证书的应用场景如山图所示,介绍了用户Alice与Bob进行加密通信时,如何保证B

华为防火墙IPSec配置Part3

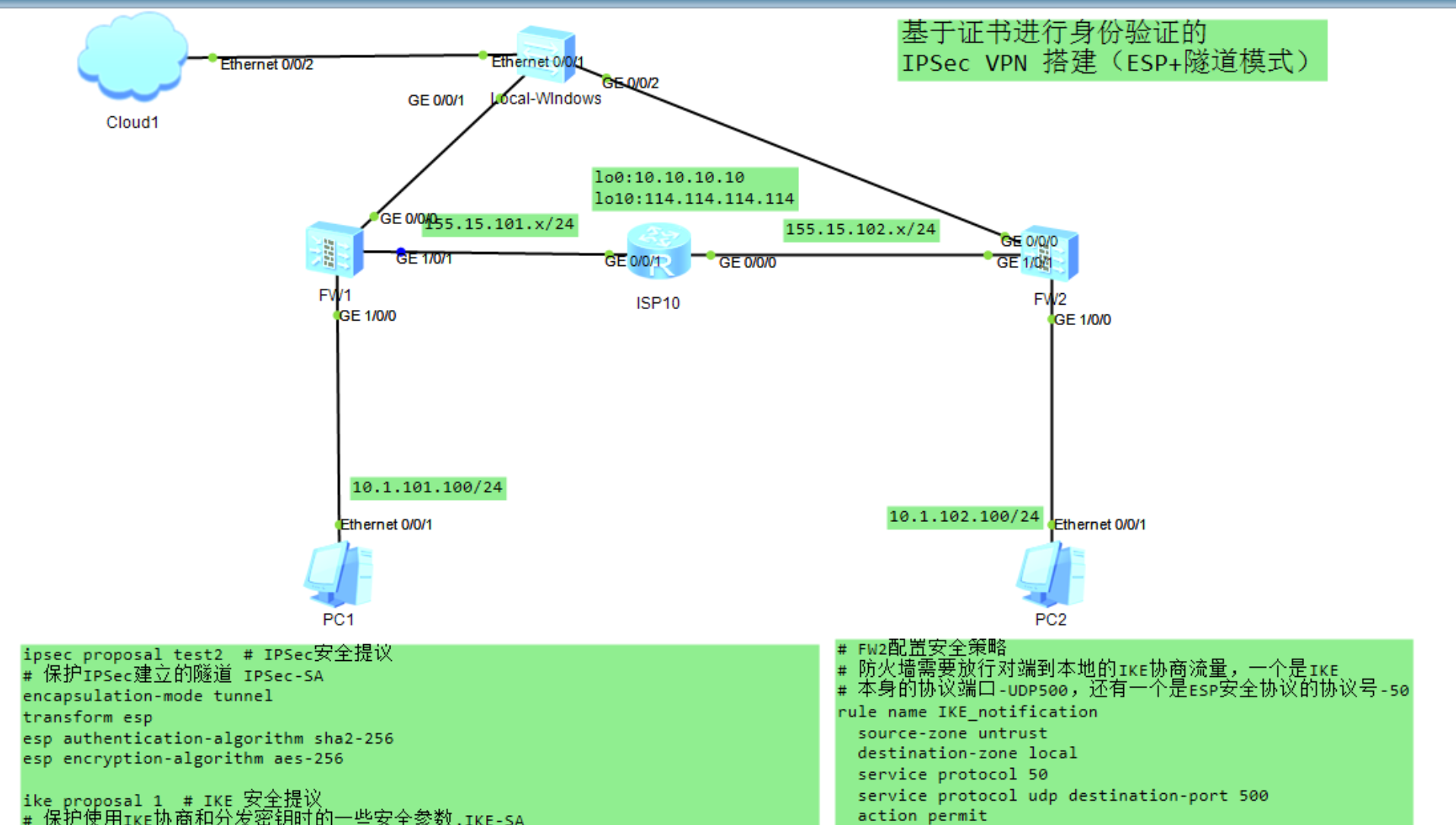

基于证书进行身份验证的IPSec搭建(ESP+隧道模式)

建立IPSec-SA时,可以选择预共享密钥的形式进行身份验证,这种情况下,如果站点数量较少,则配置方式较为简单,后期管理也会很容易。但是随着站点数量的增多,就会衍生出越来越多的共享密钥需要进行管理,过程也会很麻烦,并且密钥丢失也会造成一定的风险。所以,如果要建立IPSec的站点数量非常之多,那么选择数字证书作为身份验证是非常合适的。

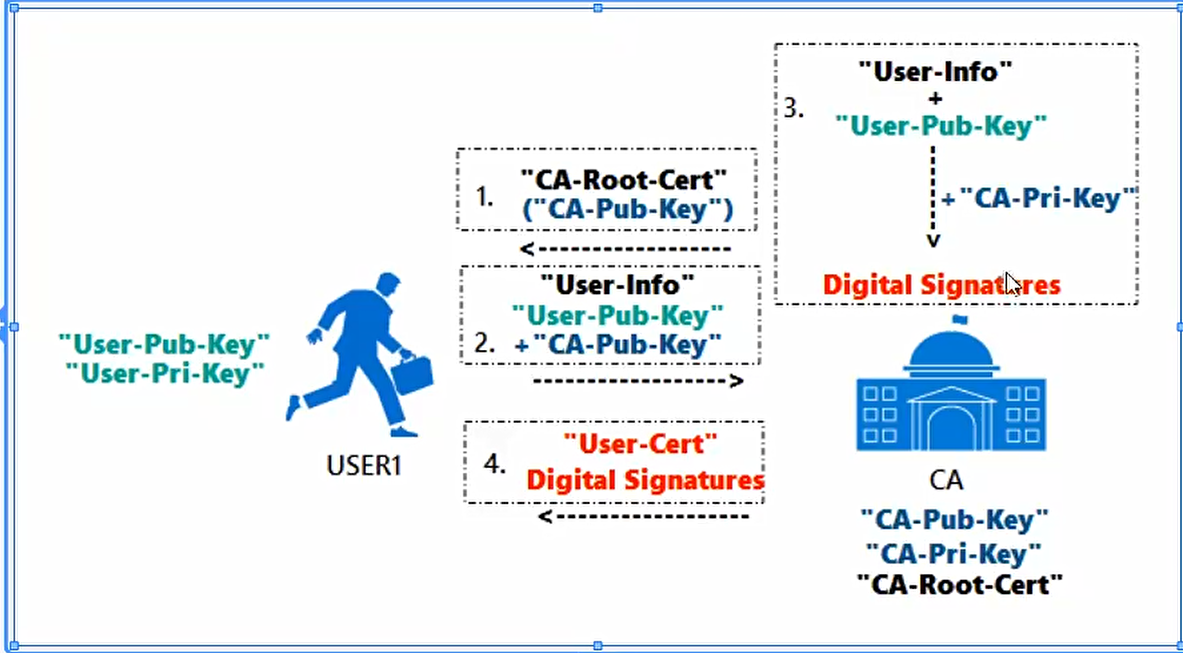

下面,先讲解一下数字证书的申请流程、以及如何验证某个设备持有的数字证书没有被篡改,是真实的。

上图所示,代表了某个用户申请数字证书的流程,以及如何验证用户所持有的数字证书是真实可靠的,具体过程如下:

- 首先,用户先寻找一个具有官方权威认证的数字证书认证中心CA(此处相当于现实生活中的公安局);将CA机构的根证书进行下载。

- 用户是否愿意接受这个官方机构,尤其自行决定。如果接受,那么就将自己的身份信息+自己所持有的公钥信息,使用CA机构根证书中的公钥进行加密,发送给CA,请求颁发证书。

- CA机构收到证书颁发请求后**,首先使用自己的私钥将请求消息进行解密**,然后将得到的用户信息和用户的公钥信息使用一个哈希算法(比如MD5)形成一个摘要,然后再使用自己的私钥对其进行加密,形成数字签名后返回给用户。

- 用户接收到CA机构发来的数字签名后,就相当于得到了CA为其颁发的数字证书,其中包含自己的身份信息、公钥信息、CA对其进行的数字签名。

- 其他人在对该用户的证书进行验证时,首先将接收到的证书中的用户信息+公钥信息进行相同的哈希运算,得到一串散列值;然后再使用CA机构的公钥对数字签名进行解密,又得到一串散列值,双方进行比较后,如果一致,则说明该证书是经过第三方机构授权的,且没有被篡改。如果不一致,则说明数字证书可能是伪冒的。

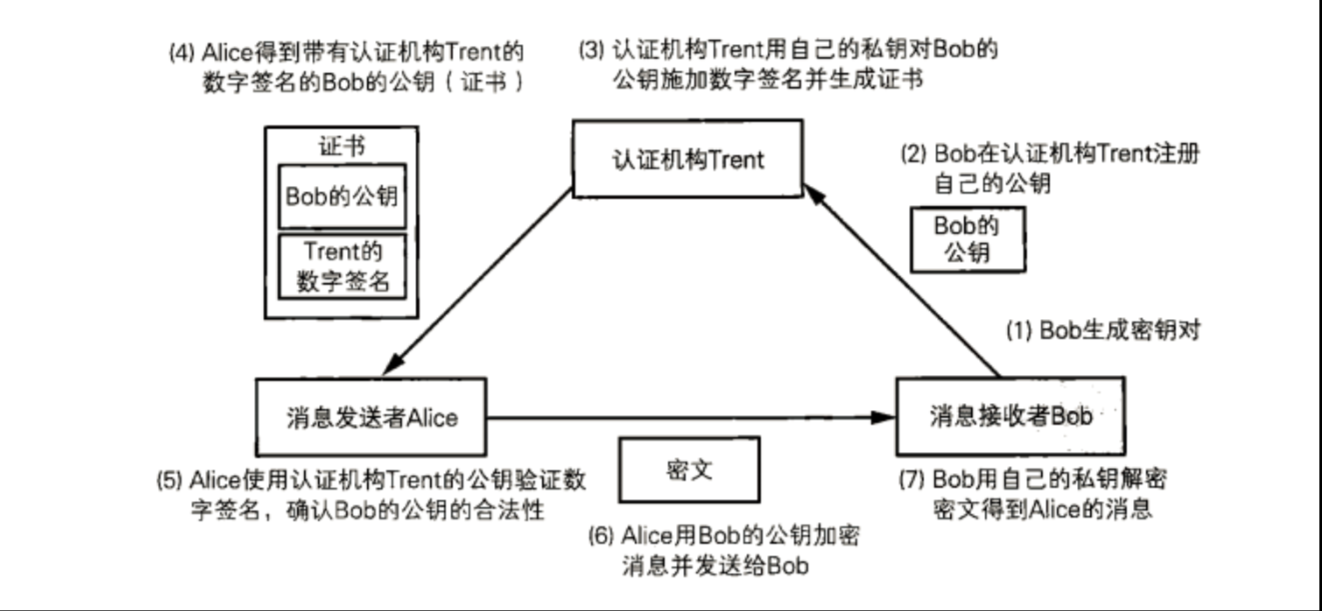

证书的应用场景如山图所示,介绍了用户Alice与Bob进行加密通信时,如何保证Bob的公钥(证书)是合法的,以及如何保证数据的安全性。

实验拓扑+环境:

Windows-Server-2019作为CA证书颁发机构,FW防火墙作为申请证书的实体

Windows-Server2019镜像可以直接到I tell you官网下载:

winserver2019镜像下载地址

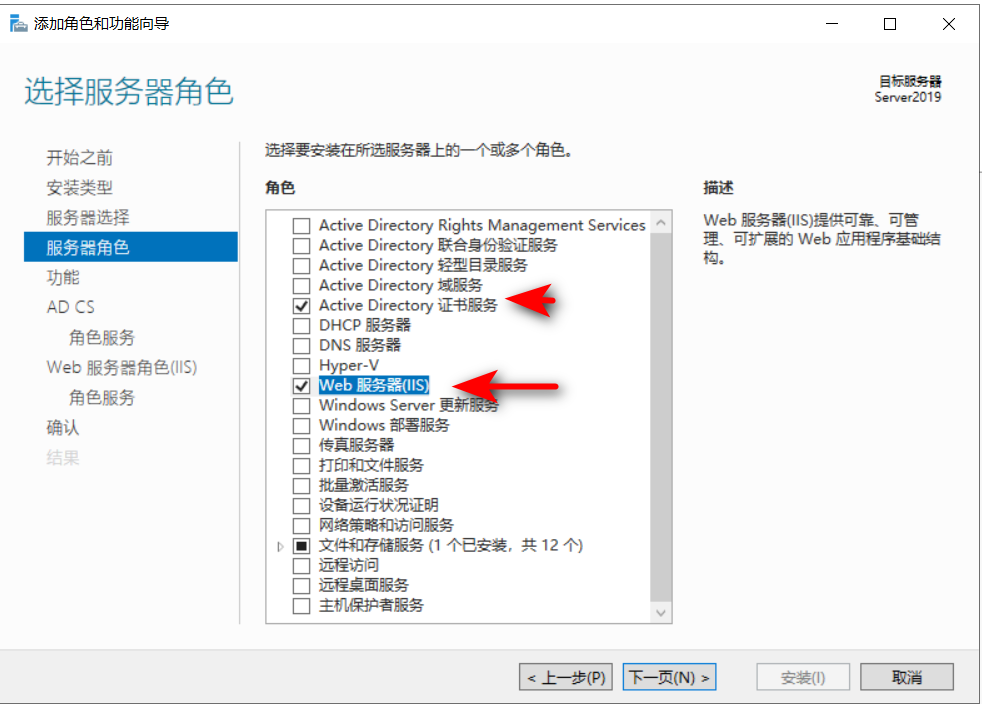

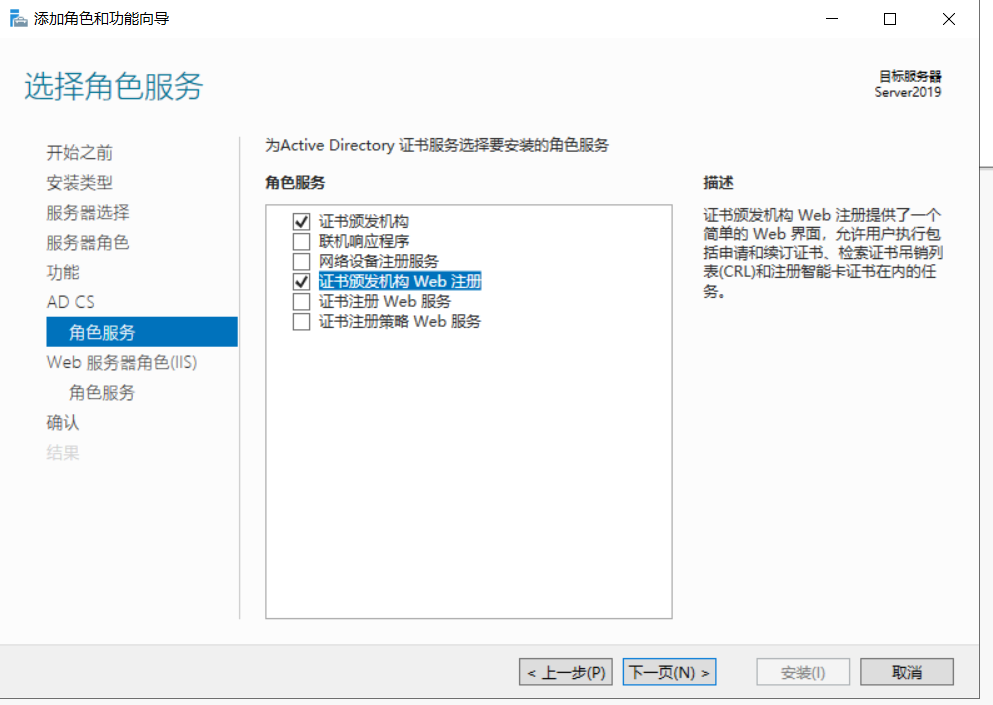

- 首先,在Server2019中添加

AD CS 证书服务器和Web服务器IIS两种角色。

- 添加CA证书服务角色时,注意勾上以下两个选项,其余的不需要勾选。指定CA机构的私钥算法和有效期。

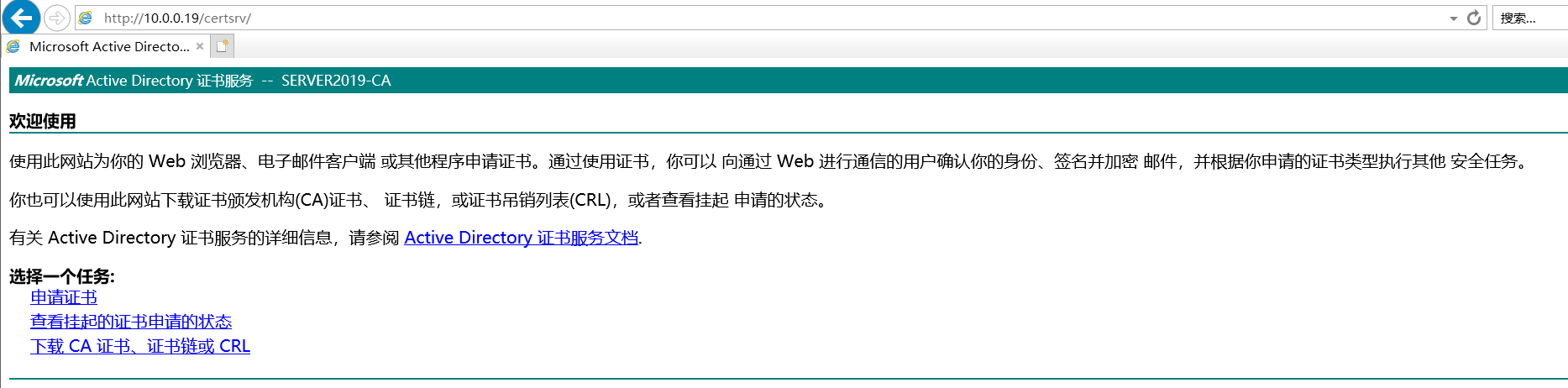

Windows-Server-2019在添加完CA证书颁发服务、IIS服务选项后,默认的证书服务器地址为http://IP/certsrv。如下图所示:

由于申请、颁发数字证书需要双方的时钟同步,所以这里将路由器作为时钟服务器,其他设备和路由器进行时钟的校准。

[ISP10]ntp enable

[ISP10]ntp refclock-master # 指定此设备作为NTP时钟服务器

[ISP10]ntp source-interface LoopBack 10 # 指定NTP时钟服务器的源地址

[FW1] ntp unicast-server 114.114.114.114

[FW2] ntp unicast-server 114.114.114.114

# 两台防火墙作为NTP客户端与NTP服务器进行时钟同步

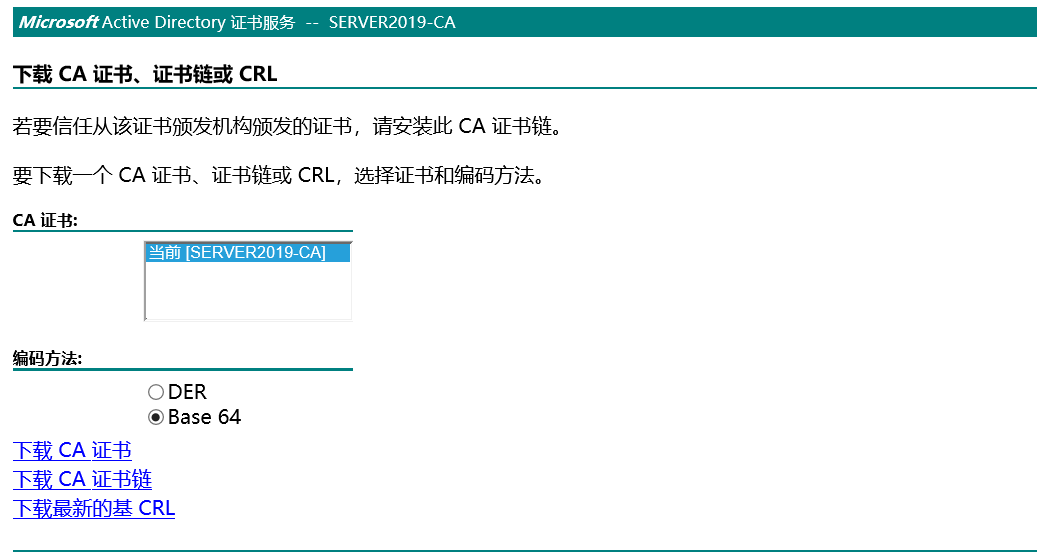

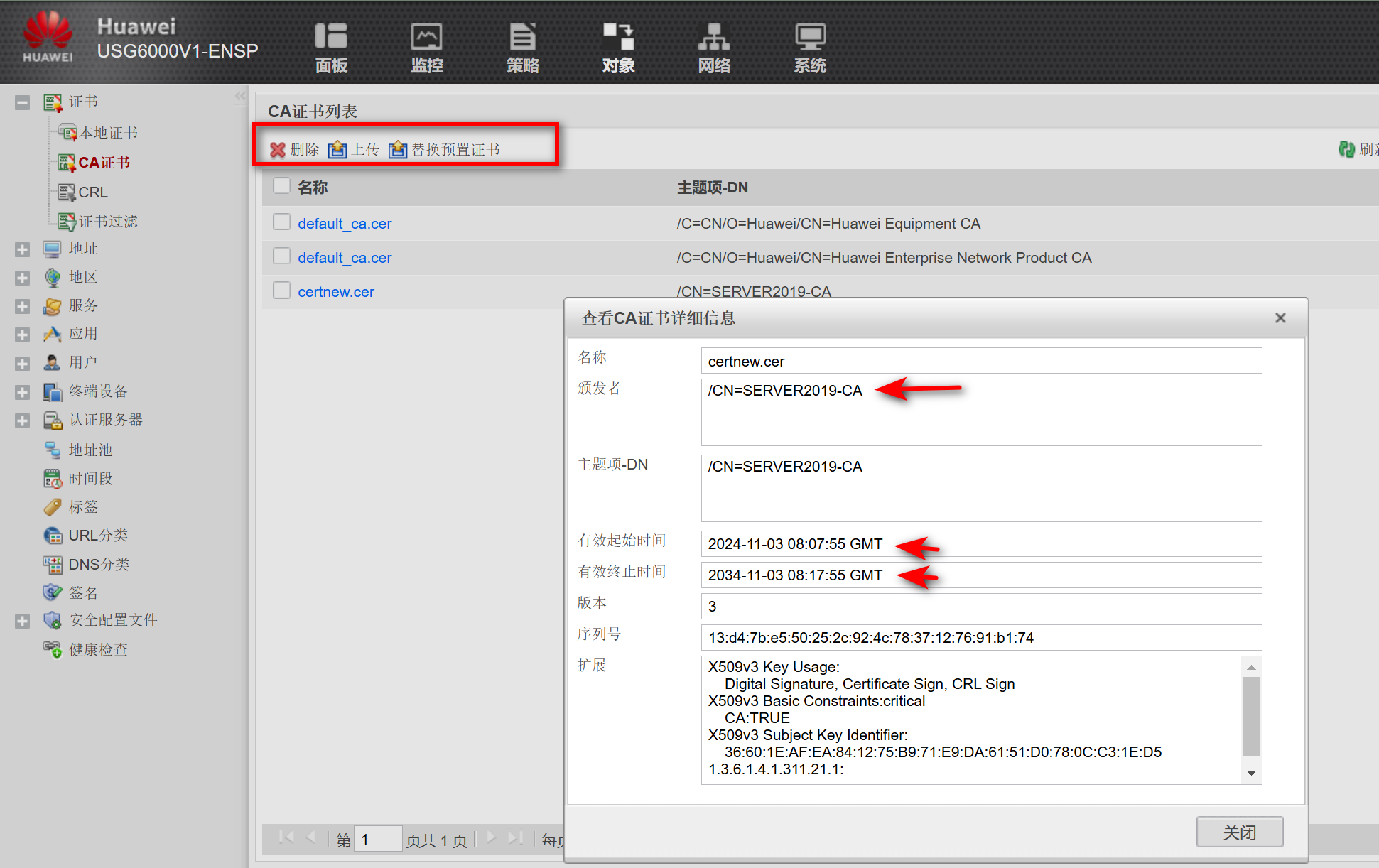

然后,先将数字证书机构CA的证书下载出来,导入到防火墙上。如下两图所示:

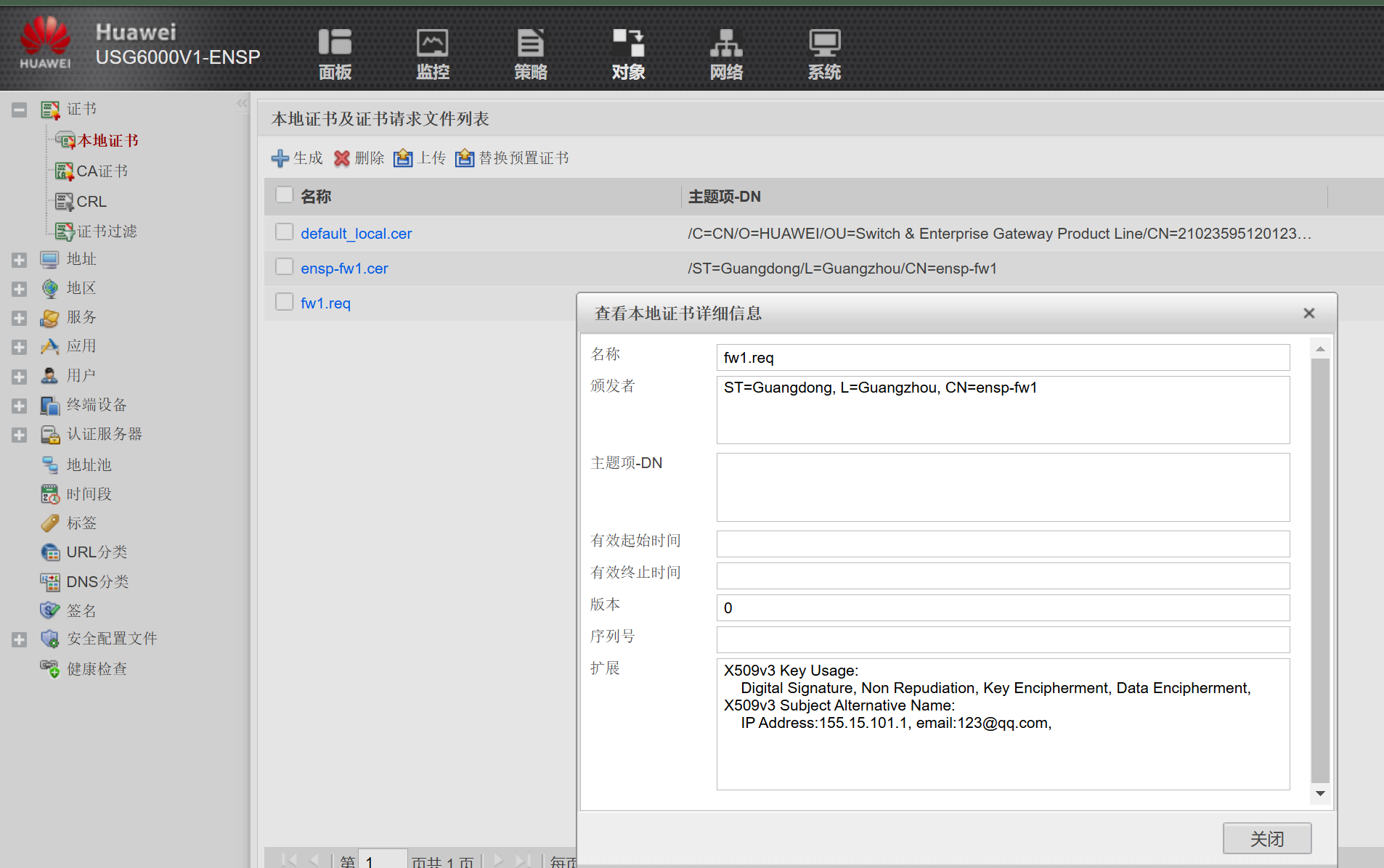

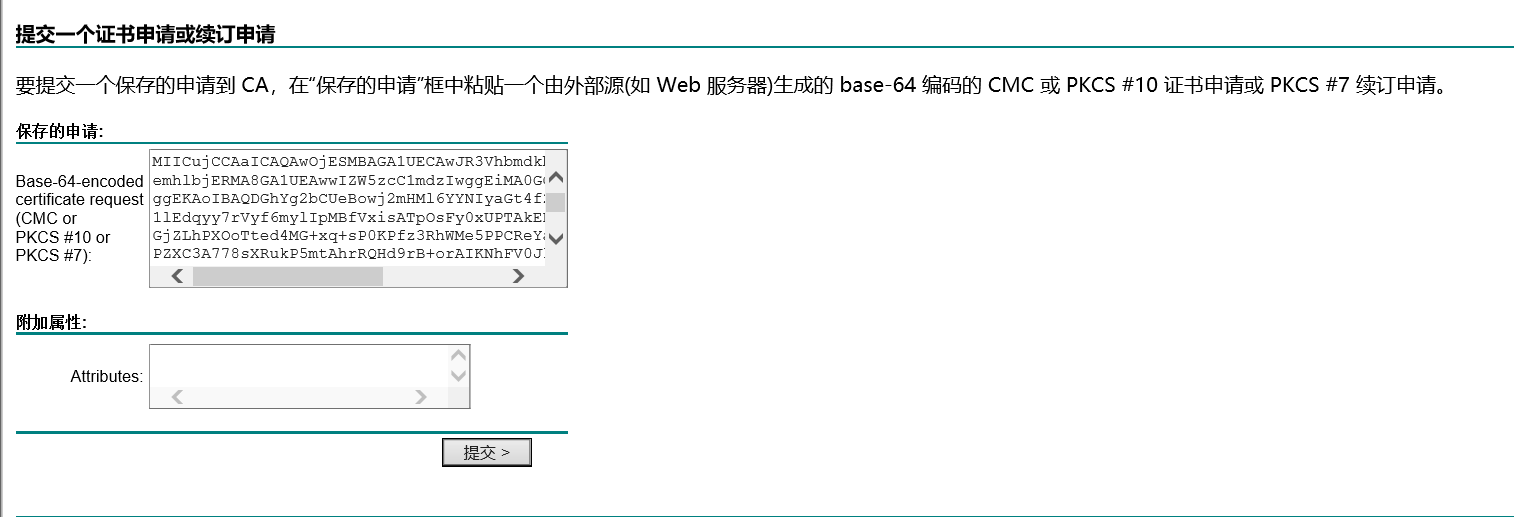

之后,在防火墙上创建证书请求。然后到Server2019-CA证书机构请求颁发证书,在申请证书–>高级证书申请–>使用Base64编码的证书申请,将防火墙的Base64编码证书请求粘贴到文本框中,使得CA可以进行颁发。

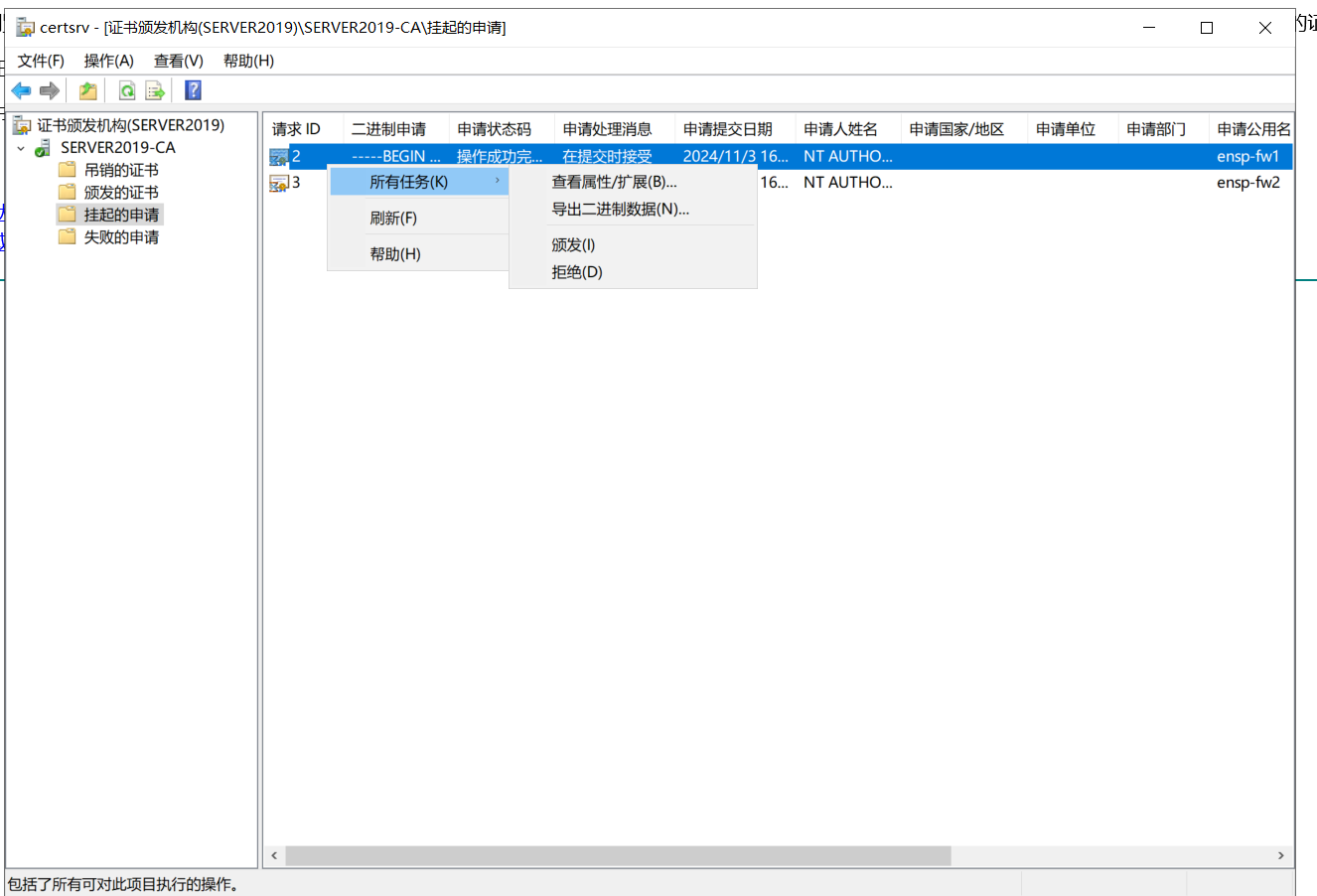

之后,在证书颁发机构–>挂起的申请选项中,对申请的证书进行颁发。如下图所示:

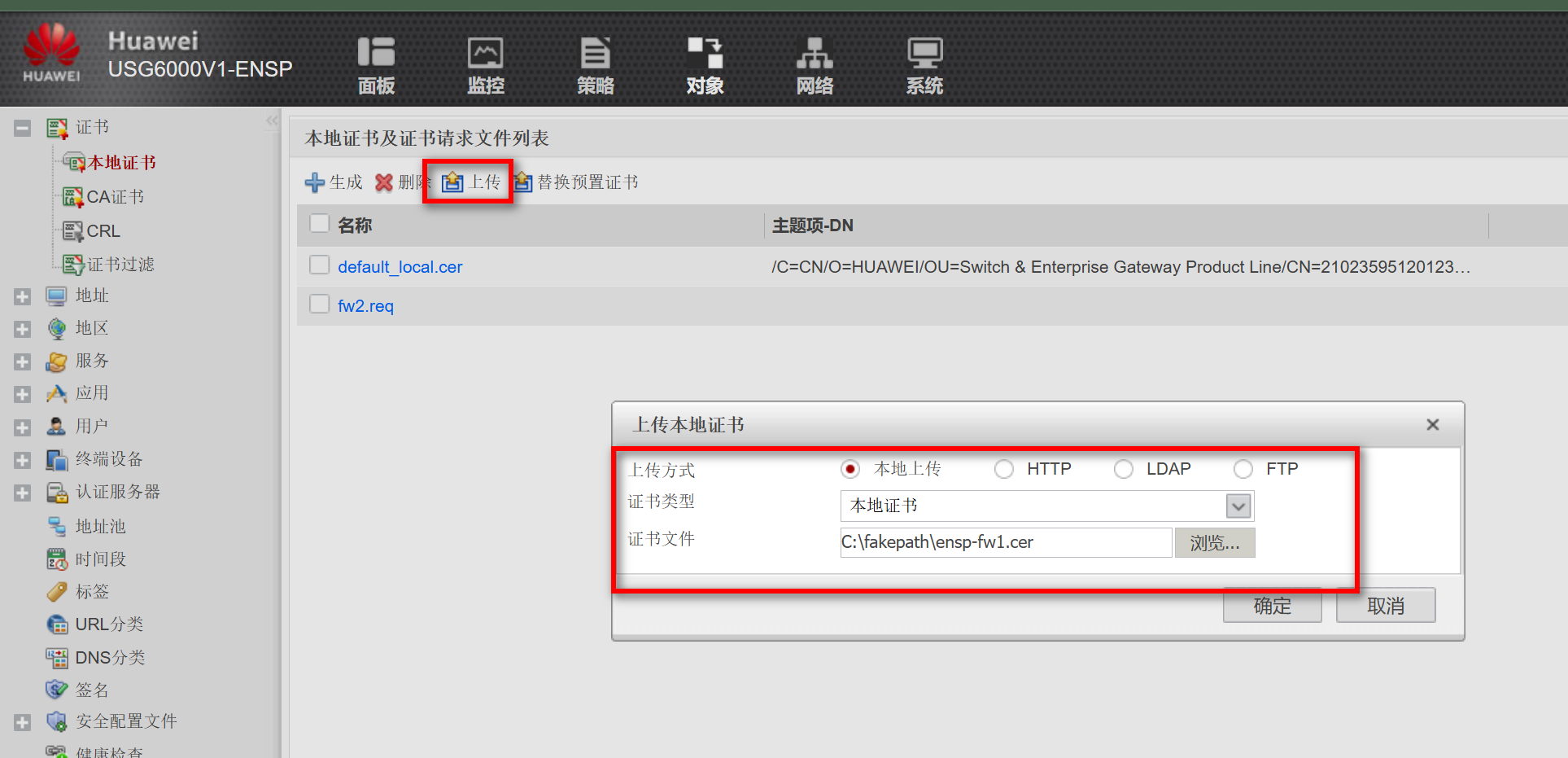

之后,再下载颁发后的证书,导入到防火墙中即可。如下图所示:

- 完成导入自己申请的数字证书后,下面进行防火墙的配置。相比之前几个实验,这里只需要将IKE的身份验证方式改成

RSA数字签名、IKE对等体中去掉关于`预共享密钥的配置# 以FW2为例 ipsec proposal test2 # IPSec安全提议 # 保护IPSec建立的隧道 IPSec-SA encapsulation-mode tunnel transform esp esp authentication-algorithm sha2-256 esp encryption-algorithm aes-256 ike proposal 1 # IKE 安全提议 # 保护使用IKE协商和分发密钥时的一些安全参数,IKE-SA encryption-algorithm aes-256 dh group14 authentication-algorithm sha2-256 authentication-method rsa-signature # 身份认证算法选择数字签名 integrity-algorithm hmac-sha2-256 prf hmac-sha2-256 ike peer test2 ike-proposal 1 remote-address 155.15.101.1 acl number 3000 rule 5 permit ip source 10.1.102.0 0.0.0.255 destination 10.1.101.0 0.0.0.255 ipsec policy Protection 1 isakmp security acl 3000 ike-peer test2 proposal test2 pki realm fw1 entity fw1 # 此命令是导入CA机构为其颁发的数字证书,也会在本地产生一对公钥和私钥 rsa local-key-pair fw1 interface GigabitEthernet1/0/1 ipsec policy Protection - 之后,进行连通性测试。

更多推荐

已为社区贡献4条内容

已为社区贡献4条内容

所有评论(0)