华三、华为、天融信、思科防火墙对接ipsec

通过统一关键参数并逐步验证配置,可解决大多数跨厂商IPSec VPN对接问题。tunnel-group 3.3.3.3 type ipsec-l2l# 对端公网IP。:如果存在NAT设备,需启用NAT-T(UDP 4500端口)。(兼容性更好),或双方明确约定v1/v2。是否对称(本地子网与对端子网需匹配)。:建议启用,DH组与IKE阶段一致。:两端定义的本地与对端子网需对称。:建议启用,检测链路

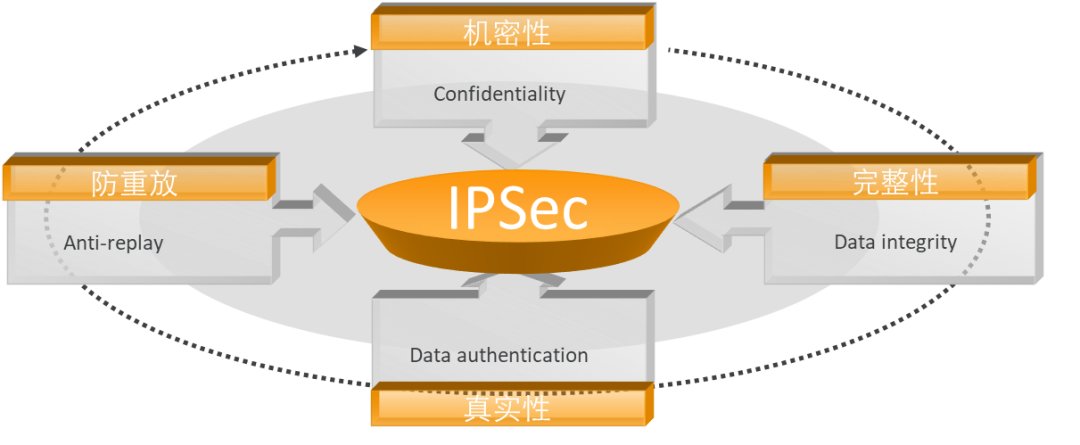

不同厂商防火墙之间对接IPSec VPN时,需确保 IKE协议版本、加密算法、认证方式、生存时间(SA Lifetime) 等关键参数完全一致。以下是各厂商设备对接的通用配置要点和常见问题排查步骤:

一、通用配置要点

-

IKE阶段(Phase 1)参数

-

IKE版本:建议使用 IKEv2(兼容性更好),或双方明确约定v1/v2。

-

认证方式:预共享密钥(PSK)。

-

加密算法:如

AES-256。 -

哈希算法:如

SHA-256。 -

DH组:如

Group 14(2048-bit)。 -

SA生存时间:如

86400秒。

-

-

IPSec阶段(Phase 2)参数

-

加密算法:与IKE阶段一致(如

AES-256)。 -

哈希算法:与IKE阶段一致(如

SHA-256)。 -

PFS(完美前向保密):建议启用,DH组与IKE阶段一致。

-

封装模式:

ESP(大多数场景)。 -

SA生存时间:如

3600秒。

-

-

其他关键配置

-

NAT-T(NAT穿越):如果存在NAT设备,需启用NAT-T(UDP 4500端口)。

-

DPD(死亡对等体检测):建议启用,检测链路存活。

-

感兴趣流(ACL):两端定义的本地与对端子网需对称。

-

二、厂商配置差异

1. 华为/华三(H3C)

bash

复制

下载

# IKE提议 ike proposal 10 encryption-algorithm aes-256 dh group14 authentication-algorithm sha256 sa duration 86400 # IPSec提议 ipsec proposal 20 esp authentication-algorithm sha256 esp encryption-algorithm aes-256 # 配置对端与预共享密钥 ike peer Huawei pre-shared-key 123456 remote-address 1.1.1.1 # 对端公网IP ike-proposal 10 # 应用策略到接口 ipsec policy policy1 10 isakmp security acl 3000 proposal 20 ike-peer Huawei

2. 天融信

bash

复制

下载

# 配置IKE参数 ike local-name Topsec ike proposal 1 encryption aes256 hash sha256 dh-group 14 lifetime 86400 # 配置IPSec参数 ipsec proposal 1 esp aes256 sha256 pfs dh-group14 # 配置对端 tunnel peer Cisco address 2.2.2.2 # 对端公网IP pre-shared-key 123456 # 绑定ACL与接口 ipsec policy map1 1 acl 100 peer Cisco proposal 1

3. 思科(Cisco ASA/Firepower)

bash

复制

下载

# 配置IKE策略 crypto ikev2 policy 10 encryption aes-256 integrity sha256 group 14 lifetime seconds 86400 # 配置IPSec转换集 crypto ipsec ikev2 ipsec-proposal CISCO protocol esp encryption aes-256 protocol esp integrity sha-256 # 配置对端与预共享密钥 tunnel-group 3.3.3.3 type ipsec-l2l # 对端公网IP tunnel-group 3.3.3.3 ipsec-attributes ikev2 remote-authentication pre-shared-key 123456 ikev2 local-authentication pre-shared-key 123456 # 应用策略到接口 crypto map CMAP 10 match address ACL_VPN crypto map CMAP 10 set peer 3.3.3.3 crypto map CMAP 10 set ikev2 ipsec-proposal CISCO

三、常见问题排查

-

IKE协商失败

-

检查两端 UDP 500/4500端口 是否开放。

-

确认 预共享密钥、对端IP地址 是否一致。

-

使用

debug crypto ikev2|isakmp(思科)或厂商日志查看协商细节。

-

-

IPSec隧道已建立但无法通信

-

确认 感兴趣流(ACL) 是否对称(本地子网与对端子网需匹配)。

-

检查防火墙策略是否允许 ESP协议 和加密后的流量。

-

-

NAT环境问题

-

启用 NAT-T(两端同时开启)。

-

确保NAT设备未修改IP头中的协议字段。

-

四、调试命令

-

思科:

bash

复制

下载

show crypto ikev2 sa show crypto ipsec sa debug crypto ikev2 internal

-

华为/华三:

bash

复制

下载

display ike sa display ipsec sa debugging ike all

-

天融信:

bash

复制

下载

show ike status show ipsec status

通过统一关键参数并逐步验证配置,可解决大多数跨厂商IPSec VPN对接问题。若仍失败,建议抓包分析IKE协商过程(如使用Wireshark过滤isakmp)。

更多推荐

已为社区贡献19条内容

已为社区贡献19条内容

所有评论(0)