防火墙基础介绍IPS与IDS,山石防火墙与奇安信防火墙

IPS(入侵防御系统)与IDS(入侵检测系统)是组成网络安全的重要部分,在网络安全中扮演着互补但功能分明的角色,共同构成动态防御体系的核心,保护网络免受攻击。入侵防御系统(IPS: Intrusion Prevention System)是电脑网络安全设施,是对防病毒软件(Antivirus Programs)和防火墙(, Application Gateway)的补充。入侵防御系统(In

概述:

IPS(入侵防御系统)与IDS(入侵检测系统)是组成网络安全的重要部分,在网络安全中扮演着互补但功能分明的角色,共同构成动态防御体系的核心,保护网络免受攻击。

入侵防御系统(IPS: Intrusion Prevention System)是电脑网络安全设施,是对防病毒软件(Antivirus Programs)和防火墙(Packet Filter, Application Gateway)的补充。 入侵防御系统(Intrusion-prevention system)是一部能够监视网络或网络设备的网络资料传输行为的计算机网络安全设备,能够及时的中断、调整或隔离一些不正常或是具有伤害性的网络资料传输行为。

入侵检测系统(intrusion detection system,简称“IDS”)是一种对网络传输进行即时监视,在发现可疑传输时发出警报或者采取主动反应措施的网络安全设备。它与其他网络安全设备的不同之处便在于,IDS是一种积极主动的安全防护技术。

----百度百科

详解:

IDS入侵检测系统:通过对网络信息的收集与分析,判断其中是否有违反安全策略的行为或遭受恶意攻击的迹象,能够监测并分析用户和系统的活动; 核查系统配置和漏洞 ;评估系统关键资源和数据文件的完整性 ;识别已知的攻击行为 ;统计分析异常行为 ;对操作系统进行日志管理

IDS工作过程:1)信息收集,通过不同网段的传感器或代理收集系统,网络,数据与用户活动的行为和状态 2)信息分析,在相关的检测引擎接受到所收集到的信息后,分析并产生告警 3)结果处理,控制台根据告警采取响应措施,如重置系统,终止进程,断开连接等操作;通过TCP拦截,IP拦截,记录或访问限制进行响应。

IDS分类:a.基于主机的IDS(HIDS)和基于网络的IDS(NIDS) b.根据采用的检测技术分类,异常检测和滥用检测 c.根据工作方式分类,离线检测和在线检测

IPS入侵防御系统:相比IDS更为主动和机智,具备高效处理数据包的能力,其拦截行为与其分析行为处在同一层次,能更敏锐地捕捉入侵的流量,并将危害解决在发生之前。

IPS分类:a.网络型入侵防护系统(NIPS) b.主机型入侵防护系统(HIPS) c.应用型入侵防护系统(AIPS)

实例:

一.通过NGAF来实现内网终端上网安全

静态配置主机IP为192.168.10.1/24 网关192.168.10.254 DNS114.114.114.114

接入层交换机配置:

Switch>enable

Switch#config terminal

Switch(config)#vlan 10

Switch(config)#interface e0/0

Switch(config-if)#switchport mode access

Switch(config-if)#switchport access vlan 10

Switch(config)#interface e0/1

Switch(config-if)#switchport trunk encapsulation dot1q

Switch(config-if)#switchport mode trunk其中switchport trunk encapsulation dot1q用于指定交换机端口的链路封装协议为IEEE 802.1Q

核心层交换机配置:

Switch>enable

Switch#config terminal

Switch(config)#vlan 10

Switch(config-vlan)#exit

Switch(config)#interface gO/0

Switch(config-if)#switchport trunk encapsulation dot1q

Switch(config-if)#switchport mode trunk

Switch(config-if)#exit

Switch(config)#ip routing //启动路由功能

Switch(config)#interface vlan10

Switch(config-if)#ip address 192.168.10.254 255.255.255.0

Switch(config-if)#no shut

Switch(config)#interface g0/1

Switch(config-if)#no switchport //改为三层接口

Switch(config-if)#no shutdown

Switch(config-if)#ip address 10.1.1.1 255.255.255.252

Switch(config)#ip route 0.0.0.0 0.0.0.0 10.1.1.2 //配置上网的缺省路由,下一跳为防火墙

接口e0/1 IP山石防火墙配置

login: hillstone

password:

SG-6000# conf

SG-6000(config)# interface e0/0

SG-6000(config-if-eth0/0)# manage http

SG-6000(config-if-eth0/O)# show interface //查看 e0/0自动获得的 IP地址,为管理 IP通过获得的ip地址进入管理页面

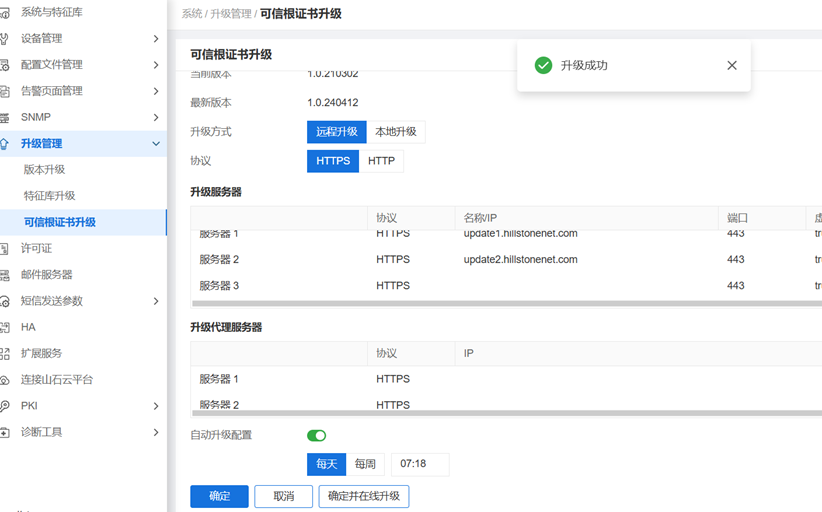

更新下一代防火墙的病毒特征库

创建安全区域,下一代防火墙默认已创建多个安全区域

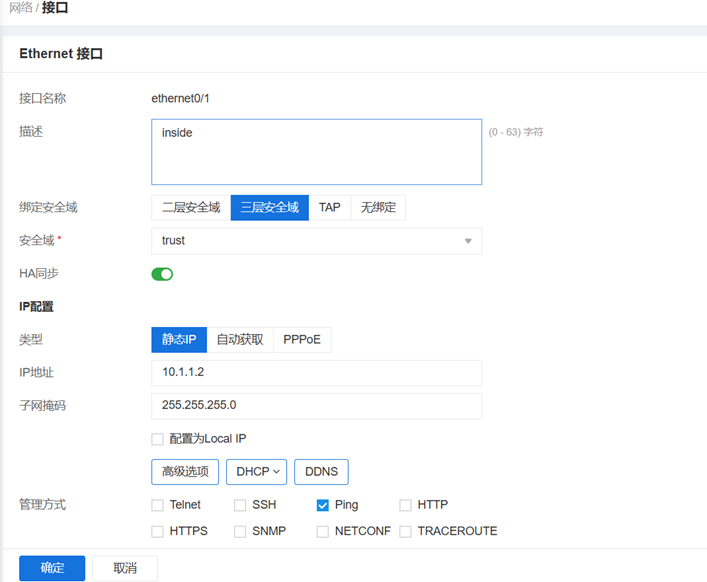

配置e0/1 e0/0接口

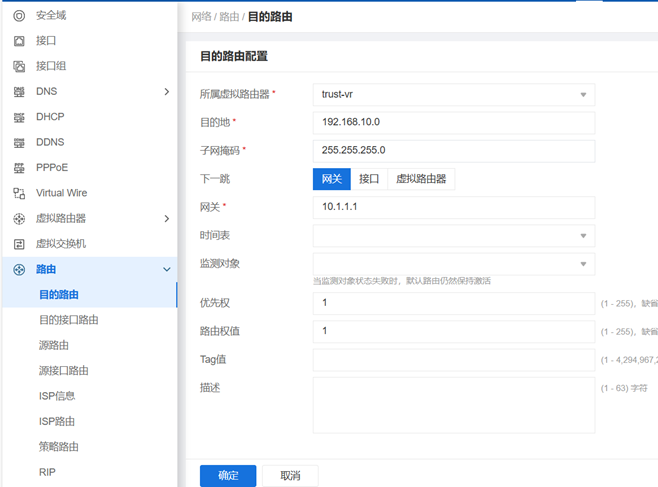

配置路由,包括回程路由和缺省路由,缺省路由已通过e0/0接口dhcp获得

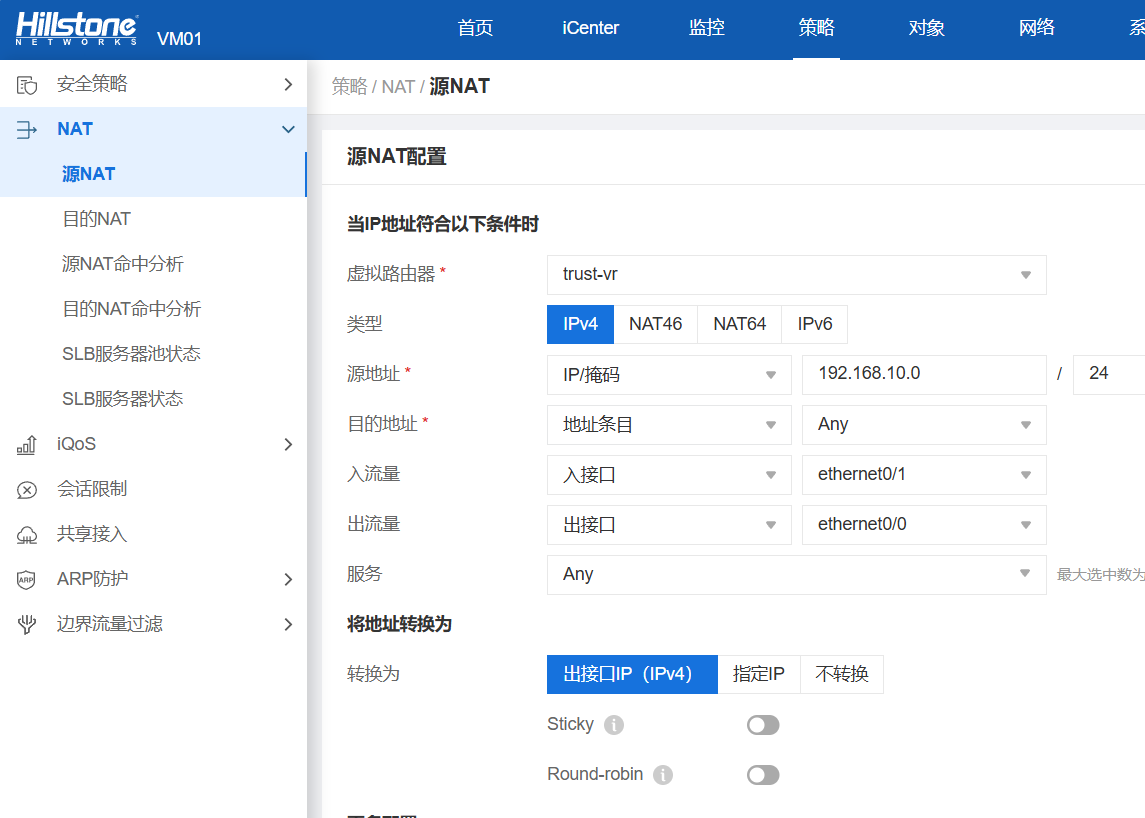

配置源NAT策略,即动态NAT,从而实现从内网到外网

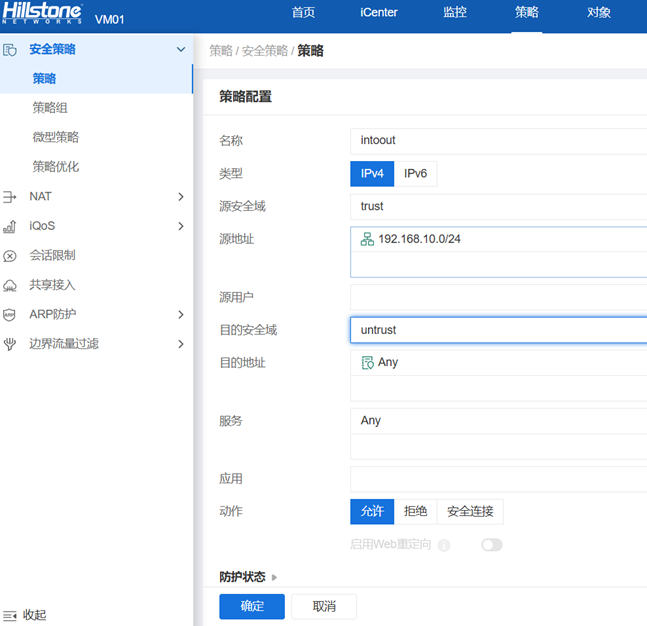

配置策略即包过滤策略(默认拒绝访问)

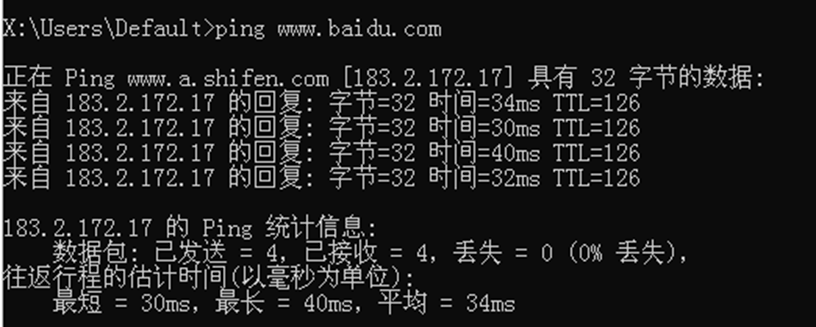

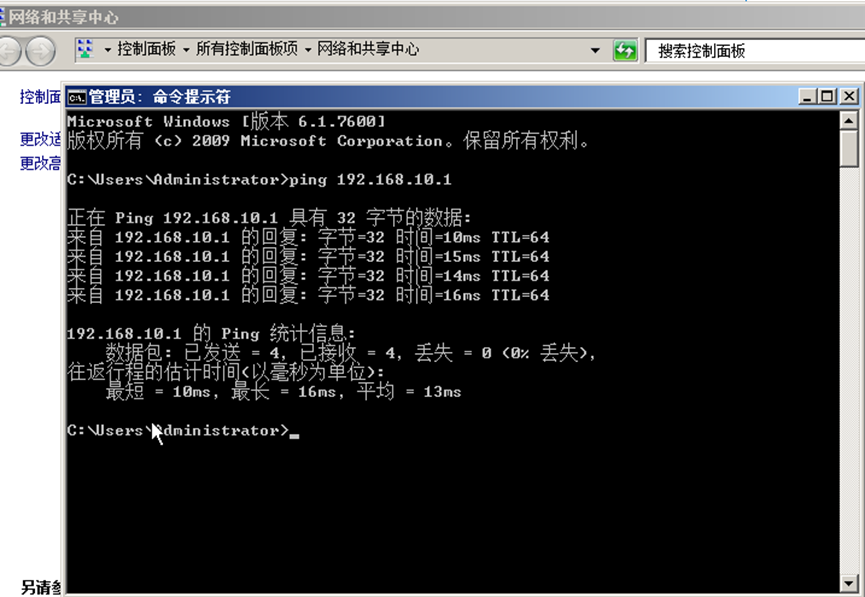

接下来测试内网主机能够通信外网

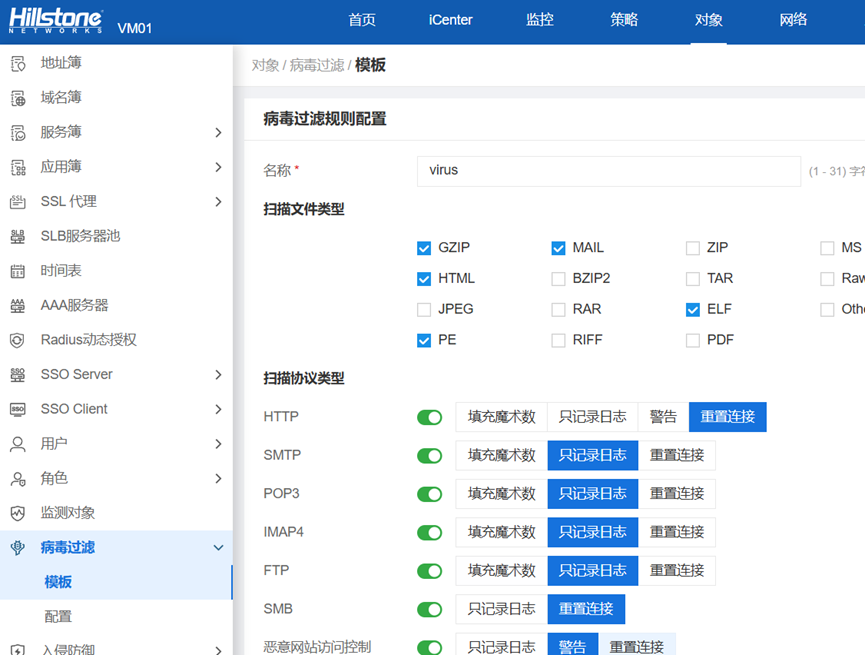

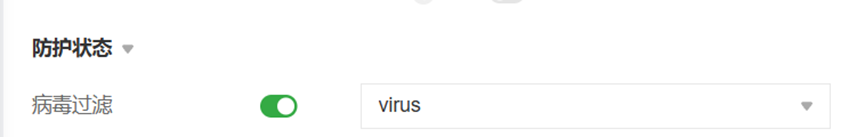

现配置网关杀毒功能,防范内网主机中病毒,保护内网终端安全

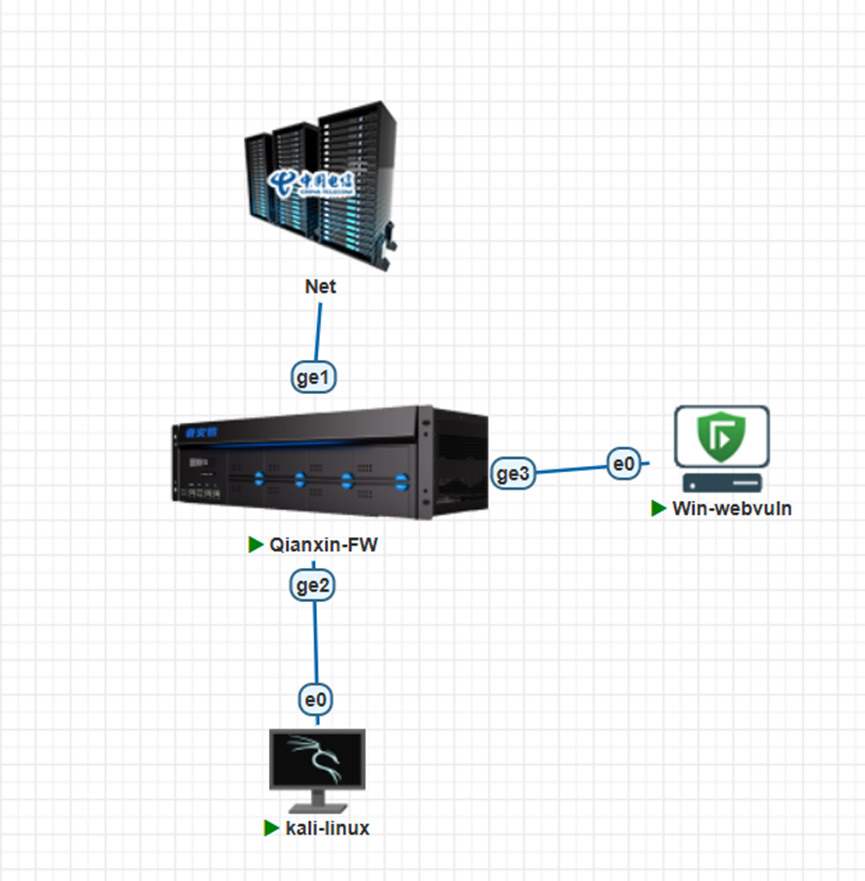

二.奇安信防火墙的使用及功能

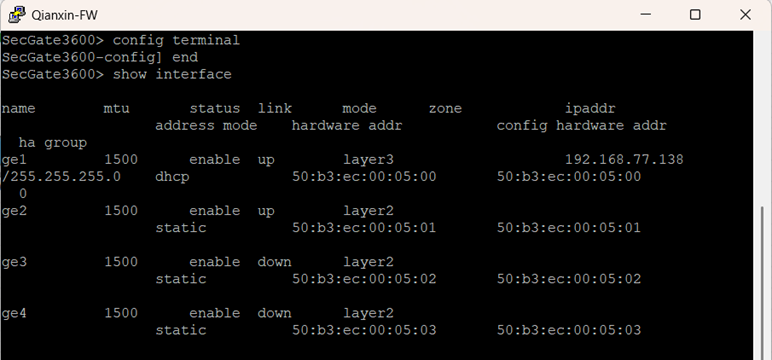

打开奇安信防火墙设备,查看通过dhcp获得的地址,并进入防火墙管理页面

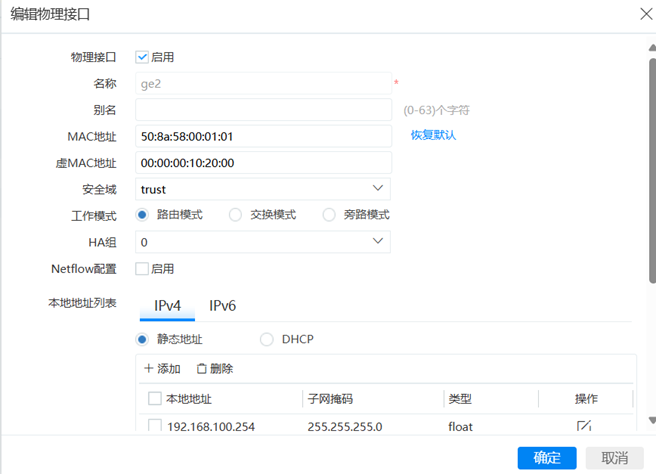

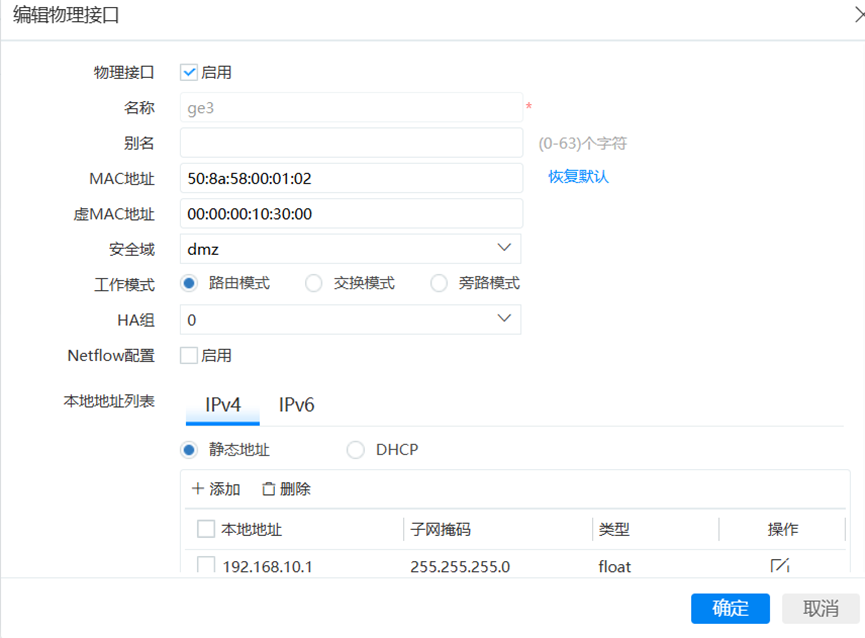

配置接口路由模式

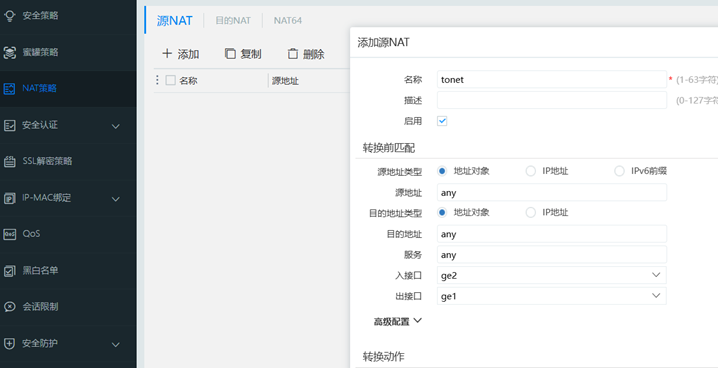

路由模式,添加网关 ,配置源nat

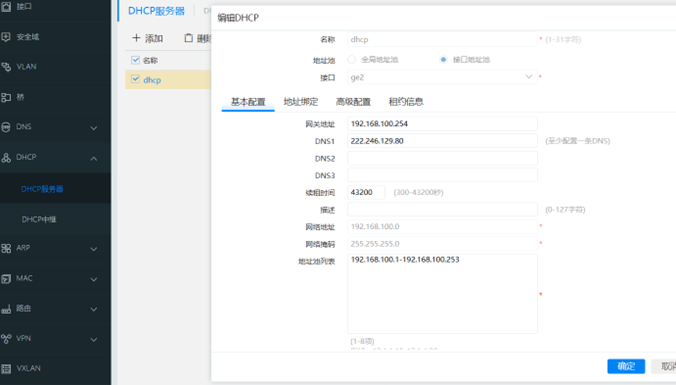

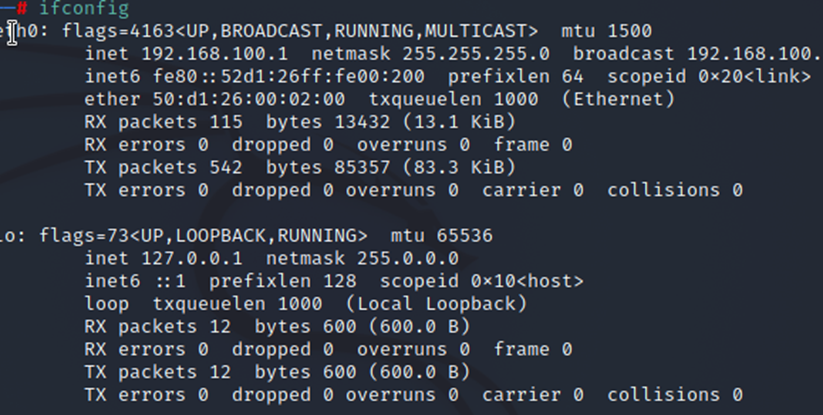

配置dhcp使主机linux获取地址

现添加策略使主机能够上网

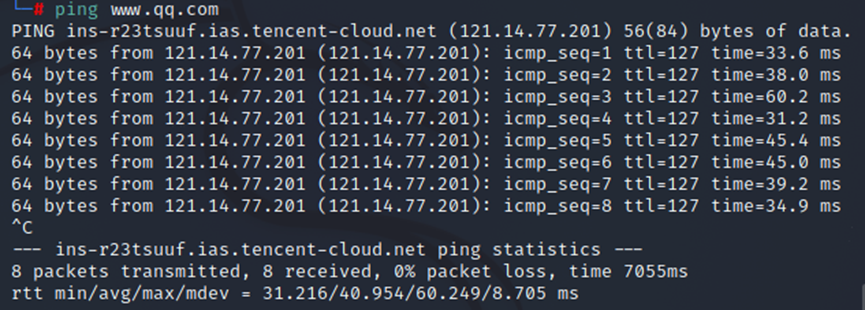

测试发现主机能够进行上网访问

接下来配置dmz区域的web服务器

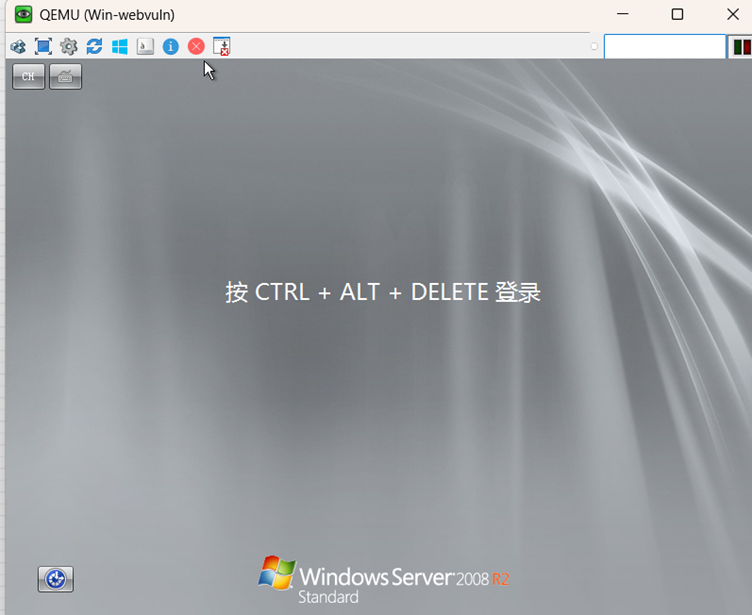

开机进入后注销一遍再登录

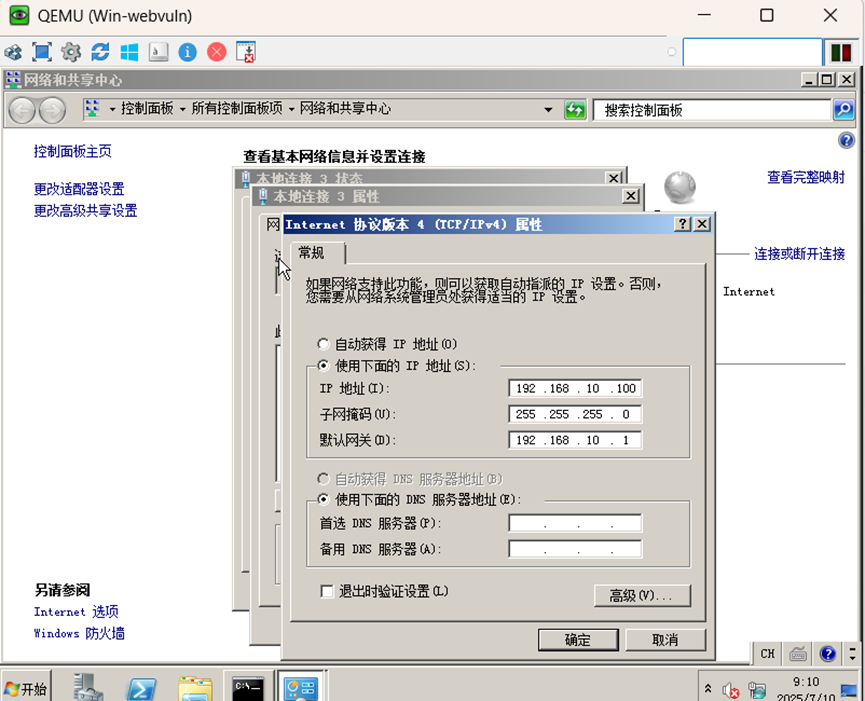

静态配置ip地址等操作

测试能够ping通网关

配置使公网能访问该服务器

更多推荐

已为社区贡献5条内容

已为社区贡献5条内容

所有评论(0)