下一代防火墙-web防护

近期互联网上爆发了一连串针对服务器的中间件或web框架漏洞(如struts2)、底层操作系统漏洞、僵尸网络等漏洞利用事件、入侵企业内部,窃取数据或破坏服务器正常运行,为保证服务器业务正常运行,客户要求在NGAF开启IPS防护策略。a.基本配置:修改e0/0口属性为管理口且采用http管理方式,默认启动DHCP。g.为路由模式,配置路由,包括回程路由和缺省路由。

一、实验背景

近期互联网上爆发了一连串针对服务器的中间件或web框架漏洞(如struts2)、底层操作系统漏洞、僵尸网络等漏洞利用事件、入侵企业内部,窃取数据或破坏服务器正常运行,为保证服务器业务正常运行,客户要求在NGAF开启IPS防护策略。

二、实验设备

- 山石网科系列下一代防火墙

- 高性能数据中心交换机一台

- Windows服务器一台

- 增加一个网络net:cloud0

- 安全测试工具:永恒之蓝测试工具和struts2检测工具

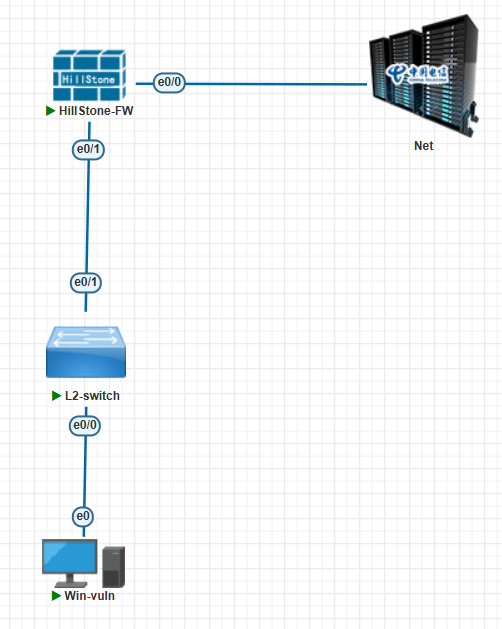

三、实验拓扑图

四、实验目的

- 掌握网络攻击防护策略配置方法;

- 通过下一代防火墙来防护服务器免受DOS攻击

五、实验需求、步骤及配置

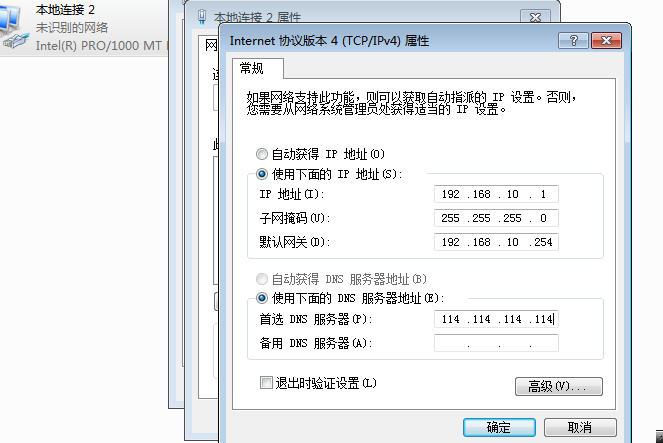

1.数据中心服务器区Windows主机配置:

2.数据中心接入交换机配置:

Switch(config)#vlan 10

Switch(config-vlan)#exit

Switch(config)#int e0/0

Switch(config-if)#switchport mode access

Switch(config-if)#switchport access vlan 10

Switch(config-if)#exit

Switch(config)#ip routing

Switch(config)#int vl 10

Switch(config-if)#ip address 192.168.10.254 255.255.255.0

Switch(config-if)#no shut

Switch(config-if)#int e0/1

Switch(config-if)#no switchport

Switch(config-if)#no shutdown

Switch(config-if)#ip address 10.1.1.1 255.255.255.252

Switch(config-if)#exit

Switch(config)#ip route 0.0.0.0 0.0.0.0 10.1.1.2

3.下一代防火墙配置:

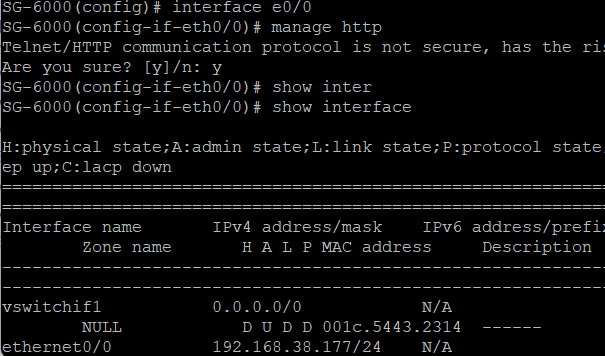

a.基本配置:修改e0/0口属性为管理口且采用http管理方式,默认启动DHCP。

b.接下来,在物理主机上,通过浏览器访问管理IP,使用图形化界面管理下一代防火墙:

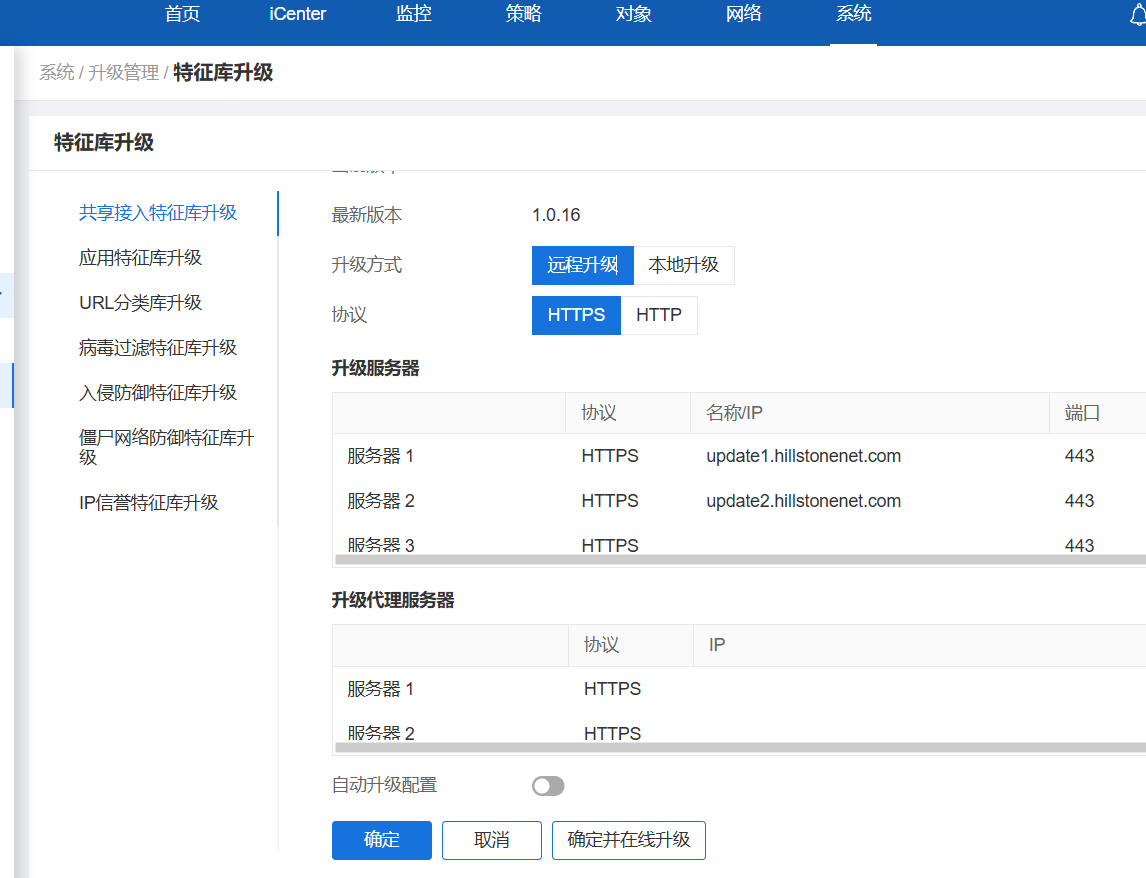

c.确保防火墙可以访问公网,升级防护墙的IPS特征库如下:

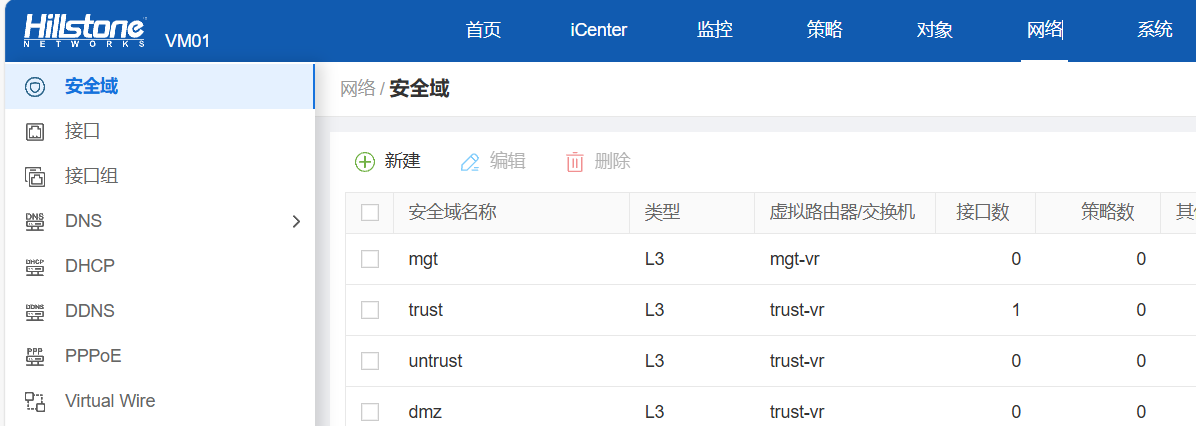

d.创建安全区域,下一代防火墙默认已创建多个安全区域,如需自定义区域,可以如图新建安全区域:

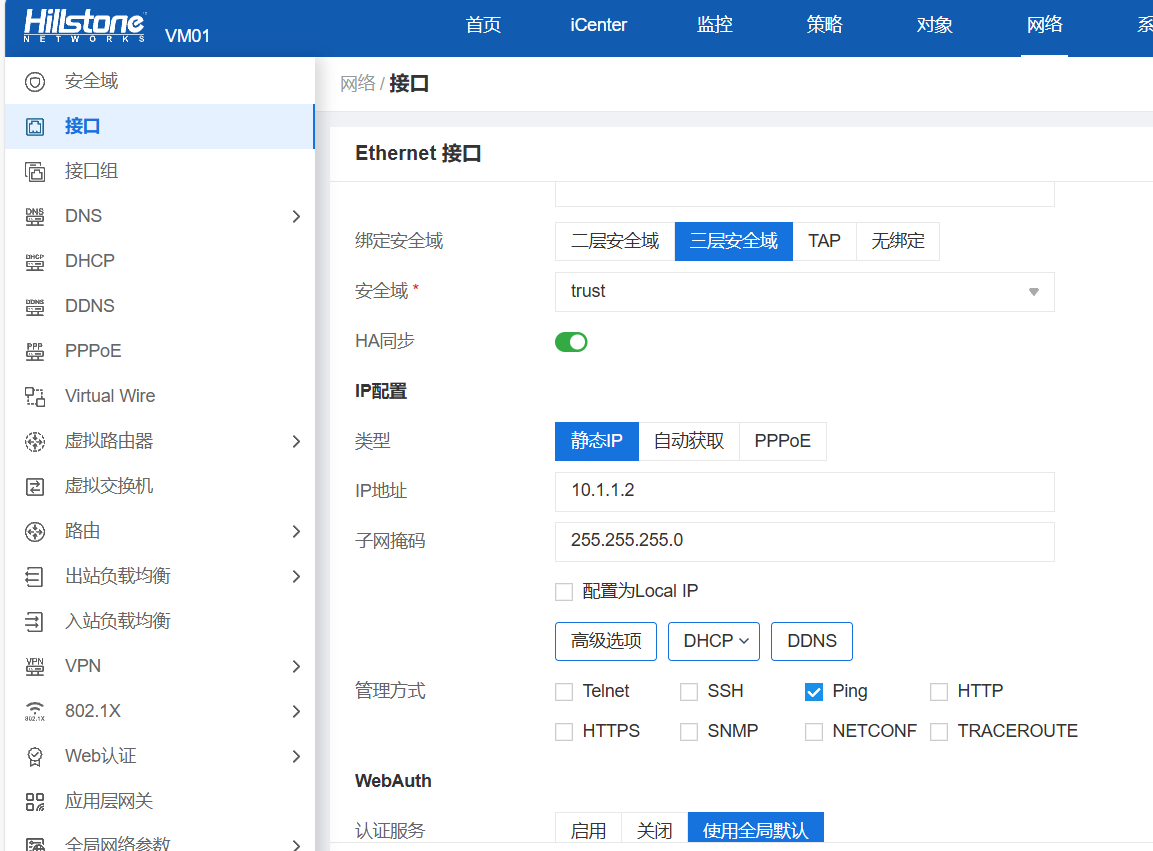

e.配置e0/1接口:绑定安全区域为trust三层安全区域、IP:

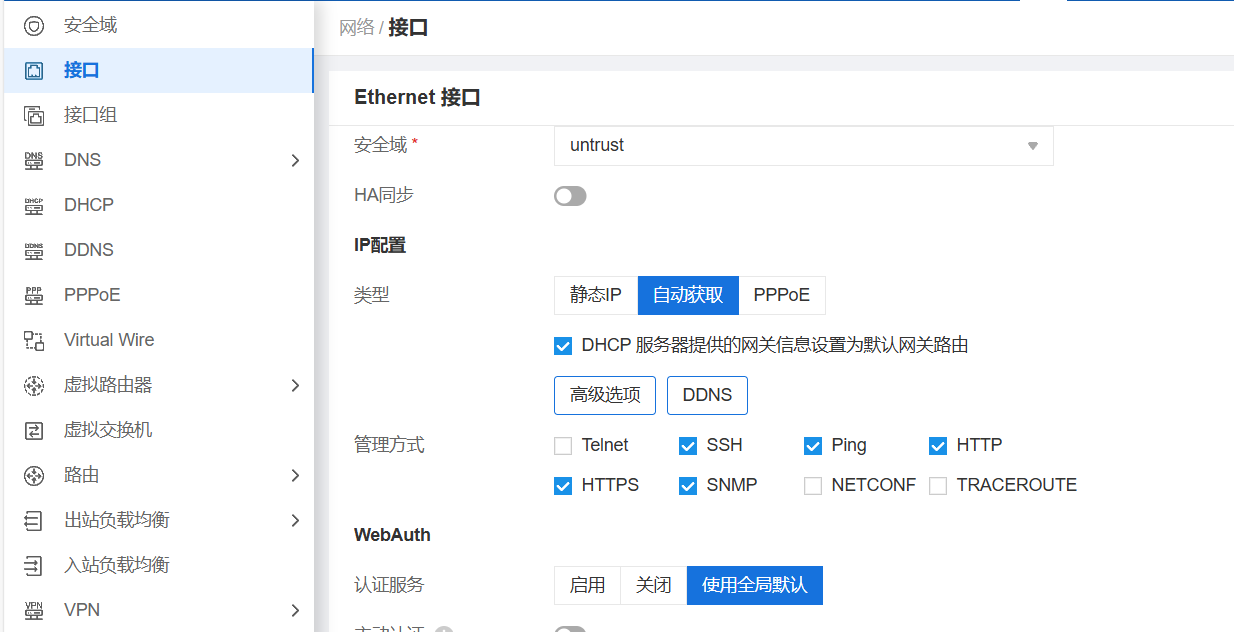

f.配置e0/0接口:修改绑定安全区域为untrust三层安全区域、IP:

g.为路由模式,配置路由,包括回程路由和缺省路由

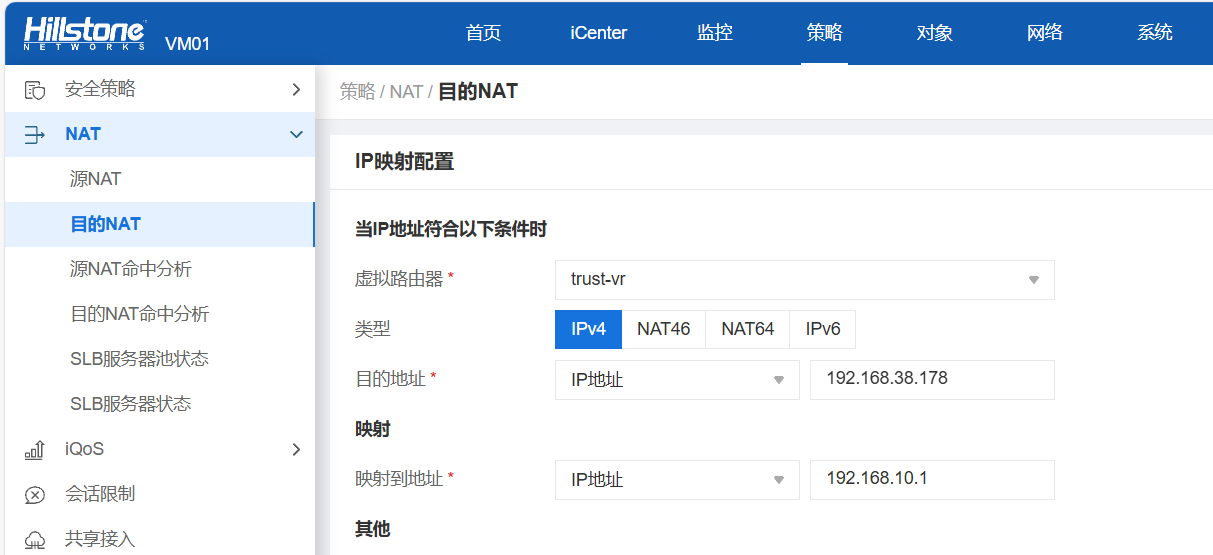

h.为路由模式,配置目的NAT策略,实现公网可以访问web服务器需求:

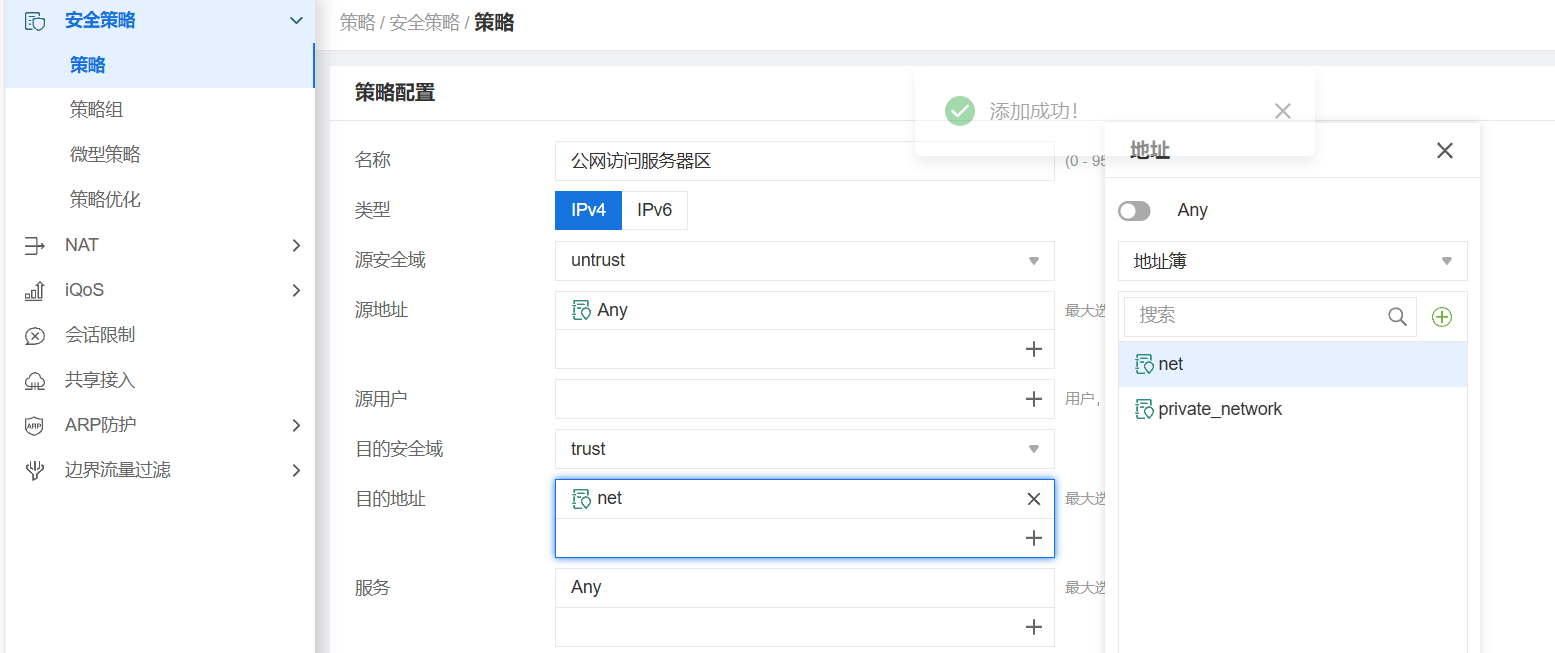

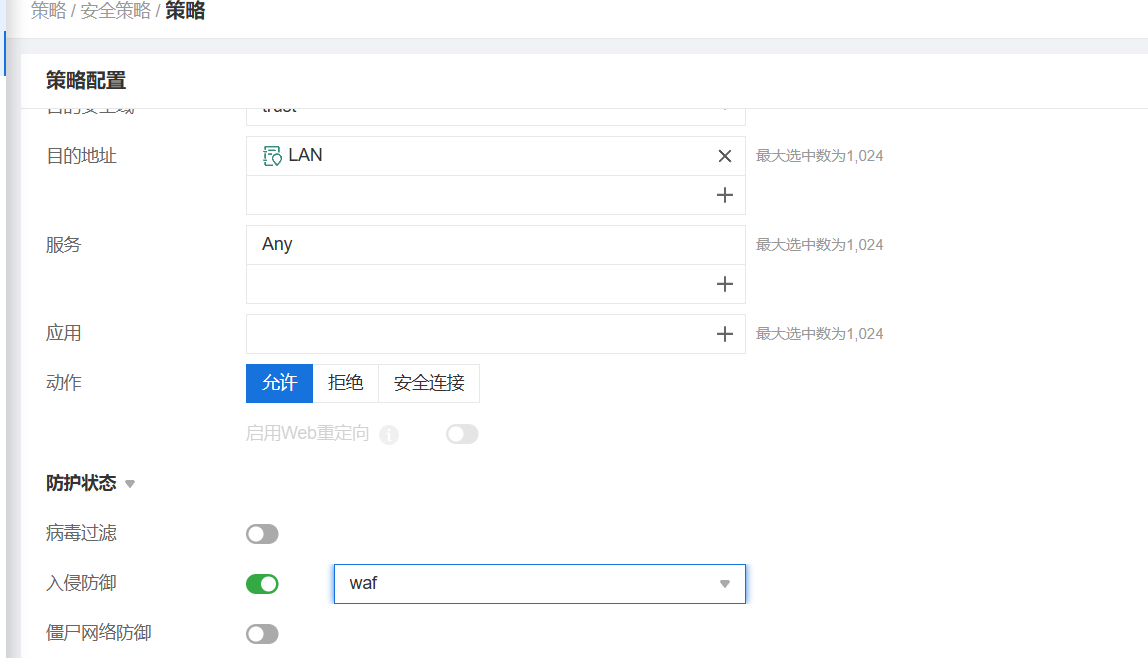

i.为路由模式,配置安全策略即包过滤策略(默认拒绝区域间访问),配置策略让公网区域可以访问服务器区域,即e0/0 untrust区域访问 e0/1 trust区域:

j.接下来在物理主机上测试是否可以访问服务器web,如图代表ok:

k.在物理主机上,访问服务器web网站,并打开sql注入测试工具或手工注入,模拟黑客进行攻击,操作如图:

输入sql特殊指令进行注入攻击,显示正常则完成一次SQL注入攻击

l.配置下一代防火墙web防范策略,对web服务进行防护,如图:

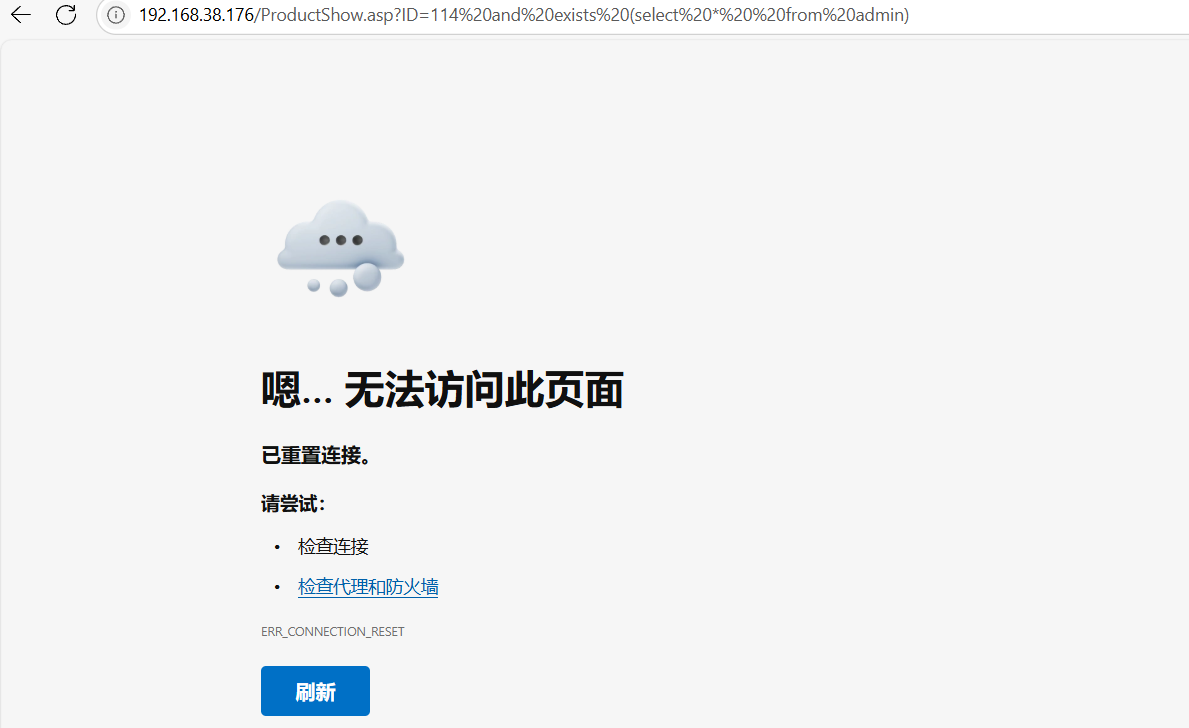

j.再次在物理主机上访问web服务器,并打开sql注入测试工具或手工注入,模拟黑客攻击:

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)