下一代防火墙-DOS攻击防范(山石防火墙)

DOS拒绝服务攻击即是攻击者想办法让目标机器停止提供服务,是黑客常用的攻击手段之一。其实对网络带宽进行的消耗性攻击只是拒绝服务攻击的一小部分,只要能够对目标造成麻烦,使某些服务被暂停甚至主机死机,都属于拒绝服务攻击。拒绝服务攻击问题也一直得不到合理的解决,究其原因是因为网络协议本身的安全缺陷,从而拒绝服务攻击也成为了攻击者的终极手法。攻击者进行拒绝服务攻击,实际上让服务器实现两种效果:一是迫使服务

概述:

DOS拒绝服务攻击即是攻击者想办法让目标机器停止提供服务,是黑客常用的攻击手段之一。其实对网络带宽进行的消耗性攻击只是拒绝服务攻击的一小部分,只要能够对目标造成麻烦,使某些服务被暂停甚至主机死机,都属于拒绝服务攻击。拒绝服务攻击问题也一直得不到合理的解决,究其原因是因为网络协议本身的安全缺陷,从而拒绝服务攻击也成为了攻击者的终极手法。攻击者进行拒绝服务攻击,实际上让服务器实现两种效果:一是迫使服务器的缓冲区满,不接收新的请求;二是使用IP欺骗,迫使服务器把非法用户的连接复位,影响合法用户的连接 。

----百度百科

DOS攻击(Denial of Service):通过耗尽目标资源(带宽、内存、CPU等),使合法用户无法访问服务,分为流量型和异常型

典型手段: 洪水攻击(Flooding):发送海量伪造请求(如SYN洪水、UDP洪水,ICMP洪水,DNS洪水),堵塞线路从而造成服务端无法 正常提供服务

漏洞利用:触发系统漏洞导致服务崩溃(如Ping of Death)

资源耗尽:强制占用连接池/磁盘空间

DOS的升级形态:DDoS攻击(分布式拒绝服务)操控多台“僵尸设备”发起协同攻击,危害性倍增

实例:

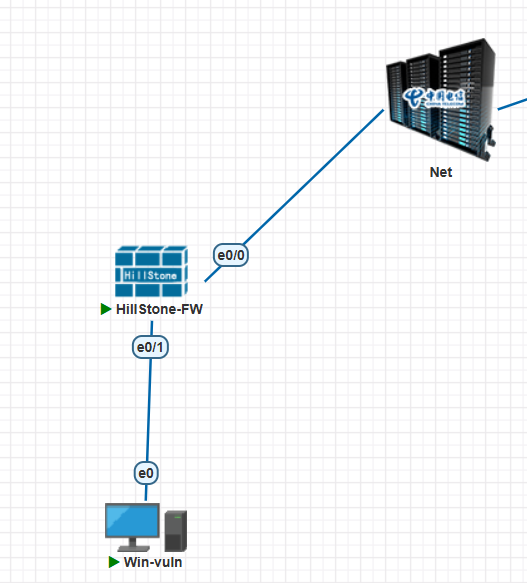

部署下一代防火墙NGAF保护服务器区域,配置策略防护DOS攻击

设备:

山石网科系列下一代防火墙,公网cloud 0,windows服务器以及dos发包工具

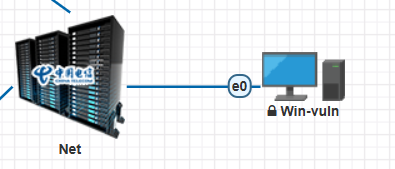

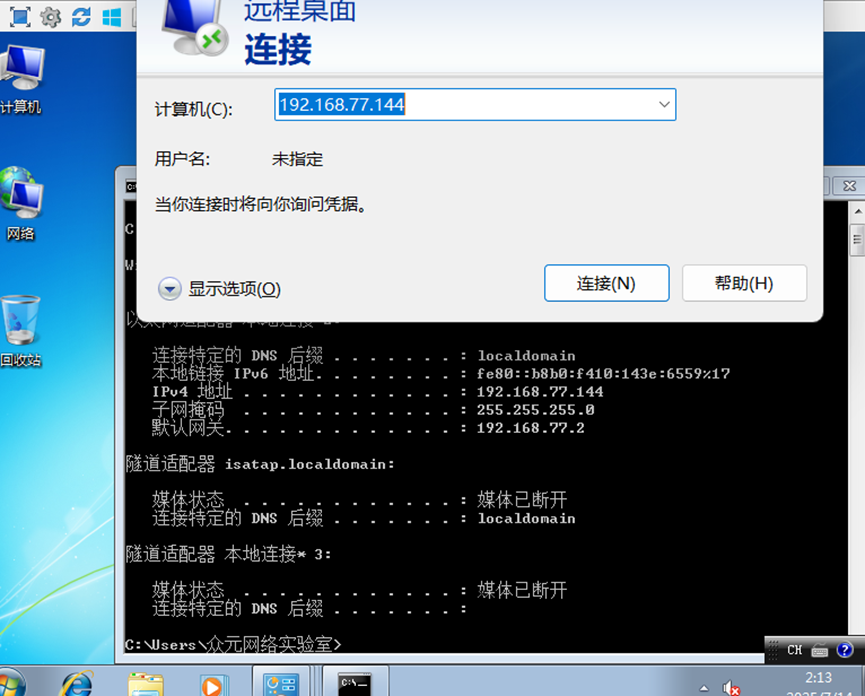

首先需要将web服务器终端直接与net相连,从我们物理主机复制相关工具文件到win机,

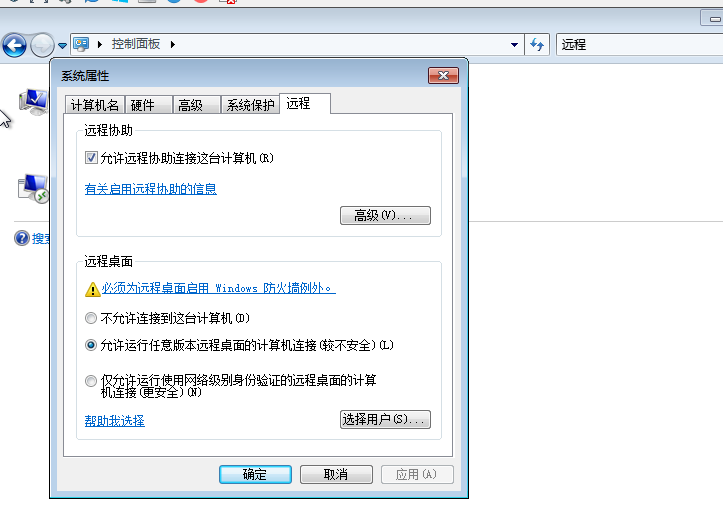

在控制面板中找到远程桌面协助服务,

将我们的物理主机远程接入服务器

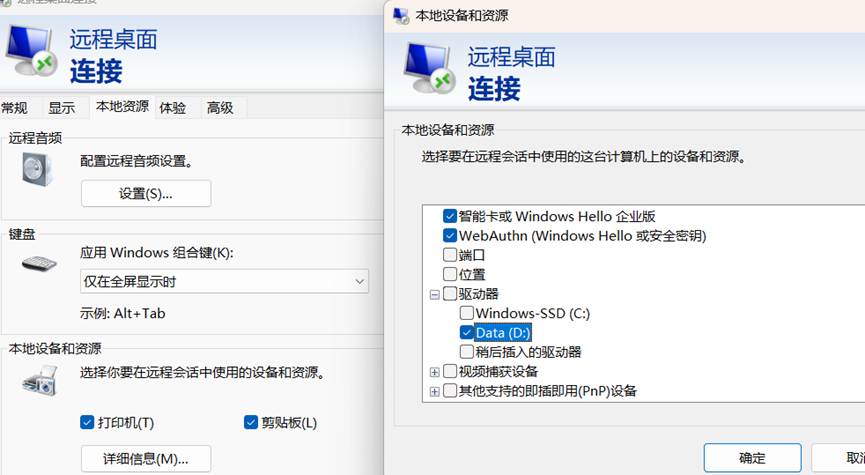

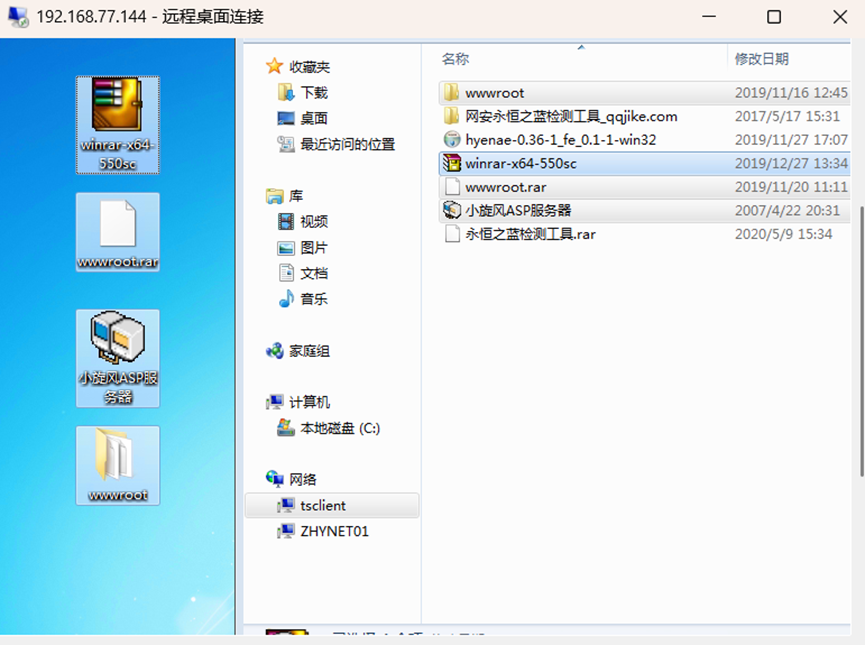

然后选择文件和工具所在的磁盘

切换用户,administrator,并完成文件和工具的复制安装

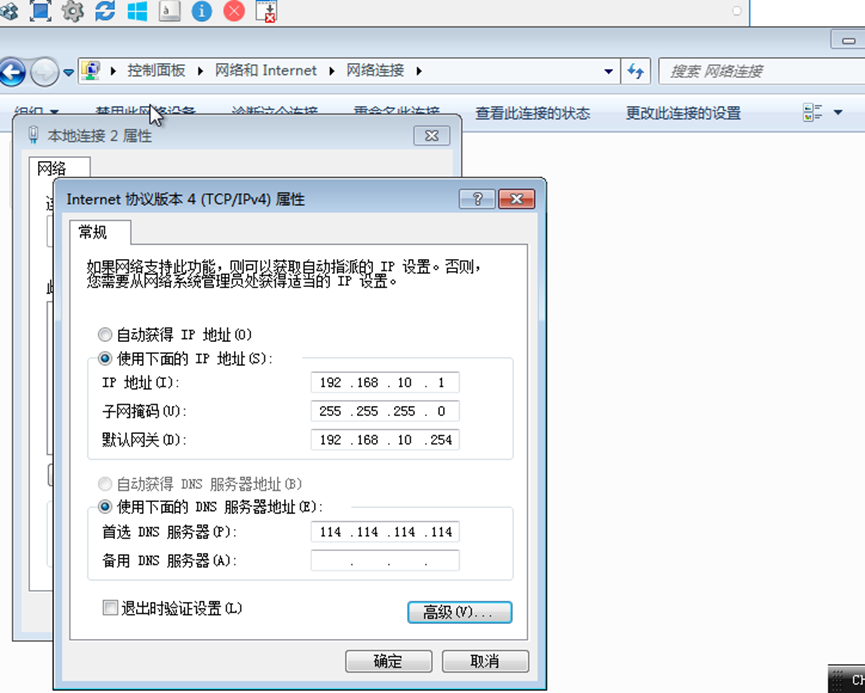

完成web的搭建后将服务器关机接回拓扑的原来位置,并为其手动配置ip地址

打开山石下一代防火墙,并通过分配的ip地址进入防火墙的可视化操作界面

login:

password:

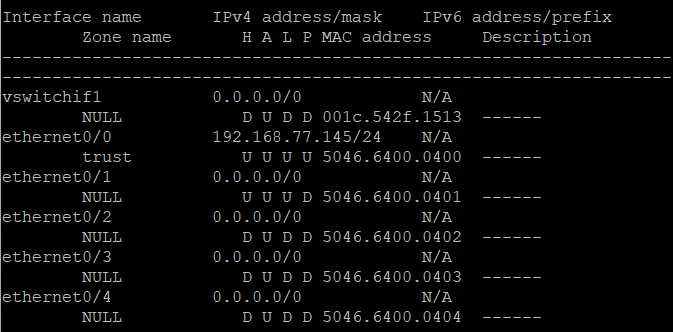

SG-6000# conf

SG-6000(config)# interface e0/0

SG-6000(config-if-eth0/0)# manage https

SG-6000(config-if-eth0/0)# show interface

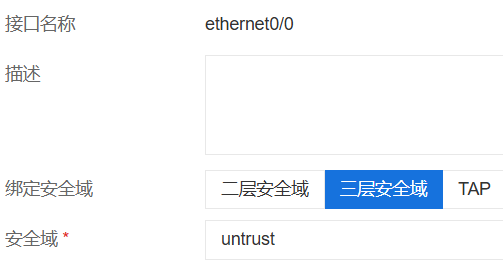

进入页面后为防火墙的入接口和出接口进行配置,出接口设置为非信任区

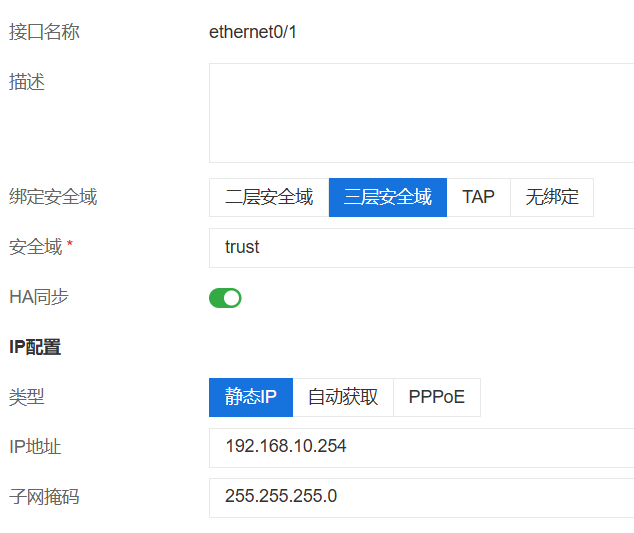

防火墙的入接口设置为信任区,并配置静态ip地址为服务器的默认网关

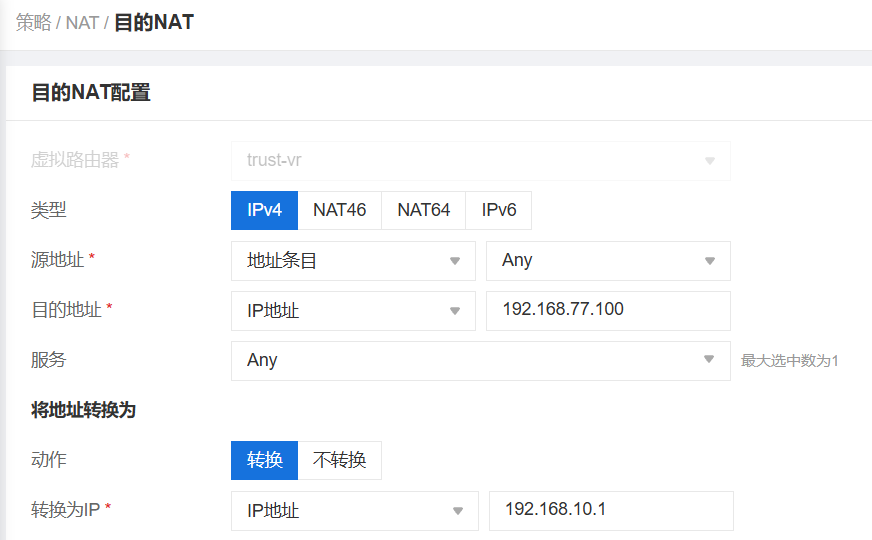

配置目的nat即静态nat,实现公网能够访问服务器

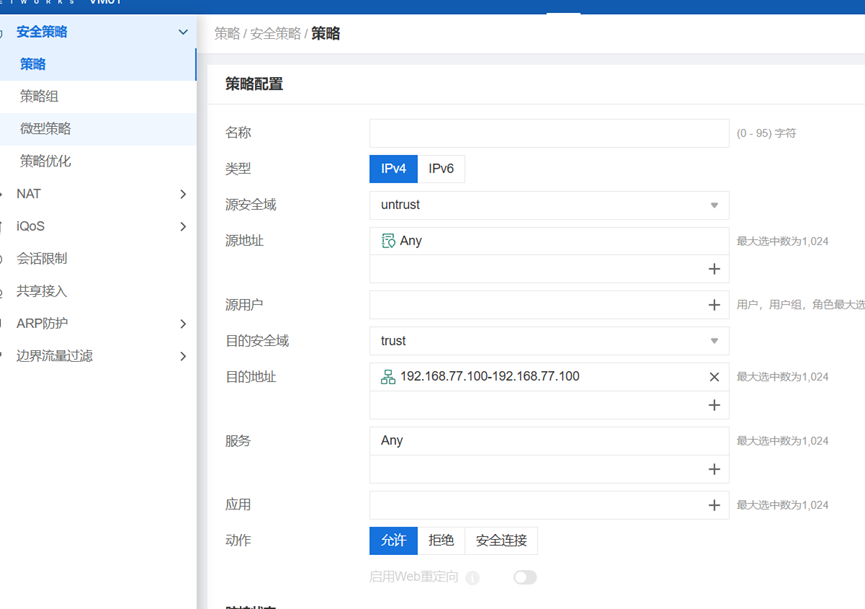

配置安全策略(默认是拒绝区域间的访问),使公网区域能够访问服务器,即e0/0 的非信任untrust区能够访问e 0/1的信任区trust

其中192.168.77.100为静态nat映射的公网ip

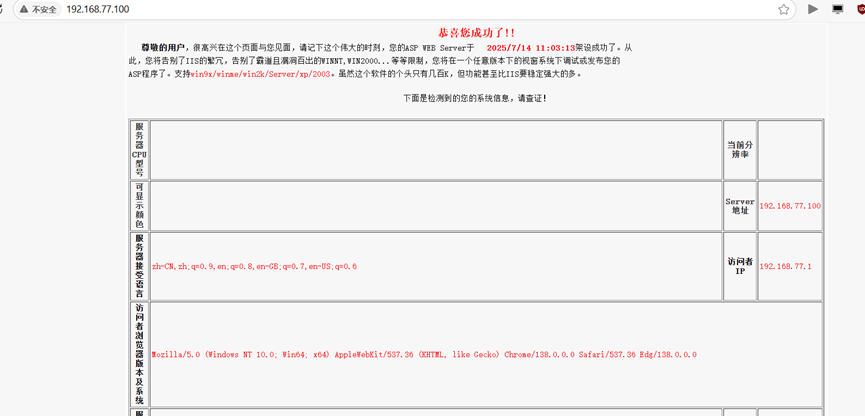

接下来,在我们的物理主机上测试是否能够访问服务器,如图

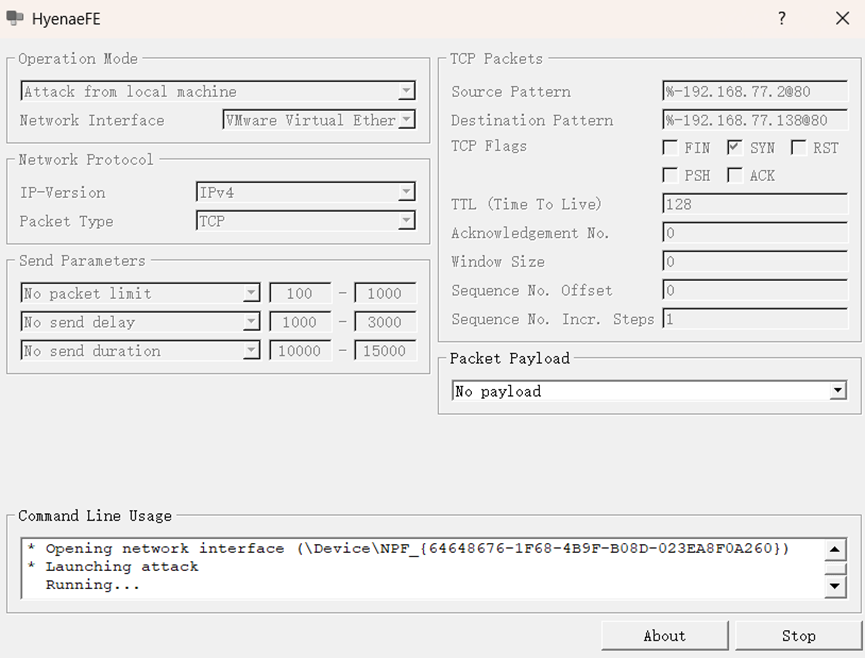

在我们的物理主机上模拟黑客进行dos攻击服务器,通过nyenae第三方发包工具进行tcp syn洪水攻击,设置源模式和目的模式并点击执行

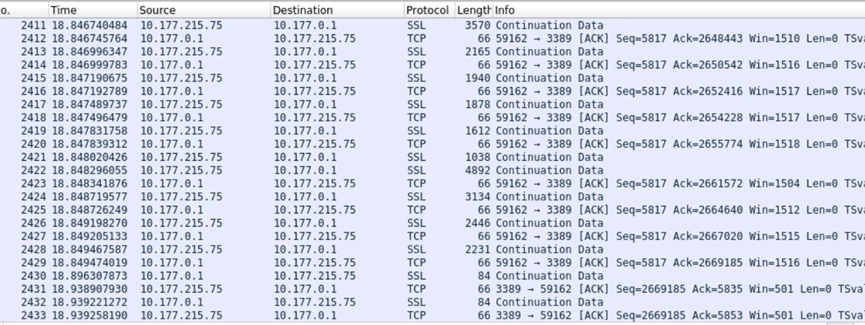

通过抓包发现syn洪水

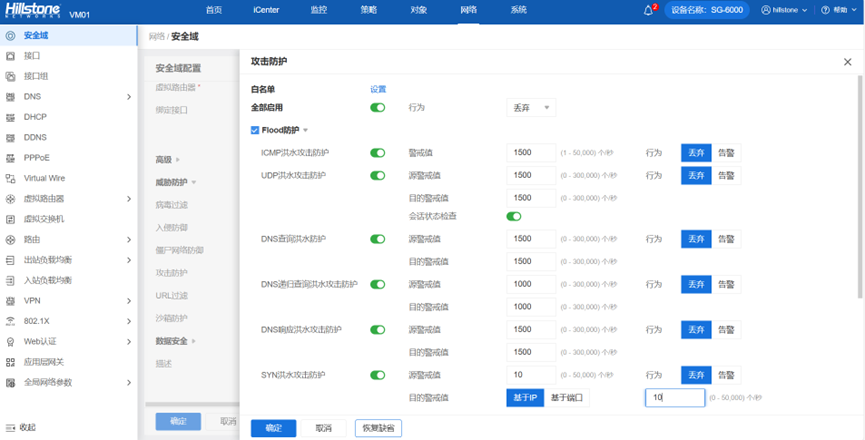

现我们配置下一代防火墙的网络攻击防范策略,对防火墙进行安全防护,拦截dos攻击。

最后通过抓包或者查看日志等方式可以发现dos攻击无法成功

总结:

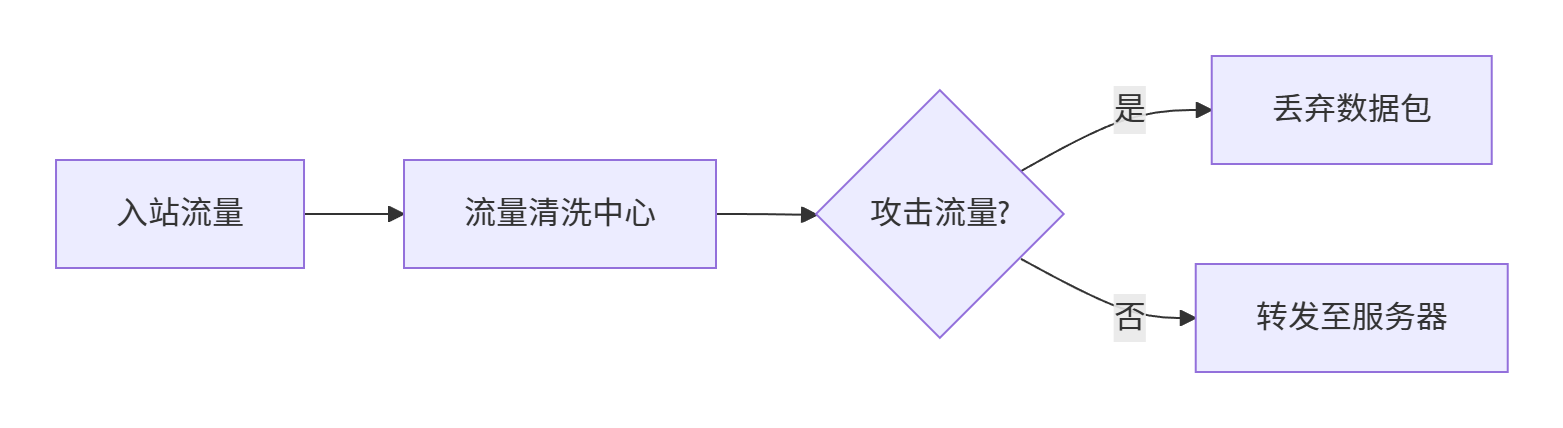

NGAW通过监控流量,数据检测和行为分析进行防护,一旦确认攻击,NGAW便会将攻击源ip拉入黑名单,并将数据包进行丢弃。

更多推荐

已为社区贡献5条内容

已为社区贡献5条内容

所有评论(0)