下一代防火墙-IPS防护/web防护(山石防火墙)

在这两部分实验中,我们将分别用到永恒之蓝检测工具和SQL注入攻击通过下一代防火墙的配置去检验ips防护以及web防护永恒之蓝是指2017年4月14日晚,黑客团体Shadow Brokers(影子经纪人)公布一大批网络攻击工具,其中包含“永恒之蓝”工具,“永恒之蓝”利用Windows系统的SMB漏洞可以获取系统最高权限。5月12日,不法分子通过改造“永恒之蓝”制作了wannacry勒索病毒,英国俄罗

概述:

在这两部分实验中,我们将分别用到永恒之蓝检测工具和SQL注入攻击通过下一代防火墙的配置去检验ips防护以及web防护

永恒之蓝是指2017年4月14日晚,黑客团体Shadow Brokers(影子经纪人)公布一大批网络攻击工具,其中包含“永恒之蓝”工具,“永恒之蓝”利用Windows系统的SMB漏洞可以获取系统最高权限。5月12日,不法分子通过改造“永恒之蓝”制作了wannacry勒索病毒,英国、俄罗斯、整个欧洲以及中国国内多个高校校内网、大型企业内网和政府机构专网中招,被勒索支付高额赎金才能解密恢复文件。

SQL注入即是指web应用程序对用户输入数据的合法性没有判断或过滤不严,攻击者可以在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句,在管理员不知情的情况下实现非法操作,以此来实现欺骗数据库服务器执行非授权的任意查询,从而进一步得到相应的数据信息。

----百度百科

通过网安永恒之蓝检测工具扫描目标IP或网段,验证是否存在MS17-010漏洞,并提供修复建议。

实验一:

在NGAF上配置IPS防护功能和安全策略

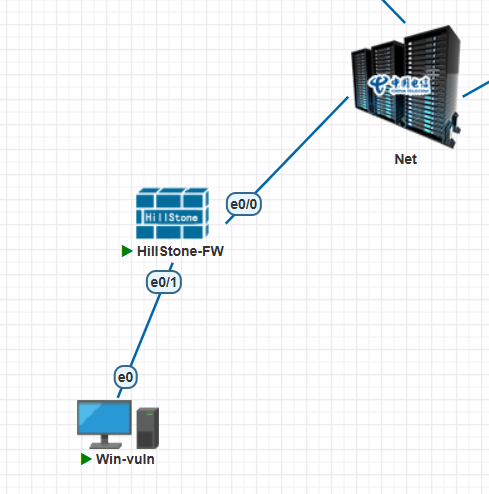

图中我们简化了win主机到防火墙之间的拓扑,省略了交换机等设备。

实验设备:山石网科hillstone系列下一代防火墙,window作为web服务器,以及网络net(cloud)安全测试工具:网安永恒之蓝检测工具。

实验步骤:

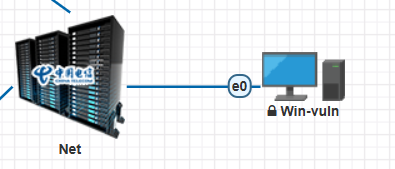

首先需要将服务器直接与net相连,从我们物理主机复制相关工具文件

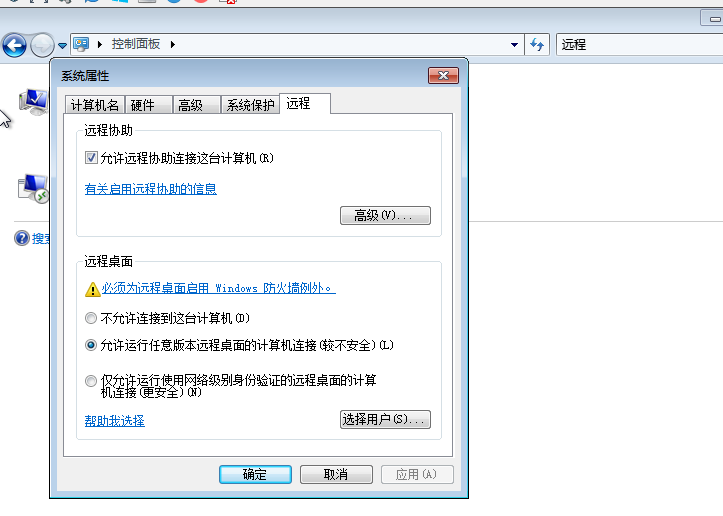

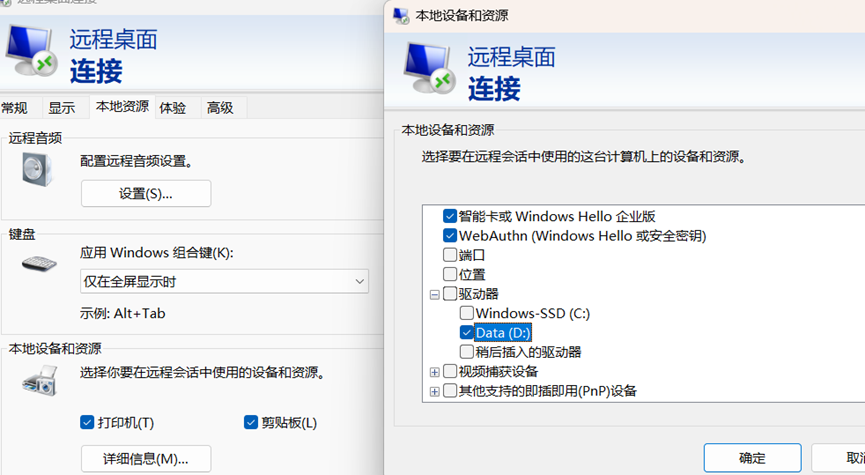

设置远程桌面连接

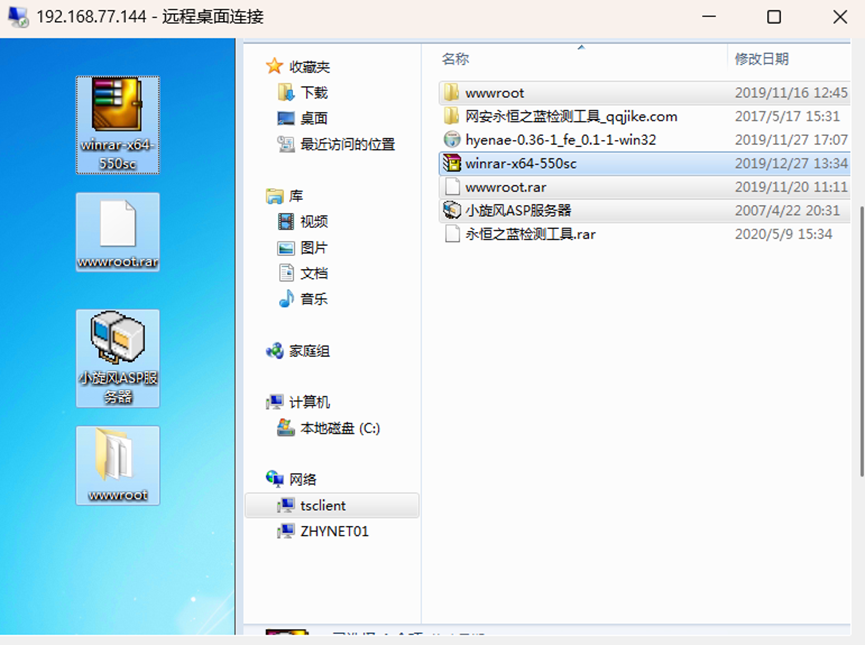

进行远程连接

复制相关文件和工具

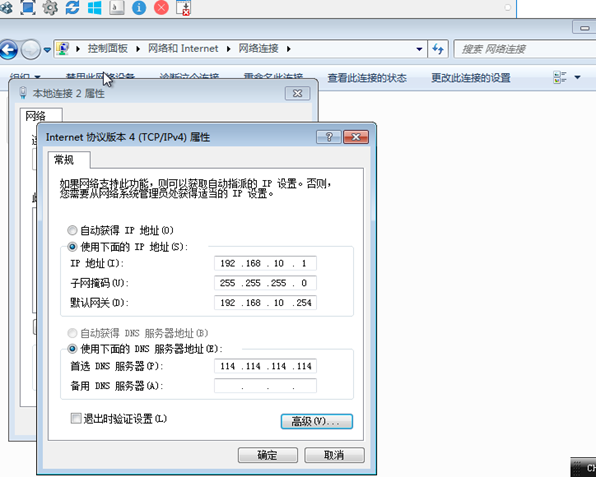

完成web的搭建后将服务器关机接回拓扑的原来位置,并为其手动配置ip地址

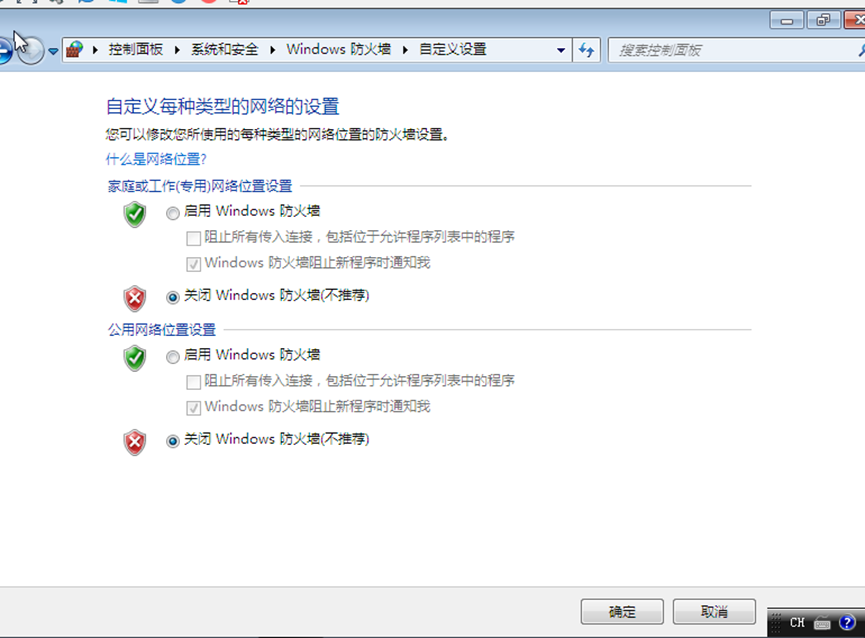

关闭服务器的防火墙

打开山石下一代防火墙,并通过接口自动分配的ip地址进入防火墙的可视化操作界面

将出接口设为非信任区untrust,入接口设置为信任区trust,并配置静态ip地址为服务器的默认网关

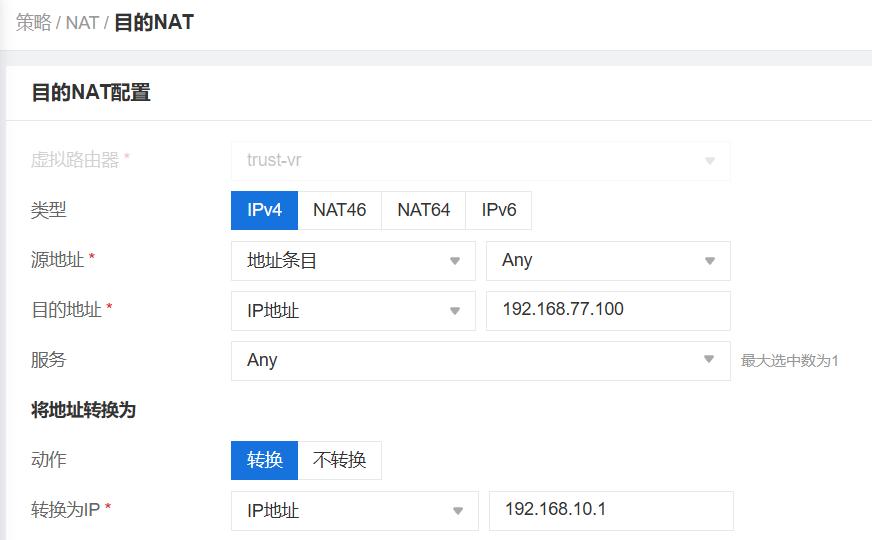

配置目的nat即静态nat,实现公网能够访问服务器

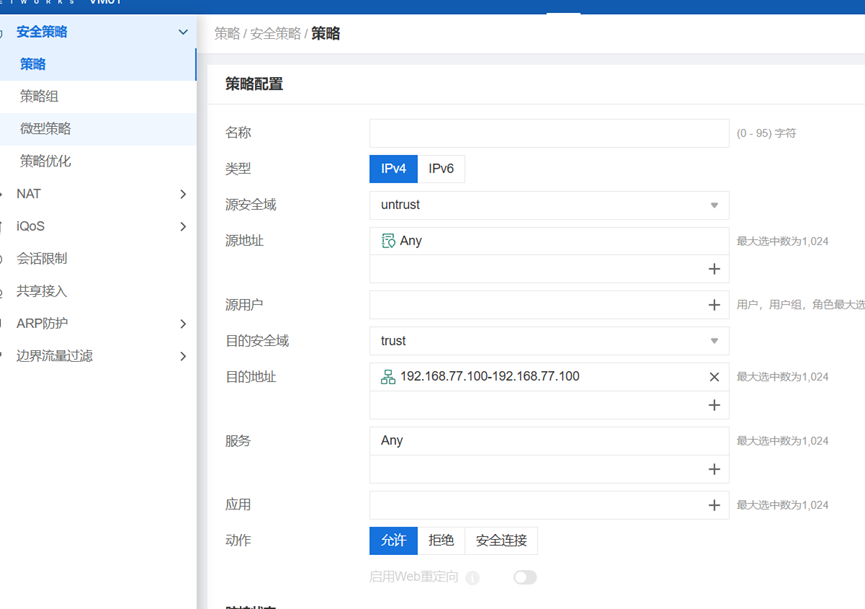

配置安全策略(默认是拒绝区域间的访问),使公网区域能够访问服务器,即e0/0 的非信任untrust区能够访问e 0/1的信任区trust

其中192.168.77.100为静态nat映射的公网ip

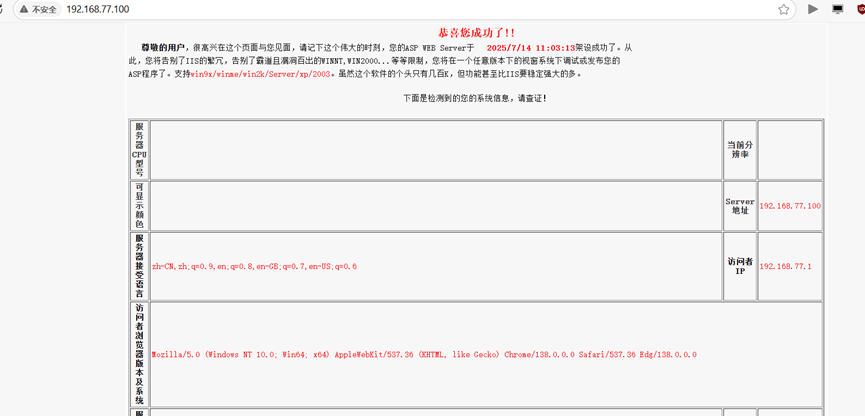

接下来,在我们的物理主机上测试是否能够访问服务器,如图

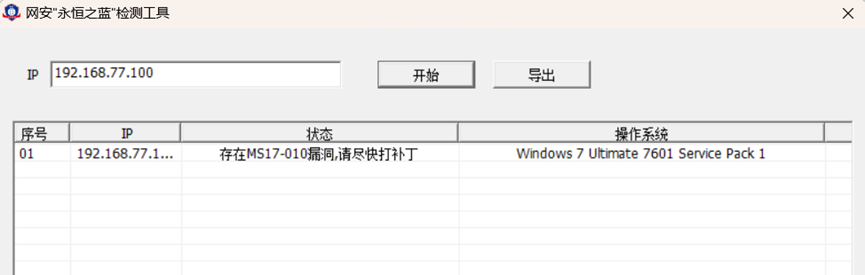

现在我们打开安全测试工具-网安永恒之蓝检测工具,模拟黑客进行入侵行为测试

完成了这样一次入侵行为并发现了服务器所存在的漏洞。

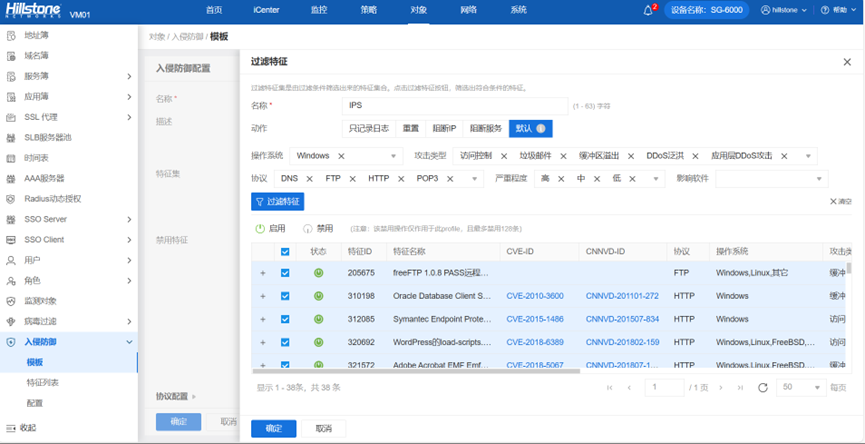

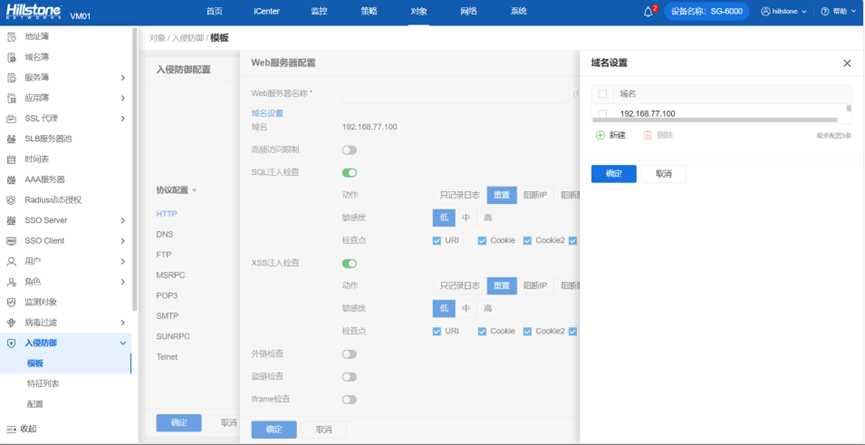

现在为下一代防火墙配置ips 防护,新建一个入侵防护的模板

如果选择的过滤范围太小导致失败的化,可以扩大并勾选全部特征

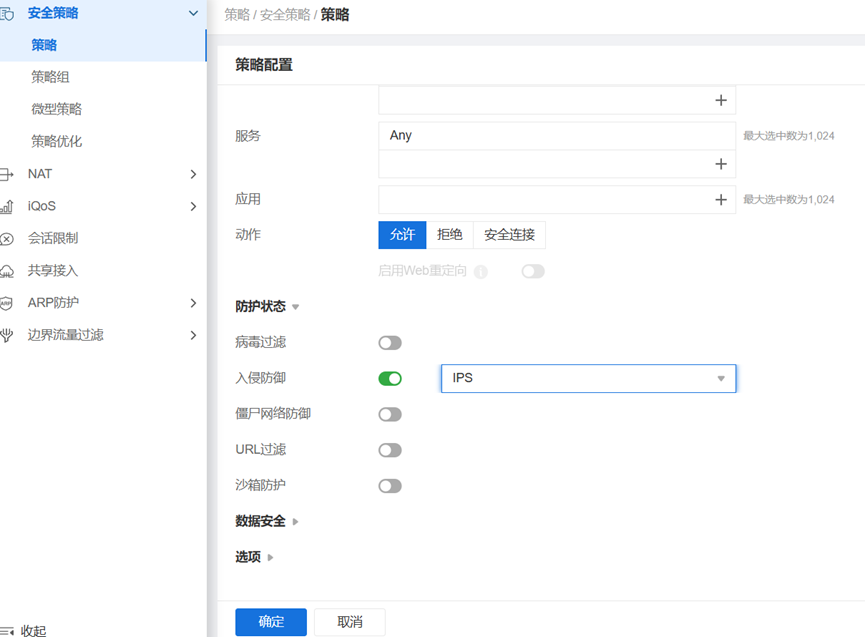

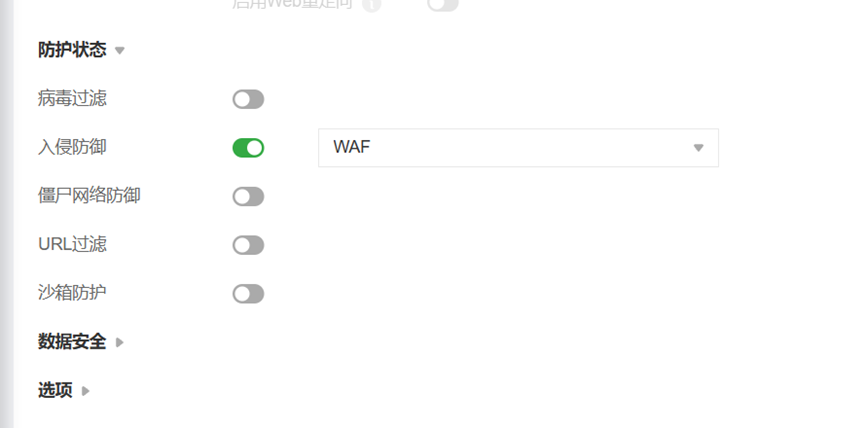

在安全策略中打开入侵防御

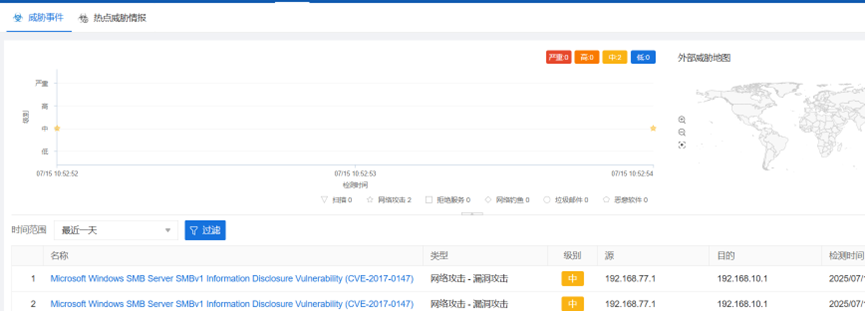

现在我们再次通过工具进行漏洞检测会发现没有内容出现并且被防火墙拦截

实验二:

实验设备:山石网科hillstone系列下一代防火墙,window作为web服务器,以及网络net(cloud)安全测试工具:sql注入检测工具或手工注入。

实验拓扑与配置与上述实验一相同

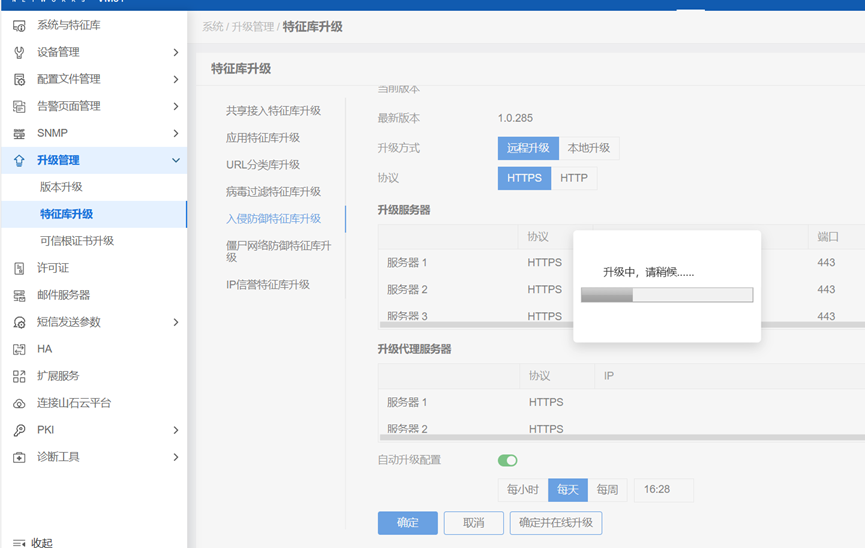

对特征库进行升级

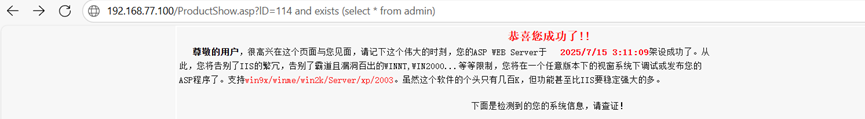

现进行最后的sql注入和验证

若不成功可使用恒真条件进行测试,

http://192.168.77.100/ProductShow.asp?lD=114 or 1=1

最后同样配置入侵防御,并在安全策略中添加

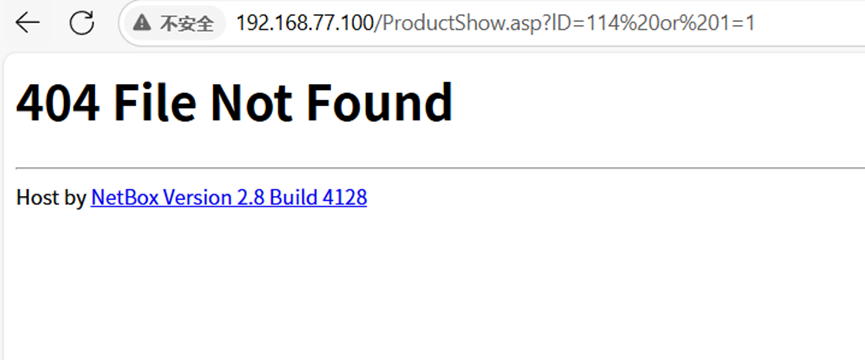

再次进行sql注入会发现失败,

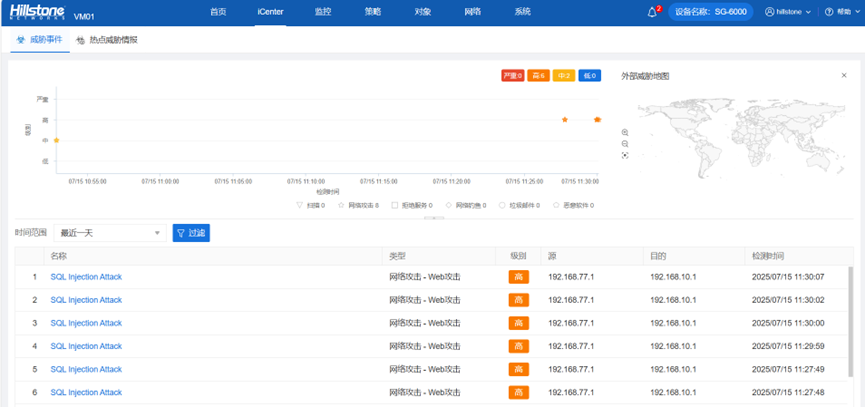

并且查看防火墙日志可发现

更多推荐

已为社区贡献5条内容

已为社区贡献5条内容

所有评论(0)