2025年包过滤技术终极指南:从基础原理到eBPF驱动的下一代防火墙

某金融平台仅用5条ACL规则拦截了每秒80万次DDoS探测,某物联网企业通过eBPF包过滤降低90%的CPU开销——这场攻防战中,包过滤正从“静态规则”向“智能防御”跃迁。iptables -A INPUT -p tcp --syn -m limit --limit 1/s -j ACCEPT# 限制SYN包速率:cite[4]return XDP_DROP;:限制服务访问(如放行Web服务的80

>> 附实战配置代码+性能对比数据

🌐 引言:网络安全的“第一道闸门”为何历久弥新?

2025年全球网络攻击量激增230%,但包过滤技术作为防火墙的基石,依然守护着60%的企业网络边界。某金融平台仅用5条ACL规则拦截了每秒80万次DDoS探测,某物联网企业通过eBPF包过滤降低90%的CPU开销——这场攻防战中,包过滤正从“静态规则”向“智能防御”跃迁。

一、本质定义:包过滤如何成为流量“守门人”?

▌ 核心原理:三层精准狙击

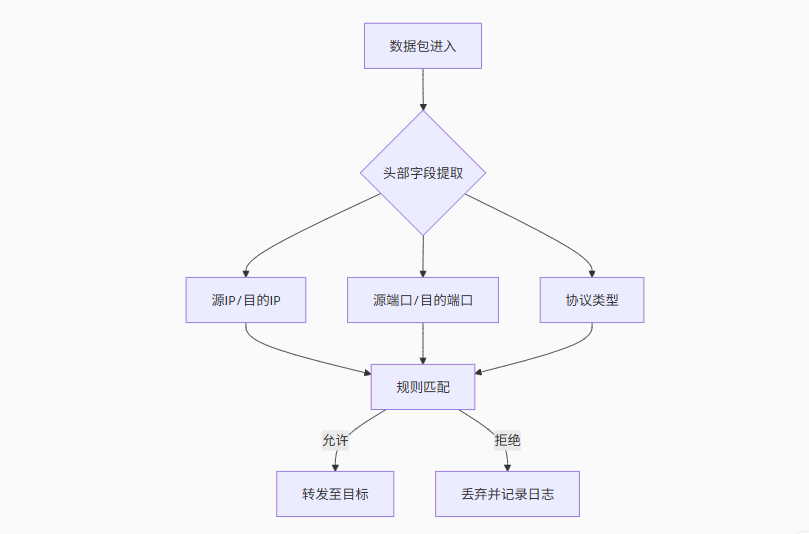

包过滤技术通过实时解析数据包头部字段,基于预设规则允许或阻断流量,其决策依据仅关注网络层和传输层信息:

-

IP地址验证:匹配源/目的IP(如阻断恶意网段

202.102.48.0/24) -

端口号控制:限制服务访问(如放行Web服务的80/443端口,禁止数据库端口1433)

-

协议类型判定:识别TCP/UDP/ICMP(如禁止ICMP防Ping攻击)

关键特征:不检查数据内容(如HTTP报文Body),因此无法防御SQL注入等应用层攻击。

二、2025年技术演进:从传统ACL到智能内核过滤

✅ 1. 传统ACL规则的瓶颈与突破

-

配置示例(Cisco扩展ACL):

bash

access-list 101 permit tcp 192.168.1.0 0.0.0.255 any eq 443 # 允许内网访问HTTPS access-list 101 deny udp any any eq 1434 log # 阻断SQL Slammer蠕虫:cite[1]

-

致命短板:

-

静态规则难抗动态攻击(如低频CC攻击)

-

大规模网络规则超5000条,管理成本飙升

-

✅ 2. eBPF重构包过滤范式

革命性变革:在内核层实现零拷贝动态过滤,性能提升10倍

-

XDP程序示例(丢弃UDP攻击包):

c

SEC("xdp_drop_udp") int xdp_drop_udp_prog(struct xdp_md *ctx) { if (is_udp_packet(ctx)) return XDP_DROP; // 内核层直接丢弃:cite[10] return XDP_PASS; } -

三大技术优势:

-

动态策略更新:用户态实时同步恶意IP黑名单至内核哈希表

-

协议深度解析:识别QUIC加密流量中的异常特征

-

资源消耗骤降:某CDN厂商部署后,TCP重传率下降67%

-

三、包过滤的攻防实战:2025年关键场景

🛡️ 场景1:抗DDoS洪水攻击

-

传统方案:ACL限速(易误杀真实用户)

bash

iptables -A INPUT -p tcp --syn -m limit --limit 1/s -j ACCEPT # 限制SYN包速率:cite[4]

-

eBPF方案:在驱动层统计SYN请求频率,自动拦截超标IP(响应时间≤100μs)

🌐 场景2:跨境业务安全优化

-

痛点:跨国访问延迟波动导致规则失效

-

破局:

-

边缘节点部署eBPF程序,本地化执行过滤策略

-

结合BGP路由状态动态调整规则(如欧美链路拥堵时放宽限流阈值)

-

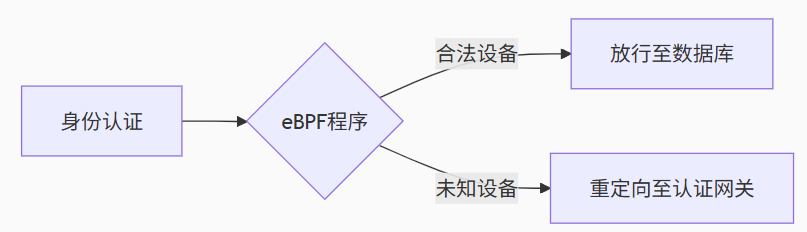

🔐 场景3:零信任架构下的微隔离

-

技术融合:

-

设备指纹(MAC/IPv6)与身份系统联动,实现策略随行

-

四、选型指南:四类场景下的技术匹配

| 业务场景 | 推荐方案 | 性能指标 | 成本对比 |

|---|---|---|---|

| 中小企业边界防护 | 状态检测防火墙 | 吞吐量≥1Gbps | ¥5万/年 |

| 金融核心网络 | 下一代防火墙+NGFW | 应用识别率>99% | ¥50万+/年 |

| 云原生应用 | eBPF+Cilium框架 | 延迟≤200μs | ¥8万/年 |

| 物联网边缘节点 | XDP程序定制 | 内存占用<10MB/节点 | ¥3万/年 |

五、未来展望:包过滤的“智能重生”

-

AI策略引擎

-

机器学习预判攻击模式,自动生成ACL规则(误报率<0.1%)

-

-

量子加密集成

-

在IP层实施量子密钥分发(QKD),防规则篡改

-

-

跨平台协议抽象层

-

统一管理Linux/Windows/5G核心网过滤策略

-

💎 结语:包过滤的“守正出奇”之道

2025年生存法则:

守正:ACL规则仍是基础防护的“快刀”,遵循最小权限原则

出奇:eBPF驱动内核级过滤,实现性能与安全的“双杀”

行动指南:

存量系统:每月审计ACL规则,删除失效条目(如已下线服务端口)

新建架构:优先部署eBPF方案,为东-西向流量筑智能防线

最后一问:当攻击者以$30成本发动T级流量时,你的过滤体系是否已进化?

更多推荐

已为社区贡献11条内容

已为社区贡献11条内容

所有评论(0)