数据中心防火墙如何配置?

数据中心防火墙配置需区分南北向与东西向流量防护。传统硬件防火墙用于南北向流量,部署在边界,配置精细化安全策略、DNAT和高性能路由;分布式防火墙用于东西向流量,通过安全组和微隔离策略实现虚拟机间精细管控。两种模式互补,构建立体防护体系,需分别关注性能要求与动态策略管理,并结合日志监控与高可用配置确保安全可靠。

配置数据中心防火墙与配置园区出口防火墙在目标和思路上有显著不同。数据中心防火墙的核心是东西向流量隔离(服务器之间)、高性能和云环境适配性。

下面我将以华为防火墙为例,详细讲解两种主流的配置模式:传统硬件防火墙用于南北向流量和分布式防火墙用于东西向流量。

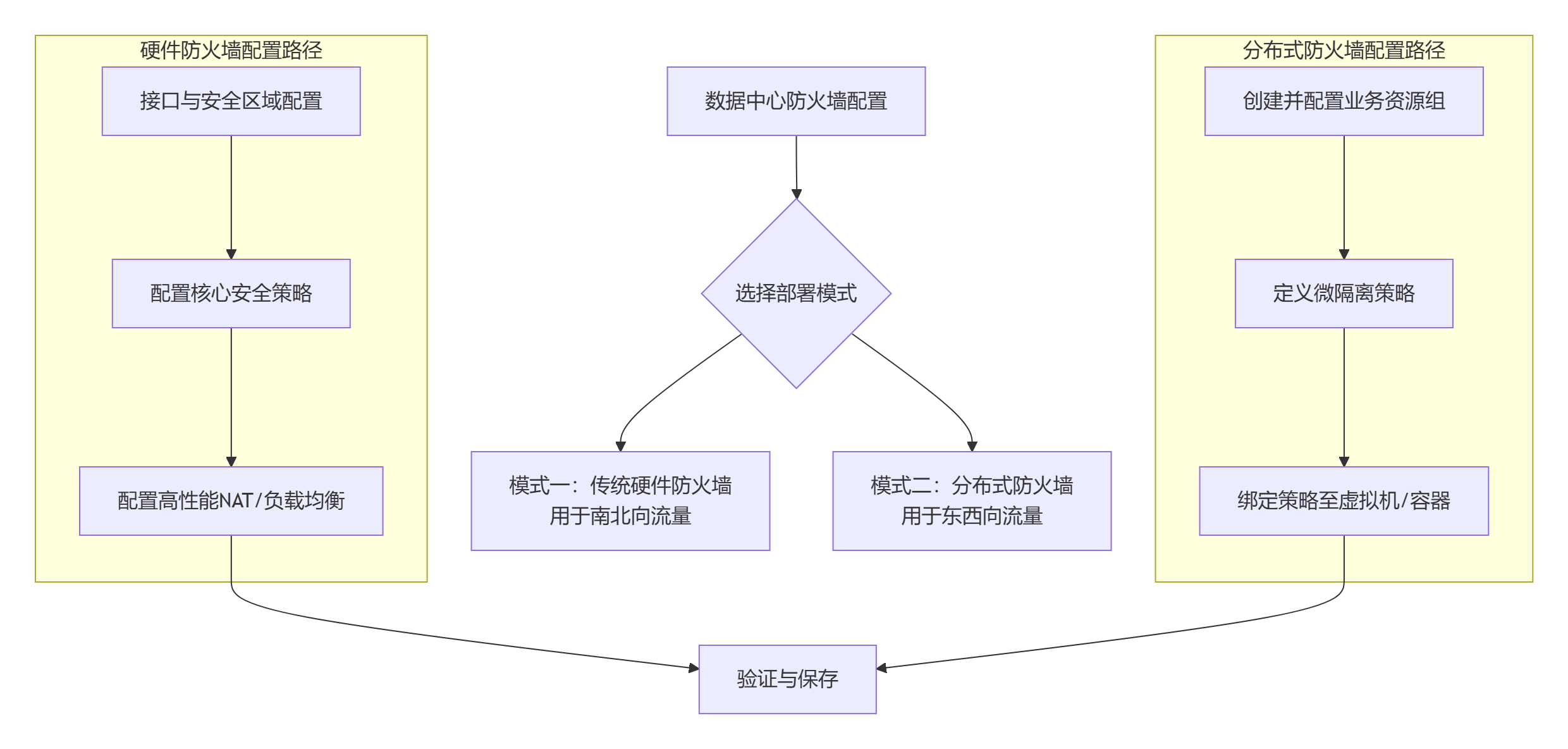

为了让您对整体架构有清晰的认识,下图展示了数据中心防火墙的两种主要部署模式及其配置重点:

模式一:传统硬件防火墙配置(南北向流量)

这种模式防火墙部署在数据中心的边界,例如互联网出口或不同安全区域之间,主要防护来自外部的威胁。

1. 基础网络配置(类似园区防火墙,但性能要求更高)

-

接口与安全区域:

- 将连接外部网络的接口加入 Untrust 区域。

- 将连接内部服务器区的接口加入 DMZ 区域或自定义区域(如

Server-Zone)。

# 配置接口地址 [FW] interface GigabitEthernet 1/0/1 [FW-GigabitEthernet1/0/1] ip address 10.10.1.1 255.255.255.0 [FW-GigabitEthernet1/0/1] quit [FW] firewall zone name Server-Zone [FW-zone-Server-Zone] add interface GigabitEthernet 1/0/1 [FW-zone-Server-Zone] quit # 配置外部接口 [FW] interface GigabitEthernet 1/0/2 [FW-GigabitEthernet1/0/2] ip address 211.100.10.2 255.255.255.248 [FW-GigabitEthernet1/0/2] quit [FW] firewall zone untrust [FW-zone-untrust] add interface GigabitEthernet 1/0/2 [FW-zone-untrust] quit -

路由配置: 配置指向内部服务器网段的静态路由或动态路由。

2. 核心安全策略(精细化访问控制)

策略的关键是只开放必要的服务端口,遵循最小权限原则。

[FW] security-policy

# 规则:允许互联网用户访问Web服务器的80/443端口

[FW-policy-security] rule name External_to_Web

[FW-policy-security-rule-External_to_Web] source-zone untrust

[FW-policy-security-rule-External_to_Web] destination-zone Server-Zone

[FW-policy-security-rule-External_to_Web] destination-address 10.10.1.10 mask 255.255.255.255 # Web服务器IP

[FW-policy-security-rule-External_to_Web] service protocol tcp destination-port 80 443

[FW-policy-security-rule-External_to_Web] action permit

[FW-policy-security-rule-External_to_Web] quit

# 规则:禁止服务器区域主动访问互联网(只允许响应请求)

[FW-policy-security] rule name ServerZone_to_Internet_Deny

[FW-policy-security-rule-ServerZone_to_Internet_Deny] source-zone Server-Zone

[FW-policy-security-rule-ServerZone_to_Internet_Deny] destination-zone untrust

[FW-policy-security-rule-ServerZone_to_Internet_Deny] action deny

# 此条拒绝规则需放在允许规则之前

[FW-policy-security-rule-ServerZone_to_Internet_Deny] quit

[FW-policy-security] quit

3. 高级配置:DNAT(发布内部服务)

将公网IP映射到内部服务器的私网IP。

[FW] nat-policy

[FW-policy-nat] rule name Publish_Web_Server

[FW-policy-nat-rule-Publish_Web_Server] source-zone untrust

[FW-policy-nat-rule-Publish_Web_Server] destination-address 211.100.10.3 mask 255.255.255.255 # 公网IP

[FW-policy-nat-rule-Publish_Web_Server] service protocol tcp destination-port 80 443

# 将访问公网IP的流量,转换到内网服务器

[FW-policy-nat-rule-Publish_Web_Server] action nat destination 10.10.1.10 80

[FW-policy-nat-rule-Publish_Web_Server] quit

[FW-policy-nat] quit

模式二:分布式防火墙/微隔离配置(东西向流量)

这是现代数据中心安全的核心。防火墙功能以软件形式(虚拟防火墙)集成在每台服务器的Hypervisor(如VMware vSphere)中,实现东西向流量的精细隔离。

注意:此模式通常在云平台或虚拟化中心的管理界面(如vCenter)中配置,而非防火墙命令行。

1. 核心概念:安全组与微隔离策略

- 安全组: 不再是基于IP地址,而是直接绑定到虚拟机(或容器) 的逻辑分组。例如:

Web-SG,App-SG,DB-SG。 - 策略: 定义安全组之间的访问规则。例如:“允许

Web-SG访问App-SG的8080端口”。

2. 配置流程示例(以华为云或VMware NSX概念为例)

第一步:创建安全组

- 在云平台或虚拟化管理器中将需要相同安全策略的虚拟机加入同一个安全组。

- 例如:将所有Web服务器虚拟机加入

Web-Server-Group。

第二步:定义微隔离策略

- 策略不再是“从某个IP段到另一个IP段”,而是“从某个安全组到另一个安全组”。

- 配置示例规则:

- 规则1: 允许

Web-Server-Group内的所有虚拟机访问App-Server-Group的TCP 8080端口。 - 规则2: 允许

App-Server-Group内的所有虚拟机访问Database-Server-Group的TCP 3306端口。 - 规则3(默认规则): 拒绝所有其他流量。

- 规则1: 允许

第三步:策略自动下发与执行

- 一旦策略定义完成,云平台或安全控制器会自动将策略下发到承载这些虚拟机的每台物理主机上的虚拟防火墙中。

- 当虚拟机发生迁移(vMotion)时,策略会随之迁移,实现“策略随行”。

优势:

- 精细化: 控制粒度达到单个虚拟机。

- 动态性: 无需关心虚拟机IP地址变化,策略自动跟随。

- 无瓶颈: 流量在主机内部完成策略检查,不存在硬件瓶颈。

通用高级配置(两种模式都可能需要)

-

日志与监控:

- 配置日志服务器,记录策略命中日志,用于安全审计和故障排查。

[FW] info-center enable [FW] info-center loghost 10.10.100.100 # 日志服务器IP -

高可用性:

- 配置双机热备,确保一台防火墙故障时业务不中断。

[FW] hrp enable [FW] hrp interface GigabitEthernet 1/0/3 # 指定心跳口 [FW] hrp mirror config enable # 配置自动同步

总结:数据中心防火墙配置要点

| 配置模式 | 主要目标 | 关键配置 | 适用场景 |

|---|---|---|---|

| 传统硬件防火墙 | 南北向安全 | 精细化安全策略、DNAT、高性能路由 | 数据中心互联网出口、不同安全区域边界 |

| 分布式防火墙 | 东西向安全(微隔离) | 安全组、安全组间策略、策略随行 | 虚拟化/云数据中心内部,服务器之间的流量隔离 |

核心思想:现代数据中心的防护是一个立体体系,既需要硬件防火墙守住“城门”(南北向),更需要分布式防火墙在“城内”进行精细的片区管理(东西向),两者缺一不可。

更多推荐

已为社区贡献18条内容

已为社区贡献18条内容

所有评论(0)