园区出口防火墙如何配置?

本文提供了园区出口防火墙配置的详细指南,以华为/华三设备为例,分为三个关键部分:基础配置(接口划分、IP设置、路由和管理)、核心配置(安全策略和NAT实现内网访问互联网)以及可选高级配置(DHCP服务和精细化安全策略)。通过命令行示例展示了如何划分安全区域、配置接口IP、设置默认路由、启用远程管理,并详细说明了安全策略和NAT规则的配置方法。文章还包含DHCP服务配置和恶意IP拦截等增强安全性的可

·

好的,配置园区出口防火墙是一项关键任务,它决定了整个园区网络能否安全、稳定地访问互联网。下面我将以华为/华三防火墙的命令行界面为蓝本,结合通用原则,为您提供一个清晰、分步的配置指南。

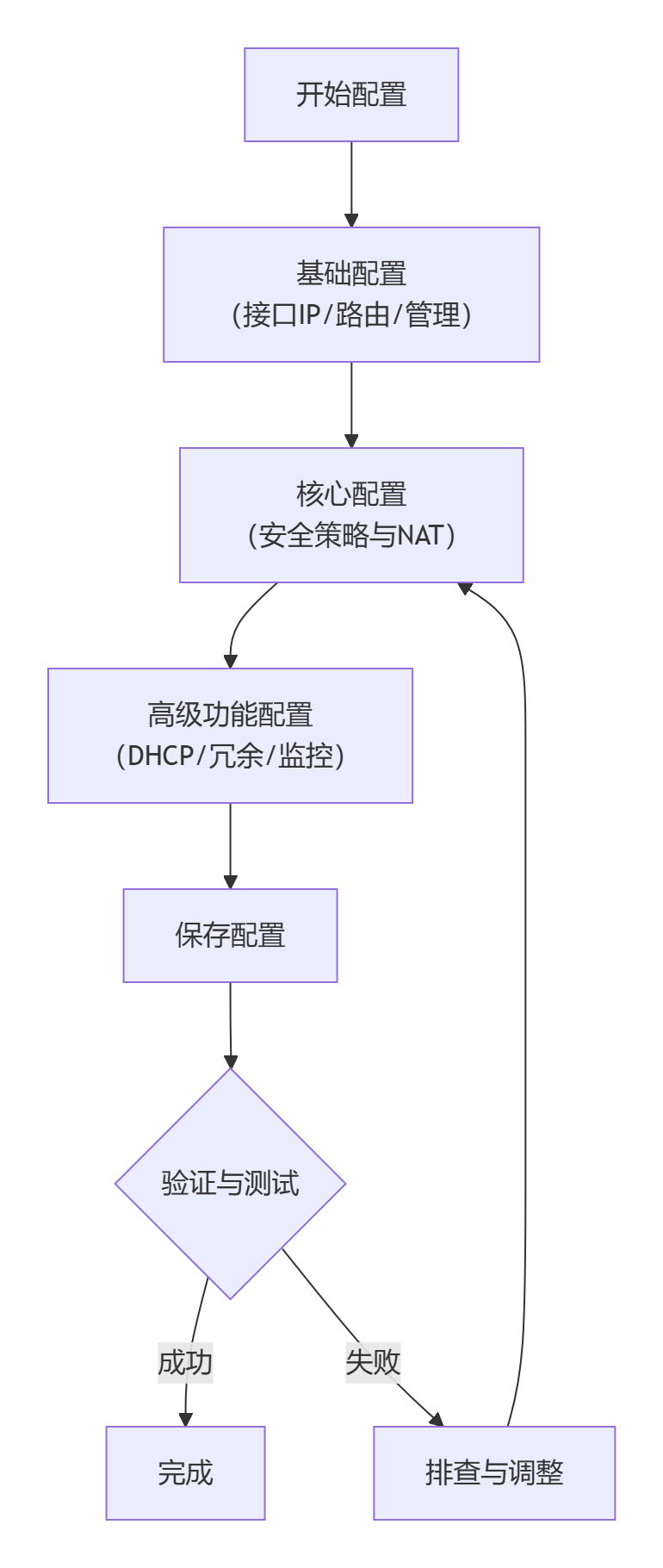

整个配置流程可以概括为以下几个关键步骤,下图展示了这一过程的先后顺序与核心任务:

一、 基础配置(让防火墙“活”起来)

首先通过Console线连接防火墙,进行最基础的设置。

1. 初始化与接口配置

- 划分安全区域:防火墙基于区域实施策略。通常有三个区域:

- Trust: 内网,信任区域。

- Untrust: 外网(互联网),不信任区域。

- DMZ: 服务器区,半信任区域(可选)。

- 配置接口IP:为连接内网和外网的接口分配IP地址。

# 进入系统视图

<Huawei> system-view

# 设置设备名

[Huawei] sysname FW-Internet-Gateway

# 将连接内网的接口加入Trust区域,并配置IP(作为内网网关)

[FW-Internet-Gateway] interface GigabitEthernet 1/0/1

[FW-Internet-Gateway-GigabitEthernet1/0/1] description To-Internal-Core-Switch

[FW-Internet-Gateway-GigabitEthernet1/0/1] ip address 192.168.1.1 255.255.255.0

[FW-Internet-Gateway-GigabitEthernet1/0/1] quit

[FW-Internet-Gateway] firewall zone trust

[FW-Internet-Gateway-zone-trust] add interface GigabitEthernet 1/0/1

[FW-Internet-Gateway-zone-trust] quit

# 将连接外网(运营商)的接口加入Untrust区域,并配置公网IP

[FW-Internet-Gateway] interface GigabitEthernet 1/0/2

[FW-Internet-Gateway-GigabitEthernet1/0/2] description To-ISP

[FW-Internet-Gateway-GigabitEthernet1/0/2] ip address 211.100.10.2 255.255.255.248

[FW-Internet-Gateway-GigabitEthernet1/0/2] quit

[FW-Internet-Gateway] firewall zone untrust

[FW-Internet-Gateway-zone-untrust] add interface GigabitEthernet 1/0/2

[FW-Internet-Gateway-zone-untrust] quit

2. 配置路由

- 默认路由:告诉防火墙所有去往互联网的流量都发给运营商网关。

[FW-Internet-Gateway] ip route-static 0.0.0.0 0.0.0.0 211.100.10.1

3. 配置远程管理

- 允许管理员通过网络(SSH/HTTPS)安全地管理防火墙。

# 启用管理服务

[FW-Internet-Gateway] ssh server enable

[FW-Internet-Gateway] http server enable

# 创建管理员账号

[FW-Internet-Gateway] aaa

[FW-Internet-Gateway-aaa] manager-user admin

[FW-Internet-Gateway-aaa-manager-user-admin] password cipher YourStrongPassword!123

[FW-Internet-Gateway-aaa-manager-user-admin] service-type ssh http https

[FW-Internet-Gateway-aaa-manager-user-admin] quit

[FW-Internet-Gateway-aaa] quit

# 允许从Trust区域远程管理

[FW-Internet-Gateway] firewall zone trust

[FW-Internet-Gateway-zone-trust] enable management ssh http https

[FW-Internet-Gateway-zone-trust] quit

二、 核心配置:安全策略与NAT(定义“谁”能“干什么”)

这是防火墙的大脑,控制流量的放行与拒绝。

1. 配置安全策略(允许内网上网)

- 策略逻辑:允许从Trust区域到Untrust区域的流量。

[FW-Internet-Gateway] security-policy

# 创建一条安全策略规则

[FW-Internet-Gateway-policy-security] rule name Trust_to_Untrust_Permit

# 源区域:内网

[FW-Internet-Gateway-policy-security-rule-Trust_to_Untrust_Permit] source-zone trust

# 目的区域:外网

[FW-Internet-Gateway-policy-security-rule-Trust_to_Untrust_Permit] destination-zone untrust

# 源地址:整个内网网段

[FW-Internet-Gateway-policy-security-rule-Trust_to_Untrust_Permit] source-address 192.168.1.0 mask 255.255.255.0

# 动作为“允许”

[FW-Internet-Gateway-policy-security-rule-Trust_to_Untrust_Permit] action permit

[FW-Internet-Gateway-policy-security-rule-Trust_to_Untrust_Permit] quit

[FW-Internet-Gateway-policy-security] quit

2. 配置NAT(网络地址转换)

- 目的:将内网的私网IP(192.168.1.x)转换成公网IP(211.100.10.2)上网。

- 常用方式:出接口NAT(Easy IP)

[FW-Internet-Gateway] nat-policy

# 创建一条NAT规则

[FW-Internet-Gateway-policy-nat] rule name NAT_Internet

# 来自Trust区域

[FW-Internet-Gateway-policy-nat-rule-NAT_Internet] source-zone trust

# 去往Untrust区域

[FW-Internet-Gateway-policy-nat-rule-NAT_Internet] destination-zone untrust

# 对源地址(内网网段)进行转换

[FW-Internet-Gateway-policy-nat-rule-NAT_Internet] source-address 192.168.1.0 mask 255.255.255.0

# 使用出接口(G1/0/2)的IP地址做NAT

[FW-Internet-Gateway-policy-nat-rule-NAT_Internet] action nat easy-ip

[FW-Internet-Gateway-policy-nat-rule-NAT_Internet] quit

[FW-Internet-Gateway-policy-nat] quit

三、 可选高级配置

1. 配置DHCP服务(为内网终端自动分配IP)

[FW-Internet-Gateway] dhcp enable

# 创建IP地址池

[FW-Internet-Gateway] ip pool internal

[FW-Internet-Gateway-ip-pool-internal] network 192.168.1.0 mask 255.255.255.0

# 指定网关(即防火墙内网口IP)

[FW-Internet-Gateway-ip-pool-internal] gateway-list 192.168.1.1

# 指定DNS服务器

[FW-Internet-Gateway-ip-pool-internal] dns-list 114.114.114.114 8.8.8.8

[FW-Internet-Gateway-ip-pool-internal] quit

# 在内网接口上启用DHCP

[FW-Internet-Gateway] interface GigabitEthernet 1/0/1

[FW-Internet-Gateway-GigabitEthernet1/0/1] dhcp select global

[FW-Internet-Gateway-GigabitEthernet1/0/1] quit

2. 配置精细化的安全策略(提升安全性)

- 禁止内网访问某个恶意IP:

[FW-Internet-Gateway] security-policy

[FW-Internet-Gateway-policy-security] rule name Block_Bad_IP

[FW-Internet-Gateway-policy-security-rule-Block_Bad_IP] source-zone trust

[FW-Internet-Gateway-policy-security-rule-Block_Bad_IP] destination-zone untrust

[FW-Internet-Gateway-policy-security-rule-Block_Bad_IP] source-address 192.168.1.0 mask 255.255.255.0

[FW-Internet-Gateway-policy-security-rule-Block_Bad_IP] destination-address 123.456.789.123 mask 255.255.255.255

# 动作为“拒绝”

[FW-Internet-Gateway-policy-security-rule-Block_Bad_IP] action deny

# 注意:这条拒绝规则需要放在允许规则之前,因为策略是按顺序匹配的。

[FW-Internet-Gateway-policy-security-rule-Block_Bad_IP] quit

[FW-Internet-Gateway-policy-security] quit

四、 保存配置并验证

1. 保存配置(至关重要!)

<FW-Internet-Gateway> save

The current configuration will be written to the device.

Are you sure to continue?[Y/N]y

2. 验证配置

- 在内网的一台电脑上:

- 将其IP设置为自动获取(DHCP),看是否能拿到192.168.1.x的IP。

- 手动设置IP为192.168.1.100,网关为192.168.1.1,DNS为114.114.114.114。

- 尝试

ping 114.114.114.114。如果能通,说明基础网络、路由、NAT都配置正确。 - 尝试打开浏览器访问一个网站(如

www.baidu.com)。如果能打开,说明DNS也工作正常。

总结:园区出口防火墙配置核心步骤

- 基础网络:配IP、划区域、写路由。

- 安全策略:配置

Trust -> Untrust的允许策略。 - NAT:配置出接口NAT,实现地址转换。

- DHCP:(可选)为内网用户自动分配IP。

- 保存:执行

save命令。 - 测试:从内网PC进行上网测试。

对于图形界面防火墙(如深信服、山石),配置逻辑完全一致,只是通过网页点击和填表完成,通常更直观。理解上述原理,无论面对何种品牌的防火墙,都能快速上手。

更多推荐

已为社区贡献18条内容

已为社区贡献18条内容

所有评论(0)