基于加密技术的RFID标签数据安全保护方案

PFID标签在智能制造、医疗管理等领域广泛应用,但其明文存储数据存在严重安全隐患。本文提出安全解决方案:选用支持加密的安全标签芯片(如NXP ICODE DNA),采用SM4/SM2等国密算法进行数据保护,并引入KSP密钥管理系统实现"一标一密"动态管理。方案涵盖对称/非对称加密、签名验证和混合模式,有效防范数据窃取、标签克隆和篡改风险。通过密钥分层管理、HSM硬件保护和定期轮

一、背景:PFID标签面临的数据安全风险

PFID(Passive Full-duplex Identification,或泛指高性能无源RFID)广泛应用于智能制造、仓储物流、资产追踪、医疗耗材管理、车辆识别等场景。其优势在于无需电池、读取距离远、可批量识别。

然而,PFID标签通常以明文形式存储关键信息,如:

- 资产编号、序列号

- 生产批次、有效期

- 车辆VIN码、用户ID

- 医疗器械溯源码

这带来了严重的安全风险:

| 风险类型 | 说明 |

|---|---|

| 数据窃读(Eavesdropping) | 攻击者通过RF信号远程读取标签内容 |

| 标签克隆(Cloning) | 复制标签ID,伪造资产或身份 |

| 数据篡改(Tampering) | 修改有效期、批次等信息,造成供应链欺诈 |

| 跟踪与隐私泄露 | 通过唯一ID追踪人员或物品行踪 |

✅ 核心问题:

传统PFID标签缺乏加密与认证机制,“谁都能读、谁都能仿”,无法满足高安全场景需求。

二、PFID标签加密保护的技术路径

要实现PFID标签数据的安全存储与访问,需从标签芯片能力、通信协议、密钥管理三方面协同设计。

2.1 标签芯片选型:支持加密的智能标签

并非所有PFID标签都支持加密。应选择具备以下能力的安全型标签芯片:

| 能力 | 说明 |

|---|---|

| 内置安全存储区 | 可存储加密密钥、证书 |

| 支持对称/非对称算法 | 如AES、SM4、SM2 |

| 防物理攻击 | 抗侧信道攻击、防探针读取 |

| 认证机制 | 读写器需通过挑战-响应认证才能访问数据 |

✅ 推荐芯片类型:

- NXP ICODE DNA / NTAG 424 DNA

- ST ST25TA / ST25TV(支持AES)

- 国产安全芯片(支持SM4/SM7,符合国密标准)

2.2 加密方案设计

方案1:对称加密(适用于高性能场景)

- 使用SM4或AES对标签数据加密;

- 读写器与标签共享同一密钥;

- 通过动态密钥派生(如基于UID+主密钥)实现“一标一密”;

- 通信时采用挑战-响应认证,防止重放攻击。

方案2:非对称签名(适用于防篡改场景)

- 标签存储SM2公钥证书;

- 写入数据时,由可信系统用私钥签名;

- 读取时验证签名,确保数据未被篡改;

- 适用于医疗耗材、药品溯源等高合规场景。

方案3:混合模式(推荐)

- 静态数据(如序列号)用对称加密存储;

- 动态数据(如使用次数、状态)用签名保护;

- 结合访问控制策略(如不同角色读取不同字段)。

三、密钥管理:安全的核心命脉

即使标签支持加密,若密钥管理不当,仍会前功尽弃。常见错误包括:

- 所有标签使用同一密钥;

- 密钥硬编码在读写器固件中;

- 无密钥轮换机制。

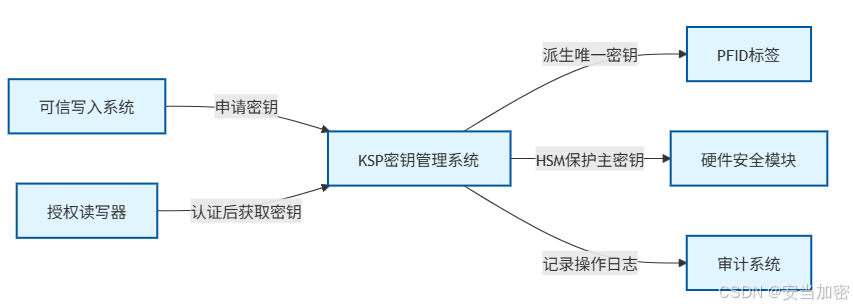

✅ 正确做法:引入KSP密钥管理系统(Key Service Platform),实现密钥全生命周期管理。

KSP在PFID安全中的作用:

✅ KSP核心能力:

- 一标一密:基于标签UID动态派生唯一密钥;

- HSM保护:主密钥由HSM生成并保护,永不暴露;

- 权限控制:只有授权读写器可获取解密密钥;

- 密钥轮换:支持定期更新,降低泄露风险;

- 国密合规:支持SM4/SM2算法,满足GB/T 39786要求。

四、典型应用场景与实现

场景1:智能制造——防伪与工序追踪

- 每个工件绑定PFID标签;

- 写入工序数据时,由产线系统调用KSP加密;

- 下一工序读取时,验证数据完整性;

- 防止非法工件混入或工序跳过。

场景2:医疗耗材管理——防篡改与溯源

- 标签存储耗材批次、有效期、厂商信息;

- 数据写入时用SM2私钥签名;

- 医院读取时验证签名,确保未被替换;

- 符合《医疗器械唯一标识(UDI)》法规。

场景3:车辆资产管理——防克隆与隐私保护

- 车辆PFID标签存储加密VIN;

- 读写器需通过KSP认证后才能解密;

- 防止通过标签复制伪造车辆身份;

- 支持匿名化读取(如仅返回哈希值用于计费)。

五、合规与安全价值

| 合规要求 | 实现方式 |

|---|---|

| GB/T 39786-2021 | 使用SM4/SM2算法,密钥由HSM保护 |

| 等保2.0 | 数据加密存储、访问控制、操作审计 |

| 行业规范(如UDI、汽车电子标识) | 防篡改、防克隆、唯一身份 |

| 隐私保护 | 支持匿名读取、最小化数据暴露 |

✅ 安全价值:

- 防克隆:每标签唯一密钥,无法批量复制;

- 防篡改:签名机制确保数据完整性;

- 防窃读:未授权设备无法解密内容;

- 可审计:所有写入/读取操作可追溯。

六、实施建议

- 标签选型:优先选择支持国密算法的安全芯片;

- 系统集成:在写入/读取系统中集成KSP客户端;

- 密钥策略:

- 主密钥由企业HSM保护;

- 标签密钥按“UID + 主密钥”派生;

- 设置密钥有效期与轮换策略;

- 读写器安全:固件签名、安全启动,防止被植入恶意程序。

七、总结

PFID标签不仅是“识别工具”,更是“数据载体”。在高价值资产、敏感物品、合规强监管场景中,必须通过加密技术保护其存储数据。

仅靠标签芯片的加密能力远远不够,密钥的安全管理才是成败关键。

唯有将安全标签 + 国密算法 + KSP密钥管理系统 + HSM 四者结合,才能构建真正可信、可控、可审计的PFID安全体系。

未来的物联网安全,不是“能否识别”,而是“能否可信识别”。

更多推荐

已为社区贡献13条内容

已为社区贡献13条内容

所有评论(0)