漏洞扫描POC和漏洞扫描工具

漏洞扫描POC和web漏洞扫描工具

·

文章目录

说明

- 本文创作于学习过程中,由于相关内容在网络上已经记录的很清楚了,作者将相关内容标记出来,不再单独进行整理,希望本文对相关学习的小伙伴提供帮助!

一 POC

- POC是“Proof of Concept”的缩写,“概念验证”。它指的是为了验证某个想法、理论或漏洞的可行性而制作的一个简短的、不完整的实现或演示。

- 在网络安全的具体情境下,POC的核心目的非常明确:通过可复现的技术手段,实际验证某个特定安全漏洞的真实存在性、潜在危害程度以及可利用性。

- 简单来说,当一个安全研究员发现一个软件漏洞时,他/她会编写一段代码或提供一个操作步骤,来向他人(如软件开发者、其他安全人员)证明:“看,这个漏洞真的存在,并且可以这样触发它。” 这段代码或步骤就是POC。

1.1 POC的核心特点与目的

- 证明性而非破坏性:POC的首要目标是“证明”,而不是“破坏”。它只需要成功触发漏洞,展示出漏洞可以被利用即可,通常不会包含完整的攻击链或造成实际损害的恶意代码。比如,一个POC可能只是成功让一个程序崩溃,或者读取到一个本不该被读取的文件,以此证明漏洞存在。

- 最小化与针对性:POC通常是“较短而不完整的实现”。它会剥离所有与验证漏洞无关的功能,只保留最核心、最关键的部分。这使得POC代码简洁、易于理解和分析,也方便其他人快速复现。

- 可复现性:POC的生命线。一个合格的POC必须能够让其他安全人员或开发者在自己的环境中按照相同的步骤操作,并观察到同样的结果(即漏洞被成功触发)。这种可复现性是漏洞被修复和确认的关键前提。

1.2 生动理解POC和EXP

假设你发现了一栋大楼的窗户玻璃存在质量问题,轻轻一推就会碎掉。

- POC:你写了一份详细的报告,并附上一段视频。视频中,你用手指轻轻一推那扇特定的窗户,玻璃就应声而碎。这个视频和报告就是POC。它证明了窗户的脆弱性,但没有用大锤去砸,也没有闯入大楼。

- EXP(Exploit,漏洞利用):而另一个人看到了你的POC后,制作了一个可以远程发射的、精确瞄准该窗户的“弹珠枪”。这个“弹珠枪”就是EXP。它的目的就是利用这个漏洞,实现远程破坏。

1.4 POC的实际应用场景

POC在网络安全的工作流程中扮演着关键角色:

- 漏洞披露与研究:安全研究员在发现漏洞后,通常会编写POC来附在安全公告中,向厂商和公众证明漏洞的严重性。例如,近期广为人知的Sudo漏洞(CVE-2025-32463),研究员就公开了概念验证代码,以证明该漏洞的存在和危害。同样,Notepad++的DLL劫持漏洞(CVE-2025-56383)也有相应的POC来演示其风险。

- 漏洞修复:软件开发者收到漏洞报告后,会利用提供的POC来在自己的产品中复现漏洞。这能帮助他们快速定位问题根源,并验证修复补丁是否有效。

- 渗透测试:在进行授权的渗透测试时,测试人员会使用或编写POC,向客户直观地证明其系统存在哪些安全风险,而不是直接使用具有破坏性的EXP工具。

1.5 POC库精选

- Exploit-DB:一个历史悠久且权威的公开漏洞利用代码存档库,收录了大量的漏洞利用代码、安全论文和Shellcode。

- POChouse:一个综合性的POC与EXP仓库,常被用作HVV(攻防演练)的“弹药库”,包含了大量的Nday和1day漏洞。

- Some-PoC-oR-ExP:个人收集与编写的各类漏洞PoC及Exp集合,覆盖范围广泛,适合安全研究人员参考和使用。

- Awesome-POC:一个内容丰富的漏洞POC知识库,整理了超过1000个POC,并按漏洞类型和厂商进行了分类,便于快速检索。

- HVV2024-POC:专注于为HVV攻防演练收集整理的漏洞EXP/POC库,目前已收录超过900个,时效性较强。

1.6 POC与EXP的关键区别

| 特性 | POC (概念验证) | EXP (漏洞利用) |

|---|---|---|

| 核心目的 | 证明漏洞存在,展示其原理 | 利用漏洞进行攻击,获取权限或执行恶意操作 |

| 完整性 | 不完整,只展示触发漏洞的关键步骤 | 完整,通常包含完整的攻击链,如绕过防护、提权、安装后门等 |

| 行为结果 | 可能只是让程序崩溃、弹个计算器或读取一个文件 | 可能是获取服务器控制权、窃取数据、安装木马等 |

| 使用者 | 安全研究员、漏洞分析人员、开发者 | 黑客、红队队员、渗透测试人员(在授权下) |

| 比喻 | 用钥匙开锁,证明这把锁能被打开 | 用万能钥匙开锁后,进入屋内偷东西 |

- 总而言之,POC是网络安全领域中一种负责任的、用于沟通和验证的技术工具。它像是一座桥梁,连接了漏洞的发现者和修复者,是推动网络安全生态不断进步的重要基石。

二 XRAY

- 一款功能强大的安全评估工具,具有检测速度快、支持范围广、代码质量高、高级可定制、安全无危胁等热性。

- xray github page

- xray 1.官方文档

- xray 1.9.11破解方法

- xray 证书生成和配置

2.1 XRAY的扫描方式

- XRAY扫描方式官网详细文档

- xray的扫描方式分为被动扫描、主动扫描和服务扫描。

- 被动扫描(Passive scanning):代理模式下的基本架构为,扫描器作为中间人,首先原样转发流量,并返回服务器响应给浏览器等客户端,通讯两端都认为自己直接与对方对话,同时记录该流量,然后修改参数并重新发送请求进行扫描。

- 主动扫描(active scanning):爬虫模式是模拟人工去点击网页的链接,然后去分析扫描,和代理模式不同的是,爬虫不需要人工的介入,访问速度要快很多,但是注意xray 的基础爬虫不能处理 js 渲染的页面。

- 服务扫描(Service scanning):xray 中最常见的是 web 扫描,但是 xray 将会逐渐开放服务扫描的相关能力,目前主要是服务扫描相关的 poc。老版本升级的用户请注意配置文件需要加入服务扫描的相关 poc 名字,目前只有一个 tomcat-cve-2020-1938 ajp 协议任意文件检测 poc。

2.2 RAD+XRAY

- Rad | 开发者:xray 团队 简介 |一款专为安全扫描而生的浏览器爬虫。

- RAD 1.0-fix

- rad的基本使用

rad -t ip - 手动登录

rad -t ip -wait-login -text-output result.txt - 执行以上命令会自动禁用无头浏览模式,开启一个浏览器供手动登录。 在登录完毕后在命令行界面点击回车键继续爬取,并将爬取基本结果导出为文件。

- 导出完整请求

rad -t http://example.com -full-text-output result.txt - 导出完整请求为JSON

rad -t http://example.com -json result.json - 与xray联动,:

# 设置上级代理为xray监听地址 运行xray xray webscan --listen 127.0.0.1:7777 --html-output proxy.html # 运行rad rad -t http://example.com -http-proxy 127.0.0.1:7777 - 高级版对 rad 进行深度融合,可一键使用:

xray webscan --browser-crawler http://example.com --html-output vuln.html

2.3 BurpSuite+XRAY

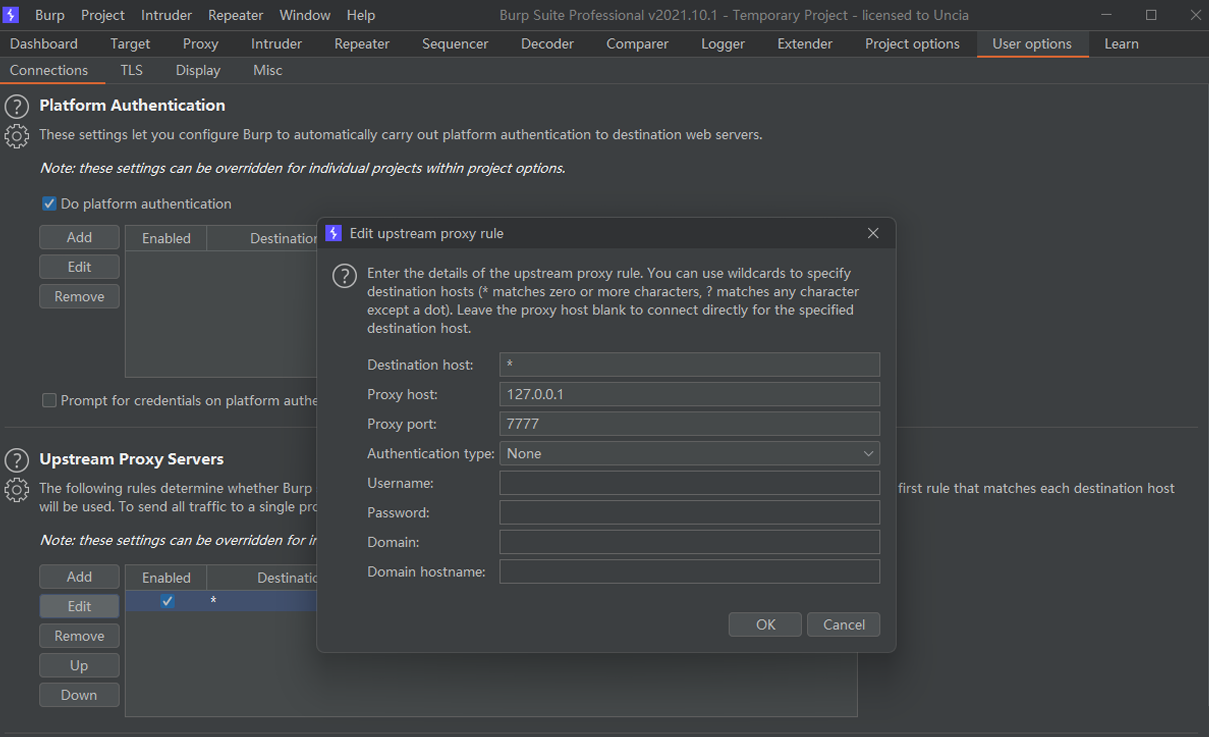

- User options -> Upstream Proxy Servers -> Add

- 启动Xray监听

xray.exe ws --listen 127.0.0.1:7777 --ho test.html

2.4 XRAY PoC/XPOC

三 Goby

- Goby是一款基于网络空间测绘技术的新一代网络安全工具,它通过给目标网络建立完整的资产知识库,进行网络安全事件应急与漏洞应急。

- 【Goby】自动化漏洞扫描工具介绍、下载、使用、功能

- Goby红队版工具分享,附2024年漏洞POC下载 2024年8月18日+2024Goby红队版工具分享,附2024年漏洞POC下载

四 Nuclei

- Nuclei是一款注重于可配置性、可扩展性和易用性的基于模板的快速漏洞扫描器。

- nuclei-templates用于 nuclei 引擎在应用程序中查找安全漏洞。

- Nuclei使用零误报的定制模板向目标发送请求,同时可以对主机进行批量快速扫描。Nuclei提供TCP、DNS、HTTP、FILE等各类协议的扫描,通过强大且灵活的模板,可以使用Nuclei模拟各种安全检查。

- 首次运行

nuclei会自动下载扫描模版nuclei-templates,默认下载路径为/user/nuclei-tamplates;后续若不指定扫描模版,将使用全部模版进行扫描。

- 扫描单个目标

nuclei -u <url> - 扫描多个目标:通过文本文件(每行一个 URL)批量扫描:

nuclei -l <list.txt> - 指定模版扫描:可指定特定模版文件或模版目录进行定向扫描:

nuclei -u <url> -t <poc.yaml/poc_dir> - 扫描结果输出

- 输出到文本文件:

nuclei -u <url> -o <results.txt> - 输出到 JSON 文件(并忽略重复结果):

nuclei -u <url> -o <results.json> -json -irr - 调试模板

nuclei -u <url> -debug -t <poc.yaml> - 模板编写

五 AWVS

- Acunetix Web Vulnerability Scanner (简称AWVS)是一款知名的网络漏洞扫描 工具,它通过网络爬虫测试你的网站安全,检测流行安全漏洞。

- 核心定位: 专业的 Web 应用程序漏洞扫描器。

- 扫描目标: 主要针对网站、Web 应用、Web 服务(API)等。它关心的是运行在 Web 服务器上的代码、逻辑和配置。

- 发现漏洞类型:

- OWASP Top 10: 如 SQL 注入、跨站脚本、命令注入、文件上传漏洞等。

- 业务逻辑漏洞: 某些高级版本能发现一些特定的业务逻辑缺陷。

- JavaScript 客户端漏洞: 如 DOM-based XSS。

- CMS 漏洞: 针对常见的 WordPress, Joomla, Drupal 等内容管理系统的已知漏洞。

- 配置错误: 如不安全的 HTTP 头、目录列表等。

- 工作原理: 它会像一个“非常智能的黑客”一样,去爬取你的整个网站,理解网站的结构(表单、链接、API接口),然后向这些入口点发送成千上万种精心构造的恶意请求(Payload),通过分析服务器的响应来判断是否存在漏洞。

- 一句话总结: AWVS 是专门用来“黑”网站的,目标是 Web 应用层。

- AWVS docker安装教程超详细Ubuntu用docker安装AWVS和Nessus

- awvs docker hub主页

- awvs 国内镜像主页

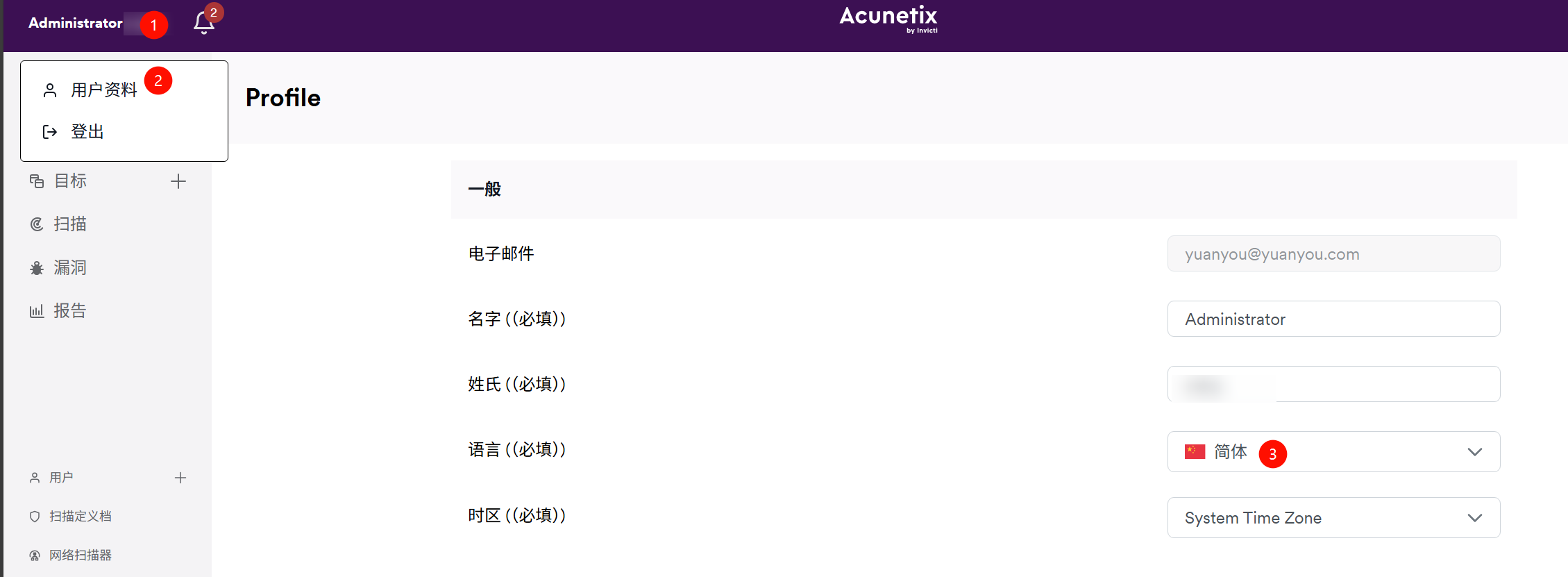

- awvs设置中文语言

六 Nessus

- 核心定位: 业界领先的通用漏洞扫描器/漏洞评估系统。

- 扫描目标: 范围非常广泛,包括但不限于:

- 操作系统: Windows, Linux, macOS 等。

- 网络设备: 路由器、交换机、防火墙。

- 数据库: MySQL, Oracle, SQL Server 等。

- 应用程序和服务: 任何在网络上监听并开放端口的服务(如 FTP, SSH, SMTP, RDP)。

- Web 应用(有限): Nessus 也能做一些基础的 Web 应用扫描,但这并非其核心强项。

- 发现漏洞类型:

- 系统漏洞: 未打补丁的操作系统和软件漏洞(如 Windows 的 MS17-010 “永恒之蓝”)。

- 错误配置: 弱密码策略、不安全的协议(如 Telnet)、开放的危险端口。

- 合规性检查: 可以根据 PCI-DSS、CIS 等安全基线检查系统配置是否符合标准。

- 工作原理: Nessus 拥有一个庞大的插件库(超过 20 万个)。它会首先对目标进行主机发现和端口扫描,然后根据开放的端口和服务,调用相应的插件来检查是否存在已知的漏洞或配置问题。它更像是一个“系统体检医生”。

- 一句话总结: Nessus 是用来检查网络中所有设备“健康状况”的,目标是主机、系统和服务层。

- Nessus docker安装教程超详细Ubuntu用docker安装AWVS和Nessus

- Nessus docker hub主页

- Nessus 国内镜像主页

七 AWVS 和 Nessus

- 它们的关系可以概括为:“术业有专攻,相辅相成”。它们不是竞争关系,而是在渗透测试不同阶段、针对不同目标的互补工具。

1. 核心区别:扫描层面不同

这是最根本的区别。我们可以用一个简单的比喻来理解:

- Nessus 像一个“建筑结构安全检查员”:他会检查你的房子(服务器)的地基(操作系统)是否牢固、墙壁(网络服务)有没有裂缝、门窗(端口)是否锁好。他关心的是房子本身的结构安全问题。

- AWVS 像一个“室内装修和家居安全检查员”:他会进入你的房子内部,检查电线(代码)有没有短路、煤气管道(数据库连接)有没有泄漏、门锁(登录逻辑)是否容易被撬开。他关心的是房子内部的功能和逻辑安全。

2. 在渗透测试流程中的角色

一个完整的渗透测试通常会用到这两款工具,但顺序和目的不同:

- 信息收集与漏洞扫描(初期):

- 首先使用 Nessus:对目标网络或单个服务器进行全面的扫描。目的是快速发现“低垂的果实”(Low-hanging fruit),比如未打补丁的系统、开放的危险端口、弱口令等。这能帮助测试人员快速了解目标的整体安全态势,确定攻击面。

- 然后使用 AWVS:在确定了 Web 服务器后,专门针对其上运行的网站或 Web 应用进行深度扫描。目的是挖掘更深层次的、与业务逻辑相关的应用层漏洞。

- 漏洞验证与利用(中期):

- Nessus 和 AWVS 的报告都只是“疑似漏洞”,需要人工进行验证。

- 测试人员会根据报告,手动去复现漏洞,确认其真实性和危害性。

- 报告与修复建议(后期):

- 将两款工具的扫描结果和人工验证的结果汇总,形成一份完整的渗透测试报告。

- Nessus 的报告会指导系统管理员去“打补丁、改配置”。

- AWVS 的报告会指导开发人员去“修改代码、修复逻辑”。

3 总结与对比表格

| 特性 | AWVS (Acunetix) | Nessus |

|---|---|---|

| 主要用途 | Web 应用程序安全扫描 | 网络和系统漏洞评估 |

| 扫描目标 | 网站、Web API、Web 服务 | 操作系统、网络设备、数据库、各种网络服务 |

| 关注层面 | 应用层 (Layer 7) | 网络层、主机层、服务层 (Layers 3-7,但重点是3-4) |

| 典型漏洞 | SQL注入, XSS, CSRF, 文件上传漏洞 | 系统补丁缺失, 弱口令, 开放危险端口, 错误配置 |

| 在渗透测试中的角色 | Web 渗透专家,深度挖掘 Web 漏洞 | 侦察兵/军医,全面评估资产安全状况 |

| 关系 | 与 Nessus 互补,而非替代 | 与 AWVS 互补,而非替代 |

- AWVS 和 Nessus 都是渗透测试人员武器库中不可或缺的利器。你不能说哪个比哪个更好,只能问“在当前场景下,哪个更合适?”。一个专业的渗透测试团队,通常会同时使用这两款工具,从不同维度对目标进行全面的评估,以确保不遗漏任何关键的安全风险。

更多推荐

已为社区贡献41条内容

已为社区贡献41条内容

所有评论(0)