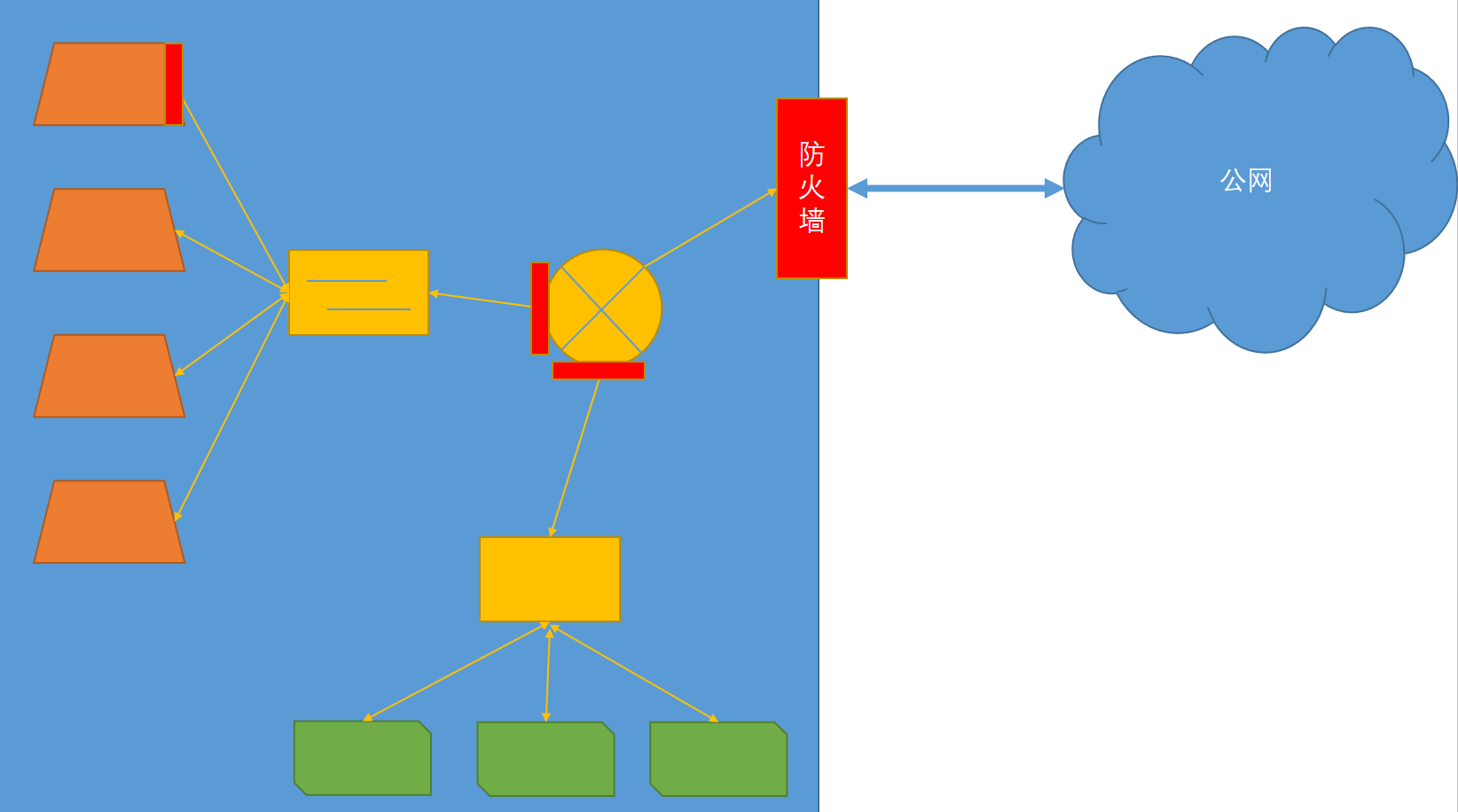

企业安全防护之——防火墙

防火墙发展经历了五代技术演进:从包过滤、状态检测到应用层防护,再到下一代云原生防火墙和AI驱动防火墙,功能不断增强。Linux系统中主要防火墙工具包括:1)iptables基于Netfilter框架,采用四表五链结构进行包过滤和转发;2)nftables作为iptables的现代化替代,提供更高效统一的规则管理;3)firewalld作为高级管理工具,提供动态配置和区域管理。三者在性能、复杂度和管

一、防火墙的发展历程

第一代防火墙:包过滤防火墙(1980年代末-1990年代初);第一代防火墙主要基于包过滤技术,通过检查数据包的头部信息(如源IP地址、目标IP地址、端口号、协议类型等)来决定是否允许数据包通过。

特点:工作在网络层(OSI模型第3层),规则简单,性能较高,但功能有限,无法识别数据包的内容或状态,容易被绕过。例如,它无法阻止伪造IP地址的攻击。

第二代防火墙:状态检测防火墙(1990年代中期);第二代防火墙引入了状态检测技术(Stateful Inspection)。它不仅检查数据包的头部信息,还会跟踪连接的状态(如TCP会话的建立、数据传输和关闭),通过维护状态表来判断数据包是否属于合法会话。

特点:工作在传输层(OSI模型第4层),安全性显著提高,能够防御一些简单的攻击,如SYN洪泛攻击。

第三代防火墙:应用防火墙(2000年代初):随着Web应用和复杂协议的普及,防火墙开始

向应用层(OSI模型第7层)扩展。第三代防火墙被称为应用层防火墙,能够深入检查数据包的

内容,而不仅仅是头部信息。它可以识别特定的应用程序或协议(如HTTP、FTP),并根据应

用层规则进行过滤。

特点:精细化控制,但缺点是性能开销较大

第四代防火墙:下一代防火墙(NGFW,2010年代);它集成了传统防火墙的功能,并加入了

更高级的特性,如入侵检测与防御系统(IDS/IPS)、深度包检测(DPI)、应用识别与控制、

用户身份管理等。

特点:能够根据应用程序、用户行为和威胁情报进行动态调整,适应云计算和移动互联网的复杂环境。例如,它可以识别并阻止加密流量中的恶意行为(如SSL/TLS隧道中的威胁)。

现代防火墙:云原生与AI驱动(2020年代至今):随着云计算、虚拟化和零信任架构的兴

起,防火墙进一步演变为云原生防火墙和AI驱动防火墙。云原生防火墙部署在云环境中,支持

分布式架构,能够保护容器、微服务和多云环境。AI驱动防火墙则利用机器学习和大数据分

析,主动识别未知威胁(如零日攻击),并实现自动化响应。此外,防火墙的功能逐渐融入

SASE(安全访问服务边缘)和XDR(扩展检测与响应)等综合安全框架中,强调全局防护。

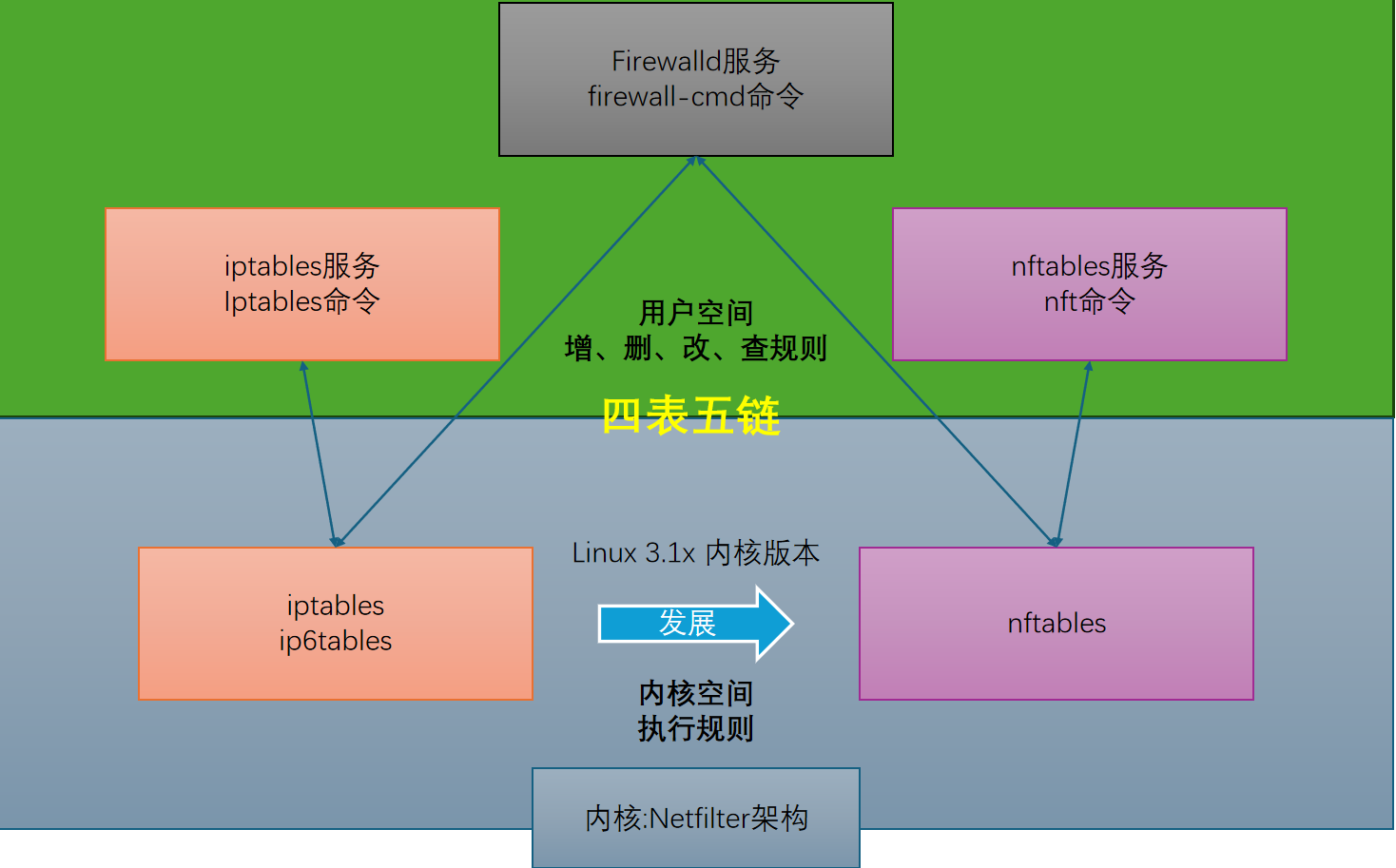

二、Linux中防火墙

1. iptables

简介:基于内核的Netfilter框架开发。它通过定义规则来控制网络数据包的过滤、转发和修改

功能与特点:

- 基于表(tables)和链(chains)管理规则

- 规则匹配:支持基于IP地址、端口、协议(如TCP、UDP、ICMP)、状态(如NEW、ESTABLISHED)等条件过滤数据包

- 状态检测:通过 conntrack 模块支持状态检测,适合实现动态防火墙策略

- 灵活性:支持用户自定义链,规则配置非常灵活

优点:

- 轻量高效,适用于资源有限的系统

- 被广泛支持,几乎所有Linux发行版都预装

缺点:

- 配置复杂,尤其是大规模规则时,管理和调试困难

- 不支持现代功能,如动态更新或高级应用层过滤

例:阻止来自特定IP的流量

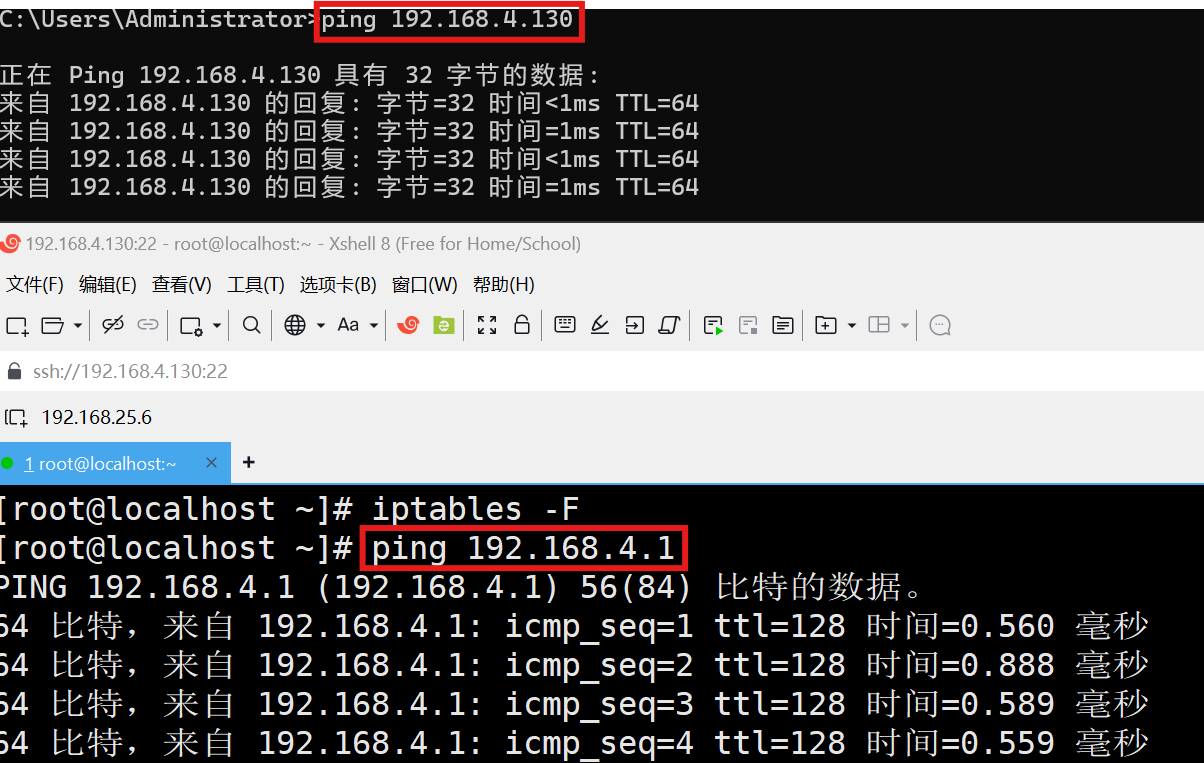

主机:4.130

[root@localhost ~]# iptables -A INPUT -s 192.168.4.1 -j DROP

2. nftables

简介:同样基于Netfilter框架,但提供了更现代化和统一的规则管理方式

功能与特点:

- 统一框架:将 iptables 的多个表(filter、nat 等)名称弱化处理,转成了表类型

- 语法改进:采用更直观的脚本化语法,支持批量操作和原子性更新

- 高效性:内部使用虚拟机(nftables VM)处理规则,性能更优,尤其在复杂规则集下

- 扩展性:支持动态规则更新、集合(sets)功能,可高效管理大量IP或端口

优点:

- 配置更简洁,易于维护和扩展

- 支持现代网络需求,如IPv6优化和容器化环境

- 向下兼容 iptables(通过 iptables-nft 层)

缺点:

- 部分老旧系统不支持

例:创建表并添加规则

nft add table inet my_table

nft add chain inet my_table my_chain {type filter hook input priority 0 \; }

nft add rule inet my_table my_chain ip saddr 192.168.1.100 drop3.firewalld

简介:基于iptables或nftables的高级防火墙管理工具,它提供动态配置和用户友好的管理界面

功能与特点:

- 区域管理:通过“区域”(zones,如 public、trusted、drop)简化规则配置,不同网络接口可绑定不同区域

- 动态更新:支持运行时修改规则,无需重启服务

- 服务抽象:内置服务定义(如ssh、http),无需手动指定端口

- 后端支持:可选择 iptables 或 nftables 作为底层实现(RHEL 8 起默认使用nftables)

优点:

- 配置直观,适合初学者和系统管理员

- 支持图形化界面(firewall-config)和命令行工具(firewall-cmd)

- 适用于桌面和服务器环境

缺点:

- 相比直接使用 iptables/nftables,性能开销略高

- 对于复杂场景,灵活性不如底层工具

例:启动firewalld并设置默认区域

systemctl start firewalld

firewall-cmd --set-default-zone=public

# 允许HTTP服务

firewall-cmd --zone=public --add-service=http --permanent

firewall-cmd --reload4.三者对比

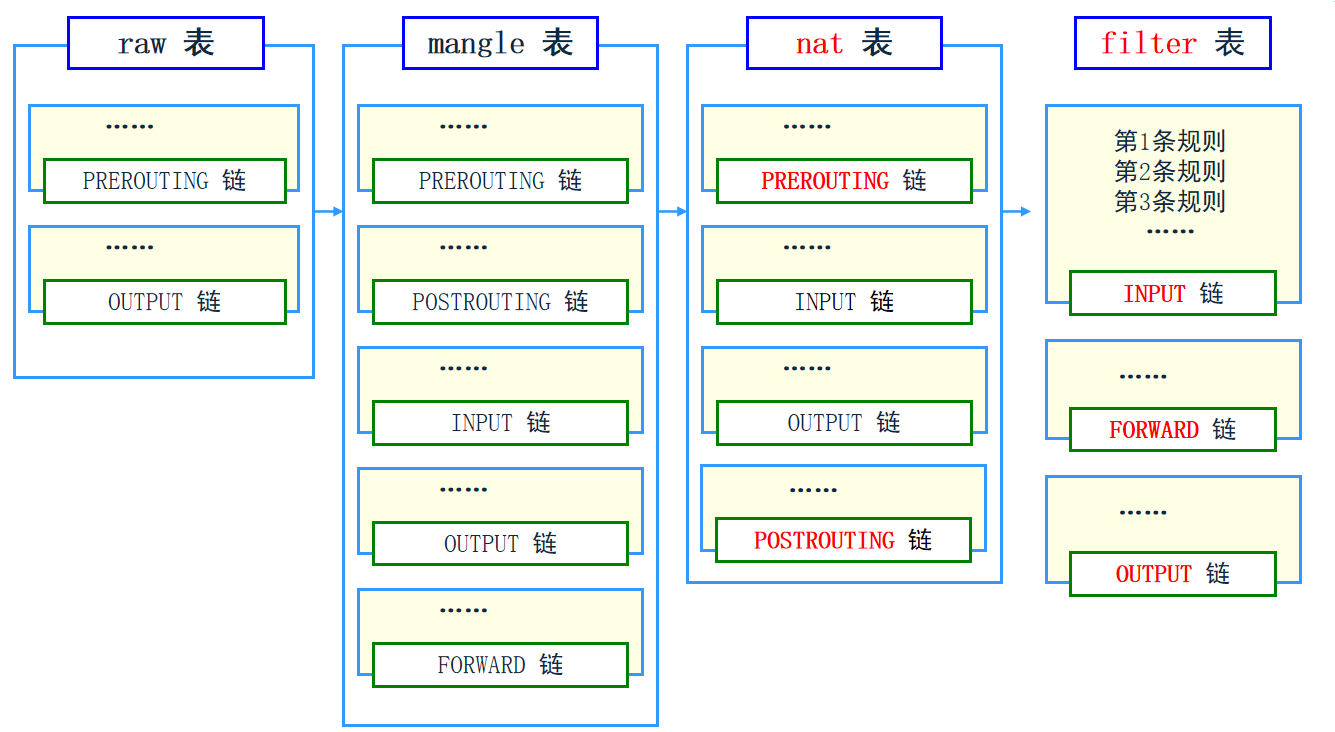

三、iptables防火墙

- 基于内核 Netfilter 框架的经典防火墙工具

- 其核心结构由四张表(tables)和五个链(chains)组成

- 每个表定义了不同的功能,而每个链决定了数据包在特定阶段的处理方式

1. 四表(Tables)

注:iptables 通过表来组织规则,每张表专注于特定的数据包处理功能

filter 表

- 功能作用:负责数据包的过滤,是 iptables 的默认表,用于决定数据包是否被允许通过或不允许通过

- 适用场景:访问控制、阻止特定流量

- 支持的链:INPUT、FORWARD、OUTPUT

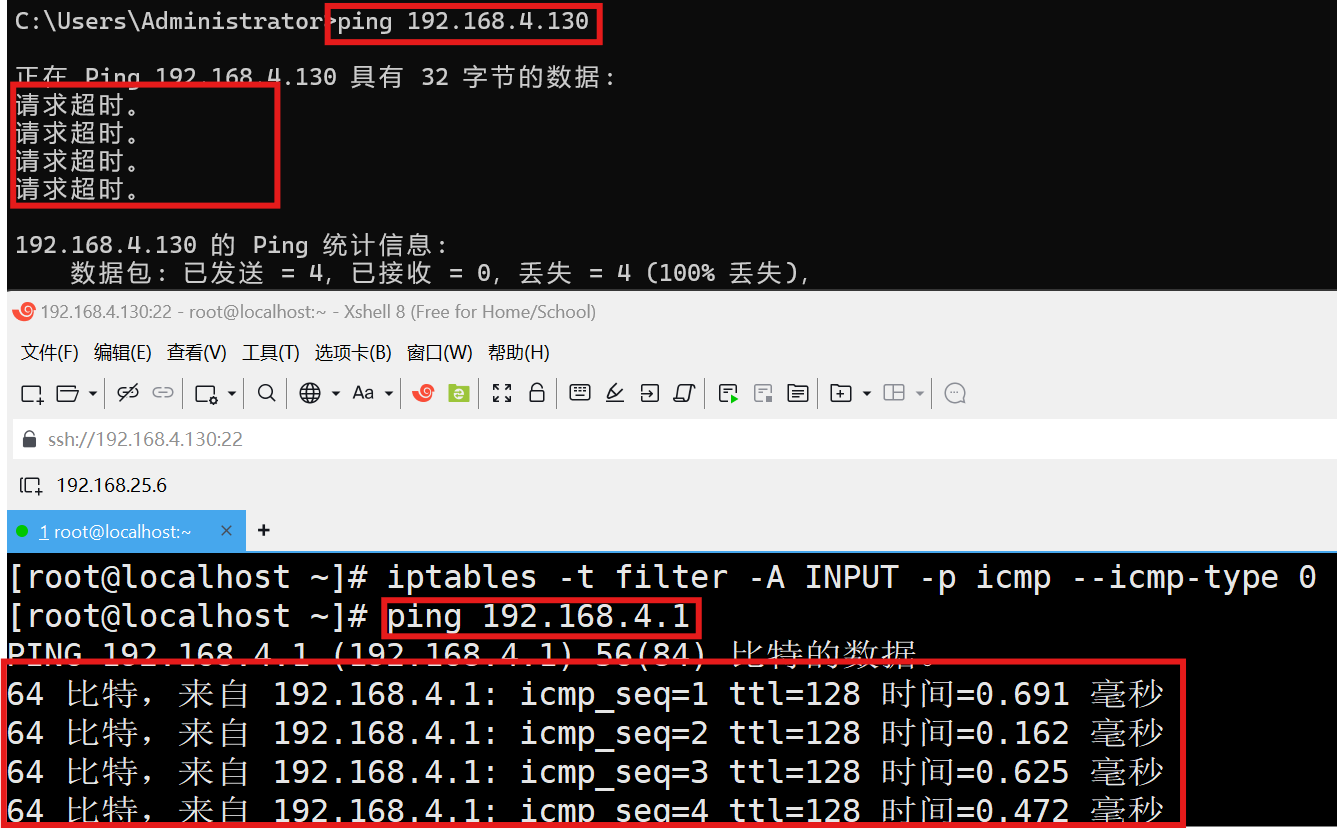

nat 表

- 功能作用:用于网络地址转换(NAT),修改数据包的源地址或目标地址,常用于IP伪装、端口转发等

- 适用场景:内网访问外网、服务器端口映射

- 支持的链:PREROUTING、POSTROUTING、INPUT、OUTPUT(部分支持)

mangle 表

- 功能作用:用于修改数据包的特殊属性,如TTL(生存时间)、TOS(服务类型)或标记数据包供后续处理

- 适用场景:流量整形、QoS(服务质量)控制

- 支持的链:PREROUTING、INPUT、FORWARD、OUTPUT、POSTROUTING

raw 表

- 功能作用:用于在数据包处理的最早阶段进行特殊处理,主要用于设置数据包的“不跟踪”状态(跳过连接跟踪)

- 适用场景:提高性能(如跳过NAT跟踪)、处理特殊流量

- 支持的链:PREROUTING、OUTPUT

2. 五链(Chains)

注:链指的是处理数据包的位置和时机

PREROUTING 链

- 功能作用:数据包进入系统后、路由决策前处理,用于修改目标地址或标记数据包

- 适用表:nat、mangle、raw

INPUT 链

- 功能作用:处理发往本机的数据包,用于本地服务的访问控制

- 适用表:filter、mangle

FORWARD 链

- 功能作用:处理需要转发的流量(即本机作为路由器时),用于控制经过本机的数据包

- 适用表:filter、mangle

OUTPUT 链

- 功能作用:处理本机发出的数据包,用于限制本地发起的流量

- 适用表:filter、nat、mangle、raw

POSTROUTING 链

- 功能作用:数据包离开系统前、路由决策后处理,用于修改源地址或完成NAT

- 适用表:nat、mangle

3.语法格式

格式:命令 位置 条件 策略

案例:iptables -t filter -A INPUT -p tcp --dport 22 -j DROP

选项:

- -A :追加规则

- -I :插入规则

- -L :查看规则

- -n :数字化显示

- -v :显示更加详细信息

- -F :清空规则(-t 表名,仅清空内存中的缓存)

- -D :删除规则

条件(规则):

- -s :判断来源IP地址

- -d :判断目标IP地址

- -p :判断传输协议

- --sport:判断来源端口

- --dport:判断目标端口

- -i :判断入站接口

- -o:判断出站接口

- --icmp-type:判断icmp的具体类型(0:ping应答,8:ping请求)

策略(动作):

- ACCEPT :放行

- REJECT :拒绝

- DROP :丢弃

- SNAT --to-source IP :源地址修改

- MASQUERADE :动态地址转换

- DNAT --to-destination IP :目标地址修改

- REDIRECT --to-ports :将请求其他主机的数据包转发给本机的指定端口

- LOG :将符合条件的数据包记录在日志中

注:防火墙的执行逻辑是自上而下顺序匹配,匹配成功即停止

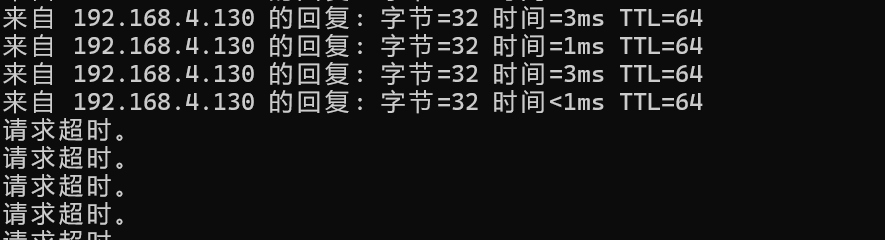

例:使本机能够ping通其他主机,但其他主机ping不通本机

- 添加防火墙规则

[root@localhost ~]# iptables -t filter -A INPUT -p icmp --icmp-type 8 -j DROP

[root@localhost ~]# iptables -t filter -A INPUT -p icmp --icmp-type 0 -j ACCEPT

4.案例展示

filter 表案例

# 阻止特定IP访问本机:阻止192.168.1.100访问本机

iptables -t filter -A INPUT -s 192.168.1.100 -p tcp --dport 22 -j DROP

# 注释:

# -t filter:指定filter表(默认表,可省略)

# -A INPUT:在INPUT链追加规则

# -s 192.168.1.100:匹配源IP为192.168.1.100的数据包

# -j DROP:目标动作为丢弃数据包

# 阻止本机访问外部IP为8.8.8.8的流量

iptables -t filter -A OUTPUT -d 8.8.8.8 -p udp --dport 53 -j DROP

# 注释:

# -t filter:指定filter表

# -A OUTPUT:在OUTPUT链追加规则

# -d 8.8.8.8:匹配目标IP为8.8.8.8的数据包

# -j DROP:丢弃匹配的数据包nat 表案例

# 实现内网IP伪装(SNAT):将内网流量伪装为本机外网IP

iptables -t nat -A POSTROUTING -s 192.168.1.0/24 -o eth0 -j MASQUERADE

# 注释:

# -t nat:指定nat表

# -A POSTROUTING:在POSTROUTING链追加规则

# -s 192.168.1.0/24:匹配源IP为192.168.1.0网段的数据包

# -o eth0:指定出接口为eth0

# -j MASQUERADE:将源地址伪装为eth0的IP(动态NAT-SNAT的一种动态模式)

# 端口转发(DNAT):将外部访问本机80端口的流量转发到内网192.168.1.10:8080

iptables -t nat -A PREROUTING -p tcp --dport 80 -j DNAT --to-destination

192.168.1.10:8080

# 注释:

# -t nat:指定nat表

# -A PREROUTING:在PREROUTING链追加规则

# -p tcp:匹配TCP协议

# --dport 80:匹配目标端口80

# -j DNAT:目标动作为修改目标地址

# --to-destination 192.168.1.10:8080:将数据包转发到指定内网地址和端口

mangle 表案例

# 修改数据包的TTL值:将本机发出数据包的TTL设置为100

iptables -t mangle -A OUTPUT -j TTL --ttl-set 100

# 注释:

# -t mangle:指定mangle表

# -A OUTPUT:在OUTPUT链追加规则

# -j TTL:调用TTL目标模块

# --ttl-set 100:将TTL值设置为100

# 验证:

iptables -t mangle -L OUTPUT -v -n

ping example.com

tcpdump -i eth0 icmp

# 捕获 ICMP 响应,查看 TTL 值是否为 100raw 表案例

# 跳过特定流量的连接跟踪:对来自192.168.1.100的数据包跳过连接跟踪

iptables -t raw -A PREROUTING -s 192.168.1.100 -j NOTRACK

# 注释:

# -t raw:指定raw表

# -A PREROUTING:在PREROUTING链追加规则

# -s 192.168.1.100:匹配源IP为192.168.1.100

# -j NOTRACK:跳过连接跟踪,提高性能

# 跳过本机发出流量的跟踪:对本机发出的UDP流量跳过连接跟踪

iptables -t raw -A OUTPUT -p udp -j NOTRACK

# 注释:

# -t raw:指定raw表

# -A OUTPUT:在OUTPUT链追加规则

# -p udp:匹配UDP协议

# -j NOTRACK:跳过连接跟踪五链案例

PREROUTING 链案例

# 重定向外部HTTP流量:将外部访问80端口的流量重定向到8080端口

iptables -t nat -A PREROUTING -p tcp --dport 80 -j REDIRECT --to-ports 8080

INPUT 链案例

# 允许SSH访问:允许外部访问本机SSH服务

iptables -t filter -A INPUT -p tcp --dport 22 -j ACCEPT

FORWARD 链案例

# 允许内网访问外网:允许192.168.1.0网段的流量转发到外部

iptables -t filter -A FORWARD -s 192.168.1.0/24 -j ACCEPT

OUTPUT 链案例

# 限制本机ping外部:禁止本机发送ICMP请求(ping)

iptables -t filter -A OUTPUT -p icmp --icmp-type echo-request -j DROP

POSTROUTING 链案例

# 伪装内网流量:将内网流量伪装为本机IP

iptables -t nat -A POSTROUTING -s 192.168.1.0/24 -j MASQUERADE四、nftables防火墙

注:表的功能更加统一,用户可以自定义表的类型和功能

1.语法格式

格式:nft add rule 表名 链名 条件1 条件2 ... 策略

常用命令:

- nft add table <family> <表名> ——创建表(如 ip、inet、arp)

- nft add chain <表名> <链名> { type <表类型> hook <挂钩(链类型)> priority <优先级> \; } ——创建链

- nft list ruleset ——查看所有规则

- nft delete rule <表名> <链名> handle <编号> ——删除规则

- nft flush ruleset ——清空所有规则,但保留表和链的定义(仅删除规则条目)

条件(规则):

- ip saddr <IP> ——判断来源IP地址

- ip daddr <IP> ——判断目标IP地址

- ip protocol <协议> ——判断传输协议(如 tcp、udp)

- tcp sport <端口> ——判断来源端口

- tcp dport <端口> ——判断目标端口

- iifname <接口> ——判断入站接口

- oifname <接口> ——判断出站接口

策略(动作):

- accept ——放行

- drop ——丢弃

- reject ——拒绝

- snat to <IP> ——源地址修改

- dnat to <IP:端口> ——目标地址修改

2.案例展示

filter 表案例

# 阻止特定IP访问本机:阻止192.168.1.100访问本机

nft add table ip filter

nft add chain ip filter input { type filter hook input priority 0 \; }

nft add rule ip filter input ip saddr 192.168.1.100 drop

# 禁止本机访问特定网站:阻止本机访问外部IP为8.8.8.8的流量

nft add table ip filter

nft add chain ip filter output { type filter hook output priority 0 \; }

nft add rule ip filter output ip daddr 8.8.8.8 dropnat 表案例

# 实现内网IP伪装(SNAT):将内网流量伪装为本机外网IP

nft add table ip nat

nft add chain ip nat postrouting { type nat hook postrouting priority 100 \;}

nft add rule ip nat postrouting ip saddr 192.168.1.0/24 oifname "eth0" masquerade

# 端口转发(DNAT):将外部访问本机80端口的流量转发到内网192.168.1.10:8080

nft add table ip nat

nft add chain ip nat prerouting { type nat hook prerouting priority 0 \; }

nft add rule ip nat prerouting ip protocol tcp tcp dport 80 dnat to 192.168.1.10:8080mangle 表案例

# 修改数据包的TTL值:将本机发出数据包的TTL设置为100

nft add table ip mangle

nft add chain ip mangle output { type filter hook output priority -150 \; }

nft add rule ip mangle output ip ttl set 100

# 标记数据包以供路由使用:为特定流量打标记

nft add table ip mangle

nft add chain ip mangle prerouting { type filter hook prerouting priority -150 \; }

nft add rule ip mangle prerouting ip saddr 192.168.1.100 meta mark set 1raw 表案例

# 跳过特定流量的连接跟踪:对来自192.168.1.100的数据包跳过连接跟踪

nft add table ip raw

nft add chain ip raw prerouting { type filter hook prerouting priority -300 \; }

nft add rule ip raw prerouting ip saddr 192.168.1.100 ct state untracked

# 跳过本机发出流量的跟踪:对本机发出的UDP流量跳过连接跟踪

nft add table ip raw

nft add chain ip raw output { type filter hook output priority -300 \; }

nft add rule ip raw output ip protocol udp ct state untracked五链案例

prerouting 链案例

# 重定向外部HTTP流量:将外部访问80端口的流量重定向到8080端口

nft add table ip nat

nft add chain ip nat prerouting { type nat hook prerouting priority 0 \; }

nft add rule ip nat prerouting ip protocol tcp tcp dport 80 redirect to :8080

input 链案例

# 允许SSH访问:允许外部访问本机SSH服务

nft add table ip filter

nft add chain ip filter input { type filter hook input priority 0 \; }

nft add rule ip filter input ip protocol tcp tcp dport 22 accept

forward 链案例

# 允许内网访问外网:允许192.168.1.0网段的流量转发到外部

nft add table ip filter

nft add chain ip filter forward { type filter hook forward priority 0 \; }

nft add rule ip filter forward ip saddr 192.168.1.0/24 accept

output 链案例

# 限制本机ping外部:禁止本机发送ICMP请求(ping)

nft add table ip filter

nft add chain ip filter output { type filter hook output priority 0 \; }

nft add rule ip filter output ip protocol icmp icmp type echo-request drop

postrouting 链案例

# 伪装内网流量:将内网流量伪装为本机IP

nft add table ip nat

nft add chain ip nat postrouting { type nat hook postrouting priority 100 \;}

nft add rule ip nat postrouting ip saddr 192.168.1.0/24 masquerade五、firewalld 规则管理服务

1.核心组件

区域(Zones):

- 定义网络环境的信任级别,如 public 、internal 、trusted 等。

- 每个区域包含一组规则,用于处理特定来源的流量。

- 数据包根据来源接口或 IP 地址被分配到对应区域。

服务(Services):

- 预定义的规则模板(如 ssh 、http ),封装了端口和协议。

- 用户可自定义服务,简化规则配置。

规则(Rules):

- 包括直接规则(Direct Rules)和富规则(Rich Rules)。

- 直接规则接近 iptables/nftables 的底层语法,富规则支持更复杂的逻辑(如时间限制)。

后端(Backend):

- Firewalld 通过后端与内核交互,默认支持 nftables,也可切换为 iptables。

2. 数据包处理流程

- 数据包进入系统

- 根据接口或源地址匹配到某个区域(如 public )

- 在该区域内应用服务规则、端口规则或富规则

- 处理结果决定数据包的命运(接受、丢弃等)

3. 运行模式

- 运行时模式(Runtime):临时生效,重启后丢失

- 永久模式(Permanent):保存到配置文件,重启后生效

4.案例展示

案例 1:查看当前活跃区域

# 查看当前区域

[root@localhost ~]# firewall-cmd --get-zones

block dmz drop external home internal nm-shared public trusted work

# 查看当前活跃区域

[root@localhost ~]# firewall-cmd --get-active-zones

public

interfaces: ens160

案例 2:将接口绑定到指定区域

[root@localhost ~]# firewall-cmd --zone=internal --add-interface=eth0 --permanent

success

[root@localhost ~]# firewall-cmd --reload

success

[root@localhost ~]# firewall-cmd --get-active-zones

internal

interfaces: eth0

public

interfaces: ens160

案例 3:创建自定义区域

[root@localhost ~]# firewall-cmd --new-zone=myzone --permanent

success

[root@localhost ~]# firewall-cmd --reload

success

[root@localhost ~]# firewall-cmd --get-zones

block dmz drop external home internal myzone nm-shared public trusted work案例 4:允许区域内的 HTTP 服务

[root@localhost ~]# firewall-cmd --zone=public --add-service=http --permanent

success

[root@localhost ~]# firewall-cmd --reload

success

[root@localhost ~]# firewall-cmd --zone=public --list-services

cockpit dhcpv6-client http ssh

案例 5:移除区域中的 HTTP 服务

[root@localhost ~]# firewall-cmd --zone=public --remove-service=http --permanent

success

[root@localhost ~]# firewall-cmd --reload

success

[root@localhost ~]# firewall-cmd --zone=public --list-services

cockpit dhcpv6-client ssh案例 6:自定义服务并应用

[root@localhost ~]# firewall-cmd --new-service=myservice --permanent

success

[root@localhost ~]# firewall-cmd --service=myservice --add-port=5000/tcp --permanent

success

[root@localhost ~]# firewall-cmd --zone=public --add-service=myservice --permanent

success

[root@localhost ~]# firewall-cmd --reload

success

[root@localhost ~]# firewall-cmd --service=myservice --get-ports --permanent

5000/tcp

[root@localhost ~]# firewall-cmd --zone=public --list-services

cockpit dhcpv6-client myservice ssh

案例 7:开放特定端口

[root@localhost ~]# firewall-cmd --zone=public --add-port=8080/tcp --permanent

success

[root@localhost ~]# firewall-cmd --reload

success

[root@localhost ~]# firewall-cmd --zone=public --list-ports

8080/tcp

案例 8:关闭特定端口

[root@localhost ~]# firewall-cmd --zone=public --remove-port=8080/tcp --permanent

success

[root@localhost ~]# firewall-cmd --reload

success

[root@localhost ~]# firewall-cmd --zone=public --list-ports

注:适用场景——临时或永久关闭不再需要的端口

案例 9:限制特定 IP 访问 SSH

[root@localhost ~]# firewall-cmd --zone=public --add-rich-rule='rule family="ipv4" source address="192.168.1.100" service name="ssh" drop' --permanent

success

[root@localhost ~]# firewall-cmd --reload

success

[root@localhost ~]# firewall-cmd --zone=public --list-rich-rules

rule family="ipv4" source address="192.168.1.100" service name="ssh" drop

案例 10:实现 IP 伪装(MASQUERADE)

[root@localhost ~]# firewall-cmd --zone=public --add-masquerade --permanent

success

[root@localhost ~]# firewall-cmd --reload

success

# 仅查询masquerade的开启状态

[root@localhost ~]# firewall-cmd --zone=public --query-masquerade

yes

案例 11:端口转发(DNAT)

# --add-forward-port:将 public 区域的 TCP 80 端口转发到 192.168.1.10 的 8080 端口

[root@localhost ~]# firewall-cmd --zone=public --add-forward-port=port=80:proto=tcp:toport=8080:toaddr=192.168.1.10

success

[root@localhost ~]# firewall-cmd --zone=public --add-forward-port=port=80:proto=tcp:toport=8080:toaddr=192.168.1.10 --permanent

success

[root@localhost ~]# firewall-cmd --reload

success

[root@localhost ~]# firewall-cmd --zone=public --list-forward-ports

port=80:proto=tcp:toport=8080:toaddr=192.168.1.10

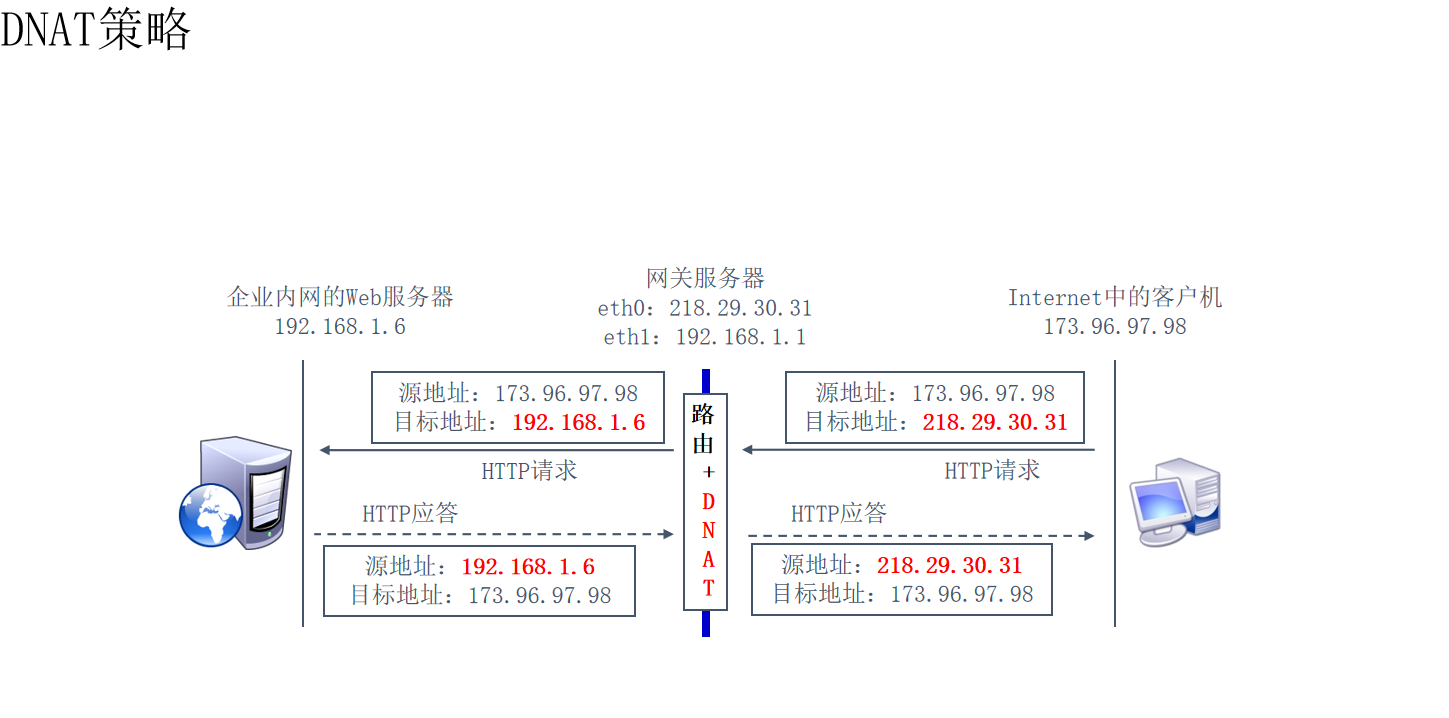

图例:

案例 12:阻止特定 IP 访问所有服务

# 丢弃来自 192.168.1.200 的所有流量

[root@localhost ~]# firewall-cmd --zone=public --add-rich-rule='rule family="ipv4" source address="192.168.1.200" drop'

success

[root@localhost ~]# firewall-cmd --zone=public --add-rich-rule='rule family="ipv4" source address="192.168.1.200" drop' --permanent

success

[root@localhost ~]# firewall-cmd --reload

success

案例 13:允许 ICMP(Ping)请求

[root@localhost ~]# firewall-cmd --zone=public --add-icmp-block=echo-request --permanent

success

[root@localhost ~]# firewall-cmd --reload

success

[root@localhost ~]# firewall-cmd --zone=public --list-all

[root@localhost ~]# firewall-cmd --zone=public --remove-icmp-block=echo-request --permanent

案例 15:查看并保存配置

[root@localhost ~]# firewall-cmd --zone=public --list-all

public (active)

target: default

icmp-block-inversion: no

interfaces: ens160

sources:

services: cockpit dhcpv6-client myservice ssh

ports:

protocols:

forward: yes

masquerade: yes

forward-ports:

port=80:proto=tcp:toport=8080:toaddr=192.168.1.10

source-ports:

icmp-blocks:

rich rules:

rule family="ipv4" source address="192.168.1.200" drop

rule family="ipv4" source address="192.168.1.100" service name="ssh" drop

[root@localhost ~]# firewall-cmd --runtime-to-permanent

success

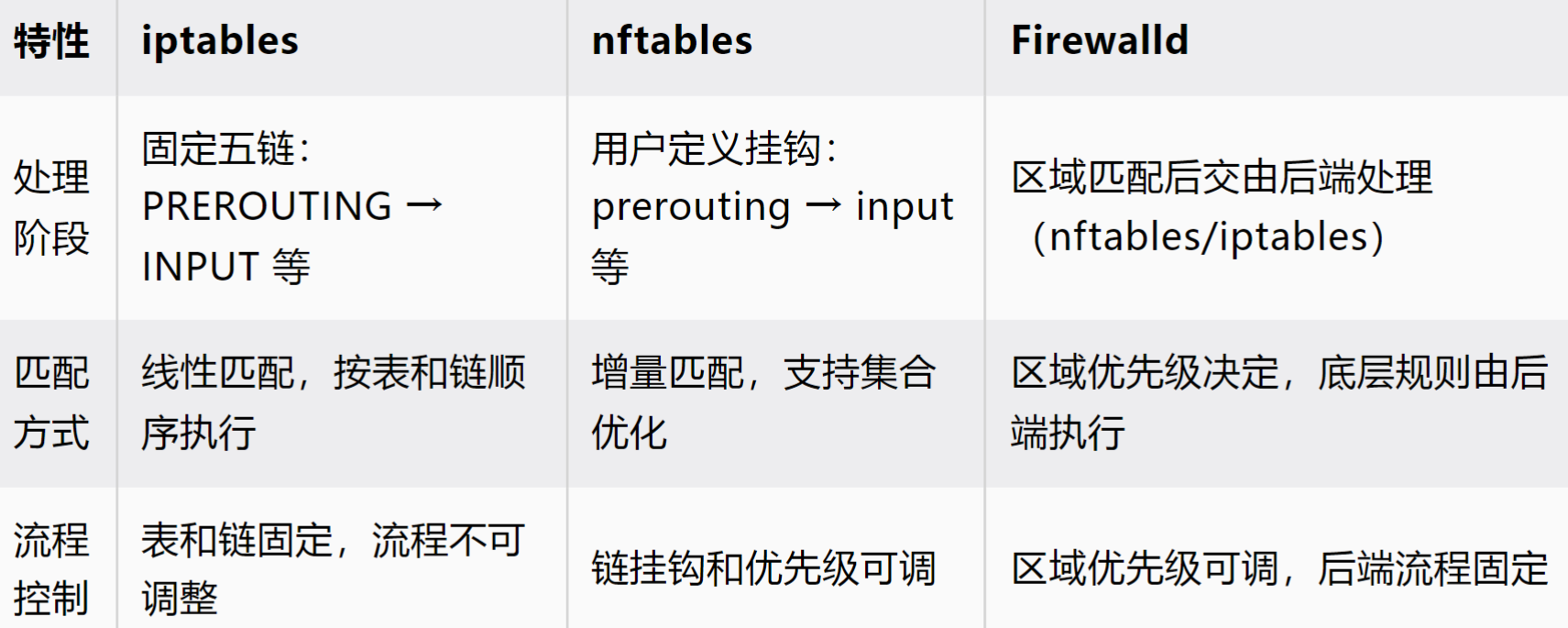

六、firewalld/iptables/nftables对比

1. 结构设计

- iptables:底层工具,结构固定,规则直接映射到内核的表和链

- nftables:底层工具,结构灵活,用户定义表和链,提供更高自由度

- Firewalld:高层管理工具,抽象出区域和服务,屏蔽底层表链细节

2. 规则管理

3. 数据包处理流程

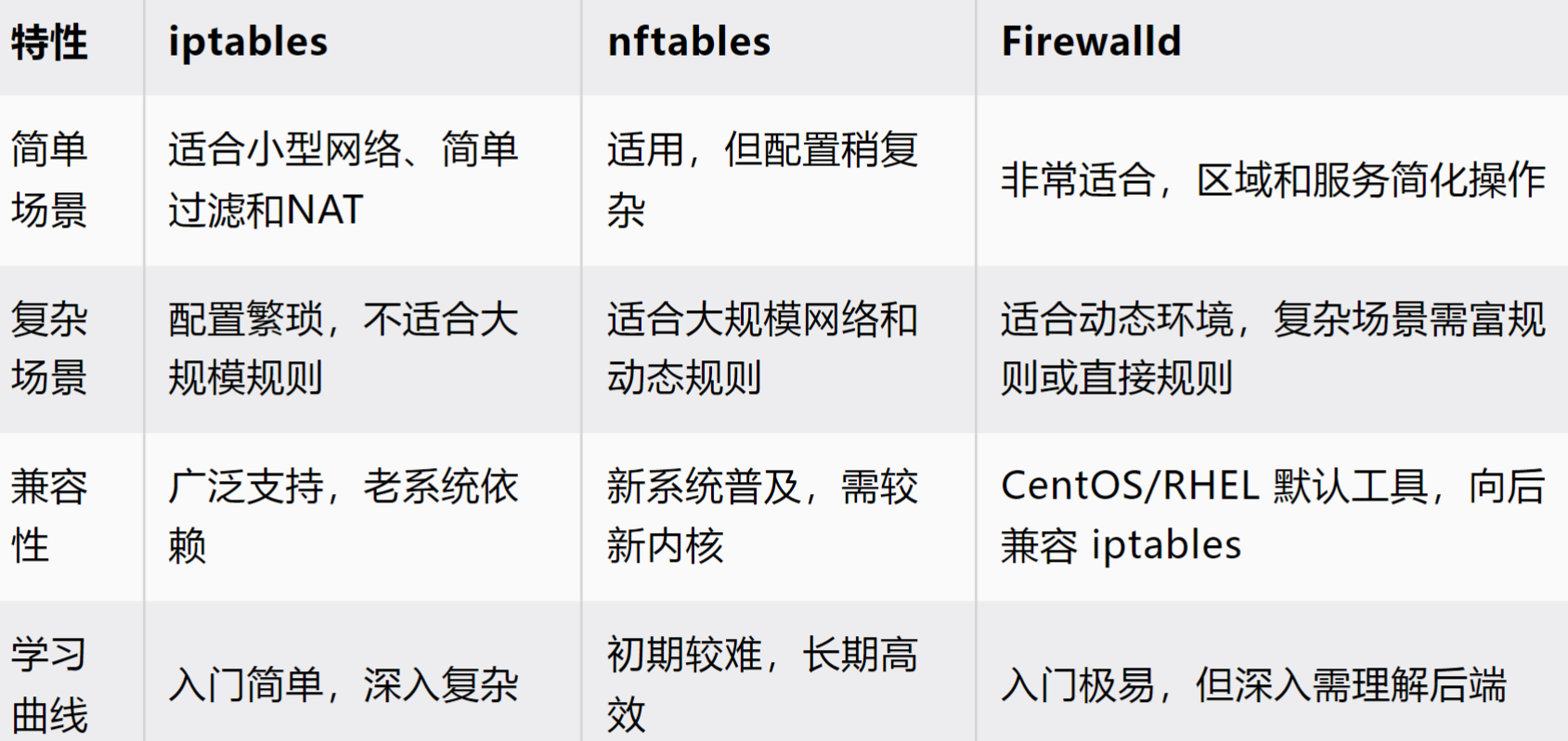

4.使用场景与适用性

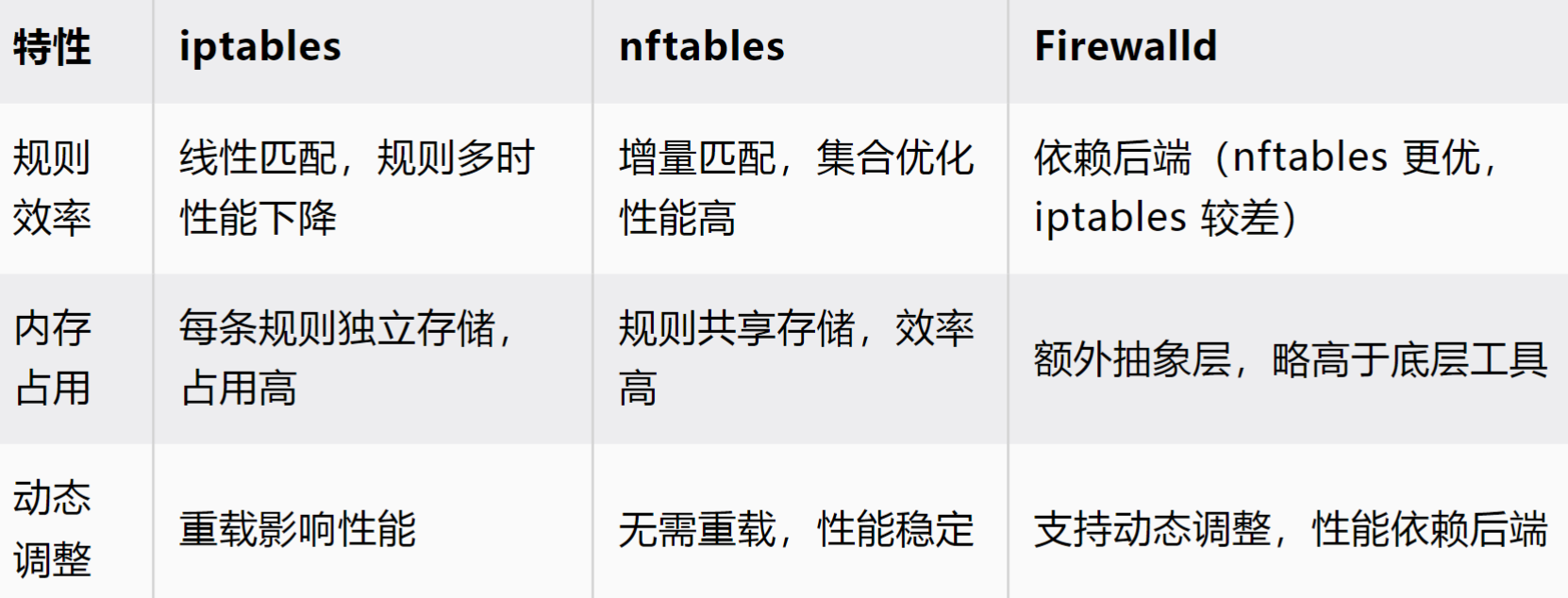

5. 性能对比

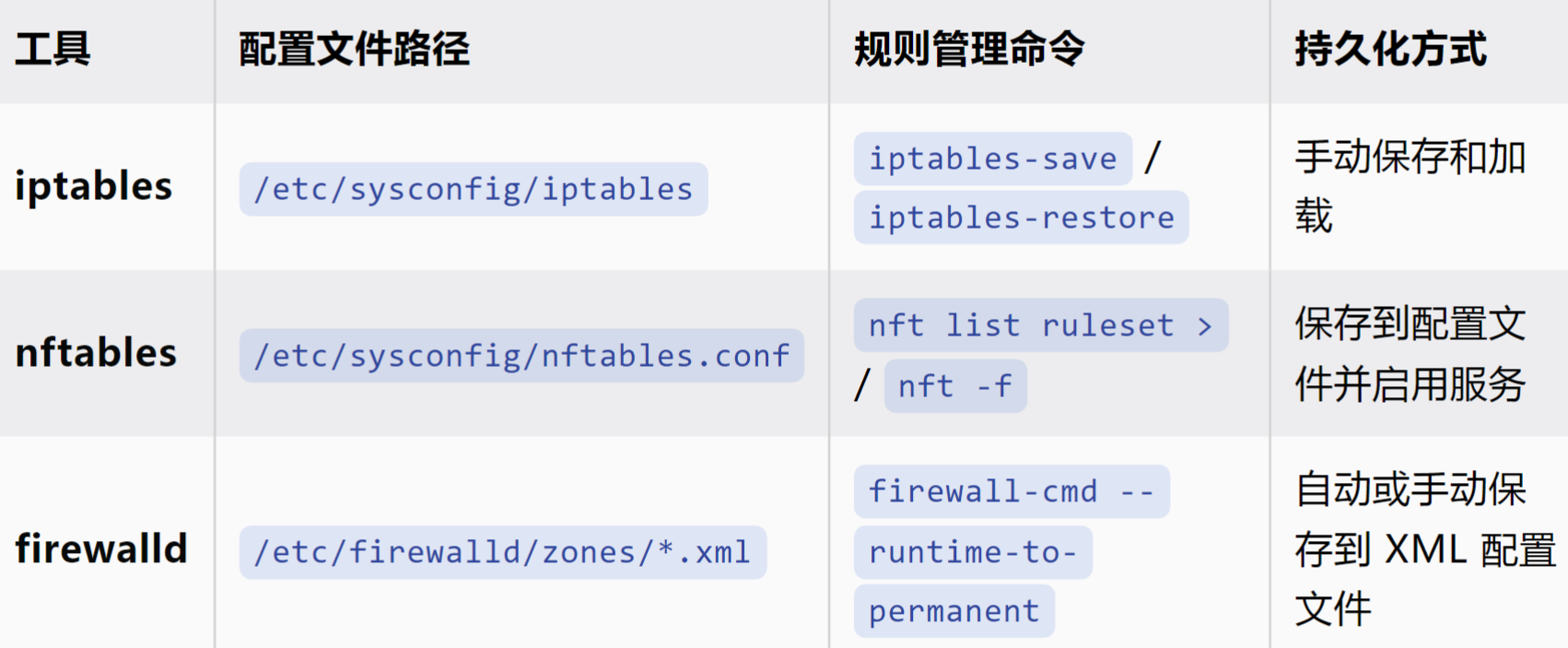

6. 配置保存

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)