车载信息安全防护:从SSL/TLS到防火墙与入侵检测的完整安全体系

车载信息安全防护体系综述 本文系统阐述了车载信息安全防护体系,涵盖从基础加密通信到纵深防御的全方位安全实践。核心内容包括: 通信安全:采用TLS 1.3协议保障车载以太网通信,优化密码套件选择(如AES-256-GCM/ChaCha20-Poly1305)以适应嵌入式环境; 证书管理:构建分层PKI体系,实现ECU证书全生命周期管控,支持OTA安全更新与CRL吊销机制; 纵深防御:整合安全启动链、

🔐 车载信息安全防护

从SSL/TLS到防火墙与入侵检测的完整安全体系

作者:丁林松

邮箱:cnsilan@163.com

微信:littleatendian

📑 目录

- 一、汽车网络安全概述

- 二、车载通信加密:TLS 1.3

- 三、证书管理与PKI体系

- 四、安全启动链

- 五、防火墙配置与管理

- 六、入侵检测系统(IDS)

- 七、CAN总线安全防护

- 八、常见攻击及防护

- 九、ISO 21434标准实践

- 十、实现与工具

一、汽车网络安全概述

1.1 为什么车载安全至关重要

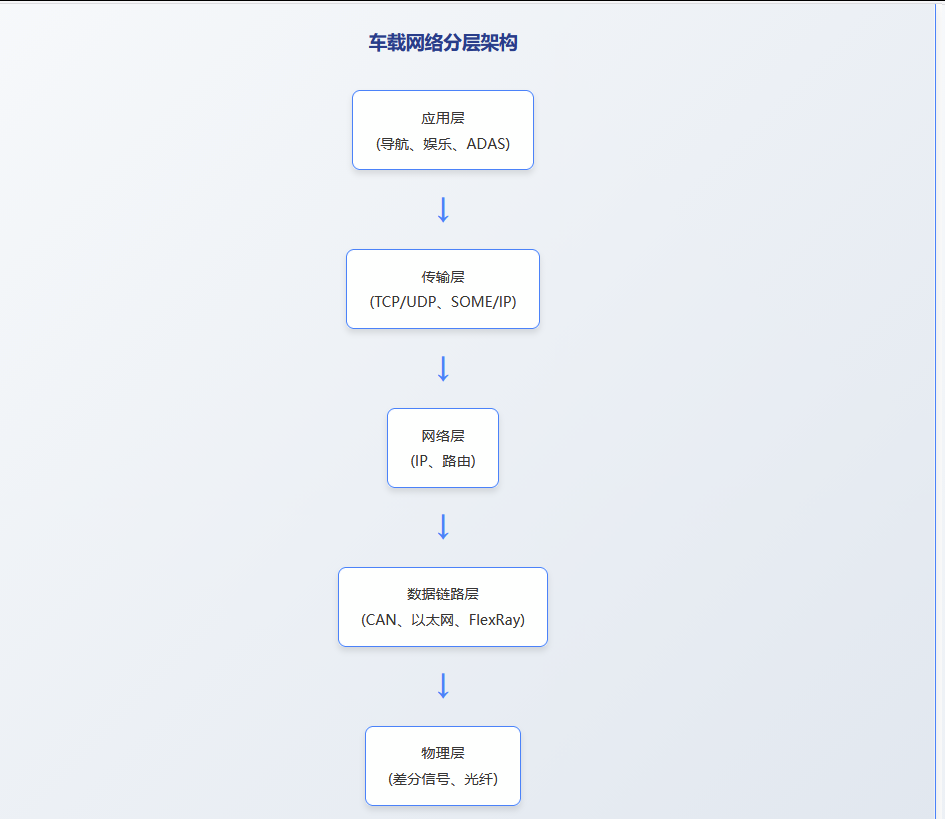

汽车网络安全不仅关系到个人隐私和财产安全,更直接关系到生命安全。现代汽车已经从传统的机械设备演变为"车轮上的计算机",搭载了数十个甚至上百个ECU(电子控制单元),通过CAN、LIN、FlexRay、以太网等多种总线互联。车辆与外部世界的连接也日益紧密:V2X通信、远程诊断、OTA升级、车载娱乐系统等功能使得车辆暴露面大大增加。

真实案全案例

Jeep Cherokee远程劫持事件(2015):安全研究人员Charlie Miller和Chris Valasek通过车载娱乐系统的漏洞,在10英里外通过互联网远程控制了一辆行驶中的Jeep Cherokee,包括转向、制动和加速功能。这起事件导致菲亚特克莱斯勒召回140万辆汽车。

特斯拉Model S密钥克隆攻击(2018):比利时研究人员通过中继攻击,在几秒钟内克隆了Model S的无钥匙进入系统,成功盗走车辆。

1.2 车载网络架构

1.3 威胁模型

| 威胁类型 | 攻击向量 | 潜在影响 | 防护等级 |

|---|---|---|---|

| 物理接入 | OBD-II端口、调试接口 | 完全控制ECU | 高 |

| 无线攻击 | WiFi、蓝牙、蜂窝网络 | 远程代码执行 | 严重 |

| 供应链攻击 | 恶意固件、后门 | 持久化控制 | 严重 |

| 侧信道攻击 | 功耗分析、时序分析 | 密钥泄露 | 中 |

二、车载通信加密:TLS 1.3

2.1 TLS 1.3协议概述

TLS(Transport Layer Security)1.3是最新的传输层安全协议,相比TLS 1.2,它提供了更强的安全性和更快的握手速度。在车载环境中,TLS 1.3主要应用于SOME/IP(Scalable service-Oriented MiddlewarE over IP)通信,保护车载以太网上的服务通信。

TLS 1.3的主要改进

- 简化握手流程:从2-RTT减少到1-RTT,0-RTT模式下可实现零延迟恢复

- 移除不安全算法:删除RSA密钥交换、SHA-1、MD5、RC4、3DES等弱算法

- 强制前向保密:所有密码套件都使用DHE或ECDHE

- 加密握手消息:除ClientHello和ServerHello外,所有握手消息都加密

- 简化密码套件:将认证、加密和HMAC分离,更灵活的配置

2.2 TLS 1.3在SOME/IP中的应用

SOME/IP是AUTOSAR定义的面向服务的中间件协议,用于车载以太网通信。SOME/IP over TLS(也称为SOME/IP-SD-TLS)在传输层为服务发现和方法调用提供端到端加密。

// SOME/IP over TLS配置示例

{

"service_id": 0x1234,

"instance_id": 0x0001,

"method_id": 0x8001,

"tls_config": {

"version": "TLS1.3",

"cipher_suites": [

"TLS_AES_256_GCM_SHA384",

"TLS_CHACHA20_POLY1305_SHA256"

],

"certificate_path": "/etc/automotive/certs/ecu_cert.pem",

"private_key_path": "/etc/automotive/keys/ecu_key.pem",

"ca_cert_path": "/etc/automotive/ca/root_ca.pem",

"verify_peer": true,

"verify_depth": 3

}

}2.3 密码套件选择

在车载环境中,需要平衡安全性和性能。推荐的密码套件配置:

| 密码套件 | 密钥交换 | 加密算法 | 性能 | 推荐度 |

|---|---|---|---|---|

| TLS_AES_256_GCM_SHA384 | ECDHE | AES-256-GCM | 高 | ⭐⭐⭐⭐⭐ |

| TLS_CHACHA20_POLY1305_SHA256 | ECDHE | ChaCha20-Poly1305 | 很高 | ⭐⭐⭐⭐⭐ |

| TLS_AES_128_GCM_SHA256 | ECDHE | AES-128-GCM | 极高 | ⭐⭐⭐⭐ |

ChaCha20-Poly1305在车载中的优势

ChaCha20-Poly1305是一种基于软件的加密算法,相比AES-GCM,它在没有AES硬件加速的嵌入式平台上性能更优。许多车载ECU由于成本考虑,并未配备AES-NI指令集,此时ChaCha20成为更好的选择。

三、证书管理与PKI体系

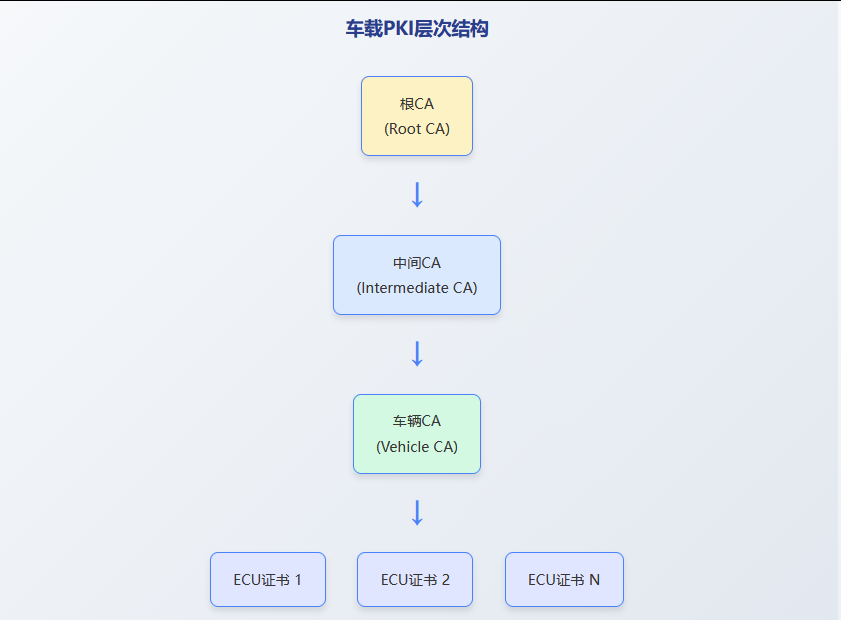

3.1 车载PKI架构

公钥基础设施(PKI)是实现车载安全通信的基石。车载PKI采用分层的证书颁发机构(CA)结构,确保各ECU之间的可信通信。

车载PKI层次结构

3.2 证书生命周期管理

证书管理包括以下关键阶段:

1. 证书申请与颁发

// 使用OpenSSL生成ECU密钥对

openssl ecparam -name prime256v1 -genkey -out ecu_private.key

// 生成证书签名请求(CSR)

openssl req -new -key ecu_private.key -out ecu.csr \

-subj "/C=CN/ST=Beijing/L=Beijing/O=Automotive/OU=ECU/CN=ecu-tcu-001"

// CA签名颁发证书

openssl x509 -req -in ecu.csr -CA ca_cert.pem -CAkey ca_key.pem \

-CAcreateserial -out ecu_cert.pem -days 365 \

-extensions v3_req -extfile openssl.cnf2. 证书分发

证书分发可以通过以下方式实现:

- 生产线预装:在ECU生产过程中预先烧录证书

- OTA更新:通过安全的OTA通道远程更新证书

- 诊断接口:通过UDS(Unified Diagnostic Services)协议注入证书

3. 证书撤销

证书撤销列表(CRL):由CA维护的已撤销证书列表,定期更新并分发给所有ECU。

在线证书状态协议(OCSP):实时查询证书状态,但在车载环境中由于网络限制,应用受限。

增量CRL:为减少带宽消耗,可使用增量CRL,仅分发自上次更新以来的变化。

3.3 证书字段与扩展

车载证书应包含特定的扩展字段以支持车辆特定的安全策略:

// X.509 v3证书扩展示例

X509v3 extensions:

X509v3 Key Usage: critical

Digital Signature, Key Encipherment

X509v3 Extended Key Usage:

TLS Web Server Authentication, TLS Web Client Authentication

X509v3 Subject Alternative Name:

DNS:ecu-tcu-001.vehicle.local, IP:192.168.1.10

X509v3 Certificate Policies:

Policy: 1.2.3.4.5.6.7.8.1 (Automotive Security Policy)

X509v3 Authority Information Access:

OCSP - URI:http://ocsp.automotive-ca.com

CA Issuers - URI:http://ca.automotive-ca.com/ca.crt

X509v3 CRL Distribution Points:

Full Name:

URI:http://crl.automotive-ca.com/ca.crl四、安全启动链

4.1 安全启动概述

安全启动(Secure Boot)确保ECU从上电到应用程序运行的整个过程中,每一层软件都经过验证,防止恶意软件的注入。安全启动链建立信任根(Root of Trust),通过逐层验证形成信任链。

安全启动链流程

4.2 验证机制

每个启动阶段都需要验证下一阶段的完整性和真实性:

1. 基于哈希的验证

// 计算固件SHA-256哈希

def calculate_firmware_hash(firmware_path):

sha256_hash = hashlib.sha256()

with open(firmware_path, "rb") as f:

for byte_block in iter(lambda: f.read(4096), b""):

sha256_hash.update(byte_block)

return sha256_hash.hexdigest()

// 验证哈希值

def verify_firmware_hash(firmware_path, expected_hash):

actual_hash = calculate_firmware_hash(firmware_path)

return actual_hash == expected_hash2. 基于数字签名的验证

// 使用RSA签名验证固件

from cryptography.hazmat.primitives import hashes

from cryptography.hazmat.primitives.asymmetric import padding

def verify_firmware_signature(firmware_path, signature, public_key):

with open(firmware_path, 'rb') as f:

firmware_data = f.read()

try:

public_key.verify(

signature,

firmware_data,

padding.PSS(

mgf=padding.MGF1(hashes.SHA256()),

salt_length=padding.PSS.MAX_LENGTH

),

hashes.SHA256()

)

return True

except Exception:

return False4.3 防回滚机制

防回滚(Anti-Rollback)机制防止攻击者将固件降级到存在已知漏洞的旧版本。实现方法包括:

- 单调计数器:在硬件中维护单调递增的版本计数器,每次更新后递增,无法回退

- 版本号检查:在固件中嵌入版本号,启动时检查新固件版本是否不低于当前版本

- eFuse技术:使用一次性可编程的eFuse存储最小允许版本号

防回滚实施注意事项

防回滚机制必须谨慎实施,因为一旦激活,无法回退。建议:

- 在生产环境激活前进行充分测试

- 保留紧急恢复机制,如物理按键组合进入恢复模式

- 记录每个版本的回滚策略,避免合法降级需求被阻止

五、防火墙配置与管理

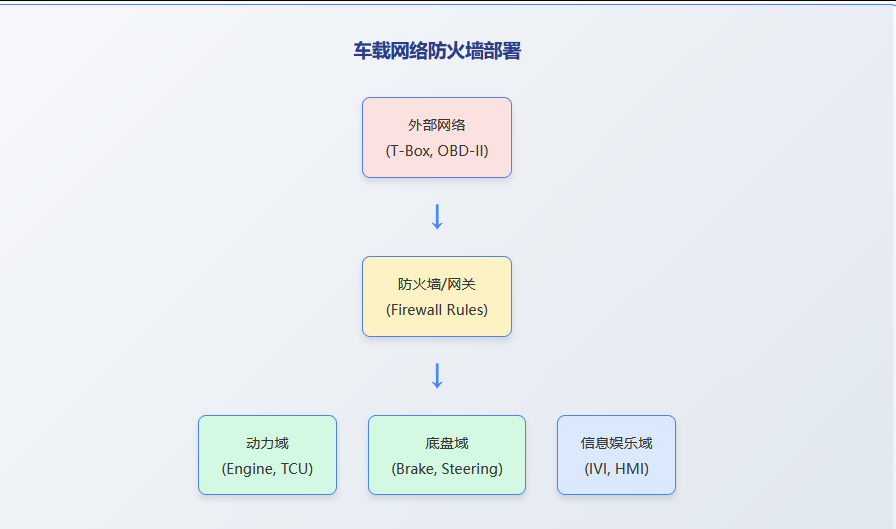

5.1 车载防火墙架构

车载防火墙部署在网络边界,如网关ECU,保护内部网络免受外部攻击。典型架构包括:

5.2 iptables规则设计

在基于Linux的车载网关上,可使用iptables配置防火墙规则:

#!/bin/bash

# 车载网关防火墙规则

# 清空现有规则

iptables -F

iptables -X

iptables -Z

# 设置默认策略:拒绝所有入站,允许出站

iptables -P INPUT DROP

iptables -P FORWARD DROP

iptables -P OUTPUT ACCEPT

# 允许本地回环

iptables -A INPUT -i lo -j ACCEPT

# 允许已建立的连接

iptables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

# 允许来自信任网络的SOME/IP通信

iptables -A INPUT -s 192.168.10.0/24 -p tcp --dport 30500:30510 -j ACCEPT

iptables -A INPUT -s 192.168.10.0/24 -p udp --dport 30500:30510 -j ACCEPT

# 允许CAN网关流量(假设使用socketCAN over UDP)

iptables -A INPUT -p udp --dport 29536 -j ACCEPT

# 限制SSH访问(仅诊断网络)

iptables -A INPUT -s 192.168.100.0/24 -p tcp --dport 22 -j ACCEPT

# 限速规则:防止DOS攻击

iptables -A INPUT -p tcp --syn -m limit --limit 10/s --limit-burst 20 -j ACCEPT

iptables -A INPUT -p tcp --syn -j DROP

# 阻止常见攻击

iptables -A INPUT -p tcp --tcp-flags ALL NONE -j DROP # NULL包

iptables -A INPUT -p tcp --tcp-flags ALL ALL -j DROP # XMAS包

iptables -A INPUT -f -j DROP # 分片包

# 日志可疑流量

iptables -A INPUT -j LOG --log-prefix "FIREWALL-DROP: " --log-level 4

# 保存规则

iptables-save > /etc/iptables/rules.v45.3 应用层防火墙

除网络层防火墙外,还需实现应用层防火墙,针对车载协议进行深度检测:

// SOME/IP应用层防火墙伪代码

class SomeIpFirewall:

def __init__(self):

self.allowed_services = {

0x1234: [0x8001, 0x8002], # Service ID: Allowed Method IDs

0x5678: [0x8003]

}

self.rate_limits = {}

def check_packet(self, packet):

service_id = packet.service_id

method_id = packet.method_id

client_id = packet.client_id

# 1. 白名单检查

if service_id not in self.allowed_services:

self.log_and_drop(packet, "Service not in whitelist")

return False

if method_id not in self.allowed_services[service_id]:

self.log_and_drop(packet, "Method not in whitelist")

return False

# 2. 速率限制

if self.is_rate_limited(client_id, service_id):

self.log_and_drop(packet, "Rate limit exceeded")

return False

# 3. 有效性检查

if not self.validate_payload(packet):

self.log_and_drop(packet, "Invalid payload")

return False

return True六、入侵检测系统(IDS)

6.1 基于Suricata的入侵检测

Suricata是一个开源的高性能入侵检测系统,可部署在车载网关上监控异常流量。

Suricata规则示例

# 检测SOME/IP异常流量

alert tcp any any -> $VEHICLE_NET any (msg:"SOME/IP Invalid Message Type"; \

content:"|00 00 00|"; offset:0; depth:3; \

content:"|FF|"; offset:3; depth:1; \

sid:1000001; rev:1;)

# 检测CAN总线重放攻击

alert udp any any -> any 29536 (msg:"CAN Replay Attack Detected"; \

detection_filter:track by_src, count 100, seconds 1; \

sid:1000002; rev:1;)

# 检测异常的诊断请求

alert tcp any any -> $VEHICLE_NET 14229 (msg:"UDS Unauthorized Access"; \

content:"|27 01|"; offset:0; depth:2; \

sid:1000003; rev:1;)

# 检测端口扫描

alert tcp any any -> $VEHICLE_NET any (flags:S; \

detection_filter:track by_src, count 10, seconds 5; \

msg:"Port Scan Detected"; \

sid:1000004; rev:1;)6.2 基于行为的异常检测

除了基于签名的检测,还需实现基于行为的异常检测,识别未知攻击:

import numpy as np

from sklearn.ensemble import IsolationForest

class BehaviorBasedIDS:

def __init__(self):

self.model = IsolationForest(contamination=0.1, random_state=42)

self.baseline_established = False

def train_baseline(self, normal_traffic):

"""

使用正常流量建立基线

"""

features = self.extract_features(normal_traffic)

self.model.fit(features)

self.baseline_established = True

def extract_features(self, traffic):

"""

提取流量特征

"""

features = []

for packet in traffic:

feature_vector = [

packet.size,

packet.inter_arrival_time,

packet.payload_entropy,

packet.src_port,

packet.dst_port,

packet.protocol,

packet.flags,

len(packet.payload)

]

features.append(feature_vector)

return np.array(features)

def detect_anomaly(self, packet):

"""

检测异常报文

"""

if not self.baseline_established:

return False

feature = self.extract_features([packet])

prediction = self.model.predict(feature)

# -1表示异常,1表示正常

return prediction[0] == -16.3 CAN总线入侵检测

CAN总线由于其广播特性和缺乏认证机制,特别容易受到攻击。针对CAN的IDS需要考虑:

CAN IDS检测方法

- 频率分析:监控CAN ID的消息发送频率,检测异常变化

- 序列分析:分析消息序列模式,识别异常顺序

- 数据一致性:检查数据字段的有效性和合理性

- 源地址验证:通过指纹识别发送源,检测伪造消息

class CANIntrusionDetector:

def __init__(self):

self.expected_frequencies = {} # CAN ID -> 期望频率(Hz)

self.message_history = {} # CAN ID -> 历史消息列表

self.alerts = []

def learn_baseline(self, can_trace, duration=60):

"""

从正常CAN流量学习基线

"""

message_counts = {}

for msg in can_trace:

can_id = msg.arbitration_id

message_counts[can_id] = message_counts.get(can_id, 0) + 1

# 计算每个CAN ID的发送频率

for can_id, count in message_counts.items():

self.expected_frequencies[can_id] = count / duration

def detect_frequency_anomaly(self, can_id, observed_frequency, tolerance=0.2):

"""

检测频率异常

"""

if can_id not in self.expected_frequencies:

self.raise_alert("Unknown CAN ID", can_id)

return True

expected = self.expected_frequencies[can_id]

deviation = abs(observed_frequency - expected) / expected

if deviation > tolerance:

self.raise_alert("Frequency Anomaly", can_id,

f"Expected: {expected}Hz, Observed: {observed_frequency}Hz")

return True

return False

def detect_replay_attack(self, message):

"""

检测重放攻击

"""

can_id = message.arbitration_id

data = message.data

if can_id not in self.message_history:

self.message_history[can_id] = []

# 检查是否在短时间内出现相同的消息

history = self.message_history[can_id]

for hist_msg in history[-100:]: # 检查最近100条消息

if hist_msg.data == data and \

(message.timestamp - hist_msg.timestamp) < 0.1: # 100ms内

self.raise_alert("Potential Replay Attack", can_id)

return True

# 记录消息

self.message_history[can_id].append(message)

return False七、CAN总线安全防护

7.1 CAN安全挑战

CAN(Controller Area Network)总线是车载网络的核心,但其设计时并未考虑安全性:

| 安全缺陷 | 描述 | 后果 |

|---|---|---|

| 广播特性 | 所有节点都能接收所有消息 | 隐私泄露、信息嗅探 |

| 无认证机制 | 任何节点都能发送任意CAN ID的消息 | 消息伪造、注入攻击 |

| 无加密 | 所有数据以明文传输 | 敏感信息泄露 |

| 优先级仲裁 | 低ID号(高优先级)总能赢得总线访问 | 拒绝服务攻击 |

7.2 CAN安全增强方案

1. CAN FD with Security

CAN FD(Flexible Data-Rate)提供了更高的带宽,为集成安全机制提供了空间:

// CAN FD安全消息格式

struct SecureCANMessage {

uint32_t can_id; // 11位或29位ID

uint8_t data[64]; // CAN FD支持最多64字节

uint8_t mac[16]; // 消息认证码(MAC)

uint32_t counter; // 单调递增计数器(防重放)

uint8_t signature[32]; // 可选:数字签名

};2. CANAuth协议

CANAuth是一种轻量级的CAN认证协议,使用HMAC保护关键消息:

import hmac

import hashlib

class CANAuth:

def __init__(self, shared_key):

self.key = shared_key

self.counter = 0

def create_secure_message(self, can_id, data):

"""

创建带MAC的安全CAN消息

"""

self.counter += 1

# 构造MAC输入

mac_input = (

can_id.to_bytes(4, 'big') +

self.counter.to_bytes(4, 'big') +

data

)

# 计算HMAC-SHA256,取前8字节

mac = hmac.new(self.key, mac_input, hashlib.sha256).digest()[:8]

# 消息格式:[数据 | 计数器 | MAC]

secure_data = data + self.counter.to_bytes(4, 'big') + mac

return can_id, secure_data

def verify_message(self, can_id, secure_data):

"""

验证安全CAN消息

"""

if len(secure_data) < 12: # 至少4字节计数器 + 8字节MAC

return False, None

# 提取各部分

data = secure_data[:-12]

counter = int.from_bytes(secure_data[-12:-8], 'big')

received_mac = secure_data[-8:]

# 验证计数器(防重放)

if counter <= self.counter:

return False, None

# 计算期望的MAC

mac_input = (

can_id.to_bytes(4, 'big') +

counter.to_bytes(4, 'big') +

data

)

expected_mac = hmac.new(self.key, mac_input, hashlib.sha256).digest()[:8]

# 验证MAC

if not hmac.compare_digest(received_mac, expected_mac):

return False, None

self.counter = counter

return True, data7.3 CAN网关安全

CAN网关是连接不同CAN总线的关键点,应实施严格的安全策略:

- 消息过滤:只允许白名单中的CAN ID通过

- 速率限制:限制每个CAN ID的消息发送频率

- 数据验证:检查数据字段的有效范围

- 日志记录:记录所有穿越网关的消息,用于事后分析

八、常见攻击及防护

8.1 重放攻击

攻击原理

攻击者捕获合法的CAN消息(如解锁指令),并在之后重新发送,以复现相同的动作。

防护措施

- 时间戳:在消息中包含时间戳,接收方拒绝过期消息

- 随机数(Nonce):每条消息包含唯一的随机数

- 序列号:使用单调递增的序列号,接收方拒绝旧序列号

8.2 拒绝服务(DOS)攻击

攻击者通过发送大量高优先级CAN消息,占用总线带宽,导致合法消息无法发送。

防护代码示例

class DOSProtection:

def __init__(self):

self.message_counts = {} # {can_id: count}

self.time_windows = {} # {can_id: start_time}

self.threshold = 100 # 每秒最大消息数

self.blocked_ids = set()

def check_message(self, can_id, timestamp):

"""

检查是否为DOS攻击

"""

# 初始化

if can_id not in self.message_counts:

self.message_counts[can_id] = 0

self.time_windows[can_id] = timestamp

# 检查是否在同一时间窗口(1秒)

if timestamp - self.time_windows[can_id] > 1.0:

# 新的时间窗口,重置计数

self.message_counts[can_id] = 0

self.time_windows[can_id] = timestamp

# 增加计数

self.message_counts[can_id] += 1

# 检查是否超过阈值

if self.message_counts[can_id] > self.threshold:

self.blocked_ids.add(can_id)

self.raise_alert(f"DOS attack detected from CAN ID 0x{can_id:X}")

return False # 阻止消息

return True # 允许消息8.3 中间人攻击(MITM)

在以太网通信中,攻击者可能拦截并修改ECU之间的通信。

TLS防护MITM

TLS协议通过以下机制防护中间人攻击:

- 证书验证:客户端验证服务器证书的有效性和可信度

- 密钥交换:使用DHE/ECDHE进行密钥交换,确保前向保密

- 完整性保护:每个TLS记录都包含MAC,防止消息被篡改

8.4 固件降级攻击

攻击者尝试将ECU固件降级到存在已知漏洞的旧版本。

class AntiRollback:

def __init__(self):

self.minimum_version = self.read_efuse_version()

def read_efuse_version(self):

"""

从eFuse读取最小允许版本号

(实际实现需要硬件支持)

"""

# 模拟读取

return 10 # 版本号

def verify_firmware_version(self, new_firmware):

"""

验证新固件版本号

"""

new_version = new_firmware.get_version()

if new_version < self.minimum_version:

raise SecurityError(

f"Firmware version {new_version} is below minimum "

f"allowed version {self.minimum_version}"

)

return True

def update_minimum_version(self, new_version):

"""

更新最小版本号(不可逆操作)

"""

if new_version > self.minimum_version:

self.write_efuse_version(new_version)

self.minimum_version = new_version九、ISO 21434标准实践

9.1 ISO 21434概述

ISO 21434是专门针对道路车辆网络安全工程的国际标准,于2021年8月正式发布。该标准定义了在汽车生命周期内管理网络安全风险的流程。

ISO 21434核心要素

- 组织网络安全管理:建立网络安全文化和管理体系

- 项目相关网络安全管理:项目级别的安全活动

- 持续网络安全活动:威胁监测和漏洞管理

- 风险评估方法:TARA(Threat Analysis and Risk Assessment)

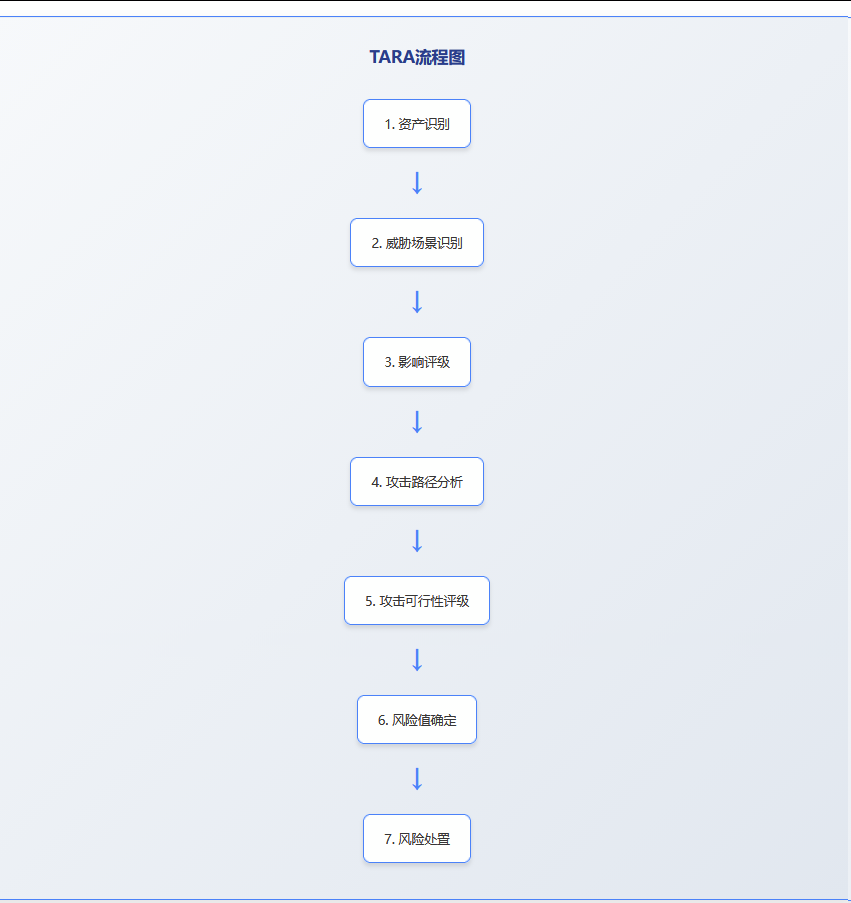

9.2 威胁分析与风险评估(TARA)

TARA是ISO 21434的核心方法论,系统地识别、分析和评估网络安全风险。

TARA流程

风险评级矩阵

| 影响等级 | 攻击可行性 | |||

|---|---|---|---|---|

| 高 | 中 | 低 | 很低 | |

| 严重 | 高 | 中 | 低 | 很低 |

| 重大 | 中 | 低 | 很低 | 很低 |

| 中等 | 低 | 很低 | 很低 | 很低 |

| 轻微 | 很低 | 很低 | 很低 | 很低 |

9.3 安全目标与需求

基于TARA的结果,制定安全目标和安全需求:

# 安全目标示例

Security_Goal_SG01:

ID: SG-01

描述: "防止未经授权的远程访问车辆控制功能"

资产: 转向ECU, 制动ECU

威胁: 远程代码执行

影响: 严重(可能导致事故)

ASIL: ASIL-D

安全需求:

- SR-01: 所有远程通信必须使用TLS 1.3加密

- SR-02: 实施双因素认证

- SR-03: 限制远程访问的IP白名单

- SR-04: 所有远程命令必须记录审计日志

- SR-05: 实施入侵检测系统监控异常访问9.4 安全测试与验证

ISO 21434要求对安全控制措施进行充分的测试和验证:

- 模糊测试(Fuzzing):向系统输入随机或半随机数据,测试鲁棒性

- 渗透测试:模拟真实攻击场景,评估防御有效性

- 漏洞扫描:使用自动化工具扫描已知漏洞

- 代码审计:人工审查关键代码,发现潜在安全问题

十、实现与工具

10.1 车载安全监控台架构

完整的车载安全监控台应包含以下模块:

安全监控台系统架构

10.2 关键技术实现

1. CAN报文捕获

import can

class CANMonitor:

def __init__(self, interface='can0'):

self.bus = can.interface.Bus(

interface,

bustype='socketcan',

bitrate=500000

)

self.running = False

def start_capture(self, callback):

"""

开始捕获CAN报文

"""

self.running = True

while self.running:

message = self.bus.recv(timeout=1.0)

if message:

callback(message)

def stop_capture(self):

"""

停止捕获

"""

self.running = False

self.bus.shutdown()2. 以太网流量分析

from scapy.all import sniff, IP, TCP, UDP

class EthernetMonitor:

def __init__(self, interface='eth0'):

self.interface = interface

self.packet_count = 0

self.statistics = {

'tcp': 0,

'udp': 0,

'other': 0

}

def packet_handler(self, packet):

"""

处理捕获的数据包

"""

self.packet_count += 1

if TCP in packet:

self.statistics['tcp'] += 1

self.analyze_tcp(packet)

elif UDP in packet:

self.statistics['udp'] += 1

self.analyze_udp(packet)

else:

self.statistics['other'] += 1

def analyze_tcp(self, packet):

"""

分析TCP数据包

"""

src_ip = packet[IP].src

dst_ip = packet[IP].dst

src_port = packet[TCP].sport

dst_port = packet[TCP].dport

# SOME/IP检测(端口范围30500-30599)

if 30500 <= dst_port <= 30599:

self.analyze_someip(packet)

def start_monitor(self):

"""

开始监控

"""

sniff(

iface=self.interface,

prn=self.packet_handler,

store=False

)3. 固件签名验证

from cryptography.hazmat.primitives import hashes

from cryptography.hazmat.primitives.asymmetric import padding

from cryptography.hazmat.backends import default_backend

from cryptography.x509 import load_pem_x509_certificate

class FirmwareVerifier:

def __init__(self, ca_cert_path):

with open(ca_cert_path, 'rb') as f:

cert_data = f.read()

self.ca_cert = load_pem_x509_certificate(

cert_data,

default_backend()

)

def verify_firmware(self, firmware_path, signature_path, cert_path):

"""

验证固件签名

"""

# 1. 验证证书链

with open(cert_path, 'rb') as f:

cert_data = f.read()

ecu_cert = load_pem_x509_certificate(cert_data, default_backend())

if not self.verify_certificate_chain(ecu_cert):

return False, "Certificate verification failed"

# 2. 读取固件和签名

with open(firmware_path, 'rb') as f:

firmware_data = f.read()

with open(signature_path, 'rb') as f:

signature = f.read()

# 3. 验证签名

public_key = ecu_cert.public_key()

try:

public_key.verify(

signature,

firmware_data,

padding.PSS(

mgf=padding.MGF1(hashes.SHA256()),

salt_length=padding.PSS.MAX_LENGTH

),

hashes.SHA256()

)

return True, "Signature verification passed"

except Exception as e:

return False, f"Signature verification failed: {str(e)}"

def verify_certificate_chain(self, cert):

"""

验证证书链

"""

ca_public_key = self.ca_cert.public_key()

try:

ca_public_key.verify(

cert.signature,

cert.tbs_certificate_bytes,

padding.PKCS1v15(),

cert.signature_hash_algorithm

)

return True

except:

return False10.3 实时监控界面实现

使用PySide6实现现代化的监控界面:

from PySide6.QtWidgets import QMainWindow, QWidget, QVBoxLayout

from PySide6.QtCharts import QChart, QChartView, QLineSeries

from PySide6.QtCore import QTimer

class SecurityDashboard(QMainWindow):

def __init__(self):

super().__init__()

self.setWindowTitle("车载安全监控台")

self.setGeometry(100, 100, 1280, 800)

# 创建主界面

self.setup_ui()

# 启动定时更新

self.timer = QTimer()

self.timer.timeout.connect(self.update_dashboard)

self.timer.start(1000) # 每秒更新

def setup_ui(self):

"""

设置用户界面

"""

central_widget = QWidget()

self.setCentralWidget(central_widget)

layout = QVBoxLayout()

central_widget.setLayout(layout)

# 添加流量监控图表

self.traffic_chart = self.create_traffic_chart()

chart_view = QChartView(self.traffic_chart)

layout.addWidget(chart_view)

def create_traffic_chart(self):

"""

创建流量监控图表

"""

series = QLineSeries()

series.setName("网络流量 (KB/s)")

chart = QChart()

chart.addSeries(series)

chart.setTitle("实时网络流量监控")

chart.createDefaultAxes()

return chart

def update_dashboard(self):

"""

更新仪表板数据

"""

# 获取最新的监控数据并更新界面

pass10.4 部署建议

安全监控台部署最佳实践

- 硬件选择:使用具有硬件加密加速的ECU或网关

- 网络部署:在车载以太网主干网络部署,镜像所有流量

- 存储规划:使用循环日志,保留最近7-30天的安全事件

- 告警策略:分级告警,关键事件实时通知,一般事件批量报告

- 性能优化:使用异步处理和并行分析,避免阻塞实时流量

总结

车载信息安全是一个复杂而关键的领域,需要从多个层面构建纵深防御体系。从底层的CAN总线安全,到应用层的TLS加密通信;从Bootloader的安全启动,到运行时的入侵检测;从网络边界的防火墙,到持续的威胁监测,每一个环节都不可或缺。

ISO 21434标准为汽车网络安全工程提供了系统的方法论和流程指导。在实际开发中,应将安全贯穿于整个车辆生命周期,从设计阶段的威胁建模,到开发阶段的安全编码,再到运营阶段的漏洞响应。

关键要点回顾

- 纵深防御:单一的安全措施无法应对所有威胁,需要多层次的防护体系

- 最小权限原则:每个ECU和服务只应拥有完成任务所需的最小权限

- 默认安全:系统设计应遵循"默认拒绝"策略,只明确允许的操作才能执行

- 持续监控:安全是一个动态过程,需要持续监控和响应新出现的威胁

- 生命周期管理:从设计到报废,每个阶段都需要考虑安全因素

随着汽车智能化和网联化的深入发展,车载安全面临的挑战也将不断演变。作为汽车安全工程师,我们需要保持对新技术和新威胁的敏感性,不断学习和改进安全防护措施,为用户提供安全可靠的智能网联汽车。

未来挑战

- 量子计算对当前加密算法的威胁

- AI驱动的智能攻击

- V2X通信的安全保障

- 自动驾驶系统的安全认证

- 跨域协作的安全机制

作者:生命之诗

📧 邮箱:cnsilan@163.com

💬 微信:littleatendian

更多推荐

已为社区贡献8条内容

已为社区贡献8条内容

所有评论(0)