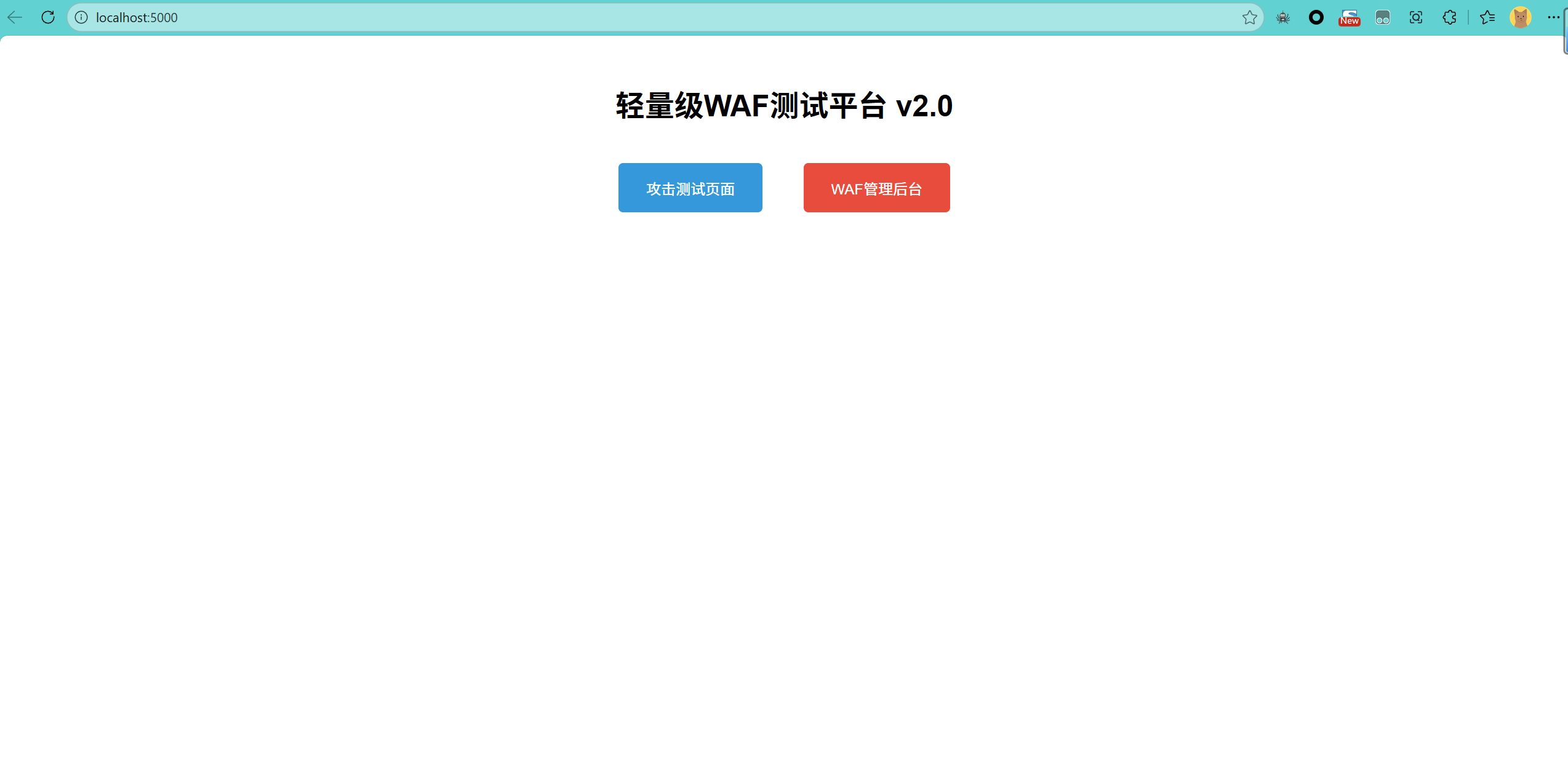

信息安全技术应用专业毕业设计《轻量级Web应用防火墙(WAF)设计与原型实现》

本文提出了一种轻量级Web应用防火墙(WAF)的设计方案,采用反向代理架构实现请求过滤功能。系统核心包括请求解析、规则匹配、动作执行和日志记录四个模块,通过正则表达式规则检测SQL注入、XSS等常见攻击。原型基于Python+Flask开发,支持规则配置和日志管理,具有部署灵活、对应用透明的特点。文章详细阐述了规则引擎设计、HTTP请求解析、性能优化等关键技术,并提供了简化代码示例。该方案兼顾安全

·

《轻量级Web应用防火墙(WAF)设计与原型实现》

毕业设计目标: 设计并实现一个轻量级、易部署、可配置的WAF原型系统,核心功能是拦截常见的Web攻击(如SQL注入、XSS等),并具备基本的日志记录和告警能力。

一、 核心设计思路 (轻量化)

- 架构选择: 采用 反向代理模式。WAF作为独立服务部署在Web服务器(如Nginx, Apache)之前,所有客户端请求先经过WAF过滤,合法请求再转发给后端服务器。

- 优势: 部署灵活,对后端应用透明,易于扩展。

- 规则引擎: 实现一个基于规则匹配的核心引擎。

- 规则来源: 可内置常见攻击模式的签名规则(正则表达式),并允许用户通过配置文件或简单管理界面自定义规则。

- 规则格式: 每条规则应包含匹配字段(如URL, Header, Body)、匹配模式(正则表达式)、匹配动作(如拦截、记录、放行)。

- 检测点: 主要检查HTTP请求的:

URL和Query StringHTTP Headers(特别是User-Agent,Referer,Cookie等)HTTP Body(POST/PUT 请求的参数)

- 功能模块:

- 请求解析模块: 解析HTTP请求,提取需要检测的部分。

- 规则匹配模块: 应用规则集进行匹配检测。

- 动作执行模块: 根据匹配结果执行动作(拦截、记录日志、告警、放行)。

- 日志记录模块: 记录拦截事件(时间、IP、攻击类型、匹配规则等)。

- 管理接口模块: 提供简单的规则管理、日志查看、开关控制等接口(可选)。

二、 关键技术点与实现

- Web框架/服务器: 使用 Python + Flask / Django (快速开发) 或 Golang (高性能) 实现WAF服务本身。也可以考虑基于 Nginx Lua模块 (OpenResty) 开发,性能极高且轻量。

- HTTP请求解析: 利用框架提供的请求对象或自行解析原始HTTP报文。

- 规则匹配引擎:

- 核心是 正则表达式匹配。需要设计高效的正则表达式来检测攻击模式。

- 实现规则集的加载、解析和匹配逻辑。

- 优化: 考虑使用高效的字符串匹配算法库或对规则进行预处理(如构建Trie树)以提高性能。

- 日志记录:

- 记录到文件(如

waf.log)或数据库(如SQLite)。 - 日志格式示例:

[时间戳] [客户端IP] [请求方法] [URL] [攻击类型] [匹配规则ID] [动作]

- 记录到文件(如

- 拦截与响应:

- 当检测到攻击时,返回一个自定义的拦截页面(如

403 Forbidden)或简单的拒绝响应。

- 当检测到攻击时,返回一个自定义的拦截页面(如

- 管理接口 (可选):

- 提供简单的RESTful API或Web界面,用于查看日志、启用/禁用规则、添加自定义规则。

三、 原型实现 (Python + Flask 示例)

from flask import Flask, request, abort

import re

import logging

app = Flask(__name__)

# 配置日志

logging.basicConfig(filename='waf.log', level=logging.INFO,

format='[%(asctime)s] [%(clientip)s] %(message)s')

# 定义规则 (简化示例)

RULES = [

# SQL注入检测规则 (检测单引号、分号、union等)

{

'id': 1,

'field': 'query|body', # 检查query string 或 body

'pattern': r"('|;|--|union|select|drop)", # 简化正则

'action': 'block', # 动作:拦截

'description': 'Potential SQL Injection'

},

# XSS检测规则 (检测<script>、onerror等)

{

'id': 2,

'field': 'query|body|headers',

'pattern': r"(<script|onerror|javascript:)", # 简化正则

'action': 'block',

'description': 'Potential XSS Attack'

},

# 更多规则...

]

@app.before_request

def waf_middleware():

client_ip = request.remote_addr

path = request.path

method = request.method

# 检查请求参数 (Query String)

for key, values in request.args.lists():

for value in values:

if check_rules(value, 'query'):

log_and_block(client_ip, method, path, value)

return # 拦截请求

# 检查请求体 (Form Data, JSON等 - 需要根据Content-Type解析)

if request.data and len(request.data) > 0:

# 这里简单处理,实际需要根据Content-Type解析

body_str = request.data.decode('utf-8', errors='ignore')

if check_rules(body_str, 'body'):

log_and_block(client_ip, method, path, body_str)

return

# 检查特定Headers (例如 User-Agent)

user_agent = request.headers.get('User-Agent', '')

if check_rules(user_agent, 'headers'):

log_and_block(client_ip, method, path, user_agent)

return

def check_rules(input_str, field_type):

"""检查输入字符串是否匹配规则"""

for rule in RULES:

if field_type in rule['field']: # 检查字段类型是否符合规则定义

if re.search(rule['pattern'], input_str, re.IGNORECASE):

return rule # 返回匹配到的规则对象

return None

def log_and_block(client_ip, method, path, matched_value):

"""记录日志并拦截请求"""

# 这里简化处理,实际应记录匹配到的规则信息

msg = f"Blocked! Method: {method}, Path: {path}, Value: {matched_value}"

logging.info(msg, extra={'clientip': client_ip})

abort(403, description="Request Blocked by WAF") # 返回403拦截

if __name__ == '__main__':

app.run(host='0.0.0.0', port=8080) # WAF监听端口

说明:

- WAF服务运行在

8080端口。 - 后端Web服务器(如运行在

8000端口)需要配置反向代理,将所有请求先转发给localhost:8080。 - 这是一个极其简化的原型,实际需要:

- 更完善、更精确的正则表达式规则。

- 对请求体进行更智能的解析(处理JSON, XML等)。

- 规则管理(加载、保存、动态更新)。

- 更详细的日志记录(记录匹配的规则ID、描述等)。

- 性能优化(规则编译、缓存)。

- 错误处理和健壮性。

四、 性能优化考虑 (轻量级)

- 规则编译: 在启动时或加载新规则时,将正则表达式预编译。

- 匹配优化: 对规则进行优先级排序,高频或高风险规则优先匹配;考虑使用更高效的匹配算法。

- 缓存: 对合法请求的路径或参数进行短暂缓存,短时间内重复请求可跳过部分检查。

- 异步处理: 将日志记录等非关键操作异步化,减少请求处理延迟。

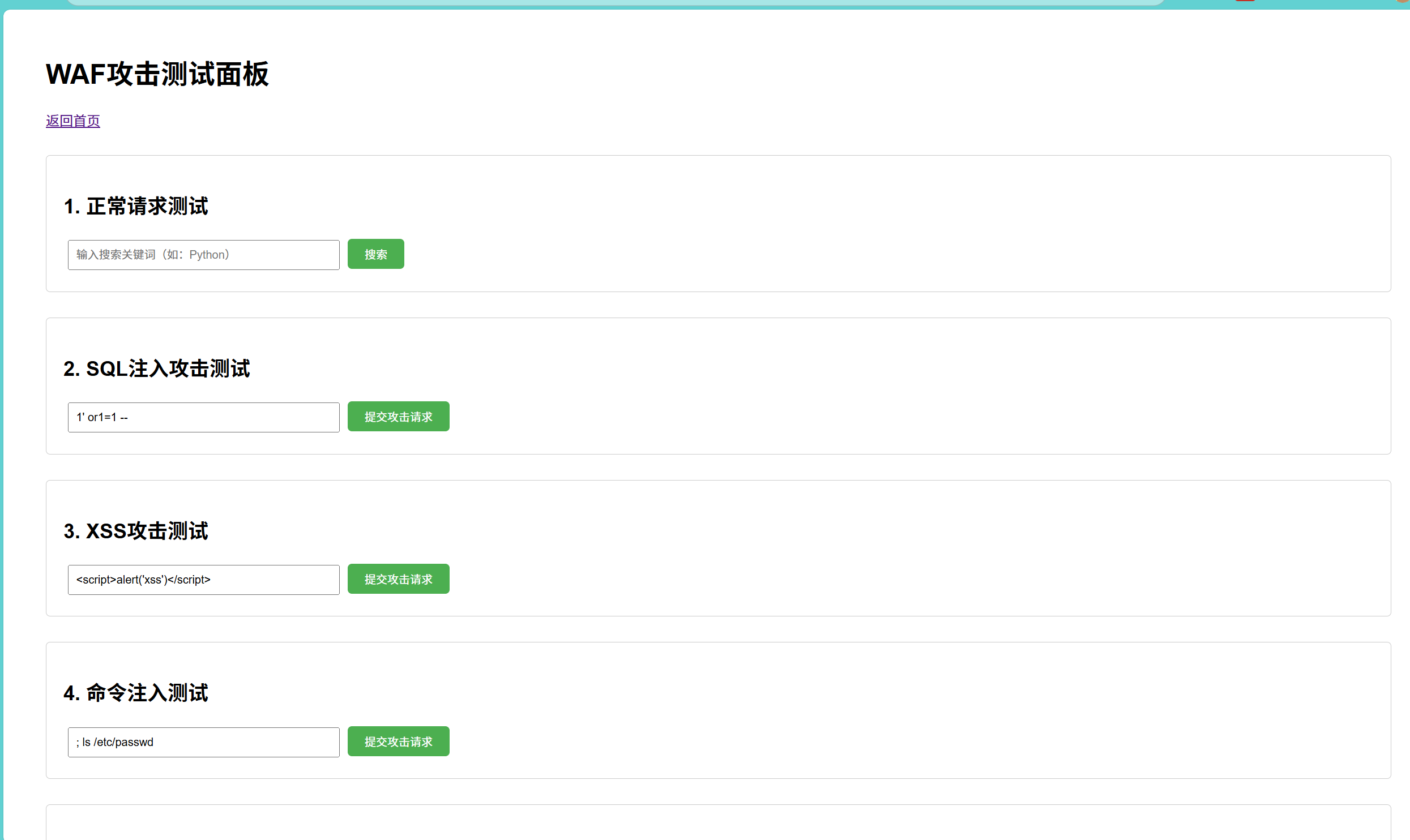

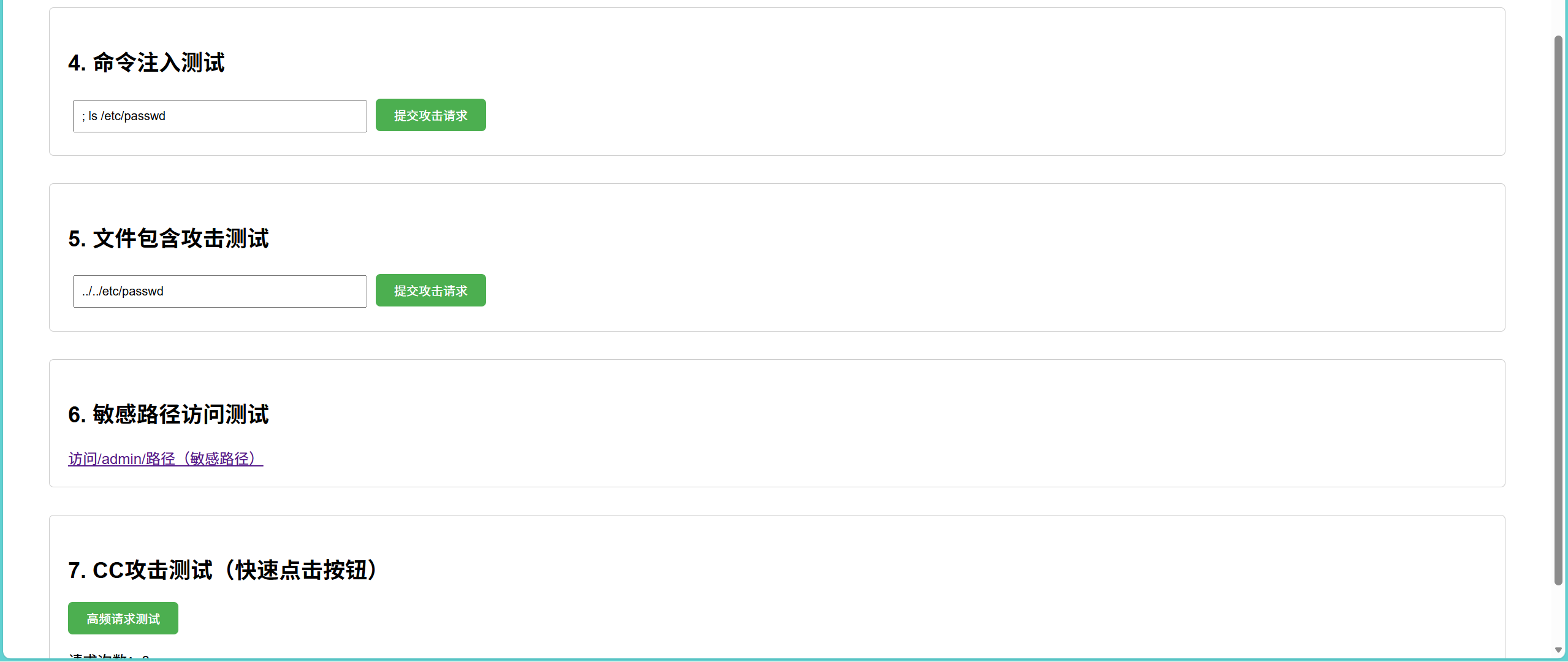

五、 测试与验证

- 功能测试: 使用工具(如

curl,Postman)或编写脚本,模拟发送包含SQL注入、XSS payload的请求,验证WAF是否能正确拦截并记录日志。 - 性能测试: 使用压测工具(如

ab,wrk),测试WAF在正常请求和攻击请求下的吞吐量、延迟,评估性能损耗。 - 误报率测试: 发送大量正常业务请求,检查是否被错误拦截。

六、 未来展望 (可在论文中讨论)

- 机器学习检测: 引入简单的机器学习模型(如SVM、决策树)对请求进行异常检测,作为规则引擎的补充。

- CC攻击防护: 实现基于IP或Session的简单速率限制。

- 更友好的管理界面。

- 支持更多协议: 如WebSocket基础安全过滤。

总结: 这个设计提供了一个实现轻量级WAF原型的可行路径。重点在于规则引擎的设计与实现、HTTP请求的深度解析与检测、以及轻量级架构下的性能平衡。祝你毕业设计顺利成功!

成果展示:

视频管理-CSDN创作中心![]() https://mp.csdn.net/mp_others/manage/video图片展示:

https://mp.csdn.net/mp_others/manage/video图片展示:

需要请联系!!!

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)