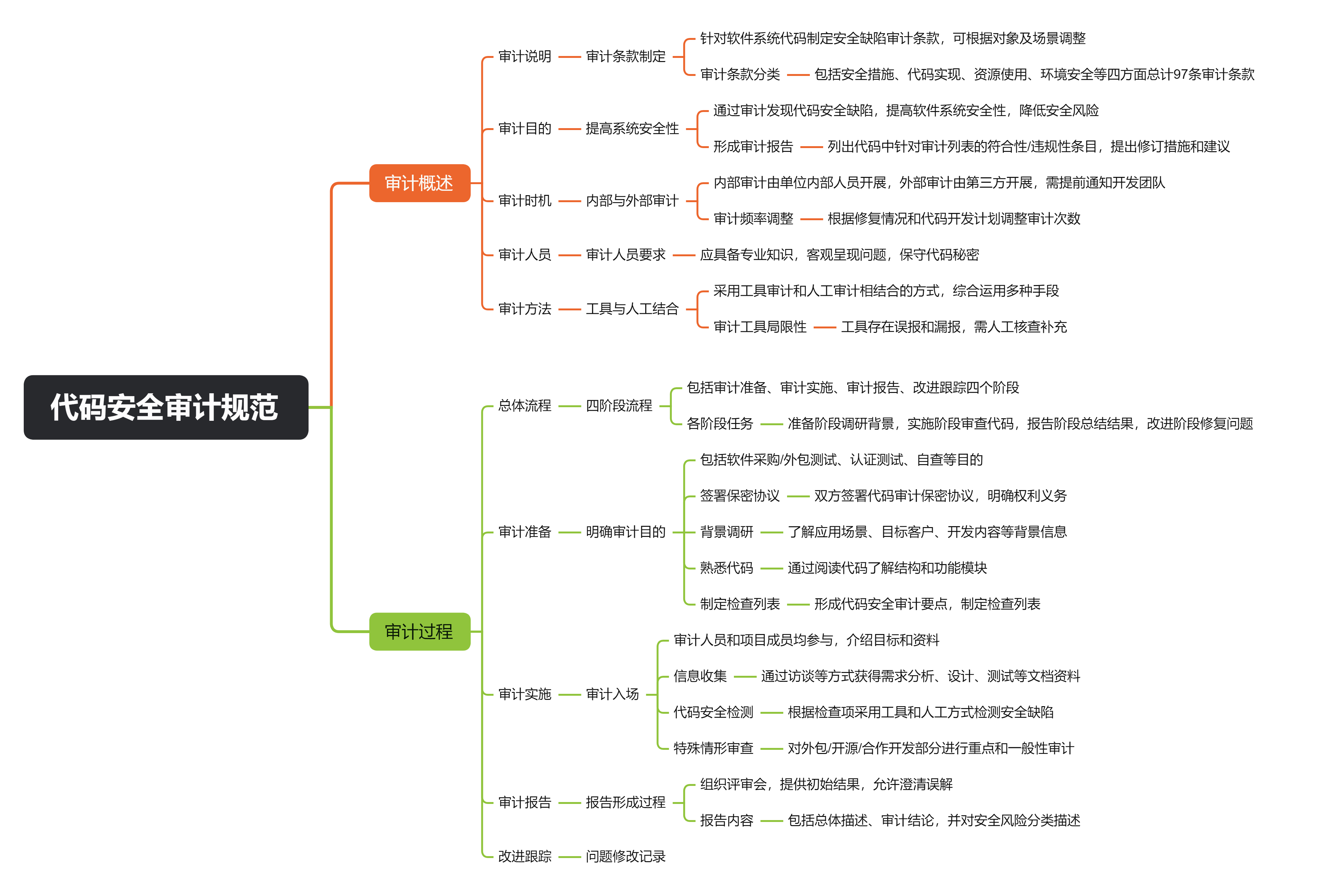

GB/T 39412-2020《信息安全技术 代码安全审计规范》之整体解读

本文系统阐述了代码安全审计的流程与方法,涵盖97项审计条款,涉及安全功能、代码实现、资源使用和环境安全四个维度。审计分为准备、实施、报告和改进跟踪四个阶段,建议采用工具与人工结合的方式,在代码编写完成后进行。重点包括:输入验证、数据加密、访问控制等安全功能审计;面向对象程序、并发处理等代码实现审计;资源管理、内存分配等资源使用审计;以及调试代码清理、第三方软件审查等环境安全审计。通过规范化审计可有

如果这篇文章对你有帮助,不妨点个关注,期待与你分享更多!

概述:

本文详细规定了代码安全审计的流程、方法及典型审计指标,旨在通过系统化的审计发现并修复代码中的安全缺陷,提升软件系统的安全性。

主要内容:

1. 审计概述

审计说明: 针对结构化语言(如 C)和面向对象语言(如 Java),制定 97 条审计条款,覆盖安全措施、代码实现、资源使用和环境安全四个方面。

审计目的: 发现代码安全缺陷,降低安全风险,形成审计报告并提出改进建议。

审计时机: 内部审计由开发团队执行,外部审计由第三方开展。建议在代码编写完成后、系统集成测试前进行。

审计人员: 应具备专业知识,客观呈现问题,并保守代码秘密。

审计方法: 结合工具审计和人工审计,采用检查列表逐一核对,避免误报和漏报。

2. 审计过程

总体流程: 包括审计准备、实施、报告和改进跟踪四个阶段。

审计准备:

- 明确审计目的(如采购测试或自查)。

- 签署保密协议,保护代码不被滥用。

- 背景调研,了解代码应用场景和开发者遵循的标准。

- 制定检查列表,明确审计要点。

审计实施:

- 入场介绍审计目标和资料需求。

- 收集信息,区分核心代码和一般性代码。

- 使用工具和人工结合的方式检测安全缺陷。

审计报告:

- 提供初始审计结果,允许项目成员澄清误解。

- 报告包括总体描述、审计结论及安全风险分类(高、中、低)。

改进跟踪: 开发团队修复问题后,需再次审计确认。

3. 安全功能缺陷审计

- 数据清洗:

- 输入验证: 避免关键状态数据被外部控制,验证数据真实性,防止绕过净化和验证。

- 输出编码: 防止跨站脚本攻击,避免 Web 应用重定向后执行额外代码。

- 数据加密与保护:

- 密码安全: 符合国家密码管理规定。

- 随机数安全: 确保产生充分信息熵的随机数。

- 敏感信息暴露: 避免通过日志、缓存等方式泄露敏感信息。

- 访问控制:

- 身份鉴别: 避免多余信息暴露,限制登录失败频率。

- 权限管理: 遵循最小特权原则,避免权限滥用。

- 日志安全: 对特殊元素进行过滤,避免信息丢失或遗漏。

4. 代码实现安全缺陷审计

- 面向对象程序安全:

- 避免泛型和非泛型数据类型混用。

- 禁止返回类私有可变成员的引用。

- 并发程序安全:

- 避免不同会话间信息泄露。

- 正确处理共享资源的并发访问。

- 函数调用安全:

- 避免外部控制格式化字符串。

- 验证函数参数,避免返回栈变量地址。

- 异常处理安全: 检查异常处理机制是否标准化。

- 指针安全: 避免使用不兼容类型的指针访问变量。

5. 资源使用安全缺陷审计

- 资源管理:

- 避免重复释放资源。

- 及时初始化和清理资源。

- 内存管理:

- 成对调用内存分配和释放函数。

- 避免访问已释放内存。

- 数据库使用:

- 及时释放数据库连接。

- 防止 SQL 注入攻击。

- 文件管理:

- 避免使用过期文件描述符。

- 安全使用临时文件。

- 网络传输:

- 避免端口多重绑定。

- 控制网络消息容量,防止拒绝服务攻击。

6. 环境安全缺陷审计

- 遗留调试代码: 避免部署环境中遗留调试代码。

- 第三方软件安全: 确保引入的第三方代码来源可靠。

- 重要配置信息保护: 对敏感配置信息进行加密或其他保护措施。

7. 总结

通过系统化的代码安全审计,能够有效发现并修复代码中的安全缺陷,从而提升软件系统的整体安全性。审计过程需结合工具和人工手段,确保全面性和准确性。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)