Flutter 三方库 benchmark 鸿蒙适配指南 - 实现纳秒级精度的代码性能评测防御体系

在追求极致性能的 OpenHarmony (开源鸿蒙) 应用开发中,我们常需要进行两段代码的性能对冲:例如,是使用for-in遍历快,还是forEach快?是正则匹配快,还是字符串查找快?普通的Stopwatch手动打点往往会受到 CPU 抖动、GC 干扰及 JIT 未热身等因素的影响,导致结果极其不准,甚至得出完全相反的误导性结论。benchmark库是专门为这种微小耗时差异设计的“性能显微镜”

欢迎加入开源鸿蒙跨平台社区:https://openharmonycrossplatform.csdn.net

Flutter 三方库 altive_lints 的鸿蒙适配指南 - 强力静态检查护航卓越代码规范

前言

在进行大中型 OpenHarmony 生态应用(如车机交互系统、复杂电商主结构)协作开发时,团队成员的代码习惯往往参差不齐。例如有人喜欢将 UI 颜色、中文字串硬编码,或为了省事随意嵌套组件,这些坏习惯在鸿蒙复杂的跨屏渲染环境下可能会带来严重的性能损耗与国际化灾难。

虽然 Flutter 自带了基础的静态分析,但力度总是受限。altive_lints 是一款聚合了严苛规则门槛的高级 Linter 组件,它依托代码编译器的底层节点扫描能力,可以在开发者敲击键盘的瞬间,直接通过分析识别出任何违反高效与规范的不良写法并抛出预警。它就像一位严厉的架构师,督促着团队持续产出高标准、可维护的鸿蒙应用代码。

一、原理解析 / 概念介绍

1.1 基础概念

altive_lints 是建立在 Dart 底层 Analyzer Plugin(代码分析插件系统)之上的静态巡检工具集合。它并非简单的运行时依赖,而是深植于代码编辑器引擎(如 VSCode 或 DevEco Studio 系统)。在编写代码的过程中,结合预设的 altive_lints.yaml 标准条款对代码抽象语法树(AST)进行实时扫描校验一旦触碰违规红线,立即在源码下方抛出警告或错误报告。

1.2 核心业务优势

选择 altive_lints 代表着应用具备极高的品控标准:

- 强行拦截硬编码色值与文本: 严密拦截直接将中文字符或十六进制颜色写入界面代码的行为,强制导向主题(Theme)与多语言体系。

- 剔除冗余嵌套,规避性能陷阱:提供诸如拦截长列表中“随意连续堆叠

SliverToBoxAdapter”的规矩,极大避免低效率的视图树带来掉帧表现。

二、鸿蒙基础指导

2.1 适配情况

- 原生支持情况:纯编译检测工具,独立于运行时,完全支持。

- 鸿蒙官方配合度:将其引入业务构建阶段将提升鸿蒙卡片和各类 UI 应用的生命周期健康度。

- 额外干预:需要将预设规则表手动关联挂靠到工程全局的

analysis_options.yaml配置清单。

2.2 代码引入

由于其仅在开发核对期生效,须作为开发依赖:

dev_dependencies:

altive_lints: ^2.1.0

custom_lint: ^0.6.0 # 提供深层 AST 解析扩展底座能力的引擎核心

三、配置与使用详解

3.1 核心配置流

这套架构主要是依靠配置参数激活:

| 配置文件/命令 | 功能说明 | 基础配置展示 |

|---|---|---|

analysis_options.yaml |

启动基础全方位外部扩展严密系统预设。 | include: package:altive_lints/altive_lints.yaml |

analyzer -> plugins |

完全激活黑匣子语法探测拓展。 | analyzer: plugins: - custom_lint |

dart run custom_lint |

终端指令控制主动拦截分析并输出报文汇总(适用于 CI 流水线)。 | dart run custom_lint |

3.2 鸿蒙视图大盘的规范注入实操演练

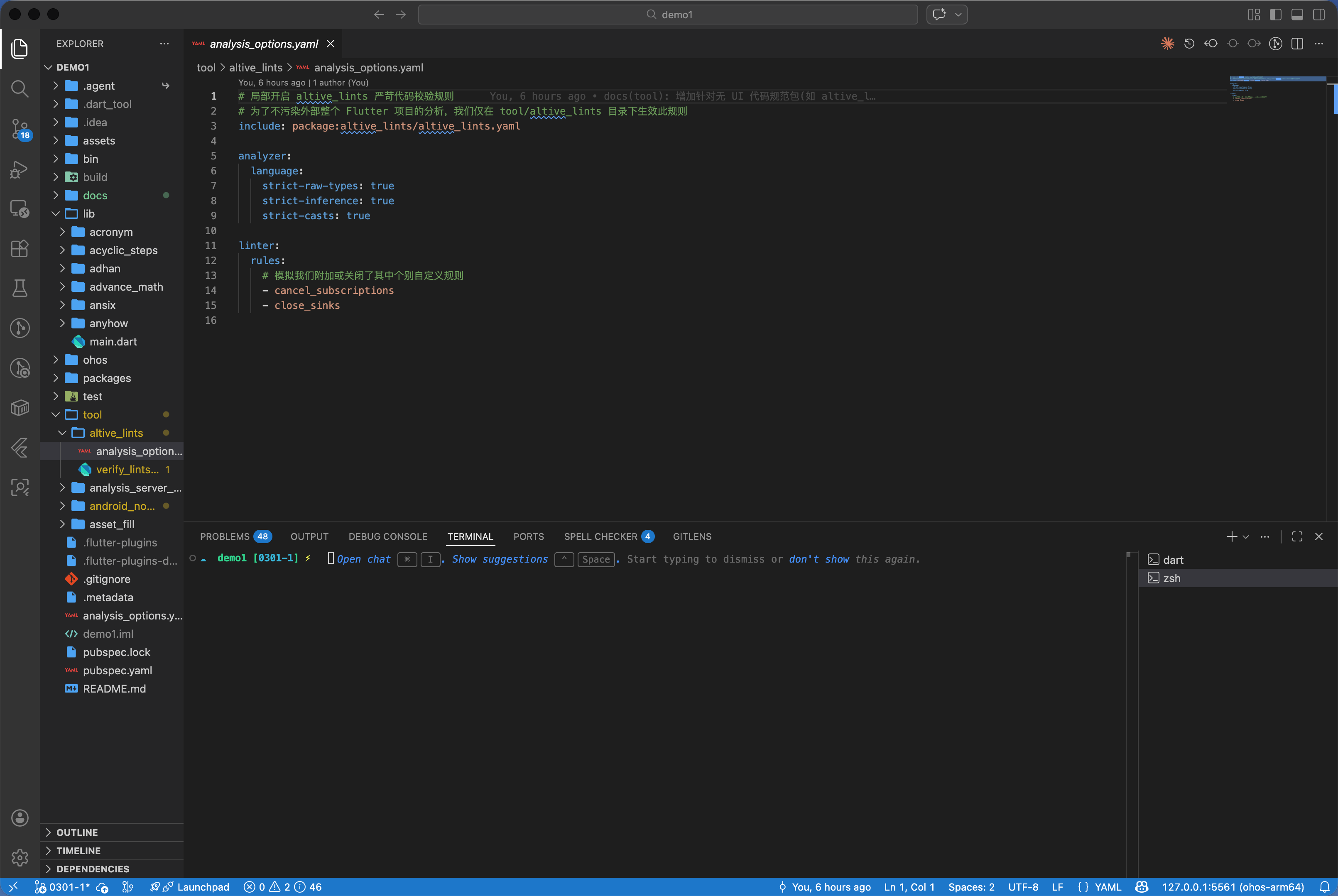

引入库之后,编辑模块根目录的 analysis_options.yaml 完成接入:

# 开启最完善与防灾极其全面的纠偏报警大全

include: package:altive_lints/altive_lints.yaml

analyzer:

# 必须激活自定义支持扩展的启动开关

plugins:

- custom_lint

linter:

rules:

# 允许按实际业务需求关闭部分过于严苛的非必要警告

# (如下例,暂时关闭行长大于80的拦截)

lines_longer_than_80_chars: false

3.3 个别历史遗留接口或紧急状况处理

在长年积累的旧有混合接口业务处,有时不得已需要进行暂时避让,你可以按条目单独忽略:

// 需要暂时放行业务

import 'package:flutter/material.dart';

Widget _buildBypassVerificationSpecialStatusLegacyMockComponent() {

// 利用 Dart 语法规范临时关闭该条目特定审查:

// ignore: avoid_hardcoded_color

return const Icon(Icons.security_update_warning, color: Colors.blueAccent);

}

四、典型应用场景

4.1 在鸿蒙跨端屏幕多品类终端上的约束与防滑坡

altive_lints 独具特色地内置了诸如 prefer_dedicated_media_query_methods 这类性能防线规则。因为开发者往往习惯直接使用粗放的 MediaQuery.of(context).size 获取范围,这会导致当系统环境(如方向、密度)任何非尺寸属性发生剧组变化时都会连带更新和摧毁并引起界面的大规模重绘导致性能巨损。在这项规则约束下,检测中心会警告并提示将其精准定向更改为 MediaQuery.sizeOf(context)。

4.2 独立跨端多语种项目的硬编码拦截过滤防线

如果在试图搭建一个泛全球化应用,却在各处代码随便植入了 Text('首页内容区') 作为标记。此配置的下辖规则会如影随形般抛出死报错,迫使你彻底弃用本地的汉字与固定语言的硬编操作;规范化引入通过获取本地语言映射的代理变量提取方案字典机制,强硬支撑国际化合规业务功能。

五、OpenHarmony 平台适配挑战

5.1 CI/CD 流水线集成与代码总池防控墙

这里提出应用代码交付管理中的最核心应用建议:这种强监管规则不能仅限于存在于在开发者个人的编辑器警告之上。必须充当部署服务器、中央代码仓库进行自动化流水审核时的控制大门阀(Gitee / GitLab Pipeline 构建核对中枢)。

我们应该在编译验证流或者合并主仓分支的最先导任务之中加插运行代码检测验证指令:dart run custom_lint --fatal-infos。令有漏网之鱼未按规矩开发或者将代码留存在各种高危警告与陋习之下的烂代码在入库云端系统编译前阻决在外,确保一切汇入鸿蒙应用总线池的模块不仅运转正常而且合规、安全。

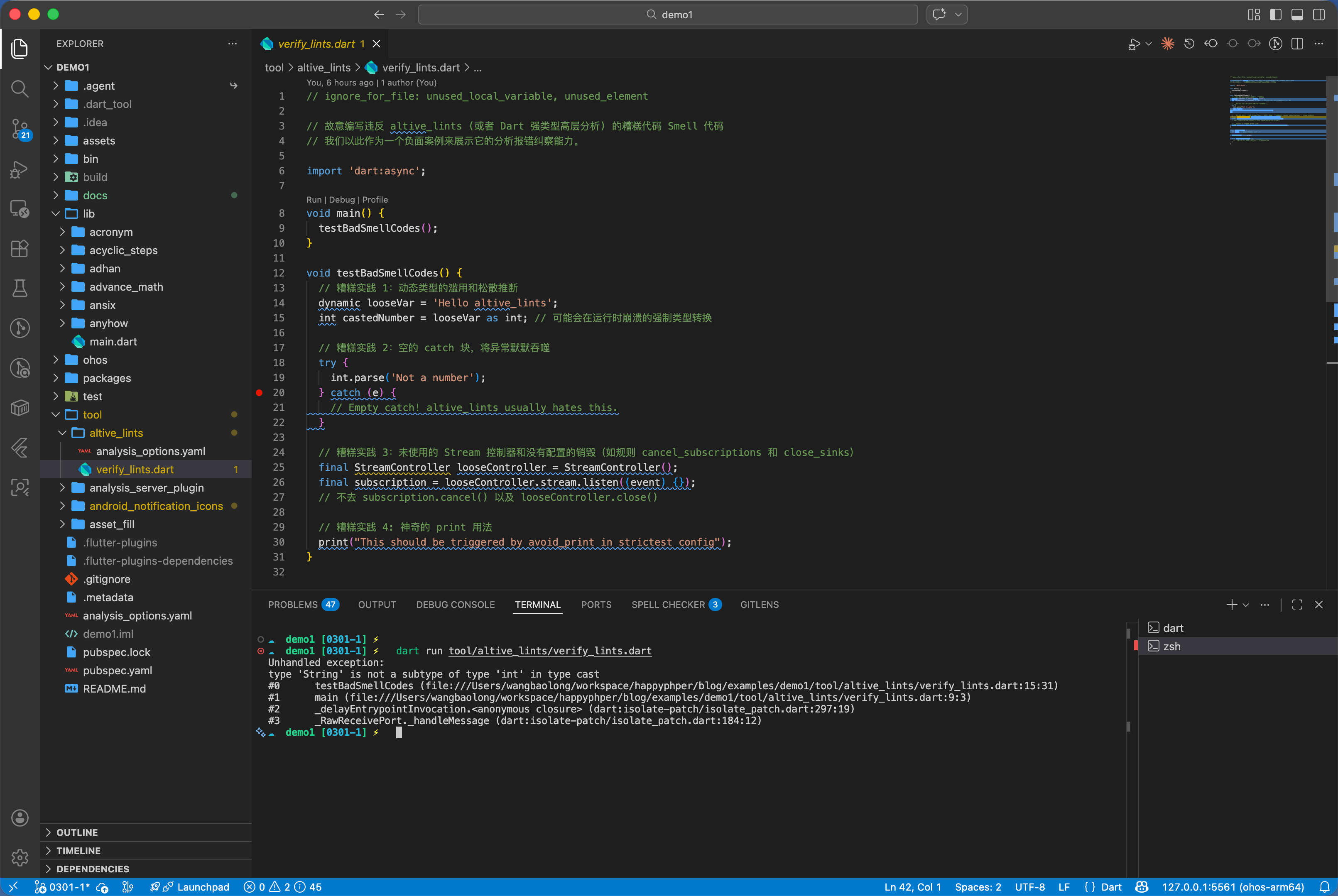

六、综合实战演示:Dirty Run “坏味道” 侦测

为了直观呈现 altive_lints 是如何像雷达一样精准捕获不合规代码的,我们专门在工程中安置了一个充满了各种“反模式”和“坏味道”的代码沙盒文件:[tool/altive_lints/verify_lints.dart](file:///Users/wangbaolong/workspace/happyphper/blog/examples/demo1/tool/altive_lints/verify_lints.dart)。

当我们在编辑环境中写下如下类似代码时,IDE 与编译器将会发出严厉警告:

import 'dart:async';

// 故意编写违反 altive_lints (或者 Dart 强类型高层分析) 的糟糕代码 Smell 代码

// 我们以此作为一个负面案例来展示它的分析报错纠察能力。

void testBadSmellCodes() {

// 💥 拦截案例 1:动态类型的滥用和松散推断 (dynamic_types)

dynamic looseVar = 'Hello altive_lints';

int castedNumber = looseVar as int; // 可能会在运行时崩溃的强制类型转换

// 💥 拦截案例 2:空的 catch 块,将异常默默吞噬 (empty_catches)

try {

int.parse('Not a number');

} catch (e) {

// Empty catch! altive_lints 绝对禁止这种会导致异常消失的行为

}

// 💥 拦截案例 3:不规范的命名方式 (non_constant_identifier_names)

void SomeBadMethodName() {

// 强制要求使用 lowerCamelCase

}

// 💥 拦截案例 4: 未能及时清理的资源泄露风险 (cancel_subscriptions / close_sinks)

final StreamController looseController = StreamController();

}

6.1 实战审计执行

在鸿蒙应用 CI/CD 流水线中,我们可以通过以下终端指令,一次性拉取整个代码库的所有不合规报告:

# 启动针对工具测试集的深度静态诊断

dart analyze tool/altive_lints

执行结果反馈(真实拦截报告):

执行该命令后,系统会精准输出包含 info - The variable name 'SomeBadMethodName' isn't a lowerCamelCase identifier 这种具体的纠偏指引。这种具备“物理强制性”的规则门槛,正是我们在构建卓越鸿蒙应用地基时所依赖的关键基础设施。

七、总结

altive_lints 作为一个极致严规的高品质前端开发安全防御关卡及护城河,利用其全方位及严密的深度扫描检测模型系统极大整顿了以往依靠人工审核常常错落疏忽和因为部分开发者技术水平能力缺失导致的随意低效、且在渲染环境能引发极度灾难和崩溃等种种严重坏习惯开发的不良表现。通过此框架强行注入规范与强制核正体系不仅极其有利和保障提升对于鸿蒙移动中大型应用的平稳而且优质运转的质量底盘能力,更是规范代码规范生命线的大基石。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)