Hack The Box靶场使用流程及方法

广度: 面向企业安全建设的核心场景(渗透测试、红蓝对抗、威胁狩猎、应急响应、安全运营),本知识库覆盖了从攻击发起、路径突破、权限维持、横向移动到防御检测、响应处置、溯源反制的全生命周期关键节点,是应对复杂攻防挑战的实用指南。深度: 本知识库超越常规工具手册,深入剖析攻击技术的底层原理与高级防御策略,并对业内挑战巨大的APT攻击链分析、隐蔽信道建立等,提供了独到的技术视角和实战验证过的对抗方案。登录

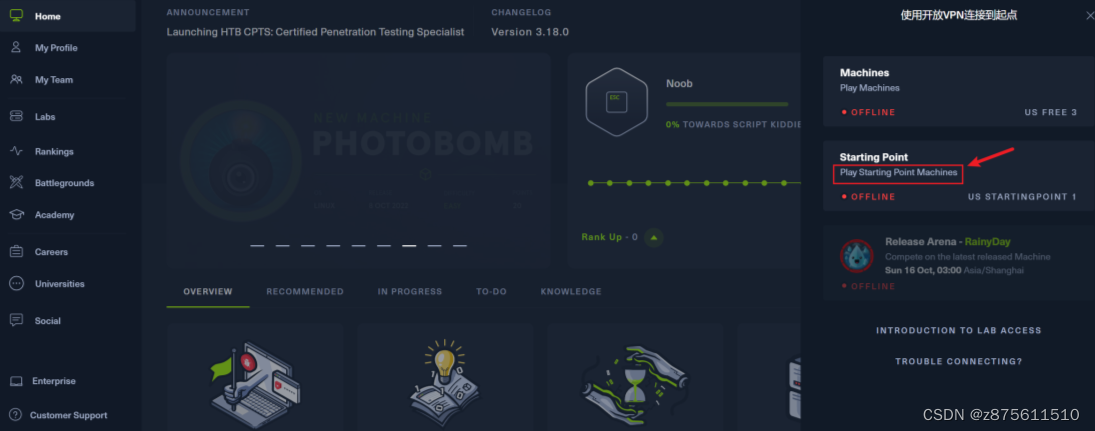

hackthebox网站

网站url:https://www.hackthebox.com/home

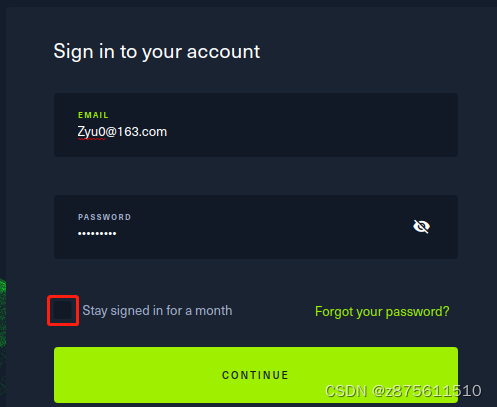

1.用户登录

首先注册一个帐户,登陆的时候可以勾一下这个选项,一个月内免登陆

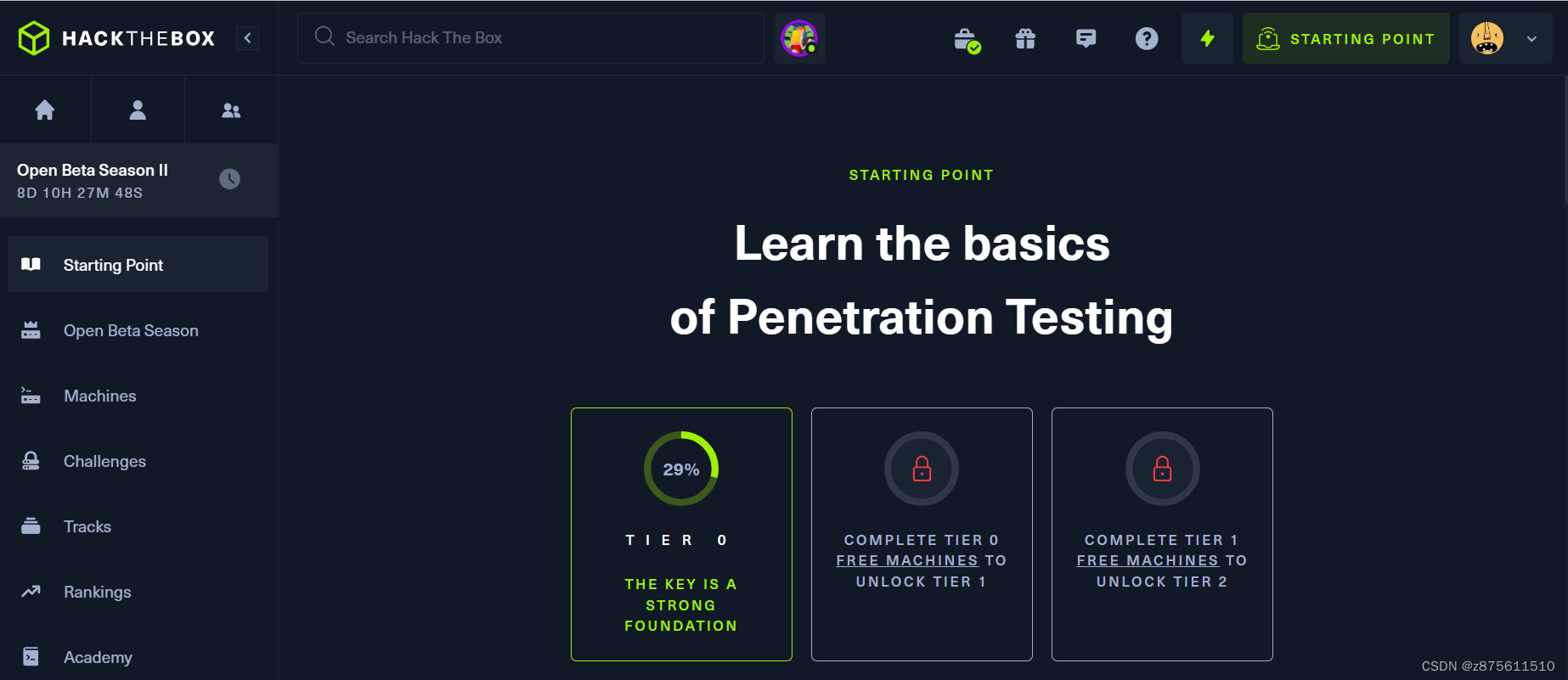

然后我们进入网站的首页

完成注册后就需要通过VPN连接HTB了,我下面会介绍几种连接的办法。

使用1:直接连接

国内视频介绍(kali连接htb):https://www.bilibili.com/video/BV1Q94y1f73u

国外视频介绍(kali连接htb):https://www.youtube.com/watch?v=FF1Dhj9ilTs

国外视频介绍(windows连接htb):https://www.youtube.com/watch?v=T5WUdLE8DLE

(视频可做参考)

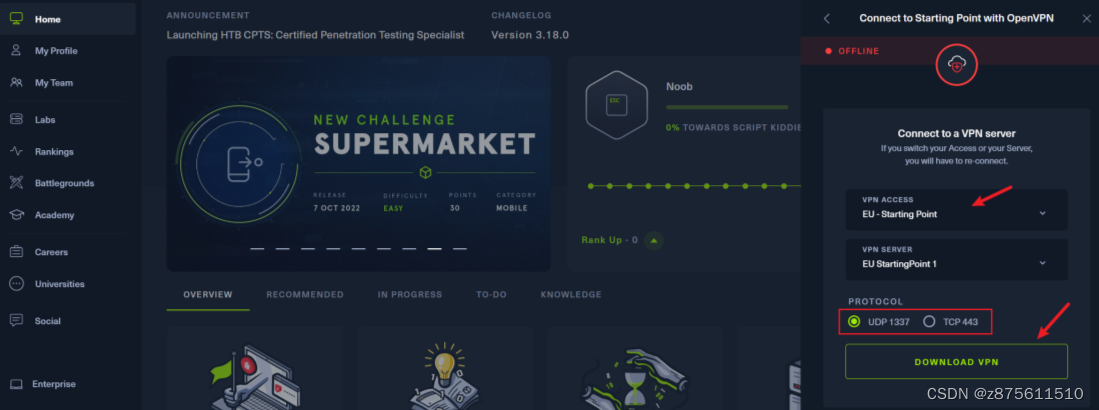

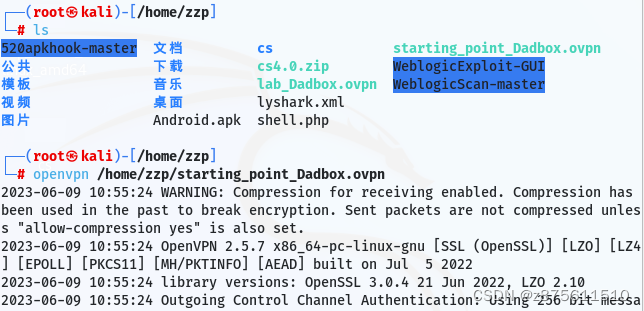

2. 配置openVPN文件

登录我们的HTB账号,点击右上角的“CONNECT TO HTB”,上面有两个选项,这里选择入门的就行

根据提示得知第二个是VIP的,我暂时不想付费,我选择第一个

这里有欧洲和美国两个地区,每个地区只有一个服务节点,无所谓了,随便选一个。协议有两个:UDP1337、TCP443,应该是连接VPN走的端口,既然我们是在中国,还是选择UDP这种无连接的协议比较好。然后就可以下载VPN配置文件了。

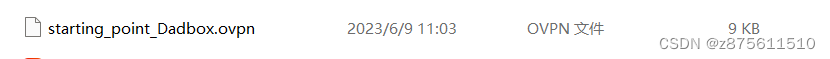

会弹出下载文件,下载文件到本机

将文件传入到kali虚拟机中

执行即可,别关掉此页面。

出现Initialization Sequence Completed消息后,你可以打开一个新的终端选项卡或窗口并开始攻击这些框,但是需要保持此终端窗口打开以保持 OpenVPN 进程运行。

要确保只能连接起点的vpn,只有一个tun。否者ping不通靶机。

二、第0层(简单)

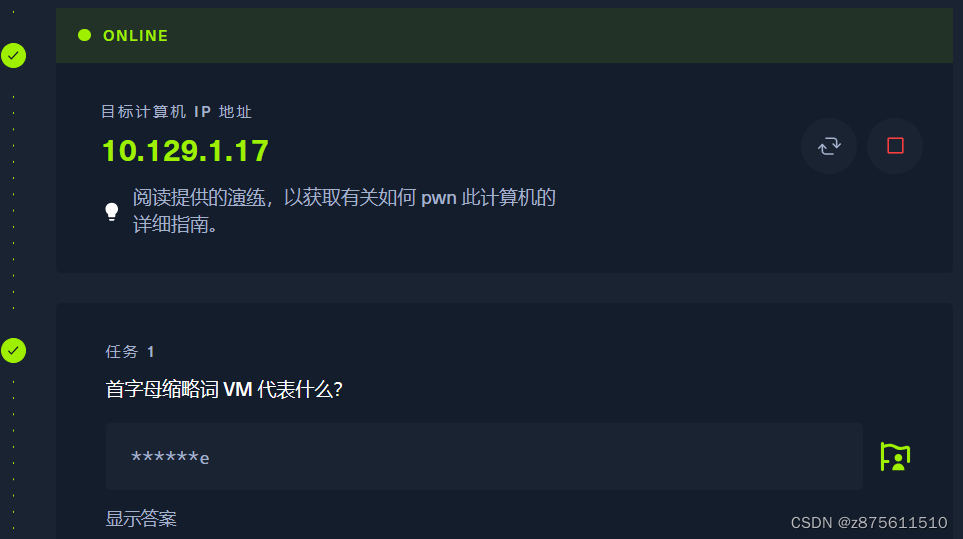

终端弄好以后点击产卵机,然后会给你创建一个实例

之后就是一些问答题,八道题答案贴在这里了,可以用笔记软件记录一下这些问题,还是比较基础的~

问题 1

What does the acronym VM stand for?

首字母缩略词 VM 代表什么?

答案:Virtual Machine ( 虚拟机)

问题 2

What tool do we use to interact with the operating system in order to

start our VPN connection?

我们使用什么工具与操作系统交互以启动我们的 VPN 连接?

答案:Terminal (终端)

问题 3

What service do we use to form our VPN connection?

我们使用什么服务来建立我们的 VPN 连接?

答案:OpenVPN (开放型网络)

问题 4

What is the abreviated name for a tunnel interface in the output of

your VPN boot-up sequence output?

在 VPN 启动序列输出的输出中,隧道接口的缩写名称是什么?

答案:tun

问题 5

What tool do we use to test our connection to the target?

我们使用什么工具来测试我们与目标的连接?

答案:Ping

问题 6

What is the name of the tool we use to scan the target’s ports?

我们用来扫描目标端口的工具叫什么名字?

答案:nmap

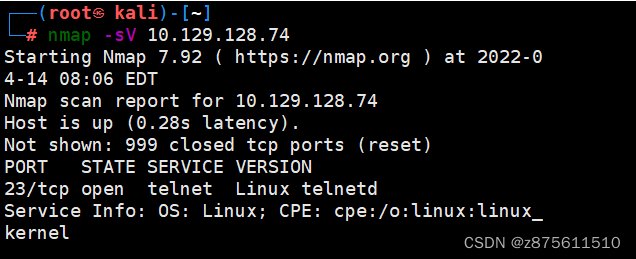

问题 7

What service do we identify on port 23/tcp during our scans?

在扫描过程中,我们在端口 23/tcp 上识别出什么服务?

答案:Telnet

问题 8

What username ultimately works with the remote management login prompt

for the target?

什么用户名最终适用于目标的远程管理登录提示?

答案:Root

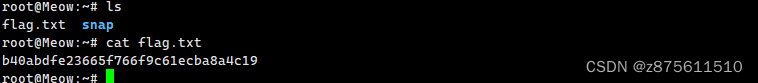

2.拿flag

每一个实例都有一个flag,拿到就算做完了。

咱们用nmap简单扫描一下,发现telnet服务开发了。

试着连一下

登陆的用户名和密码是弱口令root/root,进去直接是root权限,直接拿到flag

总结

以上就是hackthebox靶场的使用和第一关详解,总的来说这个靶场还是基础的,里面的资源也比较丰富,适合安全初学者入门。

学习资源

如果你是也准备转行学习网络安全(黑客)或者正在学习,这里开源一份360智榜样学习中心独家出品《网络攻防知识库》,希望能够帮助到你

知识库由360智榜样学习中心独家打造出品,旨在帮助网络安全从业者或兴趣爱好者零基础快速入门提升实战能力,熟练掌握基础攻防到深度对抗。

1、知识库价值

深度: 本知识库超越常规工具手册,深入剖析攻击技术的底层原理与高级防御策略,并对业内挑战巨大的APT攻击链分析、隐蔽信道建立等,提供了独到的技术视角和实战验证过的对抗方案。

广度: 面向企业安全建设的核心场景(渗透测试、红蓝对抗、威胁狩猎、应急响应、安全运营),本知识库覆盖了从攻击发起、路径突破、权限维持、横向移动到防御检测、响应处置、溯源反制的全生命周期关键节点,是应对复杂攻防挑战的实用指南。

实战性: 知识库内容源于真实攻防对抗和大型演练实践,通过详尽的攻击复现案例、防御配置实例、自动化脚本代码来传递核心思路与落地方法。

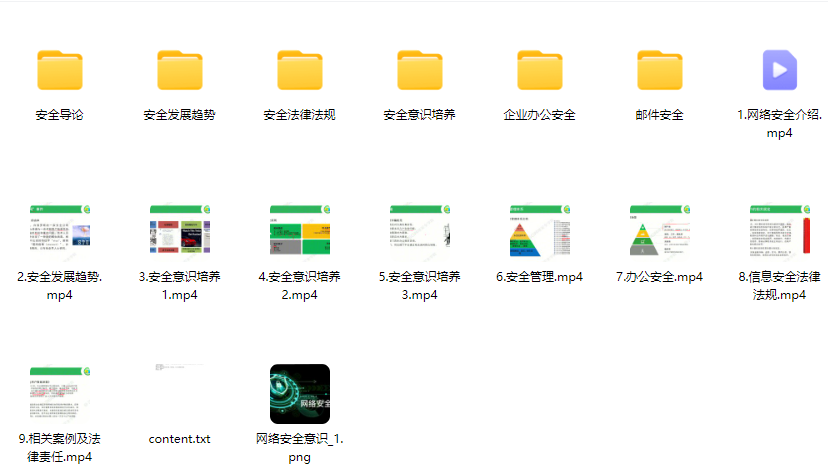

2、 部分核心内容展示

360智榜样学习中心独家《网络攻防知识库》采用由浅入深、攻防结合的讲述方式,既夯实基础技能,更深入高阶对抗技术。

360智榜样学习中心独家《网络攻防知识库》采用由浅入深、攻防结合的讲述方式,既夯实基础技能,更深入高阶对抗技术。

内容组织紧密结合攻防场景,辅以大量真实环境复现案例、自动化工具脚本及配置解析。通过策略讲解、原理剖析、实战演示相结合,是你学习过程中好帮手。

1、网络安全意识

2、Linux操作系统

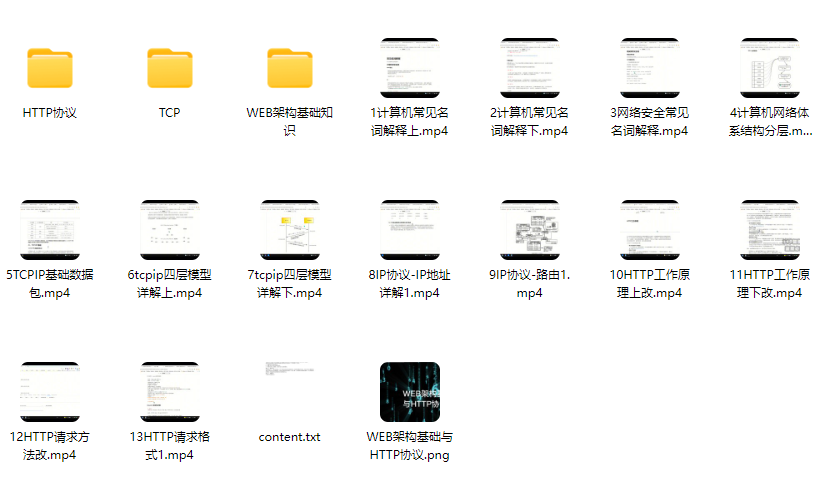

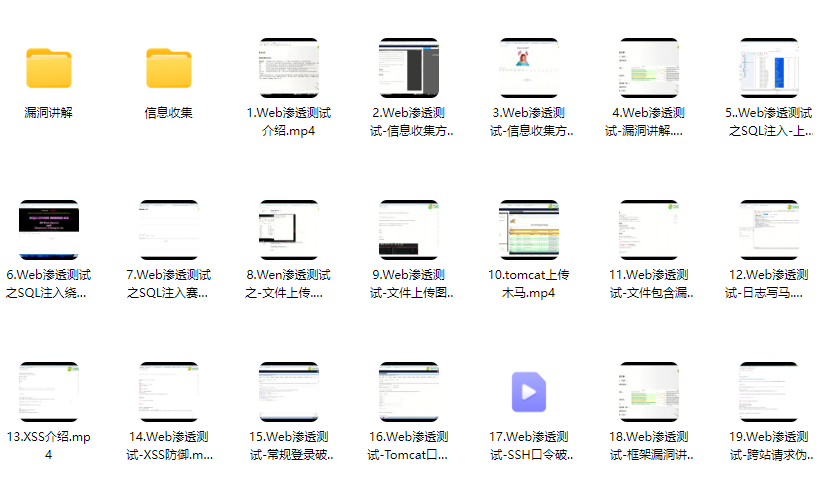

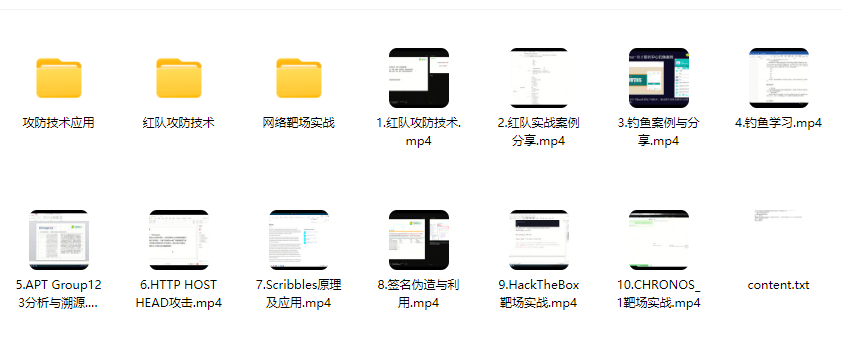

3、WEB架构基础与HTTP协议

4、Web渗透测试

5、渗透测试案例分享

6、渗透测试实战技巧

7、攻防对战实战

8、CTF之MISC实战讲解

3、适合学习的人群

一、基础适配人群

- 零基础转型者:适合计算机零基础但愿意系统学习的人群,资料覆盖从网络协议、操作系统到渗透测试的完整知识链;

- 开发/运维人员:具备编程或运维基础者可通过资料快速掌握安全防护与漏洞修复技能,实现职业方向拓展或者转行就业;

- 应届毕业生:计算机相关专业学生可通过资料构建完整的网络安全知识体系,缩短企业用人适应期;

二、能力提升适配

1、技术爱好者:适合对攻防技术有强烈兴趣,希望掌握漏洞挖掘、渗透测试等实战技能的学习者;

2、安全从业者:帮助初级安全工程师系统化提升Web安全、逆向工程等专项能力;

3、合规需求者:包含等保规范、安全策略制定等内容,适合需要应对合规审计的企业人员;

因篇幅有限,仅展示部分资料,完整版的网络安全学习资料已经上传CSDN,朋友们如果需要可以在下方CSDN官方认证二维码免费领取【保证100%免费】

更多推荐

已为社区贡献104条内容

已为社区贡献104条内容

所有评论(0)