APP 静态漏洞检测工具静态代码分析误报漏报优缺点及使用场景详解

静态漏洞分析,就是在不运行程序的情况下,直接对安装包(APK、IPA)、源码、编译后的文件进行扫描,检测里面的安全问题。它不需要安装、不需要启动 APP,只通过代码结构、配置文件、权限清单、加密规则、组件风险代码未混淆、可轻易反编译敏感信息明文存储(密钥、Token、账号)权限滥用、隐私合规问题组件暴露、越权风险协议不安全、弱加密、后门风险常用于APP 上架检测、安全审计、漏洞预警、合规检查。静态

做 APP 开发、上架、内测分发和企业安全的朋友,或多或少都会接触到静态漏洞分析。尤其是 iOS、Android 应用在上线前,很多平台、商店都会要求做安全检测,静态分析就是最常用的方式。

这篇文章我用我的角度,来讲清楚静态漏洞分析是什么、优点、缺点,最后给一个直白总结。

一、什么是静态漏洞分析?

静态漏洞分析,就是在不运行程序的情况下,直接对安装包(APK、IPA)、源码、编译后的文件进行扫描,检测里面的安全问题。

它不需要安装、不需要启动 APP,只通过代码结构、配置文件、权限清单、加密规则、组件风险等,自动识别漏洞,比如:

- 代码未混淆、可轻易反编译

- 敏感信息明文存储(密钥、Token、账号)

- 权限滥用、隐私合规问题

- 组件暴露、越权风险

- 协议不安全、弱加密、后门风险

常用于APP 上架检测、安全审计、漏洞预警、合规检查。

二、静态漏洞分析的优点

-

使用简单,不用运行 APP不需要搭建环境、不需要真机测试,上传安装包就能检测,新手也能操作。

-

速度快、效率高几分钟就能完成完整扫描,自动生成报告,比人工审查快几十倍。

-

覆盖面广,能批量检测一次能扫出几十类漏洞,适合批量检测多个版本、多个应用。

-

提前发现漏洞,避免上线后返工在开发、测试、发包阶段就能发现问题,不用等到上线被攻击或被应用商店驳回。

-

适合合规与上架需求很多应用商店、政企审核、分发平台都认可静态分析报告,能提高上架成功率。

-

无侵入、不破坏包体只扫描不修改,不会影响 APP 功能、签名、加固状态。

三、静态漏洞分析的缺点

-

只能查 “表面问题”,无法模拟真实运行不执行代码,所以逻辑漏洞、业务漏洞、运行时漏洞很难发现。

-

容易误报、漏报有些代码看似风险,实际是安全的;有些深层漏洞又扫不出来,需要人工二次判断。

-

对加固、混淆后的 APP 检测能力下降代码混淆或加固后,静态分析看不清结构,检测准确度会降低。

-

无法检测动态行为如内存泄漏、运行时注入、网络劫持、动态调试攻击等,都查不出来。

-

依赖规则库,不够智能工具只能按规则匹配,新漏洞、未知漏洞无法识别。

那么要想要一站式办妥这些事情还是得用到一些好用的平台,我自己一直在用的一站式平台,里面有很多个功能,我想给大家介绍介绍专家安全测试这项。

第一步

●首先 在产品服务悬浮框中点击专家安全测试

第二步

进入专家安全测试页面

●进入页面后,查看页面中的介绍

●当查看完毕后,可以点击立即上传分析

第三步

进入上传检测页面,选择文件上传后,进行文件上传分析

●上传后,等待五分钟,咕噜分发对上传文件进行分析

●在这期间,也可以选择上传其他软件进行分析

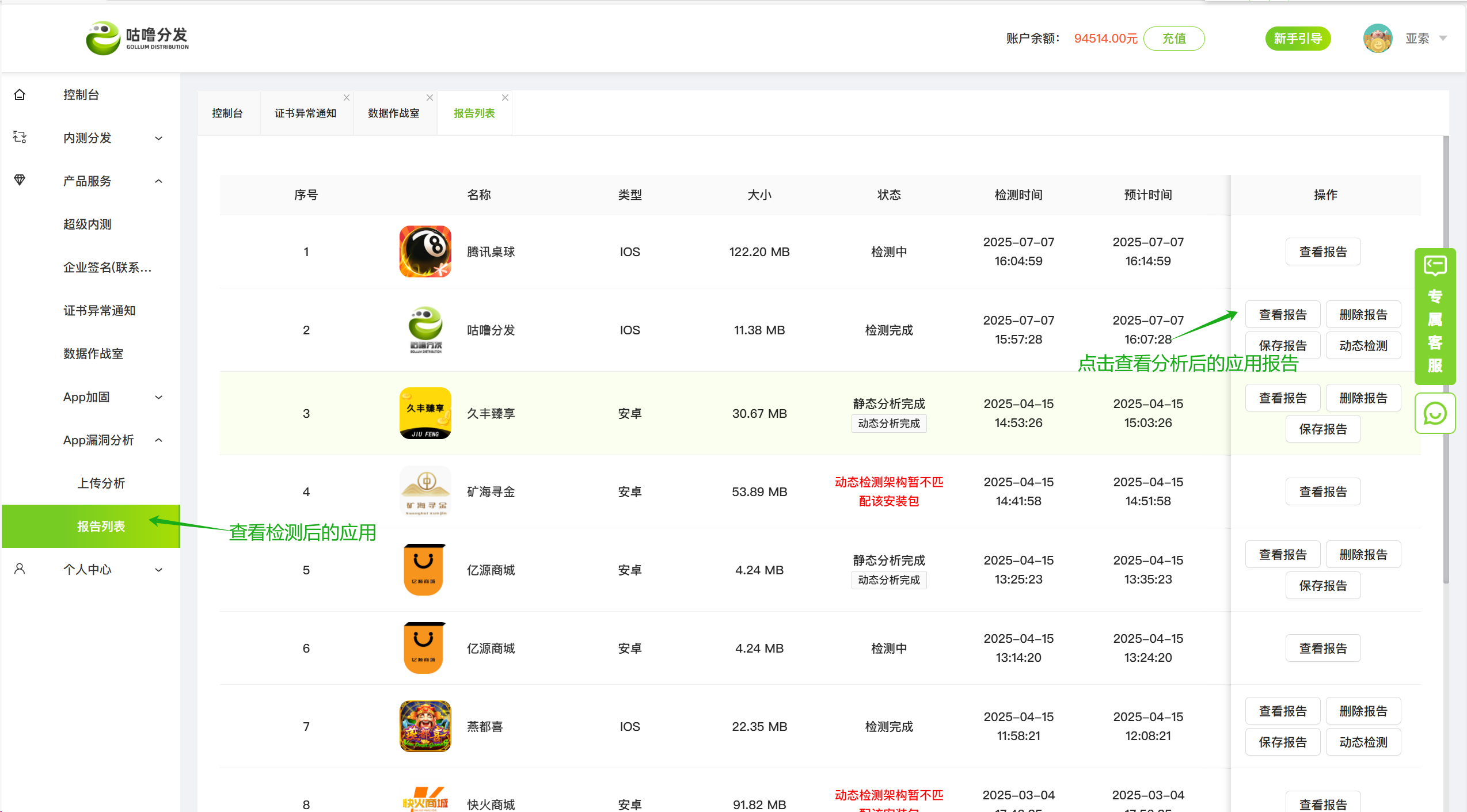

点击控制台中的APP漏洞分析中的报告列表,查看检测分析后的应用

●点击查看报告

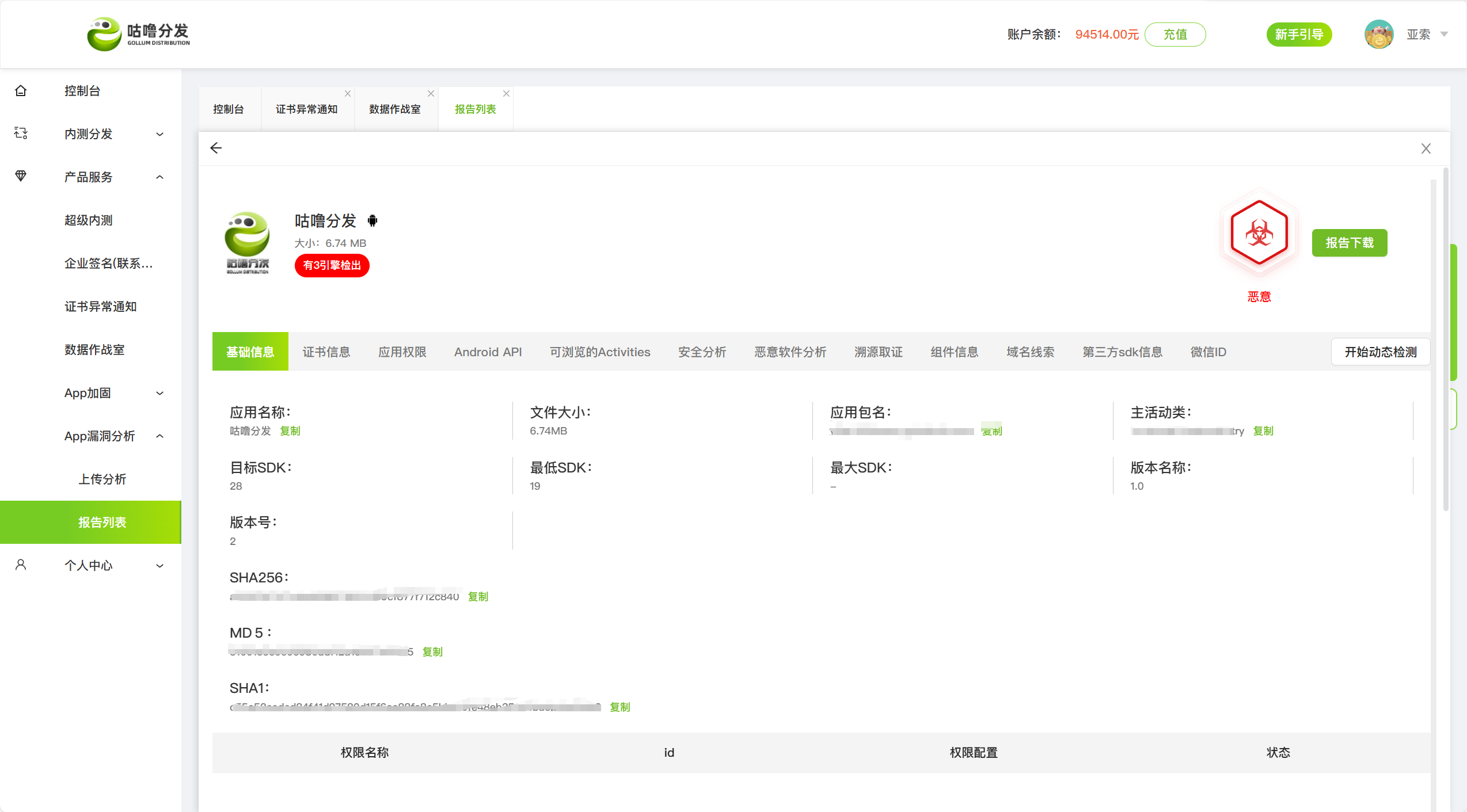

在报告中可以查看该APP的所有信息

四、总结

静态漏洞分析是APP 安全检测里最基础、最实用的工具,优点非常明显:简单、快速、高效、适合上架与前置筛查,能帮开发者在早期发现大部分常见安全问题,节省大量时间。

但它不是万能的:不能替代动态检测,也不能完全替代人工审计,更不能保证 100% 无漏洞。

给大家一个实用建议:

- 日常开发、内测分发、上架前自检 → 优先用静态漏洞分析

- 重要商用 APP、政企项目、高安全需求 → 静态 + 动态分析一起做

- 报告出来后,一定要人工复核,减少误报影响

简单说:静态分析是安全第一道防线,必须有,但不能只靠它。

更多推荐

已为社区贡献13条内容

已为社区贡献13条内容

所有评论(0)