渗透测试之渗透测试流程

工具测试:漏洞扫描器、自动化漏洞检测工具手工测试:按照站点功能点手工抓取数据包、修改、加攻击载荷进行测试。

·

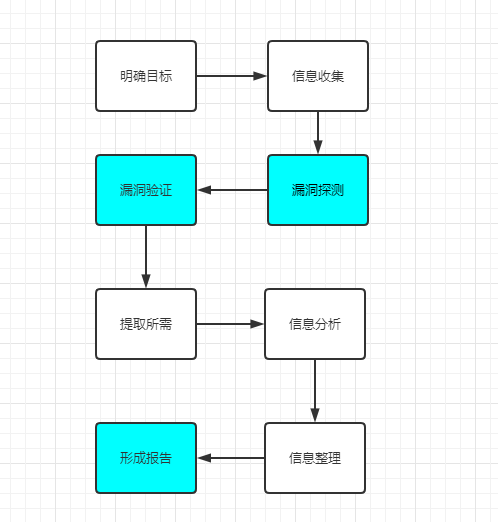

渗透测试流程

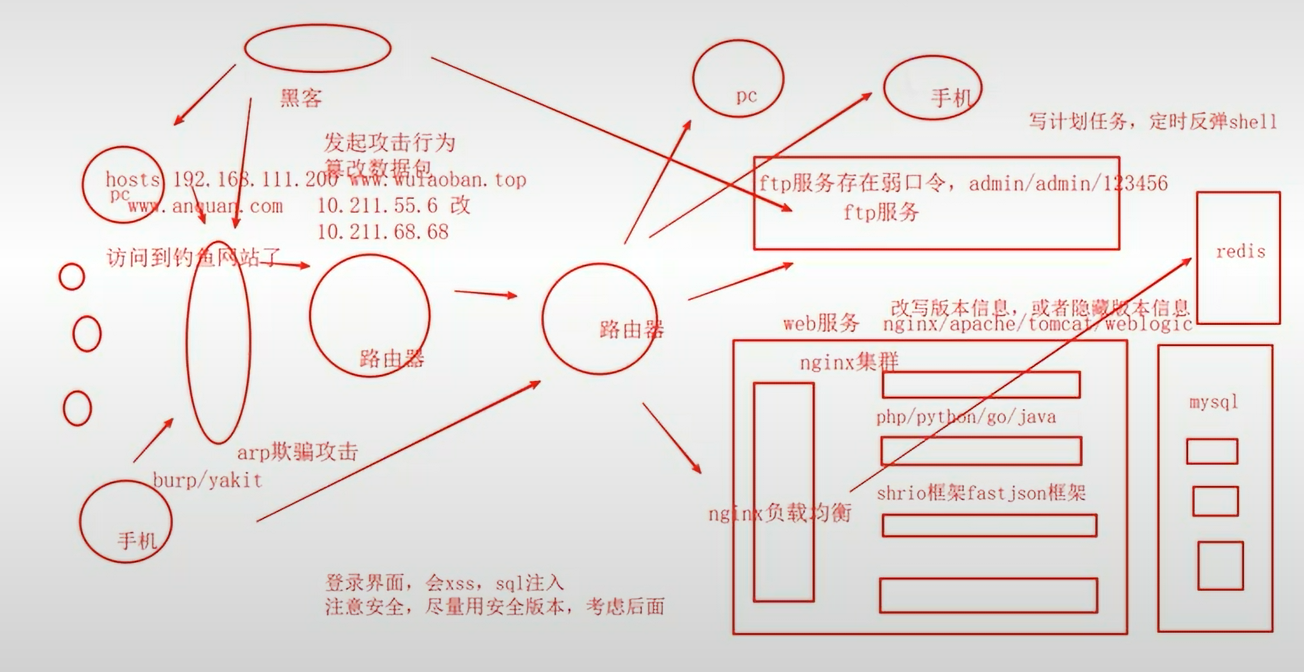

网络安全大致图解

1、流程步骤

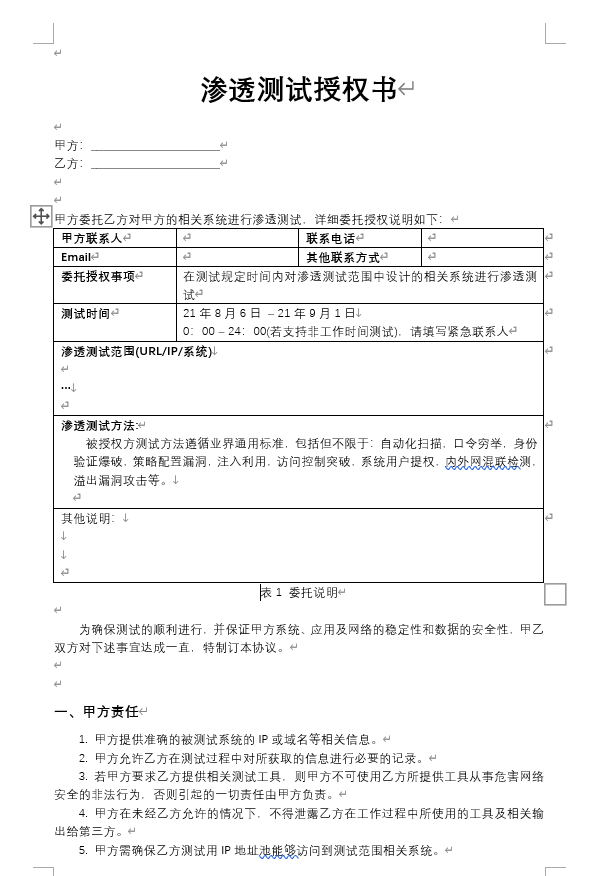

1.明确目标:比如,百度这个公司想要检测一下自己网站的安全性,是否有什么安全隐患(我们称之为安全漏洞),如果他们有自己的安全团队,他们会用自己的团队来进行渗透测试(也就是网络安全检测),如果他们自己公司没有团队,那么他们会找专门做网络安全的公司来进行自己网站的安全检测,安全检测公司就是乙方(被雇用者,也叫受雇者),百度就是甲方(雇佣者,掏钱的),那么甲方会授权给乙方检测网站安全性的权利

(叫做授权,注意,这个很重要,不然你就属于非法检测了,很容易被抓,所以要获得授权,这点很重要!),那么我们现在的目标就算是明确了,百度网站。

提炼几点:

确定范围:测试目标的范围,ip,域名,内外网。

确定规则:能渗透到什么程度,时间(哪天开始、几点开始,一般在网站业务不忙的时候、别影响业务)?能否修改上传?能否提权等。

确定需求:web应用的漏洞(新上线程序)?业务逻辑漏洞(针对业务的)?人员权限管理漏洞(针对人员、权限)?等等。(立体全方位)

2.信息收集:目标明确了,那么开始收集信息,家庭地址、收入多少、联系电话等等。

基础信息:IP,网段(有些公司一次性买一个网段的ip地址),域名,端口等

系统信息:操作系统种类,windows、centos、ubuntu等等

应用信息:各端口的应用,例如web应用,邮件应用等等

版本信息:所有这些探测到的东西的版本,根据版本号去百度啊或者漏洞库去找一下对应漏洞。

服务信息

人员信息:域名注册人员信息,web应用中网站发帖人的id,管理员姓名、领导名字、企业邮箱、QQ号、手机号等,可以做钓鱼。

防护信息:试着看能否探测到防护设备

收集方式:主动扫描,开放搜索等

开放搜索:利用搜索引擎获得,获取后台系统,未授权页面(看是否能找到),敏感url(涉及到一些敏感信息数据的访问路径)等。

3.漏洞探测:信息收集好了之后,我们针对这些信息来分析和探测项目是否有漏洞(就是对你的系统信息、数据信息、权限信息等进行提取,这就叫做漏洞)

漏洞验证:

找出项目,比如百度的网站,是不是有漏洞。

利用上一步中列出的各种系统,应用等使用相应的漏洞。

方法:

1.漏扫,awvs,IBM appscan等。

2.结合漏洞去exploit-db(漏洞库,里面含有好多之前出现过的漏洞)等位置找利用

3.在网上寻找验证poc/(poc:漏洞利用工具和代码脚本等等)。

内容:

系统漏洞:系统没有及时打补丁

Websever漏洞:Websever配置问题

Web应用漏洞:Web应用开发问题

其它端口服务漏洞:各种21/8080(st2)/7001/22/3389

通信安全:明文传输,token在cookie中传送等。

4.漏洞验证:验证一些我们探测到的漏洞是不是真的可以使用,将上一步中发现的有可能可以成功利用的全部漏洞都验证一遍。结合实际情况,搭建模拟环境进行试验。成功后再应用于目标中。

通过工具或者手工来验证:

自动化验证:结合自动化扫描工具提供的结果

手工验证,根据公开资源进行验证

试验验证:自己搭建模拟环境进行验证

登陆猜解:有时可以尝试猜解一下登陆口的账号密码等信息

业务漏洞验证:如发现业务漏洞,要进行验证

公开资源的利用

-exploit-db/wooyun/

-google hacking

-渗透代码网站

-通用、缺省口令

-厂商的漏洞警告等等。

5.信息分析:漏洞验证之后如果发现这个漏洞确实存在,那么我们可以通过这个漏洞来入侵这个主机,入侵主机干嘛?要获取信息、获取哪些信息呢,我们自己分析一下,比如分析了一下说,系统用户名和密码有用,好,我们提取用户名和密码,我拿到系统权限、能够渗透整个公司的内网,目的就达到了,就够了,所以分析一下自己能拿到什么数据,拿取哪些数据有用。

为下一步实施渗透做准备。

精准打击:准备好上一步探测到的漏洞的exp,用来精准打击

绕过防御机制:是否有防火墙等设备,如何绕过

定制攻击路径:最佳工具路径,根据薄弱入口,高内网权限位置,最终目标

绕过检测机制:是否有检测机制,流量监控,杀毒软件,恶意代码检测等(免杀)

攻击代码:经过试验得来的代码,包括不限于xss代码,sql注入语句等

6.提取信息并进一步渗透

提取一些有用信息,比如网站开发的源代码、数据库里面的数据、系统用户信息(用户名、密码)

实施攻击:根据前几步的结果,进行攻击

获取内部信息:基础设施(网络连接,vpn,路由,拓扑等)

进一步渗透:内网入侵,敏感目标

持续性存在:一般我们对客户做渗透不需要。rookit,后门,添加管理账号,驻扎手法等

7.信息整理:

将上面几步的工作过程给人家整理一下,该成图的成图、过程中用到的木马什么的,该删掉删掉等

清理痕迹:清理相关日志(访问,操作),上传文件等

整理渗透工具:整理渗透过程中用到的代码,poc,exp等

整理收集信息:整理渗透过程中收集到的一切信息

整理漏洞信息:整理渗透过程中遇到的各种漏洞,各种脆弱位置信息

目的:为了最后形成报告,形成测试结果使用。

8.形成报告:最后生成一个安全检测的报告提交给人家。

按需整理:按照之前第一步跟客户确定好的范围,需求来整理资料,并将资料形成报告

补充介绍:要对漏洞成因,验证过程和带来危害进行分析

修补建议:当然要对所有产生的问题提出合理高效安全的解决办法

最简单版的可以有这么四步:信息收集、漏洞探测(手工、漏扫)、漏洞验证(手工验证、工具验证)、形成报告。

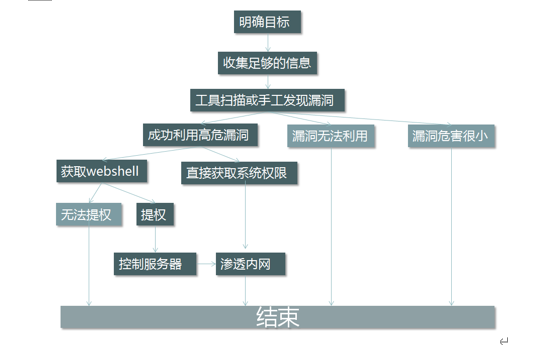

2、流程总结

3、渗透测试方法

工具测试:漏洞扫描器、自动化漏洞检测工具

手工测试:按照站点功能点手工抓取数据包、修改、加攻击载荷进行测试。

4、测试地点

从外网测试:直接通过互联网链接访问进行黑客行为模拟。

从内网测试:到公司现场,比如甲方(客户)现场,VPN远程连接内网进行测试。

5、渗透测试要求

一般客户对渗透测试的过程是有要求的,比如时间、地点、测试的时候的参数设置、是否让使用自动化工具测试等等都会有要求。授权书中有体现。

更多推荐

已为社区贡献8条内容

已为社区贡献8条内容

所有评论(0)