关于Burpsuite的CA证书获取方式与安装演示

Burp CA 证书的核心是系统级信任,仅浏览器导入无法实现全局 HTTPS 抓包。按「获取证书→系统安装→验证」三步操作,即可完成 HTTPS 流量解密抓取,适用于 Web 渗透测试、漏洞扫描等场景。

·

声明:本作者为网络行业初学者,所发布内容为个人实操经验,如有错误和不足,请多多包涵和指正。

Burp Suite 需依赖 CA 证书实现 HTTPS 流量解密抓取,核心流程分为证书获取、系统级安装、浏览器验证三步,以下是详细操作指南(附图文步骤)。

一、前置准备:确保代理监听正常

- 启动 Burp Suite,进入「Proxy」→「Options」,确认「Proxy Listeners」中

127.0.0.1:8080处于Running状态(未运行则点击启动或恢复默认)。 - 配置浏览器代理:打开浏览器→设置→网络代理,手动配置为

127.0.0.1:8080(Chrome/Edge/Firefox 通用)。

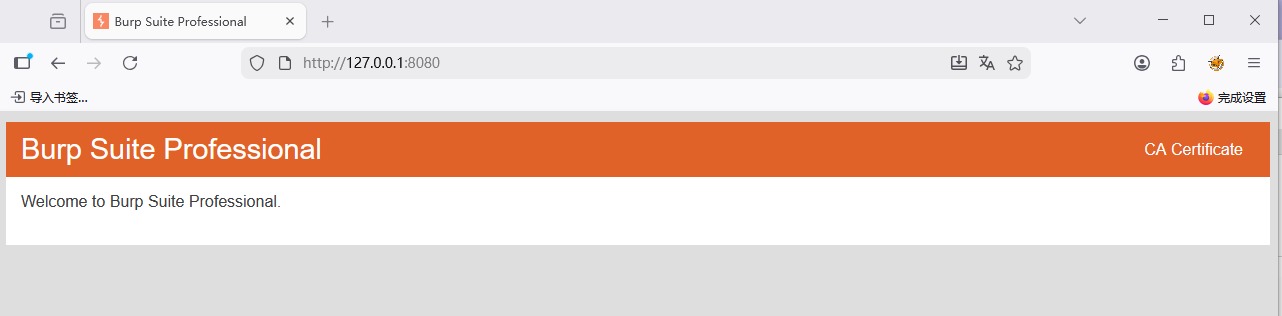

二、获取 CA 证书

方式 浏览器访问 burp 页面下载

- 浏览器地址栏输入

http://burp(或http://127.0.0.1:8080),进入 Burp 欢迎页。 - 点击页面右上角「CA Certificate」,下载证书文件(默认名为

cacert.der,保存至桌面方便查找)。

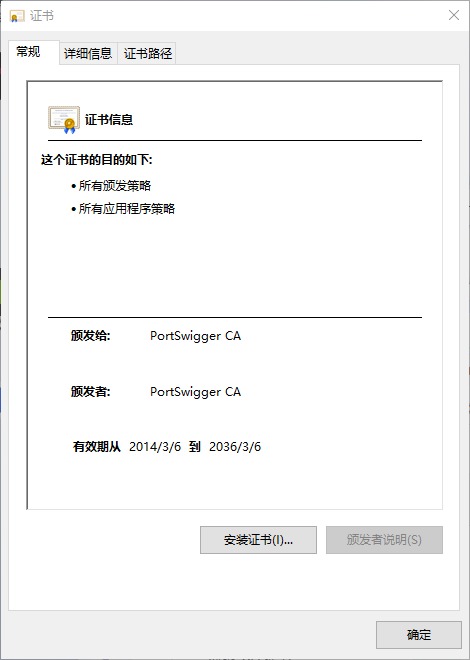

三、系统级安装 CA 证书(关键!浏览器依赖系统证书库)

Windows 系统(作者为Windows系统,只演示本系统操作)

- 双击桌面

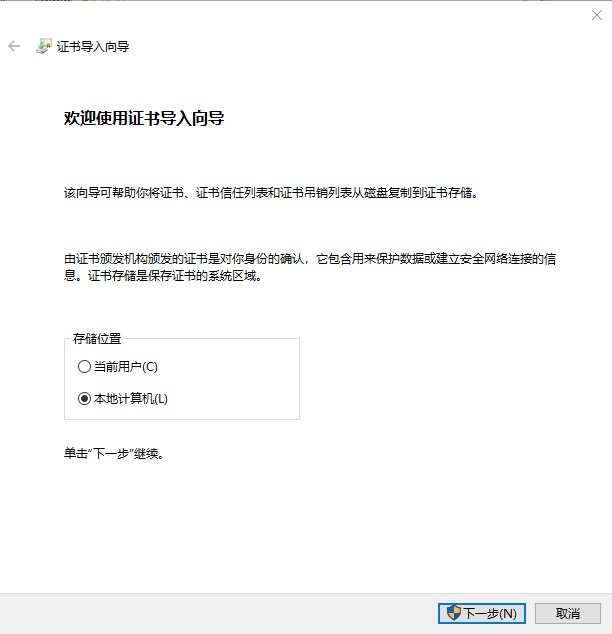

cacert.der,弹出证书窗口,点击「安装证书」。

- 存储位置选择「本地计算机」,点击「下一步」。

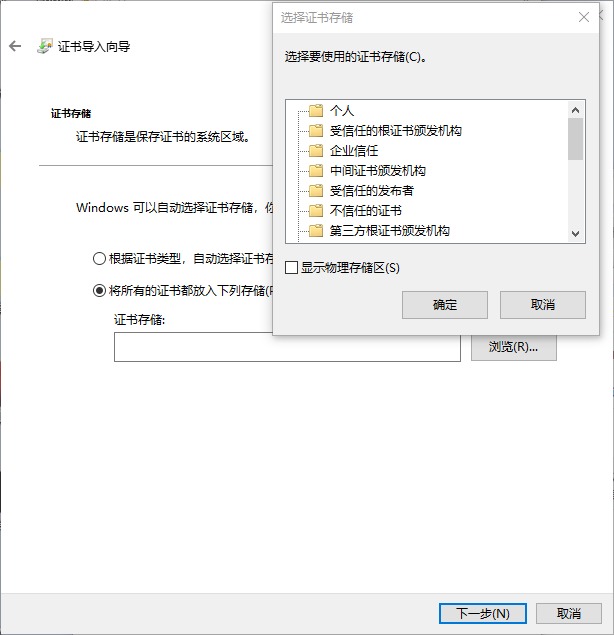

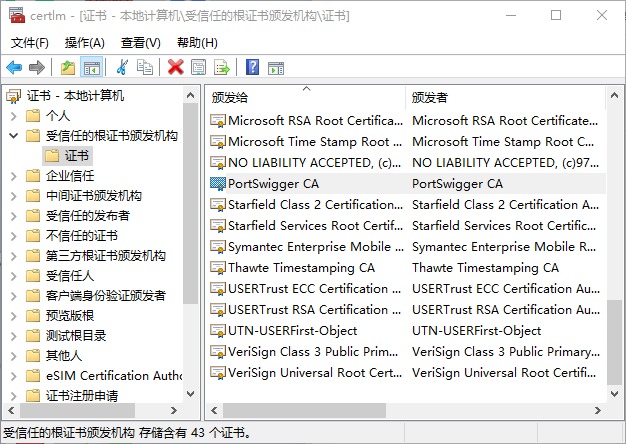

- 选择「将所有证书放入下列存储」,点击「浏览」,选中「受信任的根证书颁发机构」,点击「确定」。

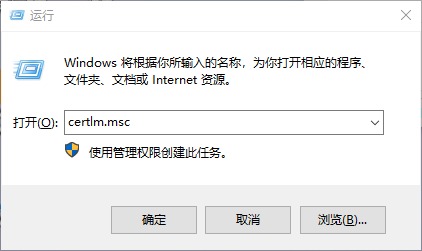

- 完成向导,提示导入成功后,重启所有浏览器。验证:按

Win+R输入certlm.msc,展开「受信任的根证书颁发机构」→「证书」,查找「PortSwigger CA」确认存在。

四、浏览器验证与配置

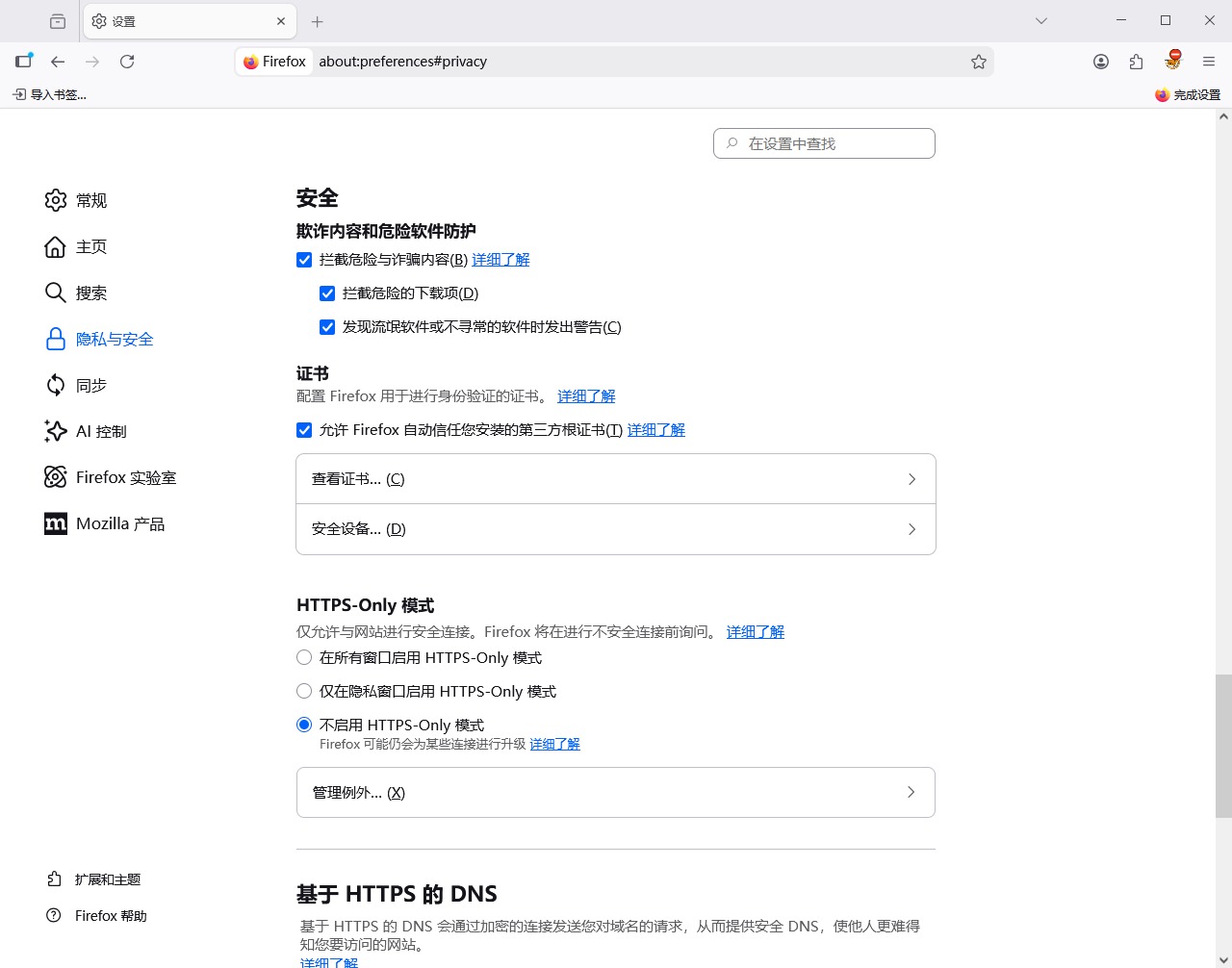

Firefox 浏览器(作者本人使用火狐)

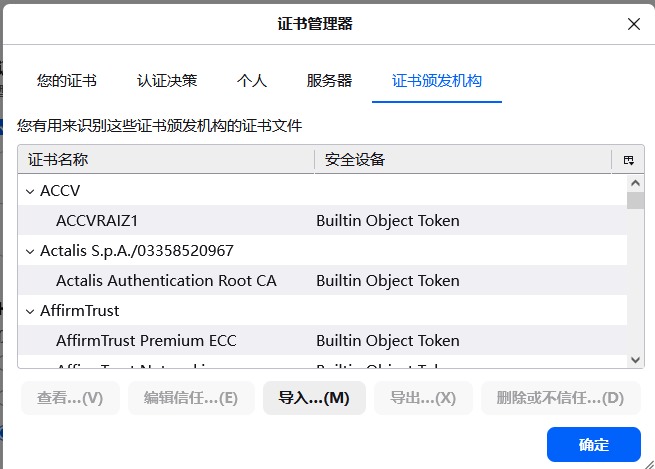

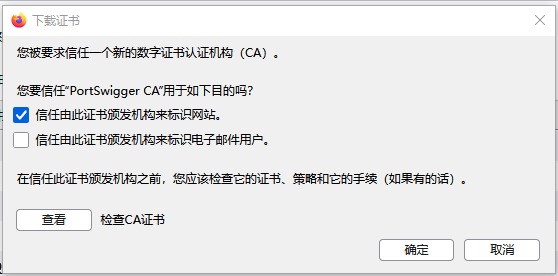

- 打开 Firefox→设置→隐私与安全→证书→「查看证书」。

- 切换至「证书颁发机构」选项卡,点击「导入」,选择下载的

cacert.der。

- 勾选「信任此 CA 以识别网站」,点击「确定」,重启 Firefox。

五、总结

Burp CA 证书的核心是系统级信任,仅浏览器导入无法实现全局 HTTPS 抓包。按「获取证书→系统安装→验证」三步操作,即可完成 HTTPS 流量解密抓取,适用于 Web 渗透测试、漏洞扫描等场景。

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)