基于 OCSF 与多厂商协同的检测工程实践-全球化云原生安全架构

这意味着,你的下游 Flink 流处理任务或 Lambda 逻辑,只需要针对 actor.user.uid 编写一次检测逻辑,即可适配所有支持 OCSF 的厂商数据。是多地法规的差异,还是异构数据的清洗?的终端遥测时,不需要修改任何核心计算链路,只需配置一个新的 EventBridge Rule,将归一化后的 OCSF 事件路由到 Security Hub 即可实现“热插拔”式的安全能力扩展。在

一、 协议之战:OCSF 如何破解“语义异构”僵局

在构建分布式安全中枢时,底层面临的最大挑战是模式匹配(Schema Mapping)。

1.1 语义异构的沉重代价

假设我们需要追踪一个攻击者的横向移动路径。在原生云环境下,用户 ID 可能是 IAM ARN;在终端 EDR 中,它是进程拥有者;在身份提供商(IdP)中,它可能又是 Email 地址。如果后端分析引擎(如 SIEM 或数据湖)需要处理这些逻辑,代码中将充斥着大量的 if-else 或复杂的正则表达式。这不仅增加了计算开销,更导致了检测规则的极其脆弱——任何厂商 API 的微调都可能导致防御失效。

1.2 OCSF(Open Cybersecurity Schema Framework)的底层逻辑

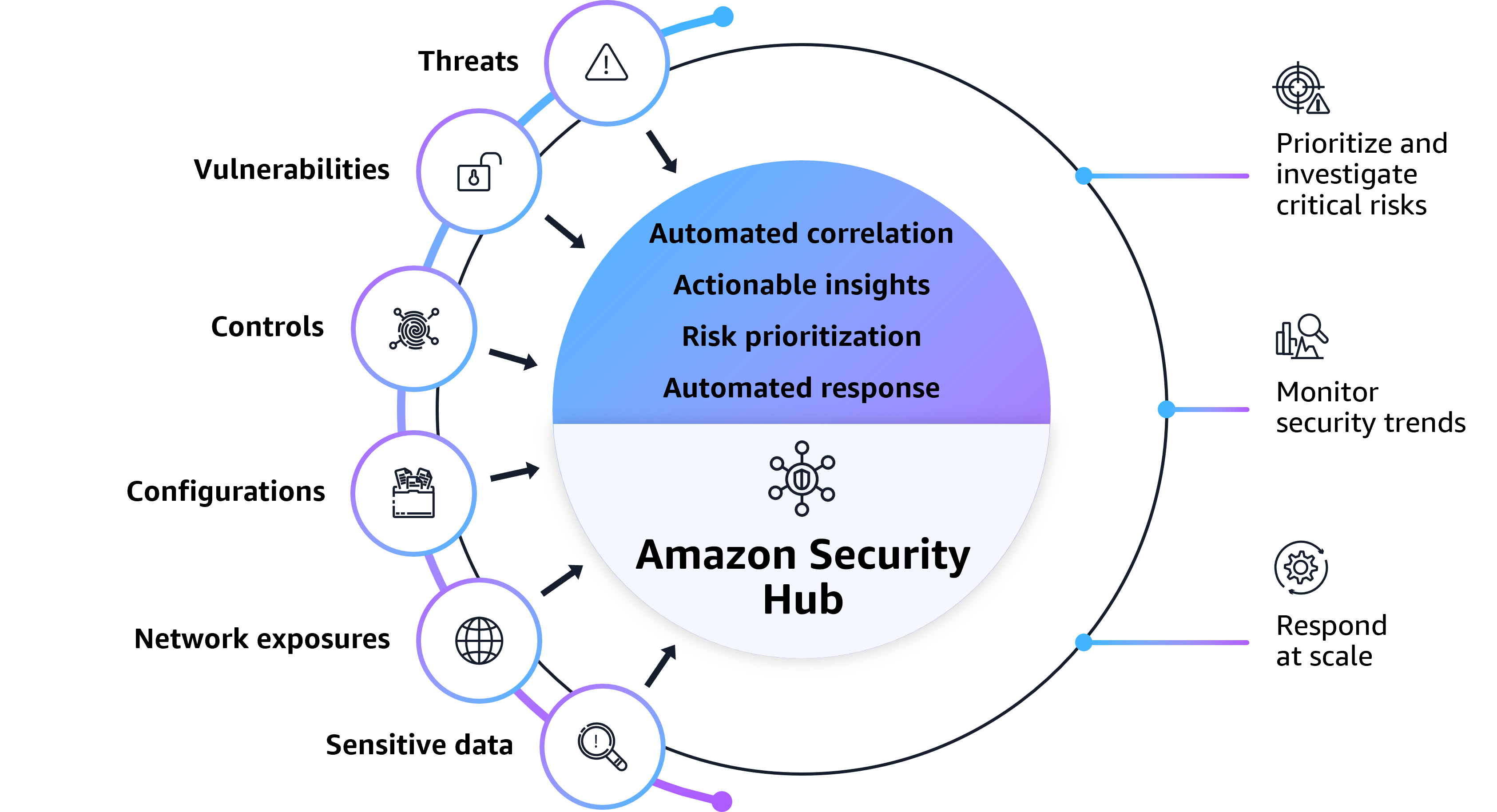

OCSF 是由亚马逊云科技、Splunk、IBM 等发起的一项开源标准,旨在为安全数据提供一个中立、可扩展的 JSON 模式。

在 Security Hub 的方案中,所有的第三方 Findings 在进入总线前,必须通过一个转化层归一化。其核心对象模型包括:

- 类别(Category):如 Network Activity、Identity & Access Management。

- 类(Class):如 DNS Activity、Authentication。

- 对象(Object):如 user、device、file。

技术实现细节:

当一个来自 7AI 的 AI 自主代理威胁告警触发时,其原始报文会被解析并重新封装。例如,原始字段 source_user_identifier 会被强制映射到 OCSF 标准字段 actor.user.uid。这意味着,你的下游 Flink 流处理任务或 Lambda 逻辑,只需要针对 actor.user.uid 编写一次检测逻辑,即可适配所有支持 OCSF 的厂商数据。这种语义一致性是构建大规模自动化防御的基石。

二、 架构解析:基于事件驱动的全栈防护体系

一个生产级的安全中枢不仅是数据的仓库,更应该是事件的路由器(Event Router)。

2.1 控制平面与数据平面的解耦

Security Hub 的架构设计遵循了现代分布式系统的核心原则:

- 控制平面(Control Plane):通过单一 API 集成 GuardDuty、Inspector、Macie 等原生服务,实现策略的统一下发。

- 数据平面(Data Plane):基于 Amazon EventBridge 构建异步事件流。

这种设计的工程优势在于插件化解耦。当企业需要引入 CrowdStrike 的终端遥测时,不需要修改任何核心计算链路,只需配置一个新的 EventBridge Rule,将归一化后的 OCSF 事件路由到 Security Hub 即可实现“热插拔”式的安全能力扩展。

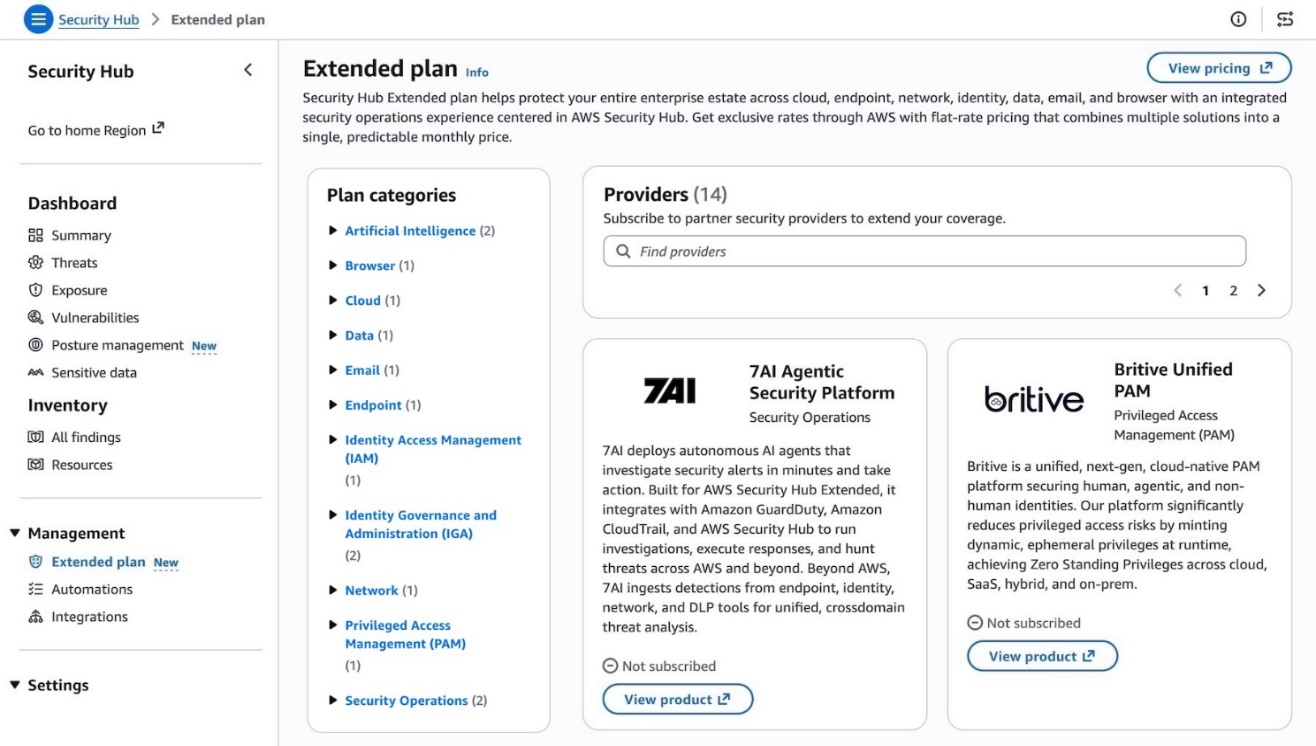

2.2 深度案例:AI 安全与自主代理威胁狩猎

在生成式 AI 时代,Prompt Injection 和 Agent 劫持成为了新型攻击向量。方案中引入的 7AI 专注于自主代理(Autonomous Agents)的安全审计。

- 检测逻辑关联:7AI 会在执行层监控 LLM 生成的 Tool Call。如果 Agent 试图调用非授权的敏感 API(如修改 S3 存储桶策略),7AI 会生成一个高危告警。

- 工程路径:该告警注入 Security Hub 后,会自动关联当前的会话上下文(Session Context),触发下游的 IAM 策略自动封禁。这种从检测到阻断的闭环,完全由事件流驱动,无需人工介入。

三、 身份治理:从静态 IAM 到动态权限签发(JIT PAM)

在出海合规场景中,特权访问管理(PAM)是高频痛点。长期存在的静态 Access Key 是架构中的“定时炸弹”。

3.1 动态权限签发(Just-In-Time)的工程实现

通过集成 Britive,Security Hub 实现了动态权限治理。其底层逻辑如下:

- 身份联合(Federation):基于 OIDC 或 SAML 2.0 实现身份注入。

- 按需授权:当开发者申请操作生产环境时,Britive 实时生成一个具备严格 TTL(生存时间)的临时角色(AssumeRole)。

- 遥测闭环:该临时角色的所有操作轨迹被实时推送到 Security Hub。

- 异常熔断:如果 Security Hub 接收到来自 Inspector 的配置违规信号,且发现触发者正是该临时角色,系统会立即执行 Revoke-Older-Sessions,在毫秒级强制注销该用户的所有活动连接。

四、 检测工程(Detection Engineering):如何构建高可用的关联分析

我们要关注的不仅是工具,更是检测逻辑的生命周期管理。

4.1 关联分析(Correlation Analysis)实战

单点告警往往意味着高误报。在 OCSF 的加持下,我们可以构建一个基于 Amazon Athena 的 SQL 关联查询:

- 信号 A (网络层):GuardDuty 发现异常的心跳包(Beaconing)。

- 信号 B (终端层):CrowdStrike 监测到敏感系统进程(如 vssadmin.exe)试图篡改备份。

- 信号 C (身份层):Britive 监测到异常的特权提升请求。

如果这三个维度的信号在同一个时间窗口(Time Windowing)内,且 actor.id(OCSF 标准字段)一致,系统会自动将威胁等级提升至 CRITICAL。

4.2 自动化修复剧本(Playbook)的编写原则

在编写 Lambda 修复函数时,应遵循幂等性(Idempotency)原则。

代码示例(逻辑伪代码):

Python

def handle_security_finding(event, context):

finding = parse_ocsf(event)

if finding.severity > 8.0 and finding.category == 'MALWARE':

# 执行隔离操作,确保操作是幂等的

isolate_instance(finding.resource.id)

# 标记 Finding 为已处理

update_security_hub_status(finding.id, 'RESOLVED')五、 全球化部署:解决碎片化采购与合规性的“不可能三角”

出海企业面临的最大难题是:如何在满足不同区域合规性(GDPR、CCPA)的同时,保持运维的一致性?

5.1 “云原生底座+生态集成”的商业创新

亚马逊云科技的这一方案在工程上巧妙地利用了 Marketplace 统一订阅模式:

- 自动化开通(Auto-Provisioning):通过 CloudFormation 或 Terraform 实现“安全即代码(Security as Code)”,一键在全球 Region 同步部署第三方防护探针。

- 零长期承诺(Pay-as-you-go):避免了传统安全采购的长周期合同,使得安全架构能够随业务规模弹性伸缩。

六、 总结与进阶建议

云原生安全已经进入了标准化与自动化的深水区。从这套 Security Hub 扩展方案中,我总结了三条给架构师的避坑建议:

- 基础设施即安全:所有安全配置必须纳入版本控制(IaC),禁止任何手动控制台改动。

- 数据协议高于一切:在选型第三方方案时,是否支持 OCSF 或具备成熟的 API 遥测能力,应作为一票否决权。

- 从响应开始设计:不要仅仅为了监控而采集日志。每一个接入 Security Hub 的信号,都应该对应一个明确的自动化处理脚本或响应流程。

未来,随着生成式 AI 与安全编排(SOAR)的深度融合,我们正朝着“自愈架构(Self-healing Architecture)”迈进。作为开发者,你认为在跨地域安全治理中,最难自动化的环节是什么?是多地法规的差异,还是异构数据的清洗?欢迎在评论区深度讨论!

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)