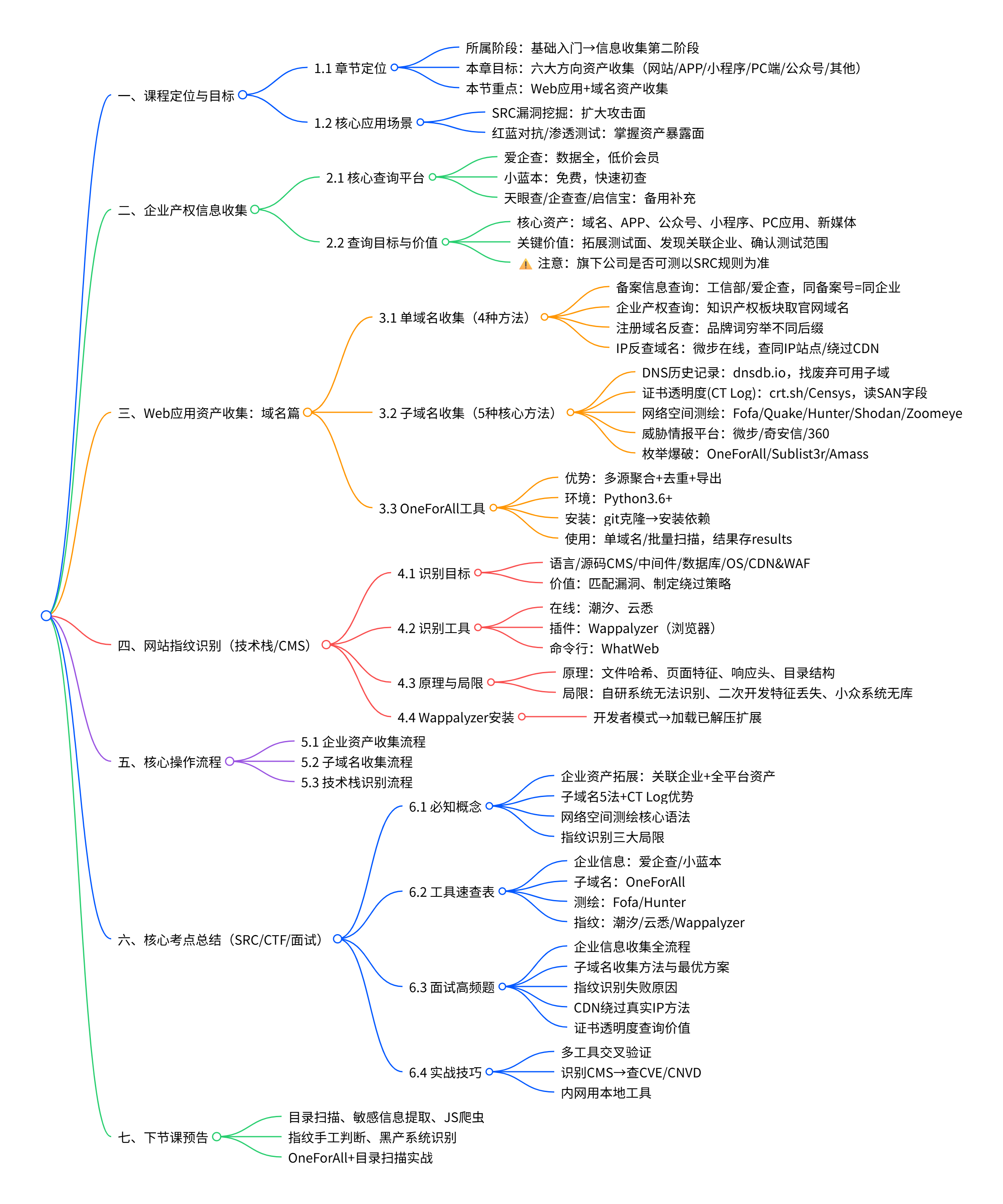

【小迪安全】第12天:信息打点(Web应用篇)— 结构化复习笔记

本文系统介绍了网络安全中信息收集的关键技术与流程,重点包括:1. 企业资产发现(通过爱企查等平台获取域名、APP、公众号等);2. Web应用资产收集(备案查询、子域名爆破、IP反查等5种方法);3. 网站指纹识别(CMS/技术栈判断);4. 工具链使用(OneForAll、Fofa、Wappalyzer等)。文章强调多源交叉验证的必要性,指出大厂自研系统的识别局限,并提供标准化操作流程和面试高频

一、课程定位与目标

1.1 章节定位

-

所属阶段:基础入门完结后,进入信息收集(信息打点)第二阶段

-

本章目标:针对六大应用方向(网站、APP、小程序、PC端、微信公众号、其他产品)进行资产收集

-

本节重点:Web应用的信息收集(域名资产为主),后续课程将展开APP、小程序等方向

1.2 核心应用场景

SRC漏洞挖掘:通过信息收集扩大攻击面,发现更多可测试目标 红蓝对抗/渗透测试:全面掌握目标企业的互联网资产暴露面

二、企业产权信息收集(业务资产发现)

2.1 核心平台推荐

表格

| 平台 | 特点 | 费用 | 适用场景 |

|---|---|---|---|

| 爱企查 | 百度旗下,数据全面 | 超级会员约1元/7天(拼多多) | 详细企业资产调查 |

| 小蓝本 | 免费使用 | 免费 | 快速初步查询 |

| 天眼查/企查查/启信宝 | 数据全面 | 收费较高 | 备用补充 |

2.2 查询目标与关注要点

核心查询目标(输入企业名称):

-

网站域名(备案信息、官网地址)

-

APP应用(iOS/Android应用)

-

微信公众号(可能关联外部接口)

-

小程序(业务功能入口)

-

PC端应用(客户端软件)

-

其他产品(新媒体账号等)

关键价值:

-

拓展测试面:APP/公众号/小程序可能与主站技术栈不同,存在独立漏洞

-

发现关联企业:通过股权结构发现子公司、分公司(图标相似、名称关联)

-

判断测试范围:确认是否包含旗下公司(需根据SRC规则确认)

⚠️ 注意:旗下公司是否可测需看具体SRC规则,有些只限主站,有些包含集团全部资产

三、Web应用资产收集:域名篇

3.1 单域名收集(四种方法)

方法一:备案信息查询

-

官方平台:工信部备案管理系统(beian.miit.gov.cn)

-

第三方接口:爱企查等平台的备案查询功能

-

价值:同备案号下的所有域名均属同一企业资产

-

局限:未备案域名(如个人站点、境外服务器)无记录

方法二:企业产权查询

-

通过爱企查/小蓝本的"知识产权"板块直接获取官网域名

方法三:注册域名反查(穷举猜测)

-

平台:腾讯云/阿里云等域名注册商的"域名查询"功能

-

操作:输入企业品牌词,查看已注册的同名不同后缀域名(.com/.cn/.net/.cc等)

-

价值:发现未投入使用但已注册的潜在资产

-

示例:

longi.com→ 检查longi.cn、longi.net等是否注册

方法四:IP反查域名

-

场景:给定IP地址,反查解析到该IP的所有域名

-

平台:微步在线(x.threatbook.com)等

-

价值:

-

同一IP可能承载多个业务系统

-

绕过CDN查找真实IP关联的域名(历史DNS记录)

-

CDN绕过提示:若目标现用CDN,通过历史DNS记录可能找到未防护的真实IP

3.2 子域名收集(五种核心方法)

表格

| 方法 | 原理 | 适用条件 | 推荐工具/平台 |

|---|---|---|---|

| DNS历史记录 | 查询域名曾经的解析记录 | 域名有过历史解析 | dnsdb.io、ViewDNS |

| 证书透明度查询 | 通过HTTPS证书的SAN字段发现关联域名 | 目标使用HTTPS | crt.sh、Censys |

| 网络空间测绘 | 搜索引擎爬取全网资产数据 | 资产暴露在互联网 | Fofa、Shodan、Quake、Hunter |

| 威胁情报平台 | 整合多源安全数据 | 目标有安全事件记录 | 微步在线、奇安信威胁情报中心 |

| 枚举爆破 | 字典批量拼接前缀测试解析 | 任何域名 | OneForAll、Sublist3r等 |

方法详解

① DNS历史记录查询

-

记录类型识别:

-

A记录:域名→IP地址(最常见)

-

MX记录:邮件服务器解析

-

NS记录:DNS服务器(可能使用自定义DNS如

vip3.alidns.com)

-

-

安全价值:历史记录中可能发现已删除但仍可用的子域

② 证书透明度查询(CT Log)

-

原理:HTTPS证书中的Subject Alternative Name (SAN) 字段包含所有适用域名

-

操作:输入根域名(如

baidu.com),查询所有使用该证书的域名 -

优势:可发现非常规命名子域(如

nongji.baidu.com/exhi),字典难以覆盖 -

局限:仅适用于HTTPS站点

③ 网络空间测绘平台

表格

| 平台 | 特点 | 费用 |

|---|---|---|

| Fofa | 国内最常用,语法灵活 | 高级会员(常被共享) |

| 360 Quake | 360出品,数据量大 | 积分制/会员制 |

| Hunter(鹰图) | 奇安信出品,无需会员即可查询 | 导出收费 |

| Shodan | 国际知名,国外资产全 | 收费 |

| Censys | 证书数据强 | 部分免费 |

| Zoomeye(钟馗之眼) | 知道创宇出品 | 免费/收费 |

常用语法示例:

plain

复制

domain="target.com" # 查找目标域名资产

host="target.com" # 主机名包含

title="后台登录" # 网页标题

body="target" # 网页内容

ip="1.1.1.1" # IP地址

port="3306" # 特定端口④ 威胁情报平台

-

微步在线:域名解析、子域名、关联IP、历史Whois

-

奇安信威胁情报中心:域名情报、样本关联

-

360威胁情报中心:多维度资产关联

⑤ 枚举爆破(最常用)

-

原理:通过字典批量替换子域前缀(

www、mail、admin、api等),测试DNS解析是否成功 -

工具推荐:OneForAll(综合型)、Sublist3r、Amass

3.3 OneForAll工具详解

工具优势

-

多源聚合:整合DNS历史、证书查询、枚举爆破三种技术

-

去重合并:不同来源结果合并去重,提高覆盖率

-

导出方便:支持多种格式输出

安装与使用

环境要求:Python 3.6+

安装步骤:

bash

复制

# 1. 克隆项目

git clone https://github.com/shmilylty/OneForAll.git

# 2. 进入目录

cd OneForAll

# 3. 安装依赖(确保pip与python版本对应)

pip install -r requirements.txt

# 常见错误处理:

# 若提示缺少某个.txt文件,将该文件放置于执行目录或指定完整路径使用方法:

bash

复制

# 单域名收集

python oneforall.py --target example.com run

# 批量收集(域名写入targets.txt)

python oneforall.py --targets targets.txt run结果查看:

-

扫描结果保存在

results/目录 -

包含各模块输出及最终合并结果

四、网站指纹识别(CMS/技术栈识别)

4.1 识别目标

表格

| 识别对象 | 说明 | 安全价值 |

|---|---|---|

| 程序语言 | PHP/Java/Python/ASP.NET等 | 确定漏洞研究范围 |

| 程序源码/CMS | WordPress/Discuz/织梦/禅道等 | 查找历史漏洞、通用漏洞 |

| 中间件 | Apache/Nginx/IIS/Tomcat等 | 中间件漏洞利用 |

| 数据库类型 | MySQL/MSSQL/Oracle/Redis等 | 数据库注入、未授权访问 |

| 操作系统 | Windows/Linux | 系统级漏洞、路径差异 |

| CDN/WAF | 是否使用CDN、WAF品牌 | 绕过策略制定 |

4.2 推荐平台与工具

表格

| 工具/平台 | 特点 | 使用方式 |

|---|---|---|

| 潮汐(Tide) | 国内SEC团队产品,支持漏洞关联查询 | 在线平台,注册使用 |

| 云悉 | 相对严格,宁可漏报也不误报 | 在线平台 |

| Wappalyzer(浏览器插件) | 访问自动识别,便捷 | Chrome/Firefox插件 |

| WhatWeb(命令行) | 开源工具,支持500+CMS | 本地工具运行 |

4.3 指纹识别原理与局限

识别技术:

-

特定文件MD5哈希(如favicon.ico、css/js文件)

-

页面特征字符串(Powered by XXX、meta标签)

-

请求响应头(Server、X-Powered-By)

-

目录结构特征(如WordPress的/wp-admin/)

重要局限:

-

自研系统无法识别:大厂(百度、腾讯、阿里)自研框架无公开特征

-

二次开发混淆:开源系统深度定制后特征消失

-

小众/黑产系统:赌博、色情等专用系统未收录

-

误报问题:部分平台"宁可错杀不放过",存在误报

⚠️ 关键认知:指纹识别仅适用于使用开源/商用系统的目标。大厂自研业务、个人定制开发无法识别,需通过其他方式(如JS分析、接口特征)判断技术栈。

4.4 工具安装流程(Wappalyzer插件)

Chrome安装步骤:

-

下载插件压缩包并解压

-

打开Chrome →

更多工具→扩展程序 -

开启

开发者模式(右上角开关) -

点击

加载已解压的扩展程序 -

选择解压后的插件目录

-

插件图标显示在工具栏,访问网站自动识别

注意:Wappalyzer对国内小众CMS(如Z-Blog、Typecho)支持有限,主要识别国际通用技术栈。

五、核心操作流程(可复现)

5.1 企业资产收集流程

plain

复制

给定目标企业名称

↓

1. 爱企查/小蓝本查询

├── 获取:官网域名、APP、微信公众号、小程序

├── 记录:备案号、关联企业(子公司/分公司)

└── 判断:测试范围(是否包含旗下公司)

↓

2. 备案信息补充

└── 通过备案号反查同主体其他域名

↓

3. 域名注册穷举

└── 检查品牌词相关域名后缀注册情况

↓

输出:完整域名资产列表5.2 子域名收集流程

plain

复制

目标根域名(如 target.com)

↓

并行执行五种方法:

├── DNS历史记录查询(dnsdb.io)

├── 证书透明度查询(crt.sh)

├── 网络空间测绘(Fofa/Hunter/Quake)

├── 威胁情报查询(微步在线)

└── 枚举爆破(OneForAll)

↓

结果合并去重

↓

验证存活(HTTP状态码检测)

↓

输出:存活子域名列表 + IP映射5.3 网站技术栈识别流程

plain

复制

获得目标URL

↓

1. 在线平台识别(潮汐/云悉)

├── 成功识别 → 查询CVE/漏洞库 → 针对性测试

└── 识别失败/自研系统 → 步骤2

↓

2. 浏览器插件辅助(Wappalyzer)

└── 识别基础组件(CDN、JS框架、服务器等)

↓

3. 人工判断

├── 查看页面源代码

├── 分析JS文件路径/特征

├── 观察URL路由风格(RESTful/传统)

└── 检查响应头信息

↓

输出:技术栈报告 → 制定测试方案六、本章核心考点总结(SRC/CTF/面试)

6.1 必知概念

表格

| 考点 | 核心要点 |

|---|---|

| 企业资产拓展 | 通过爱企查等发现关联企业、子公司、APP、公众号等攻击面 |

| 子域名收集五法 | DNS历史、证书透明度、网络空间、威胁情报、枚举爆破 |

| 证书透明度(CT Log) | HTTPS证书的SAN字段可暴露关联子域,适用于大型站点 |

| 网络空间测绘 | Fofa/Shodan等通过语法搜索互联网资产,核心语法:domain=、ip=、title= |

| 指纹识别局限 | 仅适用于开源/商用系统,大厂自研、黑产系统无法识别 |

6.2 工具速查

表格

| 场景 | 首选工具 | 备选 |

|---|---|---|

| 企业信息查询 | 爱企查(收费)/小蓝本(免费) | 天眼查、企查查 |

| 子域名收集 | OneForAll | Sublist3r、Amass、在线平台 |

| 网络空间搜索 | Fofa、Hunter | Quake、Shodan、Zoomeye |

| 威胁情报查询 | 微步在线 | 奇安信威胁情报、360威胁情报 |

| 指纹识别 | 潮汐、云悉 | Wappalyzer插件、WhatWeb |

6.3 面试高频题

Q1:拿到一个企业名称,如何开展信息收集?

答:首先通过爱企查/小蓝本获取企业官网、APP、微信公众号、小程序等资产,同时记录备案号和关联企业;然后通过备案号反查同主体域名;接着对主域名进行子域名收集(DNS历史、证书、网络空间、枚举);最后对存活站点进行指纹识别,确定技术栈。

Q2:子域名收集有哪些方法?哪种最全面?

答:五种方法:DNS历史记录、证书透明度查询、网络空间测绘、威胁情报、枚举爆破。最全面的是OneForAll工具,它聚合了前三种技术+枚举,并自动去重合并。

Q3:为什么有些网站指纹识别不出来?

答:三种情况:① 大厂自研系统(百度、腾讯等),无公开特征;② 深度二次开发的开源系统,特征被修改;③ 黑产/小众专用系统,未在指纹库中。识别工具仅覆盖常见开源CMS。

Q4:如何绕过CDN查找真实IP?

答:① 查询DNS历史记录,找CDN启用前的解析记录;② 通过证书查询、邮件服务器(MX记录)等旁站信息;③ 网络空间搜索特定特征(如title、body内容)找未防护IP。

Q5:证书透明度查询有什么优势?

答:可发现非常规命名子域(如

nongji.baidu.com/exhi),这类子域字典难以覆盖,但通过证书SAN字段可直接获取。

6.4 实战技巧

-

会员共享风险:Fofa等平台的共享账号会被多人使用导致积分/额度快速耗尽,建议自行注册或使用免费平台(Hunter查询无需会员)

-

工具组合原则:任何单一工具都有覆盖盲区,必须多源交叉验证

-

指纹识别后的动作:识别出CMS后,立即查询CVE、CNVD、Seebug等漏洞库,寻找历史漏洞进行验证

-

内网场景:纯内网环境无法使用在线平台,改用WhatWeb、Wappalyzer等本地工具或CMSmap等扫描器

七、下节课预告

-

Web应用深入:目录扫描、敏感信息提取、JS爬虫分析

-

指纹识别进阶:无法识别时的手工判断技巧、黑产系统识别

-

工具实战:OneForAll完整演示、目录扫描工具使用

关键记忆点:

-

信息收集广度决定攻击面(企业关联资产、子域名数量)

-

信息收集深度决定突破口(技术栈识别→漏洞匹配)

-

六种应用方向:网站、APP、小程序、PC端、微信公众号、其他产品

更多推荐

已为社区贡献5条内容

已为社区贡献5条内容

所有评论(0)