从在职运维到渗透测试工程师:我用6个月补全技能,实现薪资翻倍

运维转行渗透测试:优势与路径分析 一名5年经验的运维工程师面临职业瓶颈,发现网络安全领域能充分发挥其运维技能优势。文章指出,运维人员已具备50%的渗透测试基础技能(如Linux系统、网络协议等),需重点补充6大核心技能:信息收集、漏洞挖掘、内网渗透等。通过将原有运维经验与渗透测试思维结合,可高效实现职业转型。文中提供了具体的学习方法和实战任务,帮助运维人员将技术短板转化为核心竞争力。

前言:5 年运维的 “中年焦虑”,让我盯上了网络安全

凌晨 1 点,我盯着监控屏幕上的 “服务器 CPU 利用率 100%” 告警,第 N 次远程登录重启服务。做运维的第 5 年,我的工作早已变成 “重启、换硬盘、查日志” 的循环 —— 月薪卡在 15K,看着身边做开发的同事纷纷涨到 25K+,再想到 35 岁的 “职业天花板”,焦虑感像潮水一样涌来。

转机出现在一次公司安全演练中。那天,外部渗透测试团队用 “Nginx 解析漏洞” 轻松拿下了我负责维护的 Web 服务器,我看着他们在终端里敲出的命令,突然发现:“这些 Linux 命令、服务器配置,我不是天天都在用吗?”

后来我在网上刷网络安全相关的技能要求——Linux 系统、网络协议、服务器配置、日志分析,这些我深耕 5 年的能力,居然都是渗透测试的基础。那天晚上,我下定决心:“转行渗透测试,把运维优势变成核心竞争力。”

第一步:先搞懂 —— 运维转行渗透,你已有 50% 的基础

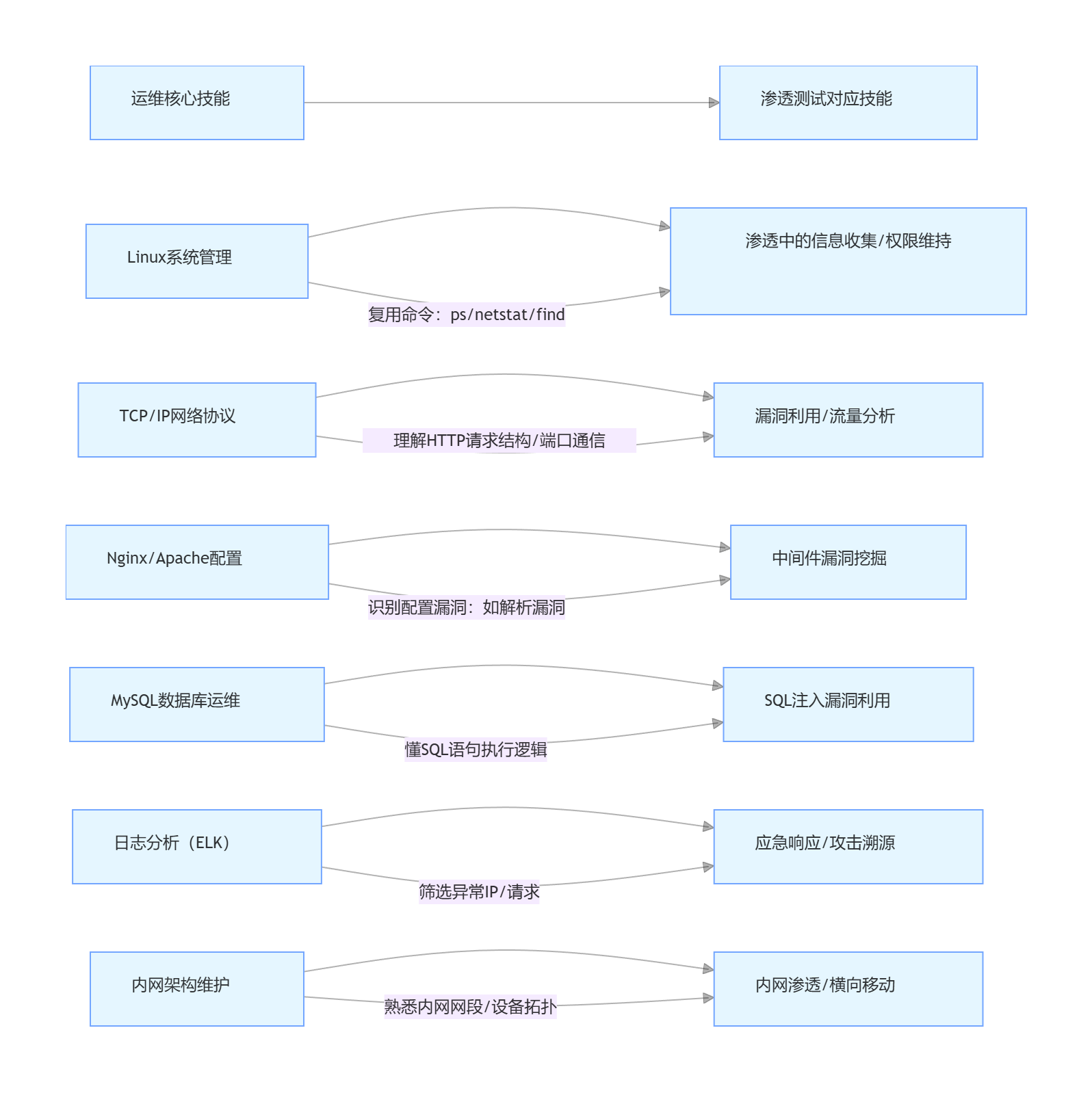

很多运维同事问我:“转行渗透是不是要从零开始?” 其实不是 —— 运维的核心技能,早已为渗透测试铺好了路。我整理了 “运维→渗透技能映射图”,清楚看到两者的重叠点:

这 50% 的重叠,就是运维转行的 “天然优势”。比如我做运维时天天用netstat -tuln查端口,转行后用同样的命令在渗透中看目标服务器开放的高危端口;之前用 ELK 分析 nginx 日志排查故障,现在用同样的方法分析攻击日志溯源 —— 这些技能不用重新学,只需要 “转换思维”。

但光靠优势不够,剩下 50% 的 “渗透专属技能”,才是决定你能否转型成功的关键。

第二步:核心技能补充 —— 运维需补的 6 块 “短板”

结合我 6 个月的转行经历,运维转行渗透需要重点补充 6 块技能,每一块都要 “结合运维经验学,避免从零开始”。

1. 信息收集:从 “运维监控” 到 “渗透侦察”(1-2 周)

运维基础:你早已会用nmap扫端口、ping测连通性,知道怎么看服务器开放的服务。需补短板:渗透的信息收集更 “全面”,要从 “单台服务器” 扩展到 “整个资产集群”。

必学内容:

- 子域名收集:用 OneForAll、Layer 子域名挖掘机,获取目标的 “隐藏资产”(比如test.xxx.com、admin.xxx.com)—— 运维通常只关注业务域名,而渗透要找 “未授权访问的后台”;

- 指纹识别:用 Wappalyzer、潮汐库,识别网站 CMS(如织梦、WordPress)、中间件版本(如 Tomcat 7.0.96)—— 运维关注 “版本是否稳定”,渗透关注 “版本是否有漏洞”(比如 Tomcat 7.0.96 有弱口令漏洞);

- 敏感信息挖掘:用 Google 语法(如

site:xxx.com filetype:pdf)找泄露的账号密码、用 Git 泄露工具找未删除的源码 —— 这些是运维不会关注,但渗透必须查的 “突破口”。

实战任务:以你维护过的公司测试域名为例,用 OneForAll 收集 10 个以上子域名,用 Wappalyzer 识别每个域名的 CMS 和中间件,记录下有 “高危版本”(如 Apache 2.4.49)的资产。

2. 漏洞挖掘:从 “故障排查” 到 “漏洞利用”(1-2 月)

运维基础:你懂日志分析、能排查服务器故障,知道 “配置错误” 会导致系统异常 —— 这和 “漏洞” 的本质(人为疏忽导致的安全缺陷)相通。需补短板:渗透要主动 “找漏洞”“利用漏洞”,而不是被动 “修故障”。

必学内容(聚焦 OWASP Top10):

| 漏洞类型 | 运维关联经验 | 需学核心技能 | 实战工具 |

|---|---|---|---|

| SQL 注入 | 懂 MySQL 查询语句,会写select * from user |

1. 理解 “语句拼接漏洞”(如id=1' or 1=1#);2. 会用 Union 查询、盲注;3. 懂 “参数化查询” 防御逻辑 |

SQLMap、Burp Suite |

| 文件上传 | 懂服务器文件权限,知道chmod设置 |

1. 会绕过后缀名过滤(如改.php 为.php5);2. 会做图片马(图片 + PHP 代码);3. 懂 “文件内容校验” 防御 | 蚁剑、中国菜刀 |

| XSS | 懂前端页面渲染,知道 JS 脚本执行逻辑 | 1. 分清存储型 / 反射型 XSS;2. 会构造窃取 Cookie 的脚本;3. 懂 CSP 防御机制 | Burp Suite、BeEF |

| 中间件漏洞 | 懂 Nginx/Apache 配置,会重启服务 | 1. 记高危漏洞(如 Nginx 解析漏洞、Tomcat 弱口令);2. 会用 POC 验证漏洞(如用 Burp 发漏洞请求) | POC 库、Goby |

我的学习技巧:用 “故障类比” 学漏洞 —— 比如你之前遇到过 “Nginx 配置错误导致 403”,现在学 “Nginx 解析漏洞” 时,就理解 “配置不当会导致文件解析异常”;之前修复过 “MySQL 弱口令”,现在学 “SQL 注入” 时,就知道 “人为疏忽会导致数据泄露”。

实战任务:在 DVWA 靶场(运维可本地搭),用 SQL 注入拿到管理员密码、用文件上传 getshell,每个漏洞都记录 “利用步骤” 和 “对应的运维配置缺陷”(比如 SQL 注入对应 “未过滤用户输入”)。

3. 内网渗透:从 “内网维护” 到 “横向突破”(1-2 月)

运维基础:你懂内网网段划分(如 192.168.1.0/24)、会配置交换机 VLAN、知道怎么远程登录内网服务器 —— 这些是内网渗透的 “地图”。需补短板:渗透要 “突破边界→横向移动→控制全网”,而运维只需要 “维护已知设备”。

必学内容:

- 边界突破:通过 Web 漏洞(如文件上传)拿到 “边界服务器” 权限(运维常说的 “DMZ 区服务器”),这是进入内网的第一步;

- 信息收集:在边界服务器上用

ipconfig看内网网段、net view看在线主机、whoami看当前权限 —— 这些命令运维天天用,渗透中用来找 “内网目标”; - 横向移动:用弱口令扫描工具(Hydra)破解其他服务器的账号密码、用漏洞利用工具(如 MSF)攻击内网漏洞主机(如永恒之蓝)—— 运维关注 “设备连通性”,渗透关注 “设备可攻击性”;

- 权限维持:在拿下的服务器上部署后门(如 cs 马、计划任务),确保后续能随时访问 —— 运维会清理后门,渗透要 “隐藏后门”。

实战任务:在 VMware 里搭 “边界服务器(CentOS)+ 内网服务器(Windows Server)” 环境,模拟 “通过 Web 漏洞拿下边界机→用 Hydra 破解内网机 3389 密码→登录内网机” 的全流程。

4. 代码审计:从 “脚本部署” 到 “漏洞溯源”(1-2 月)

运维基础:你会部署 PHP/Java 项目、会看简单的报错日志(如 “500 错误”),知道 “代码问题” 会导致服务异常。需补短板:渗透要能 “读代码→找漏洞”,而不是只看报错。

必学内容(从 PHP 入手,运维接触最多):

-

高危函数识别

:重点记 5 类函数,结合你部署过的项目理解:

- SQL 注入:

mysql_query($_GET['id'])(未过滤参数,对应你部署过的 PHP 项目登录功能); - 文件包含:

include($_GET['file'])(参数可控,对应你部署过的 “模板切换” 功能); - 文件上传:

move_uploaded_file($_FILES['file']['tmp_name'], $path)(未校验后缀,对应你维护过的 “头像上传” 功能); - 命令注入:

system("ping ".$_GET['ip'])(未过滤特殊字符,对应你写过的 “网络检测脚本”); - 反序列化:

unserialize($_GET['data'])(存在魔术方法,对应你接触过的 “缓存序列化” 功能);

- SQL 注入:

-

简单 POC 编写:用 Python 写 10 行以内的漏洞验证脚本(如检测 SQL 注入的脚本),结合你运维的 Python 脚本经验,不用从零学编程。

实战任务:下载开源 CMS(如织梦 DedeCMS),找到其中的 “文件上传漏洞” 代码,分析漏洞成因,并写一个简单的 POC 验证漏洞。

5. 工具使用:从 “运维工具” 到 “渗透工具”(1 周)

运维基础:你会用ssh远程登录、top看进程、tcpdump抓包 —— 这些工具的 “使用逻辑” 和渗透工具相通。需补短板:渗透工具更 “专注安全”,要掌握 3 类核心工具:

| 工具类型 | 运维类比 | 必学工具 | 核心用法(结合运维经验) |

|---|---|---|---|

| 抓包分析 | tcpdump | Burp Suite | 像用 tcpdump 抓网络包一样,抓 HTTP 请求,改参数测试漏洞 |

| 漏洞扫描 | nmap | Goby/Xray | 像用 nmap 扫端口一样,扫服务器漏洞,重点看高危告警 |

| 渗透框架 | ansible(运维自动化) | Metasploit/Cobalt Strike | 像用 ansible 管理多台服务器一样,用 MSF 管理多台被控主机 |

我的技巧:把渗透工具和运维工具 “绑定记忆”—— 比如用 Burp 抓包时,想起用 tcpdump 抓包的逻辑;用 MSF 生成后门时,想起用 ansible 推送脚本的流程,上手会快很多。

6. 合规意识:从 “安全合规” 到 “合法渗透”(1 天)

运维基础:你懂公司的 “等保合规” 要求,知道 “数据不能外泄”—— 这和渗透的 “合法测试” 原则相通。需补短板:渗透必须 “授权测试”,绝对不能碰 “未授权资产”,否则会触犯法律。

必记 3 条红线:

- 只测授权资产:公司内部测试需拿到书面授权,外部测试只能在 SRC 平台(如阿里云 SRC、腾讯 SRC)或靶场;

- 不破坏数据:渗透中不能删除、修改目标数据(比如运维知道 “删库跑路” 的后果,渗透同理);

- 不留存后门:测试结束后,必须清理所有后门和测试文件,避免给目标留下安全隐患。

血泪教训:我转行初期,一时好奇用 nmap 扫了客户的生产服务器,结果被网警约谈 —— 运维一定要记住:“你维护的服务器不能随便测,渗透的授权原则比技术更重要。”

第三步:实战落地路径 —— 运维转行的 “快速通道”

光学技能不够,必须通过实战把 “运维经验 + 渗透技能” 融合起来。我总结了 3 条适合运维的实战路径,能快速积累项目经验。

1. 第一阶段:靶场练手(1-2 月)—— 用运维经验 “降维打击”

选择和 “运维场景” 贴近的靶场,比如:

- DVWA:练 Web 漏洞,你可以用运维的 “服务器配置经验” 分析漏洞成因(如文件上传漏洞对应 “nginx 配置未校验后缀”);

- VulnHub(Metasploitable 3):练内网渗透,你可以用运维的 “内网架构经验” 规划横向移动路径(比如先拿下 DMZ 区服务器,再进内网办公区);

- Upload-Lab:练文件上传漏洞,你可以用运维的 “文件权限经验” 理解 “为什么改后缀能绕过”(如 Linux 下.php5 会被解析为 PHP 文件)。

我的经历:在 Metasploitable 3 靶场中,我用运维的 “Tomcat 维护经验”,很快发现靶场的 Tomcat 存在弱口令(默认账号密码 tomcat/tomcat),轻松拿下服务器权限 —— 这比纯新手入门快了至少 1 倍。

2. 第二阶段:SRC 实战(2-3 月)—— 用运维技能 “挖漏洞”

SRC(安全应急响应中心)是运维转行的 “最佳实战场”,因为你可以用 “运维视角” 找漏洞:

- 中间件漏洞:你熟悉 Nginx、Tomcat 的版本漏洞,比如 Tomcat 7.0.96 的弱口令、Nginx 2.4.49 的路径穿越,这些在 SRC 中很容易出成果;

- 配置漏洞:你懂 “运维配置错误” 会导致漏洞,比如 MySQL 默认端口 3306 开放、redis 未设密码,这些是新手容易忽略,但你能快速发现的漏洞;

- 日志漏洞:你会分析日志,比如在 SRC 测试中,通过分析目标的 nginx 日志,发现 “后台地址泄露” 或 “异常登录记录”,进而找到漏洞。

我的成果:转行第 3 个月,我在阿里云 SRC 提交了 “某企业 Tomcat 弱口令漏洞”,用的就是运维的 “中间件维护经验”—— 我知道很多公司的运维为了方便,会用默认账号密码,果然一试就中,还拿到了 500 元奖金。

3. 第三阶段:内部项目(2-3 月)—— 用 “运维身份” 切入渗透

在公司内部找 “渗透机会”,比如:

- 协助安全团队做渗透测试:你熟悉公司的服务器架构、网段划分,能帮安全团队快速定位资产,甚至发现 “运维专属漏洞”(如未授权的备份服务器);

- 做内部安全巡检:把 “运维巡检” 升级为 “安全巡检”,比如在检查服务器时,顺便测是否有弱口令、是否开放高危端口,形成安全报告;

- 参与应急响应:公司遇到安全事件时,你用运维的 “日志分析经验”+ 渗透的 “溯源技能”,快速定位攻击源,比如通过分析 ssh 日志找到暴力破解的 IP。

我的转型关键:在公司的一次安全演练中,我用 “运维的内网架构经验”,指出了安全团队忽略的 “内网打印机未授权访问” 漏洞,得到领导认可 —— 这成了我从运维转渗透的 “敲门砖”。

第四步:在职转行时间规划 —— 每天 2 小时,6 个月落地

作为在职运维,不用辞职学习,每天 2 小时足够:

时间分配技巧:

- 早上 1 小时:学理论(如漏洞原理、工具用法),利用通勤时间看 CSDN 文章或视频;

- 晚上 1 小时:做实战(如靶场练习、SRC 挖洞),结合当天学的理论,边练边记;

- 周末额外 2 小时:整理笔记,把 “运维经验 + 渗透技能” 的结合点写成文档(比如 “Nginx 配置与文件上传漏洞的关系”),加深记忆。

结语:运维转行渗透,不是 “从零开始”,而是 “优势升级”

很多运维同事担心 “转行难”,但我用 6 个月的经历证明:运维转行渗透,比零基础入门至少快 3 倍 —— 因为你早已掌握 Linux、网络、服务器这些 “底层能力”,只需要补充 “渗透思维” 和 “专属技能”。

最后送大家一句话:“运维的价值,不止于‘维护稳定’,更在于‘发现风险’—— 而渗透测试,就是把‘发现风险’变成了更有前景的职业。”

如果你也是在职运维,不妨从今天开始:打开 Kali Linux,用你熟悉的nmap扫一次靶场端口 —— 你会发现,转行的第一步,比想象中简单。

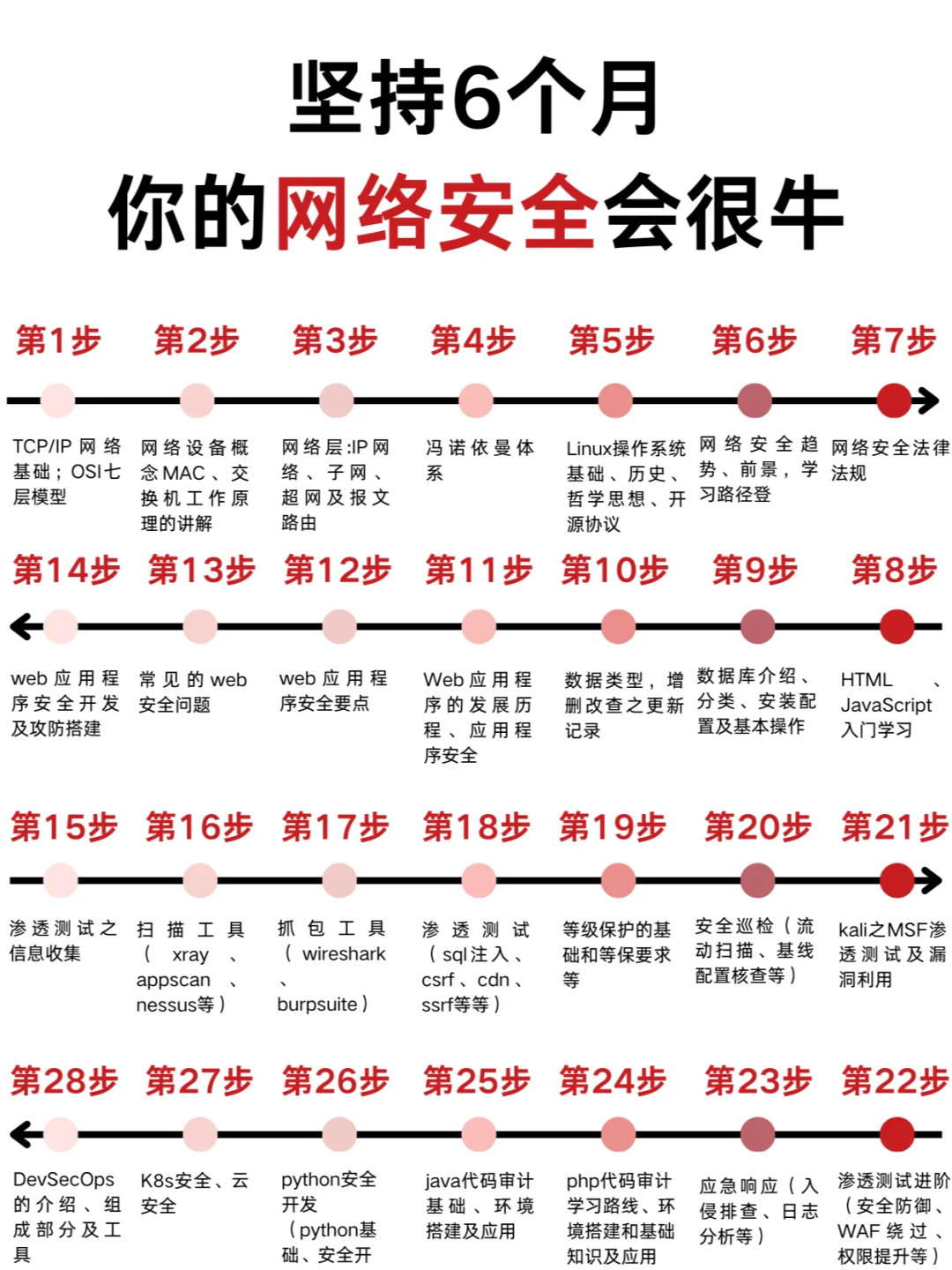

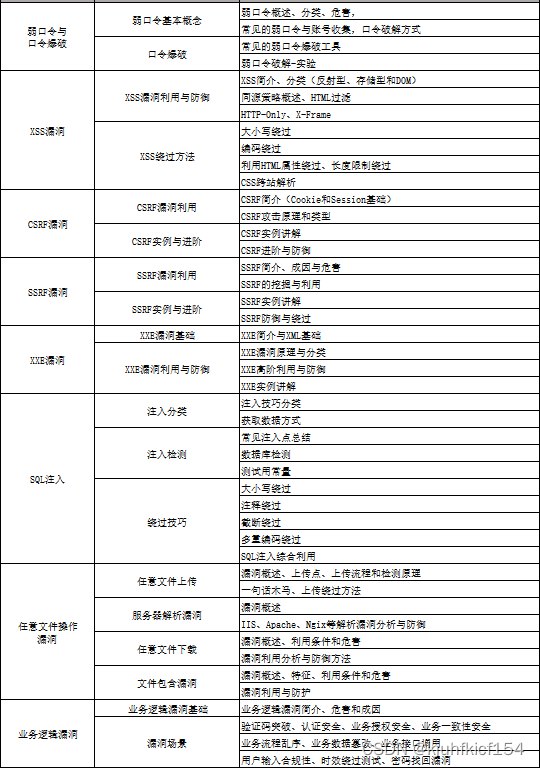

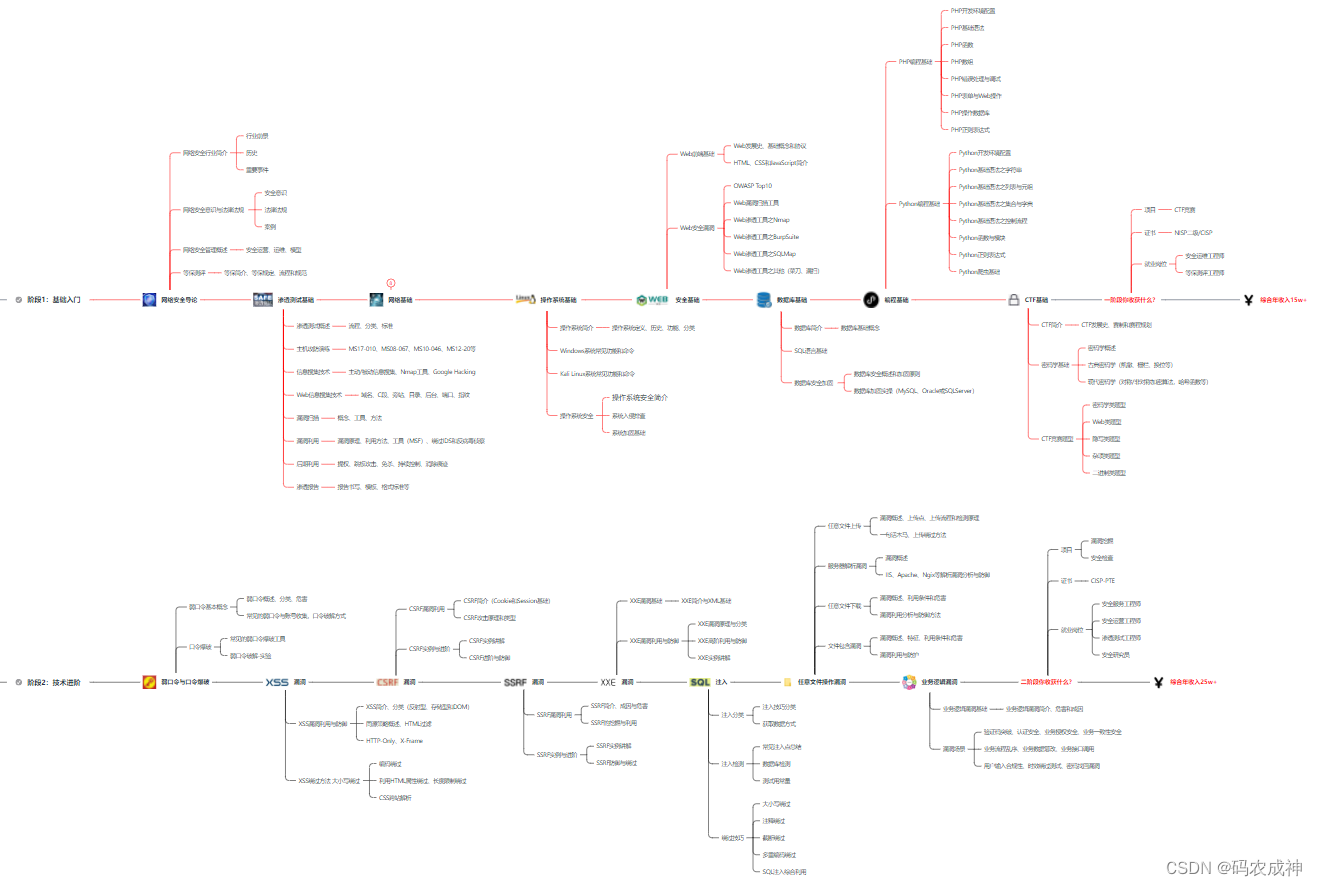

网络安全学习路线&学习资源

网络安全的知识多而杂,怎么科学合理安排?

下面给大家总结了一套适用于网安零基础的学习路线,应届生和转行人员都适用,学完保底6k!就算你底子差,如果能趁着网安良好的发展势头不断学习,日后跳槽大厂、拿到百万年薪也不是不可能!

初级网工

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

7、脚本编程(初级/中级/高级)

在网络安全领域。是否具备编程能力是“脚本小子”和真正黑客的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力.

零基础入门,建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习; 搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP, IDE强烈推荐Sublime; ·Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,不要看完; ·用Python编写漏洞的exp,然后写一个简单的网络爬虫; ·PHP基本语法学习并书写一个简单的博客系统; 熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选); ·了解Bootstrap的布局或者CSS。

8、超级网工

这部分内容对零基础的同学来说还比较遥远,就不展开细说了,贴一个大概的路线。感兴趣的童鞋可以研究一下,不懂得地方可以【点这里】加我耗油,跟我学习交流一下。

网络安全工程师企业级学习路线

如图片过大被平台压缩导致看不清的话,可以【点这里】加我耗油发给你,大家也可以一起学习交流一下。

一些我自己买的、其他平台白嫖不到的视频教程:

需要的话可以扫描下方卡片加我耗油发给你(都是无偿分享的),大家也可以一起学习交流一下。

网络安全学习路线&学习资源

结语

网络安全产业就像一个江湖,各色人等聚集。相对于欧美国家基础扎实(懂加密、会防护、能挖洞、擅工程)的众多名门正派,我国的人才更多的属于旁门左道(很多白帽子可能会不服气),因此在未来的人才培养和建设上,需要调整结构,鼓励更多的人去做“正向”的、结合“业务”与“数据”、“自动化”的“体系、建设”,才能解人才之渴,真正的为社会全面互联网化提供安全保障。

特别声明:

此教程为纯技术分享!本书的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本书的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失!!!

更多推荐

已为社区贡献121条内容

已为社区贡献121条内容

所有评论(0)