学习干货_从网线到攻防,一起学习网络基础、安全原理与密码学知

网络安全学习的基石到底是什么?刚学网络安全应该怎么学?感觉学的有点杂。学习干货|从迷茫到前行:我的网络安全学习之路很多刚接触渗透测试的师傅,往往容易陷入对工具的依赖中。对着复现教程操作时,一旦遇到环境差异或者网络不通(比如第一步Ping不通),常常会感到无从下手。其实,无论是做蓝队防守还是红队进攻,本质上都是对数据流的理解和掌控。今天这篇干货,我把网络基础、安全设备原理、以及密码学核心全部整理了出

网络安全学习宝典:网络基础、协议与加密技术全解析(先收藏再细学)

本文全面介绍了网络安全学习的核心基础知识,包括计算机网络技术基础(IP、MAC地址、子网划分等)、网络协议深度解析(TCP/IP、NAT、HTTP/HTTPS等)、常见攻击原理与防御技术,以及密码学基础(编码、哈希、对称与非对称加密)。文章强调网络安全是综合性学科,理解原理比掌握工具更重要,为初学者提供了系统学习路径和实用知识。

前言

在日常各位师傅交流的过程中,经常会讨论到一个问题:

- 网络安全学习的基石到底是什么?

- 刚学网络安全应该怎么学?感觉学的有点杂。

本文仅为个人浅见,管中窥豹,欢迎交流斧正,关于一些我的个人浅薄经验相关文章,可以移步至:

很多刚接触渗透测试的师傅,往往容易陷入对工具的依赖中。对着复现教程操作时,一旦遇到环境差异或者网络不通(比如第一步Ping不通),常常会感到无从下手。其实,无论是做蓝队防守还是红队进攻,本质上都是对数据流的理解和掌控。

今天这篇干货,我把网络基础、安全设备原理、以及密码学核心全部整理了出来,特别是其中关于抓包分析、路由配置和加密算法的部分,都是实打实的实操记录。内容很长,涵盖了从物理层到应用层的全链路解析,建议先转发收藏,再慢啃。

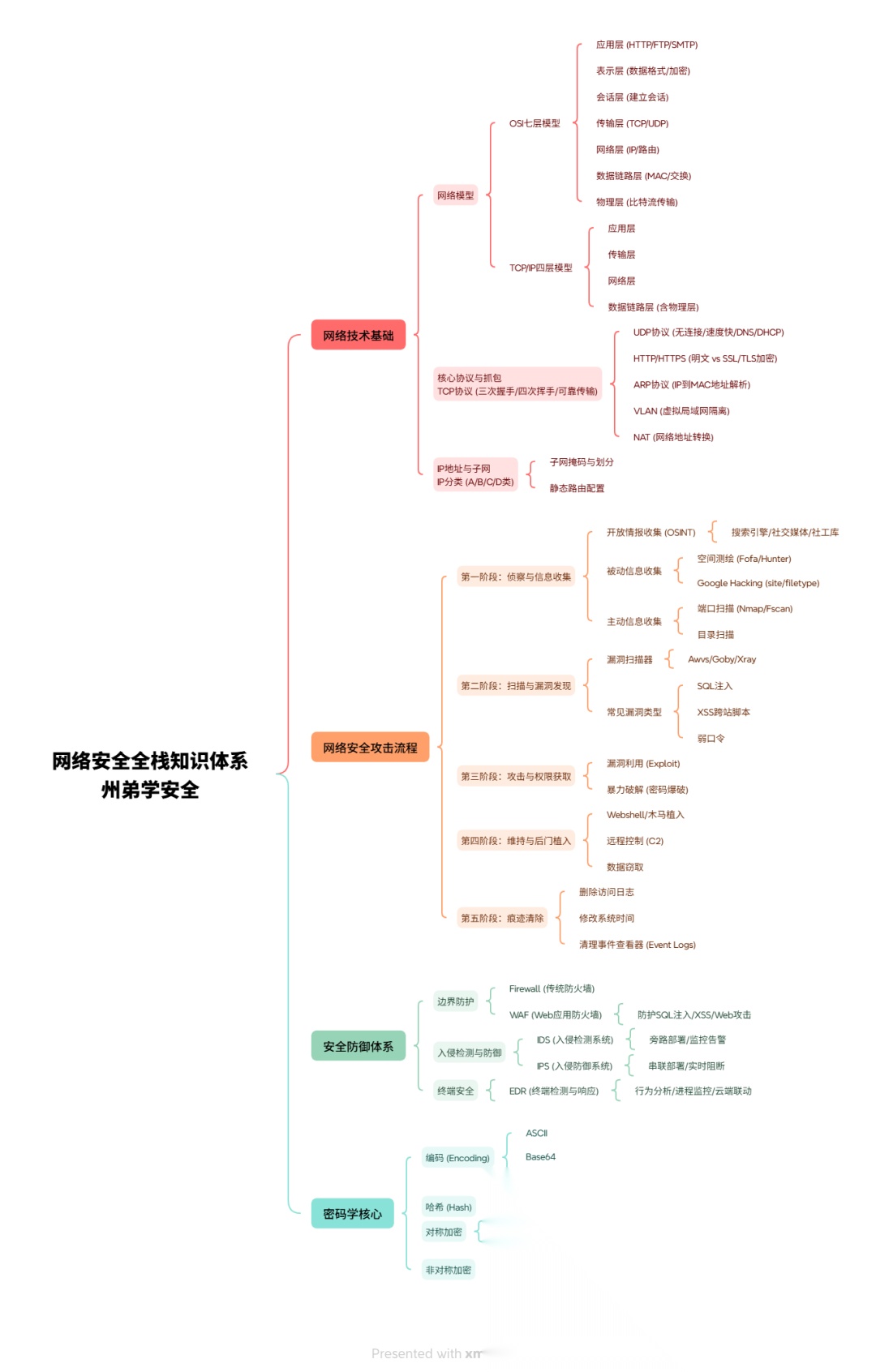

思维导图

一、 计算机网络技术基础

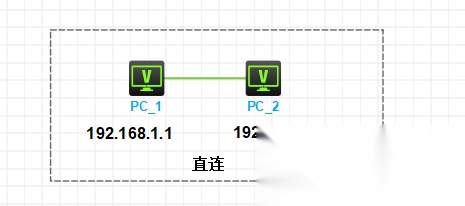

1. 直连与IP地址

在传统的网络环境中,我们将一台设备与另一台设备用双绞线的方式直接连接,被称为直连 。

直连拓扑图

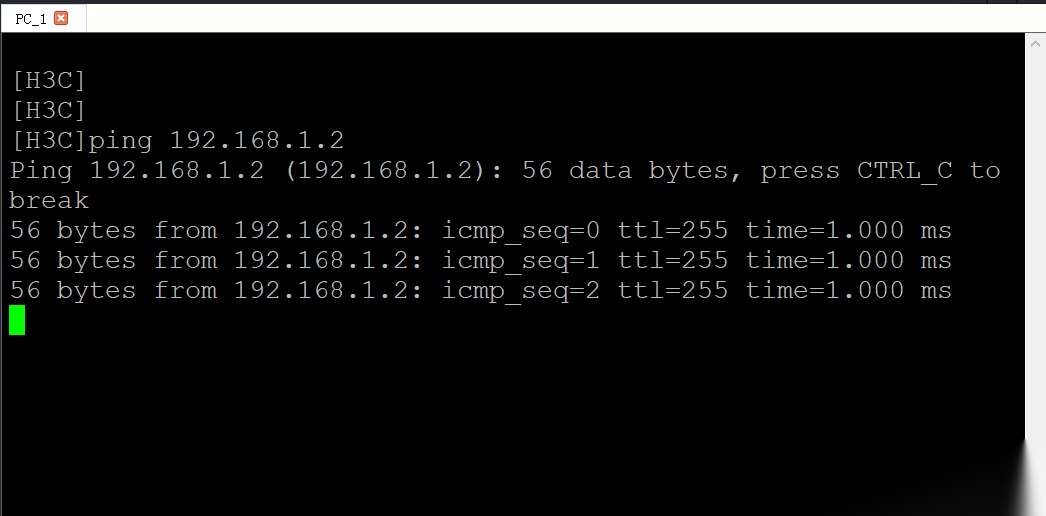

想要这两台设备以人为的方式通信,他们还需要有一个地址,我们称之为 IP地址。 例如,我们将 PC_1 配置为 192.168.1.1,PC_2 配置为 192.168.1.2。

Ping测试截图

在我们进行布线做线时,一般还需要根据 T568A 和 T568B 的线序进行做线,理论上来讲,这样可以减少干扰和串扰 。

2. 交换机与MAC地址

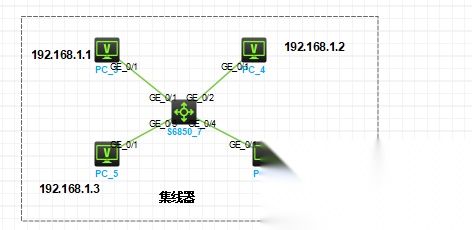

当多台设备需要连接时,我们也可以互相连接,但是这样成本高,排错也麻烦,所以我们此时用到了 集线器,将几台设备连接聚合到一块。

集线器拓扑

集线器属于老式设备,缺点明显,当多台机器发送信息时,集线器会将消息发送给所有设备,这样会造成干扰和不必要的成本,所以我们又称集线器为 傻HUB,此时我们用到了 交换机。

设备接入到交换机有一个前提:你的设备需要有 MAC地址,我会记录你的MAC地址到 MAC地址表,MAC地址是唯一的,可以理解为设备的UID 。

设备MAC地址信息

此时交换机内还没有其它设备的MAC地址。

交换机MAC地址表为空

当设备进行首次通信时,交换机会记录设备的MAC地址,携带这个MAC地址去访问目标地址MAC,而此时交换机也不知道对方MAC哪台设备,所以交换机会首先发给所有设备,这个叫:泛洪。

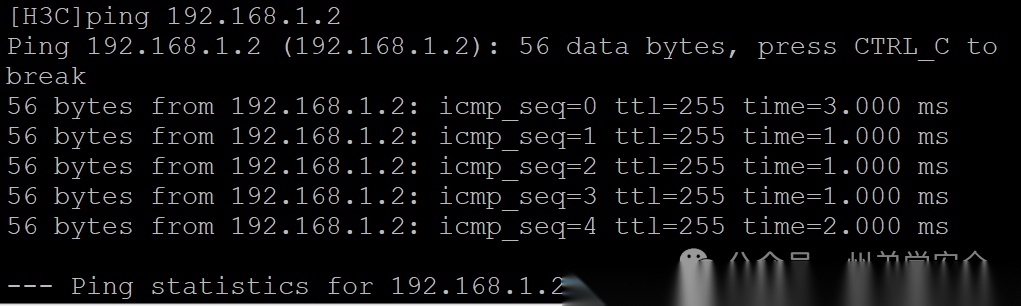

泛洪Ping包测试

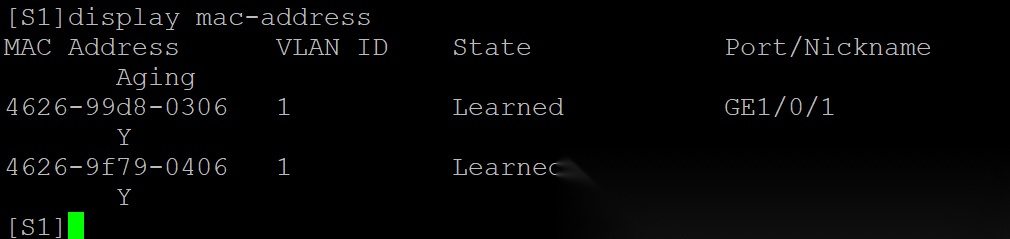

在进行了首次请求之后,交换机获取到了两个设备的MAC地址记录到了MAC地址表,其它设备设备发现自己MAC地址不匹配,则进行丢包,等下次在进行请求时,交换机直接从地址表内获取到MAC地址,不再进行泛洪。

交换机学习到的MAC地址表

IP地址的含义与ARP MAC地址是跟随网卡出厂进行配置的,假如当我们的设备损坏,需要更换网卡,则需要重新记录MAC地址,这样效率较低,所以此时IP地址诞生了。

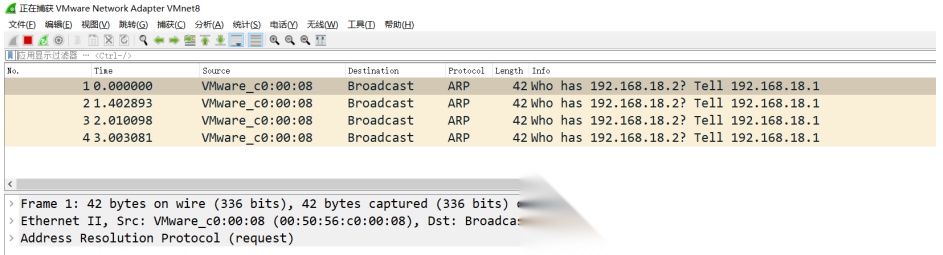

当 PC_3 发送请求 PC_5 时,PC_3 也不知道 PC_5 的 MAC 地址,只知道 IP 地址:相当于机房或互联网,我们只知道对方的 IP。 然后 PC_3 发送请求命令,相关数据包(自己MAC和IP地址)会发给交换机,交换机看到IP地址所对应的MAC地址为:NULL,则会发起泛洪,其它设备发现IP地址和自己对不上,则丢包,最后 PC_5 发现请求的是自己的地址,则将自己的MAC和IP及响应返回给交换机,交换机在此期间将 PC_3 和 PC_5 的MAC地址和IP地址对应绑定,下次二者再次请求时,则不在泛洪 。

这个过程叫做:ARP,MAC地址和IP地址绑定记录的表叫做 ARP表 。

面试题:

问:在两台新设备上网时,为什么新设备进行ping时,第一个包总是丢包?

答:第一个包总是丢包的原因是因为第一个包在发送之前需要进行ARP解析,以获取目标设备的MAC地址。如果目标设备的MAC地址未知,系统内核不会发送该包,直到ARP解析完成后才会发送后续的包 。

3. 二进制与子网划分

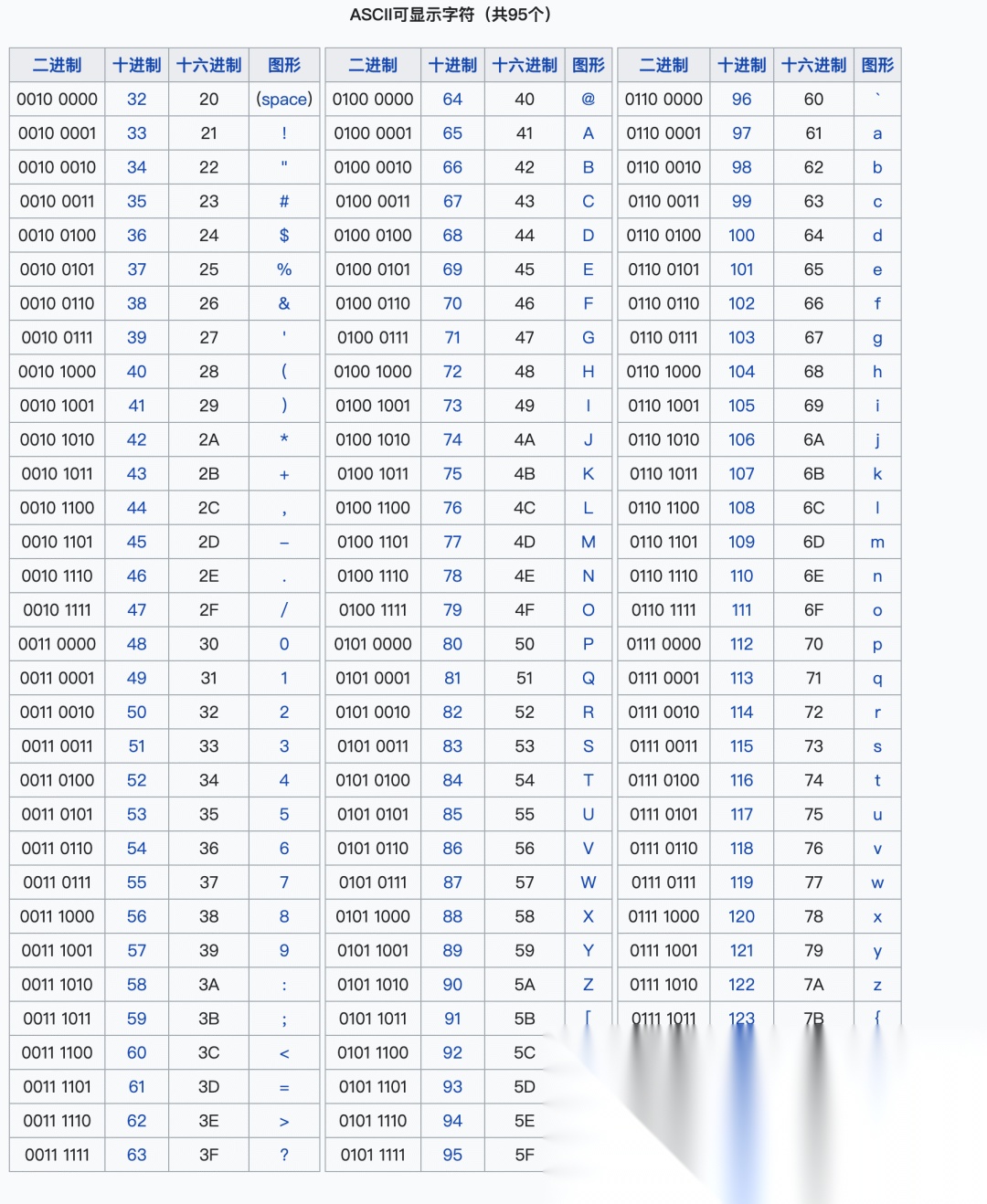

在学习计算机网络或计算机其它知识之前,我们需要首先了解到二进制,我们在执行程序或代码时,计算机所看到的并不是我们写的代码,而是一堆的0和1,由0和1组成的基数即为二进制 。

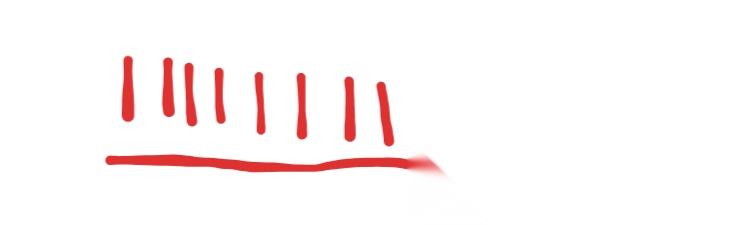

二进制位示图

如上图所示,上面8个1在计算机表示为255,为什么呢?首先我们通常将二进制称为一二四八码,0就是0或false,1就是1或true。

二进制换算图

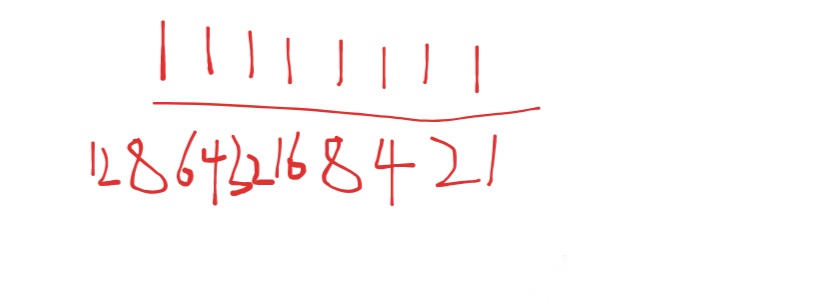

上方从右往左开始,1为初始值,往左依次以2倍形式相乘,直到最后为128,然后将其加一块即为255,没错有很多同学很眼熟的,子网掩码的 255.255.255.0 就是24个1和8个0组成 。

IP分类:

- A类:默认子网掩码 255.0.0.0 (8位)。网络ID是0开头。127 为保留地址,127.0.0.1 为本地回环地址。范围 1-126 。

- B类:默认子网掩码 255.255.0.0 (16位)。网络ID是10开头。169.254.0.0 到 169.254.255.255 为保留地址(DHCP不可用时自动分配)。172.16.0.0-172.31.255.255 为私网地址。范围 128-191 。

- C类:默认子网掩码 255.255.255.0 (24位)。网络ID是110开头。192.168.0.0 到 192.168.255.255 为保留地址。范围 192-223 。

- D类:以1110开头,用于多播,没有子网掩码 。

子网划分题目实战:

题目:192.168.1.100/29 = 255.255.255.248 求网络地址、主机范围和广播地址 。

求网络地址:

- 网络地址转二进制:11000000.10101000.00000001.01100100

- 子网掩码转二进制:11111111.11111111.11111111.11111000

- 逻辑与:11000000.10101000.00000001.01100000

- 二进制转十进制:192.168.1.96

求广播地址:

- 子网掩码转二进制:11111111.11111111.11111111.11111000

- 反转:00000000.00000000.00000000.00000111

- IP地址转二进制:11000000.10101000.00000001.01100100

- 逻辑或:11000000.10101000.00000001.01100111

- 二进制转十进制:192.168.1.103

主机范围:192.168.1.97 - 192.168.1.102 。

无效子网掩码报错

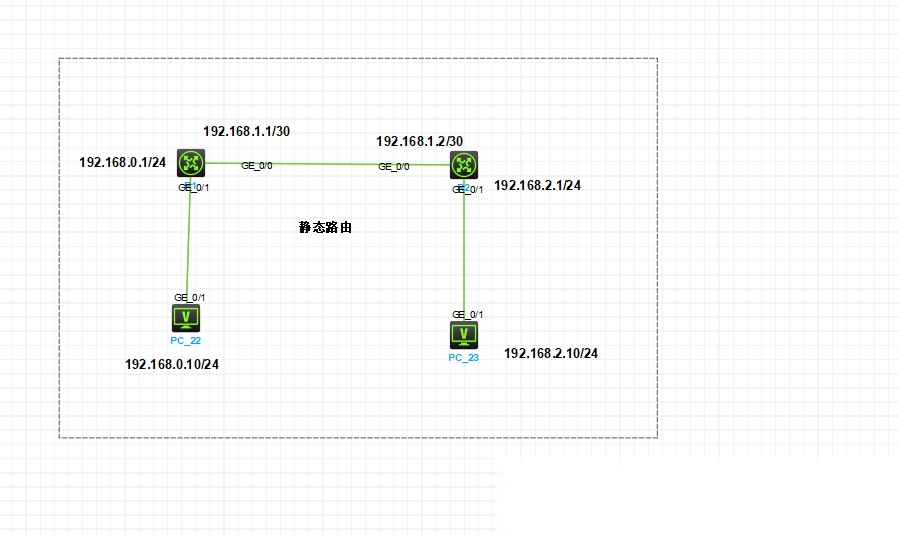

4. 静态路由与VLAN

我们学会了IP地址的划分,那么设备是怎么来识别出内网还是外网的IP呢? 当将子网掩码和IP地址的二进制进行逻辑与后,计算机知道了IP的当前网段属于内网还是外网,对于外网的IP,计算机将发给外网的设备进行转发,这个设备叫做 路由器 。

静态路由实验拓扑

以上拓扑中,所有设备都是不同网段,理论是无法进行互通的,所以我们需要手动进行配置静态路由。

配置代码(H3C):

[H3C]sysname R1

[R1]int g 0/1

[R1-GigabitEthernet0/1]ip add 192.168.0.1 24

[R1-GigabitEthernet0/1]int g 0/0

[R1-GigabitEthernet0/0]ip add 192.168.1.1 30

[R1-GigabitEthernet0/0]exit

[R1]ip route-static 192.168.2.0 24 192.168.1.2

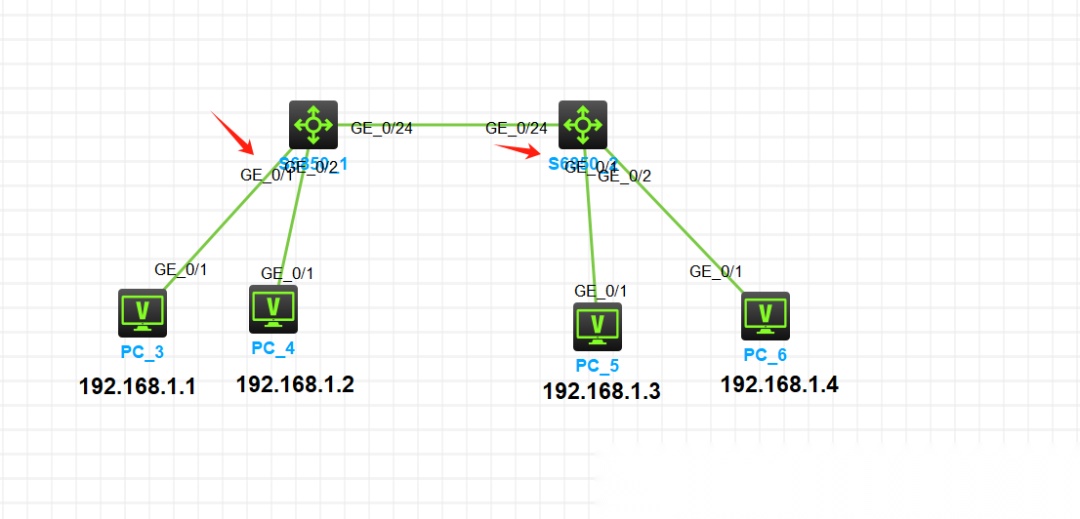

VLAN(虚拟局域网) VLAN指的是通过特殊的技术将不同位置的机器进行划分连接,以方便通信、安全性,易于管理 。

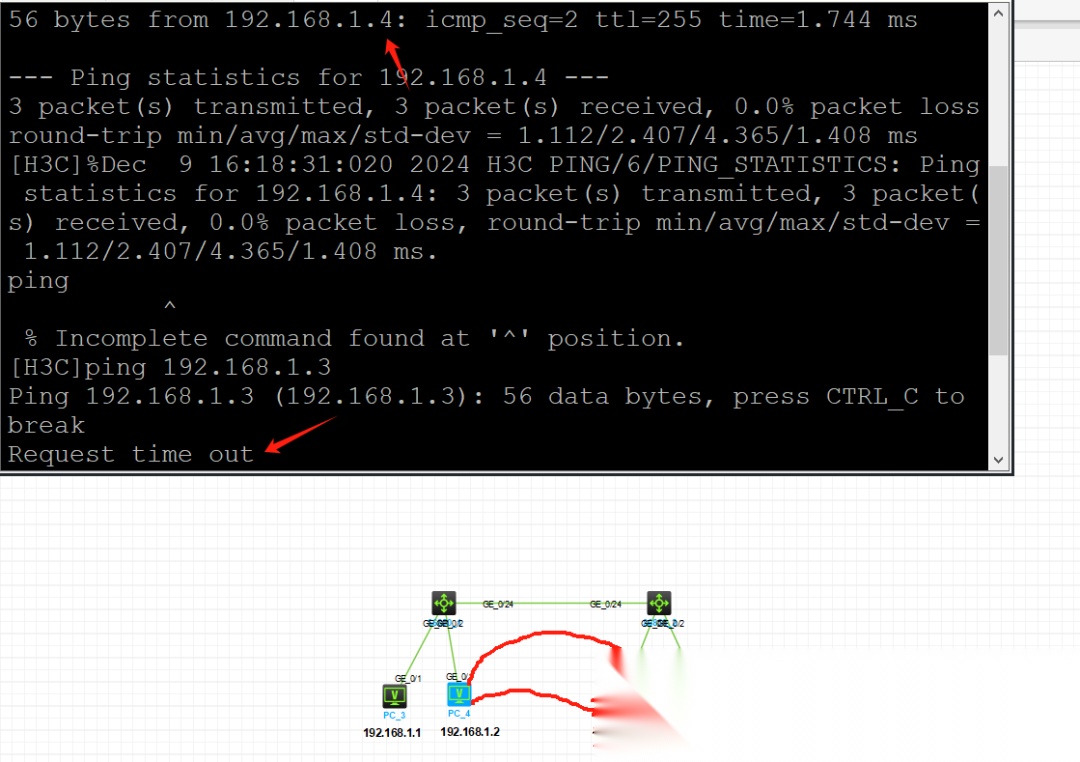

实验环节: 要求:PC3和PC5为财务部门,PC4和PC6为运维部门机器,使用vlan进行划分,要求运维部和财务部不互通。

VLAN实验拓扑

首先,在第一台交换机1口和2台交换机1口创建vlan,将其划入vlan10中,并创建trunk 。

#SW1

sys

hostname S1

vlan 10

port GigabitEthernet 1/0/1

vlan 20

port GigabitEthernet 1/0/2

int g 1/0/24

port link-type trunk

port trunk permit vlan 10 20

此时满足要求,PC3不通PC4,但是可以通PC5。也满足了PC4可通PC6,但不通其它的要求 。

VLAN隔离测试

关于本知识节点更详细实验步骤可移步至:

二、 核心协议深度解析与抓包

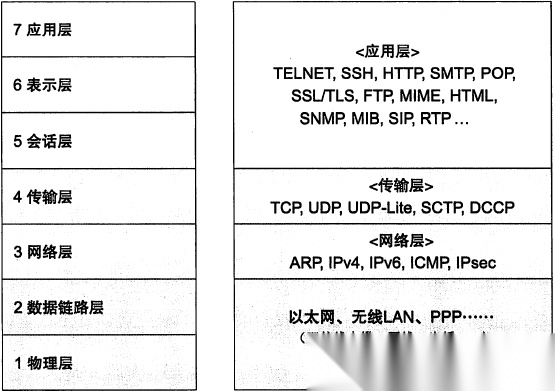

1. OSI模型与TCP/IP协议

我们先看一张图,搞懂 OSI 七层模型和 TCP/IP 四层模型的对应关系。

TCP/IP协议族

- 应用层:HTTP, TFTP, FTP, NFS, WAIS, SMTP

- 表示层:Telnet, Rlogin, SNMP, Gopher

- 会话层:SMTP, DNS

- 传输层:TCP, UDP

- 网络层:IP, ICMP, ARP, RARP, AKP, UUCP

- 数据链路层:FDDI, Ethernet, Arpanet, PDN, SLIP, PPP

2. 传输层协议:TCP与UDP

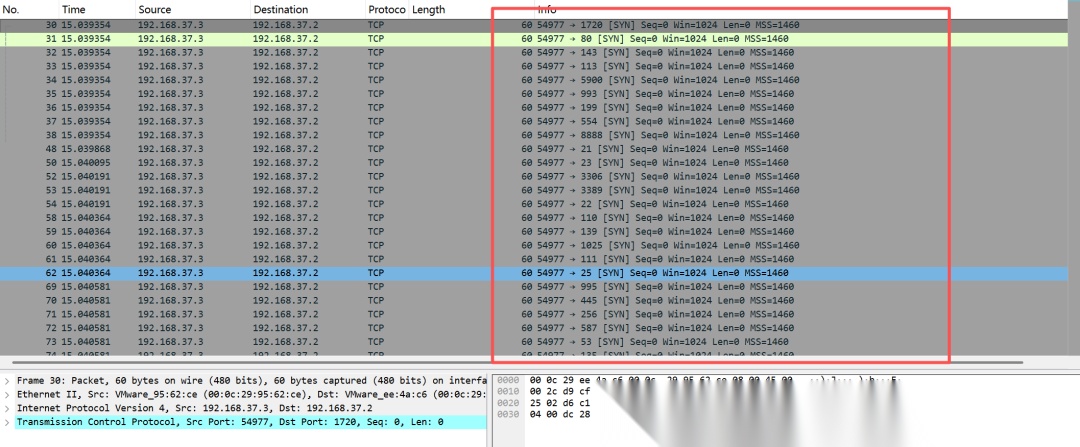

TCP协议 因为TCP协议的稳定性,所以我们在进行连接和会话时,需要进行 三次握手 和 四次挥手,其次为了防止一直重试来影响稳定和浪费资源,我们需设置超时机制,如我浏览器访问一个没有开放的端口,这时候肯定不可达,则未建立连接。

TCP重传抓包

在尝试几次后回显超时,这样就不会一直进行发包,我们所熟知的 DDOS泛洪 就是这个原理:对方端口开着,攻击者发送请求,服务器收到响应,在三次握手和四次挥手中,最后的时候攻击者不在给回应,服务器会一直等待,这样会浪费资源直至宕机 。

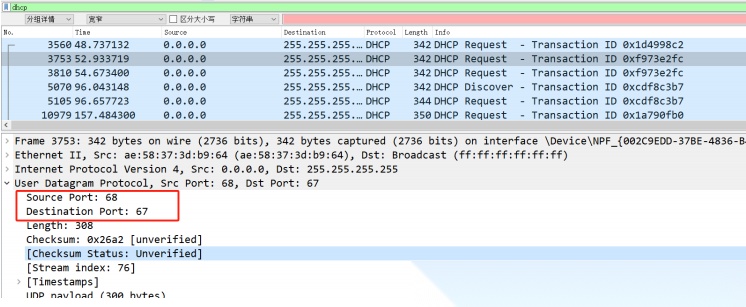

UDP协议 UDP流量相对于TCP流量来说,传输可靠性不高,一般适用于数据量较小的数据。比如 DNS 和 DHCP。

- DNS协议:因为DNS在会话层,在它之前是传输层,传输层分为:TCP和UDP两种,所以DNS一般为UDP协议 。

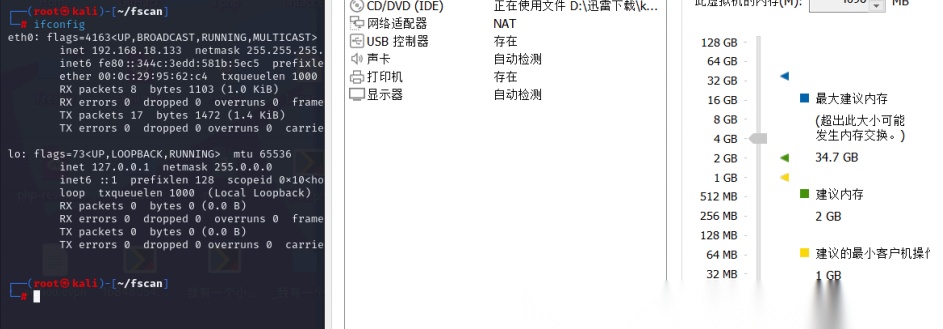

- DHCP协议:DHCP使用UDP作为其传输层协议。DHCP服务器监听67端口(UDP),DHCP客户端监听68端口(UDP) 。

DHCP相关端口

验证虚拟网卡网关存活

分配kali IP地址

验证DHCP有效性

3. NAT协议(重点详解)

在当下我们的IPV4地址已资源匮乏,想要一机一IP是不可能实现的,所以就想到了 NAT协议,比如在我们的办公或内网中,通常都是以 10.x.x.x 或 172.16.x.x 或 192.168.x.x 的IP,这个就是内网IP对外进行请求时,请求会交给内网网关,网关根据路由表向外进行发送请求,以达到我们使用外网IP的任一端口访问网络资源,达到多人用一个IP的目的 。

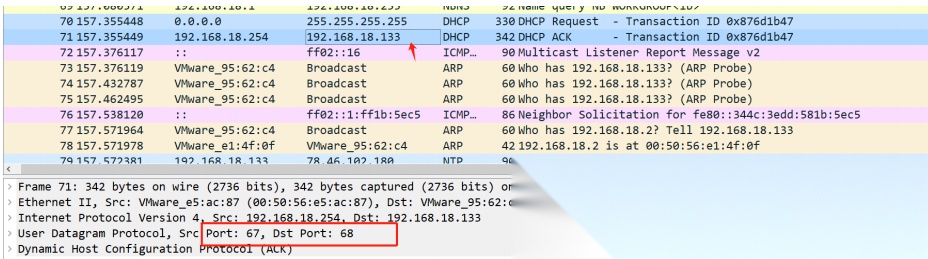

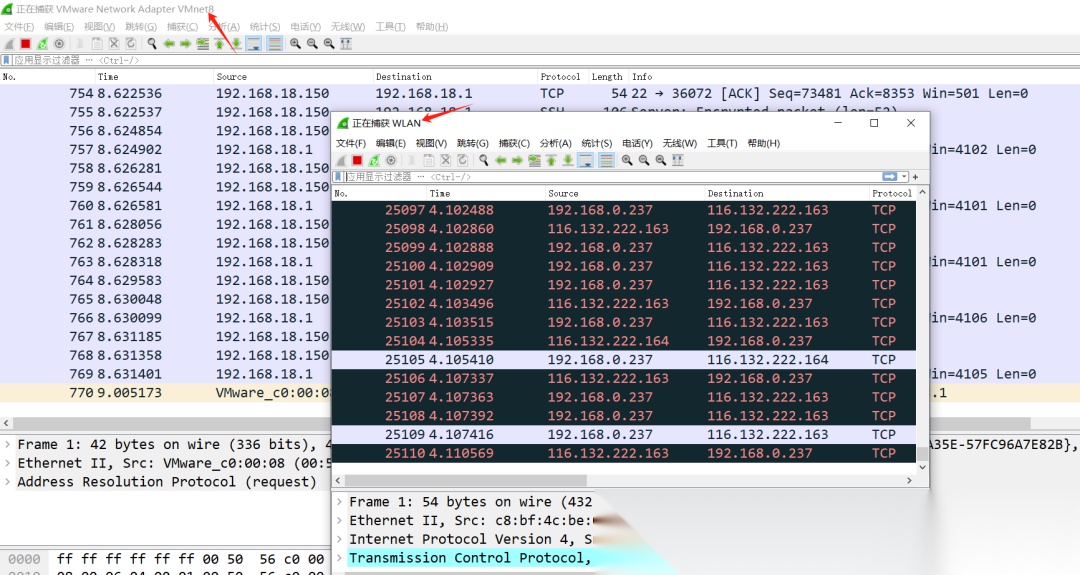

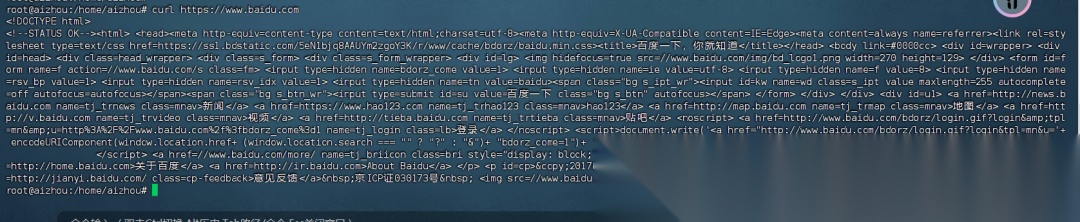

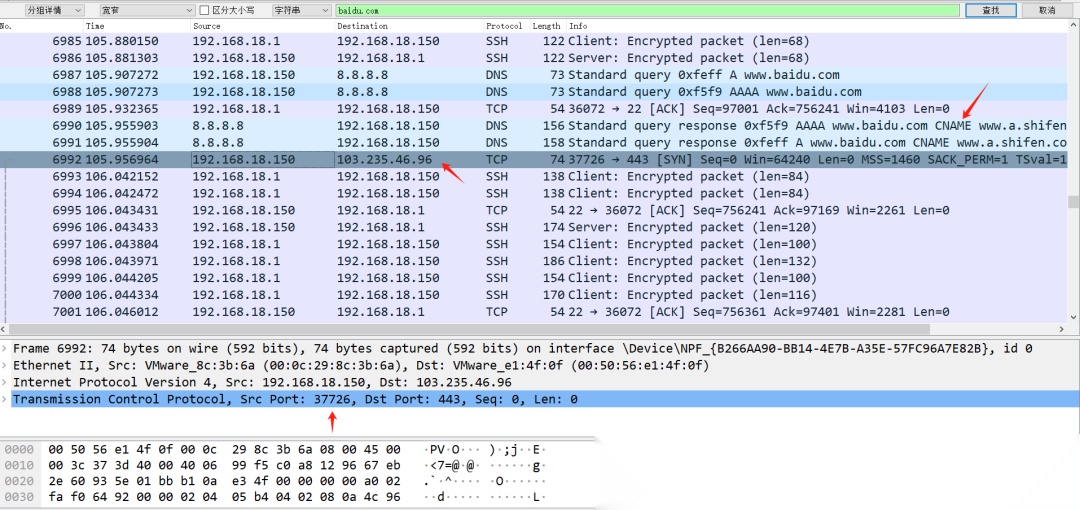

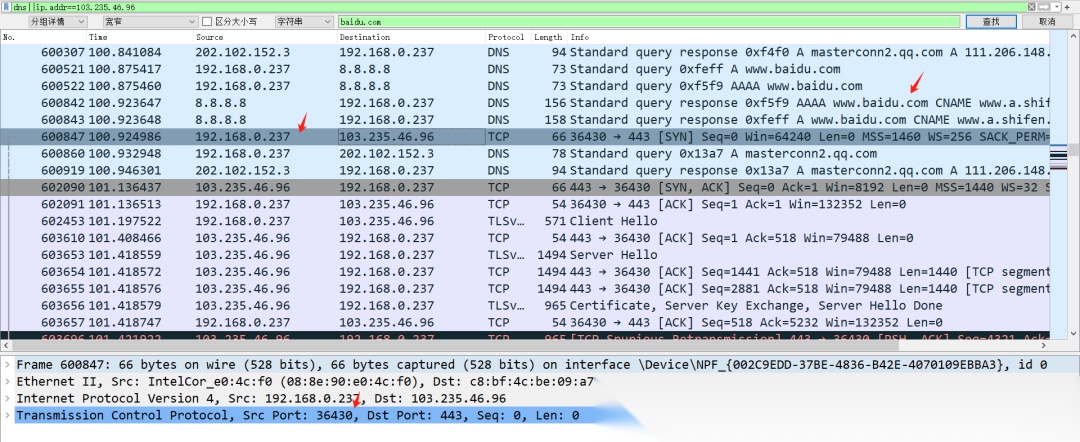

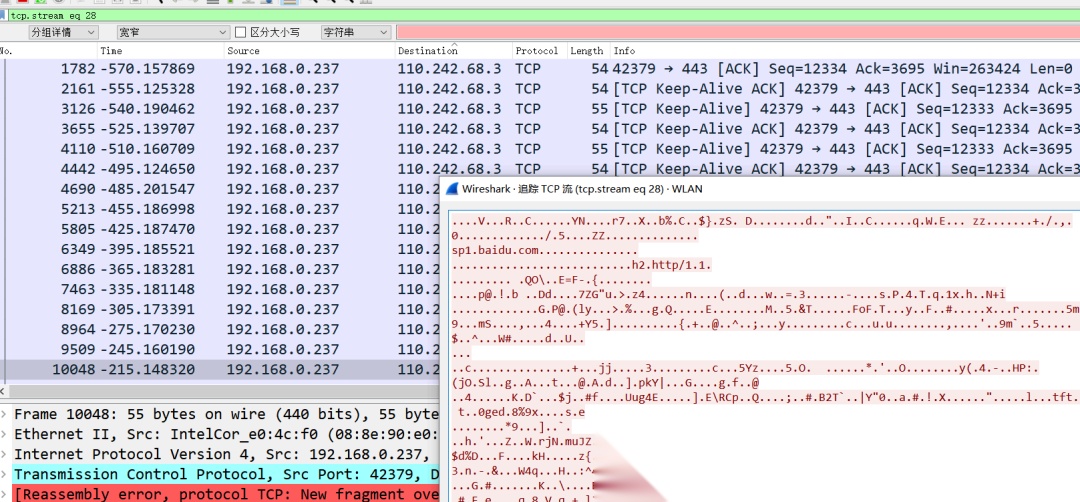

这里打开两个 wireshark 抓包,一个抓我能上网的网卡,另一个抓我 VMware 的 NAT 网卡进行实验 。

抓取WLAN网卡

VMnet8网卡为NAT网卡,我们发出请求后,会自动路由可以出网的网卡,我这里可以出网的网卡为WLAN,所以另一个 wireshark 线程抓取 WLAN 网卡 。

我用虚拟机访问了百度,然后我们筛选一下流量 。

虚拟机访问百度抓包

通过抓取百度的流量后,可以看到非常完整的 TCP 流量,首先通过 DNS 进行解析的域名,然后进行了 TCP 连接,然后我们本地的端口为 37726,目标端口为 443,此时本地端口是 NAT 网卡本机地址的端口 。

由于 wlan 网卡流量太多,简单筛选过滤一下后看到,我们的请求通过路由 WLAN 网卡进行了对外请求,先进行了 DNS 解析,然后进行访问,不同于刚才虚拟机建立的源端口,我们 WLAN 网卡使用的端口为 36430 。

经虚拟网卡网关

WLAN网卡转发抓包

然后我们的请求会通过路由器,交换机,出口IP逐一进行对外访问,这期间,每个设备都会开放自己任一端口进行访问目标地址,并记录源地址和目标地址,回包的时候通过记录的地址和相应端口进行返回响应信息,这个过程使用者是无需操心的 。

4. 应用层协议:FTP、HTTP、HTTPS

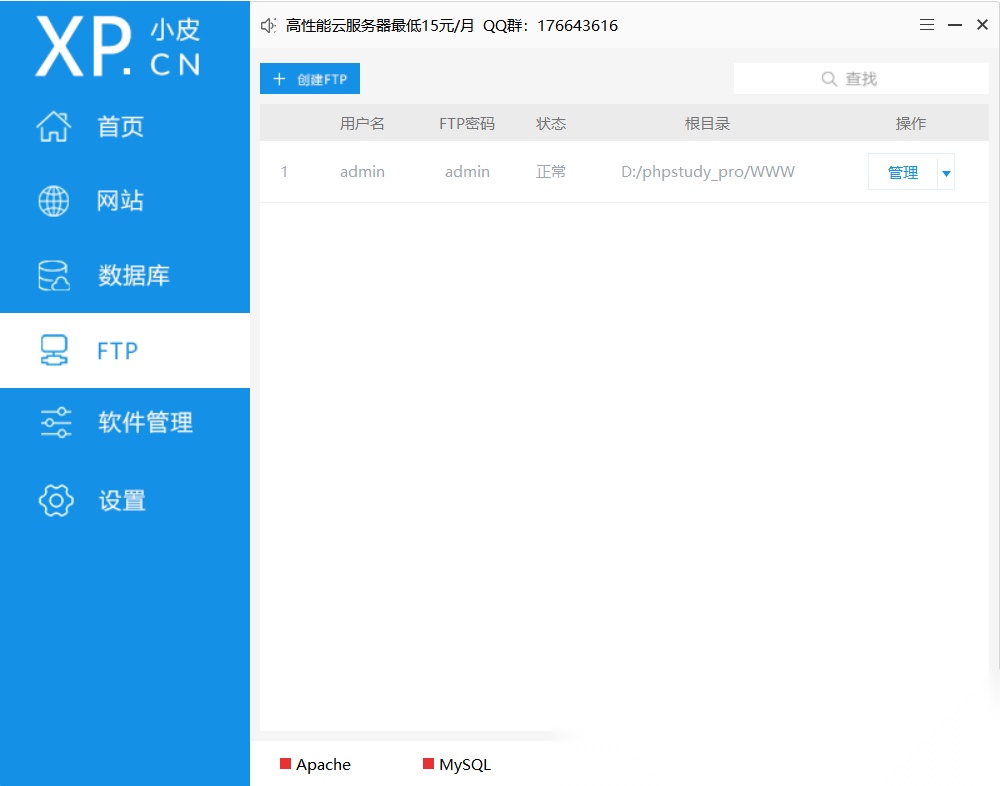

FTP协议 FTP协议包括两个组成部分,其一为FTP服务器,其二为FTP客户端。FTP默认端口是21端口。 以使用PHP study为例,在PHP study中,有开启FTP服务功能 。

phpstudy配置FTP

启动FTP服务后,可以以 ftp://ip/ 的方式在任意文件夹中进行访问。 访问成功后,也就是OSI所有请求建立完成,输入我们的账号密码即可到达指定的目录获取相关资源 。

配置FTP

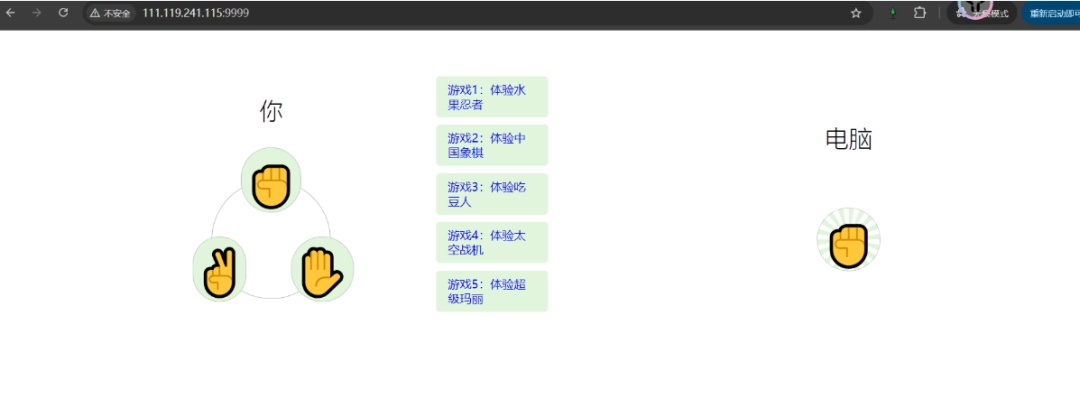

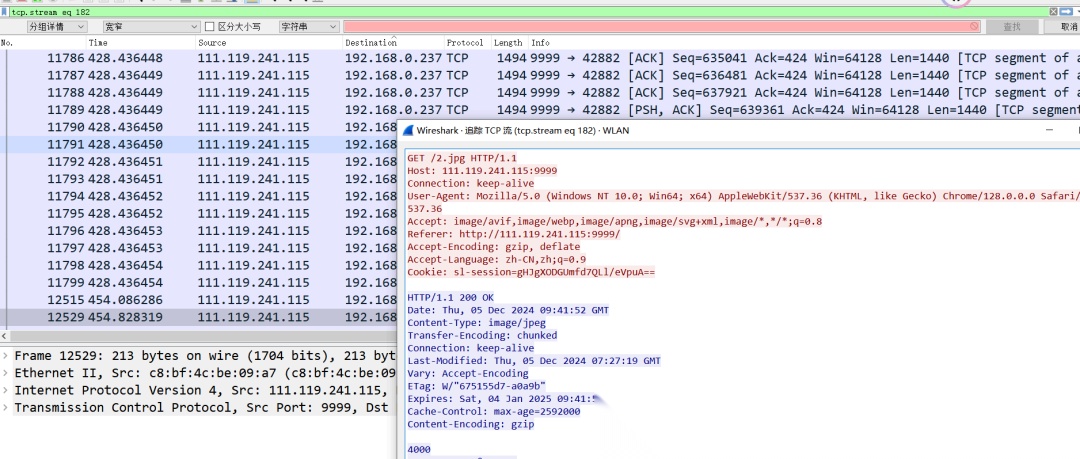

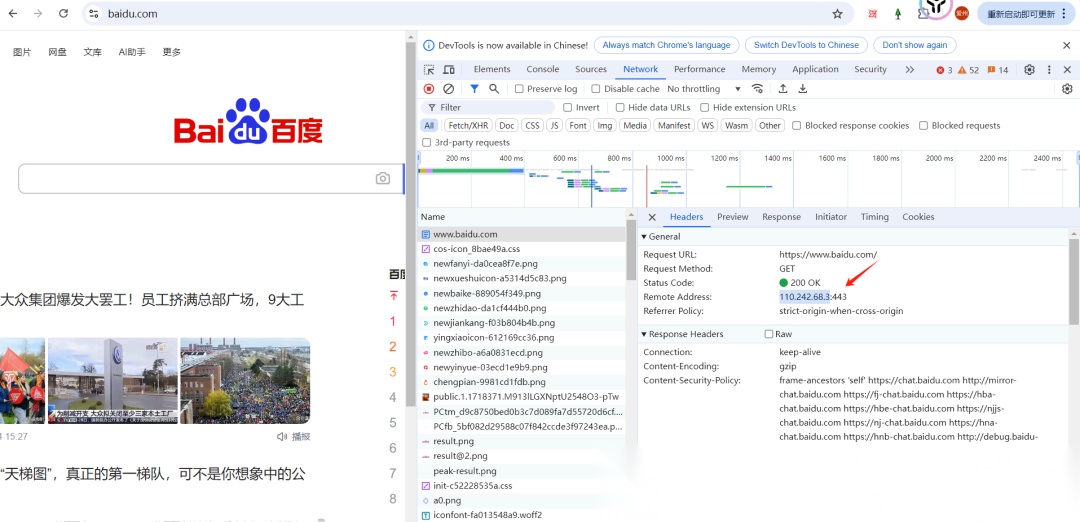

HTTP协议 HTTP协议是互联网上应用最为广泛的一种网络协议。如我们每天使用的APP、网页等都是基于HTTP协议进行传输的 。 浏览器访问 baidu.com,百度默认是https协议,在控制台处找到remote address找到它的源IP,在这之前使用wireshark抓包(互联网出口网卡),然后筛选此IP,可以看到为TSL加密流量,没有HTTP协议 。

访问HTTP网站

抓包验证流量为明文状态

HTTPS协议 与HTTPS协议不同,HTTPS协议是一个安全通信通道,它基于HTTP开发用于在客户计算机和服务器之间交换信息。它使用安全套接字层(SSL)进行信息交换,简单来说它是HTTP的安全版 。

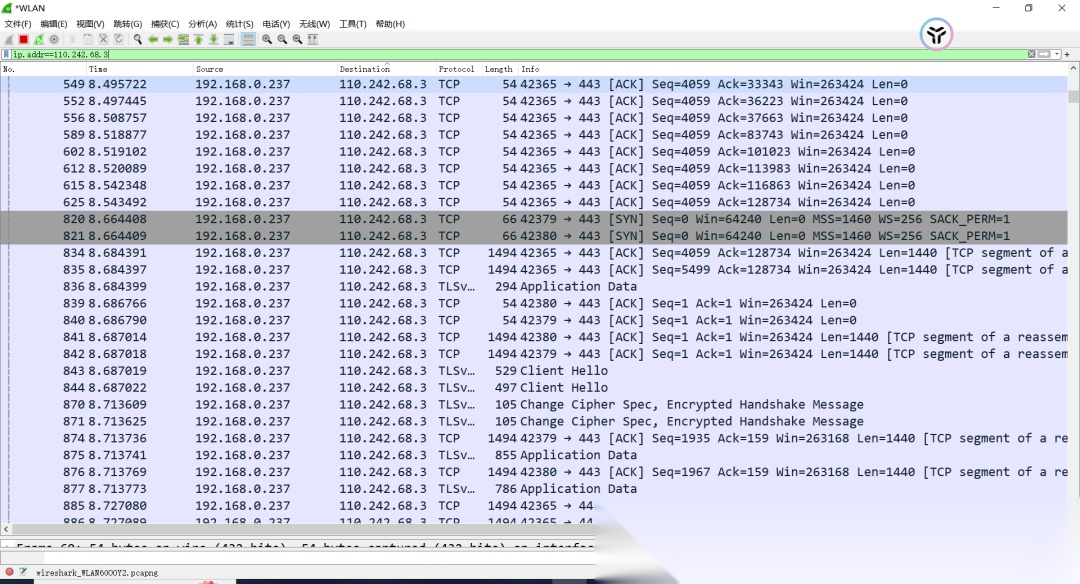

当我们抓https协议的流量包时,无论是HTTP流量还是TCP流量,都是加密状态的 。

网页访问百度

HTTPS加密流量抓包

流量为加密状态

与浏览器不同,为什么wireshark等流量抓包工具都是加密流量,而浏览器或其它HTTP抓包工具看到的都是明文呢?

因为:wireshark是工作在链路层和网络层的,而浏览器或burp suite等都是在应用层,一般会安装CA证书,访问时会自动解密,以达到用户可视化页面为明文状态 。

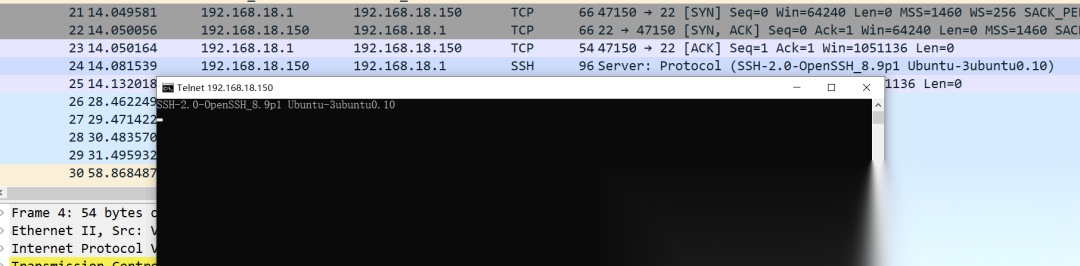

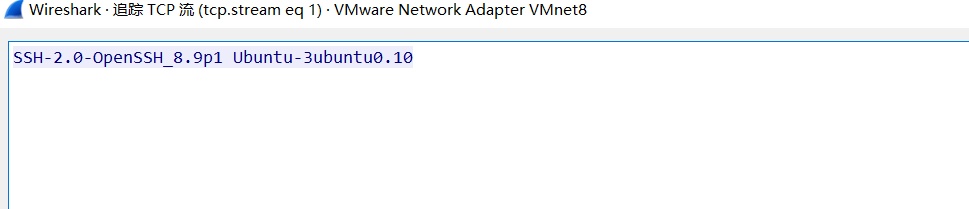

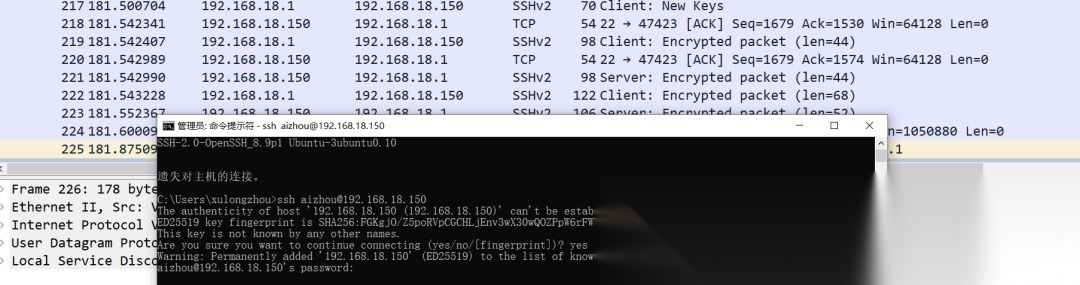

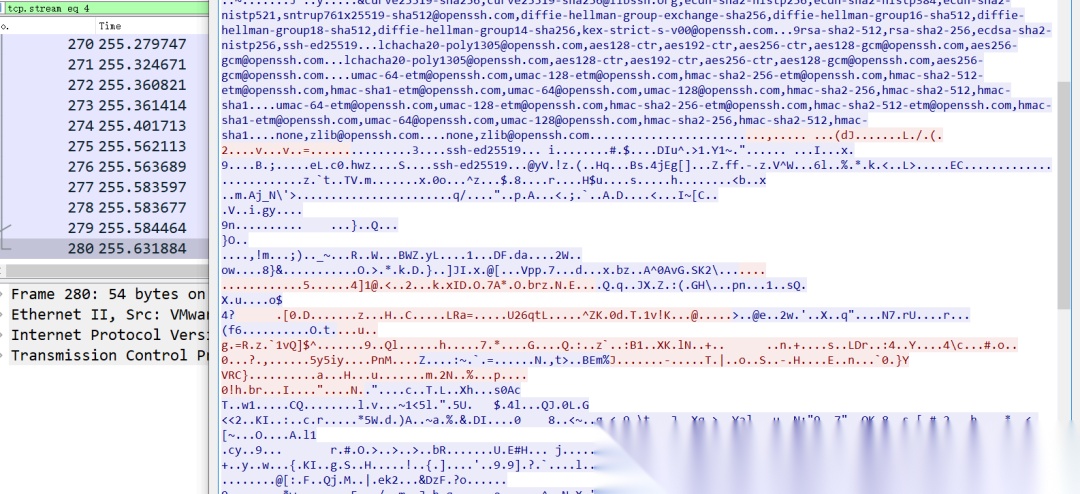

Telnet vs SSH 如下,使用 Telnet 探测存活的虚拟机服务器IP的SSH服务,经过探测端口存在,会返回SSH协议的信息,但是在上面的TCP流量中,会是明文信息 。与Telnet不同,SSH协议为加密传输协议,如下图SSHV2传输 。

抓包telnet流量

抓包流量为明文

SSH连接为加密流量

抓包流量为密文

三、 网络安全攻防常见攻击原理

1. 侦察与信息收集阶段

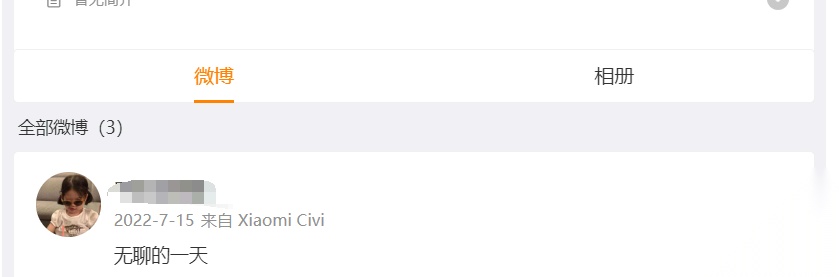

开放情报收集 通过搜索引擎、社交媒体、论坛等公开渠道获取目标基本信息,如姓名,地址,手机号等。 举例:社交媒体反查->手机号->微博/微信/CSDN/钉钉->掌握个人生活,紧接着进行社会工程学的方式找到此人。如,通过社交账号查询到某人绑定的手机号和微博id 。

社会工程学示例-模拟

社会工程学示例-模拟查找

社会工程学示例-模拟查找

如某次攻防溯源阶段使用社会工程学溯源到攻击方和一些有趣的过程:

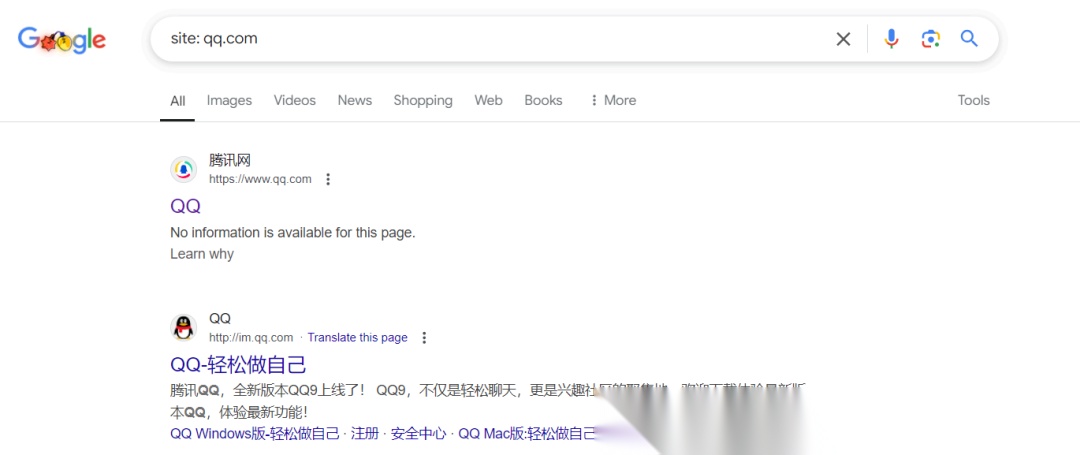

被动信息收集 利用监听、嗅探等技术手段,获取目标的网络活动信息,如IP地址、开放端口、操作系统版本等。在被动信息收集中,指的是对目标资产进行扫描工具,以腾讯QQ为例,可以在 Google、微步、hunter等搜索引擎进行搜集信息 。

Google Hacking 语法示例:

site:qq.com

Google Hacking截图

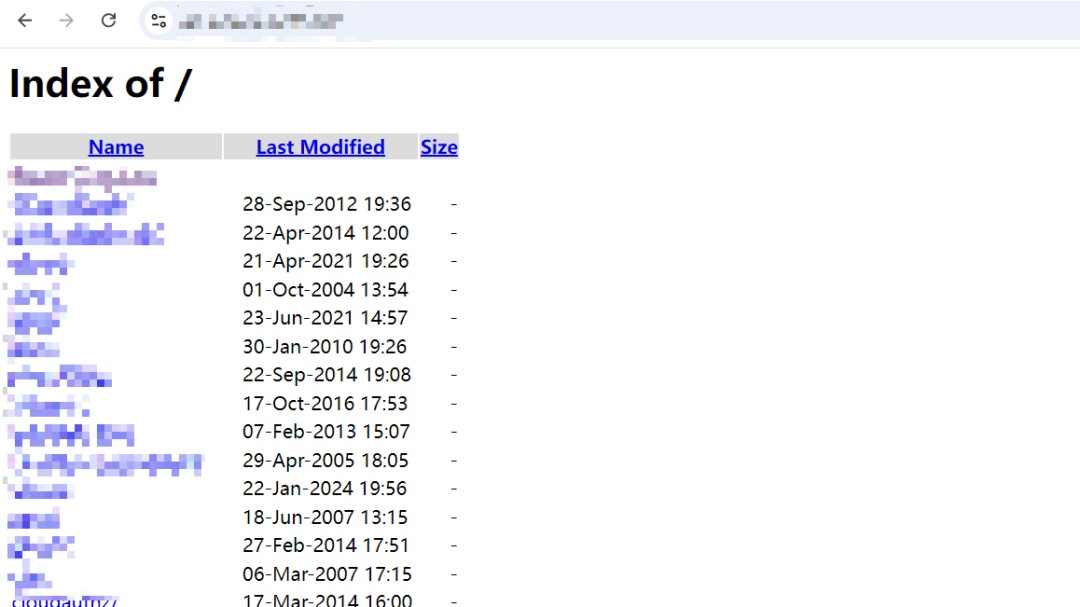

通常攻击者还会加入其它Google语法来直接获取漏洞,比如寻找暴露的目录。

目录遍历

主动信息收集 直接对着资产进行扫描:漏洞扫描/端口扫描/目录扫描等方式。使用工具如 Nmap 进行端口扫描、服务扫描等,以发现目标网络中可能存在的弱点。

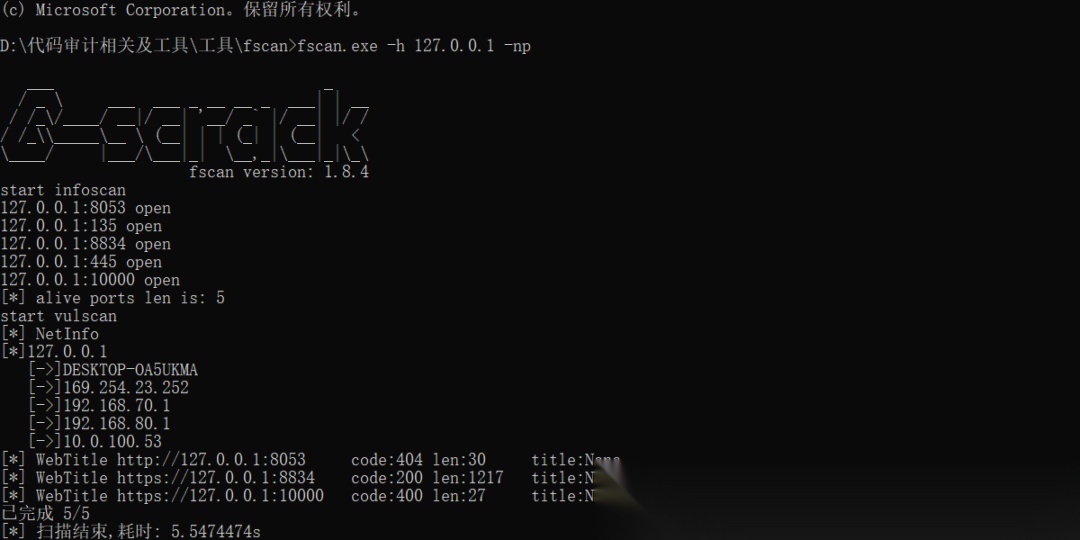

Fscan 实战扫描效果:

D:工具fscan> fscan.exe -h 127.0.0.1 -np

start infoscan

127.0.0.1:8053 open

127.0.0.1:135 open

127.0.0.1:8834 open

127.0.0.1:445 open

127.0.0.1:10000 open

[*] alive ports len is: 5

start vulscan

...

[*] WebTitle http://127.0.0.1:8053 code:404 len:30 title:None

[+] WebTitle https://127.0.0.1:8834 code:200 len:1217 title:Nessus

Fscan扫描截图

2. 攻击与权限获取阶段

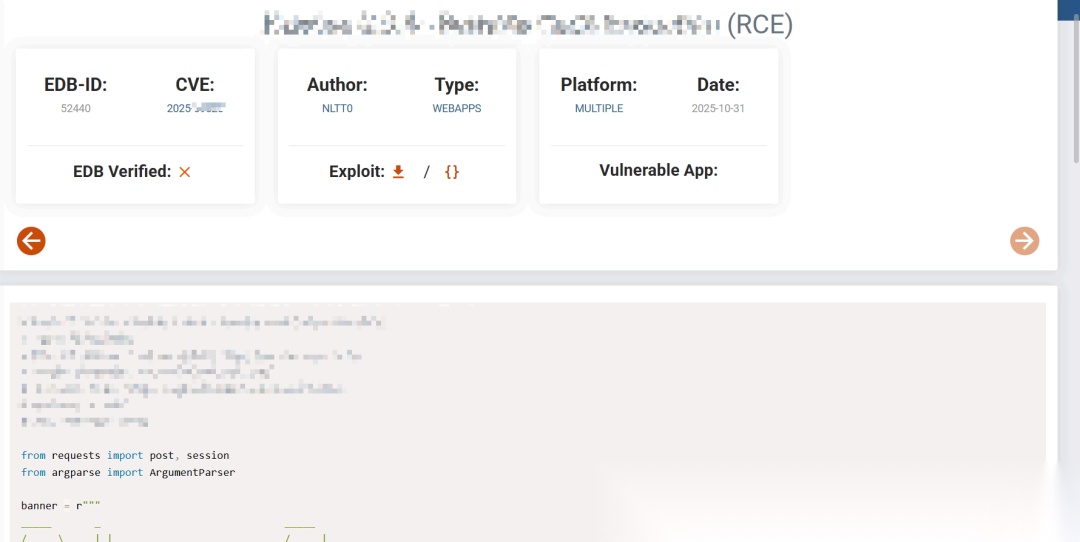

漏洞利用 根据扫描阶段发现的漏洞,利用相应的漏洞利用工具或编写自定义的exploit代码,对目标系统进行攻击,以获取系统权限 。

exploit代码

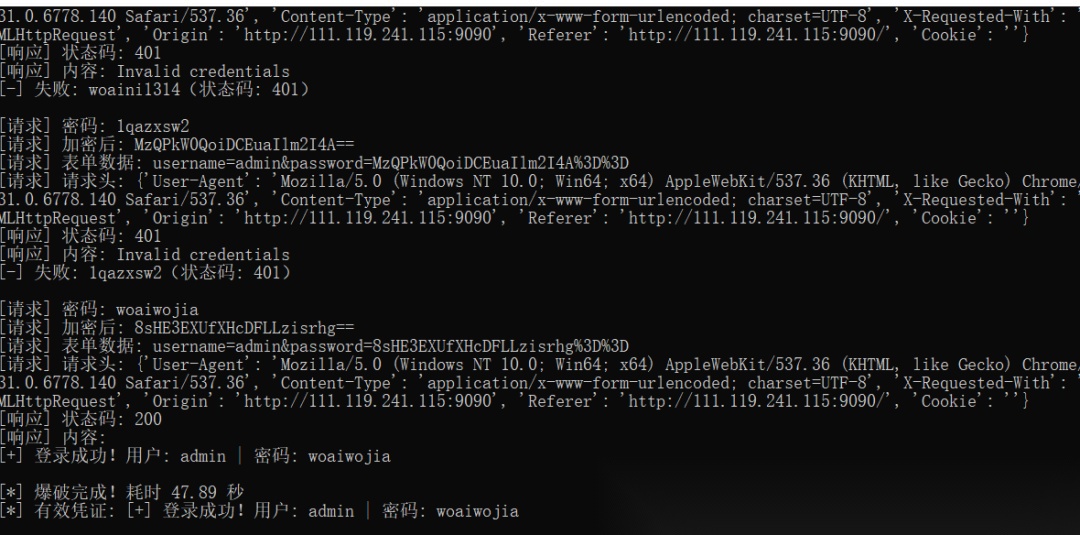

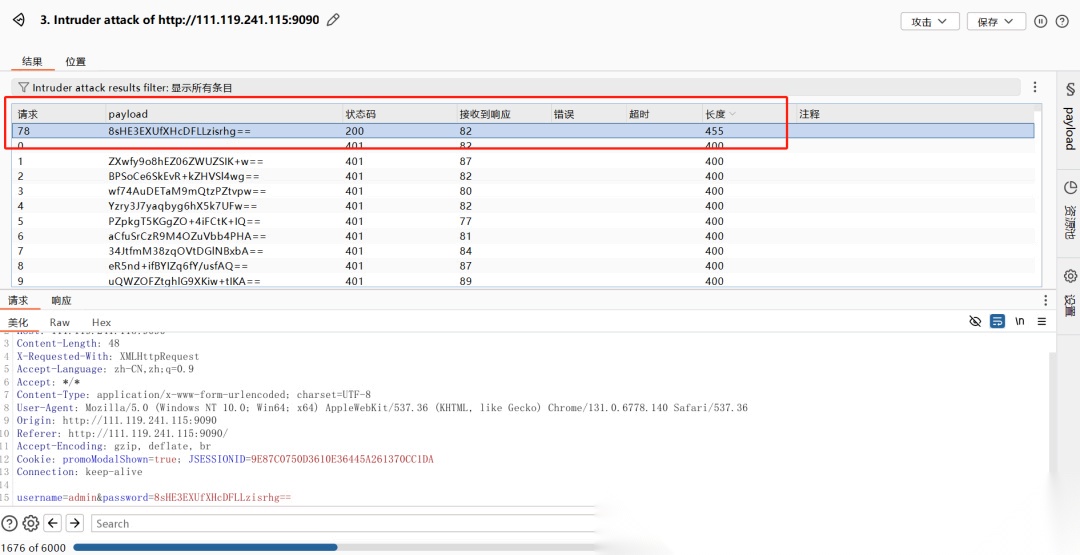

密码破解 使用暴力破解、字典攻击等技术手段,尝试破解目标系统的登录密码。例如使用 Burp Suite 的 Intruder 模块爆破后台 。

脚本爆破过程

burp suite爆破过程

通过分析响应状态码(401 vs 200)来判断是否登录成功。 [响应]内容:+ 登录成功!用户:admin | 密码:woaiwojia 。

相关渗透文章可参考:渗透测试|小白也能学会渗透测试!某医院HIS系统渗透测试靶场学习

注意:之前的渗透测试靶场由于服务器到期原因无法访问,后续环境会在青少年CTF平台上线,上线后会发文与公开课群告知

3. 维持与后门植入阶段

在目标系统中植入后门程序,如木马、远程控制软件、后门程序、后门账户等,以便在需要时能够重新进入系统 。

C:Documents and Settingslake2>net user

CHINAHACKER 的用户帐户

...

lake2

test

命令成功完成。

检查当前用户

还可以通过用户/组、注册表等方式检查是否存在隐藏用户

植入后门程序也方便进行进行勒索家族进行数据窃取与文件加密等达到双重勒索的目的,这也是当下主流的勒索家族惯用手段,可以参考

【病毒分析】专挑制造业下手!揭秘BEAST图形化勒索软件(Windows版)的加密逻辑与免杀手段

其次在海内外非常具有影响力的银狐病毒惯用手法也是如此,不过银狐擅长钓鱼以及窃取数据和盗窃资金,不会进行加密文件,我们团队最新的银狐逆向分析文章可参考

【高危预警】银狐木马攻势升级:从国内蔓延至海外,针对华人与数字资产的精准打击

4. 痕迹清除与隐匿阶段

删除访问日志、修改系统时间、干扰入侵检测系统等,以清除入侵痕迹,避免被发现 。

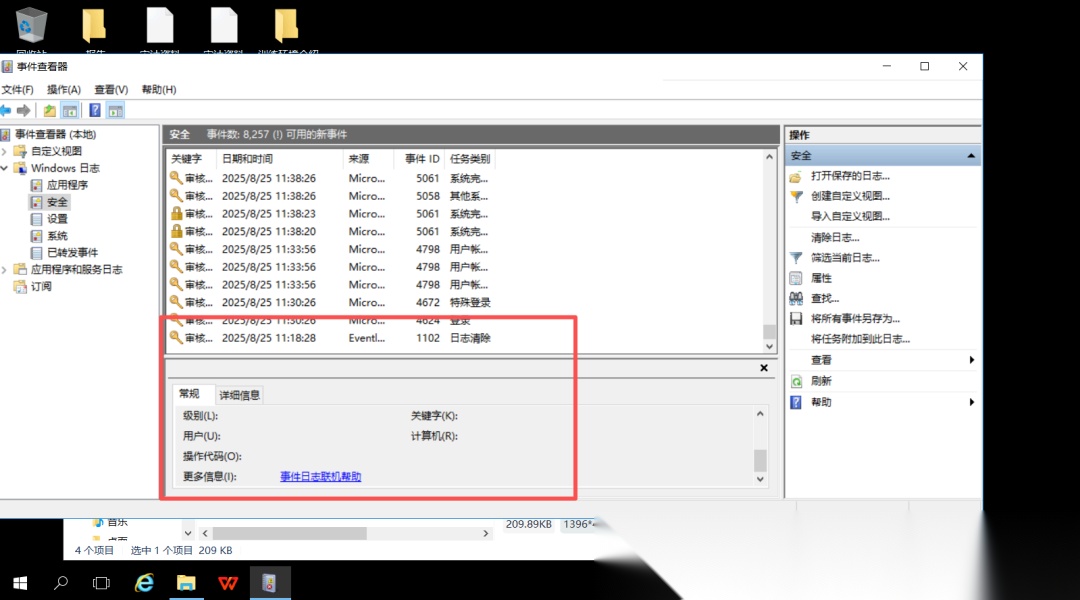

Windows事件查看器日志

5. 安全设备学习:WAF、IPS、IDS、EDR

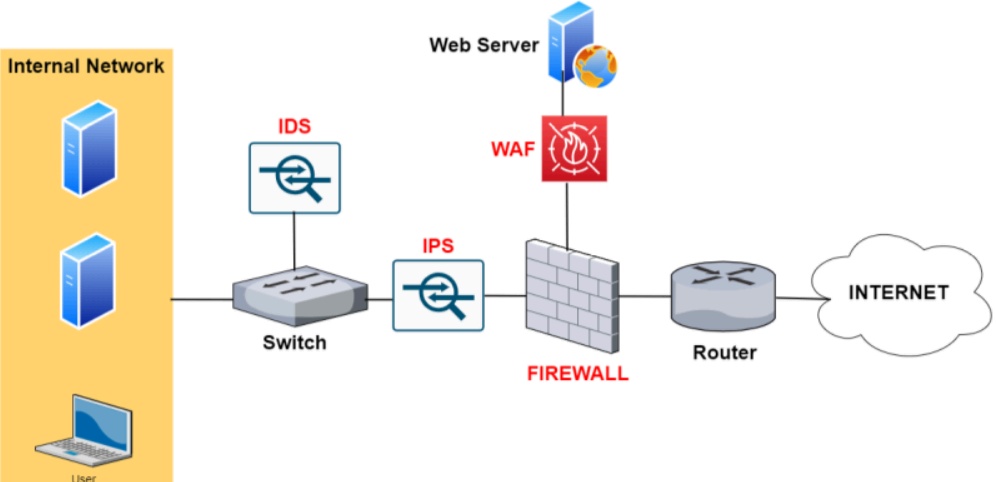

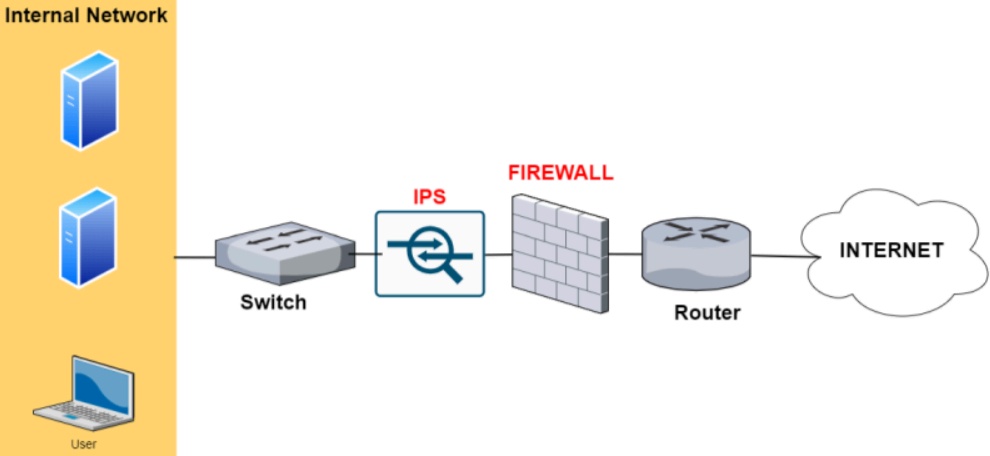

WAF等设备联动

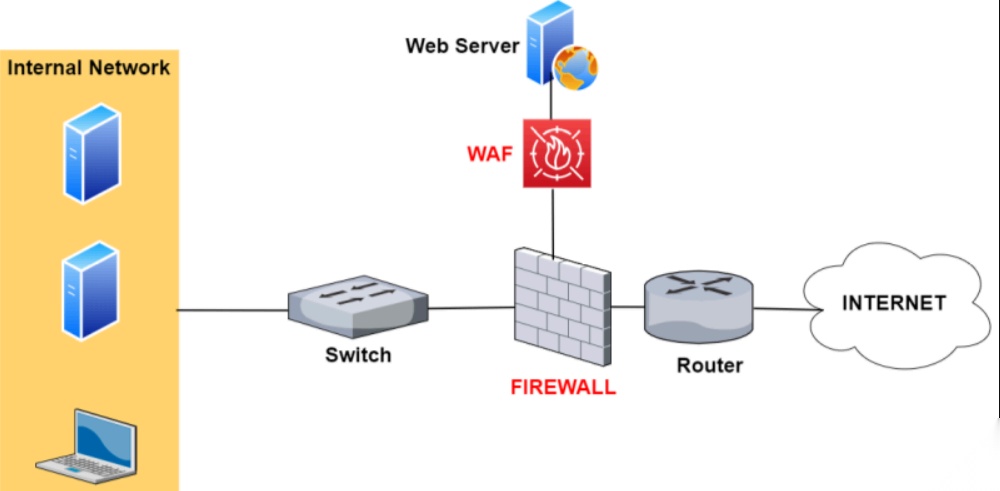

**WAF (Web Application Firewall):**专门为 Web 应用程序提供安全防护。WAF可以阻止常见的Web攻击,例如跨站脚本攻击(XSS)、SQL注入攻击等 。

WAF设备拓扑逻辑

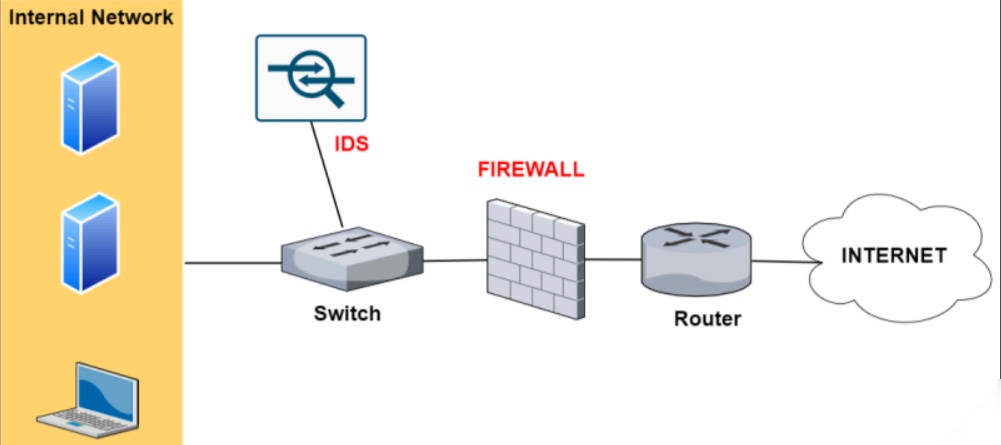

**IDS (入侵检测系统):**IDS是IPS的前身,本质上是被动的。如果在网络流量中检测到安全异常,则IDS只会向管理员发出警报,但无法阻止流量 。

IDS设备拓扑逻辑

**IPS (入侵防御系统):**IPS就像大楼内部的监控摄像头和警报系统。在网络中实时监控流量,一旦发现异常行为或恶意攻击,就会立即采取措施进行防御 。

IPS设备拓扑逻辑

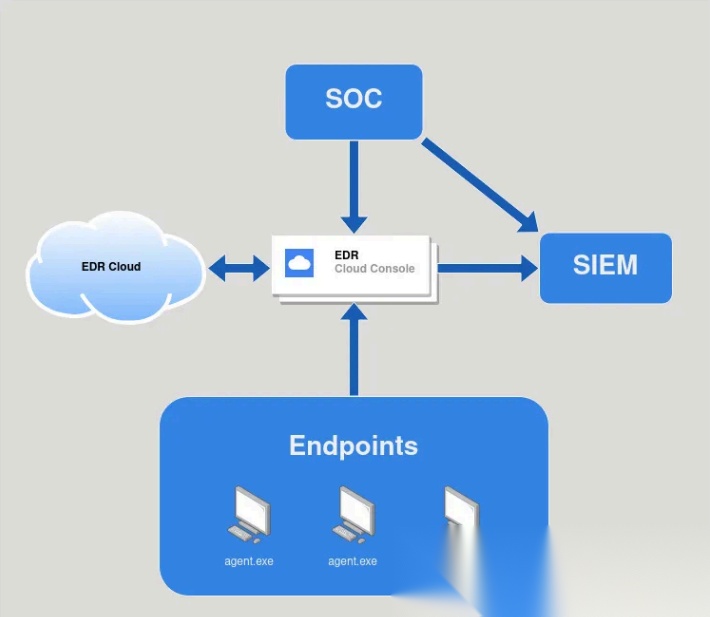

**EDR (终端检测与响应):**EDR 和传统安全软件之间的主要区别在于处理特定计算机上发生的本地数据和日志记录事件,EDR 会实时收集其监控系统的数据。数据可以包括文件、IP地址、URL、注册表项、进程。然后这些数据会被发送到云端 。

EDR逻辑视图

四、 密码学及数据库:数据的最后一道防线

1. 编码 (Encoding)

ASCII编码 ASCII编码是现今最通用的单字节编码系统 。

ascii字符表

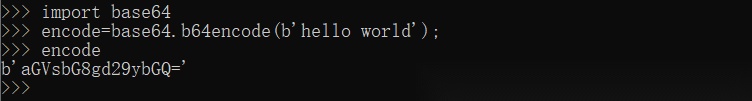

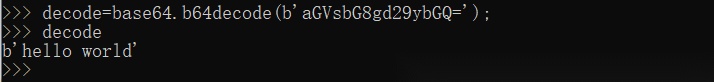

Base64编码 Base64是网络最常见的用于传输8bit字节码编码之一。基于64个可打印字符来表示二进制数据方法。 如果要编码的字节数不能被3整除:当最后剩余一个八位字节(一个byte)时,最后6位的base64字节块有四位是0值,最后附加上两个等号 。

Python 演示代码:

import base64

encode=base64.b64encode(b'hello world');

print(encode)

#b'aGVsbG8gd29ybGQ='

decode=base64.b64decode(b'aGVsbG8gd29ybGQ=');

print(decode)

#b'hello world'

bease64编码

base64解码

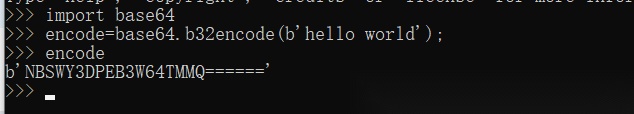

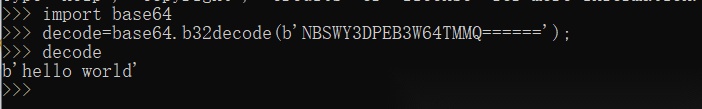

Base32 Base32与base64不同的是,Base32只有大写字母A-Z和数字0-9组成,这是它的特征 。

base32编码

base32解码

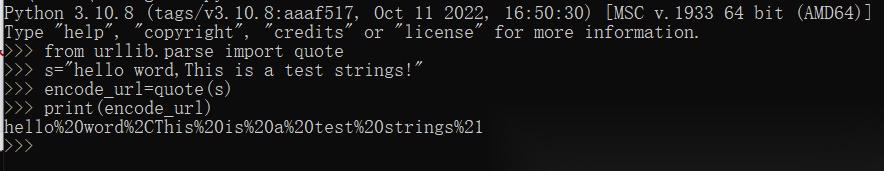

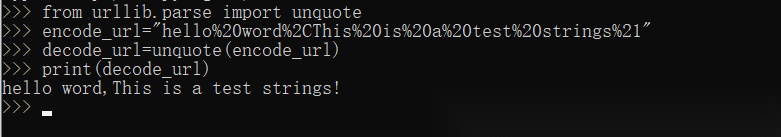

URL编码 URL编码又叫百分号编码。URL地址规定了常用地数字、字母可以直接使用,剩下的其它所有字符必须通过在该字节ascii码的的16进制字符前面加%编码处理 。

from urllib.parse import quote

s="hello word, This is a test strings!"

encode_url=quote(s)

print(encode_url)

#hello%20word%2CThis%20is%20a%20test%20strings%21

url编码

url解码

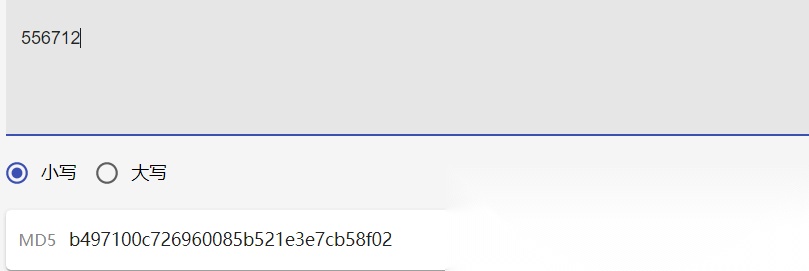

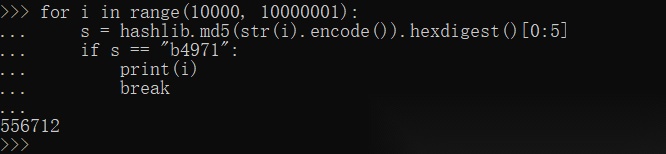

2. 哈希算法 (MD5)

MD5 产生 128 位(16字节)的散列值,用于确保信息传输完整一致。MD5并非编码,而是加密,如果破解只能进行碰撞 。

import hashlib

for i in range(10000, 10000001):

s = hashlib.md5(str(i).encode()).hexdigest()[0:5]

if s == "af7ff":

print(i)

break

#556712

MD5加密

MD5碰撞

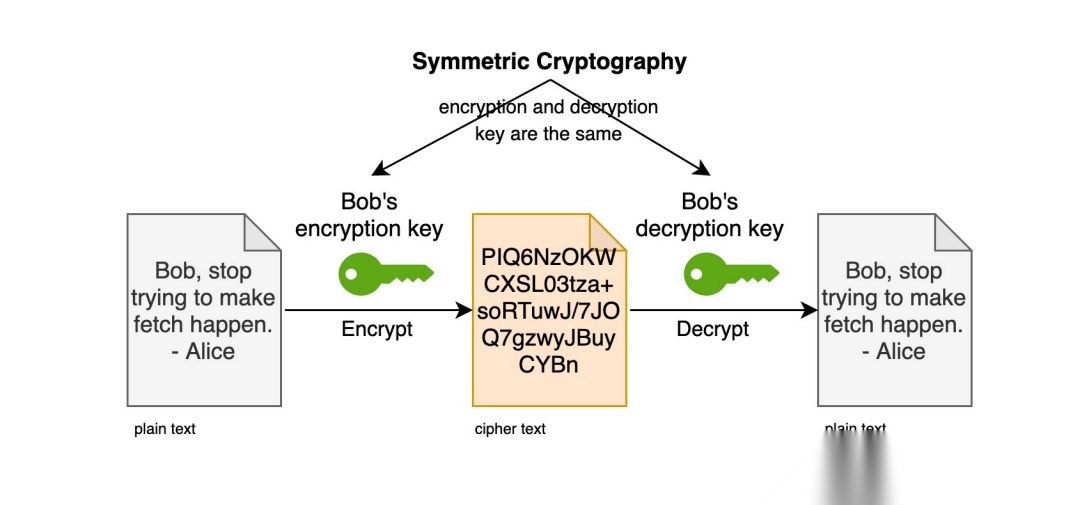

3. 对称加密 (AES)

对称加密算法也叫单钥加密,加密和解密过程都用同一套密钥。 AES (高级加密标准):

- 运算模式:ECB (电子密码本)

- 填充模式:PKCS7

- 密钥长度:128 bits

一般如果在实战中看到有形似 BASE64 编码,但中间有 / 的符合,大概率就是 AES 加密了,AES 比较常见 。

AES加解密逻辑

AES加密

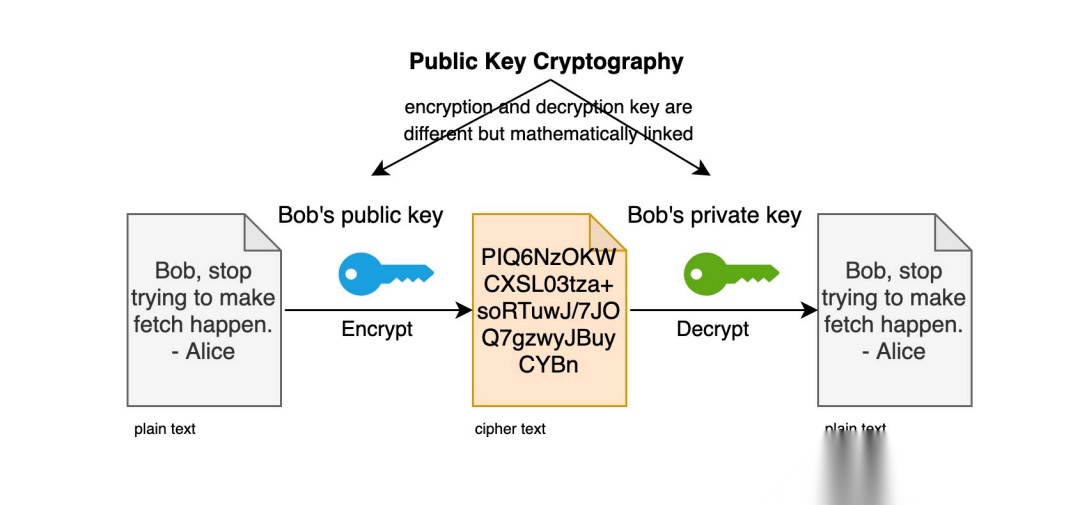

4. 非对称加密 (RSA)

非对称加密算法也称为双钥加密,加密和解密过程用的是两套密钥。一把是公开的公钥,还有一把是不公开的私钥。 原理:

- 公钥加密,私钥解密。

- 私钥签名,公钥验签 。

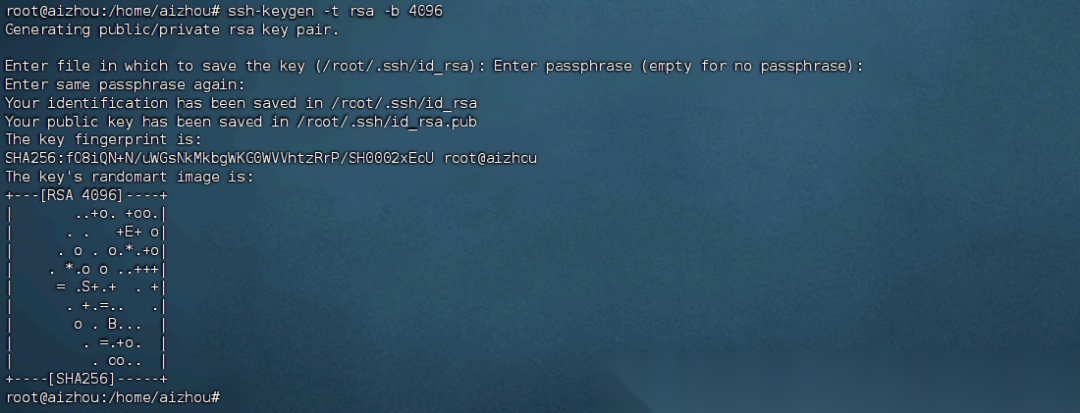

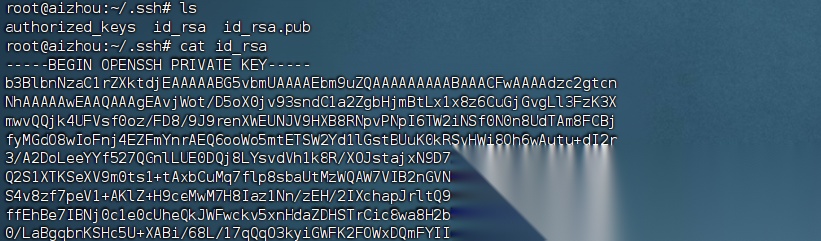

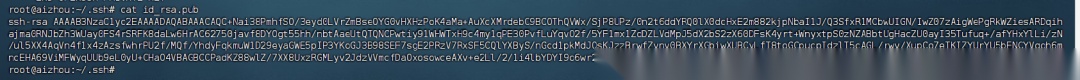

SSH 密钥生成实战: 在 LINUX 中生成 SSH 密钥,可以看到公钥与私钥对。

root@aizhou:/home/aizhou# ssh-keygen -t rsa -b 4096

Generating public/private rsa key pair.

Your identification has been saved in /root/.ssh/id_rsa

Your public key has been saved in /root/.ssh/id_rsa.pub

RSA加解密逻辑

RSA密钥生成

私钥示例

公钥示例

RSA加解密演示

每次请求加密时,RSA 密文都不同,这就是 RSA 和 AES 的区别,AES 每次请求都是同一个密码(只要密钥不变),而 RSA 是每次都会变 。

结语

网络安全是一门综合性极强的学科。从底层的网线接头,到交换机的 ARP 转发,再到应用层的 HTTP 协议和密码学算法,每一个环节都可能成为攻击者的突破口,也都是防御者必须坚守的阵地。

在攻防对抗中,工具只是手段,原理才是内功。希望这篇整理的笔记能对各位师傅的日常工作和面试准备有所帮助。

文章来自网上,侵权请联系博主

题外话

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

网络安全学习资源分享:

下面给大家分享一份2025最新版的网络安全学习路线资料,帮助新人小白更系统、更快速的学习黑客技术!

一、2025最新网络安全学习路线

一个明确的学习路线可以帮助新人了解从哪里开始,按照什么顺序学习,以及需要掌握哪些知识点。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

读者福利 | CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享 (安全链接,放心点击)

我们把学习路线分成L1到L4四个阶段,一步步带你从入门到进阶,从理论到实战。

L1级别:网络安全的基础入门

L1阶段:我们会去了解计算机网络的基础知识,以及网络安全在行业的应用和分析;学习理解安全基础的核心原理,关键技术,以及PHP编程基础;通过证书考试,可以获得NISP/CISP。可就业安全运维工程师、等保测评工程师。

L2级别:网络安全的技术进阶

L2阶段我们会去学习渗透测试:包括情报收集、弱口令与口令爆破以及各大类型漏洞,还有漏洞挖掘和安全检查项目,可参加CISP-PTE证书考试。

L3级别:网络安全的高阶提升

L3阶段:我们会去学习反序列漏洞、RCE漏洞,也会学习到内网渗透实战、靶场实战和技术提取技术,系统学习Python编程和实战。参加CISP-PTE考试。

L4级别:网络安全的项目实战

L4阶段:我们会更加深入进行实战训练,包括代码审计、应急响应、红蓝对抗以及SRC的挖掘技术。并学习CTF夺旗赛的要点和刷题

整个网络安全学习路线L1主要是对计算机网络安全的理论基础的一个学习掌握;而L3 L4更多的是通过项目实战来掌握核心技术,针对以上网安的学习路线我们也整理了对应的学习视频教程,和配套的学习资料。

二、技术文档和经典PDF书籍

书籍和学习文档资料是学习网络安全过程中必不可少的,我自己整理技术文档,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本,(书籍含电子版PDF)

三、网络安全视频教程

对于很多自学或者没有基础的同学来说,书籍这些纯文字类的学习教材会觉得比较晦涩难以理解,因此,我们提供了丰富的网安视频教程,以动态、形象的方式展示技术概念,帮助你更快、更轻松地掌握核心知识。

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,上面路线图的每一个知识点,我都有配套的视频讲解。

四、网络安全护网行动/CTF比赛

学以致用 ,当你的理论知识积累到一定程度,就需要通过项目实战,在实际操作中检验和巩固你所学到的知识,同时为你找工作和职业发展打下坚实的基础。

五、网络安全工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

面试不仅是技术的较量,更需要充分的准备。

在你已经掌握了技术之后,就需要开始准备面试,我们将提供精心整理的网安面试题库,涵盖当前面试中可能遇到的各种技术问题,让你在面试中游刃有余。

如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

**读者福利 |** CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享 (安全链接,放心点击)

更多推荐

已为社区贡献49条内容

已为社区贡献49条内容

所有评论(0)