HTTPS协议

HTTPS是HTTP的安全版本,通过SSL/TLS协议实现加密传输。它采用混合加密机制:先用非对称加密(公钥/私钥)交换对称加密密钥,再用对称加密传输数据。CA机构颁发的数字证书用于验证服务器身份,包含数据摘要和签名。相比HTTP的明文传输(80端口),HTTPS(443端口)提供加密通信,但性能开销较大。核心区别在于HTTPS实现了端到端加密,解决了HTTP的数据安全问题。

目录

只有认知的突破💫才能带来真正的成长💫编程技术的学习💫没有捷径💫一起加油💫

🍁感谢各位的观看🍁欢迎大家留言🍁咱们一起加油🍁努力成为更好的自己🍁

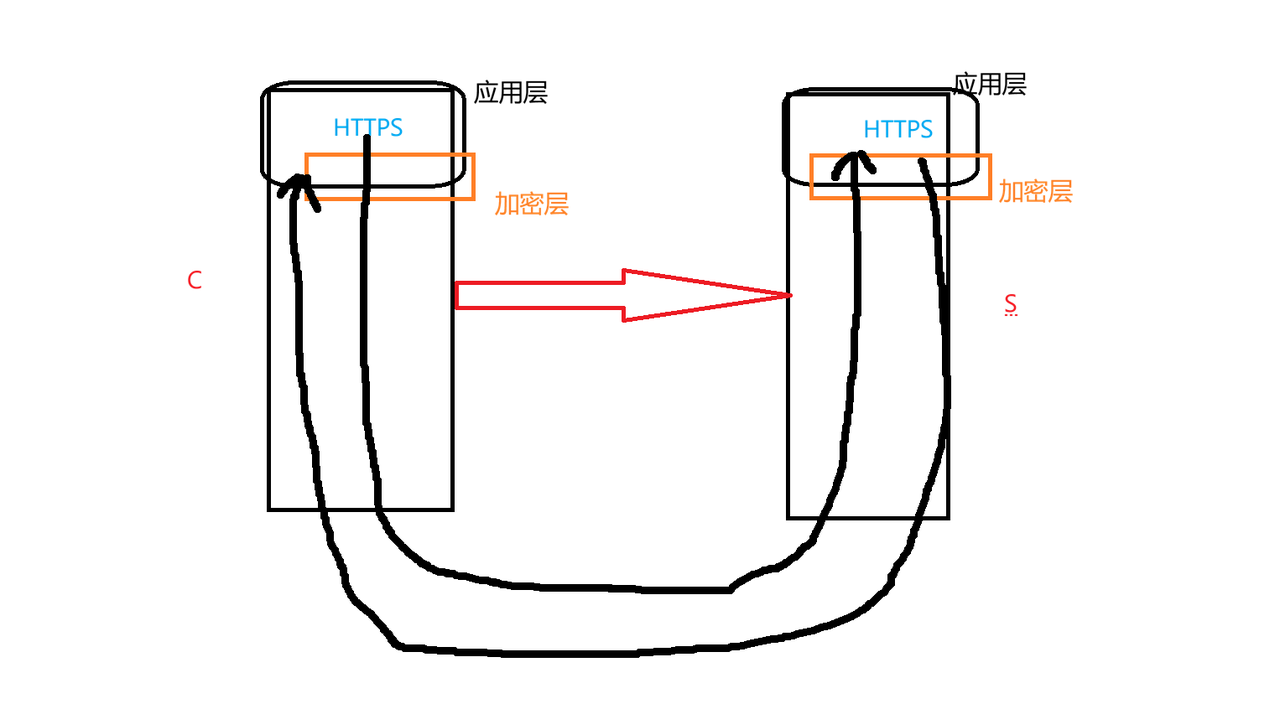

HTTPS协议

HTTPS也是属于应用层的协议,它是在HTTP的基础上进行密文(加密)传输的。因为HTTP是明文传输的,数据很不安全。如下图所示。

加密和解密

-

加密:把明文(要传输的信息)经过一系列的变换,转为密文。

-

解密:把密文再经过一系列的变换,还原成明文。

常见得加密方式

-

对称加密:采用单钥密码系统的加密方法,同⼀个密钥可以同时用作信息的加密和解密,这种加密方法称为对称加密,也称为单密钥加密。

-

特征:加密和解密所用的密钥是相同的。同一个密钥既用于加密也用于解密。

-

特点:算法公开,计算量小,加密解密的速度快,效率高。

-

-

非对称加密:用两个密钥进行加密和解密,一个是公开的密钥(简称:公钥),一个是不公开,私有的密钥(简称:私钥)。

-

特点:非对称的加密方式很复杂,运行速度很慢,加密和解密的效率低。

-

CA认证

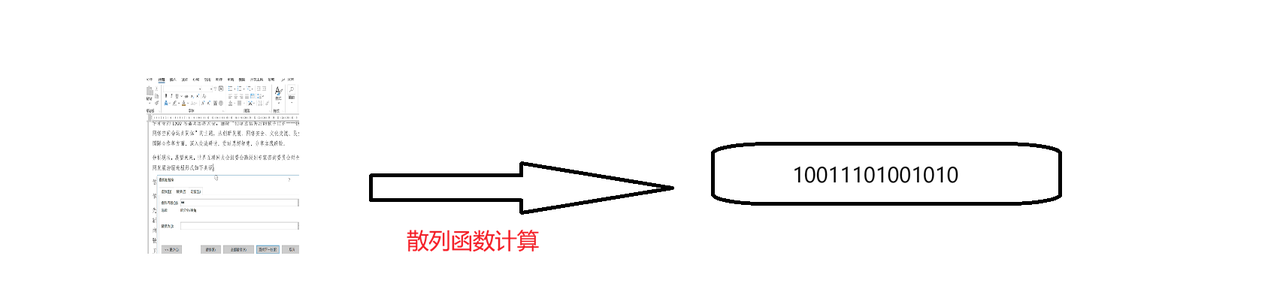

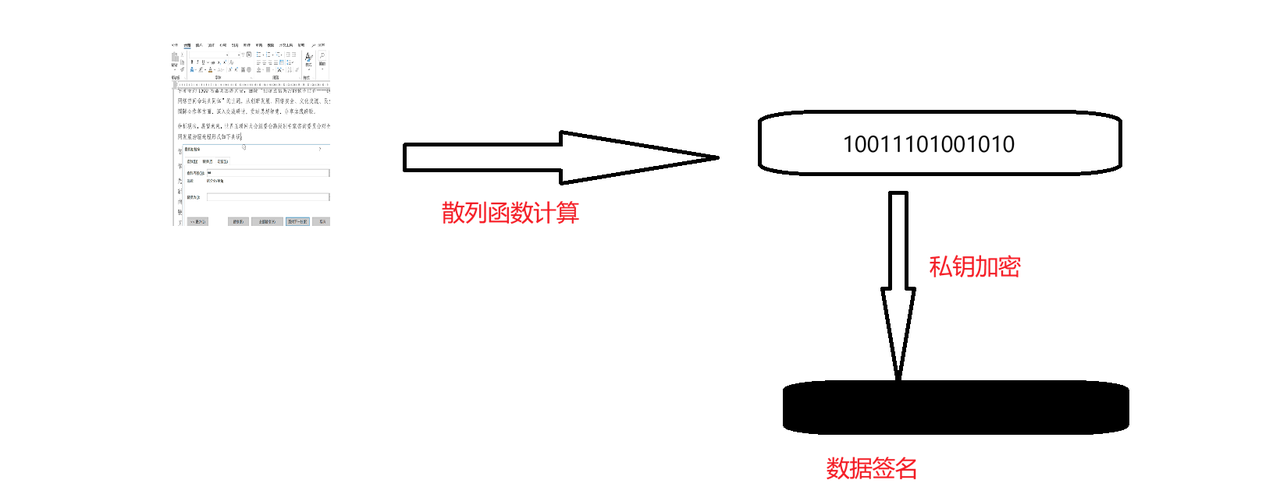

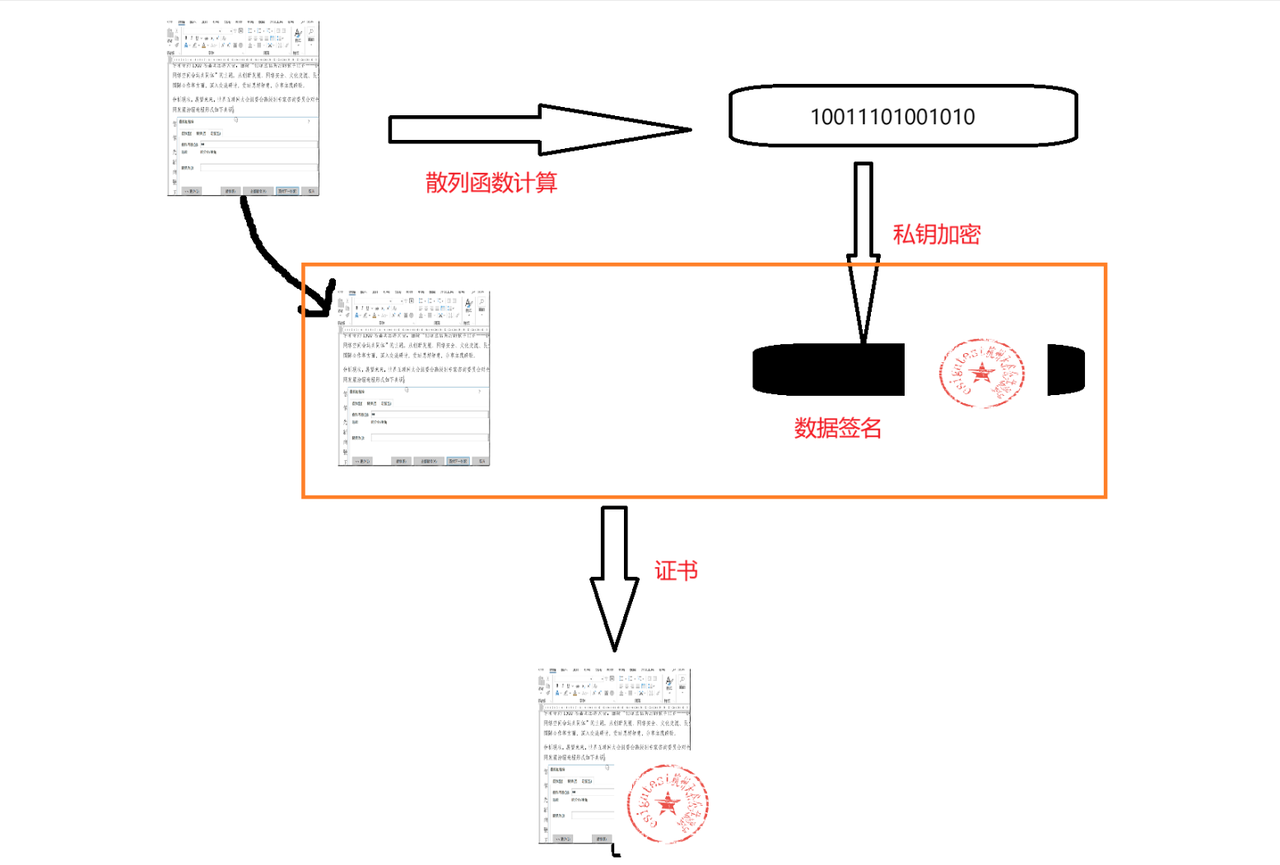

数据摘要(数据指纹)

使用散列函数(hash函数),对数据进行散列计算,便得到一个固定长度的字符串,这个过程就叫做数据摘要。

数据签名

对于数据摘要后的数据,进行私钥加密,便可得到数据签名。

证书

证书=数据+数据签名。

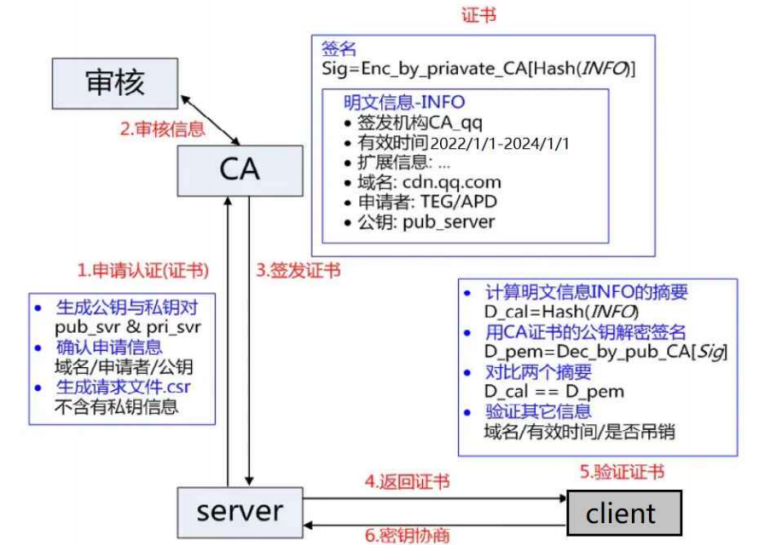

CA认证的过程

认证申请

公司后端先生成自己的公钥和私钥,然后把自己的公钥和相关的申请信息交给CA机构,CA机构会对你的申请进行数据摘要和数据签名,最后生成CA证书,你就有了自己的证书了。

这个证书里面,含有你的公钥。

安全稳妥的加密方式

证书+对称加密+非对称加密 CA机构具有权威性,所以设备的客户端都信任它,所以客户端会内置CA机构的公钥。

当客户端发起请求的时候,后端会返回这个证书,里面含有后端的公钥。客户端接收到这个证书后会进行“反向数据摘要”和“反向数据签名”,进行证书的有效对比。有效的证书后,客户端会生成自己的对称密钥,然后自己的c密钥通过s公钥加密后,返回给后端,后端通过s私钥,解密得到客户端的对称密钥,然后双方都通过客户端的密钥进行通信。

过程:先证书(包含了非对称加密),后对称加密。

HTTP和HTTPS的区别

-

核心本质不同

-

HTTP:超文本传输协议,明文传输。

-

HTTPS:HTTP+SSL/TLS加密,加密传输。

-

-

安全性

-

HTTP:明文传输,不安全。

-

HTTPS:密文传输,安全。

-

-

端口不同

-

HTTP:默认80端口。

-

HTTPS:默认443端口。

-

-

是否需要证书

-

HTTP:不需要证书。

-

HTTPS:需要CA证书。

-

-

性能开销

-

HTTP:开销小,速度快。

-

HTTPS:多了加密,解密和证书验证,性能略低。

-

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)