零基础学应急响应:网络安全事件处理入门教程

本文介绍了网络安全应急响应的入门知识,包括核心概念、标准流程和实用工具。应急响应工程师是网络安全领域的高需求岗位,主要负责快速处理安全事件,如勒索病毒、服务器入侵等。文章详细解析了应急响应的5步标准流程:发现与报告、遏制、根除、恢复和总结,并提供了针对不同事件类型的操作方法和注意事项。同时推荐了日志分析、漏洞扫描等实用工具,帮助零基础读者掌握应急响应的基本技能,快速应对80%的常见安全事件。

零基础学应急响应:网络安全事件处理入门教程

一、引言

当企业遭遇 “勒索病毒加密核心数据”“服务器被植入后门”“用户信息泄露” 时,能快速 “遏制攻击、减少损失、恢复系统” 的人,就是应急响应工程师 —— 这是网络安全领域 “刚需且高薪” 的岗位(月薪 8k-20k),且对零基础友好(重点考察 “流程化思维 + 实操能力”,无需底层开发经验)。

应急响应的核心不是 “会多少高深技术”,而是 “懂流程、会操作、能落地”—— 哪怕是零基础,只要掌握 “发现→遏制→根除→恢复→总结” 的标准流程,会用日志查看、病毒查杀等基础工具,就能应对 80% 的常见安全事件。本文从应急响应的基础概念、标准流程、实战案例、工具使用四方面,带你入门应急响应。

二、应急响应核心概念(必懂基础)

1. 什么是安全事件?

- 定义:违反安全策略或可能导致系统受损的事件,常见类型及示例:

| 事件类型 | 示例 | 危害 |

|---|---|---|

| 恶意代码 | 勒索病毒(WannaCry)、木马、挖矿程序 | 数据加密、服务器卡顿、隐私泄露 |

| 网络攻击 | DDoS 攻击、SQL 注入、服务器入侵 | 服务中断、服务器被控、数据篡改 |

| 数据安全事件 | 用户手机号泄露、财务数据被窃取 | 合规处罚(如《数据安全法》罚款)、声誉损失 |

| 配置 / 操作失误 | 误删数据库、防火墙规则配置错误 | 服务中断、数据丢失 |

2. 应急响应的 “黄金时间”

-

安全事件发生后,0-2 小时是 “黄金响应时间”—— 此时攻击尚未扩散,数据未被大量窃取,及时处置可将损失降到最低:

-

案例 1:某企业 9:00 发现财务电脑感染勒索病毒,9:30 完成隔离 + 病毒清除,仅 1 台电脑受影响;

-

案例 2:某学校 14:00 发现教务系统被入侵,未及时处置,18:00 发现学生成绩数据被篡改,影响上千人。

3. 应急响应的核心目标

-

短期目标:快速遏制攻击,减少损失(如隔离受感染设备、阻断攻击 IP);

-

长期目标:根除攻击源,防止复发(如修复漏洞、加固配置);

-

附加目标:溯源分析,明确责任(如确定攻击 IP、攻击路径,为后续追责提供依据)。

三、应急响应 “5 步标准流程”(国家标准 GB/T 24363-2019)

应急响应需遵循 “发现→遏制→根除→恢复→总结” 的闭环流程,避免 “头痛医头、脚痛医脚”,确保事件处理不遗漏关键步骤。

步骤 1:发现与报告(确定 “发生了什么”)

-

核心目标:快速确认是否为安全事件,收集基础信息,上报负责人,避免延误。

-

操作流程:

- 信息收集:

-

来源:监控告警(如 SOC 提示 “服务器 CPU 使用率 100%”)、用户反馈(如员工报 “电脑弹窗勒索信息”)、日志异常(如/var/log/secure有大量 SSH 登录失败);

-

关键信息清单:事件发生时间、受影响设备(IP / 主机名)、现象描述(如 “弹窗显示‘文件已加密,需付比特币解密’”)、初步判断(如 “疑似勒索病毒”)。

- 事件分级:按 “影响范围 + 损失程度” 分 3 级,决定响应优先级:

| 级别 | 定义 | 响应时限 | 示例 |

|---|---|---|---|

| 一级(紧急) | 核心系统受影响,可能造成重大损失 | 1 小时内 | 勒索病毒扩散至财务部门、数据库被入侵 |

| 二级(重要) | 单个非核心设备受影响,损失较小 | 4 小时内 | 办公电脑感染木马、单 IP 端口扫描 |

| 三级(一般) | 无数据损失,影响范围极小 | 24 小时内 | 测试环境漏洞、误报告警 |

- 上报:将 “事件分级 + 关键信息” 上报给安全负责人(如企业 CTO、安全团队 Leader),避免 “擅自处置导致扩大损失”。

-

实战工具:

-

日志查看:Linux 用cat/less查看/var/log/(secure:SSH 登录日志,messages:系统日志);Windows 用 “事件查看器”(路径:控制面板→管理工具→事件查看器→Windows 日志→安全);

-

监控工具:Zabbix(监控 CPU / 内存 / 磁盘)、Wazuh(SOC 告警,支持异常行为检测)。

步骤 2:遏制(防止 “事态扩大”)

-

核心目标:快速隔离受影响设备,阻断攻击源,避免事件扩散到其他系统。

-

操作方法(按事件类型):

| 事件类型 | 遏制措施 | 注意事项 |

|---|---|---|

| 恶意代码(勒索病毒 / 木马) | 1. 断开网络:拔掉受影响设备网线或在防火墙禁止其访问外网;2. 终止进程:Linux 用 `ps aux | grep 病毒进程名+kill -9 进程 ID`,Windows 在 “任务管理器” 结束异常进程;3. 禁止移动存储:通知员工禁用 U 盘,防止病毒通过 U 盘扩散 |

| 服务器入侵(后门 / 权限篡改) | 1. 端口阻断:防火墙禁止受影响服务器的 22(SSH)、3389(远程桌面)端口对外;2. 账号锁定:Linux 用passwd -l 可疑账号锁定,Windows 在 “计算机管理” 禁用可疑用户;3. 备份日志:将/var/log/或 Windows 事件日志备份到安全设备,防止日志被篡改 | 锁定账号前,确认该账号无合法用户使用;备份日志时,用只读模式复制(如cp -r /var/log/ /backup/logs/) |

| DDoS 攻击 | 1. 启用高防:云服务器(如阿里云)启用 DDoS 高防,将流量引流到高防 IP;2. 限流:防火墙限制单 IP 请求频率(如每秒不超过 10 次);3. 黑洞路由:对攻击 IP 配置黑洞路由,直接丢弃其流量 | 限流时避免影响正常用户;启用高防后,需更新 DNS 解析到高防 IP |

- 关键原则:遏制操作需 “快速果断”,但避免 “过度操作”(如不要为了 1 台办公电脑感染木马,断开整个企业的网络)。

步骤 3:根除(找到 “根源并清除”)

-

核心目标:找出事件发生的根本原因(如漏洞、弱口令),彻底清除攻击痕迹(如恶意文件、后门),避免 “治标不治本”。

-

操作流程:

- 原因分析:

-

漏洞检测:用 Nessus/OpenVAS 扫描受影响设备,查看是否存在未修复漏洞(如 MS17-010、Log4j2);

-

配置检查:查看账号(是否有陌生账号,如 Linuxcat /etc/passwd)、防火墙规则(是否开放不必要端口)、应用配置(是否有弱口令,如后台密码 “123456”);

-

日志溯源:分析受影响设备的日志,找到攻击入口(如/var/log/secure显示 “从 IP 192.168.1.108 通过 SSH 登录,尝试密码 10 次后成功”)。

- 清除攻击痕迹:

-

删除恶意文件:Linux 用find / -name “恶意文件名”(如find / -name “wannacry.exe”)找到文件,rm -f 路径删除;Windows 在 “文件管理器” 中删除(开启 “显示隐藏文件”,避免遗漏);

-

修复漏洞:安装系统补丁(Linux 用yum update,Windows 用 “Windows Update”)、修改弱口令(设置 “字母 + 数字 + 特殊符号”,长度≥8 位)、关闭无用服务(如 Linuxsystemctl stop telnet+systemctl disable telnet)。

-

实战工具:

-

恶意代码分析:Virustotal(上传文件查毒,支持 70 + 杀毒引擎)、火绒剑(Windows 进程监控,可查看病毒行为);

-

漏洞扫描:Nessus Essentials(免费版,支持常见漏洞扫描)、OpenVAS(开源,适合预算有限场景);

-

日志分析:ELK Stack(Elasticsearch+Logstash+Kibana,集中分析日志,支持可视化)。

步骤 4:恢复(让 “系统正常运行”)

-

核心目标:在确保安全的前提下,恢复受影响系统和数据,减少业务中断时间。

-

操作流程:

- 数据恢复:

-

从备份恢复:若有备份(如数据库备份、系统快照),选择 “最近的干净备份” 恢复(如 MySQL 用mysql -u root -p < backup.sql恢复);

-

专业恢复:若数据被勒索病毒加密且无备份,联系专业数据恢复公司(如奇安信、安恒),不要轻易支付赎金(支付后未必能解密)。

- 系统恢复:

-

安全启动:将受影响设备以 “安全模式” 启动(Windows 按 F8,Linux 启动时加single参数),避免恶意代码自动运行;

-

测试验证:恢复后,用杀毒软件(如火绒、卡巴斯基)全盘扫描,用漏洞扫描工具检查是否还有漏洞,确保系统安全;

-

逐步恢复网络:先将设备接入内网测试 1-2 小时,无异常后再接入外网,避免再次被攻击。

-

关键原则:恢复后需 “持续监控 24-48 小时”,观察是否有异常(如 CPU 再次飙升、陌生进程出现),确认攻击无残留。

步骤 5:总结与改进(避免 “再次发生”)

-

核心目标:总结事件处理经验,优化安全策略,将 “一次性处置” 转化为 “长期防护能力”。

-

操作流程:

- 编写应急响应报告:包含以下核心内容(可参考国家标准 GB/T 24363-2019):

-

事件概述:时间、地点、受影响范围、损失(如 “2024 年 5 月 10 日,财务部门 1 台服务器感染勒索病毒,无数据损失,业务中断 2 小时”);

-

处理过程:发现→遏制→根除→恢复的详细步骤(含命令、工具、时间点);

-

原因分析:根本原因(如 “服务器未安装 Log4j2 补丁,管理员密码为弱口令‘123456’”);

-

改进措施:针对原因提出可落地的方案(如 “每周日自动扫描漏洞、强制密码复杂度、每月 1 次安全培训”)。

- 落地改进措施:

-

技术层面:部署 EDR(终端检测与响应,实时监控恶意行为)、定期漏洞扫描(每月 1 次)、优化备份策略(每天备份,异地存储);

-

管理层面:制定《应急响应预案》(明确不同事件的处置流程和责任人)、定期安全培训(每季度 1 次,讲解勒索病毒防范、弱口令危害)、应急演练(每半年 1 次,模拟勒索病毒事件)。

-

关键动作:将应急响应报告分享给全员,让所有员工了解 “事件原因和防范方法”,提升整体安全意识(如 “这次事件是因为弱口令,大家一定要设置复杂密码”)。

四、零基础应急响应实战案例(勒索病毒处理)

1. 事件场景

-

时间:2024 年 5 月 10 日 9:00;

-

地点:某企业财务部门;

-

现象:员工反馈 “电脑弹窗显示‘文件已加密,需支付 0.5 比特币解密’,桌面文件后缀变为.locked”;

-

初步判断:疑似 WannaCry 勒索病毒。

2. 处理步骤(按 5 步流程)

步骤 1:发现与报告

-

收集信息:受影响设备 IP 192.168.1.20(财务电脑,Windows 10),弹窗显示 “WannaCry” 字样,无其他设备异常;

-

事件分级:二级(重要,仅 1 台非核心设备受影响);

-

上报:通知安全负责人和财务部门经理。

步骤 2:遏制

-

断开网络:拔掉 192.168.1.20 的网线;

-

终止进程:打开 “任务管理器”,找到 “wannacry.exe” 进程,结束进程;

-

通知全员:通过企业微信通知 “禁止使用 U 盘,检查电脑是否有.locked文件”。

步骤 3:根除

-

原因分析:用 Nessus 扫描发现该电脑未安装 MS17-010 补丁(WannaCry 利用的漏洞),管理员密码为 “123456”(弱口令);

-

清除痕迹:删除C:\Windows\System32\wannacry.exe,用火绒全盘扫描,清除残留文件;

-

修复漏洞:安装 MS17-010 补丁(通过 Windows Update),修改管理员密码为 “Win@2024!”。

步骤 4:恢复

-

数据恢复:从上周的异地备份(5 月 7 日)恢复财务文件(备份路径://192.168.1.100/backup/);

-

测试验证:安全模式启动电脑,火绒扫描无异常,漏洞扫描无高危漏洞;

-

恢复网络:接入内网测试 1 小时,无异常后接入外网。

步骤 5:总结与改进

-

编写报告:指出 “未打补丁 + 弱口令” 是根本原因;

-

改进措施:

-

技术:所有 Windows 电脑强制安装 MS17-010 补丁,部署 EDR(火绒终端安全);

-

管理:每月 1 次漏洞扫描,每季度 1 次安全培训(讲解勒索病毒防范)。

五、零基础学习资源与工具

1. 工具推荐(免费且易用)

| 工具类型 | 工具名称 | 功能 | 适用系统 |

|---|---|---|---|

| 终端安全 | 火绒 | 杀毒、恶意行为监控、漏洞修复 | Windows |

| 终端安全 | ClamAV | 开源杀毒软件,支持命令行 | Linux/macOS |

| 日志分析 | ELK Stack | 日志收集、分析、可视化 | 跨平台 |

| 漏洞扫描 | Nessus Essentials | 免费漏洞扫描,支持常见漏洞检测 | 跨平台 |

| 应急响应平台 | 奇安信应急响应工具箱 | 集成日志查看、进程管理、病毒查杀功能 | Windows |

2. 学习资源

-

文档:《GB/T 24363-2019 信息安全技术 信息安全事件分类分级指南》(国家标准,明确流程)、NIST 应急响应指南(SP 800-61,国际通用标准);

-

视频:B 站 “应急响应实战教程”(搜索关键词,找 “勒索病毒处理”“服务器入侵处置” 类视频,优先看带实操步骤的);

-

靶场:VulnHub 的 “Incident-Response” 系列靶机(模拟应急响应场景,如 “服务器被入侵后,找出攻击痕迹并清除”)。

六、总结

应急响应的核心是 “流程化 + 实操性”—— 哪怕是零基础,只要牢记 “发现→遏制→根除→恢复→总结” 的 5 步流程,会用日志查看、病毒查杀等基础工具,就能应对多数常见安全事件。学习应急响应的关键不是 “背命令”,而是 “理解每步操作的目的”(如 “断开网络是为了防止病毒扩散”),并通过案例反复练习,形成 “条件反射”(看到勒索病毒弹窗,第一时间断开网络)。

未来无论你进入企业做安全运营,还是进入安全厂商做应急响应服务,这些 “流程化思维 + 实操能力” 都是核心竞争力 —— 记住:应急响应工程师的价值,在于 “在危机中快速止损,让系统回归正常”。

学习资源

如果你也是零基础想转行网络安全,却苦于没系统学习路径、不懂核心攻防技能?光靠盲目摸索不仅浪费时间,还消磨自己信心。这份 360 智榜样学习中心独家出版《网络攻防知识库》专为转行党量身打造!

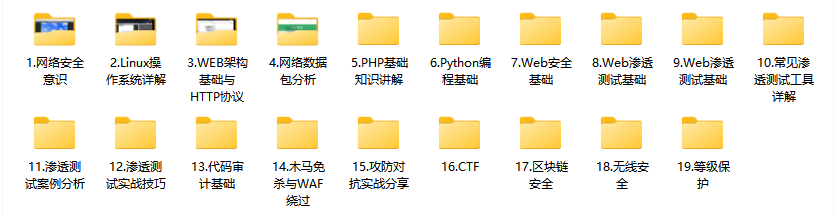

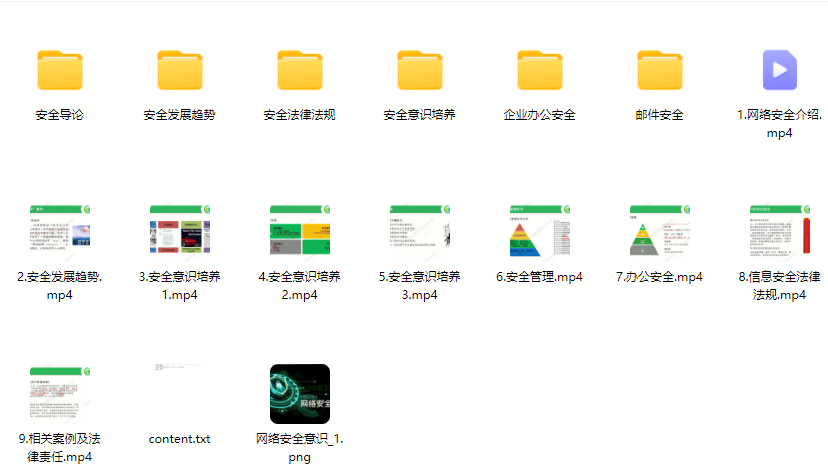

01 内容涵盖

这份资料专门为零基础转行设计,19 大核心模块从 Linux系统、Python 基础、HTTP协议等地基知识到 Web 渗透、代码审计、CTF 实战层层递进,攻防结合的讲解方式让新手轻松上手,真实实战案例 + 落地脚本直接对标企业岗位需求,帮你快速搭建转行核心技能体系!

这份完整版的网络安全学习资料已经上传CSDN【保证100%免费】

**读者福利 |** [CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享 ]

02 知识库价值

- 深度: 本知识库超越常规工具手册,深入剖析攻击技术的底层原理与高级防御策略,并对业内挑战巨大的APT攻击链分析、隐蔽信道建立等,提供了独到的技术视角和实战验证过的对抗方案。

- 广度: 面向企业安全建设的核心场景(渗透测试、红蓝对抗、威胁狩猎、应急响应、安全运营),本知识库覆盖了从攻击发起、路径突破、权限维持、横向移动到防御检测、响应处置、溯源反制的全生命周期关键节点,是应对复杂攻防挑战的实用指南。

- 实战性: 知识库内容源于真实攻防对抗和大型演练实践,通过详尽的攻击复现案例、防御配置实例、自动化脚本代码来传递核心思路与落地方法。

03 谁需要掌握本知识库

- 负责企业整体安全策略与建设的 CISO/安全总监

- 从事渗透测试、红队行动的 安全研究员/渗透测试工程师

- 负责安全监控、威胁分析、应急响应的 蓝队工程师/SOC分析师

- 设计开发安全产品、自动化工具的 安全开发工程师

- 对网络攻防技术有浓厚兴趣的 高校信息安全专业师生

04 部分核心内容展示

360智榜样学习中心独家《网络攻防知识库》采用由浅入深、攻防结合的讲述方式,既夯实基础技能,更深入高阶对抗技术。

内容组织紧密结合攻防场景,辅以大量真实环境复现案例、自动化工具脚本及配置解析。通过策略讲解、原理剖析、实战演示相结合,是你学习过程中好帮手。

1、网络安全意识

2、Linux操作系统

3、WEB架构基础与HTTP协议

4、Web渗透测试

5、渗透测试案例分享

6、渗透测试实战技巧

7、攻防对战实战

8、CTF之MISC实战讲解

这份完整版的网络安全学习资料已经上传CSDN【保证100%免费】

**读者福利 |** [CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享 ]

更多推荐

已为社区贡献14条内容

已为社区贡献14条内容

所有评论(0)