AI伴侣安全连接失败:从TLS握手到OAuth2.0的实战解决方案

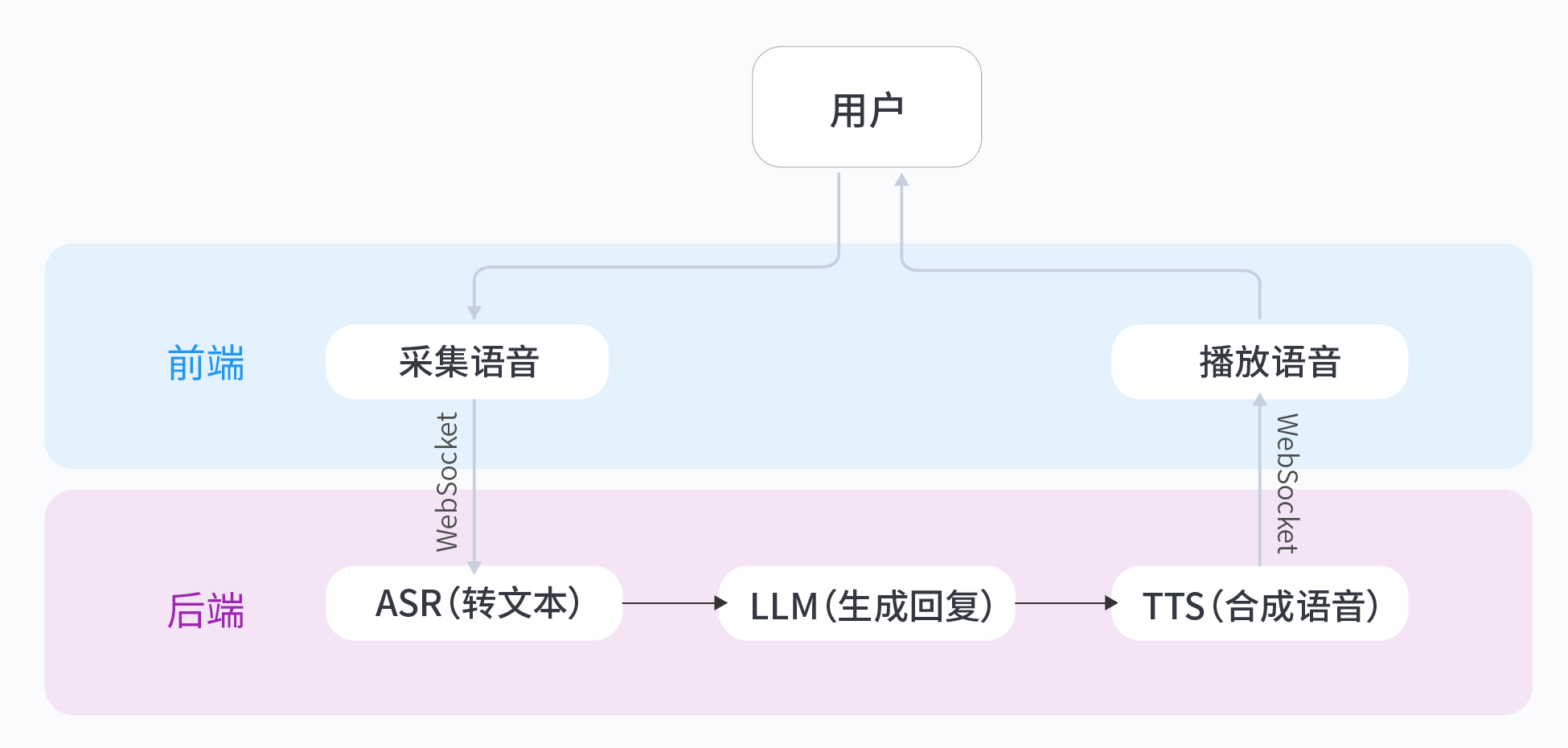

基于火山引擎豆包大模型,从零搭建一个实时语音通话应用。它不是简单的问答,而是需要你亲手打通 ASR(语音识别)→ LLM(大脑思考)→ TTS(语音合成)的完整 WebSocket 链路。对于想要掌握 AI 原生应用架构的同学来说,这是个绝佳的练手项目。架构理解:掌握实时语音应用的完整技术链路(ASR→LLM→TTS)技能提升:学会申请、配置与调用火山引擎AI服务定制能力:通过代码修改自定义角色性

快速体验

在开始今天关于 AI伴侣安全连接失败:从TLS握手到OAuth2.0的实战解决方案 的探讨之前,我想先分享一个最近让我觉得很有意思的全栈技术挑战。

我们常说 AI 是未来,但作为开发者,如何将大模型(LLM)真正落地为一个低延迟、可交互的实时系统,而不仅仅是调个 API?

这里有一个非常硬核的动手实验:基于火山引擎豆包大模型,从零搭建一个实时语音通话应用。它不是简单的问答,而是需要你亲手打通 ASR(语音识别)→ LLM(大脑思考)→ TTS(语音合成)的完整 WebSocket 链路。对于想要掌握 AI 原生应用架构的同学来说,这是个绝佳的练手项目。

从0到1构建生产级别应用,脱离Demo,点击打开 从0打造个人豆包实时通话AI动手实验

AI伴侣安全连接失败:从TLS握手到OAuth2.0的实战解决方案

问题场景:连接失败的典型表现

通过Wireshark抓包分析,AI伴侣连接失败通常会在三个阶段暴露问题:

- TLS握手阶段

- 客户端报

ERR_CERT_AUTHORITY_INVALID错误(证书链验证失败) - 服务端返回

Alert 40(handshake_failure)数据包 -

抓包可见ClientHello中缺失SNI扩展字段

-

OAuth2.0授权阶段

- 出现

invalid_client错误(RFC6749 Section 5.2) - 重定向URI不匹配导致

redirect_uri_mismatch -

时间不同步造成JWT签名验证失败(误差超过±30秒)

-

应用层协议阶段

- WebSocket连接因SPDY协议降级被中断

- ALPN协商失败(客户端仅支持h2,服务端仅支持http/1.1)

技术选型:安全方案对比

证书方案选择

- 自签名证书+CA校验

- 优点:完全控制证书生命周期,适合内网环境

- 缺点:需要手动维护CA根证书,移动端部署成本高

-

关键指标:

openssl verify -CAfile root.crt server.crt -

Let's Encrypt

- 优点:自动续期,浏览器预置信任链

- 缺点:需要公网域名,90天强制续期

- 典型命令:

certbot certonly --standalone -d yourdomain.com

OAuth2.0流程选择

- PKCE流程(RFC7636)

python code_verifier = secrets.token_urlsafe(32) code_challenge = base64.urlsafe_b64encode( hashlib.sha256(code_verifier.encode()).digest() ).decode().replace('=', '') - 适用场景:移动端/Native应用

-

安全优势:防止授权码截获攻击

-

客户端凭证模式

go func getToken() (string, error) { client := &http.Client{ Timeout: time.Second * 10, } req, _ := http.NewRequest("POST", authEndpoint, strings.NewReader( "grant_type=client_credentials&scope=ai_companion", )) req.SetBasicAuth(clientID, clientSecret) req.Header.Add("Content-Type", "application/x-www-form-urlencoded") } - 适用场景:服务端到服务端通信

- 性能优势:减少交互轮次

代码实现:安全连接方案

异步TLS连接与证书固定

class SSLPinningResolver(aiohttp.AbstractResolver):

def __init__(self, fingerprints: Set[str]):

self._fingerprints = fingerprints

async def resolve(self, host, port=0, family=socket.AF_INET):

# 获取证书指纹校验逻辑

async with aiohttp.TCPConnector(

ssl=ssl.create_default_context(

purpose=ssl.Purpose.SERVER_AUTH,

cafile='/path/to/ca.pem'

),

enable_cleanup_closed=True

) as connector:

async with aiohttp.ClientSession(

connector=connector,

timeout=aiohttp.ClientTimeout(total=30)

) as session:

async with session.get(f'https://{host}') as resp:

cert = resp.connection.transport.get_extra_info('ssl_object').getpeercert(binary_form=True)

cert_hash = hashlib.sha256(cert).hexdigest()

if cert_hash not in self._fingerprints:

raise ValueError('Certificate pinning violation')

# 使用示例

fingerprints = {'d4f6...a1b2'}

resolver = SSLPinningResolver(fingerprints)

JWT自动刷新机制

class TokenManager:

def __init__(self):

self._token = None

self._expiry = 0

self._clock_skew = 30 # 秒

async def get_token(self):

if self._token and time.time() < (self._expiry - self._clock_skew):

return self._token

# 实现RFC6749 Section 4.1.3的刷新流程

async with aiohttp.ClientSession() as session:

async with session.post(

'https://auth.example.com/token',

data={

'grant_type': 'refresh_token',

'refresh_token': self._refresh_token,

'client_id': CLIENT_ID

}

) as resp:

data = await resp.json()

self._token = data['access_token']

self._expiry = time.time() + data['expires_in']

return self._token

生产环境建议

证书自动化管理

-

Hashicorp Vault动态签发

bash vault write pki/issue/ai-companion \ common_name=api.example.com \ ttl=24h -

HSTS头配置(RFC6797)

nginx add_header Strict-Transport-Security "max-age=63072000; includeSubDomains; preload"; -

TLS1.3最佳配置

openssl ssl_protocols TLSv1.3; ssl_ciphers TLS_AES_256_GCM_SHA384:TLS_CHACHA20_POLY1305_SHA256; ssl_prefer_server_ciphers on;

验证与测试

证书链验证

openssl s_client -connect api.example.com:443 -showcerts -servername api.example.com |

openssl x509 -noout -text | grep -A 1 "Subject Alternative Name"

压力测试方案

from locust import HttpUser, task, between

class AICompanionUser(HttpUser):

wait_time = between(1, 3)

@task

def test_secure_connection(self):

self.client.get(

"/api/v1/companion",

headers={"Authorization": f"Bearer {self.token}"},

verify="/path/to/ca.pem"

)

开放问题

在联邦学习场景下,如何平衡mTLS性能与设备指纹隐私?当需要同时满足: - 每个边缘设备的双向认证(mTLS) - 避免设备证书泄露硬件特征信息 - 维持每秒数千次连接建立的性能

欢迎在评论区分享你的解决方案。如果想快速体验AI对话系统的完整实现,可以参考这个从0打造个人豆包实时通话AI动手实验,它包含了本文提到的安全通信实践。

实验介绍

这里有一个非常硬核的动手实验:基于火山引擎豆包大模型,从零搭建一个实时语音通话应用。它不是简单的问答,而是需要你亲手打通 ASR(语音识别)→ LLM(大脑思考)→ TTS(语音合成)的完整 WebSocket 链路。对于想要掌握 AI 原生应用架构的同学来说,这是个绝佳的练手项目。

你将收获:

- 架构理解:掌握实时语音应用的完整技术链路(ASR→LLM→TTS)

- 技能提升:学会申请、配置与调用火山引擎AI服务

- 定制能力:通过代码修改自定义角色性格与音色,实现“从使用到创造”

从0到1构建生产级别应用,脱离Demo,点击打开 从0打造个人豆包实时通话AI动手实验

更多推荐

已为社区贡献40条内容

已为社区贡献40条内容

所有评论(0)