Qwen3-32B开源模型企业落地:Clawdbot平台审计日志导出与合规性检查

本文介绍了如何在星图GPU平台上自动化部署Clawdbot整合Qwen3:32B代理直连Web网关配置Chat平台镜像,实现企业级AI对话服务。该方案的核心应用场景是构建具备完整审计日志导出与自动化合规性检查功能的企业内部AI助手,确保对话内容可追溯、风险可预警,满足企业数据安全与合规管理需求。

Qwen3-32B开源模型企业落地:Clawdbot平台审计日志导出与合规性检查

1. 引言:当企业AI应用遇上合规审计

想象一下这个场景:你的公司内部部署了一个强大的AI助手,员工每天都在用它处理文档、分析数据、甚至辅助决策。突然,审计部门找上门,要求提供过去三个月所有AI对话的完整记录,用于合规性审查。你该怎么办?

这就是我们今天要讨论的核心问题。很多企业在引入大模型时,往往只关注功能有多强大、回答有多智能,却忽略了同样重要的一个环节——审计与合规。没有完整的日志记录,一旦面临内部审查或外部监管要求,就会陷入被动。

本文将分享一个真实的解决方案:如何将开源的Qwen3-32B大模型与企业级的Clawdbot平台整合,并在此基础上实现审计日志的自动化导出与合规性检查。这不是一个理论探讨,而是一个已经落地的工程实践,我会带你一步步了解整个架构的设计思路、实现细节,以及它如何解决企业实际面临的合规挑战。

2. 整体架构:从模型部署到日志落地的完整链路

在深入技术细节之前,我们先看看整个系统的全貌。这个方案的核心目标很明确:既要让员工方便地使用AI能力,又要让管理员能够轻松地审计所有使用行为。

2.1 架构全景图

整个系统可以分为三个主要层次:

- 模型服务层:私有化部署的Qwen3-32B模型,通过Ollama提供标准API接口

- 应用接入层:Clawdbot平台作为统一入口,处理用户请求并转发到模型

- 审计合规层:独立的日志收集、存储和分析模块,确保所有操作可追溯

用户请求 → Clawdbot平台 → 代理转发 → Ollama API → Qwen3-32B模型

↓

审计日志记录 → 日志存储 → 合规检查 → 报告导出

2.2 为什么选择这个技术栈?

你可能会问,市面上有那么多商业AI平台,为什么还要自己折腾开源模型?原因主要有三个:

成本控制:商业API按调用次数收费,企业内部高频使用成本惊人。私有部署一次投入,长期使用。 数据安全:所有数据都在内网流转,不会泄露到外部服务器,满足金融、医疗等敏感行业的合规要求。 定制灵活:可以根据企业特定需求对模型进行微调,比如加入行业术语库、合规知识库等。

Qwen3-32B作为当前开源领域的佼佼者,在中文理解、代码生成、逻辑推理等方面表现优异,完全能满足企业日常办公需求。而Clawdbot作为一个可扩展的Chat平台,提供了良好的用户界面和插件机制,是连接用户与模型的理想桥梁。

3. 核心配置:让Clawdbot与Qwen3-32B无缝对接

现在我们来聊聊具体怎么实现。配置过程比想象中简单,主要就是解决网络连通和API对接的问题。

3.1 环境准备与快速部署

首先,你需要确保以下几个组件已经就位:

- Qwen3-32B模型服务:通过Ollama在内部服务器部署完成,API服务正常运行

- Clawdbot平台:已经安装并可以访问

- 网络代理:用于端口转发,解决内网访问问题

这里的关键是网络配置。在企业内网环境中,模型服务可能部署在某个服务器上,而Clawdbot平台在另一台机器或容器中。我们需要通过代理将请求正确转发。

3.2 代理配置详解

从提供的配置信息来看,核心的转发规则是这样的:

外部访问8080端口 → 代理转发 → 内部18789端口(网关)→ Ollama API

这个配置看起来简单,但有几个细节需要注意:

# 代理配置示例(Nginx)

server {

listen 8080;

server_name clawdbot.internal;

location /api/chat {

proxy_pass http://内部服务器IP:18789/v1/chat/completions;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

# 增加超时设置,避免长对话被中断

proxy_read_timeout 300s;

proxy_connect_timeout 75s;

}

# 其他API端点...

}

为什么需要代理转发?

- 统一入口:所有AI请求都通过同一个端口进入,便于监控和管理

- 负载均衡:未来可以扩展多个模型实例,通过代理做负载均衡

- 安全加固:在代理层可以添加身份验证、限流等安全措施

- 日志收集:所有请求都经过代理,便于集中记录审计日志

3.3 Clawdbot平台配置

在Clawdbot中配置模型连接相对直观。主要需要设置以下几个参数:

- API端点:

http://clawdbot.internal:8080/api/chat(即代理地址) - 模型名称:

qwen3:32b(与Ollama中部署的名称一致) - API密钥:如果启用了认证,需要配置相应的密钥

- 超时设置:根据对话复杂度调整,一般建议120-300秒

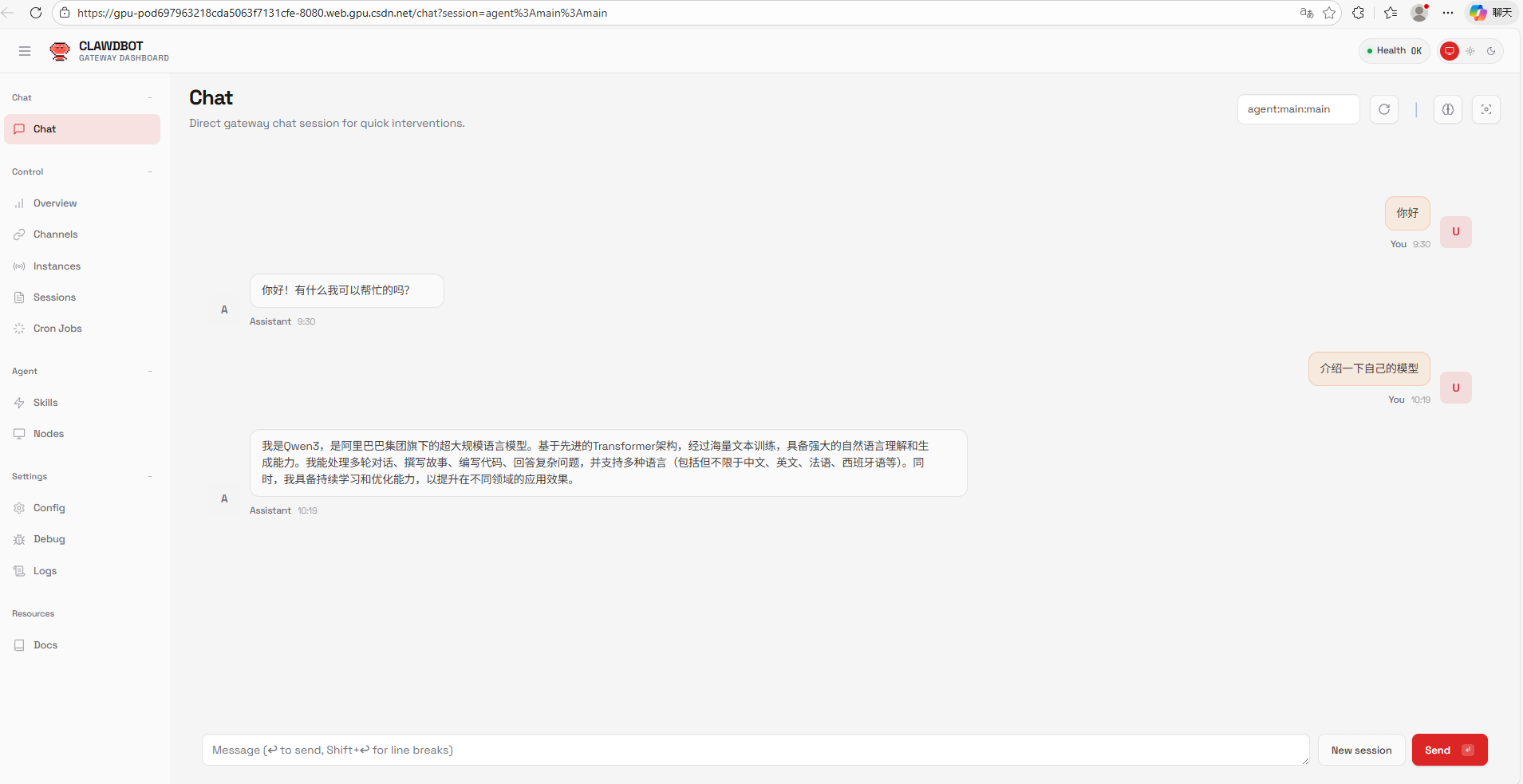

配置完成后,你可以在Clawdbot的界面上测试连接是否正常。如果一切顺利,你应该能看到类似这样的界面:

这个界面就是员工日常使用的入口,简洁直观,降低了使用门槛。

4. 审计日志实现:记录每一次对话的完整轨迹

好了,现在AI服务已经跑起来了,员工用得很开心。但作为管理员,你需要知道:谁在什么时候问了什么问题?模型回答了些什么?有没有涉及敏感信息?

这就是审计日志模块要解决的问题。

4.1 日志收集策略

我们设计了三级日志收集策略,确保不遗漏任何重要信息:

1. 代理层日志 所有经过代理的请求和响应都被记录,包括:

- 请求时间、源IP地址

- 用户标识(从请求头中提取)

- 完整的请求内容(用户提问)

- 模型返回的完整响应

- 请求耗时、状态码

2. 应用层日志 Clawdbot平台本身也记录日志,包括:

- 用户登录/登出时间

- 对话会话的创建和关闭

- 文件上传记录(如果支持)

- 异常错误信息

3. 模型层日志 Ollama服务本身的日志,用于诊断模型相关问题:

- 模型加载状态

- 推理耗时统计

- GPU内存使用情况

- 错误堆栈信息

4.2 日志存储设计

日志数据量可能很大,特别是当用户活跃度高的时候。我们采用分层存储策略:

# 日志存储配置示例

import logging

from logging.handlers import RotatingFileHandler, TimedRotatingFileHandler

import json

from datetime import datetime

class AuditLogger:

def __init__(self):

# 详细日志 - 按天滚动,保留30天

self.detail_logger = logging.getLogger('audit_detail')

detail_handler = TimedRotatingFileHandler(

'/var/log/clawdbot/audit_detail.log',

when='midnight',

interval=1,

backupCount=30

)

detail_handler.setFormatter(logging.Formatter(

'%(asctime)s | %(levelname)s | %(message)s'

))

self.detail_logger.addHandler(detail_handler)

# 统计日志 - 用于合规检查,单独存储

self.stats_logger = logging.getLogger('audit_stats')

stats_handler = RotatingFileHandler(

'/var/log/clawdbot/audit_stats.log',

maxBytes=100*1024*1024, # 100MB

backupCount=10

)

self.stats_logger.addHandler(stats_handler)

# 实时监控 - 输出到控制台(开发环境)

console_handler = logging.StreamHandler()

console_handler.setLevel(logging.INFO)

self.detail_logger.addHandler(console_handler)

def log_conversation(self, user_id, session_id, request, response, metadata=None):

"""记录完整对话"""

log_entry = {

'timestamp': datetime.now().isoformat(),

'user_id': user_id,

'session_id': session_id,

'request': request,

'response': response,

'model': 'qwen3-32b',

'metadata': metadata or {}

}

self.detail_logger.info(json.dumps(log_entry, ensure_ascii=False))

# 同时记录统计信息

stats_entry = {

'timestamp': datetime.now().isoformat(),

'user_id': user_id,

'session_id': session_id,

'request_length': len(request),

'response_length': len(response),

'has_sensitive_keywords': self._check_sensitive_keywords(request + response)

}

self.stats_logger.info(json.dumps(stats_entry))

def _check_sensitive_keywords(self, text):

"""检查是否包含敏感关键词(简化示例)"""

sensitive_keywords = ['密码', '密钥', '身份证号', '银行卡', '内部文件']

return any(keyword in text for keyword in sensitive_keywords)

4.3 日志格式标准化

为了便于后续的分析和处理,我们定义了统一的日志格式:

{

"log_type": "ai_conversation",

"timestamp": "2024-01-28T10:21:55.156Z",

"trace_id": "req_abc123def456",

"user_info": {

"user_id": "zhangsan",

"department": "技术部",

"role": "开发工程师"

},

"session_info": {

"session_id": "sess_789ghi012jkl",

"start_time": "2024-01-28T10:20:17.870Z",

"message_count": 5

},

"request": {

"content": "请帮我分析这份销售数据报表,找出异常点",

"tokens": 45,

"has_attachment": true,

"attachment_type": "excel"

},

"response": {

"content": "分析发现第三季度数据存在异常波动...",

"tokens": 320,

"thinking_time": 2.45,

"status": "success"

},

"system_metrics": {

"model": "qwen3:32b",

"api_latency": 3.2,

"total_tokens": 365,

"gpu_memory_used": "8.2GB"

}

}

这种结构化的日志有几个好处:

- 易于查询:可以直接用SQL或日志分析工具查询特定字段

- 便于分析:所有关键信息都有固定位置

- 兼容性好:符合大多数日志分析系统的要求

- 扩展性强:可以随时添加新的字段而不影响现有解析逻辑

5. 合规性检查:自动化的风险识别与预警

有了完整的日志记录,接下来就是如何利用这些数据进行合规性检查。我们不可能让人工去翻阅每一条对话记录,必须借助自动化工具。

5.1 检查规则引擎

我们实现了一个基于规则的检查引擎,支持多种检查场景:

class ComplianceChecker:

def __init__(self):

self.rules = self._load_rules()

def _load_rules(self):

"""加载合规检查规则"""

return [

{

'id': 'rule_001',

'name': '敏感信息泄露',

'description': '检查是否包含密码、密钥等敏感信息',

'condition': self._check_sensitive_info,

'severity': 'high'

},

{

'id': 'rule_002',

'name': '不当内容生成',

'description': '检查模型是否生成了不当或有害内容',

'condition': self._check_inappropriate_content,

'severity': 'medium'

},

{

'id': 'rule_003',

'name': '数据隐私合规',

'description': '检查是否涉及个人隐私数据',

'condition': self._check_privacy_data,

'severity': 'high'

},

{

'id': 'rule_004',

'name': '使用频率异常',

'description': '检查用户使用频率是否异常',

'condition': self._check_usage_frequency,

'severity': 'low'

}

]

def check_conversation(self, log_entry):

"""检查单条对话记录"""

violations = []

for rule in self.rules:

try:

result = rule['condition'](log_entry)

if result['violated']:

violations.append({

'rule_id': rule['id'],

'rule_name': rule['name'],

'severity': rule['severity'],

'details': result['details'],

'timestamp': log_entry['timestamp'],

'user_id': log_entry['user_info']['user_id']

})

except Exception as e:

print(f"规则 {rule['id']} 检查失败: {e}")

return violations

def _check_sensitive_info(self, log_entry):

"""检查敏感信息"""

text = log_entry['request']['content'] + log_entry['response']['content']

# 敏感关键词列表(实际应用中会更复杂)

sensitive_patterns = [

r'密码[::]\s*\S+',

r'密钥[::]\s*\S+',

r'账号[::]\s*\S+',

r'身份证号[::]\s*\d{17}[\dX]',

r'手机号[::]\s*1[3-9]\d{9}'

]

found_matches = []

for pattern in sensitive_patterns:

import re

matches = re.findall(pattern, text)

if matches:

found_matches.extend(matches)

return {

'violated': len(found_matches) > 0,

'details': {

'matched_patterns': found_matches,

'sample_text': text[:100] + '...' if len(text) > 100 else text

}

}

def _check_usage_frequency(self, log_entry):

"""检查使用频率(需要结合历史数据)"""

# 这里简化处理,实际会查询该用户的历史使用记录

# 判断当前使用是否异常

return {'violated': False, 'details': {}}

5.2 实时监控与预警

合规检查不是事后诸葛亮,我们需要实时发现潜在风险:

class RealTimeMonitor:

def __init__(self, checker, alert_channels=None):

self.checker = checker

self.alert_channels = alert_channels or []

self.violation_stats = {}

def process_log_stream(self, log_stream):

"""处理实时日志流"""

for log_entry in log_stream:

violations = self.checker.check_conversation(log_entry)

if violations:

self._update_stats(violations)

self._send_alerts(violations, log_entry)

def _send_alerts(self, violations, log_entry):

"""发送预警通知"""

high_severity = [v for v in violations if v['severity'] == 'high']

if high_severity:

alert_message = self._format_alert(high_severity, log_entry)

for channel in self.alert_channels:

if channel['type'] == 'email':

self._send_email_alert(channel, alert_message)

elif channel['type'] == 'slack':

self._send_slack_alert(channel, alert_message)

elif channel['type'] == 'webhook':

self._send_webhook_alert(channel, alert_message)

def _format_alert(self, violations, log_entry):

"""格式化预警信息"""

return {

'title': ' AI合规高风险预警',

'content': f"""

发现高风险合规违规:

用户:{log_entry['user_info']['user_id']}

时间:{log_entry['timestamp']}

违规规则:{', '.join([v['rule_name'] for v in violations])}

会话ID:{log_entry['session_info']['session_id']}

请求内容(前100字):

{log_entry['request']['content'][:100]}...

请立即登录管理后台查看详情。

""",

'priority': 'high',

'timestamp': datetime.now().isoformat()

}

5.3 定期合规报告

除了实时监控,我们还需要定期生成合规报告,供管理层审阅:

class ComplianceReporter:

def generate_daily_report(self, date):

"""生成日报"""

# 查询当天的所有日志

logs = self._query_logs_by_date(date)

report = {

'report_date': date,

'total_conversations': len(logs),

'total_users': len(set(log['user_info']['user_id'] for log in logs)),

'violation_summary': self._summarize_violations(logs),

'top_users': self._get_top_users(logs, top_n=10),

'risk_trend': self._calculate_risk_trend(logs),

'recommendations': self._generate_recommendations(logs)

}

return report

def _summarize_violations(self, logs):

"""汇总违规情况"""

checker = ComplianceChecker()

all_violations = []

for log in logs:

violations = checker.check_conversation(log)

all_violations.extend(violations)

summary = {}

for violation in all_violations:

rule_id = violation['rule_id']

if rule_id not in summary:

summary[rule_id] = {

'count': 0,

'severity': violation['severity'],

'users': set()

}

summary[rule_id]['count'] += 1

summary[rule_id]['users'].add(violation['user_id'])

# 转换数据结构

result = []

for rule_id, data in summary.items():

result.append({

'rule_id': rule_id,

'violation_count': data['count'],

'affected_users': len(data['users']),

'severity': data['severity']

})

return result

6. 审计日志导出:满足不同场景的需求

当审计部门真的找上门时,你需要能够快速导出指定时间范围、指定用户的完整对话记录。我们设计了多种导出方式,满足不同需求。

6.1 导出格式选择

根据使用场景,我们支持三种主要导出格式:

1. CSV格式 - 适合数据分析

时间戳,用户ID,部门,会话ID,请求内容,响应内容,是否违规,违规类型

2024-01-28 10:21:55,zhangsan,技术部,sess_123,分析销售数据...,发现异常...,否,

2024-01-28 11:30:22,lisi,市场部,sess_456,写营销文案...,建议使用...,是,敏感信息

2. PDF报告 - 适合正式审计

- 包含公司抬头、审计期间、导出时间等元数据

- 每页显示完整对话,包含用户信息和时间戳

- 高亮显示违规内容

- 添加页码和水印

3. JSON原始数据 - 适合技术分析

- 包含所有字段的完整日志记录

- 保持原始数据结构,便于程序处理

- 可以导入到其他分析系统

6.2 导出实现代码

class AuditLogExporter:

def __init__(self, db_connection):

self.db = db_connection

def export_by_time_range(self, start_time, end_time, format='csv', filters=None):

"""按时间范围导出"""

query = """

SELECT * FROM ai_conversation_logs

WHERE timestamp BETWEEN %s AND %s

"""

params = [start_time, end_time]

# 添加过滤条件

if filters:

if 'user_id' in filters:

query += " AND user_info->>'user_id' = %s"

params.append(filters['user_id'])

if 'department' in filters:

query += " AND user_info->>'department' = %s"

params.append(filters['department'])

if 'has_violation' in filters:

query += " AND violation_info IS NOT NULL"

logs = self.db.execute_query(query, params)

if format == 'csv':

return self._export_to_csv(logs)

elif format == 'pdf':

return self._export_to_pdf(logs)

elif format == 'json':

return self._export_to_json(logs)

else:

raise ValueError(f"不支持的导出格式: {format}")

def _export_to_csv(self, logs):

"""导出为CSV"""

import csv

from io import StringIO

output = StringIO()

writer = csv.writer(output)

# 写入表头

headers = [

'时间戳', '用户ID', '部门', '会话ID',

'请求内容', '响应内容', '请求token数', '响应token数',

'是否违规', '违规类型', '严重程度'

]

writer.writerow(headers)

# 写入数据

for log in logs:

has_violation = log.get('violation_info') is not None

violation_type = log.get('violation_info', {}).get('rule_name', '') if has_violation else ''

severity = log.get('violation_info', {}).get('severity', '') if has_violation else ''

row = [

log['timestamp'],

log['user_info']['user_id'],

log['user_info'].get('department', ''),

log['session_info']['session_id'],

log['request']['content'][:200], # 截断避免过长

log['response']['content'][:200],

log['request'].get('tokens', 0),

log['response'].get('tokens', 0),

'是' if has_violation else '否',

violation_type,

severity

]

writer.writerow(row)

return output.getvalue()

def _export_to_pdf(self, logs):

"""导出为PDF(简化示例)"""

from reportlab.lib.pagesizes import A4

from reportlab.pdfgen import canvas

from io import BytesIO

buffer = BytesIO()

c = canvas.Canvas(buffer, pagesize=A4)

width, height = A4

# 添加标题

c.setFont("Helvetica-Bold", 16)

c.drawString(50, height - 50, "AI对话审计报告")

# 添加元数据

c.setFont("Helvetica", 10)

c.drawString(50, height - 80, f"导出时间: {datetime.now().strftime('%Y-%m-%d %H:%M:%S')}")

c.drawString(50, height - 100, f"记录数量: {len(logs)}")

# 添加内容

y_position = height - 150

for i, log in enumerate(logs[:20]): # 每页最多20条

if y_position < 100:

c.showPage()

y_position = height - 50

c.setFont("Helvetica-Bold", 12)

c.drawString(50, y_position, f"记录 {i+1}: {log['user_info']['user_id']} - {log['timestamp']}")

y_position -= 20

c.setFont("Helvetica", 10)

c.drawString(70, y_position, f"请求: {log['request']['content'][:100]}...")

y_position -= 15

c.drawString(70, y_position, f"响应: {log['response']['content'][:100]}...")

y_position -= 25

c.save()

buffer.seek(0)

return buffer.getvalue()

6.3 导出性能优化

当需要导出大量数据时(比如一年的所有对话记录),性能就变得很重要。我们做了几个优化:

1. 分页导出

def export_large_dataset(self, start_time, end_time, page_size=1000):

"""分页导出大数据集"""

current_page = 0

all_data = []

while True:

offset = current_page * page_size

query = f"""

SELECT * FROM ai_conversation_logs

WHERE timestamp BETWEEN %s AND %s

ORDER BY timestamp

LIMIT %s OFFSET %s

"""

page_data = self.db.execute_query(query, [start_time, end_time, page_size, offset])

if not page_data:

break

all_data.extend(page_data)

current_page += 1

# 每处理完一页可以做一些中间处理

if current_page % 10 == 0:

print(f"已处理 {current_page * page_size} 条记录")

return all_data

2. 异步导出 对于特别大的导出请求,我们提供异步导出功能:

- 用户提交导出请求后立即返回一个任务ID

- 后台任务处理导出,完成后生成文件

- 用户可以通过任务ID下载导出文件

- 导出文件在服务器上保留一定时间后自动清理

3. 增量导出 如果经常需要导出最新数据,可以实现增量导出:

- 记录上次导出的最后时间戳

- 只导出这个时间戳之后的新数据

- 大大减少导出数据量,提高效率

7. 总结:构建企业级AI应用的合规基石

通过将Qwen3-32B开源模型与Clawdbot平台整合,并在此基础上构建完整的审计日志和合规检查体系,我们为企业AI应用搭建了一个坚实的合规基石。这个方案的价值不仅在于技术实现,更在于它解决了企业实际面临的几个关键问题:

7.1 方案的核心价值

1. 完整的可追溯性 从用户提问到模型回答,每一个环节都有详细记录。无论何时需要审计,都能快速找到完整的对话历史。

2. 自动化的风险识别 通过规则引擎实时检查对话内容,自动识别潜在风险,及时预警,变被动应对为主动预防。

3. 灵活的导出能力 支持多种格式、多种条件的日志导出,满足不同部门、不同场景的审计需求。

4. 成本与安全的平衡 使用开源模型私有部署,既控制了成本,又保障了数据安全,符合企业合规要求。

7.2 实践经验分享

在实际部署和运营过程中,我们积累了一些宝贵经验:

从小范围试点开始 不要一开始就在全公司推广。先选择一个部门或团队进行试点,收集反馈,优化流程,然后再逐步扩大范围。

定期更新检查规则 合规要求是动态变化的,需要定期review和更新检查规则。我们建议每季度至少review一次规则库。

做好用户教育 很多合规问题源于用户不了解规则。定期开展培训,告诉员工什么可以问、什么不建议问,能大大降低违规风险。

保持透明沟通 让员工知道对话会被记录和检查,建立信任。透明化的管理比秘密监控更容易被接受。

7.3 未来展望

随着AI在企业中的应用越来越深入,合规审计的要求也会越来越高。我们计划在以下几个方面继续完善:

更智能的检查 引入机器学习算法,不仅基于规则检查,还能识别更复杂的风险模式。

更细粒度的权限控制 根据用户角色、部门、敏感度等级,实施差异化的审计策略。

与其他系统集成 将AI审计日志与企业的其他审计系统(如操作日志、访问日志)整合,提供统一的安全视图。

实时干预能力 对于高风险对话,不仅预警,还能实时干预,比如要求二次确认或自动阻断。

企业AI应用的旅程才刚刚开始,合规不是限制创新的枷锁,而是保障创新可持续发展的护栏。一个好的合规体系,能让企业更放心、更大胆地探索AI的潜力,真正发挥技术的价值。

获取更多AI镜像

想探索更多AI镜像和应用场景?访问 CSDN星图镜像广场,提供丰富的预置镜像,覆盖大模型推理、图像生成、视频生成、模型微调等多个领域,支持一键部署。

更多推荐

已为社区贡献164条内容

已为社区贡献164条内容

所有评论(0)