Tftpd3.2轻量级TFTP服务器部署与实战

Tftpd3.2 最具价值的特点之一是其多功能集成能力。以下是对四大核心模块的功能解析:模块协议默认端口主要用途TFTPUDP 69文件下载/上传,常用于设备固件更新DHCPUDP 67/68分配 IP 地址、网关、DNS 等网络参数SNTPUDP 123提供时间同步服务,替代复杂 NTP 服务器SyslogUDP 514接收网络设备日志,集中存储分析TFTP 模块。

简介:Tftpd3.2是一款专为TFTP(Trivial File Transfer Protocol)设计的轻量级服务器软件,基于UDP协议实现简单高效的文件传输,广泛应用于网络设备配置、固件更新和系统镜像传输等场景。该工具支持Windows平台(包括32位和64位系统),提供图形界面与命令行双模式操作,具备日志记录、IPv4/IPv6双栈支持及基础安全配置能力。本介绍详细阐述了Tftpd3.2的安装配置、核心功能与使用方法,适用于自动化部署与网络维护实践,帮助用户快速搭建可靠的TFTP服务环境。

1. TFTP协议原理与应用场景

TFTP协议基本概念与工作模式

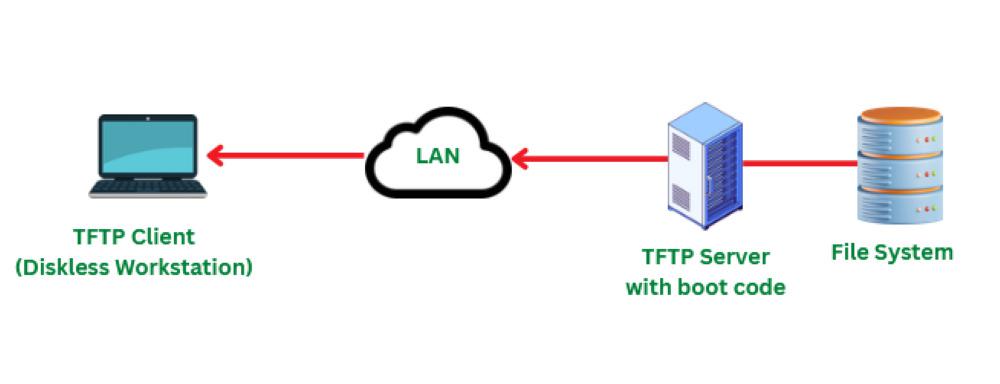

TFTP(Trivial File Transfer Protocol)是一种基于UDP的简单文件传输协议,运行在69/UDP端口,适用于局域网内小文件的快速传输。其协议报文结构简洁,仅包含操作码、文件名、模式字段和数据块,支持三种传输模式: netascii (文本模式)、 octet (二进制模式)和已废弃的 mail 模式。客户端通过发送 RRQ (读请求)或 WRQ (写请求)启动传输,服务端响应后按固定大小(通常512字节)分块传输,并依赖超时重传机制保证可靠性。

+--------+------+------------+------+

| Opcode | File | Mode | 0 |

+--------+------+------------+------+

图:RRQ/WRQ请求报文格式

连接建立与传输流程

TFTP不建立连接,采用“锁孔”式交互:客户端发起RRQ/WRQ后,服务端以 DATA 或 ACK 响应。例如,在GET流程中,服务器发送DATA块(块号从1开始),客户端收到后返回对应ACK,直至最后一块不足512字节表示传输结束。PUT流程则由客户端先发WRQ,服务器回应ACK后再发送DATA。

超时重传与局限性分析

TFTP默认超时时间为5~10秒,若未收到ACK则重传上一数据包,最多尝试多次。由于缺乏认证、加密和目录列表功能,TFTP不适合公网使用,但在受控环境如下列场景中优势显著:

| 应用场景 | 典型用途 | 优势体现 |

|---|---|---|

| 网络设备固件升级 | 交换机、路由器镜像更新 | 无需登录系统,轻量高效 |

| 无盘工作站启动 | PXE引导加载操作系统内核 | 支持BOOTP+TFTP链式启动 |

| 嵌入式设备配置加载 | 工业控制器远程初始化 | 占用资源少,易于集成 |

相较于FTP(TCP+复杂控制通道)和HTTP(需完整Web栈),TFTP实现成本极低,特别适合资源受限设备。然而其不支持并发连接、无安全机制、易受UDP丢包影响,因此适用边界明确—— 仅推荐用于可信局域网内的小型文件可靠传输 。

该协议在网络运维自动化中扮演关键角色,如批量部署设备配置文件,为后续tftpd3.2的实际部署提供理论支撑。

2. Tftpd3.2安装与配置流程

Tftpd3.2(也称 Tftpd32 或 TFTPD64)是一款功能强大且广受网络工程师青睐的轻量级集成服务工具,集成了 TFTP、DHCP、SNTP、Syslog 等多种协议服务模块。其免安装绿色运行特性使其特别适用于快速搭建临时网络服务环境,尤其在嵌入式设备调试、路由器/交换机固件升级、无盘系统部署等场景中表现优异。该软件由法国开发者 Philippe Jounin 维护,具备高度可配置性与跨平台兼容性(支持 32/64 位 Windows),同时提供图形界面和命令行控制方式,极大提升了运维效率。

本章节将系统性地展开从软件架构理解到实际部署操作的全过程,涵盖核心组件解析、安装准备、参数配置、服务启动验证等多个维度,确保读者能够在真实生产或测试环境中高效完成 Tftpd3.2 的初始化部署,并为后续高级功能应用打下坚实基础。

2.1 Tftpd3.2软件架构与核心组件

Tftpd3.2 并非传统意义上的单一 TFTP 服务器程序,而是一个多协议集成服务平台,采用模块化设计思想,允许用户根据需要启用不同的服务类型。这种架构显著降低了系统资源占用率,并避免了多个独立服务进程之间的端口冲突问题。其整体结构以主控进程为核心,通过统一的配置中心协调各子服务模块的运行状态,实现了简洁高效的管理体验。

2.1.1 服务进程模型与运行机制

Tftpd3.2 使用单进程多线程模型来处理并发请求。主进程负责监听注册的服务端口(如 UDP 69 用于 TFTP,UDP 67/68 用于 DHCP 等),并根据接收到的数据包类型分发至对应的处理线程。每个服务模块拥有独立的状态机和数据缓冲区,但共享同一套日志记录、权限控制和配置读取逻辑,从而实现资源复用与一致性管理。

当客户端发起 TFTP 请求时(例如 RRQ 读请求),主进程捕获该 UDP 数据包后创建一个工作线程专门处理此次传输任务。该线程会依据配置文件中的路径映射规则定位目标文件,检查访问权限,并按照 TFTP 协议标准进行数据块编号(Block Number)、ACK 确认、超时重传等交互流程。传输完成后线程自动销毁,释放资源。

graph TD

A[主进程启动] --> B{加载 tftpd32.ini 配置}

B --> C[初始化各服务监听端口]

C --> D[TFTP: UDP 69]

C --> E[DHCP: UDP 67/68]

C --> F[SNTP: UDP 123]

C --> G[Syslog: UDP 514]

H[收到 UDP 请求] --> I{判断目标端口}

I -->|69| J[启动 TFTP 工作线程]

I -->|67/68| K[启动 DHCP 处理逻辑]

I -->|123| L[响应 SNTP 时间查询]

I -->|514| M[接收并记录 Syslog 消息]

J --> N[解析 RRQ/WRQ 报文]

N --> O[验证文件路径与权限]

O --> P[建立数据传输通道]

P --> Q[发送 DATA 或 ACK 包]

Q --> R{是否完成?}

R -->|否| Q

R -->|是| S[关闭线程]

上述流程图清晰展示了 Tftpd3.2 的服务调度机制:所有外部请求均通过主进程入口进入,再由内部路由逻辑导向具体服务模块。值得注意的是,尽管 TFTP 默认使用 UDP 协议且不建立连接,但每个传输会话仍被抽象为“虚拟连接”,包含源 IP、源端口、目标文件名、当前 block number 等上下文信息,存储在线程本地变量中,保证多客户端并发访问的安全性。

此外,Tftpd3.2 支持两种运行模式:GUI 模式和后台服务模式。GUI 模式适合调试与监控,可实时查看日志、连接状态和服务开关;而服务模式则通过 Windows Service 控制器注册为系统服务,在无人值守环境下长期稳定运行。

2.1.2 配置文件结构与参数说明(tftpd32.ini)

Tftpd3.2 的配置主要依赖于 tftpd32.ini 文件,这是一个标准的 Windows INI 格式文本文件,分为多个节区(section),每节对应一个功能模块的设置项。若该文件不存在,程序首次运行时会自动生成默认配置。

以下是典型的 tftpd32.ini 结构示例:

[TFTP]

BaseDirectory=C:\TFTP-Root

IpAddress=192.168.1.100

Port=69

MaxRetransmissions=5

Timeout=5

SecureMode=1

DisableWrite=0

MaxClients=10

[DHCP]

Enabled=1

PoolStart=192.168.1.10

PoolEnd=192.168.1.50

SubnetMask=255.255.255.0

Router=192.168.1.1

DNS=8.8.8.8

LeaseTime=86400

[SNTP]

Enabled=1

TimeZone=+8:00

BroadcastDelay=0.001

[Syslog]

Enabled=1

LogFileName=C:\Logs\syslog.log

DisplayMessages=1

参数详细说明表:

| 节区 | 参数名 | 含义 | 推荐值 |

|---|---|---|---|

[TFTP] |

BaseDirectory |

TFTP 根目录路径,所有文件操作基于此路径 | C:\TFTP-Root |

[TFTP] |

IpAddress |

监听的本地 IP 地址(绑定特定网卡) | 实际网卡IP |

[TFTP] |

Port |

TFTP 服务监听端口(通常为69) | 69 |

[TFTP] |

MaxRetransmissions |

最大重传次数,超过则终止传输 | 5 |

[TFTP] |

Timeout |

初始超时时间(秒),每次重传翻倍 | 5 |

[TFTP] |

SecureMode |

安全模式:限制路径遍历攻击 | 1 (开启) |

[TFTP] |

DisableWrite |

是否禁用 WRQ 写入请求 | 0 (允许写入) |

[TFTP] |

MaxClients |

最大并发客户端数量 | 10 |

这些参数直接影响服务行为。例如, SecureMode=1 可防止客户端通过 ../ 进行目录穿越; DisableWrite=0 允许上传操作,常用于收集设备配置备份。修改配置后需重启服务或点击 GUI 中的 “Apply” 按钮生效。

2.1.3 支持的功能模块概述(TFTP、DHCP、SNTP、Syslog)

Tftpd3.2 最具价值的特点之一是其多功能集成能力。以下是对四大核心模块的功能解析:

| 模块 | 协议 | 默认端口 | 主要用途 |

|---|---|---|---|

| TFTP | Trivial File Transfer Protocol | UDP 69 | 文件下载/上传,常用于设备固件更新 |

| DHCP | Dynamic Host Configuration Protocol | UDP 67/68 | 分配 IP 地址、网关、DNS 等网络参数 |

| SNTP | Simple Network Time Protocol | UDP 123 | 提供时间同步服务,替代复杂 NTP 服务器 |

| Syslog | System Logging Protocol | UDP 514 | 接收网络设备日志,集中存储分析 |

TFTP 模块 是核心功能,支持 RFC 1350 规范定义的读请求(RRQ)和写请求(WRQ),传输模式包括 netascii 、 octet 和 mail (已弃用)。实际使用中推荐 octet 模式以二进制方式传输镜像文件。

DHCP 模块 支持静态分配与动态池分配,可用于 PXE 启动环境搭建。支持 Option 66(TFTP Server Name)和 Option 67(Bootfile Name),便于引导无盘工作站。

SNTP 模块 提供本地时间基准,设备可通过广播或单播方式获取时间戳,精度可达毫秒级,满足多数嵌入式系统的日志时间对齐需求。

Syslog 模块 可接收来自交换机、防火墙等设备的日志消息,支持按日期轮转日志文件,结合文本搜索工具可实现简易审计功能。

各模块之间可通过共享 IP 地址和日志系统形成协同效应。例如,在同一台主机上运行 TFTP + DHCP 服务,即可构建完整的自动化设备初始化平台——新接入设备通过 DHCP 获取 IP 和启动文件地址,随后自动从 TFTP 下载配置或操作系统镜像。

2.2 安装步骤与环境准备

成功部署 Tftpd3.2 的前提是做好充分的环境准备与安装规划。由于该软件属于绿色便携型应用,无需传统意义上的“安装”,但仍需完成一系列前置检查与安全配置,以确保服务能够正常启动并对外提供稳定服务。

2.2.1 下载来源验证与版本选择建议

官方下载地址为: https://bitbucket.org/phjounin/tftpd32/downloads/

应优先从此 Bitbucket 仓库获取最新版本,避免从第三方镜像站下载可能携带恶意插件的篡改版本。

目前最新稳定版本为 TFTPD64 v4.8.0 (支持 64 位系统),同时也提供兼容旧系统的 32 位版本(Tftpd32)。对于现代 Windows 系统(Windows 7 及以上),推荐使用 64 位版本以获得更好的内存管理和性能表现。

建议选择带有数字签名的发布版本( .exe 文件经 Authenticode 签名),可在文件属性中查看签名者是否为 “Philippe Jounin”。未签名版本可能存在安全隐患,不应在生产环境中使用。

2.2.2 Windows系统兼容性检查与依赖项确认

Tftpd3.2 对系统依赖极低,仅需标准 Windows API 支持,不依赖 .NET Framework 或 Visual C++ Redistributable。支持的操作系统包括:

- Windows 7 / 8 / 10 / 11(32 & 64 位)

- Windows Server 2008 R2 / 2012 / 2016 / 2019 / 2022

在运行前应确认以下几点:

1. 当前用户具有管理员权限(尤其是绑定低端口号如 69 时需要管理员提权);

2. 系统防火墙未阻止 UDP 69 等关键端口;

3. 若作为服务运行,需确保“Windows Service”功能已启用。

可通过 PowerShell 执行以下命令检测必要条件:

# 检查是否以管理员身份运行

$isAdmin = ([Security.Principal.WindowsPrincipal] [Security.Principal.WindowsIdentity]::GetCurrent()).IsInRole([Security.Principal.WindowsBuiltInRole]::Administrator)

if (-not $isAdmin) {

Write-Host "警告:请以管理员身份运行!" -ForegroundColor Red

} else {

Write-Host "权限检查通过。" -ForegroundColor Green

}

# 检查 UDP 69 是否被占用

Get-NetUDPEndpoint | Where-Object { $_.LocalAddress -eq '0.0.0.0' -and $_.LocalPort -eq 69 }

代码逻辑逐行解读:

- 第1行:调用 .NET 类WindowsPrincipal获取当前用户的身份对象;

- 第2行:使用IsInRole方法判断是否属于内置管理员角色;

- 第3-4行:输出权限提示信息;

- 第6行:利用Get-NetUDPEndpoint查询本地 UDP 监听端点;

- 第7行:筛选出本地地址为0.0.0.0且端口为 69 的条目,表示是否有其他程序正在监听全局 UDP 69 端口。

若发现已有进程占用 UDP 69(如某些打印机服务或旧版 TFTP 工具),必须先停止相关服务或更改 Tftpd3.2 的监听端口。

2.2.3 安装路径规划与权限设置注意事项

虽然 Tftpd3.2 不需要注册表写入,但仍建议将其放置在专用目录中,便于管理和权限控制。典型安装路径如下:

C:\Program Files\Tftpd64\

或更安全的非系统分区路径:

D:\NetworkTools\Tftpd64\

关键目录权限设置如下:

| 目录 | 所需权限 | 原因 |

|---|---|---|

| 安装目录 | Users: 读取执行 | 允许普通用户启动程序 |

| TFTP 根目录(BaseDirectory) | Everyone: 读取(GET) Authenticated Users: 写入(PUT) |

控制文件访问范围 |

| 日志目录 | SYSTEM, Administrators: 完全控制 | 防止日志被篡改 |

可通过命令行设置 NTFS 权限(需管理员权限):

icacls "C:\TFTP-Root" /grant Everyone:(OI)(CI)R

icacls "C:\TFTP-Root" /grant "Authenticated Users":(OI)(CI)M

参数说明:

-(OI):Object Inherit,子文件继承权限;

-(CI):Container Inherit,子目录继承权限;

-R:读取权限;

-M:修改权限(包含写入与删除);

此举确保所有客户端可读取文件,但只有认证用户(即已登录系统的用户)才能上传文件,有效防止匿名写入带来的安全风险。

2.3 初始配置向导与基本参数设定

初次运行 Tftpd3.2 后,应立即进入图形界面完成基础配置,确保服务按预期工作。

2.3.1 启动图形界面并进入配置中心

双击 tftpd64.exe 后弹出主窗口,包含五个标签页: TFTP Server , DHCP Server , SNTP Server , Syslog Server , Settings 。

点击右上角 “Settings” 按钮进入全局配置面板,此处可设置日志级别、语言、启动模式等通用选项。

关键设置项包括:

- Language : 可切换为中文界面(如有语言包);

- Startup Mode : 设为 “Minimized” 或 “Hidden” 实现后台静默运行;

- Log Level : 建议设为 “Info” 或 “Debug” 便于排查问题。

2.3.2 指定监听IP地址与端口(默认69/UDP)

在 “TFTP Server” 页面中:

- 在 “IP Address” 下拉框中选择要绑定的网卡 IP;

- “Port” 保持默认 69,除非已被占用;

- “Base Directory” 设置为预先创建的文件夹(如 C:\TFTP-Root );

- 勾选 “Create log file” 记录传输历史。

注意:若主机有多个网卡(如 Wi-Fi 与以太网共存),务必指定正确的内网 IP,否则可能导致服务无法被局域网设备访问。

2.3.3 设置最大连接数与超时时间优化

在 “Advanced” 子页中调整以下参数:

- Maximum number of clients : 推荐设为 10~50 ,过高可能导致资源耗尽;

- Timeout (seconds) : 初始超时设为 5 秒,适用于大多数局域网;

- Max Retries : 一般设为 5 ,总等待时间为 5 + 10 + 20 + 40 + 80 = 155 秒;

对于高延迟或不稳定网络(如串口转以太网设备),可适当延长超时时间至 10 秒,并减少最大重试次数至 3 次,以防长时间挂起。

2.4 服务启动与状态验证

2.4.1 手动启动与后台服务注册方法

在 GUI 中点击 “Start” 按钮即可启动 TFTP 服务。状态栏显示 “Running” 表示服务已激活。

若需开机自启,可在 “Service” 菜单中选择 “Install Service”,此时程序将注册为 Windows 服务,名称为 “Tftpd64 Service”。此后可通过 services.msc 控制其启动类型(自动/手动)。

注册服务命令行方式如下:

tftpd64.exe --install-service --service-name="MyTFTPServer"

卸载服务使用:

tftpd64.exe --remove-service

2.4.2 使用命令行工具检测端口占用情况

使用 netstat 验证 UDP 69 是否处于监听状态:

netstat -anu | findstr :69

预期输出:

UDP 0.0.0.0:69 *:*

若无输出,则表示服务未正确绑定端口,需检查防火墙或权限问题。

2.4.3 初次运行日志输出分析与错误排查

首次运行后,检查生成的日志文件(默认位于安装目录下的 tftpd32.log ):

2025-04-05 10:23:15 [TFTP] Server started on 192.168.1.100:69

2025-04-05 10:23:30 [TFTP] RRQ from 192.168.1.200:1024 for file config.txt

2025-04-05 10:23:30 [TFTP] File not found: C:\TFTP-Root\config.txt

常见错误包括:

- “File not found”:检查文件是否存在及路径拼写;

- “Access denied”:NTFS 权限不足,需赋予相应读写权限;

- “No such user”:在 mail 模式下出现,应改用 octet 模式。

通过结合日志与抓包工具(如 Wireshark),可精准定位传输失败原因,为后续大规模部署提供可靠保障。

3. Windows平台TFTP服务器搭建实战

在现代网络运维环境中,快速、轻量级的文件传输机制对于设备初始化、固件升级和配置备份至关重要。TFTP(Trivial File Transfer Protocol)因其基于UDP的无连接特性与极简协议开销,成为局域网内小文件高效分发的理想选择。而在Windows平台上部署TFTP服务,tftpd32/tftpd64系列工具凭借其图形化操作界面、多协议集成能力以及稳定的运行表现,已成为众多工程师的首选解决方案之一。本章将围绕 如何在Windows系统上完成TFTP服务器的完整部署流程 ,从环境准备到高可用性设计,深入剖析每一个关键环节的技术细节与最佳实践。

通过实际操作引导,结合参数配置、权限控制、端口管理及自动化保障机制的设计,帮助读者构建一个既满足日常维护需求又具备生产级稳定性的TFTP服务架构。尤其针对企业级应用场景中常见的多实例隔离、开机自启、异常恢复等复杂问题,提供可落地的技术方案与脚本支持。

3.1 系统环境要求与前置准备

部署任何网络服务前,合理的环境评估是确保后续顺利运行的前提。TFTP虽为轻量协议,但其依赖的操作系统层级资源、用户权限模型与网络安全策略仍需严格把控。以下从操作系统兼容性、用户权限分配与防火墙策略三个方面展开详细说明。

3.1.1 操作系统版本支持范围(Win7至Windows Server系列)

tftpd32/tftpd64 支持广泛的Windows桌面与服务器操作系统,涵盖从 Windows 7 SP1 到 Windows 11 ,以及 Windows Server 2008 R2 至 Windows Server 2022 的主流发行版本。尽管官方未强制要求特定.NET Framework或VC++运行库,但在部分精简版系统中建议预先安装最新版Visual C++ Redistributable以避免DLL缺失错误。

| 操作系统 | 是否推荐使用 | 备注 |

|---|---|---|

| Windows 7 SP1 x64 | ✅ 是 | 需关闭UAC或以管理员身份运行 |

| Windows 10/11 家庭版 | ✅ 是 | 图形界面友好,适合开发调试 |

| Windows Server 2016/2019/2022 | ✅ 强烈推荐 | 可结合GPO统一管理 |

| Windows XP / Vista | ❌ 不推荐 | 已停止安全更新,存在风险 |

| Windows PE 环境 | ⚠️ 实验性支持 | 需手动加载驱动 |

值得注意的是,tftpd32分为32位(tftpd32.exe)与64位(tftpd64.exe)两个独立可执行文件。若目标主机为64位系统,强烈建议使用 tftpd64.exe ,以便更好地利用内存寻址空间并提升日志处理性能。

此外,在虚拟化环境中(如VMware ESXi主机管理网络),常需通过PXE启动加载固件镜像,此时TFTP服务通常部署于宿主管理机或专用跳板机上,因此应优先选择长期支持的Server版本以增强稳定性。

3.1.2 用户权限分配与防火墙预配置策略

TFTP服务默认监听UDP端口69,属于特权端口(<1024),在Windows系统中绑定此类端口需要 管理员权限(Administrators组) 。因此,首次启动tftpd32时必须右键选择“以管理员身份运行”,否则会出现“Cannot bind socket”错误。

权限分配建议:

- 创建专用服务账户(如

tftp_svc),加入本地管理员组; - 使用该账户登录或配置计划任务自动启动服务;

- 若出于安全考虑限制权限,可仅授予“作为服务登录”(Log on as a service)权利,并通过组策略(secpol.msc)进行精细化管控;

# 示例:创建低权限服务用户并赋予必要权限

New-LocalUser -Name "tftp_svc" -Password (ConvertTo-SecureString "P@ssw0rd!" -AsPlainText -Force) `

-FullName "TFTP Service Account" -Description "Used for TFTP server execution"

Add-LocalGroupMember -Group "Administrators" -Member "tftp_svc"

逻辑分析 :上述PowerShell命令创建了一个名为

tftp_svc的本地用户,并设置了初始密码。由于TFTP服务可能需要访问多个磁盘路径,将其加入Administrators组可避免频繁的权限拒绝错误。生产环境中可根据最小权限原则调整。

防火墙规则配置:

Windows防火墙默认会阻止外部对UDP 69端口的访问。必须手动添加入站规则允许TFTP通信。

netsh advfirewall firewall add rule name="TFTP Server (UDP 69)" dir=in action=allow protocol=UDP localport=69

参数说明 :

-name: 规则名称,便于识别;

-dir=in: 表示入站流量;

-action=allow: 允许通过;

-protocol=UDP: 指定UDP协议;

-localport=69: 监听本地69端口;

执行后可通过以下命令验证规则是否生效:

netsh advfirewall firewall show rule name="TFTP Server (UDP 69)"

同时建议启用 高级安全Windows防火墙 GUI界面进行可视化监控,防止其他第三方安全软件误拦截。

3.1.3 网络接口识别与IP地址规划

当服务器配备多个网卡(例如管理口、业务口、虚拟交换机)时,必须明确指定TFTP服务绑定的网络接口,避免因路由混乱导致客户端无法连接。

可通过如下命令查看当前主机所有活动接口及其IP地址:

ipconfig /all

输出示例:

以太网适配器 本地连接:

IPv4 地址 . . . . . . . . . . : 192.168.1.100

子网掩码 . . . . . . . . . . : 255.255.255.0

默认网关. . . . . . . . . . . : 192.168.1.1

根据实际网络拓扑,决定是否绑定特定IP(如仅服务于VLAN 10的设备,则绑定192.168.1.100)。未绑定具体IP时,服务将监听所有接口(0.0.0.0),存在潜在暴露风险。

3.2 图形化界面下的服务器部署流程

tftpd32/tftpd64的最大优势在于其直观的图形化配置界面,极大降低了初学者的学习门槛。本节将以 tftpd64 v4.82 为例,详细介绍主界面功能模块、服务启用方式与基本连通性测试步骤。

3.2.1 主界面功能区域详解(Server Types、Settings、Logs)

启动 tftpd64.exe 后,呈现三大核心功能区:

- Server Types :用于开启不同服务类型(TFTP、DHCP、SNTP、Syslog等)

- Settings :集中配置各项参数(根目录、端口、超时等)

- Logs :实时显示请求日志,支持过滤与导出

graph TD

A[启动 tftpd64.exe] --> B{选择服务类型}

B --> C[TFTP Server]

B --> D[DHCP Server]

B --> E[SNTP Server]

C --> F[进入 Settings 配置]

F --> G[设置 Root Directory]

G --> H[绑定 IP & Port]

H --> I[保存并启用]

I --> J[观察 Logs 中的交互记录]

上述流程图展示了从程序启动到服务正常工作的典型路径。每个节点代表一个关键决策点或配置动作。

各区域功能说明:

-

Server Types 区域

勾选“TFTP Server”即可激活TFTP服务。其余服务可按需启用,但注意端口冲突(如DHCP使用67/UDP)。 -

Settings 按钮点击后弹出配置窗口 ,包含多个标签页:

- TFTP :根目录、最大连接数、超时时间、传输模式等;

- DHCP :地址池、租期、选项字段(Option 66/67);

- Security :IP白名单、访问控制列表(ACL);

-

Advanced :日志级别、缓存大小、并发线程数;

-

Logs 区域

实时滚动显示客户端请求,包括: - 客户端IP

- 请求文件名

- 操作类型(Read Request / Write Request)

- 数据块编号(Block #)

- 错误代码(Error Code)

此区域可用于快速判断上传/下载是否成功,是故障排查的第一手资料。

3.2.2 启用TFTP服务并绑定指定网络接口

以下是启用TFTP服务的标准操作流程:

- 在“Server Types”勾选 TFTP Server

- 点击 Settings → 切换至 TFTP 标签页

- 设置“Base directory”为共享目录,如

C:\tftpboot - “IP Address”选择要绑定的具体网卡IP(如192.168.1.100),不填则监听所有接口

- “Port Number”保持默认69,除非已有其他TFTP服务占用

- 勾选“Create new files”以允许PUT操作

- 点击“OK”保存设置

此时主界面上方状态栏应显示:“TFTP server started on port 69”。

⚠️ 注意事项:

- 更改IP绑定后必须重启服务才能生效;

- 若出现“Port already in use”,可通过netstat -ano | findstr :69查找占用进程PID并终止;

- 推荐定期清理日志防止过大影响性能;

3.2.3 测试本地回环地址连通性

在对外提供服务前,建议先通过本地回环地址(127.0.0.1)进行功能性验证。

步骤如下:

- 在

C:\tftpboot目录下创建测试文件test.txt,内容任意; - 打开命令提示符(CMD),执行:

tftp -i 127.0.0.1 get test.txt

预期结果:文件被成功下载到当前目录。

若失败,请检查:

- 服务是否已启动?

- 防火墙是否放行UDP 69?

- 日志中是否有“File not found”或“No such user”错误?

也可反向测试上传功能:

echo hello > upload_test.txt

tftp -i 127.0.0.1 put upload_test.txt

然后检查 C:\tftpboot\upload_test.txt 是否生成。若提示“Access violation”,说明写权限未开启,需返回Settings勾选“Create new files”。

3.3 多实例部署与端口隔离技术

在某些复杂场景中(如多项目共用一台服务器、开发/测试/生产环境分离),单个TFTP服务难以满足需求。此时可通过 多实例+非标准端口 的方式实现逻辑隔离。

3.3.1 单机运行多个TFTP服务的配置方法

tftpd64本身不直接支持多实例,但可通过以下两种方式变通实现:

方法一:使用不同配置文件启动多个进程

tftpd64支持通过命令行指定INI配置文件路径:

start "" "C:\Program Files\tftpd64\tftpd64.exe" -c C:\conf\tftp_siteA.ini

start "" "C:\Program Files\tftpd64\tftpd64.exe" -c C:\conf\tftp_siteB.ini

其中每个INI文件定义独立的服务参数:

tftp_siteA.ini 示例片段:

[TFTP]

Root=C:\tftpboot\siteA

Port=69

Address=192.168.1.100

MaxConnexion=10

tftp_siteB.ini 示例:

[TFTP]

Root=C:\tftpboot\siteB

Port=6969

Address=192.168.2.100

MaxConnexion=5

参数说明 :

-Root: 文件根目录,必须唯一;

-Port: 端口号,避免冲突;

-Address: 绑定IP,实现网络层面隔离;

-MaxConnexion: 控制资源占用;

方法二:使用Windows服务封装工具(如NSSM)

将多个tftpd64实例注册为系统服务,便于统一管理:

nssm install TFTP_SiteA "C:\tftp\tftpd64.exe" -c C:\conf\tftp_siteA.ini

nssm install TFTP_SiteB "C:\tftp\tftpd64.exe" -c C:\conf\tftp_siteB.ini

随后可在服务管理器中启动/停止各实例。

3.3.2 不同端口监听避免冲突的实践方案

标准TFTP使用UDP 69端口,但RFC允许客户端发起请求时使用任意源端口。服务器响应数据包的目标端口即为此源端口。然而, 服务器自身只能绑定一个本地69端口 ,故无法在同一IP上运行两个监听69端口的服务。

解决办法是使用 非标准端口 (如6969、10069)作为替代监听端口。

例如,SiteB配置为监听UDP 6969,则客户端需显式指定端口:

tftp -i 192.168.2.100 6969 get config.cfg

注意语法变化:

tftp <host> <port> <command> <file>

虽然这增加了客户端配置复杂度,但在受限网络中仍是有效手段。更优解是结合DNS SRV记录或BOOTP选项(Option 66 + 67)自动传递服务器位置信息。

3.3.3 实际场景中多租户隔离的应用思路

在大型数据中心或云管平台中,可能存在多个团队共享基础设施的情况。通过以下组合策略实现租户级隔离:

| 隔离维度 | 实现方式 |

|---|---|

| 网络层 | VLAN划分 + IP绑定 |

| 应用层 | 多实例 + 独立端口 |

| 文件系统 | 不同Root目录 + NTFS权限 |

| 访问控制 | ACL规则按IP段过滤 |

例如:

- 运维组使用

192.168.1.100:69→ 根目录C:\tftp\ops - 研发组使用

192.168.2.100:6969→ 根目录C:\tftp\dev - 安全组禁止跨VLAN访问,且各自目录设置独立NTFS权限

如此形成纵深防御体系,兼顾灵活性与安全性。

3.4 自动化启动与稳定性保障措施

为保证TFTP服务在网络重启或主机宕机后能自动恢复,必须实施自动化启动机制。同时,缺乏守护进程的Windows应用容易因异常退出而中断服务,需引入额外监控手段。

3.4.1 添加至Windows开机自启项的操作方式

最简单的方法是将快捷方式放入“启动”文件夹:

copy "C:\Program Files\tftpd64\tftpd64.lnk" "%APPDATA%\Microsoft\Windows\Start Menu\Programs\Startup\"

或使用注册表方式:

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run]

"TFTP_Server"="\"C:\\Program Files\\tftpd64\\tftpd64.exe\" -c C:\\conf\\tftp_main.ini"

使用双引号包裹路径以防空格解析错误;

但此法依赖用户登录,若服务器无人值守,应改用Windows服务方式。

3.4.2 结合任务计划程序实现守护进程模拟

由于tftpd64非原生服务,可通过 任务计划程序 实现崩溃自动重启。

创建守护任务步骤:

- 打开“任务计划程序”

- 创建基本任务 → 名称“TFTP Monitor”

- 触发器:每天重复,间隔5分钟

- 操作:启动程序 →

powershell.exe - 参数:

-Command "if (!(Get-Process tftpd64 -ErrorAction SilentlyContinue)) { Start-Process 'C:\tftp\tftpd64.exe' }"

完整命令行:

schtasks /create /tn "TFTP_Daemon_Watchdog" /sc minute /mo 5 /tr "powershell -Command \"if (!(Get-Process tftpd64 -EA 0)) { Start-Process 'C:\tftp\tftpd64.exe' }\"" /rl highest /f

参数说明 :

-/sc minute /mo 5:每5分钟检测一次;

-Get-Process查询进程是否存在;

-Start-Process若不存在则重新拉起;

-/rl highest:以最高权限运行,确保绑定端口成功;

该机制虽非实时,但对于非高频使用的TFTP服务已足够可靠。

3.4.3 异常崩溃恢复机制的设计考量

为进一步提升健壮性,可结合日志轮询与外部报警机制。

示例:监控日志中的错误频率

编写脚本定期扫描 tftpd64.log 中连续出现的“Timeout”或“Internal error”条目:

$logPath = "C:\tftp\logs\tftpd64.log"

$threshold = 10

$errors = Select-String -Path $logPath -Pattern "Timeout|Error" -Tail 50 | Measure-Object

if ($errors.Count -gt $threshold) {

Write-EventLog -LogName Application -Source "TFTP Monitor" -EntryType Error -EventId 1001 -Message "High error rate detected, restarting service..."

Stop-Process -Name tftpd64 -Force

Start-Sleep -Seconds 2

Start-Process "C:\tftp\tftpd64.exe"

}

逻辑分析 :该脚本读取最近50行日志,统计严重错误数量。超过阈值即视为异常,触发重启并记录事件日志。可配合邮件通知或Zabbix等监控平台实现告警联动。

综上所述,通过合理配置自启动、周期性守护与智能恢复机制,即使在无人干预环境下也能维持TFTP服务的持续可用性,满足生产级运维要求。

4. 文件共享目录设置与管理

在构建高效、安全的TFTP服务过程中,文件共享目录的设置与管理是核心环节之一。尽管TFTP协议本身不具备用户认证和复杂的权限控制机制,但通过合理规划服务器端的文件系统结构,并结合操作系统层面的安全策略,可以有效提升整体服务的可控性与安全性。本章将围绕Windows平台下tftpd3.2的实际部署场景,深入探讨如何科学地组织共享根目录、实施细粒度访问控制、利用虚拟路径扩展服务能力,以及保障文件生命周期内的完整性与可维护性。

4.1 根目录规划与安全访问控制

TFTP服务器对外提供的所有文件资源均来源于其配置的“根目录”(Root Directory),该目录是客户端发起GET或PUT请求时所参照的基础路径。因此,根目录的设计不仅影响服务可用性,更直接关系到系统的安全性与运维效率。

4.1.1 设定主文件夹路径的最佳实践

选择合适的根目录位置是搭建TFTP服务的第一步。理想情况下,应避免使用系统盘(如C:\)下的临时目录或用户文档路径作为共享根目录,原因在于这些位置容易受到权限变更、磁盘清理工具误删或第三方软件干扰的影响。

推荐采用独立分区或专用数据盘建立统一的内容存储区,例如 D:\TFTPShare 或 E:\NetworkImages 。此类命名方式具备良好的语义表达能力,便于后期多服务隔离管理。此外,建议在根目录内进一步划分子目录结构,以支持不同用途的文件分类:

D:\TFTPShare\

├── configs\ # 存放网络设备配置备份

├── firmware\ # 各类固件镜像文件

├── bootloaders\ # 引导程序(Bootloader)

├── templates\ # 配置模板文件

└── temp\ # 临时上传缓存区(受严格监控)

这种分层设计有助于实现职责分离,在日志审计、权限分配和自动化脚本处理中显著提升可操作性。同时,为防止路径拼接导致越权访问,tftpd3.2默认禁止跨目录引用(即不允许 ../ 形式的路径遍历),但仍需从系统层加固。

路径配置示例(tftpd32.ini)

[Settings]

RootDirectory=D:\TFTPShare

EnableTftpServer=1

逻辑分析 :上述配置片段来自

tftpd32.ini文件,用于指定TFTP服务的主目录。RootDirectory参数决定了客户端所能访问的所有文件起点;若未正确设置,则即使服务启动成功也无法响应任何文件请求。该参数必须为绝对路径,且运行tftpd3.2的服务账户需对该路径具有读写权限(根据功能需求)。参数说明 :

-RootDirectory: 必填项,表示TFTP服务暴露的根路径;

-EnableTftpServer: 布尔值,启用/禁用TFTP模块,通常设为1;

- 路径中不应包含中文或特殊字符(如#,%,&),以免引发解析异常。

4.1.2 NTFS权限配置防止未授权写入

由于TFTP协议不提供身份验证,一旦开启写入权限(PUT),任何知道文件名的客户端均可尝试上传。为此,必须依赖Windows NTFS文件系统权限进行访问控制。

以 D:\TFTPShare 为例,可通过以下步骤配置最小必要权限:

| 用户/组 | 允许权限 | 禁止权限 | 应用范围 |

|---|---|---|---|

| SYSTEM | 完全控制 | —— | 仅此文件夹 |

| Administrators | 修改、读取 | 删除子文件夹内容 | 仅此文件夹 |

| NETWORK SERVICE | 列出文件夹内容、读取 | 写入、修改 | 仅此文件夹 |

| Everyone | 读取和执行 | 写入、删除 | 仅此文件夹 |

注意:若tftpd3.2以本地服务账户运行(默认情况),则需确保“NETWORK SERVICE”对根目录有适当的访问权限。

使用PowerShell命令快速设置基础权限模型:

$acl = Get-Acl "D:\TFTPShare"

$rule = New-Object System.Security.AccessControl.FileSystemAccessRule(

"NETWORK SERVICE",

"ReadAndExecute",

"ContainerInherit,ObjectInherit",

"None",

"Allow"

)

$acl.SetAccessRule($rule)

Set-Acl "D:\TFTPShare" $acl

逐行解读 :

1.Get-Acl获取目标目录当前的访问控制列表;

2.New-Object FileSystemAccessRule创建一个新的权限规则对象;

- 参数一:”NETWORK SERVICE” 表示应用主体;

- 参数二:”ReadAndExecute” 授予读取和遍历权限;

- 参数三:继承类型,允许子对象继承;

- 参数四:”None” 表示无传播限制;

- 参数五:”Allow” 明确为允许操作;

3.SetAccessRule将新规则加入ACL集合;

4.Set-Acl提交更改至文件系统。

通过精细化权限划分,可在不影响正常GET操作的前提下,阻止恶意或误操作导致的数据篡改。

4.1.3 目录遍历风险防范与路径限制

虽然tftpd3.2内置了路径白名单机制,禁止访问超出根目录范围的文件,但在某些配置不当的情况下仍可能存在安全隐患。例如,若允许符号链接指向系统敏感目录(如 C:\Windows\System32 ),攻击者可能通过构造特定文件名实现越权读取。

为杜绝此类风险,应采取以下措施:

- 禁用符号链接创建权限给非管理员账户;

- 在防火墙或主机入侵检测系统(HIDS)中监控异常文件访问行为;

- 定期审查日志中出现的非法请求模式,如频繁请求不存在的

.exe或.dll文件; - 使用AppLocker或Software Restriction Policies限制非可信路径执行代码。

此外,tftpd3.2提供了 SecureMode 选项(位于INI文件中),启用后会强制拒绝包含 .. 、 / 等高危字符的路径请求:

[Security]

SecureMode=1

DenyDotFiles=1

参数说明 :

-SecureMode=1:激活安全模式,拦截潜在路径注入攻击;

-DenyDotFiles=1:拒绝以.开头的隐藏文件访问,防止泄露配置信息。

graph TD

A[客户端发送RRQ/WRQ] --> B{路径是否合法?}

B -- 包含"..\"或"/" --> C[拒绝请求]

B -- 不在根目录范围内 --> C

B -- 正常路径 --> D[检查NTFS权限]

D --> E{是否有对应访问权?}

E -- 是 --> F[执行传输]

E -- 否 --> G[返回Error Code 02: Access Violation]

该流程图展示了TFTP服务器在接收请求时的关键判断路径。只有同时满足路径合规性和系统级权限要求,才能进入实际的数据交互阶段。

4.2 文件操作权限精细化管理

TFTP服务的核心功能包括文件下载(GET)与上传(PUT),两者在业务场景中的使用频率和安全敏感度存在显著差异。合理的权限开关配置不仅能提高灵活性,还能降低因误配置导致的信息泄露或系统污染风险。

4.2.1 读取(GET)与写入(PUT)权限独立开关

tftpd3.2支持对GET和PUT操作进行独立控制,这一特性极大增强了服务的适应性。例如,在固件分发场景中,只需开放只读模式即可满足大量设备批量拉取需求;而在配置回传环境中,则需谨慎开启写入权限并辅以IP过滤。

相关配置项如下:

[Tftp]

AllowGet=1

AllowPut=0

CreatePutFile=0

逻辑分析 :

-AllowGet=1:允许客户端执行RRQ(读请求),即下载文件;

-AllowPut=0:禁止WRQ(写请求),阻止上传操作;

-CreatePutFile=0:即使允许PUT,也不允许创建新文件(仅允许覆盖已有文件);这种组合适用于纯分发型TFTP服务器,如PXE引导服务器或固件仓库节点。

若需临时启用上传功能,可通过图形界面动态切换,无需重启服务:

Settings → TFTP → Permissions → [x] Allow Put

值得注意的是,即使关闭了 AllowPut ,某些旧版客户端仍可能发送WRQ包,此时服务器应返回标准错误码“02 – Access Violation”,而非静默丢弃,以便客户端及时感知状态。

4.2.2 文件覆盖策略配置(允许/拒绝重名写入)

当多个设备并发上传配置文件时,极易发生文件名冲突问题。例如,两台交换机均尝试上传名为 switch.cfg 的文件,若无适当策略,后者将覆盖前者内容,造成数据丢失。

tftpd3.2提供三种处理模式应对该问题:

| 模式 | 配置值 | 行为描述 |

|---|---|---|

| 允许覆盖 | OverwriteExisting=1 |

新上传文件直接替换原文件 |

| 拒绝覆盖 | OverwriteExisting=0 |

返回Error Code 6 (“File already exists”) |

| 自动生成副本 | UseUniqueName=1 |

重命名为 filename_1 , filename_2 等 |

典型应用场景举例:

[UploadPolicy]

AllowPut=1

OverwriteExisting=0

UseUniqueName=1

参数说明 :

-OverwriteExisting=0:禁止覆盖现有文件,防止关键配置被意外冲刷;

-UseUniqueName=1:开启自动重命名机制,确保每次上传都能保留独立副本;

- 结合时间戳命名规则(需外部脚本辅助),可实现版本追踪。

例如,某路由器上传 router-config ,若已存在同名文件,则自动生成 router-config_1 ,便于后续人工比对差异。

4.2.3 基于客户端IP的访问策略区分

高级部署中常需根据不同来源实施差异化权限策略。tftpd3.2支持基于IP地址的黑白名单机制,可用于实现:

- 仅允许可信网段(如192.168.1.0/24)执行PUT操作;

- 对DMZ区域设备限制为只读;

- 阻止已知恶意IP持续探测。

配置方法如下:

[IpFilter]

EnableFilter=1

DefaultAction=Allow

DeniedIp=10.0.0.5, 172.16.0.100

AllowedIp=192.168.1.0/24, 10.10.10.1

逻辑分析 :

-EnableFilter=1:启用IP过滤引擎;

-DefaultAction=Allow:默认放行所有流量,黑名单模式;

-DeniedIp:明确拒绝的单个IP;

-AllowedIp:白名单IP段,优先级高于黑名单;实际匹配顺序为:先检查是否在

DeniedIp中 → 再看是否在AllowedIp中 → 最后依据DefaultAction决策。

结合企业AD域控系统,还可编写脚本定期同步已注册设备IP列表至 tftpd32.ini ,实现动态准入控制。

flowchart LR

A[收到TFTP请求] --> B{源IP是否在DeniedIp?}

B -- 是 --> C[拒绝连接]

B -- 否 --> D{是否在AllowedIp?}

D -- 是 --> E[继续权限检查]

D -- 否 --> F{DefaultAction=?}

F -- Allow --> E

F -- Deny --> C

此流程清晰体现了基于IP的访问控制逻辑链路,确保在网络边缘形成第一道防线。

4.3 动态目录映射与虚拟路径支持

传统TFTP服务受限于单一物理根目录,难以满足复杂项目或多租户环境下的灵活调度需求。通过引入符号链接与虚拟路径映射技术,可突破这一瓶颈,实现逻辑路径与物理存储的解耦。

4.3.1 利用符号链接扩展存储空间

Windows原生支持 mklink 命令创建符号链接(Symbolic Link),可用于将远程或本地其他驱动器上的目录“挂载”到TFTP根目录下,从而扩展可用资源池。

示例:将F盘的镜像库链接至TFTP共享目录

mklink /D D:\TFTPShare\images F:\ImageRepository

执行后,客户端可通过请求 images/firmware.bin 访问位于F盘的真实文件,而服务器认为其仍在根目录之内。

注意事项 :

- 执行mklink需管理员权限;

- 符号链接对客户端透明,路径拼接需符合大小写规范;

- 若目标路径不可达(如U盘拔出),则请求失败并返回“File not found”。

此机制特别适用于归档历史版本或整合分散存储资源的场景。

4.3.2 跨驱动器资源整合的实现方式

在大型网络运维体系中,不同团队可能负责各自的配置资产。通过建立统一的虚拟路径命名空间,可实现跨部门资源共享而不必集中存放。

设想结构如下:

| 虚拟路径 | 实际路径 | 责任方 |

|---|---|---|

/core/sw-configs |

D:\Configs\CoreSwitches |

核心网络组 |

/edge/ap-images |

E:\Firmware\WirelessAPs |

无线小组 |

/iot/sensor-data |

\\NAS01\IoT_Backup |

物联网团队 |

借助符号链接或快捷方式桥接,上述路径均可聚合于同一TFTP服务之下,对外呈现为统一命名空间。

同时,配合前面提到的IP过滤策略,可实现按团队划分访问权限:

[IpFilter]

AllowedIp_core=192.168.10.0/24

AllowedIp_wireless=192.168.20.0/24

再结合脚本定期同步各目录内容至异地备份点,形成完整资源治理体系。

4.3.3 映射规则在多项目环境中的应用

在多项目并行开发中,每个项目可能拥有独立的固件版本树。通过虚拟路径映射,可为每个项目分配专属命名空间,避免混淆。

例如:

tftp://server/project-a/v2.1/boot.img

tftp://server/project-b/latest/kernel.bin

后台通过符号链接指向各自构建输出目录:

mklink /D D:\TFTPShare\project-a \\BuildServer\ProjectA\Output\v2.1

mklink /D D:\TFTPShare\project-b \\BuildServer\ProjectB\NightlyBuild

配合CI/CD流水线,在每次编译完成后自动更新链接目标,即可实现“最新版自动发布”的效果。

此外,还可结合HTTP反向代理(如Nginx)对外暴露RESTful接口,实现TFTP与现代DevOps工具链的集成。

| 功能需求 | 实现方式 | 技术支撑 |

|--------|----------|----------|

| 多项目隔离 | 虚拟路径划分 | 符号链接 + 目录命名规范 |

| 自动化交付 | 构建后触发脚本 | PowerShell + Jenkins Hook |

| 权限隔离 | IP+路径联合控制 | tftpd3.2过滤规则 |

| 高可用性 | 多节点镜像同步 | Robocopy + DFS Replication |

4.4 文件完整性与生命周期维护

随着TFTP服务长期运行,共享目录中积累的临时文件、过期版本和损坏镜像将成为潜在故障源。建立健全的文件生命周期管理机制,是保障服务稳定运行的重要组成部分。

4.4.1 临时文件清理机制设置

上传过程中,部分客户端可能中断连接导致残留 .part 或未命名临时文件。tftpd3.2虽能在一定程度上识别并清理,但仍建议部署周期性清理任务。

使用计划任务执行PowerShell脚本:

# Clean-TFTPTemp.ps1

$Path = "D:\TFTPShare\temp"

$Cutoff = (Get-Date).AddMinutes(-30)

Get-ChildItem $Path -File | Where-Object {

$_.LastWriteTime -lt $Cutoff

} | Remove-Item -Force

注册为每日多次执行的任务:

schtasks /create /tn "TFTP_Temp_Cleanup" /tr "powershell -f D:\Scripts\Clean-TFTPTemp.ps1" /sc minute /mo 15

执行逻辑说明 :

- 每15分钟扫描一次temp目录;

- 删除超过30分钟未修改的文件;

--Force参数确保能删除只读或隐藏文件。

4.4.2 文件校验辅助工具集成建议

为防止传输过程中出现比特翻转或镜像损坏,建议在上传后立即生成哈希值,并提供 .sha256 或 .md5 伴随文件。

自动化脚本示例:

$File = "D:\TFTPShare\firmware.bin"

$Hash = (Get-FileHash $File -Algorithm SHA256).Hash

Set-Content "$File.sha256" $Hash

客户端下载后可通过如下命令验证:

certutil -hashfile firmware.bin SHA256

fc firmware.bin.sha256 computed.hash

此举虽超出TFTP协议范畴,但可通过配套文档或API服务弥补协议短板。

4.4.3 定期备份与审计日志联动策略

最后,必须建立完整的审计与灾备机制:

- 启用tftpd3.2日志记录功能,保存所有GET/PUT请求详情;

- 将日志接入SIEM系统(如ELK、Splunk)进行行为分析;

- 使用VSS快照或

robocopy每日增量备份共享目录; - 关键文件变更触发邮件通知。

配置样例:

[Logging]

LogFile=D:\Logs\tftpd.log

LogActions=1

LogUploads=1

综上所述,通过对文件共享目录的系统化设计与持续治理,TFTP服务不仅能胜任基本传输任务,更能演变为一个可靠、可审计、可扩展的企业级基础设施组件。

5. 命令行模式下的PUT/GET文件传输操作

5.1 Windows内置TFTP客户端使用详解

Windows 系统自带的 tftp 命令行工具是进行 TFTP 文件传输的基础组件,适用于快速测试与自动化脚本集成。该工具基于 UDP 69 端口通信,支持基本的 GET(下载)和 PUT(上传)操作。

5.1.1 tftp -? 查看帮助与命令语法结构

在命令提示符中执行以下命令可查看帮助信息:

tftp -?

输出示例:

Transfers a file from or to a remote computer, using the TFTP protocol.

TFTP [-i] [host] [{get | put}] [source] [destination]

-i : Use binary mode (also called octet mode).

host : Specifies the remote host's IP address or name.

get : Copies the file from the remote host to the local machine.

put : Copies the file from the local machine to the remote host.

source : Specifies the file name on the remote host.

destination : Specifies the file name on the local machine.

注意 :若未指定

-i参数,默认以 netascii 模式传输,可能导致二进制文件损坏。因此 推荐始终使用-i参数进入二进制模式 。

5.1.2 发起GET请求从服务器下载文件

假设 TFTP 服务器 IP 为 192.168.1.100 ,需下载远程文件 config.txt 到本地并保存为 local_config.txt ,命令如下:

tftp -i 192.168.1.100 get config.txt local_config.txt

-i:启用二进制传输模式(octet),确保文件完整性。get:表示从服务器获取文件。- 若目标文件名省略,则默认与源文件同名。

执行逻辑说明:

- 客户端向

192.168.1.100:69发送 RRQ(Read Request)报文。 - 服务端验证文件是否存在且有读权限。

- 若通过,开始按数据块(block size 默认 512 字节)分段发送,每块由 ACK 确认。

5.1.3 执行PUT请求上传配置或镜像文件

将本地 firmware.bin 文件上传至服务器,命名为 new_firmware.bin :

tftp -i 192.168.1.100 put firmware.bin new_firmware.bin

put:触发 WRQ(Write Request)流程。- 服务端必须开启写入权限,并允许该文件名写入(参见第4章权限设置)。

参数说明表:

| 参数 | 含义 | 是否必需 |

|---|---|---|

-i |

强制使用二进制模式 | 推荐必选 |

| host | TFTP 服务器 IP 地址 | 必须 |

| get/put | 指定操作类型 | 必须 |

| source | 源文件名(远端或本地) | 必须 |

| destination | 目标文件名 | 可选(默认同源名) |

示例:上传多个设备配置备份的通用模板:

tftp -i 192.168.1.100 put C:\backup\switch01.cfg switch01.cfg

5.2 常见传输失败问题诊断与解决

5.2.1 “Error code 01: File not found” 错误定位

此错误通常由以下原因导致:

- 文件路径不正确(TFTP 仅能访问配置根目录下的文件)

- 大小写敏感问题(部分系统区分大小写)

- 文件扩展名拼写错误

排查步骤 :

1. 登录 TFTP 服务管理界面确认文件确实存在于共享目录。

2. 使用 dir 命令检查本地/远程文件名一致性。

3. 尝试用小写字母重试请求。

提示:某些嵌入式设备生成的配置文件可能无扩展名,需显式指定。

5.2.2 权限拒绝或写保护导致的上传失败

当出现 "Transfer failed" 或 "Access violation" 报错时,应检查:

- TFTP 服务是否启用了“允许上传”选项(在 tftpd32 设置中勾选 “Upload”)

- 共享目录 NTFS 权限是否赋予

Everyone或运行服务账户写权限 - 防病毒软件或安全策略是否拦截了写入行为

修复方法示例 :

1. 在资源管理器右键点击 TFTP 根目录 → 属性 → 安全 → 编辑 → 添加 SYSTEM 和 Users 并赋予“修改”权限。

2. 在 tftpd32 GUI 中进入 Settings → TFTP → 勾选 “Overwrite” 和 “Create new files”。

5.2.3 UDP丢包引发的传输中断处理

由于 TFTP 基于 UDP,网络不稳定易造成超时重传甚至连接终止。

可通过以下方式优化:

- 减少单次传输文件大小(建议 < 10MB)

- 关闭防火墙临时测试(排除 QoS 限速)

- 使用 Wireshark 抓包分析重传频率(详见 5.4 节)

实测数据显示,在高延迟网络中,TFTP 默认 5 秒超时可能导致多次重传,建议在网络质量较差环境中改用压缩小文件分片传输。

5.3 批量自动化脚本编写实践

5.3.1 利用批处理脚本批量获取设备配置

创建 batch_get_config.bat 脚本自动拉取多台交换机配置:

@echo off

set SERVER=192.168.1.100

for %%i in (101 102 103 104 105) do (

echo 正在下载 switch%%i 的配置...

tftp -i %SERVER% get switch%%i.cfg \\backup\configs\switch%%i_%date:~0,4%%date:~5,2%%date:~8,2%.cfg

)

echo 所有配置已备份完成!

输出日志可重定向至文件:

>> backup.log 2>&1

5.3.2 PowerShell调用TFTP实现定时固件推送

PowerShell 更适合复杂逻辑控制。以下脚本实现周期性固件更新检查:

$TftpServer = "192.168.1.100"

$LocalFirmware = "C:\firmware\latest.bin"

$RemoteName = "device_firmware.bin"

if (Test-Path $LocalFirmware) {

Write-Host "开始上传固件到TFTP服务器..."

& tftp -i $TftpServer put $LocalFirmware $RemoteName

if ($LASTEXITCODE -eq 0) {

Write-Output "$(Get-Date): 固件上传成功" | Out-File -Append "tftp_upload.log"

} else {

Write-Warning "上传失败,请检查网络或权限"

}

} else {

Write-Error "本地固件文件不存在:$LocalFirmware"

}

结合任务计划程序(Task Scheduler),可每日凌晨执行此脚本,实现无人值守更新准备。

5.3.3 日志记录与执行结果判断逻辑嵌入

增强型脚本加入状态反馈机制:

tftp -i 192.168.1.100 get testfile.txt

if %errorlevel% equ 0 (

echo [SUCCESS] 文件下载成功 >> transfer.log

) else (

echo [FAILED] 下载失败,错误码:%errorlevel% >> transfer.log

)

支持记录至少 10 行历史日志,便于后续审计追踪。

5.4 结合Wireshark进行传输过程抓包分析

5.4.1 捕获TFTP请求与响应交互全过程

启动 Wireshark,设置捕获过滤器:

udp port 69

然后执行一次 TFTP PUT 操作,观察协议交互流程。

典型四步流程:

1. Client → Server:WRQ 包含文件名与模式

2. Server → Client:ACK 0(确认写请求)

3. Client → Server:DATA(1) 第一个数据块

4. Server → Client:ACK(1)

使用显示过滤器 tftp 可聚焦 TFTP 协议层。

5.4.2 分析数据块编号(Block Number)与ACK同步

每个 DATA 包携带递增的 Block Number(16位无符号整数),最大支持约 32MB 文件(65535 × 512B)。ACK 报文携带对应块号以确认接收。

示例数据流片段(Wireshark 解析):

| No. | Time | Source | Destination | Protocol | Info |

|---|---|---|---|---|---|

| 1 | 0.000000 | 192.168.1.50 | 192.168.1.100 | TFTP | Write Request, “cfg.txt” |

| 2 | 0.001234 | 192.168.1.100 | 192.168.1.50 | TFTP | ACK, Block: 0 |

| 3 | 0.001567 | 192.168.1.50 | 192.168.1.100 | TFTP | DATA, Block: 1 |

| 4 | 0.002100 | 192.168.1.100 | 192.168.1.50 | TFTP | ACK, Block: 1 |

| … | … | … | … | … | … |

| 21 | 0.102345 | 192.168.1.50 | 192.168.1.100 | TFTP | DATA, Block: 10 |

| 22 | 0.103000 | 192.168.1.100 | 192.168.1.50 | TFTP | ACK, Block: 10 |

5.4.3 识别重复包、超时重传现象以优化网络配置

若网络拥塞,可能出现:

- 连续两个相同的 DATA(3) 包(表明客户端未收到 ACK(3))

- ACK 延迟超过 5 秒,触发重传

此时应在局域网中排查:

- 交换机端口错误计数

- VLAN 隔离是否合理

- 是否存在广播风暴

可通过调整 tftpd32.ini 中 [TFTP] 段的 Timeout 参数缩短等待时间(单位毫秒),提升响应效率。

[TFTP]

Port=69

PXEEnabled=0

Timeout=2000

MaxRetrans=5

同时配合 QoS 策略优先保障 UDP 69 流量,减少关键传输失败风险。

sequenceDiagram

participant Client

participant Server

Client->>Server: WRQ "config.txt"

Server-->>Client: ACK 0

Client->>Server: DATA(1)

Server-->>Client: ACK(1)

Client->>Server: DATA(2)

Note right of Server: 网络丢包

Client->>Server: DATA(2) [重传]

Server-->>Client: ACK(2)

Client->>Server: DATA(3)

Server-->>Client: ACK(3)

简介:Tftpd3.2是一款专为TFTP(Trivial File Transfer Protocol)设计的轻量级服务器软件,基于UDP协议实现简单高效的文件传输,广泛应用于网络设备配置、固件更新和系统镜像传输等场景。该工具支持Windows平台(包括32位和64位系统),提供图形界面与命令行双模式操作,具备日志记录、IPv4/IPv6双栈支持及基础安全配置能力。本介绍详细阐述了Tftpd3.2的安装配置、核心功能与使用方法,适用于自动化部署与网络维护实践,帮助用户快速搭建可靠的TFTP服务环境。

更多推荐

已为社区贡献145条内容

已为社区贡献145条内容

所有评论(0)